網絡安全域自動核查分析技術及應用

劉曉峰,譚 彬,邱 嵐,王煥如

(中國移動通信集團廣西有限公司信息安全管理中心 南寧530022)

1 引言

網絡安全域劃分和邊界防護是等級防護和縱深防御框架的基本要求,也是整個網絡及信息系統最基本的安全需要。電信運營商通過安全域劃分和邊界防護的實施,有效保障了通信網和支撐網的安全。但是,隨著業務迅速發展,業務系統網絡及互聯關系處于持續的動態變化過程中,原有的安全域劃分和邊界的安全狀態會被破壞,并直接導致網絡和信息系統的巨大安全風險。

目前,安全域管理單純依靠人工方式進行管理、審計、檢查,難以實現精準、實時、全面地分析,無法有效限制安全域的隨意調整,無法確保長期符合安全域劃分標準要求,也無法對不斷積累的大量邊界訪問控制策略的合理性進行有效判斷。在全網的各類安全檢查、風險評估和事件分析工作中,安全域劃分問題成為常見安全風險的主要來源。

本文通過研究基于真實網絡拓撲結構的安全域劃分審計技術,自動分析業務系統安全域劃分實際情況,準確掌握安全域邊界出口設置情況,自動發現私自部署或者調整設備行為,自動分析邊界訪問控制策略是否滿足最小化原則。確保安全域劃分的持續合規,降低安全域管理的相關風險。

2 網絡安全域劃分管理現狀及風險

2.1 現狀

目前,為滿足網絡邊界安全防護、等級保護以及縱深防御的需要,電信運營商均遵循安全域劃分及邊界防護技術要求,按照業務功能和重要性劃分了安全域,在安全域邊界、安全域子域之間部署了防火墻等訪問控制設備,進行數據流的訪問控制。通過全網安全域劃分,分等級對業務系統進行集中防護或者分系統防護,建立了完善的系統安全域防護體系。為通信網、業務網和網管網提供可靠邊界防護能力。

在日常網絡運營中,業務系統管理員根據運維和業務實際需要,對網絡互聯關系或者邊界進行持續性調整;當網絡拓撲發生變化或設備內部配置調整時,安全域邏輯結構隨之發生變化。目前,安全域劃分情況主要采取人工方式核查,即基于系統維護人員提供的安全域規劃拓撲圖,判斷安全域劃分是否符合要求。但由于維護人員提供的信息存在不準確情況,僅僅依靠人工記錄修正拓撲圖的方式,很難保證其準確性、實時性、完整性,導致誤判情況經常發生,安全域的安全管理工作難以正常進行。

由于缺乏有效的手段準確呈現安全域劃分情況,加上管理流程執行落實不到位,全網安全域管理成為目前安全管理工作中的薄弱環節,主要表現為:

·缺乏安全域變更調整信息的準確提供和記錄,維護人員無法掌握內部設備功能、互聯需求等基礎信息,失去了判斷安全域健康狀況的一手數據和判斷能力;

·缺乏有效的手段準確呈現安全域劃分情況,導致安全域實際劃分情況不可見,無法及時發現違反安全域規定的變更行為;

·由于單純依靠人工方式進行管理、檢查,難以實現精準、實時、全面的安全域管理,無法確保長期符合安全域劃分標準要求。

2.2 安全域劃分管理風險

網絡安全域是整個網絡安全的基礎,安全域管理的混亂直接導致如下安全風險:

·無法保證長期符合標準安全域結構要求,各類設備安全需求不能得到正常保障;

·無合理互聯需求的子域之間互通,引起攻擊或者惡意代碼流量的廣泛傳播,導致網絡癱瘓;

·互聯網或者其他網絡用戶利用混亂的邊界設置,直接攻擊該安全域,或者以該安全域作為跳板攻擊其他核心子域,導致“一點攻破、全網皆失”的后果。

電信運營商的網絡系統是一個龐大、復雜的系統,在業務不斷發展的前提下,如何保證安全域劃分和邊界防護的持續合規,是一個巨大的挑戰。

基于上述風險,本文設計一種針對電信運營商安全域的自動化核查和分析系統,實現在網設備準確發現、真實的安全域拓撲審計、子域之間和安全域之間邊界訪問控制策略自動核查,為安全域管理提供一體化的技術支撐手段,實現安全域劃分和管理的透明性,保障安全域劃分和防護控制的持續合規,降低安全域管理的風險。

3 安全域合規自動核查系統的設計及實現

本應用設計面向支撐整個安全域的管理工作,立足于全面解決上述主要問題,為安全域拓撲自動還原和展現、設備變更管理、安全域劃分合規檢查、各類邊界策略核查提供一體化支撐能力。

3.1 安全域管理模型和功能架構設計

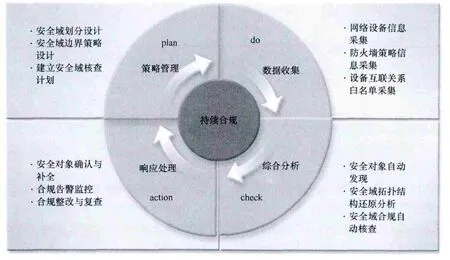

如圖1所示,筆者基于PDCA循環理念設計了安全域管理模型,通過plan階段的策略管理、do階段的現網數據收集、check階段的綜合分析和action階段的響應處理,進行閉環和循環管理,實現安全域管理問題的及時發現和整改,保持安全域的持續合規。

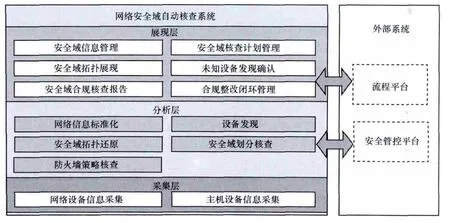

如圖2所示,筆者基于安全域管理模型,采用分層低耦合架構設計安全域合規自動核查系統的功能框架。

網絡安全域自動核查系統按照采集層、分析層和展現層進行設計。

·采集層:實現網絡設備和主機設備信息的自動采集。

·分析層:通過信息標準化處理,實現安全域拓撲還原、安全域劃分核查、防火墻策略核查和在網設備自動發現。

·展現層:提供安全域信息管理、安全域核查結果展現,并提供安全域合規問題閉環整改。

通過技術手段,結合配套管理流程,實現安全域管理工作過程的閉環和持續管理。下文對安全域合規自動核查系統的關鍵設計進行說明。

圖1 安全域合規管理模型示意

圖2 安全域合規自動核查系統功能架構

3.2 網絡信息采集設計

網絡信息采集模塊利用Telnet、SSH等手段,通過登錄交換機、路由器、防火墻和主機等設備采集如下信息。

·采集與設備發現和網絡拓撲還原相關的信息:包括設備ARP信息、設備MAC地址信息、設備路由信息、設備接口信息、設備配置信息等。

·采集防火墻、交換機上有關邊界訪問控制策略的信息。

·采集各安全域、各邊界設備互聯關系白名單。

由于涉及不同設備類型、設備廠商,采集模塊對于采集到的原始信息進行標準化處理,生成標準化的資產信息表、與拓撲邏輯分析有關的網絡設備互聯關系表、路由表、防火墻策略表等列表,為上層的分析功能提供歸一化數據。

3.3 安全域合規分析與展現設計

3.3.1 安全對象核查與確認

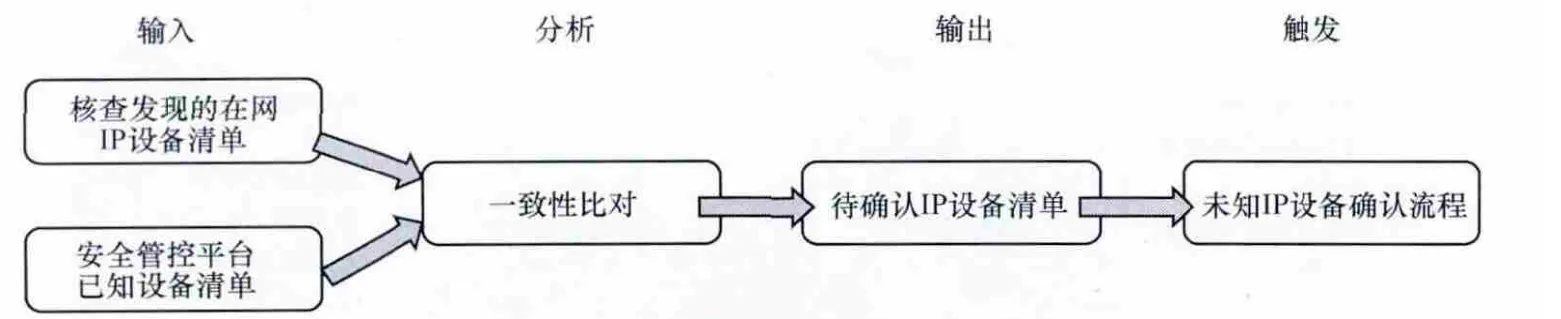

安全對象核查是從現網環境中發現所有存在的設備IP地址信息,與安全管控平臺已接入的資產對象進行比對,核查現網內是否有未接入安全管控平臺的設備。

對于未知的在網設備,觸發用戶確認、更新、完善安全對象信息的流程,實現對各安全對象入網、變更、退網等業務狀態的監控,支撐安全域管理辦法規定的管理要求。圖3為安全對象自動發現與處理流程示意。

3.3.2 安全域拓撲結構還原及展現

安全域拓撲還原通過對現網中的網絡設備和主機的ARP MAC地址、路由信息、接口信息等配置信息,分析出設備之間的互聯關系,分析內容主要包括設備間連接關系、設備上下聯位置關系、服務器VLAN歸屬、雙機互聯關系、二層交換機分析、邊界設備和邊界出口。基于此,實現安全域邏輯的網絡拓撲的還原。通過對安全域拓撲進行版本保存,實現拓撲圖的版本管理和版本間拓撲變化情況對比。圖4為安全域拓撲還原效果示意。

圖3 安全對象自動發現與處理流程

基于安全域邏輯的網絡拓撲,不同于網管系統中的網絡拓撲概念,主要體現各類系統安全域劃分的子域和邊界概念,體現主機、網絡設備之間的互聯關系。

3.3.3 安全域合規自動核查

根據安全域管理辦法進行安全域自動核查設計,自動核查內容包括安全域設備互聯關系變更核查、業務系統VLAN核查、安全域邊界出口變動核查、安全域劃分合規核查、邊界訪問控制策略核查。

·安全域設備互聯關系變更核查內容:資產使用端口數目變更、端口(接口)IP地址變更、VLAN所擁有端口和IP地址變更、資產之間互聯關系變更。

·業務系統VLAN核查內容:業務系統VLAN變更、業務系統未劃分為獨立VLAN。

·安全域邊界出口變動核查內容:邊界出口數量變化、邊界出口IP地址變化。

·安全域劃分合規核查內容:通過安全域訪問規則與互聯關系白名單對比,分析互聯關系白名單是否符合安全域管理要求。

·邊界訪問控制策略核查內容:策略沖突、策略交叉沖突、策略重復、策略交叉重復、目的地IP地址范圍過大、目的地端口范圍過大、超范圍目的端口(包含管理端口)。

3.4 安全域合規問題整改閉環處理設計

對于安全域合規檢查中發現的各類問題,采取閉環管理的流程和自動化跟蹤的方式,確保每個安全問題得到及時和妥善處理。

為實現安全域合規問題的強制性處理,通過流程平臺將問題處理流程化,到達限定時間后系統自動進行復查。對復查不達標的問題按照既定的重復次數自動重發工單;對于整改達標的情況,自動出具歷史對比報告。

4 安全域合規自動核查系統應用效果

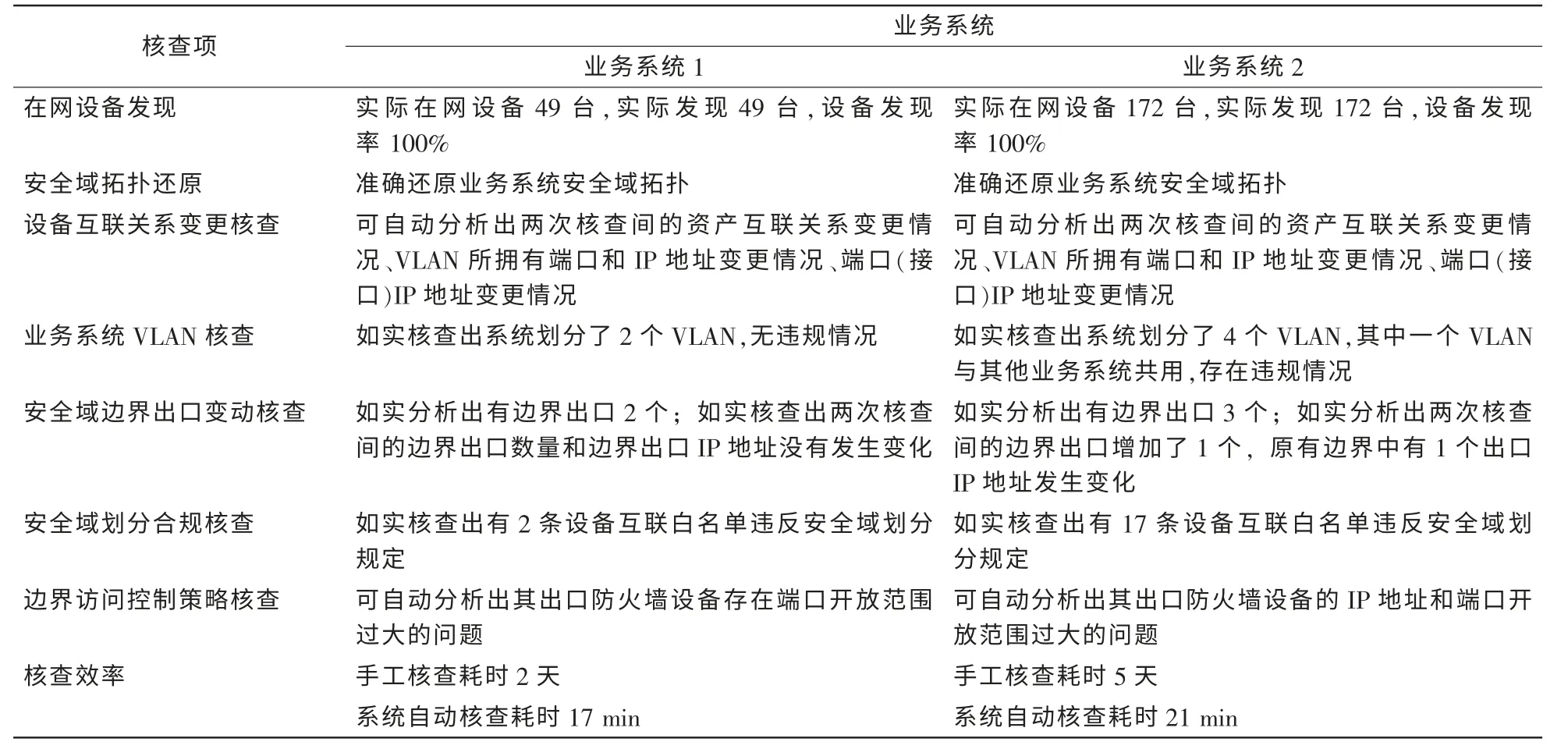

安全域合規自動核查系統在省內完成兩大高風險系統的安全域拓撲結構還原、展現和核查。安全域管理的實際應用效果見表1。

通過系統的持續應用,實現了精準、實時、全面的安全域管理,有效降低了安全域劃分和訪問控制方面的風險:

·自動及時地發現違反安全域規定私自部署或者調整設備等行為;

·自動分析呈現真實的安全域拓撲結構;

·能夠基于真實網絡拓撲結構進行安全域劃分審計;

·能夠準確掌握安全域出口設置情況;

圖4 安全域拓撲還原效果

表1 安全域合規自動核查應用測試情況

·自動準確分析邊界訪問控制策略是否實現了對應合理互聯需求的最小化;

·有效限制安全域隨意調整的情況,確保網絡實際情況長期符合安全域劃分標準要求。

通過安全域合規核查自動化的實現,大大提升了核查效率,并為安全域合規核查的常態化和持續合規化提供了技術支撐手段。

5 結束語

分析了現有網絡安全域管理的現狀和風險,并結合通信運營商的業務特點,設計了安全域合規自動核查模型和系統。實現了在網設備準確發現、真實的安全域拓撲展現與合規審計、子域之間和安全域之間邊界訪問控制策略審計等,提供了一體化自動核查的支撐能力。為安全管理員和網絡系統管理員提供了有效的技術支撐手段,為管理員打造火眼金睛,有效保障安全域管理的持久健康和合規。

1 邱嵐,譚彬.安全域劃分研究與應用.計算機安全,2012(6)Qiu L,Tan B.Research and application of security domain.Computer Security,2012(6)

2 中國移動通信集團公司.中國移動支撐系統安全域劃分與邊界整合技術要求,2008 China Mobile Communications Corporation.Technical Specification of Secure Domain and Boundary Convergence for Supporting Systems,2008

3 GB/T 25058-2010.信息安全技術 信息系統安全等級保護實施指南,2010 GB/T 25058-2010.Information Security Technology-Implementation Guide for Classified Protection of Information System,2010

4 李萍,于慧龍.大型信息系統安全域劃分和等級保護.計算機安全,2006(7)Li P,Yu H L.Large-scale information systems security domain partitioning and graded protection.Computer Security,2006(7)