基于小型網絡的安全網站構建與實現

鐘百勝

摘要:文章描述的是通過網絡隔離、定期自動備份、數學證書、訪問權限等手段提高網站的安全性的方案。針對目前小型企業或單位在有限的資金和人力背景下,通過必要的手段使網站安全盡量在可控的范圍內。以Windows2003操作系統+ASP網站架構背景,利用成本較低和可行的手段保障網站安全。

關鍵詞:網站;訪問控制;信息安全;SSL;數字證書。

隨著網絡應用的迅速發展,企業和單位除了現實世界的廣告宣傳外,網站的宣傳廣播作用也是日漸增大,特別是依靠網絡營銷的公司。例如,現在手機商城的整個銷售過程都是完全依賴公司的網站來進行的。

網站的安全工作是持久性的,總會有人想通過自己的技術能從網站得到他想知道的信息或者破壞網站從而達到自己的目的。這樣,企業和單位要花費大量資金和精力放在網站安全方面,做大量的網絡安全措施保障網站的安全。

1 網站物理架設

在中小企業或單位架設網站時要面臨2個選擇:一是為了保障網站訪問速度,將對外網站服務器架設在防火墻之外。二是為了安全考慮,將網站服務器架設在內網,采用NAT技術將外網IP映射給服務器使用。在本文中介紹的案例綜合考慮2個因素,將服務器安裝雙網卡。其中一張網卡是直接接入外網,另外一張網卡接到防火墻之內。在直接接入外網的網卡設置只限80端口,其他端口全部關閉。具體操作流程:打開Windows的網絡“IP設置選項卡”—“選項”—“可選TCP/IP篩選”—“高級”—“啟用TCP/IP篩選(所有選配器)”—“只允許80端口”。這樣做的目的是外網的所有訪問只能啟用80端口,防止有些端口給非法分子使用。在內網網卡方面,使用同樣的方法,額外增加了一個給管理員的遠程管理端口3389,但是限定了管理員的網段。

2 IIS設置

通過IIS的合理配配置,可以大大減少非法用戶入侵的機會。根據雙網卡的構思,在IIS設置里可以分別設置2個站點:一個是外網站點,一個是內網站點。在外網站點里只保留“只讀”的權限,在內網站點作以下相應的措施。

2.1 權限設置的思路

在系統中創建一個系統用戶,專門給IIS訪問時使用,且在系統中設置其他所有的磁盤分區禁止這個用戶訪問。而內、外網站點的主目錄對應的那個文件夾設置允許這個用戶訪問(要去掉繼承父權限,并且加上超級管理組和SYSTEM組)。且網站目錄只留下該用戶和超管理員的用戶,其他用戶一律不具有任何權限。

2.2 Web站點權限沒定

具體的設置:讀——允許;寫——不允許;腳本資源訪問——不允許;目錄瀏覽——關閉;日志訪問——關閉;索引資源——關閉;執行——僅限于腳本。

2.3 設置子目錄的權限

首先將整個站點的目錄改為只讀,然后根據網站程序的特別需要給予對應的權限。特別是寫入、修改和執行這3個權限,能不開啟盡量不要啟用。要注意上傳目錄,比如UploadFiles這樣的目錄,還有圖片目錄,取消“執行”權限。這樣設置以后,即使攻擊者找到了上傳漏洞,把木馬上傳到UploadFiles目錄,他們也只能看,不能執行程序。

2.4 避免不必要的信息外露

網站調試好之后,關閉IIS中出錯調試信息出現在客戶端瀏覽器中,避免程序的錯誤使信息暴露數據庫的類型、位置等信息,為入侵者提供方便。

2.5 做好安全訪問日記地錄

做好安全訪問日記地錄是為了便于追潮,使用W3C擴充日志文件格式,每天記錄客戶IP地址、用戶名、服務器端狀態、用戶代理等。不要使用默認的目錄,建議更換一個記日志的路,同時設置日志的訪問權限,只允許管理員和系統用戶。通過系統的計劃任務和ftp方法,自動定時,將這些記錄文件上傳到網站管理員的機器上作備份。

2.6 防盜鏈設置

隨著網站資源的豐富,特別是視頻、圖片或音頻文件比較多的時候,如果給其他人直接復制URL路徑直接超鏈接的話,會消耗自己的服務器的資源。這里推薦使用開源的“IIS入侵檢測及警報系統”,設置好后,一旦別人鏈接站內資源的話會自動跳轉到設置的錯誤提示頁面。

3 SSL安全技術的應用

設置網站的管理目錄安全,關閉一些普通用戶無需訪問的目錄的讀權限,首先啟用IP地址和域外限制,將管理員常用的IP地址輸入到授權訪問,其他用戶拒絕訪問。為了提高網站的安全性,可以啟用IIS的安全通信,采用數字認證的方式對后臺管理目錄。

3.1 本地安裝證書服務器

由于網上很多數字認證不免費的,可以在局域網配置成一個CA中心服務器,可頒發個人證書和服務器證書。具體操作流程:打開“控制面板”—“添加/刪除程序”—“添加/刪除Window組件”,選中“證書服務”,并選擇“獨立根”,在出現的“CA標識信息”對話框中填寫CA信息,安裝完畢。局域網中就已經可以頒發證書了。在客戶端瀏覽器地址欄里輸入http://IP地址/certsrv/就可以登錄證書申請頁面。

3.2 申請和安裝服務器證書

在IIS設置的目錄安全屬性里選擇“安全通信”再選擇“服務器證書”,用系統自帶的WEB服務器證書向導產生(見圖1)。

3.3 申請證書

復制剛才向導生成的certreq.txt文件內容。然后打開認證服務器(http://IP地址/certsrv/),利用向導申請證書(見圖2)。

3.4 頒發證書

進入服務器的“控制臺”界面,通過菜單命令“控制臺”—“添加/刪除管理單元”,點擊“添加”—“證書頒發機構”,添加證書頒發機構單元。在證書管理平臺中,選擇待申請的證書,將其頒發即可。

3.5 獲得證書

客戶端登錄證書服務器,將申請通過的證書下載并保存在本機(certnet.cer文件)。

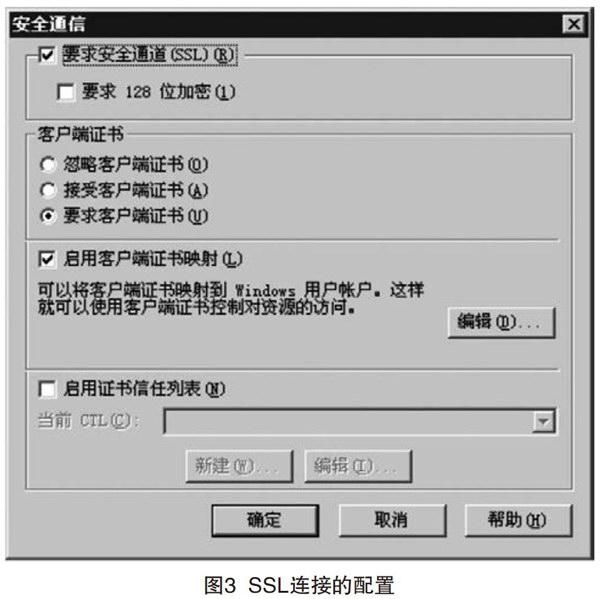

3.6 SSL連接的配置

前面的工作都準備好之后,就是設置站點的SSL安全通信配置了,回到網站服務器IIS配置,設置管理后臺目錄的錄安全性。選擇要求安全通道(SSL),如圖3所示。

3.7 使用SSL安全通道登錄管理頁面

網站管理人員可以通過以上方式申請得到自己的證書,通過IE安裝證書的方式將證書安裝在自己的電腦上,要登錄后臺管理網站時,可以輸入https://IP地址的方式登錄網站的后臺頁面。

4 定時備份、重啟

在不增加成本的前提下,可以作好安全備份的措施,一旦使用的服務器短時間無法恢復的時候,可以有一個備用服務器暫時頂替。

4.1 定時備份

除了做本地服務器備份的工作外,在其他機器進行備份,防止網站服務器徹底崩潰(例如硬盤損壞),導致恢復時間過長或無法恢復數據的嚴重后果。可以備一臺服務器專門作冗余,架設好ftp服務器(ServerU)軟件,設置好用戶名和密碼。然后在網站服務器端編寫一段bat命令,在計劃和任務添加定時上傳文件的命令。

4.2 定時升級和殺毒

系統長時間不升級,容易出現漏洞,需要定時升級和殺毒,讓非法入侵都無機可乘,所以有必要設置一個自動重啟的機制,可讓系統定時在訪問者很少的時候自動完成重啟的工作,對系統臨時文件進行清理。

5 結語

隨著網絡技術的發展,黑客們的技術也迅速發展,總會有漏洞或其他問題給不法份子有機可乘,所以在作足措施的同時,要養成一些好習慣。例如,定期手工將網站文件做一次備份,定期將網站服務器的外網開放進行漏洞升級和病毒升級,定期對服務器殺毒。作好防范措施,可以在很短時間內立刻恢復,以保障網站正常訪問。