本地無數據的iSCSI磁盤數據保護機制

張晉卿,姚淑珍,譚火彬

(1.北京航空航天大學 計算機學院,北京100191; 2.北京航空航天大學 軟件學院,北京 100191)

(*通信作者電子郵箱jinqz1992@163.com)

本地無數據的iSCSI磁盤數據保護機制

張晉卿1*,姚淑珍1,譚火彬2

(1.北京航空航天大學 計算機學院,北京100191; 2.北京航空航天大學 軟件學院,北京 100191)

(*通信作者電子郵箱jinqz1992@163.com)

在信息竊取者合法登錄系統的情況下,現有的Internet 小型計算機系統接口(iSCSI)磁盤數據保護措施并不能保證數據不被竊取。通過結合磁盤讀寫重定向算法、磁盤透明加解密機制,提出一種本地無數據的iSCSI磁盤數據保護機制iSCSI_SEC。本地無數據指的是iSCSI磁盤中的重要數據只會存在于iSCSI磁盤服務器中而不會因為用戶操作或者程序拷貝等原因在本地存儲介質上存在,從而能夠保證磁盤中重要數據的機密性。通過在系統內核層加載磁盤過濾驅動程序的方式來實現數據保護機制,并與TrueCrypt進行磁盤讀寫性能對比,實驗結果顯示iSCSI_SEC使磁盤讀、寫性能下降幅度小于TrueCrypt。結果表明,iSCSI_SEC不僅能夠保證iSCSI磁盤數據的機密性,并且在iSCSI磁盤環境下比TrueCrypt有更好的性能表現。

iSCSI協議;磁盤過濾;數據竊取

0 引言

Internet小型計算機系統接口(Internet Small Computer System Interface, iSCSI)標準協議對于在TCP/IP基礎架構上構建經濟有效的存儲區域網絡(Storage Area Network, SAN)起到了重大作用,推進了網絡存儲結構網絡附加存儲(Network Attached Storage, NAS)和SAN的巨大變革[1]。如果企業將重要數據存儲到服務器的iSCSI磁盤中,則必須采取一定的數據保護措施來保證iSCSI磁盤中數據的機密性,防止數據的泄露。現有的對于iSCSI磁盤數據的保護措施的研究主要有兩個方面:一方面是對于iSCSI磁盤數據的保護[1],包括對于數據訪問權限的控制、數據加密的研究等;另一方面則是對iSCSI數據傳輸協議進行改進,增強基于iSCSI協議的數據存儲軟件的安全性和魯棒性[2-3]等。但是這些措施只是能夠保證竊取者在不知道用戶登錄密碼、不知道加密密鑰的情況下竊取不到真實有效的數據,當竊取者知道登錄密碼,甚至直接使用用戶的電腦進行數據竊取時,現有的iSCSI磁盤數據保護措施并不能保證數據不被非法竊取,甚至被拷貝帶走。

本文通過在操作系統內核層加載磁盤過濾驅動程序的方式,從系統內核層來保證iSCSI磁盤上的數據在本地的無數據(local-no-data),即保證iSCSI磁盤的重要數據不會存在本地計算機的物理存儲設備上;另外,為了防止iSCSI磁盤的登錄信息在開機階段寫入本地磁盤中,iSCSI_SEC對開機數據也會進行轉儲,保證iSCSI磁盤數據的機密性。

1 相關研究

FIPS 200標準[4]對于機密性的定義為保護信息不受未經授權的訪問和泄露。對于iSCSI磁盤數據的保護措施主要集中于對iSCSI磁盤數據的保護或者對于iSCSI數據傳輸協議安全性的研究。Huang等[5]在對象存儲設備(Object Storage Device, OSD)命令集的基礎上設計了一種基于iSCSI協議的專用對象存儲安全系統,借助iSCSI的塊通道和OSD內置的安全策略,使得對象存儲安全系統具備對象I/O的訪問控制能力,從而保證iSCSI磁盤數據訪問的機密性。其他通過增強iSCSI協議的安全性[6]或者使用安全性更高的IPSec協議[2]則是從傳輸協議安全性的角度來保證數據轉儲過程的機密性。同時對iSCSI磁盤數據進行透明加解密[2,7]以及密鑰管理[6]則是從數據本身的機密性來進行相關的保護措施。其中典型代表為TrueCrypt[9],它是大家廣泛認可的一款開源的磁盤加密系統,許多的研究工作基于TrueCrypt展開[10]。

以上這些措施能夠在用戶認證之前保證數據的安全性,是基于口令的安全性。當用戶合法登錄之后就通過了這些措施的認證,用戶就具有了數據的使用權。而這時用戶惡意的或者非故意的操作可能會導致重要數據的泄露,造成嚴重的損失,比如私自拷貝數據、存儲介質丟失等[11]。一方面原因是用戶的訪問憑證被竊取,竊取者就可以隨意地訪問、使用數據。Auth-SL系統[11]采用的是靈活的認證方式,相對于傳統認證系統的一次認證多次使用數據的缺點,Auth-SL系統能夠將用戶身份認證與用戶數據使用交叉結合,通過多種認證策略的使用,較大程度地保證了數據訪問的安全性。另一方面則是用戶自身行為造成數據的泄露。Chandola等[12]提出基于對用戶行為的異常檢測來進行控制,當發現用戶行為異常時,比如用戶進行非法的數據拷貝等,對數據進行擦除[13]。但以上方法的實現機制復雜,往往會造成系統大量的額外開銷。

因此,本文提出結合系統內核層過濾驅動程序從系統內核層面控制磁盤的讀寫,減少數據保護機制造成的額外計算量,防止iSCSI磁盤數據的竊取,進而設計和實現一種保護iSCSI磁盤數據機密性的數據保護機制,并通過功能和性能測實驗證該數據保護機制的有效性和高效性。

2 iSCSI磁盤數據保護機制設計

2.1 總體設計

數據保護機制iSCSI_SEC是基于Windows的軟件分層的體系結構,在操作系統內核層的磁盤層來實現iSCSI磁盤數據的保護功能。通過在系統的內核層實現iSCSI_SEC,一方面能夠全面過濾磁盤讀寫請求;另一方面能夠有效保證磁盤過濾設備不被繞過,保證保護機制的有效性。iSCSI_SEC數據保護機制可以由用戶選擇本地模式或安全模式:本地模式即為不進行數據的保護,磁盤正常進行讀寫;安全模式則進行磁盤讀寫的監控過濾,保證數據的機密性。

iSCSI_SEC通過在設備上附加過濾驅動設備實現對iSCSI磁盤數據的保護,保證通過iSCSI磁盤的讀寫請求都會經過保護機制的磁盤過濾驅動設備;同時數據保護機制也會在本地的磁盤上附加磁盤過濾設備,目的是為了保證對于本地磁盤的讀寫也能夠進行控制,從而保證iSCSI磁盤數據不會寫到本地的磁盤中去;同時對iSCSI磁盤的讀寫必須經過透明加解密模塊的透明加解密操作,保證iSCSI網絡傳輸過程和最終存儲到物理磁盤中的數據為密文形式的數據。

iSCSI_SEC為了保證開機過程iSCSI建立連接的數據不寫到本地磁盤中,需要對開機數據進行轉儲,轉儲到安全機制下連接的iSCSI磁盤中去。但是由于數據保護機制需要等到iSCSI磁盤加載之后,將數據轉儲到iSCSI磁盤中建立的稀疏文件當中,如果采用傳統的將讀寫IO請求包(I/O Request Packet, IRP)阻塞,然后等稀疏文件建立再進行數據的轉儲,必然會影響操作系統的啟動。所以我們采用適合本系統的內存轉儲方式,保證操作系統的正常運行。

iSCSI_SEC的整體架構如圖1所示。

圖1 iSCSI_SEC數據保護機制架構

iSCSI_SEC數據保護機制通過在操作系統內核的磁盤層上附加過濾驅動設備來實現,過濾驅動設備由三大模塊組成,即內存轉儲模塊、本地磁盤讀寫重定向模塊和透明加解密模塊。

2.2 磁盤讀寫

磁盤的讀寫控制包括對本地磁盤讀寫重定向和磁盤讀寫透明加解密兩部分,本文提出了磁盤讀寫重定向(ReDirect I/O, RDIO)算法對這兩部分數據進行監控,通過RDIO邏輯算法來保證監控安全模式下的所有磁盤讀寫操作。同時,對本地磁盤的讀寫會根據請求進行相應的重定向,所以iSCSI磁盤中的重要信息不會被拷貝到本次磁盤當中,因為拷貝粘貼操作是iSCSI磁盤的讀操作與本地磁盤的寫操作,本地磁盤的寫操作會被重定向到iSCSI磁盤的稀疏文件中。所以通過RDIO算法能夠實現對iSCSI磁盤在本地的無數據。

以下是RDIO邏輯算法的偽代碼:

輸入 I/O請求鏈表(L);

輸出 完成I/O請求包(IRP)操作狀態。

Begin

1)

while IRP inL

2)

if IRP : BusType=iSCSI_BusType

3)

加密/解密IRP : Buffer

4)

iSCSI設備處理 IRP

5)

else if IRP : BusType !=iSCSI_BusType & IRP : 讀請求

6)

獲得IRP讀扇區位置

7)

判斷Bitmap映射關系

8)

switch 映射關系

9)

case 本地磁盤

10)

本地磁盤數據讀到 Buffer

11)

case 稀疏文件

12)

稀疏文件數據讀到 Buffer

13)

case 本地磁盤 && 稀疏文件

14)

本地磁盤數據讀到 Buffer1

15)

稀疏文件數據讀到 Buffer2

16)

Buffer=Buffer1 & Buffer2

17)

case 其他

18)

END

19)

讀取Buffer數據

//IRP為寫操作

20)

else if IRP : BusType !=iSCSI_BusType & IRP : 寫請求

21)

獲得稀疏文件映射位置

22)

進行稀疏文件的寫操作

23)

更新Bitmap映射

End

其中RDIO算法中依次處理I/O請求列表中的I/O請求,根據設定的I/O請求中的請求磁盤總線類型以及請求操作進行判斷。可能出現三種情況:總線類型為iSCSI總線類型的讀寫操作、總線類型為其他的讀操作和總線類型為其他的寫操作。其中總線類型為其他的讀操作會依據Bitmap的映射關系判斷需要讀取的內容來自本地磁盤還是映射后iSCSI磁盤中的稀疏文件,依據不同的映射關系從相應位置獲得所需數據。通過Bitmap與磁盤扇區的映射關系可以快速定位數據位置進行數據的讀取。其中總線類型為其他的讀操作所用到的映射關系是依據總線類型為其他的寫操作建立的,為了保證其他磁盤的寫操作能夠重定向到iSCSI磁盤中,需要對其他磁盤建立映射,每次對其他磁盤進行寫操作時依據建立的映射Bitmap關系將數據寫入到iSCSI磁盤的稀疏文件中,同時更新Bitmap中的映射值,保證寫完數據之后進行數據讀取時能夠讀取更新后的數據。

安全模式下磁盤進行寫數據的流程如圖2所示。從圖2中可知,安全模式下從開機到設定模式之間的所有數據都會存儲到iSCSI磁盤上。在iSCSI磁盤上存儲是通過建立的映射關系進行的,其中開機數據與內存的映射關系用來保存開機數據實際應該寫入磁盤位置與寫入內存位置之間的映射關系。稀疏文件映射關系用來保存數據實際應該寫入磁盤位置與寫入稀疏文件位置之間的映射關系。通過映射關系保存數據的寫入位置信息,確保數據寫入后能夠準確讀取。

數據透明加解密采用AES對稱加密算法,保證存儲到物理磁盤或在網絡傳輸通道中數據是以密文的形式存在。

2.3 內存轉儲

iSCSI_SEC數據保護機制的開機數據轉儲目標為iSCSI磁盤中的稀疏文件,由于iSCSI協議需要先建立TCP/IP的連接,然后完成驗證才能進行掛載,所以需要較長的等待時間。如果等到iSCSI磁盤掛載成功并且完成稀疏文件的創建再進行IRP的處理,必然會影響操作系統的正常開機過程。所以為了適應iSCSI磁盤數據保護機制的需求,數據保護機制采用內存來進行開機數據的轉儲,然后等到iSCSI磁盤掛載之后,在iSCSI磁盤上建立稀疏文件,根據用戶選擇的模式來決定內存數據最后轉儲到什么位置。如果用戶選擇本地模式,內存中轉儲的數據會存儲到本地磁盤的相應位置;如果用戶選擇安全模式,內存轉儲的數據會通過Bitmap映射存儲到iSCSI磁盤的稀疏文件中。

內存轉儲開機數據是通過在內存中開辟內存區域,將應該實際寫入磁盤扇區的數據通過重定向寫入到內存中,同時為了保證在開機數據重定向后能夠對數據進行正常的讀寫操作,需要建立內存模塊與實際磁盤扇區的映射關系。本文提出的數據保護機制通過分別建立內存區域Bitmap映射、實際磁盤扇區Bitmap映射,以及內存映射和實際磁盤扇區映射的對應關系來實現開機數據的內存轉儲。

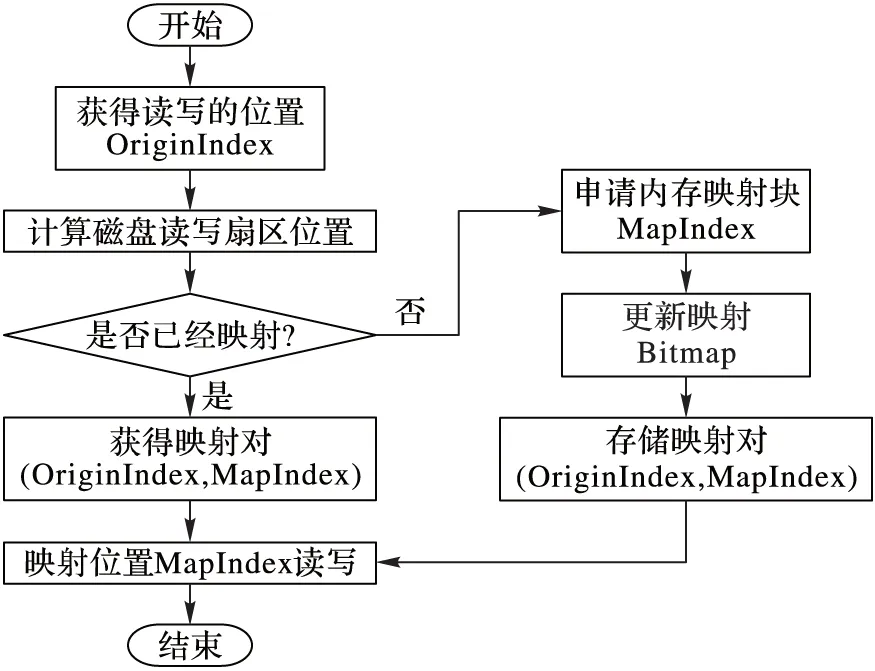

安全模式下的內存轉儲流程如圖3所示。其中內存區域的映射位圖與實際磁盤讀寫的映射位圖的對應關系通過(OriginIndex, MapIndex)關系對來保持映射關系,其中:OriginIndex為開機數據實際應該讀寫的磁盤扇區位置,MapIndex為通過映射之后應該轉儲到內存的位置。

圖3 內存轉儲流程

3 系統實現和測試

3.1 系統實現

iSCSI_SEC數據保護機制通過在系統的內核層增加系統功能來實現數據保護機制。通過設備信息文件(device INFormation file, INF)磁盤驅動加載方式,將實現功能的.sys驅動文件在操作系統中進行安裝;同時實現設定模式的內核驅動程序,通過InstMiniDrv進行驅動程序的加載,從而實現在內核層通知數據保護機制的需要啟動的模式。

系統實現平臺:Windows 7 ultimate SP1 x86;

CPU:AMD Athlon II X2 220 Processor 2.81 GHz;

本地磁盤:HGST P7K500 500 GB 7200轉 16 MB SATA2(HDS721050CLA362);

iSCSI磁盤(E:):50 GB;

服務器平臺:Windows Server 2008 R2 x64;

網絡傳輸速度:1 000.0 Mb/s。

3.2 功能測試

為了保證iSCSI磁盤中重要數據的機密性,通過在磁盤設備上附加磁盤過濾設備來控制磁盤設備的讀寫,最終達到iSCSI磁盤的本地無數據;同時在磁盤過濾驅動程序中對磁盤數據的讀寫進行監控,輸出相關信息。主要包括四種數據讀寫信息:

1)開機數據進行內存轉儲。

2)安全模式下,內存轉儲數據寫入到iSCSI磁盤的稀疏文件中;本地模式下,內存轉儲數據寫入實際應寫入的本地磁盤位置上。

3)安全模式下,iSCSI磁盤數據的讀寫;本次磁盤的讀寫重定向到iSCSI磁盤的稀疏文件中。

3)本地模式下,只有本地磁盤進行讀寫。

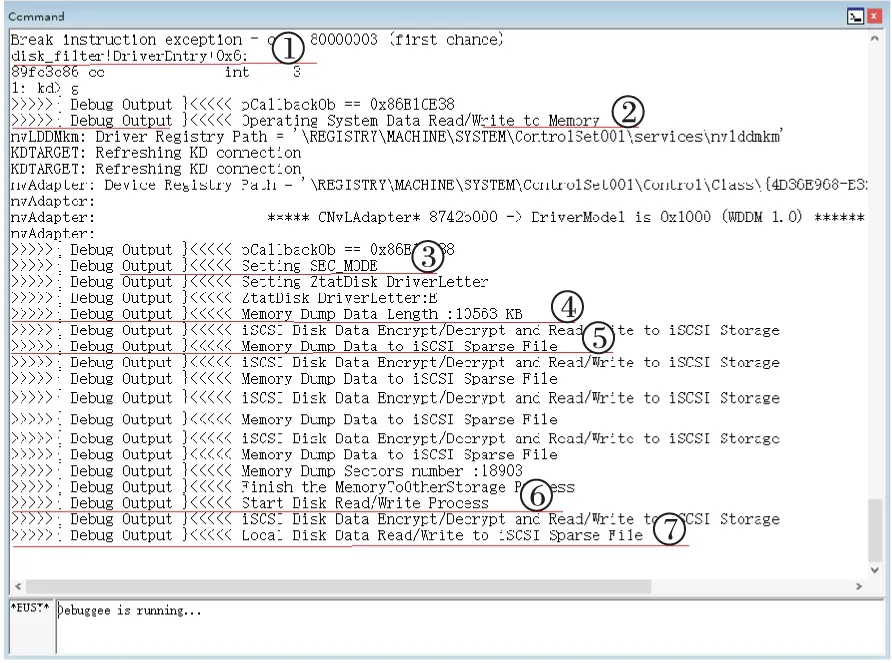

采用WinDbg調試工具連接測試操作系統,通過WinDbg來進行讀寫監控信息的輸出。圖4所示為SEC模式下WinDbg的輸出信息。

圖4 SEC模式下WinDbg輸出讀寫監控信息

從圖4中可以看出WinDbg輸出的讀寫監控信息:位置①處表明操作系統加載磁盤過濾驅動程序,并到達驅動程序設置的斷點處;位置②表明操作系統開機時需要寫入系統磁盤的數據被重定向到內存中;位置③顯示設置的模式為安全模式(SEC模式);位置④表明從開機到設定模式這段時間進行內存轉儲的數據量約為10 563 KB;位置⑤及后面表明安全模式下,內存轉儲的數據會寫入到iSCSI磁盤的稀疏文件中;位置⑥處說明內存轉儲數據已經結束,開始磁盤讀寫;位置⑦處則只會存在iSCSI磁盤的數據寫入iSCSI磁盤中,本地磁盤的數據寫入iSCSI磁盤的稀疏文件中。通過這樣讀寫信息的監控可以表明本地無數據的數據保護機制能夠實現內存轉儲,iSCSI磁盤數據在本地無數據。

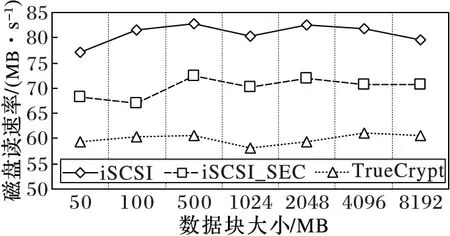

3.3 性能測試

本地無數據的iSCSI磁盤數據保護機制為了保證數據的安全,在磁盤層面對數據進行過濾,以及增加對數據的加密、映射轉儲等措施。但是由于采用加密算法以及映射轉儲,必然會影響磁盤的性能。通過與TrueCrypt磁盤加密工具進行性能對比來查看本地無數據的數據保護機制對磁盤讀寫性能的影響。為了保證實驗數據的可對比性,TrueCrypt同樣采用AES對稱加密算法,保證對比的是數據保護機制對磁盤讀寫性能的影響。如圖5、6所示為iSCSI磁盤讀寫、加密的iSCSI磁盤讀寫(iSCSI_SEC)以及TrueCrypt磁盤讀寫三種情況下的讀寫速度對比。

測試數據分為7組,分別以50 MB、100 MB、500 MB、1 GB、2 GB、4 GB、8 GB為數據塊大小,測試磁盤的連續數據讀寫性能。每組數據對磁盤測試5次讀寫,取5次測試的平均數據讀寫速度為最終讀寫速度。其中iSCSI磁盤的平均讀寫速率分別為80.827 86 MB/s和12.321 43 MB/s,而數據保護機制下的iSCSI磁盤的平均讀寫速率分別為70.184 63 MB/s和11.865 71 MB/s,通過數據可以看出通過附加本地無數據的iSCSI磁盤數據保護機制使iSCSI磁盤的讀寫性能下降了13.27%和3.70%。TrueCrypt磁盤加密工具下的iSCSI磁盤讀寫速率分別為59.950 00 MB/s和11.645 71 MB/s,使iSCSI磁盤的讀寫性能下降25.83%和5.49%。這表明本文的數據保護機制相對于TrueCrypt加密工具對于磁盤讀的性能影響要小、性能表現強于TrueCrypt;同時TrueCrypt和本地無數據的iSCSI磁盤數據保護機制對于磁盤寫數據的影響都比較小。以上實驗結果表明本地無數據的數據保護機制對磁盤的讀寫性能影響更小。

圖5 磁盤讀數據速度曲線

圖6 磁盤寫數據速度曲線

同時,為了模擬磁盤正常情況下的讀寫操作,采用磁盤測試工具IOMeter模擬50%讀、50%寫的情況,分別以512 B、4 KB、16 KB、32 KB、64 KB為每次I/O塊的大小,這樣能較真實地還原磁盤真實情況下的讀寫。 iSCSI磁盤和iSCSI_SEC磁盤的讀寫性能對比結果如圖7所示。其中iSCSI磁盤的讀寫速率依次為0.047 55、0.693 71、2.934 42、5.587 21、9.547 52 MB/s,而相對真實的iSCSI_SEC磁盤讀寫性能表現為0.432 19、0.697 86、2.614 01、5.141 23、9.542 25 MB/s。從結果中可以看出,在模擬的磁盤正常讀寫的情況下,iSCSI_SEC對于磁盤讀寫性能的影響非常小。這是由于采用透明加解密以及IRP讀寫控制導致的ISCSI_SEC磁盤的讀寫性能比iSCSI磁盤的略低。

4 結語

本文通過提出和實現一個基于Windows磁盤過濾技術的數據保護機制,來保證iSCSI磁盤中重要數據的機密性。結合磁盤讀寫重定向算法RDIO、內存轉儲開機數據和磁盤透明加解密機制,實現了一個本地無數據的數據保護機制iSCSI_SEC。本地無數據的數據保護機制能夠保證iSCSI磁盤中的重要數據不會拷貝到本地的存儲介質中,同時iSCSI_SEC數據保護機制的登錄數據等會通過內存轉儲的方式重定向到iSCSI磁盤中,有效地保證了iSCSI磁盤在本地的無數據,保證了對于iSCSI磁盤中重要數據機密性。

同時測試本文iSCSI磁盤數據保護機制對磁盤性能的影響,對比TrueCrypt磁盤加密工具以及通過IOMeter模擬實際情況的磁盤讀寫,本地無數據的iSCSI磁盤數據保護機制在性能上有較好表現。

References)

[1] WANG J, YAO X, MITCHELL C, et al.A new hierarchical data cache architecture for iSCSI storage server [J].IEEE Transactions on Computers, 2009, 58(4): 433-447.

[2] XU X, SU J.Research and implementation of iSCSI-based SAN static data encryption system [C]// ICCSNT 2012: Proceedings of the 2012 2nd International Conference on Computer Science and Network Technology.Piscataway, NJ: IEEE, 2012: 257-260.

[3] SUNG B, PARK S, LEE W, et al.Enhancing robustness of an iSCSI-based file system in wireless networks [C]// ACSAC 2008: Proceedings of the 13th Asia-Pacific Computer Systems Architecture Conference.Piscataway, NJ: IEEE, 2008: 1-7.

[4] GUITIERREZ C M, JEFFREY W, FURLANI C M.FIPS PUB 200: minimum security requirements for federal information and information systems [S/OL].Gaithersburg, MD, USA: National Institute of Standards and Technology, 2006 [2016- 03- 06].https://www.mendeley.com/catalog/fips-pub-200-minimum-security-requirements-federal-information-information-systems/.

[5] HUANG J, XIE C, LI X.iOBS3: an iSCSI-based object storage security system [C]// CIS 2006: Proceedings of the 2006 International Conference on Computational Intelligence and Security, LNCS 4456.Berlin: Springer-Verlag, 2006: 620-626.

[6] HE J, WANG L, LI Y-S, et al.Research and implement of security iSCSI based on SSL [C]// ICIC 2011: Proceedings of the 2011 Fourth International Conference on Information and Computing.Washington, DC: IEEE Computer Society, 2011:18-21.

[7] LI S, JIA X.Research and application of transparent encrypting file system based on Windows kernel [C]//CiSE 2010: Proceedings of the 2010 International Conference on Computational Intelligence and Software Engineering.Piscataway, NJ: IEEE, 2010:1-4.

[8] YANG L, LI Y, ZHENG L.Transparent encryption based on network file system filtering driver [C]// ICEICE 2011: Proceedings of the 2011 International Conference on Electric Information and Control Engineering.Piscataway, NJ: IEEE, 2011: 6339-6342.

[9] MIAO Q-X.Research and analysis on encryption principle of TrueCrypt software system [C]// ICISE 2010: Proceedings of the 2nd International Conference on Information Science and Engineering.Piscataway, NJ: IEEE, 2010:1409-1412.

[10] 陶天一.基于TrueCrypt的自安全磁盤加密系統的研究與實現[D].北京:北京郵電大學, 2013:22-69.(TAO T Y.Research and implementation of self-securing disk encrypted system based on TrueCrypt [D].Beijing: Beijing University of Posts and Telecommunications, 2013: 22-69.)

[11] BERTINO E.Data Protection from Insider Threats (Synthesis Lectures on Data Management)[M].[S.l.]: Morgan & Claypool Publishers, 2012: 1-91.

[12] CHANDOLA V, BANERJEE A, KUMAR V.Anomaly detection: a survey [J].ACM Computing Surveys (CSUR), 2009, 41(3): Article No.15.

[13] SUN Y, HOU Z, WEI W.A new approach for data protection in case of the physical device being stolen-Using hybrid storage [C]// JICSIT 2011: Proceedings of the 2011 13th IEEE Joint International Computer Science and Information Technology Conference.Piscataway, NJ: IEEE, 2013:1-4.

ZHANG Jinqing, born in 1992, M.S.candidate.His research interest include information security.

YAO Shuzhen, born in 1965, Ph.D., professor.Her research interests include software engineering, Petri net.

TAN Huobin, born in 1979, Ph.D., lecturer.His research interests include software engineering.

Data protection mechanism of local-no-data for iSCSI disk

ZHANG Jinqing1*, YAO Shuzhen1, TAN Huobin2

(1.SchoolofComputerScienceandEngineering,BeihangUniversity,Beijing100191,China;2.SchoolofSoftware,BeihangUniversity,Beijing100191,China)

The existing Internet Small Computer System Interface (iSCSI) disk data protection measures cannot guarantee that the data will not be stolen when unexpected user logs into the system legally.By combining algorithm of redirect disk read and write, transparent encryption and decryption of disk, local-no-data iSCSI disk data protection mechanism named iSCSI_SEC (iSCSI disk data SECurity) was proposed.The concept of local-no-data means that the important data in iSCSI disk will only be stored in the server and not be stored in the local storage by user operation or program copy or some other reasons, which can guarantee the confidentiality of important data on the disk.iSCSI_SEC was realized in system kernel by loading a layer of disk filter.The experimental results show that compared with TrueCrypt, although iSCSI_SEC decreased the disk read and write performance, but the decrease is less than that of TrueCrypt.iSCSI_SEC not only can guarantee the confidentiality of data on iSCSI disk, but also has better performance than TrueCrypt under the environment of iSCSI.

Internet Small Computer System Interface (iSCSI)protocol; disk filter; data theft

2016- 08- 15;

2016- 09- 04。

張晉卿(1992—),男,山東青島人,碩士研究生,主要研究方向:信息安全; 姚淑珍(1965—),女,北京人,教授,博士,CCF會員,主要研究方向:軟件工程、Petri網; 譚火彬(1979—),男,北京人,講師,博士,主要研究方向:軟件工程。

1001- 9081(2017)02- 0412- 05

10.11772/j.issn.1001- 9081.2017.02.0412

TP309.2

A