工業控制信息安全產品測試評價體系

沈清泓+鄒春明+陸臻+田原+孟雙

摘 要:工業控制系統的信息安全問題日益凸顯,嚴重影響了社會和國家安全。但工業控制系統的特殊性,也使其與傳統信息系統在所面臨的安全威脅、安全問題及所需要考慮的安全防護措施等方面存在較大的不同。傳統的信息安全產品無法適用于工業控制領域,因此出現了專用的工控信息安全產品,但缺少專業規范的工控信息安全測評體系,無法保證工控信息安全產品的基本安全。詳細分析了工業控制系統與傳統信息系統的區別,梳理了目前廣泛使用的工控信息安全產品,建立了工控信息安全產品測試評價體系,并將該體系應用到實際的產品測試中,進一步推動工控信息安全的發展。

關鍵詞:工業控制系統;信息安全;測試

中圖分類號:TP39 文獻標志碼:A

Testing and Evaluation System for Information Security Products of Industrial Control Systems

SHEN Qing-hong,ZOU Chun-ming,LU Zhen,TIAN Yuan,MENG Shuang

(The Third Research Institute of Ministry of Public Security,Shanghai 200031,China)

Abstract:The problem of information security for industrial control systems (ICS) has become increasingly prominent,and it seriously affects the social and national security.However,because of the features of ICS,it faces much more differences in parts of security threats,security issues and security measures.This paper deeply analysis the differences between ICS and traditional information systems,and then lists the information security products widely used in the field of industrial control.The testing and evaluation system for information security products of industrial control systems is established and applied in the actual products testing work to further promote the industrial information security development.

Key words:industrial control system;information security;testing

1 引 言

工業控制系統(Industrial Control Systems,ICS)是由各種自動化控制組件以及對實時數據進行采集、監測的過程控制組件,共同構成的確保工業基礎設施自動化運行、過程控制與監控的業務流程管控系統[1]。現代的ICS網絡,越來越依靠于商業IT和Internet領域的操作系統、開放協議和通信技術,這些技術已被證明存在著脆弱性。通過將ICS連接到互聯網或其他公共網絡,ICS脆弱性就暴露給潛在的攻擊者[2]。

為了提高工業控制系統的安全性,現在一般從兩方面考慮:一方面是提高工業控制系統的自身安全性,從設計階段就開始安全性架構,并落實在工控系統的研發、部署、運行的各個階段;另一方面是通過附加信息安全保障手段(如在系統中部署信息安全專用產品)在一定程度上彌補系統本身的安全漏洞。由于工業控制系統對高穩定性和高可用性的要求,通過附加信息安全保障的方式來提升工控安全性是目前最容易實現和被接受的方式。

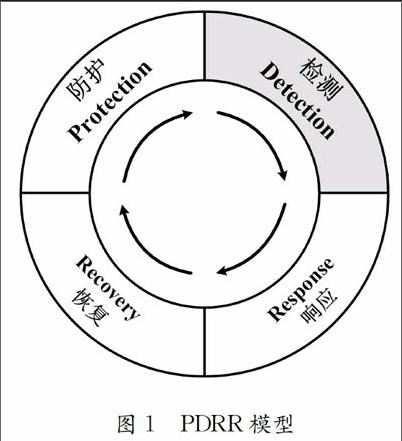

工業控制系統本質上是一類信息系統,因此工控系統的安全性問題是信息系統安全性與工業控制系統的特點相結合產生的。美國國家安全局(National Security Agency,NSA)針對信息系統的安全保障陸續制定了多個版本的信息保障技術框架(Information Assurance Technical Framework,IATF)[3],成為信息安全保障的權威架構。IATF把信息安全保障分為四個環節:防護(Protection)、檢測(Detection)、響應(Response)和恢復(Recovery)。首先采取各種措施對需要保護的對象進行安全防護,然后利用相應的檢測手段對安全保護對象進行安全跟蹤和檢測以隨時了解其安全狀態。如果發現安全保護對象的安全狀態發生改變,特別是由安全變為不安全,則馬上采取應急措施對其進行響應處理,直至恢復安全保護對象的安全狀態。這四個部分相輔相成,缺一不可,構成了公認的PDRR模型,如圖1所示。

從PDDR模型的“檢測”環節入手,對工業控制系統的信息安全產品進行測試與評估,建立工控信息安全產品測試評價體系,為工業控制系統信息安全測評提供專業化的理論支撐和實踐引領,一方面有效幫助供應商大力提升其產品和系統的安全保障能力,另一方面為用戶選購工控系統信息安全產品,提高工控系統安全性提供支持。通過對安全測評結果的綜合分析,為相關主管部門提供真實、全面的安全態勢分析報告,促進工業控制領域信息安全保障工作的開展。

2 工業控制系統的信息安全要求

工業控制系統有許多區別于傳統信息系統的特點,包括不同的風險和優先級別。其中包括對人類健康和生命安全的重大風險,對環境的嚴重破壞,以及金融問題如生產損失和對國家經濟的負面影響。工業控制系統有不同的性能和可靠性要求,其使用的操作系統和應用程序對典型的IT支持人員而言可能被認為是不方便的。此外,安全和效率的目標有時會與控制系統的設計和操作的安全性發生沖突(如,需要密碼驗證和授權不應妨礙或干擾ICS的緊急行動)。endprint

美國NIST發布的《工業控制系統信息安全指南》[4]對ICS與IT的差異進行了全面的總結,這些顯著差異的存在導致工業控制系統與傳統信息系統在通信、主機應用、外聯訪問等方面采取了不同的策略。

傳統信息系統的信息安全通常都將保密性放在首位、完整性放在第二位、可用性則放在最后。工控系統安全目標優先級順序則恰好相反。其首要考慮的是所有系統部件的可用性、完整性則在第二位、保密性通常都在最后考慮,這些需求體現如下:

(1)工控系統的可用性則直接影響到企業生產,生產線停機或者誤動都可能導致巨大經濟損失,甚至是人員生命危險和社會安全破壞。

(2)工控系統的實時性要求很高,系統要求響應時間大多在毫秒級或更快等級,而通用管理系統能夠接受秒級或更慢的等級。

(3)工控系統對持續穩定可靠運行指標要求很高,信息安全必須具備保證持續的可操作性及穩定的系統訪問、系統性能以及全生命周期安全支持。

3 工控信息安全產品

由于工控系統的自身特點以及對可用性的高度要求,適用于工業控制系統的信息安全產品也需要著重考慮工控系統的特點。目前使用相對比較廣泛的工控信息安全產品主要包括工控防火墻、工控安全審計、工控隔離、工控主機防護等類型。

3.1 工控防火墻

工控防火墻根據防護的需要,在工控系統中部署的位置存在多種情況,通常用于各層級之間、各區域之間的訪問控制,也可能部署在單個或一組控制器前方提供保護。工控防火墻采用單機架構,主要對基于TCP/IP工業控制協議進行防護。通過鏈路層、網絡層、傳輸層及應用層的過濾規則分別實現對MAC地址、IP地址、傳輸協議(TCP、UDP)和端口,以及工控協議的控制命令和參數的訪問控制。

工控防火墻從形態來說主要分兩種,一類是在傳統IT防火墻的基礎上增加工控防護功能模塊,對工控協議做深度檢查及過濾。還有一類工控防火墻是參考多芬諾工業防火墻的模式來實現的。

3.2 工控安全審計

工控安全審計產品通過鏡像接口分析網絡流量,或者通過代理及設備的通用接口進行探測等方式工作,及時發現網絡流量或設備的異常情況并告警,通常不會主動去阻斷通信。

這類產品自身的故障不會直接影響工控系統的正常運行,也更容易讓用戶接受。

3.3 工控隔離

工控隔離產品主要部署在工控系統中控制網與管理網之間。包括協議隔離產品,采用雙機架構,兩機之間不使用傳統的TCP/IP進行通信,而是對協議進行剝離,僅將原始數據以私有協議(非TCP/IP)格式進行傳輸。其次還有網閘,除了進行協議剝離,兩機中間還有一個擺渡模塊,使得內外網之間在同一時間是不聯通的,比較典型的是OPC網閘,主要還是傳輸監測數據,傳輸控制命令的網閘還相當少。另外還有單向導入設備,主要采用單向光纖、VGA視頻信號等方式從物理上保證傳輸的單向性,其缺點是不能保證傳輸數據的完整性,但對于將控制網中的監測數據傳輸到企業辦公網還是可行的。

總體來說,由于隔離類產品采用雙機架構,中間私有協議通信,即使外端機被攻擊者控制,也無法侵入內端機,其安全性要高于防火墻設備。

3.4 工控主機安全防護

工控系統中會部署一定數量的主機設備,如工程師站、操作員站等。這些設備往往是工控系統的風險點,病毒的入侵、人為的誤操作等威脅主要都是通過主機設備進入工控系統。因此,這些主機有必要進行一定的防護。

目前主要有兩種針對主機設備的防護產品:一種為鎧甲式防護產品,通過接管主機設備的鼠標/鍵盤輸入、USB等外圍接口來保證主機的安全;另一種就是白名單產品,通過在主機上安裝代理程序,限制只有可信的程序、進程才允許運行,防止惡意程序的侵入。

4 工控信息安全產品測試評價體系

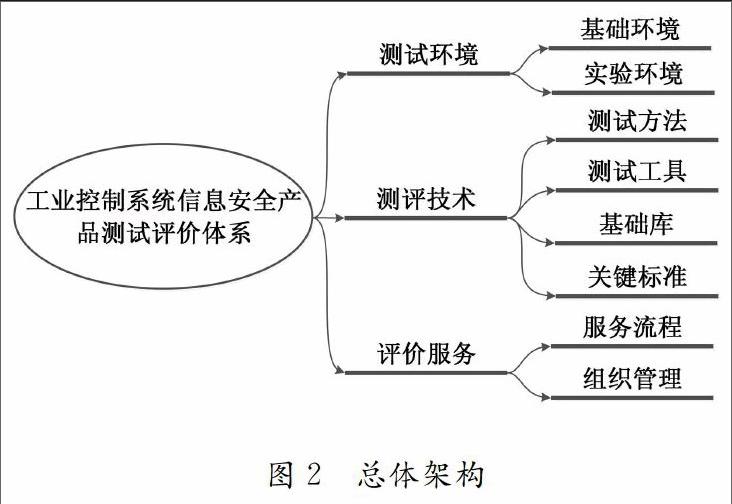

工控信息安全產品測試評價體系涵蓋測試環境、測評技術和評價服務三部分。測試環境主要由適用于工業控制系統信息安全產品的測試平臺組成,測評技術主要涉及測試工具、測試方法、基礎庫和相關的標準及規范,評價服務提供工業控制系統的安全測評服務的能力。

4.1 總體架構

以工業控制系統相關的新一代信息技術為對象,從研究工控信息安全產品的安全功能要求、自身安全要求和性能要求出發,結合信息系統的威脅分析、系統脆弱性檢測和風險評價的方法和技術,建立了工控信息安全產品測試評價體系,總體架構如圖2所示。

其中,測試環境體系包括基礎環境和實驗環境,測評技術體系包括測試方法、測試工具、基礎庫和關鍵標準,評價服務體系包括服務流程和組織管理。

4.2 測試環境

根據測評機構質量體系建設等相關要求,通過對現有資源進行整合、改進和升級,形成實驗室必要的物理基礎設施,主要包括機房建設、硬件設備和軟件購置,從而為工控信息安全產品測試評價提供基礎條件。

測試環境主要包括以下兩部分:

(1)基礎環境:進行實驗室機房裝修和改造,作為測試評價體系的實施基礎。

(2)實驗環境:實驗室基礎網絡和測試儀表。

4.2.1 基礎環境

基礎環境主要通過對現有資源的整合、升級,著力建設測評環境所急需的物理基礎設施,包括機房改建和擴建、硬件設備和軟件購置、測評實驗環境建立等內容,最終形成工控專用安全產品測試所需的必要基礎條件。

基礎環境包括4個測試(性能測試環境、攻擊測試環境、功能測試環境和協議測試環境)隔斷環境、1個演示環境和1個測試機房組成。

4.2.2 實驗環境

實驗室環境主要是針對工業控制系統信息安全產品的檢測需要,搭建典型的工業控制環境,包括測試平臺和演示環境兩部分。其中測試平臺又包括功能測試平臺、協議測試平臺、攻擊平臺和性能測試平臺四個系統。endprint

4.2.2.1 測試平臺

測試平臺包括功能測試平臺、協議測試平臺、攻擊平臺和性能測試平臺四個方面。由于每個測試平臺的測試重點和測試環境的要求各不相同,所以四個平臺分別獨立部署。

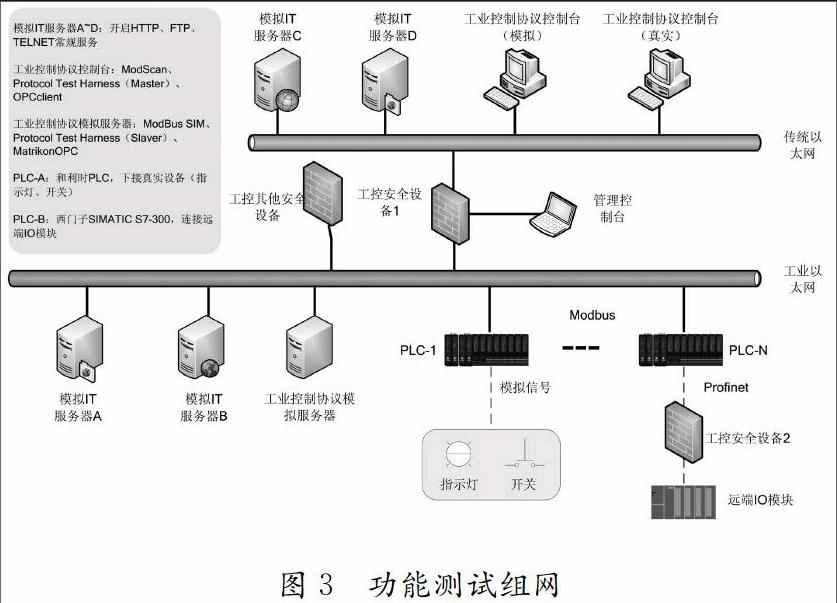

(1)功能測試平臺

功能測試平臺是一套典型的小規模工業控制系統,包含工業控制領域主流工業設備、工控協議交換設備、工業控制模擬軟件系統。功能測試平臺的工業設備包含行業主流,并支持工業控制主要協議的設備(包括西門子、施耐德、和利時及信捷等)的一至兩種型號,能夠實現常用的工業控制功能及數據監測功能,具備支持多種常見的工業控制協議(支持ModBusTCP、DNP3.0、OPC、Profinet/Profibus、IEC61850、IEC104等)的能力。

(2)協議測試平臺

工控信息安全產品包括工控防火墻、工控隔離、工控審計、工控主機防護等。無論該設備在實際部署時串接接入,還是旁路接入工控網絡,則該設備都需要進行協議測試,測試目地在于驗證該設備是否能支持現有常用的工業控制協議。

(3)攻擊測試平臺

攻擊測試平臺主要針對常用的工控信息安全產品,用以驗證安全產品是否能夠抵御來自網絡,壓力,碎片等攻擊。對于旁路接入的工控信息安全設備,測試目的在于驗證系統能否能記錄攻擊行為(工控審計類產品);對于串行接入的工控信息安全設備,測試目的在于驗證系統能否能抵御并攔截攻擊行為(工控防火墻類產品)。

(4)性能測試平臺

如果工控信息安全產品為串接部署則需要進行性能測試,用以驗證該設備的引入是否會對現有的工業網絡造成如通信延時增加、網絡帶寬降低等情況、安全設備的安全防護能力下降等影響。

4.2.2.2 演示環境

演示環境是工控系統運行的展示,以簡單明了的形式來表征工控系統運行的狀態,包括正常運行和承受攻擊時的運行狀態。不同的工業控制產品自身的漏洞是各不相同的,所以為了直觀的演示不同的攻擊對不同的工業控制設備造成的影響,我們需要在工業控制協議及工業控制廠商進行盡量的覆蓋。

演示環境包含高仿真沙盤模型和可視化工控系統拓撲結構展板。

沙盤由底座、臺面和臺面模型組成,沙盤內部完成所有動態的設計和線路的連接,臺面模型根據具體設計和布局陳列,體現完整的工藝流程,各模型單體形狀和比例與真實系統一致。沙盤涉及化工生產、污水處理、環境監測、智能樓宇等多個應用實景。

展板由展架和展板封面組成,展板上按層次集成工控設備、網絡設備,并由燈帶組成復雜的網絡路徑。實際演示過程中,將由不同色燈光表現正常網絡數據流和受攻擊后異常數據流。展板上各控制系統和交換機預留相應接口,可方便接入典型的工業控制防護設備或專用測試工具。

4.3 測評技術

測評技術包括測試方法和測試工具的研究、改進和應用,基礎庫的建設以及相關標準的編制。

4.3.1 測試方法

工控系統的安全性測試方法按照安全技術要求可以分為安全功能、安全保證、環境適應性和性能要求四個大類。根據各大類對系統的要求,分別進行測試方法的研究。

鑒于工控系統與傳統信息系統在安全性要求上的區別,工控系統的信息安全目標通常都在最后考慮,因此工控系統的安全技術要求又有其特殊性。安全功能要求是對工控信息安全產品應具備的安全功能提出的具體要求,工控信息產品安全功能的具體要求包括身份鑒別、訪問控制、安全管理、不可旁路、抗攻擊、審計以及配置數據保護和運行狀態監測等;安全保證要求針對工控信息安全產品的開發和使用文檔的內容提出具體的要求,例如配置管理、交付和運行、開發過程、指導性文檔和生命周期支持等;環境適應性要求是對工控信息安全產品的應用環境提出具體的具體要求,例如IPv6環境適應性,OPC環境適應性等;性能要求則是對工控系統和工控產品應達到的性能指標做出的規定,例如去抖動、交換速率和硬件切換時間等。此外,針對工控系統和設備的操作系統層面的漏洞進行分析挖掘,形成攻擊測試集。

針對以上要去分別深入研究相關的測試方法,并應用于實際的測試工作中。

4.3.2 測試工具

為確保工業控制系統信息安全產品和系統測評服務的專業化,開發了一批方便易用的測評工具和分析工具。其目的一是減少測評或評估人員的工作負擔,二是減少測評和評估人員因能力和經驗造成的測評或評估誤差,保證測評和評估服務結果的準確性和科學性,提高專業化的服務能力。通過測試軟件來模擬正常和異常協議,可檢測工業控制系統信息安全產品的功能實現,以及對異常協議的抵御能力。

本體系配套了工控協議模擬測試軟件,集成Modbus、DNP、IEC104、IEC61850等工控協議,用于工控信息安全專用產品和工控設備的測試。該軟件的運行方式是單機運行,適用的操作系統為windows NT,windows xp,windows 7 x86平臺。該軟件主要分為四個模塊:ModBus模塊、DNP模塊、IEC61850MMS模塊和IEC104模塊。

4.3.3 基礎庫

基礎庫主要包括知識庫、測評指標庫、測評方法庫、測評用例庫和測評數據庫。

知識庫的主要內容包括工業控制系統信息安全領域的基礎技術知識、測試案例、法律法規、安全事件/技術手段等的統一描述方法、國內外安全事件、知識庫的管理和維護方法、智能化數據挖掘方法等。

指標庫保證各個被測系統之間測評結果的一致性。通過為工業控制系統安全測評服務建立統一的測評指標庫,保證測評結果的唯一性和公正性。指標庫由功能指標庫、性能指標庫和安全性評價指標庫等構成,可根據需要對指標庫進行擴展和維護。

測評方法庫用以在每種信息安全專業化服務的標準編制和測評方法研究的基礎上,明確具體的技術要求,從而提供有效的服務。endprint

測評用例庫是在測評方法庫建設的基礎上,加強測試的復用,提高安全測試的效率。根據廠家提供的說明書和測評人員的經驗,深入解析相關技術要求的內涵,為每種具體服務建立測評用例庫。

本體系的基礎庫由兩部分構成,第一部分包括了知識庫和漏洞庫,設計成門戶網站模式,直接對外開放,其中收集了4000余條安全事件、3萬余條安全漏洞以及相關的法規政策、技術知識、工具等;第二部分涵蓋了指標庫、測評方法庫、測評用例庫、測評數據庫等,運用于測評實戰,檢測人員可以在其中依據指標、測評方法、測試用例對實際的產品或系統進行測試記錄。

4.3.4 關鍵標準

工控系統與互聯網信息系統采用傳統信息安全產品難以滿足相關要求,工控系統對持續穩定可靠運行指標要求很高,信息安全必須具備保證持續的可操作性及穩定的系統訪問、系統性能以及全生命周期安全支持。因此,有必要為應用于工控系統的關鍵信息安全產品,以及工控系統安全提出專門的標準,并研究相應的測試技術與方法。

本體系在工控領域制定了信息安全產品標準體系,以規范和支撐產品測試。主要包括:

(1)《信息安全技術 工業控制系統專用防火墻技術要求》;

(2)《信息安全技術 工業控制系統網絡審計產品安全技術要求》;

(3)《信息安全技術 工業控制網絡安全隔離與信息交換系統安全技術要求》;

(4)《信息安全技術 工業控制系統安全管理平臺安全技術要求》;

(5)《信息安全技術 工業控制系統入侵檢測產品安全技術要求》

(6)《信息安全技術 工業控制系統邊界安全專用網關產品安全技術要求》;

(7)《信息安全技術 工業控制系統軟件脆弱性掃描產品安全技術要求》;

(8)《信息安全技術 安全采集遠程終端單元(RTU)安全技術要求》。

4.4 評價服務

評價服務包括服務流程和組織管理。服務流程基于現有的服務流程,深入挖掘工業控制系統信息安全產品的特點,融入服務流程,提升服務質量;組織管理主要規范服務的相關制度,充分合理利用各方面的資源,提高服務效率。

4.4.1 服務流程

服務采購單位提出自己的系統需求,測評機構經過溝通協調確定服務目標,簽訂服務合同,成立測評項目組;項目組根據采購單位提出的需求信息,分析需求是否充分;當需求不夠充分時,需和服務采購單位進行溝通,補充需求并最終確認;當需求足夠充分時,依據相關標準進行服務方案的總體設計,并由專家對方案進行評審;通過初步方案評審后,由測評人員對服務方案進行詳細設計,再交由專家對方案進行評審,并提交方案;如方案需進行修改,需重新設計或晚上詳細的服務方案,再由專家進行方案評審,如此類推;當提交的服務方案不需要進行修改時,形成安全的服務方案;一方面由專家對安全的服務方案進行審批,并形成標準化管理;另一方面測評人員根據安全服務方案進行測評工作,測評結束后,形成文檔,并歸檔。

4.4.2 組織管理

為了保障整套服務流程的順利實施,本體系還建立信息安全產品及系統服務的組織架構,如圖8所示。

通過成立領導辦公室、管理部、技術部和檢測部,分別從組織、管理和技術等方面對服務的流程進行控制。管理部主要按照相關的管理規定負責服務申請的受理、產品測評流程的控制、檢驗報告或測評報告的審核、客戶滿意度的回訪等;技術部主要負責測評相關技術研究工作;檢測部負責具體檢測工作的實施,根據檢測數據整理出具檢驗報告或測評報告初稿。

5 結 論

由于工控信息安全及相關產品的應用還處于快速發展階段,對其的安全性測評還屬于一個全新的領域,國內僅少數幾個檢測機構部分開展了相關測評工作。本文提出的工控信息安全產品測試評價體系已經在實際測評服務工作中得到了大力推廣應用,為我國相關產業的健康發展提供了安全保障。

參考文獻

[1] STOUFFER K,Guide to industrial control systems (ICS) security[R],NIST Special Publication,2008,800-82.

[2] SMITH C J.Connection to public communications in-creases danger of cyber-attacks [J].Pipeline & gas journal,2003,230:20-24.

[3] Information Assurance Technical Framework (3rd edition) [R],NSA,2000.http://www.iatf.net.

[4] STOUFFER K A,FALCO J A,SCARFONE K A.NIST SP-800-82 Rev 1Publication Citation:Guide to Industrial Control Systems (ICS) Security[S] NIST,2013.

[5] 鄒春明.工業控制系統信息安全產品標準及測評方法[J].自動化博覽,2016,(4):62-65.

[6] AMIN S,LITRICO X,SASTRY S,et al.Cyber Security of Water SCADA Systems—Part I:Analysis and Experimentation of Stealthy Deception Attacks [J].IEEE Transactions on Control Systems Technology,2013,21(5):1963-1970.

[7] AMIN S,LITRICO X,SASTRY S,et al.Cyber Security of Water SCADA Systems—Part II:Attack Detection Using Enhanced Hydrodynamic Models [J].IEEE Transactions on Control Systems Technology,2013,21(5):1979-1693.endprint

[8] 沈清泓.工業控制系統三層網絡的信息安全檢測與認證[J].自動化博覽,2014,(7):68-71.

[9] 田原.工業控制系統信息安全淺析[J].自動化博覽,2014,(11):68-70.

[10] COHEN F.A reference architecture approach to ICS security [J].Resilient Control Systems,2011(8):9-11.

[11] RISI.The Repository of Industrial Security Incidents [OL].http://www.securityincidents.org/.

[12] 張帥.工業控制系統安全風險分析[J].信息安全與通信保密,2012,(3):15-19.

[13] IEC.Industrial communication networks-Network and system security-Part 2-1:Establishing an industrial automation and control system security program[S].IEC 62443-2-1Edition 1.0.2010.

[14] IEC.Industrial communication networks-Network and system security-Part 3-1:Security technologies for industrial automation and control systems[S].IEC/TR 62443-3-1Edition 1.0.2009.

[15] Industrial communication networks-network andsystem security-part 1-1:term inology,concepters and models[S].IEC/TS 62443-1-1.2009

[16] 夏春明,劉濤,王華忠,等.工業控制系統信息安全現狀及發展趨勢[J].信息安全與技術,2013,(2):13-18.

[17] 田原,沈清泓.基于P2DR2模型的工控信息系統等級保護體系[J].計算機工程與應用,2015,(6):91-93.

[18] 朱毅明.工業控制系統信息安全業務發展思路[J].自動化博覽,2014,(10):78-79.endprint