ISO 21188:2018《用于金融服務的公鑰基礎設施實施和策略框架》解讀及改版分析

董坤祥 謝宗曉 甄杰

1 概述

ISO 21188:2018《用于金融服務的公鑰基礎設施實施和策略框架》是由國際標準化組織金融服務技術委員會安全分委員會(ISO/TC 68/SC 2),在第一版ISO 21188:2006基礎上改進而成,并對ISO 15782-1:2009和ISO 15782-2:2001兩個標準的部分條款進行合并。

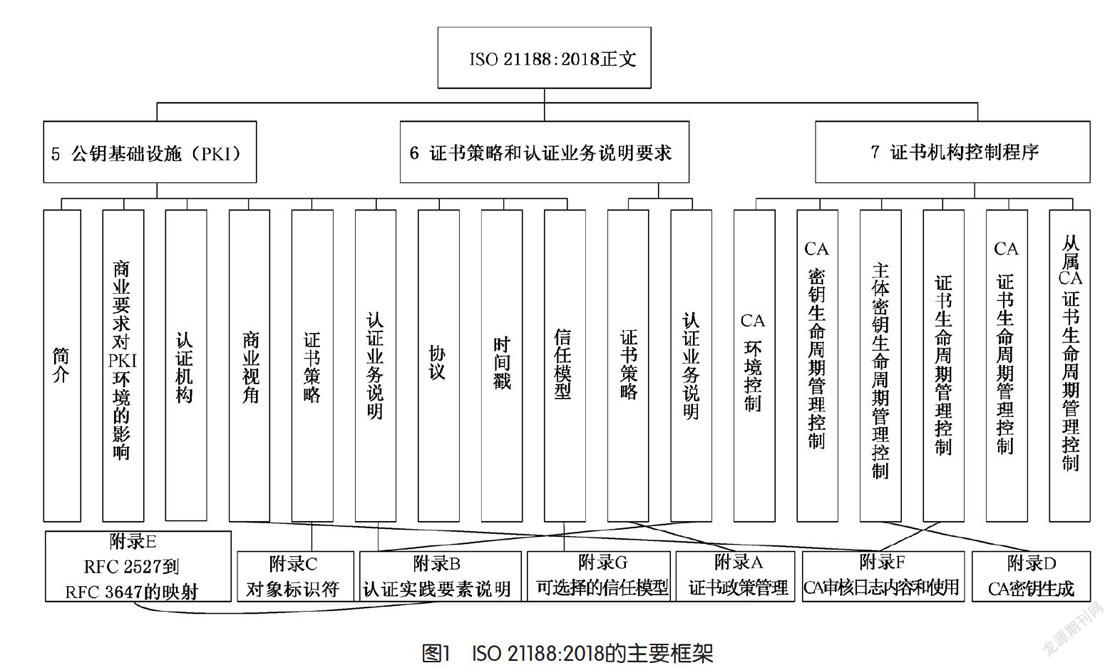

ISO 21188:2018是金融信息安全的重要標準,主要對金融服務的公鑰基礎設施的商業環境、認證機構、證書策略、認證業務、控制目標和程序、密鑰和認證的生命管理控制等規定了要求。2006年版和2018年版標準均由正文和附錄構成。其中正文主要對公鑰基礎設施的實施和策略進行說明,包括范圍、規范性引用文件、術語和定義、縮略語、公鑰基礎設施(PKI)、證書策略和認證業務說明要求、認證機構控制程序。附錄則提供了PKI各要素實施策略的要素和詳細步驟。ISO 21188:2018的主要框架如圖1所示。

2 公鑰基礎設施

電子商務的快速發展產生了通過互聯網處理B2B、B2C和G2C之間的交易活動的要求。網絡通信協議的設計對于金融機構及其進行業務交易的用戶來說產生了在電子身份標識、交易方鑒別、源證明、報文完整性保護和保密性服務等方面的諸多問題。而具有支持機密性、完整性和真實性要求的PKI,為解決這些互聯網下交易活動問題提供了實際的技術解決方案。金融機構服務客戶的環境主要是基于PKI的封閉環境、契約環境和開放環境。

2.1 商業要求對PKI環境的影響

在封閉環境中,所有實體依附于單個金融機構的信任服務,必須至少共享一個證書策略,即金融機構使用PKI支持其服務,進行內部員工之間的電子郵件通信或與客戶之間的信息服務通信。

在契約環境中,證書主體和信任方可具有不同的信任服務提供者,即在服務各方間建立的規則契約內使用PKI來支持與用戶交易的情況。相應的PKI可能是開放的或關閉的,當關閉時,PKI是第三方服務提供商。它將向其客戶提供證書頒發或證書確認服務或同時提供兩種服務。

在開放環境中,金融機構可作為信任服務提供者向公眾簽發證書并允許在一個開放的網絡環境中進行證書確認,即金融機構使用PKI為自己、用戶和外部交易伙伴提供開放的外部通信。金融機構可以向它的用戶提供信任服務,例如證書認證服務提供者或證書簽發者。

2.2 認證機構與商業視角

認證機構(CA)擁有公鑰/私鑰對,并使用數字簽名算法來生成證書。通過讓CA生成證書來實現主體的公鑰與其身份的綁定,從而證明其中的信息的關系并提供其完整性的保證。同時,通過使用一個或多個CA的公鑰來驗證主體的公鑰和身份的綁定。 CA可以向任何主體(包括CA)頒發證書。

商業視角主要解釋了金融機構在商業操作中的要求,主要包括:用PKI控制電子商務風險;確定證書策略的使用范圍;規范認證機構所作聲明的細節,并嚴格遵從;對權限、行業標準和/或行業審計相關業務行為中的服務進行監管;在環境中定義的實體必須承擔證書策略(CP)或定義相關責任的協議中所提出的責任;確定金融機構信任服務的互操作管理框架;CA系統應保存審計日志,以提供足夠詳細的信息來重構事件。

2.3 協議與時間戳

協議是證書簽發者和用戶之間建立的正式化業務關系。用戶協議描述了服務的條款和服務條件,同時也將用戶與相應證書策略中規定的義務與責任相關聯,并且提供者和信任方之間應有信任方協議。策略機構應對用戶公布其相關證書策略,并且證書的生成、確認和運行都應遵從協議內容。

除了上述協議內容可信,時間戳也是一種確保信任服務的方法。其重要性主要有:信任服務是基于具有有效期的證書,如果證書在其有效期之外對數據進行保護,則證書的有效性不能得到保證;如果證書撤銷,則所有在撤銷時間之后的證書使用都可被認為是無效的。為了確保時間戳的效力,通常采用可信第三方,即時間戳機構(TSA)。

2.4 信任模型

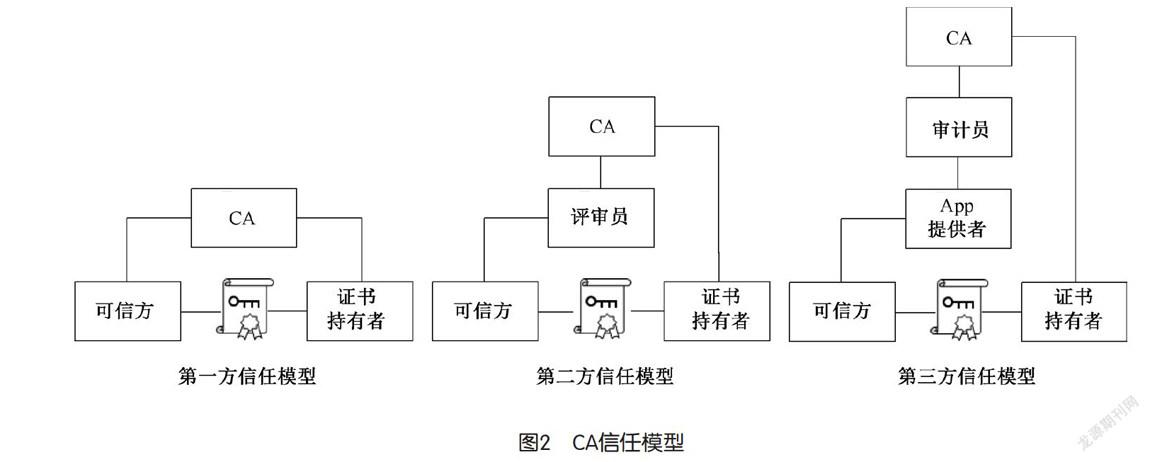

可信方對認證機構的信任可以通過多種信任模型來實現,常見的有:可信方驗證其對CA的可信性的第一方信任模型,可信方對CA的信任是基于評估人員提供評估的第二方信任模型和可信方實際上將其可信度放在應用程序開發人員身上,應用程序開發人員對CA的接受是基于審核員的發現的第三方信任模型,如圖2所示。

信任模型中的可信方依賴于證書,但通常與證書頒發機構(CA)沒有直接的業務關系。可信方根據簽名驗證策略驗證簽名和證書,該策略可能意味著信任證書頒發機構本身,或者作為相互承認方案的參與者(即通常接受的“合格級別”或在橋接CA下獲得認證)。另一種可能性是,無論依賴方是否閱讀或承認了該可信方協議(RPA),可信方均顯式或隱式地接受CA的RPA。

3 證書策略和認證業務說明要求

證書策略是關于信任級別的一組通用規則集合,讓用于特定目的的相關證書滿足該信任級別,同時規定了證書認證機構在其簽發的證書被信任方所接受前該認證機構應認可并遵守被信任方所接受的準則。在一個層次結構或樹狀結構PKI中可有很多證書策略,每個證書策略為使用同一策略要求的證書組定義商業或策略要求(回顧2.2部分)。在不同的證書策略結構中,根CA基于機構需要將其自身信任的一部分授權委托給下級CA。根CA和中間層CA主要鑒別并簽署它們的從屬層CA的數字證書,并且通過區分不同機構的需求(如組織結構或組織區域間、國家間、組織單位間等)來提供商業要求。證書策略簽發的狀態包括,有效、掛起、撤銷和過期。因此,策略機構應指明適用于根據特定CP簽發的證書的狀態的條件,一旦證書撤銷或過期就不能再返回有效狀態。一旦一個被撤銷的證書過期,它就不再需要位于證書吊銷列表(CRL)上了。

認證業務說明描述了CA為滿足證書策略要求所采取的必要的和充分的程序和控制,其目的是明確定義CA管理證書策略相關風險的程序和業務。認證業務說明可采取由CA聲明的形式,聲明可信系統的細節以及在其運行過程中采用的安全方案及管理證書的業務實施。認證業務說明的某些部分可成為CA和用戶間合同的一部分。因此,認證業務說明應包括:CA的授權規則與流程,規定CA、主體和信任方的遵循規則,特定環境下的證書策略與方法。

4 認證機構控制程序

控制程序為認證機構的業務、運行和技術使用提供了實施規程建議,具體的包括:CA環境控制、CA密鑰生命周期管理控制和證書生命周期管理控制。

CA環境控制主要包括:認證業務說明和證書策略管理、安全管理、資產分類和管理、人員安全、物理和環境安全、運行管理、系統訪問管理、系統開發和維護、業務連續性管理、監視和遵守和審計日志。

CA密鑰生命周期管理控制主要包括:CA密鑰生成,CA密鑰存儲、備份和恢復,CA公鑰分發,CA密鑰使用,CA密鑰歸檔和銷毀,CA密鑰泄露,CA提供的主體密鑰生成服務,CA提供的主體密鑰存儲和恢復服務,集成電路卡(IC卡)生命周期管理和主體密鑰管理的要求。

證書生命周期管理控制主要包括:主體注冊,證書更新,證書密鑰更新,證書簽發,證書分發,證書撤銷,證書掛起,證書確認服務,CA證書生命周期管理控制和從屬CA證書生命周期管理。

5 改版分析

5.1 ISO 21188:2018正文的主要變化

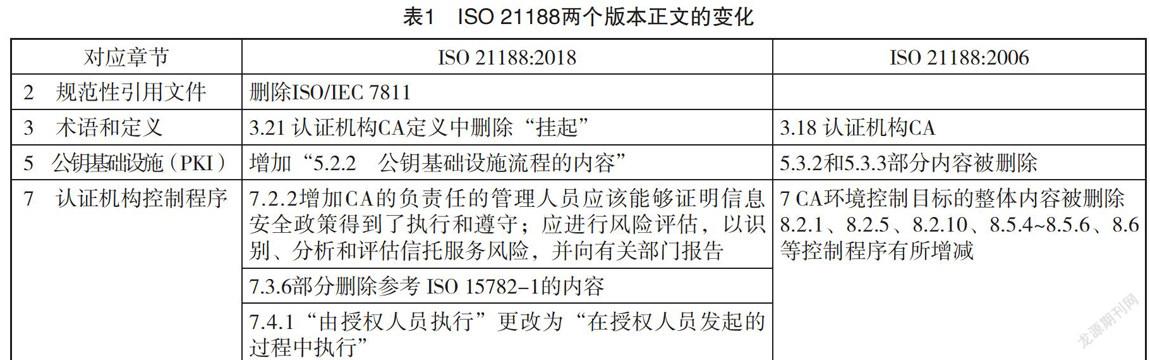

與2006年版相比,2018年版在公鑰基礎設施、證書策略和認證業務說明要求等內容上改動較大,主要是因為技術的發展導致原來的標準條目不再適用。具體變化如表1所示。

5.2 ISO 21188:2018附錄的主要變化

通過對比2006年和2018年標準的附錄變化,主要體現在2018年版標準增加了附錄F“認證機構審核日志內容和使用”、附錄G“可選擇的信任模型”兩個附錄,以及對附錄E的交代,即在RFC 3647第7章中可找到將RFC 2527的章節映射到其后續RFC 3647的章節。

附錄F規定了審計日志應準確標識出處、日期和分錄編號,并且僅提供信息審計日志的授權和要求,也可以錄入審計日志。雖然,大多數日志的項目都是電子形式的,但是,也應手動記錄一些重要的安全相關事件。該附錄對審計日志進行了詳細的說明,包含在所有日志條目中的元素,由RA或CA記錄的證書申請信息,要記錄的事件/安全敏感事件,要記錄的消息和數據,審核日志備份,審計日志的使用。

附錄G給出了層次、非層次和混合信任模型。信任模型定義了信任如何在CA之間轉移,并對各種信任模型定義了通過CA層次結構構建認證路徑的機制,受信任密鑰通常是根CA(層次信任模型)或頒發實體證書的CA(非層次信任模型)的密鑰。信任模型由CA用于向其他CA頒發證書,CA可以以系統和有序的方式或以更靈活和較無序的方式相互頒發證書。同時,給出了不同信任模型的優缺點。

6 結束語

金融機構和金融中介正在積極建設能夠為消費者、企業和政府提供新型電子金融交易能力的基礎設施,ISO 21188:2018規范了金融機構在服務過程中應用公鑰基礎設施的實施和策略,對于確保通過通信網絡進行金融交易的隱私性、真實性和完整性提供指導。對于金融機構和金融中介來說,金融交易中的實體可以依賴PKI標準實現的程度以及使用這些國際標準達到的PKI間的互操作的程度,都將部分依賴于該標準中定義的與策略和實施相關的因素。ISO 21188:2018根據當前金融發展的形式,結合先進的信息技術,對原有的2006年版標準進行了補充與改進,對部分主要內容和控制措施進行重新分類和修訂。整體而言,改版后的標準更與時俱進,更貼合實際,具備了更強的可實施性。