基于CFL_BLP 模型的CFL SSL 安全通信協議

廉文娟,趙朵朵,4,范修斌,2,3,4

(1.山東科技大學 計算機科學與工程學院,山東 青島 266590;2.中國科學院軟件研究所青島分部,山東 青島 266114;3.青島博文廣成信息安全技術有限公司,山東 青島 266235;4.山東文斌信息安全技術有限公司,山東 泰安 271200)

0 概述

隨著工業控制、智能制造、工業互聯網以及工業物聯網等新興信息產業的不斷涌現,網絡空間已經由傳統網絡空間逐漸發展為當今網絡空間。傳統網絡空間一般是指互聯網+電子政務和電子商務,當今網絡空間是指傳統網絡空間+各種新興信息產業。在當今網絡空間下,所有工業和制造業領域基本都包含工業控制系統(Industrial Control System,ICS),且許多關鍵基礎設施高度依賴ICS 的安全運行[1],因此ICS 通信安全問題至關重要。

通信的可用性、可控性、可認證性以及數據傳輸過程中數據的完整性、機密性和不可否認性等都屬于通信安全問題。通信安全離不開身份認證技術,而認證技術是信息安全的第一技術。現有的認證技術可分為參數認證技術和函數認證技術兩類。參數認證技術包括指紋、聲紋、虹膜和刷臉等,函數認證技術主要包括公鑰基礎設施(Public Key Infrastructure,PKI)和基于標識的密碼體制(Identity-Based Cryptosystem,IBC)。PKI 和IBC 雖然具有信息安全認證功能,但是在應用過程中都需依賴第三方支持,并且產生了額外通信量,增大了雙方通信延遲,達不到毫秒級安全級別。

在當今網絡空間中,工業控制系統的信息安全目標已由傳統的CIA(機密性、完整性、可用性),變成了AIC(可用性、完整性、機密性)[2],將可用性放在首位,可見工控系統對響應時間的迫切需求。陳華平等人[3]提出了當今網絡空間信息安全八大原則,其中原則7 是指令級安全原則,毫秒級安全可確保指令級安全。傳統的SSL/TLS 協議、VPN 和HTTPS等網絡通信技術均采用了PKI 和IBC 認證機制,仍然無法保障毫秒級安全,本文明確提出毫秒級信息安全為當今網絡空間的重要特征。CFL 是由陳華平等人[3]于2011 年提出且獲得國家認可的認證體制,是PKI 和IBC 的繼承和發展,同時規避了兩者的不足。本文分析了CFL 認證體制的安全屬性,并在CFL_BLP 模型的基礎上給出CFL SSL 協議及安全性質,將其推廣到各新興信息產業,實現新興信息產業的毫秒級信息安全通信。

1 傳統認證與傳輸技術

1.1 PKI 技術

1978 年,KOHNFELDER L[4]提出了 證書的 概念。1988 年,國際電聯電信委員會為單點登錄(Single Sign On,SSO)和授權管理基礎設施(Privilege Management Infrastructure,PMI)制定了PKI 標準,即X.509 v1[5]。1995 年,PKIX 工作組將該標準指定為適用于Internet[6]。

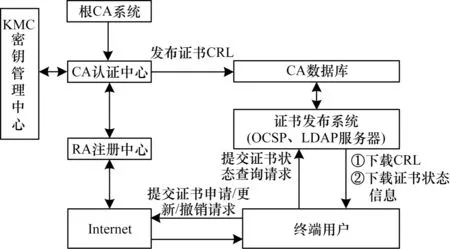

PKI 建立在公鑰密碼學算法基礎上,由可信第三方證書認證中心(Certification Authority,CA)、RA注冊中心、KMC 密鑰管理中心、證書撤銷列表(Certificate Revocation List,CRL)、輕量級目錄訪問協議(Lightweight Directory Access Protocol,LDAP)和在線證書狀態協議(Online Certificate Status Protocol,OCSP)等功能模塊構成[7-8]。經過多年的發展,PKI 證書認證體制已得到廣泛應用。

PKI 組成如圖1 所示。其中,CA 為PKI 的主要組成部分之一,主要功能是簽發數字證書、驗證證書有效性和維 護證書列表[7,9]。RA 主要功能是向CA 提交終端實體的簽發、撤銷和更新證書請求。KMC 主要功能是為CA 系統提供密鑰的生成、保存等密鑰服務。此外,OCSP 作為PKI 的核心組件,可為應用系統提供在線證書狀態查詢功能[8]。LDAP主要用來存放證書和提供證書撤銷列表,供用戶查詢[7]。

圖1 PKI 組成Fig.1 PKI composition

我國的PKI 體系采用非對稱密碼算法SM2 進行數字簽名驗證。SM2 是256 bit 域上的橢圓曲線上的加法群運算,由于256 bit 的域尺度較小,因此運算速度快。目前基于SM2 算法的硬件實現可達到毫秒級,例如三未信安的產品SJJ1012 RE10000,簽名達到4 400 次/s,驗證速度達到2 800 次/s[10]。雖然SM2算法的硬件實現可達到毫秒級,但是PKI 認證技術的證書驗證需要CA 回證是非毫秒級的,因此PKI 面向當今網絡空間時遇到了嚴峻的挑戰。

1.2 IBC 技術

1.2.1 IBC 結構

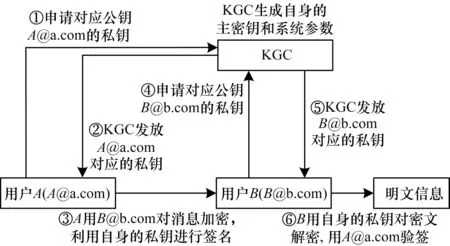

1984 年,SHAMIR A[11]提出了IBC 的概念,簡化了傳統公鑰系統中的證書管理。IBC 是一種不對稱公鑰密碼系統,公鑰為用戶的身份信息(例如電子郵件地址、手機號碼等),私鑰由受信任的權威機構密鑰生成中心(Key Generation Center,KGC)中的私鑰生成器(Private Key Generator,PKG)生成,該機構在用戶身份驗證后,根據系統主密鑰和用戶的身份信息得出用戶的私鑰[12]。

IBC 加密簽名流程如圖2 所示。

圖2 IBC 加密簽名流程Fig.2 Procedure of IBC encryption signature

1.2.2 IBC 簽名算法

根據SM9 標識密碼算法標準,IBC 的簽名算法包括系統建立、私鑰生成、簽名和簽名驗證這4 個階段。為了說明IBC 的運算局限性,本文給出了簽名過程。假設待簽名的消息為比特串M,為了獲取消息M的數字簽名(h,S),用戶A應實現以下運算步驟:

步驟1計算乘法循環群GT中的元素g=e(P1,Ppub-s),P1為加法循環群G1的 生成元、Ppub-s為簽名主公鑰。

步驟2產生隨機數r?[1,N-1],N為循環群G1、GT的階。

步驟3計算群GT中的元素w=gr。

步驟4計算出整數h=H2(M||w,N)。

步驟5計算整數l=(r-h)modN,若l=0 則返回步驟2。

步驟6計算G1中的元素S=[l]dsA,dsA為A的簽名私鑰。

步驟7(h,S)為消息M的簽名,發送給簽名驗證者B。

H1和H2是SM3 密碼雜湊函數派生的密碼函數。

SM9 的數字簽名過程是采用BN 曲線上Rate 雙線性對來實現的,該過程涉及到Miller 算法、橢圓曲線多倍點運算等[13]。在簽名運算過程步驟1 中,元素g為3 072 bit 的上6 次擴域后的元素,因此IBC簽名驗證算法是3 072 bit 的大數運算,雙線性對計算的高復雜性,限制了SM9 在資源有限情況下的進一步擴展[14]。目前基于SM9 算法的硬件實現,簽名速度為5.7 次/s,驗證速度為3.6 次/s,IBC 采用SM9算法在各新興信息產業中的應用也將面臨著挑戰。

1.3 SSL/TLS 協議

SSL/TLS 協 議[15]是目前最常用的安全通信協議,該協議位于傳輸層和應用層之間,通過建立服務器與客戶端的安全通道對數據進行保護。SSL/TLS協議由握手協議和記錄協議組成,握手協議負責雙方身份認證、交換密鑰等,記錄協議負責消息的壓縮、加密及數據的認證。根據文獻[16],如圖3 所示,SSL/TLS 握手協議流程如下:

圖3 SSL/TLS 握手協議流程Fig.3 Procedure of SSL/TLS handshake protocol

1)算法協商。客戶端與服務器協商會話中使用的協議版本號、會話標識以及所支持的算法等信息。

2)證書交換。服務器將CA 證書發送給客戶端,CA 證書的基本證書域包含版本號、序列號以及簽名算法等內容[17],客戶端接收到服務端的證書后對證書驗證[18]及有效性進行判定。服務器若請求客戶端證書,客戶端將CA 證書發送給服務器,服務器對客戶端證書進行驗證及有效性判定。在雙方身份確定后進行下一步密鑰交換。

3)密鑰交換。客戶端和服務器分別構建主密鑰,然后再分別構建會話密鑰后進行密鑰交換,則握手協議結束。

在握手協議完成后,記錄協議使用會話密鑰對數據進行加密傳輸。雖然SSL/TLS 應用廣泛,但仍然存在及時性安全問題挑戰,本文將在下一節中詳細分析。

2 新興信息產業通信安全的共性瓶頸問題

2.1 傳統認證傳輸技術

2.1.1 PKI 面臨的挑戰

PKI 認證技術雖然得到了廣泛應用,但是PKI 的傳統體系結構依賴可信第三方CA,由于CA 的集中結構不可避免地存在單點故障問題[9,19],導致嚴重的可用性和安全性缺陷。同時基于PKI/CA 的電子簽名復雜,使得建設成本較高[20],因此需要復雜的證書管理過程[21]。除此之外,PKI 技術在應用時進行CA證書的有效性驗證,存在嚴重的效率問題。

在PKI 認證體制中常用的證書查詢包括CRL 查詢和OCSP 兩種方式:

1)CRL 證書狀態查詢方式。在PKI 系統中,用戶通過RA 申請簽發/撤銷/更新證書,再由CA 頒發/撤銷/更新數字證書,CA 將新簽發的證書或證書撤銷/更新列表儲存到LDAP 目錄服務器,供用戶下載查詢[22]。

2)OCSP 證書狀態查詢方式。在實際應用中,應用系統作為OCSP 客戶端向OCSP 服務端發送證書驗證請求,OCSP 服務端將會給出相應的響應信息,包括證書標識符、證書狀態等返回給客戶端。

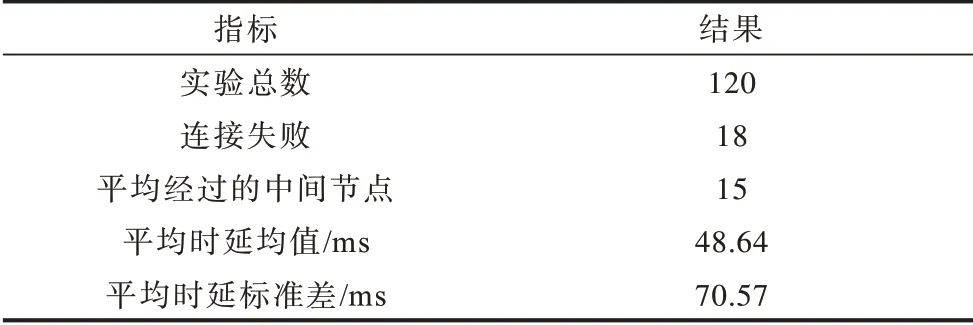

CRL、OCSP 兩種查詢方式都需要遠程第三方CA支持,從而增加了額外通信延遲。為了說明證書查詢等遠程通信帶來的影響,本文使用ping 和tracert 命令進行上百次隨機的遠程訪問測試,并記錄每次訪問的時延、經過的中間節點數、連接成功或失敗等數據。

實驗環境采用的是Windows 操作系統,處理器為Intel?CoreTMi5-8250U CPU@ 1.60 GHz 1.80 GHz,實驗統計結果如表1 所示,統計分析如表2 所示。表1 中的時延是指數據(一個報文或分組,甚至比特)從網絡(或鏈路)的一端傳送到另一端所需的時間。數據在網絡中經歷的總時延包括發送時延、傳播時延、處理時延和排隊時延這四個部分[23],數據在網絡傳輸的總時延中,耗時最多的是處理時延和排隊時延。

表1 遠程訪問時間統計結果Table 1 Remote access time statistics

表2 遠程訪問結果分析Table 2 Remote access result analysis

從表2 可以看出,在一般的網絡遠程訪問中,連接成功的遠程訪問平均時延達到了48.64 ms,連接失敗的比例約占實驗總數的15%,且連接失敗的時間均為秒級。

假定網絡訪問平均時延符合正態分布,根據表2數據,本文得到10 ms 以內訪問成功的概率為:

其中,x=0.01、μ=48.64、σ=70.57。

結論1在平均時延符合正態分布的網絡訪問中,遠程訪問時間是非毫秒級的。

結論2PKI 認證技術為非毫秒級的認證技術。

證明PKI 證書認證體制需要CA 支持,即證書認證需要遠程回證。通信雙方證書認證時間為countt=2t1+2t2+2t3或countt=2t1+2t2+2t4,其 中t1為單次證書發送時間、t2為單次提交證書狀態查詢時間、t3、t4分別為圖1 的①、②過程所用時間。t2、t3、t4為增加的額外時延。從理論上而言,PKI 認證機制不能滿足各種新興信息產業的安全需求,特別是毫秒級的認證需求,因此該結論成立。

2.1.2 IBC 與SSL/TLS 面臨的挑戰

由1.2 節分析可知IBC 不需要數字證書,解決了PKI 的證書管理問題,但是IBC 由于密鑰托管問題而無法提供真正的不可否認性[21]。IBC 認證技術依靠可信第三方PKG 支持,并且是基于對構造的,計算速度較慢且計算效率較低。

結論3IBC 認證技術為非毫秒級的認證技術。

證明與PKI 相似,IBC 在應用過程中依靠遠程第三方PKG 支持,增加了額外的通信延遲,計算速度較慢且可用性差,因此該結論成立。

此外,IBC 應用時若第三方PKG 受到惡意攻擊,系統主密鑰被竊取,用戶的私鑰將會泄露。若第三方PKG 假冒合法用戶與其他用戶通信,用戶隱私信息將會泄露。

由1.3 節SSL/TLS 協議 分析可知,SSL/TLS 協議在進行身份認證時,通過第三方CA 驗證證書的有效性,數據在網絡中傳輸需經過大量的網絡節點,造成網絡延遲,從而無法保障高效的網絡傳輸。因此,本文給出以下結論:

結論4SSL/TLS、VPN、HTTPS 為非毫秒級的通信協議。

證明因為SSL/TLS、VPN、HTTPS 需要使用PKI證書,所以需要利用CA 驗證證書的有效性,從而產生額外的網絡延遲,由結論2 可知,該結論成立。

此外,STONE 等人[24]研究了SSL/TLS 協議證書驗證模塊的安全性,得出其存在漏洞,這可能是因為中間人(MITM)攻擊而破壞通信安全。ACER 等人[25]研究chrome-https 證書無效警告的原因,從另一方面展示了SSL/TLS 協議在使用過程中存在有安全隱患問題。

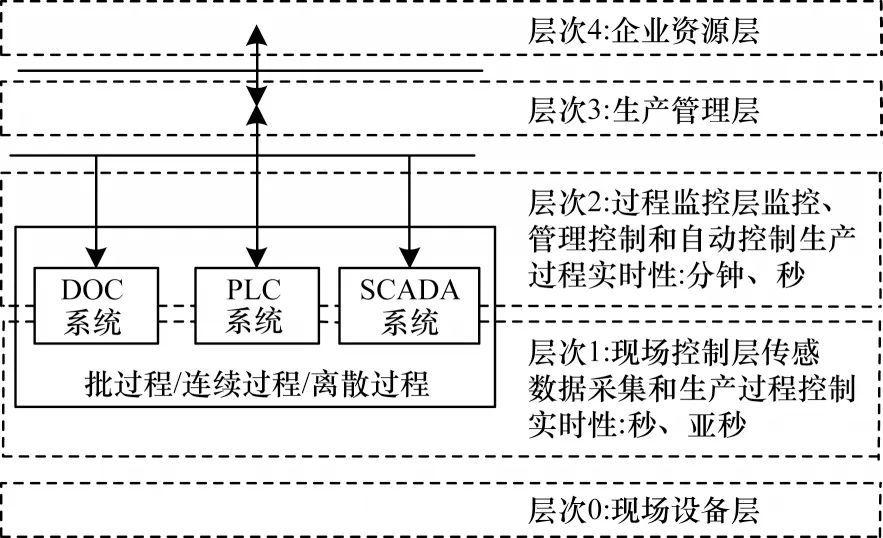

2.2 毫秒級信息安全認證技術

目前,關鍵基礎設施如公共交通系統、智能制造等高度依賴工業控制系統ICS 的安全運行,因此ICS的安全問題是信息產業面臨的主要問題。工業控制系統功能層次模型[26]如圖4 所示,ICS 從功能上可分為5 層,過程監控層主要包括監控服務器與人機界面(Human Machine Interface,HMI)系統功能單元,應用數據采集與監視控制系統(SCADA)[27]對生產過程數據進行采集與監控,并利用HMI 實現人機交互。現場控制層主要包括各類控制器單元,如可編程邏輯控制器(Programmable Logic Controller,PLC)、集散控制系統(DCS)[28]等,用于對各種執行設備進行控制。現場設備層主要包括各類過程傳感設備與執行設備單元,可用于對生產過程進行感知與操作。

圖4 工業控制系統功能層次模型Fig.4 Functional hierarchy model of ICS

ICS 現場控制層對實時性要求較高,因此給出以下命題:

命題1工控迫切需要毫秒級的信息安全技術。

證明工控上下位機通信時需要控制命令的及時響應,控制命令是由指令完成的,需要指令級安全來確保控制命令的安全,顯然計算機的指令至少需要毫秒級信息安全技術來支撐。

文獻[29]給出了目前工控上下位機通信機制存在的諸多安全風險,其中一條為控制器缺乏身份認證、訪問控制機制。因此,工控上下位機通信需要身份認證機制提高通信的安全性。在工控通信時,認證體制應該立即更新撤銷信息,規避客戶端接收到被撤銷證書而受到攻擊,因此工控上下位機通信安全機制中的信息安全算法必須是毫秒級才是安全的。由本文對已有認證技術的分析可知,參數認證以及PKI、IBC 都不能滿足工控毫秒級的信息安全認證需求。

如圖5 所示,在工控上下位機通信中使用SSL/TLS 協議進行通信,由結論2~結論4 可知,該協議無法滿足工控通信的毫秒級需求。

圖5 SSL/TLS 協議在工控上下位機通信中的應用Fig.5 Application of SSL/TLS protocol in communication between upper and lower computer in industrial control

推論1SSL/TLS 不能滿足各種新興信息產業對安全通信的毫秒級可用性需求。

類似地,VPN 也不能滿足各種新興信息產業對安全通信的毫秒級可用性需求。

近年來,涉及工業制造、水利、交通、醫療衛生、能源等方面[27]的全球大規模ICS 攻擊事件頻發。因為ICS 與智能制造、工業互聯網、工業4.0、中國制造2025、物聯網等新興信息產業存在必然的聯系,所以本文可得出以下結論:

結論5毫秒級信息安全是工控及相關信息產業的共性瓶頸問題。

對工控及相關新興信息產業的通信安全而言,毫秒級信息安全是關鍵的安全問題。遠程訪問是很多新興信息產業必不可少的環節,雖然通信協議SSL/TLS 應用較為廣泛,但是其協議無法滿足毫秒級信息安全需求,因此本文需要尋找滿足毫秒級信息安全的認證技術以及通信技術。

3 CFL 認證技術

3.1 CFL 概述

CFL 是2008 年以陳華平為核心、與范修斌和呂述望發明并取其首字母命名,擁有自主知識產權的基于標識的證書認證技術。2016 年2 月17 日,CFL 認證技術獲得了國家知識產權局授予的發明專利。2016 年3 月21 日,《基于SM2、SM3 的CFL 認證體制》獲得了國家密碼管理局紅頭批文,通過了國家密碼管理局審查。2016 年7 月,在《信息安全研究》刊發了CFL 的理論研究專刊[3,5,30-35]。CFL 屬于函數認證,是PKI 和IBC 的繼承和發展,且可同時彌補兩者不足。CFL 認證體制滿足信息安全五性(機密性、完整性、可用性、可控性、可認證性)需求,可實現毫秒級認證。

3.2 CFL 認證體制的安全屬性及分析

CFL 認證體制的安全屬性為:

1)CFL 是基于標識的證書認證體制[3,5]。

2)CFL 理論上可證明安全[5,33-35]。

3)CFL 應用時滿足統計零知識[5,30,33-34]。

4)CFL 證書應用過程中不依賴第三方,可直接認證、現場認證[3]。

5)CFL 證書滿足毫秒級、指令級安全[3]。

6)CFL 支持BLP 模型[36],即BLP 模型的范疇權限可以作為CFL 證書中的部分標識,即CFL 可支持基于BLP 模型的操作機密性保護。

CFL 認證體制是應用去中心化、可自認證、可實現可信認證以及可實現主動防御的認證技術[5],該認證體制還具有隸屬輕量級、應用去存儲化、一人一密、支持統一認證、跨域認證、支持安全進程認證和動態認證等技術優勢[34]。CFL 作為底層信息安全技術可廣泛應用于信息產業中[3],可為各種信息產業提供安全保障,因此CFL 可滿足各種信息產業對毫秒級信息安全認證的迫切需求。CFL 與PKI、IBC 的屬性對比分析如表3 所示。

表3 CFL、PKI 和IBC 屬性對比分析Table 3 Comparative analysis of CFL,PKI and IBC attributes

4 CFL SSL 協議

文獻[36]給出了CFL_BLP 模型并提到了CFL SSL,但并未給出具體的協議描述以及工作流程,為此本文對CFL_BLP 模型進行改進,給出了CFL SSL協議的具體定義、安全性質以及應用分析。

4.1 CFL_BLP 模型

CFL_BLP 模型定義為t?T={0,1,…,t,…}時刻計算機系統SYt的一個八元組,即:

1)CFL 定 義并實 現CFL_BLP 模型中 的CFL 簽名驗證,CFL 數據格式為:(1)CFL 簽名文件,明文||創建者的CFL 證書||時間戳||簽名.文件.cfl_sign;(2)CFL 對稱加密文件,密文||創建者的CFL 證書||時間戳||簽名.文件.cfl_bcipher;(3)CFL 電子信封文件,密文||創建者的CFL 證書||接收者的CFL 證書||時間戳||簽名.文件.cfl_pcipher。CFL 證書的標識部分含BLP 權限。

2)St:St=,即t時 刻計算 機系統SYt的 所有主體,包括用戶、設備和進程等。

3)Ot:Ot=,即t時刻計算機系統SYt的所有客體,它是一個樹型結構,是指一系列的對象或資源,例如數據、文件、程序以及存儲器等。

主體必須通過CFL 證書認證且達到BLP 訪問權限時,才可對客體進行訪問操作,操作過程包括CFL_BLP 模型中的請求、模型給出的請求回答、允許訪問的方式等。

4)RA(Request Access)。RA={get,release,give,rescind,change,create,delete} 。它是主體向系統發出請求命令的集合,下面對7 種請求方式進行詳細介紹:

(1)get:①在t時刻的主體集合中添加一個主體,并且給該主體賦值BLP 一般權限;②在t時刻的主體集合中添加一個主體,并且給該主體賦值BLP當前權限;③在t時刻的客體集合中添加一個客體,并且給該客體賦值BLP 權限。

(2)release:①從t時刻BLP 模型主體中刪除一個主體;②從t時刻BLP 模型客體中刪除一個客體。

(3)give:擴充Mt某點集合中的元素。

(4)rescind:刪減Mt某點集合的元素。

(5)change:更改BLP 模型客體安全級,或更改BLP 模型主體當前安全級。

(6)create:創建一個新客體添加到當前的客體樹型結構,并給BLP 權限賦值以及自主訪問控制矩陣賦值。

(7)delete:從樹型結構中刪除一個客體,從而刪除相關BLP 賦值和自主訪問控制矩陣賦值。

5)A:A=,即主體訪問客體的訪問方式的集合,且有:(1):execute,執 行(neither observation nor alteration),執行訪問權限僅允許主體觸發可執行 的對象;(2):only read,只 讀(observation with no alteration);(3):append,只寫(alteration with no observation);(4):read and write,讀寫(both observation and alteration);(5):control,是指某主體用來授予或撤銷另一主體對某一客體的訪問權限的能力。

6)D:D={yes,no},系統接收到主體對客體的請求訪問操作后,會對請求訪問操作進行判定,其為判定的結果集合。其中:(1)yes 表示請求被執行;(2)no 表示請求被拒絕。

7)Mt:即t時刻自主訪問控制矩陣,該控制矩陣是某主體對某客體可操作的集合,其是一個超矩陣。

當?mt,i,j?A,1≤i≤αt,1≤j≤γt時,Mt為:

其中,αt和γt分別是CFL_BLP 模型在t時刻的主體集合和客體集合的個數。

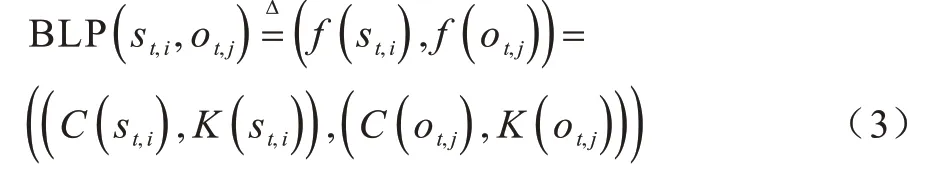

8)BLP 可表示為:

其中,C:C={c1,c2,…,cq},c1>c2>…>cq即一個主體或客體的密級一般分為公開文件、內部文件、秘密文件、機密文件和絕密文件等級。K:K={k1,k2,…,kr},即主客體組織機構隸屬關系,顯然其滿足偏序關系。

BLP 安全級集合定義為F=C×K,同理可知,其也滿足以下偏序關系:

(1)f(s)=(C(s),K(s)):稱其為主體s的BLP 模型一般安全級函數。

(2)f(o)=(C(o),K(o)):稱其為客體o的BLP模型安全級函數。

(3)fc(s)=(Cc(s),Kc(s)):稱其為主體s的BLP模型當前安全級函數。

若主體沒有當前臨時安全級賦值,則有:

注:當前的判斷和一般的判斷結果是并集關系,當前的判斷與Mt是交集關系,一般的判斷與Mt是交集關系,最后的結果是前兩個交集關系的并集。

CFL_BLP 模型保證了用戶的BLP 模型的權限完整性,提高了CFL SSL 協議數據傳輸的安全性和可靠性。

4.2 CFL SSL 協議

在通信建立時,通信雙方必須都持有CFL 證書,然后再經過CFL SSL 握手協議和CFL SSL 傳輸協議進行加密通信。下面本文對CFL SSL 協議的證書申請、CFL SSL 握手協議和CFL SSL 傳輸協議流程進行介紹。

4.2.1 CFL SSL 證書申請

CFL 是基于SM2、SM3 進行數字簽名的,CFL 證書申請流程包括:

1)CFL 用戶方的操作。(1)用戶按格式生成自身的信息標識ID1;(2)用戶以SM2 為工作公鑰密碼算法,并生成公私鑰密鑰對(RAPK,RASK),私鑰RASK由用戶唯一擁有;(3)ID2=ID1||RAPK,用戶對ID2進行簽名,sign1=SIGNRASK(H(ID2)),其中H=SM3,其輸出為N=256 bit,H(ID2)=h={h0,h1,…,ht-1},其中,hi(i=0,1,…,t-1)為sbit 的數;(4)用戶將ID3=ID2||sign1提交給CFL 證書發證機關。

2)CFL 發證機關的操作。(1)VERIFYRAPK(ID3)=VERIFYRAPK(ID2||sign1),CFL 證書發證機關根據用戶提交的信息對ID3進行驗證;(2)CFL 證書發證機關審查用戶提交ID1的合法性;(3)記ID4=ID3||IC,其中IC包括CFL 證書發證機關的名稱、簽發證書的時間、證書的使用生命周期等信息,CFL 發證機關計算H(ID4)=h,得到控選函數輸入的控制信息h;(4)CFL證書發證機關根據h和私鑰基,計算多線性控選函數生成用戶標識私鑰,即,其中,SKB=為私鑰生成元集,ski是由CFL 發證機關隨機選擇,滿足ski?Zm=,i=0,1,…,t2s-1且兩兩不等,Z為整數集,m為SM2 中橢圓曲線E上基點P的周期;(5)用簽名算法SIGN,以IDSK 為密鑰,對以RAPK為核心的證書內容進行簽名,得到sign2=SIGNIDSK(H(ID4))=(r,s)(證書信息中的第二次簽名)。

3)公眾方對用戶證書的操作。(1)公眾方在獲得用戶公布的證書后,將ID4輸入H,得到多線性控選函數輸入的控制信息h;(2)根據h,經以下多線性控選函數變換fP(H(ID),PKB)==IDPK,生成標識公鑰 IDPK,其 中 PKB=為公鑰 生成元 集,pki=ski˙PmodE;(3)以IDPK 作為驗證算法的公鑰,對經簽名的證書進行驗證,如驗證正確,則證書通過,否則證書不予通過;(4)CFL 證書在實際應用中,可添加隨機數、時間戳等信息,通過再次簽名構成CFL 動態證書。

由上述過程可知,用戶的標識為多標識且用戶的CFL 證書在應用時為動態證書需再次簽名,以增強證書安全性。目前,基于SM2 算法的CFL 硬件產品已達到毫秒級,簽名速度為2 300 次/s,驗證速度為1 400 次/s。

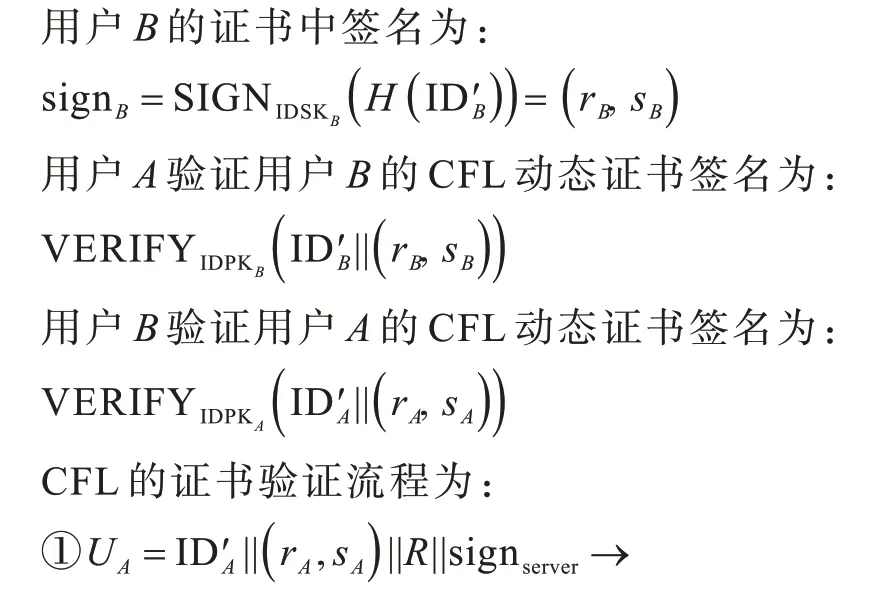

4.2.2 CFL SSL 握手協議

建立通信時,通信雙方經過CFL SSL 握手協議進行證書交換、身份鑒別、密鑰交換。CFL SSL 握手協議流程如圖6 所示。

圖6 CFL SSL 握手協議流程Fig.6 Procedure of CFL SSL handshake protocol

CFL SSL 握手協議流程如下:

1)CFL 動態證書交換。服務器端產生隨機數R存入到CFL 動態證書中,對CFL 動態證書進行CFL簽名后發送給CFL 客戶端,證書內容包含協議版本號、證書序列號、標識、公鑰、用戶私鑰簽名、有效期、時間戳、發證機關簽名、隨機數以及擴展等。CFL 客戶端接收到服務器CFL 動態證書可直接進行驗證及有效性判定,驗證通過后獲取證書中攜帶的R。CFL客戶端將R存入到自身證書中并進行CFL 簽名,然后發送給服務器,服務器驗證進行簽名驗證和隨機數驗證,規避重發證書或使用他人合法證書進行通信的情況,驗證通過后,CFL 客戶端和服務器端進行密鑰交換。

注:CFL 動態證書驗證及有效性判定,無需通過CRL 或OCSP 進行證書狀態查詢,即整個驗證過程無需第三方的介入,具有自主認證功能。

2)密鑰交換。CFL 客戶端和服務器基于國產密碼算法生成共享密鑰,并進行密鑰交換。將服務器端記為用戶A,CFL 客戶端記為用戶B,即當持有CFL證書的用戶A與用戶B進行通信時,CFL SSL 握手流程分為以下3 個步驟:

(1)用戶A、B交換動態CFL 證書。

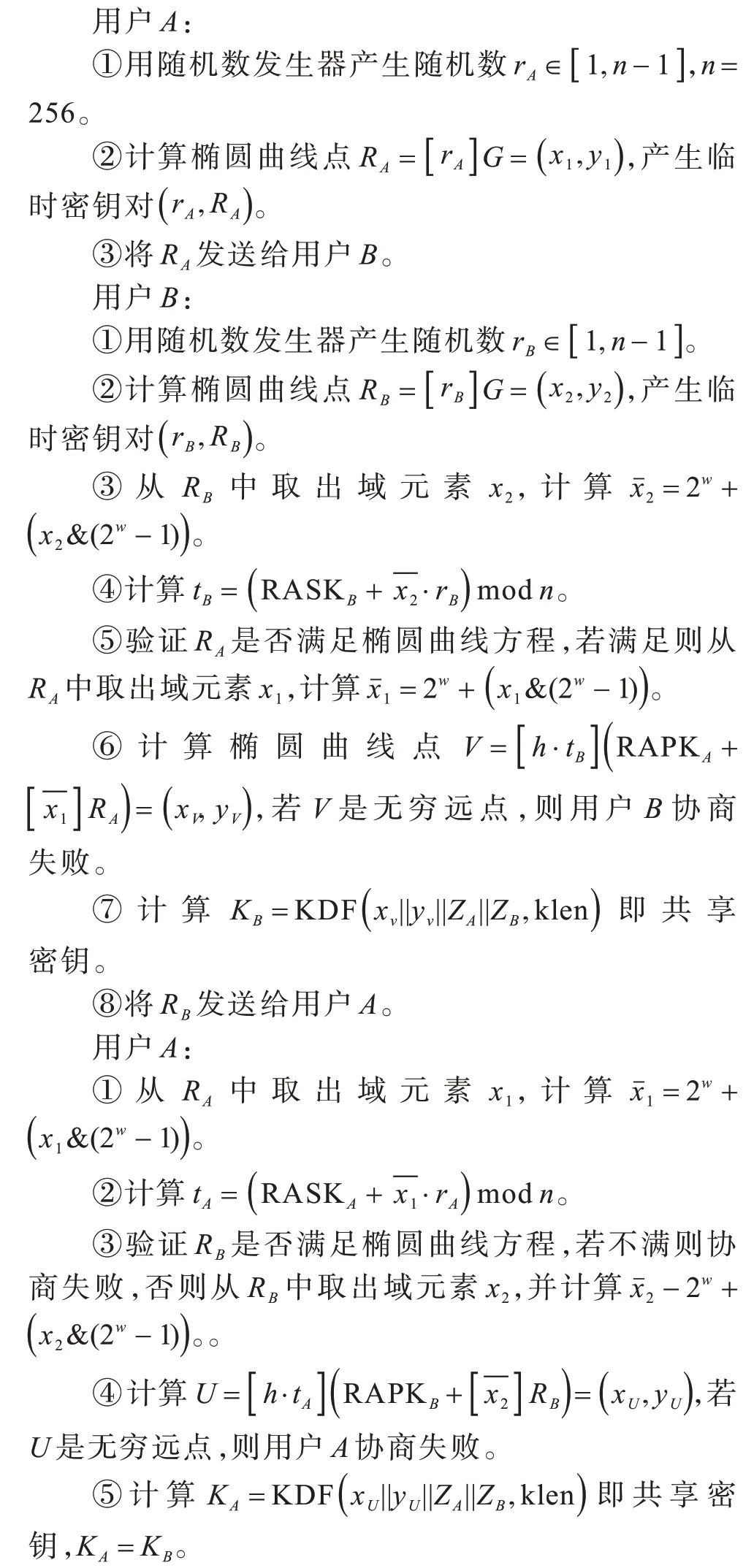

(2)用戶A、B驗證彼此的CFL 動態證書。用戶A、B分別生成自身的身份信息標識IDA、IDB,然后使用SM2 算法分別生成工作密鑰對,(RAPKA,RASKA)、(RAPKB,RASKB)。

CFL 客戶端通過CFL SSL 協議獲得UA驗證||signserver,并提取隨機數R。

③UB=

CFL 客戶端將帶有服務器端隨機數R和CFL 客戶端簽名的證書發送給服務器端。

服務器端驗證CFL 客戶端證書簽名、隨機數R和signCFLclient。

(3)用戶A和用戶B基于SM2 進行密鑰交換。

使用SM2 進行密鑰交換,不需要交換用戶A和用戶B的公鑰,可直接從CFL 證書中獲取,且文獻[37]給出了通信雙方密鑰交換過程。

記用戶A為發起方,用戶B為響應方,進行如下運算步驟:

其中,a、b、G的坐標(xG,yG)為橢圓曲線方程參數,(xA,yA)為用戶A的公鑰RAPKA的坐標,(xB,yB)為用戶B的公鑰RAPKB的坐標,ENTLA為的長度轉換成的兩個字節的值,ENTLB為的長度轉換成的兩個字節的值,H256()表示采用SM3 算法其輸出長度為256 bit 的雜湊值。

用戶A和用戶B在密鑰交換后,通過CFL SSL傳輸協議進行數據加密傳輸。

4.2.3 CFL SSL 傳輸協議

在CFL SSL 握手協議結束后,CFL 客戶端和服務器通過CFL SSL 傳輸協議進行數據的加密傳輸。

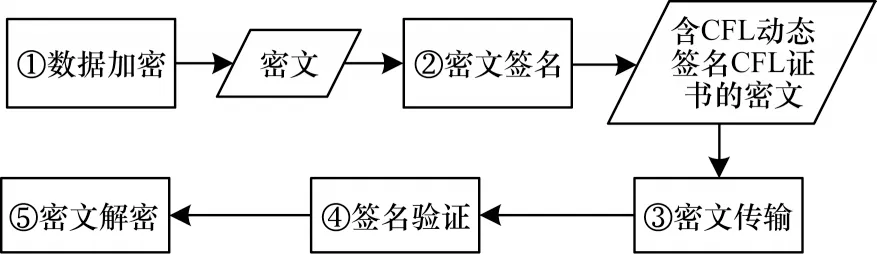

CFL SSL 傳輸協議主要流程如圖7 所示。

圖7 CFL SSL 傳輸協議流程Fig.7 Procedure of CFL SSL transport protocol

CFL SSL 傳輸協議流程描述如下:

1)數據加密。CFL 客戶端和服務器用共享密鑰基于國產密碼算法SM4[38]的硬件對數據進行加密,并生成密文。與上文類似,服務器端記為用戶A,CFL 客戶端記為用戶B,用戶A通過如下方式產生密文:

SM4 中假設明文輸入為(X0,X1,X2,X3)?,輪密鑰(rk0,rk1,…,rk31)?由Key 通過密鑰擴展算法生成,輪函數F為F(X0,X1,X2,X3,rk)=X0⊕T(X1⊕X2⊕X3⊕rk),其中T由非線性變換τ和線性變換L復合而成,經過32 次迭代運算后輸出密文,發送給用戶B。

2)密文簽名。CFL 客戶端和服務器對密文進行基于國產硬件的CFL 動態簽名并添加CFL 證書。

3)密文傳輸。CFL 客戶端和服務器進行帶有CFL 動態簽名和CFL 證書的密文傳輸。

4)簽名驗證。CFL 客戶端和服務器對密文的CFL 動態簽名進行驗證。

5)密文解密。CFL 客戶端和服務器對帶有CFL動態簽名和CFL 證書的密文進行解密。用戶B驗證用戶A的 CFL 動態簽名后,使用輪密鑰(rk31,rk30,…,rk0)?進行解密。

上述CFL SSL 協議的通信實現需要CFL 相關硬件產品的支持,且維護成本低。

4.3 CFL SSL 性質

通過上述CFL SSL 協議流程的描述可知,CFL SSL 性質包括以下7 個性質:

性質1CFL SSL 可滿足通信過程中對信息安全五性的需求。由CFL 安全屬性1、安全屬性4~安全屬性6 和CFL SSL 協議流程可知。

性質2CFL SSL 可實現毫秒級安全認證。由CFL 安全屬性4 和CFL SSL 協議流程可知,CFL SSL協議應用過程中不需要第三方支持,規避了額外時延的產生,且計算是基于SM2 實現的,因此CFL SSL可達到毫秒級安全。

性質3CFL SSL 可為通信雙方提供分級分類的強制訪問控制機制,提高對通信數據的機密性保護。CFL SSL 的CFL 證書中包含了BLP 權限,通信雙方進行證書交換可確定通信雙方的權限,根據權限的設置實現分級分類強制訪問控制。

性質4CFL SSL 可防止中間人攻擊,并提高對通信數據的機密性和完整性保護。CFL SSL 對傳輸的數據進行加密和CFL 動態簽名,通信雙方只有通過CFL 簽名驗證才可對密文解密。

性質5CFL SSL 可防止重放攻擊。CFL SSL中CFL 證書中含有時間戳標識,可對通信雙方傳輸的數據進行時間戳標記。

性質6CFL SSL 可以防釣魚、防欺詐。CFL SSL 在進行通信時對通信雙方進行身份認證,實現雙向認證。

性質7CFL SSL 支持標記上級等級保護安全、先天免疫安全、處處是邊界安全。CFL SSL 是數據傳輸時的CFL 數據結構化。

由上述分析可知,CFL SSL 具有滿足信息安全五性需求、毫秒級安全通信、防止重放攻擊等性質,與傳統SSL/TLS 相比具有以下優勢:

1)CFL SSL 協議在進行通信時不需要進行算法協商,統一使用國產密碼算法SM2 進行密鑰協商。SM3 對消息進行摘要,SM4 進行數據加密,簡化了SSL/TLS 的握手過程。

2)證書驗證時采用的是CFL 認證機制,不需要依賴遠程CA 進行證書驗證,可直接認證、毫秒級認證,減少了證書驗證產生的通信延遲,提高了可用性。

3)CFL 證書為動態證書,每次會話需要重新進行認證,并且都帶有CFL 動態簽名,規避了重放攻擊,增強了抵御其他攻擊的能力,提高了安全性。

4)通過CFL 動態證書、動態簽名、BLP 權限可實現對數據在傳輸前、傳輸過程中以及接收后的完整性和機密性保護。

5)加密模塊基于CFL 硬件實現,安全強度高。

本文以信息安全五性以及毫秒級安全等屬性為標準,將所提CFL SSL 協議與傳統SSL/TLS 協議進行比較分析,結果如表4 所示。

表4 CFL SSL 協議與傳統SSL/TLS 協議對比Table 4 Comparison between CFL SSL protocol and traditional SSL/TLS protocol

4.4 CFL SSL 通信時CFL 證書的簽名及驗簽測試

為了驗證CFL SSL 通信時雙方進行證書認證的時間,采用包含CFL 密碼卡在內的硬件設備進行實際測試,測試環境為:CFL 密碼卡服務器的CPU 為Intel?PentiumR G2030 @ 3.00GHz,內存為4 GB,硬盤為1 TB,操作系統為CentOS release 6.5,密碼卡為SC26E-1RQHE;PC 機 的CPU 為Intel?CoreTMi5CPU M430@2.27GHz,內存(RAM)為4 GB,操作系統為Windows 7 旗艦版32位操作系統,交換機為TP-LINK TL-SG2016D。

如表5 所示,證書簽名進行了792 次測試,輸出了每秒簽名次數,平均簽名速度為每秒1 772 次。

表5 CFL SSL 證書簽名實驗數據Table 5 Experimental data of CFL SSL certificate signature

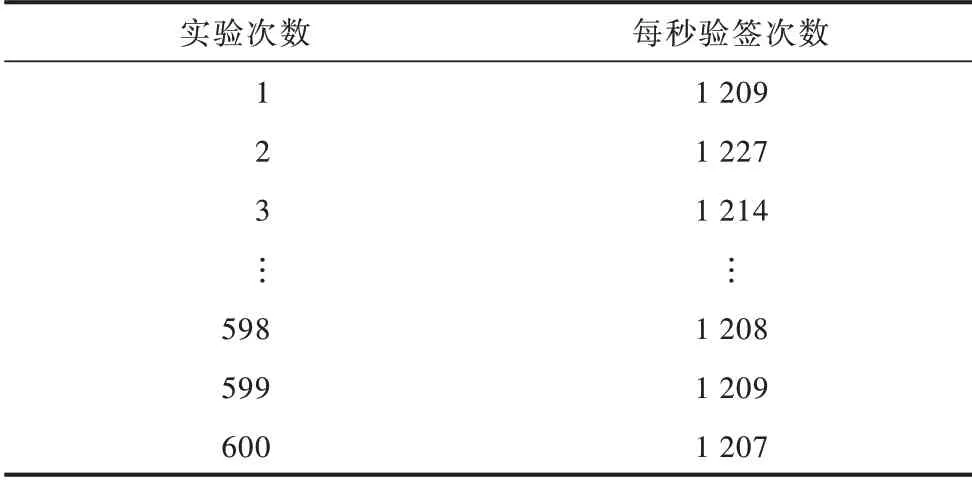

如表6 所示,證書簽名驗證進行了600 次測試,輸出每秒驗簽次數,平均驗簽速度為每秒1 204 次。

表6 CFL SSL 證書驗簽實驗數據Table 6 Experimental data of CFL SSL certificate verification

由以上實驗結果可知,CFL 客戶端與服務器端通信時CFL 簽名及簽名驗證均為毫秒級的,因此CFL SSL 協議可滿足各種新興信息產業的毫秒級安全通信需求。隨著硬件設備計算能力的不斷提高,CFL SSL 協議的性能會進一步得到提升。

CFL SSL 認證是基于標識和證書的,同時可實現分級分類的強制訪問控制,為通信雙方提供了身份認證機制和訪問控制機制。通信雙方進行身份認證時無需依賴中心,可直接認證、現場認證,滿足了毫秒級信息安全通信的需求。

在工控領域,工控上下位機進行通信時,首先進行CFL 證書交換,然后通信雙方進行證書認證及驗證證書的有效性,最后建立通信通道,并進行數據加密傳輸。CFL SSL 協議在工控上下位機通信中使用CFL 認證技術,可直接認證,從而減少了通信量,降低了通信延遲,實現了通信雙方的毫秒級認證。工控系統不僅對實時性要求高,安全性也至關重要。工控上下位機之間傳輸的指令比較小,因此很容易受到黑客的短指令耦合攻擊。CFL SSL 協議應用的分組密碼算法SM4 是128 bit 的,可規避工控上下位機通信時受到短指令的耦合攻擊。CFL SSL 自主可控,規避了惡意后門產生的攻擊,保障了通信及通信過程中數據的安全性。與SSL/TLS 協議相比,CFL SSL 協議對各種新興信息產業的通信更具有應用價值。

5 結束語

隨著新興信息產業的發展,常用的PKI、IBC 認證技術以及傳統的SSL/TLS 通信協議已不能滿足其毫秒級信息安全需求,毫秒級信息安全已經成為工控及相關信息產業的共性瓶頸問題。本文針對各產業毫秒級通信問題,給出基于CFL_BLP 模型的CFL SSL 協議,保證了通信的機密性和完整性,通過BLP權限確保數據被訪問時的可信性和安全性,實驗結果證明了該協議可滿足工控及其他新興信息產業的毫秒級信息安全需求。下一步將利用國產密碼算法來優化通信協議的算法選擇部分,以增強CFL SSL協議的通用性。