云計算環境下數據安全與隱私保護研究綜述

鄧樺,宋甫元,付玲,歐露,尹輝,高毅,秦拯?

(1.湖南大學信息科學與工程學院,湖南長沙,410082;2.中聯重科股份有限公司,湖南長沙,410013;3.長沙學院計算機工程與應用數學學院,湖南長沙,410022;4.益豐大藥房連鎖股份有限公司,湖南長沙,410199)

云計算(Cloud Computing)是分布式計算、并行計算、效用計算、虛擬化、負載均衡等傳統計算技術和網絡技術發展融合的產物[1].云計算是以按需付費的模式,通過互聯網提供可配置計算資源共享池(資源包括網絡、服務器、存儲、應用軟件、服務等).

在使用云計算服務時,用戶最為關心和擔憂的問題是數據的安全和隱私是否得到了很好保護.當用戶將數據外包給云服務提供商后,便失去了對數據的物理控制,數據的安全和隱私依賴于云服務提供商對數據采取的安全防護措施.如果安全措施被外部黑客或者云服務提供商內部人員破壞,用戶的敏感數據有可能被泄露,數據的安全和隱私將被嚴重破壞[2].實現云計算數據安全與隱私保護的方式有很多,其中最主要的是使用密碼學方法和技術.但是,這同時也帶來了兩個主要問題:一是數據被加密后,如何對密文態數據進行查詢搜索以及如何將密文準確分享給指定用戶;二是如何對數據進行差分隱私保護,防止用戶從公開發布數據中挖掘敏感信息.

密文查詢是指在不泄露明文信息的前提下對密文執行有效檢索.可搜索加密是最主要的密文查詢方法.目前研究較多的可搜索加密主要可以分為兩類:對稱可搜索加密和非對稱可搜索加密.在可搜索加密過程中,用戶可以通過提交查詢陷門,委托云服務器在加密索引上進行查詢匹配,并將對應的密文結果返回給用戶.然而,現有的可搜索加密方案在安全性、效率、功能性等方面仍然存在一些不足.一方面,傳統的隱私保護密文查詢協議大多致力于抵御不可信云攻擊,且需要依賴不合謀的雙云模型進行隱私計算,或者依靠可信第三方對用戶合法性進行認證,缺乏有效的訪問控制策略,安全性有待加強;另一方面,現有的可搜索加密技術大部分基于繁重的密碼算法設計,計算開銷通常較大,且需要用戶和云服務器進行多輪交互,極大地增加了用戶端的通信開銷.此外,現有的密文查詢系統模型僅適用于單用戶系統,并且只關注了單關鍵字精確查詢.但是,在實際應用中,多用戶模型多關鍵字相似性搜索更為普遍.目前缺乏在多用戶模型中進行密文查詢的有效方法.

密文分享一般是指數據所有者將被加密的數據分享給指定的用戶.實現密文分享的算法包含對稱加密和非對稱加密.在實際應用中,通常先使用對稱加密密鑰加密數據,然后使用指定用戶公鑰加密對稱密鑰;解密時指定用戶使用私鑰獲得對稱密鑰,最終恢復數據.因此,使用非對稱加密算法能夠直接決定哪些用戶可以訪問數據.目前研究比較多的非對稱加密算法有身份基加密、廣播加密、屬性基加密等.在云計算中,數據所有者在完成對數據的加密后,即利用指定用戶的公鑰加密完對稱密鑰后,可能還需要將數據分享給指定用戶之外的更多用戶;但是由于這些用戶沒有掌握指定用戶的私鑰,因而無法直接訪問數據.解決這類問題的較好方法是代理重加密,它可以將消息在當前公鑰下的密文,轉換為在另一個公鑰下的密文.但是,現有代理重加密方案只能在相同的加密系統下使用,不同加密系統的用戶無法直接分享密文.

差分隱私保護作為具有嚴格數學定義的隱私保護框架,可使得敵手不能夠推斷某個個體是否在數據庫中,已被廣泛應用于谷歌Chrome 瀏覽器以及蘋果iOS/macOS 操作系統.專家學者運用差分隱私保護框架,在大數據相關性隱私保護以及深度學習方面,取得了很好的研究成果.考慮云計算環境下時序數據中普遍存在的相關性,專家學者提出馬爾科夫退出機制、時域上相關的高斯白噪聲機制等,可有效隱藏云數據中自相關性;設計相關噪聲機制,可有效解決互相關性隱私泄露問題.此外,考慮深度學習中隱私泄露問題,專家學者提出具有隱私保護的分布式深度學習框架、差分隱私保護的隨機梯度下降方法、以及基于集中式差分隱私保護框架的方法等,實現訓練模型的差分隱私保護.

本文第1 節介紹密文查詢國內外研究現狀和存在的問題,并介紹作者團隊提出的空間關鍵字搜索技術;第2 節介紹密文分享國內外研究現狀和存在的問題,并介紹作者團隊提出的跨密碼系統密文轉換技術;第3 節介紹差分隱私國內外研究現狀并對存在的問題進行闡述;第4 節對本文工作進行總結和展望.

1 密文查詢

密文查詢一般是指在密文態數據中進行關鍵字搜索,同時不泄露明文的任何有用信息.實現密文查詢的主要方法是可搜索加密技術.近年來,隨著云計算數據外包模式的充分發展,如何以加密的方式保護云外包數據的機密性,同時又保證加密數據的可搜索性以及搜索效率,引起了研究人員的廣泛研究.云計算環境下典型的可搜索加密系統模型如圖1 所示.該模型包括3 個實體,即數據提供者、數據使用者和云服務提供商.數據提供者加密外包數據并為外包數據建立安全可搜索索引,將密文和安全索引發送給云服務器進行存儲;如果一個授權的數據使用者想從云服務器中獲取感興趣的數據文件,他將使用一個授權的密鑰加密查詢關鍵字生成查詢陷門,并將查詢陷門發送給云服務器;云服務器利用查詢陷門在加密的數據中進行檢索,最后將匹配到的查詢結果發送給數據使用者.

圖1 基于云計算的可搜索加密系統模型Fig.1 System model of searchable encryption in cloud computing

1.1 單關鍵字可搜索加密

Song等人提出了第一個實用的對稱可搜索加密(Searchable Symmetric Encryption,SSE)方 案[3],Chang 和Mitzenmacher[4]提出了一個類似方案,但在安全性上第一次實現了前向安全.這兩個方案的搜索時間與數據文件集合的規模呈線性關系.直到2006年,Curtomal等人[5]使用倒排索引結構提出了第一個次線性查詢復雜度的SSE 方案.該方案將文檔組織成keyword-document 對,其中使用偽隨機函數加密關鍵詞并存儲在一個隨機的哈希表中,文檔標識符使用對稱加密技術進行隨機化,并保存在一個隨機數組中,哈希表和數組組成倒排列表共同構成該數據集合的安全索引.該設計的優勢是其搜索復雜度僅與查詢結果集合的規模成正比,提高了查詢效率.在后續的研究中,加密的倒排索引技術被廣泛應用于可搜索加密方案的設計中.為了使可搜索加密技術能夠在云計算環境中進行實際應用,SSE 被進一步擴展成動態結構,即支持安全的數據動態更新,允許數據提供者刪除已有數據或增加新數據,且不會破壞SSE 方案的可搜索性,從而提高了可搜索加密的實用性[6-8].研究者針對傳統動態可搜索加密方案在更新數據過程中由于文件注入攻擊[9]泄露數據信息的問題,提出了動態可搜索加密的前向安全概念[10-12].前向安全能夠保證更新數據不會泄露比一個預定義的泄露函數所表示的更多信息,用來抵御文件注入攻擊.近年來,研究者們提出了后向安全的概念,它要求可搜索加密的搜索過程不能揭示已刪除數據中的信息.圖2 所示為對稱可搜索加密算法結構框架.

圖2 對稱可搜索加密算法框架示例Fig.2 An example of symmetric searchable encryption

對稱可搜索加密框架包括2 個算法,Setup 算法由數據提供者調用,其功能是對外包數據建立加密的可搜索索引(一般而言,數據本身采用語義安全的對稱加密技術進行加密);Search 是一個數據查詢者和云服務器之間的交互協議,數據查詢者加密查詢關鍵字,并將查詢陷門發送給云服務器,云服務器根據查詢陷門在外包的加密索引中進行搜索并返回查詢結果給數據使用者.Boneh 等人[13]提出了公鑰可搜索加密(Public Key Encryption with Keyword Search,PEKS),允許數據提供者使用數據使用者的公鑰建立安全索引,數據使用者使用自己的私鑰加密查詢關鍵字生成陷門.與SSE 方案相比,PEKS 查詢效率相對較低,但能夠構造更豐富的查詢功能,如關鍵字連接查詢、子集查詢和范圍查詢等[14-15].

1.2 多關鍵字可搜索加密

近年來,為了提高可搜索加密在云計算環境下的實用性,研究者對多關鍵字排名查詢進行了研究.文獻[16]利用矩陣變換,提出了一種保內積加密方案.該方案能夠保證加密索引與陷門的內積等價于原明文數據向量與查詢向量的內積.基于安全k 近鄰(knearest neighbor,kNN)計算技術,研究者們陸續提出了很多改進的方案.Cao 等人[17]首次基于安全kNN計算技術在加密的向量空間模型下構造了云環境下隱私保護的多關鍵字排名查詢方案MRSE.MRSE 需要一個全局詞典,數據文件基于全局詞典被轉換為關鍵字索引向量,該索引向量被一個矩陣密鑰M加密后成為文件的安全索引.云服務器通過計算查詢索引和查詢令牌之間的“內積相似度”來實現隱私保護的多關鍵字密文排名查詢,“內積相似度”越大表明文件和查詢越相關.由于該方案沒有考慮索引關鍵詞和查詢關鍵詞的權重,Cao等人[18]改進了他們的方案,運用明文信息檢索領域來衡量關鍵字查詢相關性的TF×IDF規則,其中TF和IDF分別表示安全索引和查詢令牌向量中關鍵字的權重.云服務器在查詢時所計算的兩個向量內積實際上是查詢和文件的相關性得分,用以衡量查詢和文件的相關度,最終實現精確的排名查詢.Xu 等人[19]首先指出Cao 等人的方案不支持預定義詞典的動態更新等問題.為了解決動態更新問題,他們提出將索引向量加密矩陣M分割成很多小矩陣,當有關鍵字更新時,只需要局部更新發生變化的矩陣及對局部索引進行重新加密,這樣可以避免索引完全重建.同時,小矩陣使索引加密和查詢的計算復雜度也隨之降低.Fu 等人[20]實現了根據用戶個人興趣在加密的外包云數據上進行個性化查詢的多關鍵字安全查詢方案,進一步提高用戶查詢體驗.他們使用語義本體詞匯網絡來表達用戶的查詢興趣模型,而用戶個人興趣模型的建立僅僅通過分析用戶的查詢歷史即可自動完成.Xia 等人[21]提出了一種支持數據文件動態更新的多關鍵字排名查詢方案.他們首先使用安全kNN 算法加密數據文件索引和用戶查詢向量,然后把安全索引按規則組織成樹形數據結構以支持數據文件的動態刪除和插入,并設計了“貪婪深度優先查詢”算法加速多關鍵字查詢.

隨著云計算技術的發展,多關鍵字搜索問題受到了學術界和工業界的廣泛關注,促使多關鍵搜索技術在多個領域得到了全面應用,如基于位置的服務[22-24]、智慧醫療[25]、智慧城市[26]、智能交通[27]等.云計算環境下的多關鍵字搜索主要聚焦于如何構建有效索引,使得基于多關鍵字的加密索引和查詢陷門能夠正確匹配.多關鍵字搜索作為一種密文查詢技術,能夠根據用戶的查詢請求,在海量、異構、復雜數據中,查找到與之匹配的索引[16].近年來,已有較多的工作研究了云計算環境下的多關鍵字搜索問題.Wang 等人[28]基于對稱隱向量加密算法和位映射方法,將多關鍵字搜索問題轉換為二進制向量匹配問題,提出了一種安全高效的基于空間關鍵字的布爾范圍查詢方案.Zheng 等人[29]基于R-tree 和矩陣加密技術提出了一種多關鍵字范圍查詢方案.Shu等人[30]基于矩陣變換和多項式函數性質,設計了一種多關鍵字任務推薦方案,實現了高效的任務匹配.Song 等人[31]利用矩陣相似性和對稱謂詞加密算法,提出了一種眾包環境下基于多關鍵字和位置的任務匹配方案.一旦多關鍵字維度過高時,密文查詢效率將會受到極大限制.為了解決多關鍵字密文搜索效率低等問題,本研究團隊基于對稱謂詞加密和向量聚合方法,將多關鍵字前綴相同的向量聚合為一個向量,提出了一種基于車載眾包的多關鍵字任務匹配方案,實現了高效的任務匹配.此外,針對多關鍵字搜索中存在的用戶非法訪問和搜索效率低等問題,本研究團隊提出了一種基于多項式函數和幾何范圍查詢的空間關鍵字搜索方案,實現了輕量級的訪問控制和高效的多關鍵字搜索[32].空間關鍵字搜索技術框架如圖3所示.

圖3 空間關鍵字搜索技術框架圖Fig.3 Framework of spatial keyword query

空間關鍵字搜索主要包含8 個階段:在幾何范圍索引構建(GRQ.IndexBuild)階段,數據擁有者根據空間位置集構建索引,并將位置索引發送給云服務器,用于幾何范圍查詢;在范圍查詢陷門生成(GRQ.TrapGen)階段,數據使用者根據擬合曲線的范圍生成相應的陷門,并提交至云服務器;在幾何范圍查詢(GRQ.Query)階段,云服務器根據位置索引,匹配與范圍陷門對應的位置;在空間關鍵字索引構建(MSSAC.IndexBuild)階段,數據擁有者根據幾何范圍查詢匹配到的位置,提取出該位置對應的空間關鍵字,并構建多關鍵字索引;在空間關鍵字陷門生成(MSSAC.TrapGen)階段,數據使用者根據查詢請求中的多關鍵字,生成查詢陷門,并發送給云服務器;云服務器收到空間關鍵字查詢請求后,首先對該用戶進行基于角色的訪問認證,一旦該用戶角色滿足訪問控制策略,則云服務器執行空間關鍵字搜索(MSSAC.Query);最后,云服務器將搜索得到的密文結果返回給通過認證的用戶,該用戶可以利用對稱密鑰解密該密文.

2 密文分享

2.1 云計算中公鑰加密方法

為保障云計算中數據安全和隱私,防止數據被非授權訪問,用戶可對外包數據進行加密保護.傳統的公鑰證書加密要求由一個公鑰證書機構管理所有用戶的公鑰證書,數據所有者在加密數據前,需向公鑰證書機構請求數據使用者的公鑰證書.在云環境中,用戶規模可能達到十萬、百萬數量級,傳統公鑰證書加密技術將導致高昂的證書管理開銷.為解決公鑰證書管理問題,Boneh 和Franklin[33]于2001 年提出了首個身份基加密方案,用戶可以使用任意字符串(比如電子郵箱地址、手機號碼)作為公鑰,而無需再向第三方申請公鑰證書.Boneh和Franklin的研究成果使身份基加密技術迅速成為密碼學領域的研究熱點,各種身份基加密技術及擴展被不斷提出,如層次身份基加密[34]、匿名身份基加密[35]、身份基廣播加密[36]、身份基格式保護加密[37]、可穿刺身份基加密[38],等等.

傳統公鑰加密及身份基加密技術要求用戶在加密時指定數據訪問者,但在云環境中,數據訪問者的身份往往不能預先確定.為解決這類問題,Sahai 和Waters 提出了屬性基加密方法[39],只有屬性滿足預定義訪問控制策略的請求者才能訪問數據.Goyal 等人[40]將屬性基加密方法分為兩類:密文策略屬性基加密和密鑰策略屬性基加密.在密文策略屬性基加密方法中,訪問控制策略與密文關聯,密鑰與多個屬性關聯,用戶能否解密密文的判斷條件是其密鑰關聯的屬性集合能否滿足密文關聯的訪問控制策略.圖4 所示為密文策略屬性基加密在云計算環境中的典型應用.數據所有者指定訪問控制策略并利用該策略加密數據,然后將密文上傳至云服務器;數據使用者從云服務器處下載密文,并且如果其密鑰關聯的屬性集合滿足數據所有者指定的訪問控制策略,則可以解密密文.在密鑰策略屬性基加密方法中,訪問控制策略與密鑰關聯,密文與屬性集關聯,如果密文的屬性集滿足密鑰的訪問控制策略,則該密鑰可以解密密文.

圖4 密文策略屬性基加密示例Fig.4 An example of cipher text-policy attribute-based encryption

為提高屬性基加密的安全性并減少密文或密鑰存儲開銷,Attrapadung[41]提出了具有固定長度密文(密鑰)的適應性安全密鑰(密文)策略屬性基加密方案.適應性安全是指在安全性模型中,敵手可以在獲取系統公開參數以及選擇的用戶密鑰之后才公布要攻擊的訪問控制結構(在密文策略屬性基加密中)或者是屬性集合(在密鑰策略屬性基加密中).基于上述安全性模型被證明安全的屬性基加密方案具有較高的安全性,稱之為適應性安全.但是,方案[41]是基于合數階雙線性群構造,因而算法運行效率比基于素數階群構造的方案要低.為此,Attrapadung[42]提出了一種在素數階雙線性群中構造適應性安全屬性基加密的方法,既保證較高安全性又提高了算法的效率.在屬性基加密中,屬性是構造密文和密鑰的關鍵元素,有的屬性基加密方案要求在系統初始化時設置好系統中所有的屬性名稱以及數量,這對于一些對屬性使用靈活度要求較高的應用不太實際.為此,Chen 等人[43]提出了一種large-universe 的屬性基加密方法.在這種方法中,系統初始化時不設定屬性及其數量,用戶在加密時可以使用任意字符串作為屬性來加密數據,這樣一來,既提高了用戶加密的靈活程度,又減少了系統公開參數的存儲空間.針對屬性基加密中授權機構權力過大問題,Datta 等人[44]提出了一種多授權機構的屬性基加密方案,任何用戶都可生成自己的密鑰.

2.2 云計算中密文分享方法

上述公鑰加密方法雖然很好保護了數據隱私,但限制了數據的進一步共享.當出現加密時,未指定的用戶申請訪問數據會因其沒有密鑰而無法訪問.代理重加密(Proxy re-encryption,PRE)技術可以解決云計算中的密文分享問題.基于代理重加密技術,數據所有者可以在不解密密文的情況下,授權代理(云服務提供商)將當前公鑰下的密文轉換成在新的公鑰下的密文,并且不泄露有關明文的任何信息.這樣一來,當有新用戶(加密時未指定的用戶)請求訪問云端的加密數據時,數據所有者可以授權云服務器將密文轉換成新用戶公鑰下的密文,使得新用戶可以直接使用自身密鑰訪問數據.

Blaze 等人[45]設計了第一個代理重加密方案.Ateniese 等人[46]指出文獻[45]中的代理重加密方案是雙向的,即代理既能轉換數據所有者的密文,也能轉換指定用戶的密文,因而不能保障指定用戶的數據安全.Li 等人[47]提出了一種單向多跳的代理重加密方法,代理只能轉換數據所有者的密文,且該密文可以被多次轉換.為了控制密文被分享的次數,Cao等人[48]設計了密文轉換次數和路徑可由數據所有者預先指定的單向代理重加密方法,將密文分享限制在一定范圍內.針對代理重加密中的密鑰泄露問題,Ge 等人[49]提出了一種可撤銷代理重加密技術,允許代理撤銷用戶指定的訪問者對轉換密文的解密權限,保證密鑰泄露情況下的數據安全.Fuchsbauer 等人[50]提出了一種適應性安全的代理重加密方案,允許敵手在獲取公開參數及重加密密鑰之后再公布其攻擊目標,因而更符合真實的攻擊場景.

在云計算中,數據所有者可能只想將一部分加密數據與其他用戶共享,而傳統代理重加密只能一次性分享所有的密文,安全性和靈活性均不太高.基于條件的代理重加密允許用戶根據條件選擇部分密文進行共享,使得指定用戶只能訪問符合預定義條件的數據.Xu 等人[51]提出了廣播條件代理重加密方法,允許用戶同時向多個授權訪問者分享所選擇的數據.Ge 等人[52]提出了一種細粒度的條件代理重加密方法,密文能否被轉換不再是判斷密文關聯的條件是否與重加密密鑰的條件相等,而是判斷密文是否適用于重加密密鑰關聯的訪問控制結構.Liang 等人[53]提出了一種屬性基代理重加密方案,并且在標準模型下基于錯誤學習(Learning With Errors)假設證明了方案的安全性,因而可以抵抗量子攻擊.云計算中用戶眾多,不同用戶可能使用不同的加密系統上傳和訪問數據,如何將一種加密系統下的密文轉換為另一個加密系統下的密文是更為困難的挑戰.Jiang[54]等人提出了一種在傳統公鑰加密和身份基加密之間進行雙向密文轉換的方法,但是該方法要求可信第三方為每次轉換生成一個轉換密鑰,當重加密并發數較高時會造成系統性能瓶頸.D?ttling 和Nishimaki 提出了一種通用代理重加密方案[55],可以將密文轉換成另一種加密系統的密文,但是該方案依賴概率不可區分混淆函數和混淆電路,因而其算法復雜度較高.

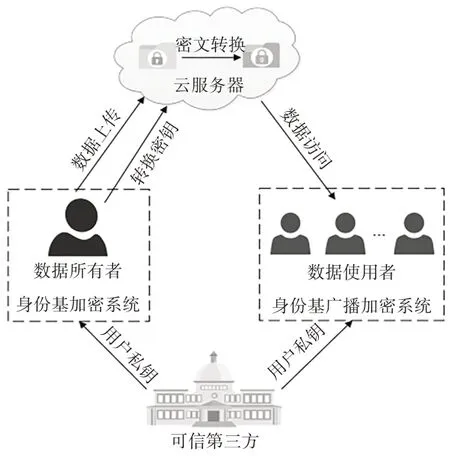

針對云計算環境中密文高效分享問題,本文作者研究團隊提出了跨密碼系統的代理重加密方法,該方法通過重加密技術橋接兩種不同的密碼系統,使得用戶可以訪問被不同加密系統保護的數據[56].以身份基加密系統和身份基廣播加密為例,數據所有者可以使用身份基加密系統加密數據,使得數據只能被自己或者一個授權用戶訪問.當需要將數據分享給更多的用戶時,數據所有者可以生成轉換密鑰并把該密鑰發送給云服務器;云服務器使用轉換密鑰將數據所有者的身份基加密密文轉換為身份基廣播加密密文,使得多個指定用戶可以使用自身私鑰解密.在生成轉換密鑰過程中,數據所有者可以指定一個分享策略,使得只有滿足該策略的密文才能被轉換.這樣一來,數據所有者可以更加靈活地分享自己的加密數據.基于身份基加密和身份基廣播加密的代理重加密系統框架如圖5所示.

圖5 跨密碼系統密文分享系統框架Fig.5 System model of cross-cryptosystem ciphertext sharing

1)初始化階段.可信第三方基于雙線性對e:G×G→GT生成身份基加密系統與身份基廣播加密系統的公開參數:PP=(ga,u,ua,h,h1,h2,…,hm,e(g,h)),其中hi表示h的ai次方;以及系統主私鑰:MSK=(g,a).

2)用戶注冊.對身份基加密系統和身份基廣播加密系統中的用戶,可信第三方根據用戶的唯一身份標識ID生成用戶私鑰:SKID=gl/(a+ID).

3)數據上傳.數據所有者使用身份標識加密j明文M,并將密文C=(C0,C1,C2)存儲在云服務器中,其中:C0=Me(g,h)s,C1=hs(a+ID),C2=us(a+ID).

4)轉換密鑰生成.數據所有者指定分享策略,并利用自身私鑰以及新指定接收者身份標識集合生成轉換密鑰,并將該密鑰發送給云服務器.簡單起見,假設數據所有者想將所有密文分享給身份標識集S={ID1,ID2,…,IDn}中的用戶,計算:

其中H表示從群GT到G的哈希函數.數據所有者將轉換密鑰TK=(d1,d2,d3,d4)發給云服務器.

5)密文轉換.云服務器將密文C=(C0,C1,C2)轉換成身份基廣播加密密文C’=(C’1,C’2,C’3,C’4,C’5),其中C’1=d1,C’2=d2,C’3=d3,C’4=d4,C’5=C0/e(C1,d4).

6)數據訪問.新指定的數據使用者下載廣播加密密文,并使用自身私鑰解密.對于密文C’=(C’1,C’2,C’3,C’4,C’5),集合S中的用戶IDi計算:A1=∏j=1,j≠iIDj,A2=∏j=1,j≠i(a+IDj),以 及B=(e(C’1,h?)e(SKIDi,C’2))1/A1,其中h?=1/a(A2-A1);最后計算hr=C’3/H(B),恢復明文M=C’5/e(hr,C’4).

除了實現身份基密文到身份基廣播密文的轉換外,本研究團隊還構造了屬性基加密密文到身份基加密密文的轉換方法.該方法主要適用于移動數據訪問場合,針對移動設備資源受限問題,將復雜的屬性基密文轉換為簡單的身份基密文,使移動設備無需進行屬性基解密運算也可訪問加密數據.同時,該方法也支持更大范圍的密文分享,數據所有者可以將屬性基加密數據分享給除最初指定接收者之外的更多用戶.

3 差分隱私

3.1 云計算數據相關性隱私保護

云計算環境下數據的相關性可引發數據隱私泄露[57].現有的相關性隱私保護工作聚焦于自相關性引發的隱私泄露問題,主要分為兩大類:一類是自相關性差分隱私保護方法;另一類是互相關性差分隱私保護方法.

一方面,專家學者運用具有嚴格數學定義的差分隱私框架,提出優秀的時序大數據中自相關性隱私保護方法.首先,在自相關性量化的基礎上,Chen等人[58]運用長度可變的n-grams模型,構建時序數據的自相關性,實現差分隱私保護.吳云乘等人[59]采用馬爾可夫鏈模擬用戶真實位置間自相關性,分析真實數據的先驗概率和后驗概率間的關系,實現差分隱私保護.霍崢和孟小峰[60]則運用四分樹和R 樹,在自由空間和路網空間上實現拉普拉斯機制.其次,在沒有量化相關性的情況下,于東和康海燕[61]結合固定抽樣法和Kalman 過濾技術,實現基于抽樣過濾技術的差分隱私保護.Wang 和Xu[62]運用高斯白噪聲,提出差分隱私保護的時序數據發布方法.Cao 等人[63-64]提出時空相關性的差分隱私保護方法,以實現增強的差分隱私保護時序數據發布.Bassily 等人[65]提出一個稱為“耦合世界的隱私(coupledworlds privacy)”的框架,要求一個實體的參與與否不會帶來任何影響,并且數據分布被認為是滿足特定分布.為提高隱私保護方法的數據可用性,本研究團隊結合奇異譜分析、傅立葉變換以及拉格朗日乘數法,提出電力數據差分隱私保護方法[66]和軌跡數據差分隱私保護方法[67].最后,對于時序數據的聚集,研究人員提出了一些基于差分隱私保護框架的數據發布方法[68-69].

另一方面,數據收集中心可把所有數據發布給云服務提供商,以便實現不同的應用服務,如監控、決策等.半可信的云服務提供商可訪問數據收集中心所發布的時序數據,并且可能會挖掘數據間互相關性,進而敵手可推斷出社交關系等敏感信息.針對此類問題,本研究團隊[70]結合傅立葉變換、約束優化和拉普拉斯機制等,提出可隱藏社交關系的時序數據隱私保護方法——互相關性差分隱私保護(Crosscorrelated Differential Privacy,CDP),在實現隱私保護的同時,確保數據可用性最佳.CDP方法步驟描述如下所示.

1)執行CDP 框架:假設D和δDk分別表示單個個體的時間序列數據D的第k個原始傅立葉系數及其對應的噪聲,那么CDP框架為:Dk′=Dk+δDk,其中k=0,1,…,N-1;噪聲同時包含實部和虛部,即δDk=δDkr+jδDki,j為虛數單位,上標r,i分別表示實部和虛部.

2)生成互相關的噪聲:分別在兩個個體u和v的時間序列數據記錄的傅立葉系數上所添加的噪聲:

滿足:E{δ(Dk+k’)corr(u)(δ(Dk’)corr(v))*}=Ck,其中(·)*表示共軛計算.

3.2 深度學習中數據隱私保護

深度學習中數據隱私保護問題引起了專家學者的廣泛關注.2015 年,Shokri 等人[71]提出了具有隱私保護的分布式深度學習框架,在此框架中,各參與方分布式地獨立地訓練各自的模型,并且有選擇地分享其模型參數的子集.2016年,Phan等人[72]運用拉普拉斯機制,在目標函數上添加噪聲,發布最小化的添加噪聲后的目標函數,輸出差分隱私保護的模型.Abadi 等人[73]提出一個差分隱私保護的隨機梯度下降方法,以確保輸出模型的隱私保護.然而,在隨機梯度下降方法的迭代計算過程中,會造成累積的隱私損失.為解決此類問題,Yu 等人[74]運用集中式差分隱私保護方法(Concentrated Differential Privacy,CDP),分析各個數據批處理方法的隱私損失,研發隱私賬目方法,并提出差分隱私保護的訓練方法,以實現隱私預算的動態分配.Li 等人[75]研究基于長短期記憶網絡的股票價格預測中隱私泄露問題,在復合分數中添加高斯噪聲,確保訓練模型的隱私保護.

4 總結與展望

本文圍繞云計算環境下數據安全與隱私保護問題,指出保證數據安全與隱私的重要方法是加密和差分隱私保護,并進一步從密文查詢、密文分享和差分隱私三個方面闡述云計算數據安全與隱私保護的國內外研究現狀;然后,重點介紹了本研究團隊提出的空間關鍵字密文查詢技術和跨密碼系統的細粒度密文分享技術,并給出了主要研究思路.然而,目前云計算環境下數據安全與隱私保護還有一些問題尚待解決,例如,針對用戶位置和關鍵字動態更新的空間多關鍵字搜索、前向安全與后向安全的多關鍵字可搜索加密、適應性安全的跨密碼系統密文分享,以及高可用性的差分隱私保護技術等.本研究團隊將在現有基礎上,研究如何進一步解決上述問題.