基于區塊鏈的云存儲數據安全訪問控制方法

摘要:為提高數據訪問的安全性,文章引進區塊鏈技術,開展云存儲數據安全訪問控制方法研究。該方法利用調制技術設定控制變量,計算數據訪問信道的期望效益度,對云存儲數據訪問信道進行均衡設計,利用區塊鏈技術中的E橢圓曲線加密算法生成一對公鑰和私鑰,生成訪問權限密文。設計智能合約中包含的主要內容,對云存儲數據進行安全訪問控制。對比實驗結果證明:文章設計方法可以實現異常數據的精準辨識。

關鍵詞:區塊鏈;訪問權限密文;云存儲數據;安全訪問控制

中圖分類號:TP390.2 文獻標志碼:A

0 引言

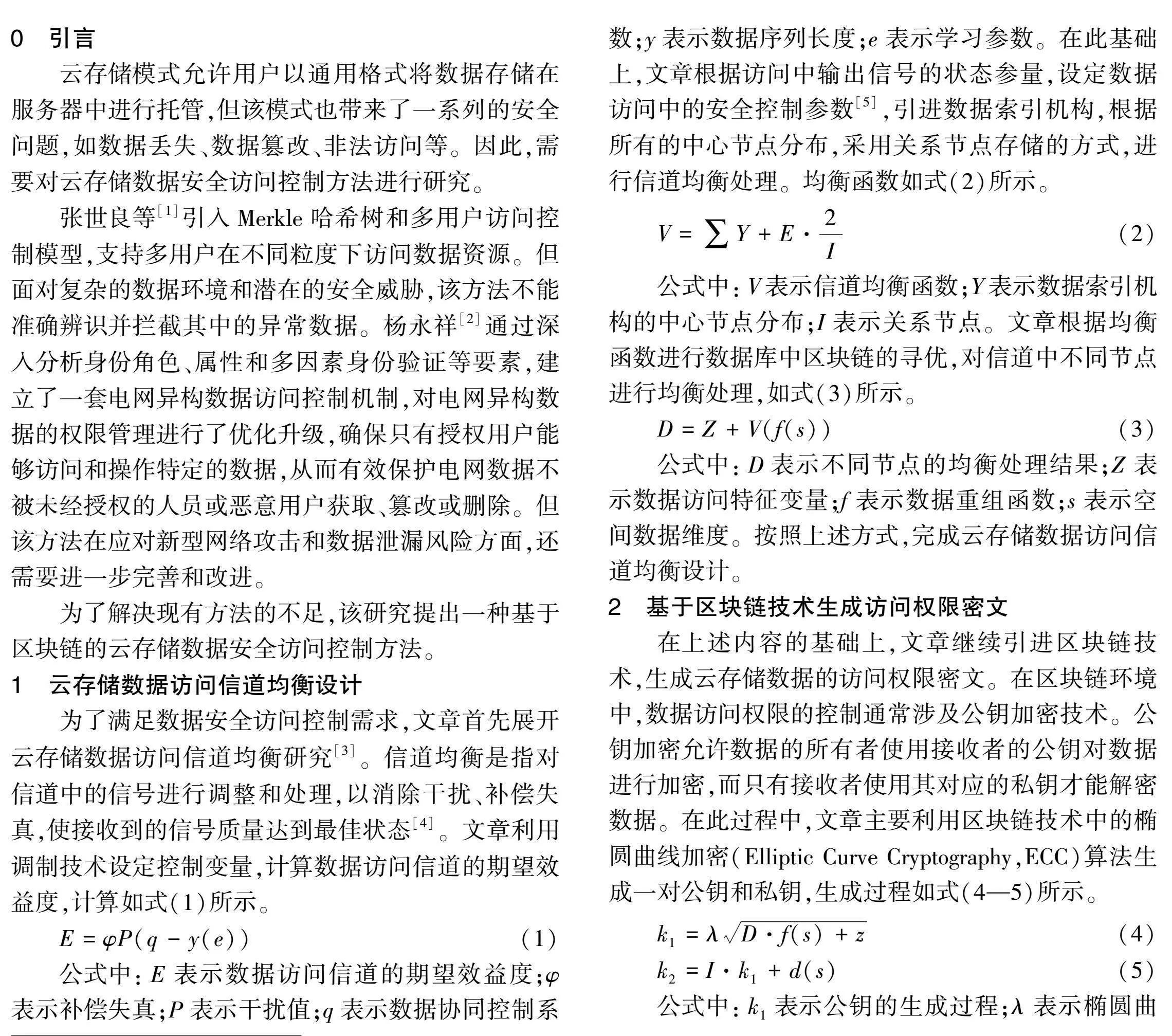

云存儲模式允許用戶以通用格式將數據存儲在服務器中進行托管,但該模式也帶來了一系列的安全問題,如數據丟失、數據篡改、非法訪問等。因此,需要對云存儲數據安全訪問控制方法進行研究。

張世良等[1]引入Merkle哈希樹和多用戶訪問控制模型,支持多用戶在不同粒度下訪問數據資源。但面對復雜的數據環境和潛在的安全威脅,該方法不能準確辨識并攔截其中的異常數據。楊永祥[2]通過深入分析身份角色、屬性和多因素身份驗證等要素,建立了一套電網異構數據訪問控制機制,對電網異構數據的權限管理進行了優化升級,確保只有授權用戶能夠訪問和操作特定的數據,從而有效保護電網數據不被未經授權的人員或惡意用戶獲取、篡改或刪除。但該方法在應對新型網絡攻擊和數據泄漏風險方面,還需要進一步完善和改進。

為了解決現有方法的不足,該研究提出一種基于區塊鏈的云存儲數據安全訪問控制方法。

1 云存儲數據訪問信道均衡設計

為了滿足數據安全訪問控制需求,文章首先展開云存儲數據訪問信道均衡研究[3]。信道均衡是指對信道中的信號進行調整和處理,以消除干擾、補償失真,使接收到的信號質量達到最佳狀態[4]。文章利用調制技術設定控制變量,計算數據訪問信道的期望效益度,計算如式(1)所示。

E=φP(q-y(e))(1)

公式中:E表示數據訪問信道的期望效益度;φ表示補償失真;P表示干擾值;q表示數據協同控制系數;y表示數據序列長度;e表示學習參數。在此基礎上,文章根據訪問中輸出信號的狀態參量,設定數據訪問中的安全控制參數[5],引進數據索引機構,根據所有的中心節點分布,采用關系節點存儲的方式,進行信道均衡處理。均衡函數如式(2)所示。

V=∑Y+E·2I(2)

公式中:V表示信道均衡函數;Y表示數據索引機構的中心節點分布;I表示關系節點。文章根據均衡函數進行數據庫中區塊鏈的尋優,對信道中不同節點進行均衡處理,如式(3)所示。

D=Z+V(f(s))(3)

公式中:D表示不同節點的均衡處理結果;Z表示數據訪問特征變量;f表示數據重組函數;s表示空間數據維度。按照上述方式,完成云存儲數據訪問信道均衡設計。

2 基于區塊鏈技術生成訪問權限密文

在上述內容的基礎上,文章繼續引進區塊鏈技術,生成云存儲數據的訪問權限密文。在區塊鏈環境中,數據訪問權限的控制通常涉及公鑰加密技術。公鑰加密允許數據的所有者使用接收者的公鑰對數據進行加密,而只有接收者使用其對應的私鑰才能解密數據。在此過程中,文章主要利用區塊鏈技術中的橢圓曲線加密(Elliptic Curve Cryptography,ECC)算法生成一對公鑰和私鑰,生成過程如式(4—5)所示。

k1=λD·f(s)+z(4)

k2=I·k1+d(s)(5)

公式中:k1表示公鑰的生成過程;λ表示橢圓曲線加密系數;z表示加密允許數據;k2表示私鑰的生成過程;d表示訪問條件。完成密鑰的生成后,文章設定訪問策略。在區塊鏈上,訪問策略可以作為一個智能合約的組成部分,策略中需要詳細列出每個用戶或實體的身份、被授權訪問的數據集、訪問類型。設定時,首先建立一個用戶身份與其相應權限之間的映射關系,將用戶身份映射到用戶可以訪問的數據集和權限級別,此過程如式(6)所示。

Q=(1-α)·g(e)(6)

公式中:Q表示用戶身份與用戶可以訪問數據集和權限級別的映射;α表示公鑰哈希值;g表示用戶唯一標識符。本文設計的訪問策略可以作為一個或多個交易存儲在區塊鏈上,將多個用戶的公鑰以某種方式組合,當足夠數量的用戶協作時,才能解密數據。通過上述方式,基于區塊鏈技術生成訪問權限密文。

3 智能合約生成與數據安全訪問控制

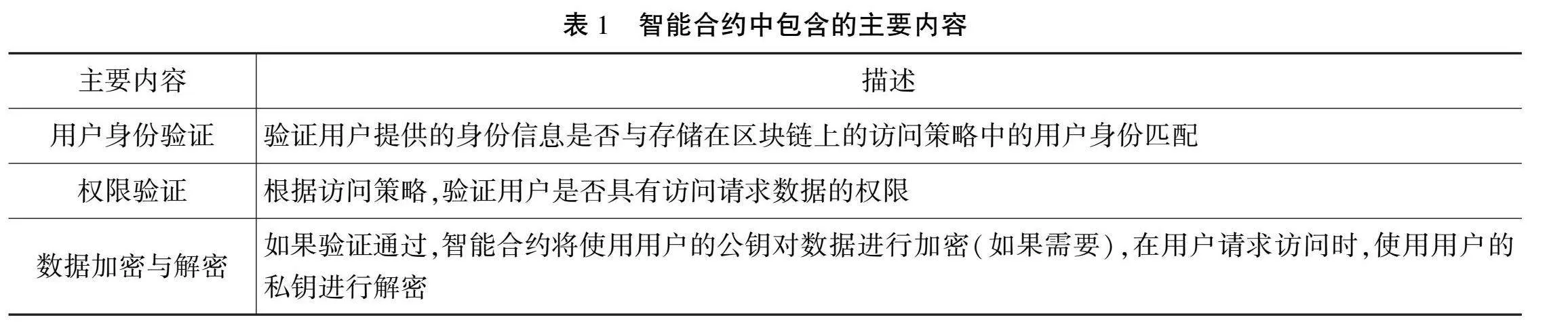

智能合約是區塊鏈上的一段代碼,用于自動執行預定義的規則和條件。在數據安全訪問控制中,智能合約可以定義訪問權限的邏輯,驗證用戶的身份和權限。在生成智能合約時,文章使用所選的編程語言定義合約的變量、函數以及編寫合約的業務邏輯。在選定的區塊鏈平臺上,文章使用Remix部署智能合約。智能合約中包括的主要內容如表1所示。

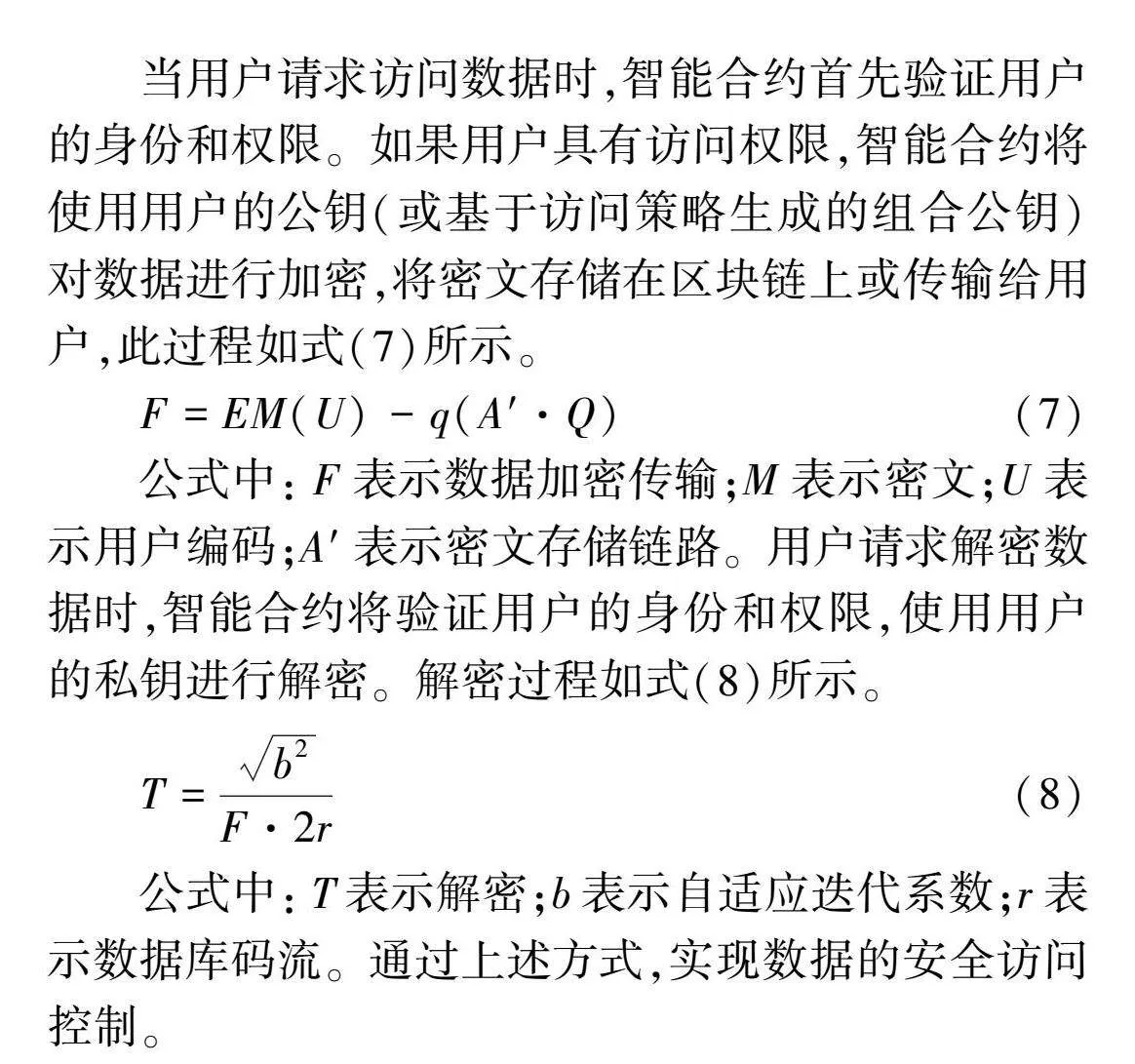

當用戶請求訪問數據時,智能合約首先驗證用戶的身份和權限。如果用戶具有訪問權限,智能合約將使用用戶的公鑰(或基于訪問策略生成的組合公鑰)對數據進行加密,將密文存儲在區塊鏈上或傳輸給用戶,此過程如式(7)所示。

F=EM(U)-q(A′·Q)(7)

公式中:F表示數據加密傳輸;M表示密文;U表示用戶編碼;A′表示密文存儲鏈路。用戶請求解密數據時,智能合約將驗證用戶的身份和權限,使用用戶的私鑰進行解密。解密過程如式(8)所示。

T=b2F·2r(8)

公式中:T表示解密;b表示自適應迭代系數;r表示數據庫碼流。通過上述方式,實現數據的安全訪問控制。

4 實驗與結果分析

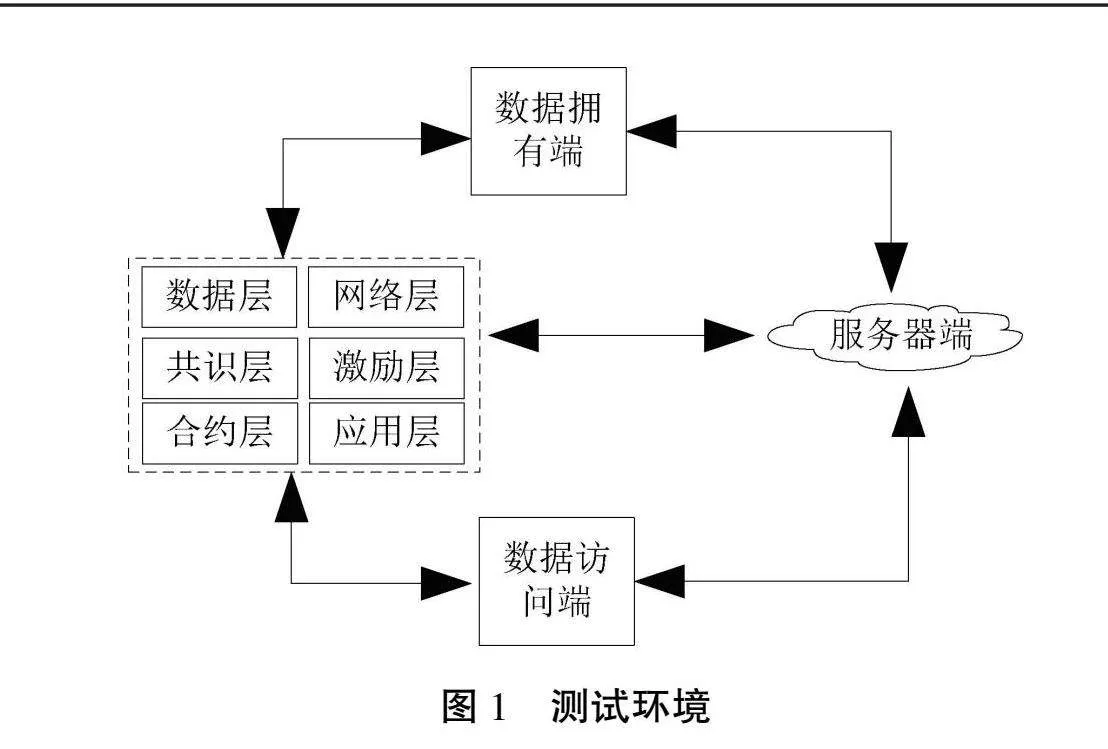

為了驗證基于區塊鏈的云存儲數據安全訪問控制方法的有效性,應用文章設計的方法對數據的安全訪問過程進行控制,以此檢驗該方法的應用效果。實驗測試環境如圖1所示。

為了確保搭建的測試環境能夠滿足云存儲數據安全訪問控制的測試需求,設定相關實驗參數:云存儲數據訪問引擎為Hadoop,樣本數據庫類型為Postgun SQL,采樣數據序列長度為2100,訓練樣本數據量為120。

完成實驗準備工作后,引進文獻[1]方法、文獻[2]方法作為對比方法,對云存儲數據樣本進行安全訪問控制,在數組中隨機插入存在安全隱患的數據,使用3種方法,對進行控制后的訪問數據異常條數進行匯總。如用戶訪問中設計方法可以實現對隨機插入數據中異常數據的辨識與攔截,說明設計的方法可以在應用中達到預期效果,如用戶訪問中設計的方法無法辨識并攔截其中的異常數據,說明設計的方法無法達到預期的應用效果,即安全訪問控制效果較差。以此為依據,統計實驗結果,如表2所示。

從上述表2所示的實驗結果可以看出,文章設計方法可以確保辨識與攔截異常數據條數與訪問數據中異常數據條數一致,即該方法可以實現對所有異常數據的精準辨識。應用文獻[1]方法、文獻[2]方法辨識與攔截異常數據條數小于訪問數據中異常數據條數,說明傳統方法的安全控制效果相對較差。由此可知,文章設計方法可以實現對數組中所有異常數據的精準辨識與攔截,說明其可以保證訪問過程的安全性。

5 結語

現有的云存儲數據訪問控制方法主要依賴于身份認證和授權機制,但在分布式存儲環境中,一旦某個存儲節點出現故障或被攻擊,存儲的數據就可能面臨丟失或泄露的風險。為此,文章引進區塊鏈技術,通過云存儲數據訪問信道均衡設計、生成訪問權限密文、智能合約生成等,對云存儲數據的安全訪問控制方法展開了全面的設計研究。實驗結果表明,該方法可以有效地解決傳統云存儲中存在的安全問題,為云存儲數據的安全性提供有力的保障。

參考文獻

[1]張世良,王堯,邵晶晶.基于感知哈希的能源數據安全訪問控制方法研究[J].自動化儀表,2024(5):89-93.

[2]楊永祥.電網異構數據安全存儲管理中的訪問控制與權限管理研究[J].電氣技術與經濟,2024(3):274-277.

[3]張貴蘭,王健,潘云濤,等.國內外科學數據共享平臺安全管理策略及典型做法研究[J].中國科技論壇,2024(4):179-188.

[4]宋宇軒.基于自適應神經模糊理論的醫療數據安全評估模型設計[J].微型電腦應用,2024(4):202-204,208.

[5]李斌,何輝,趙中英,等.基于區塊鏈的多源網絡大數據安全訪問權限認證仿真[J].電信科學,2024(2):107-115.

(編輯 王永超)

Blockchain-based secure access control method for cloud storage data

LI Xuesong, LIAO Fang, LI Xiangdong, LI Di, YANG Li

(Big Data Security Engineering Research Center (Guizhou) Co., Ltd., Guiyang 550081, China)

Abstract: To improve the security of data access, this article introduces blockchain technology and conducts research on cloud storage data security access control methods. This method uses modulation technology to set control variables, calculate the expected benefit of the data access channel, balance the design of the cloud storage data access channel, and uses the E elliptic curve encryption algorithm in blockchain technology to generate a pair of public and private keys, and generate access permission ciphertext. The main content included in designing smart contracts is to provide secure access control for cloud storage data. The comparative experimental results demonstrate that the article design method can achieve accurate identification of abnormal data.

Key words: blockchain; access permission ciphertext; cloud storage data; security access control