計算機網絡安全中數據加密技術的應用研究

摘要:隨著計算機技術技術與網絡通信技術在生產與生活中的廣泛應用,數據加密技術在網絡安全維護中的應用也逐漸受到各界學者的關注。數據加密就是對計算機數據進行加密,在沒有得到管理員的授權情況下,其他用戶無法獲取其中的信息,并保障信息數據在傳輸與存儲過程中能夠保持安全要求。首先對影響計算機信息數據安全的因素進行了分析,然后介紹了常見的幾種數據加密技術以及加密算法在計算機網絡安全工作中的應用,致力于提高數據加密技術在計算機網絡安全中的應用效果,提高計算機網絡安全水平。

關鍵詞:數據加密技術計算機網絡安全數據傳輸加密算法

中圖分類號:TP393.08

ResearchontheApplicationofDataEncryptionTechnologyinComputerNetworkSecurity

CHENHua1CAORuicheng2

1.JiangxiElectricVocationalandTechnicalCollege,Nanchang,JiangxiProvince,330032China;2.Ji'anNormalSchool,Ji'anCity,JiangxiProvince,343006China

Abstract:Withthewideapplicationofcomputertechnologyandnetworkcommunicationtechnologyinproductionandlife,theapplicationofdataencryptiontechnologyinnetworksecuritymaintenancehasgraduallyattractedtheattentionofscholarsfromallwalksoflife.Dataencryptionistoencryptcomputerdata.Withouttheauthorizationoftheadministrator,otheruserscan'tgettheinformationinit,andensurethattheinformationdatacanmaintainthesecurityrequirementsduringtransmissionandstorage.Firstly,thefactorsthataffectthesecurityofcomputerinformationdataareanalyzed,andthenseveralcommondataencryptiontechnologiesandandtheapplicationofencryptionalgorithmsincomputernetworksecurityareintroduced,aimingtoimprovetheapplicationeffectofdataencryptiontechnologyincomputernetworksecurityandenhancethelevelofcomputernetworksecurity.

KeyWords:Dataencryptiontechnology;Computernetworksecurity;Datatransmission;Encryptionalgorithms

數字化時代數據已成為重要的戰略資源,一旦非法竊取就可能給數據信息的使用者造成巨大損失,因此數據加密技術目前已成為構建計算機網絡信息安全體系的基礎,為個人與企業的隱私數據信息的傳輸與存儲安全提供保障。

1計算機網絡安全影響因素

1.1計算機病毒

計算機病毒是最常見的計算機網絡安全影響因素,大部分都是計算機的瀏覽器存在漏洞,在瀏覽網頁時被木馬病毒入侵,常見的有網絡病毒、文件病毒、引導型病毒和混合型病毒4種。

1.2系統漏洞

由于計算機程序本身的設計的復雜性和運行的多樣化,系統往往無法做到完美無瑕,這就為病毒和攻擊者提供了可乘之機,其中系統漏洞是最常見也是相對較難避免的一種。同時由于市場軟件和硬件種類和型號繁多,使得系統漏洞的存在成為了常態。為了維護計算機的正常運行和保障數據的安全,用戶需要不斷對系統進行修復和加固,以此提高系統的安全性。

1.3非法入侵

非法入侵是最常見的人為因素,由于計算機本身的安全防護措施不足或防御能力較弱,一些不法分子通過篡改非法竊取篡改密碼等,入侵私密頁面竊取機密文件,導致關鍵信息泄露甚至出現重要信息無法正常訪問的情況,給企業和個人的生活和工作帶來極大的困擾和安全隱患。

2常見的數據加密技術

2.1對稱加密技術

對稱加密技術即共享密鑰加密,指的是數據信息的加解密都是使用同一個密鑰。由于只有一個密鑰用于加解密,因此對稱加密技術具有高效的特點,比較適合對較大的數據量進行加密傳輸時使用。該項技術在使用時要確保信道的安全,防止密鑰的泄露,常見的對稱加密算法有DES、AES和IDEA等。

2.2非對稱加密技術

非對稱加密技術又稱為公鑰加密,該項技術中使用的是一對相關聯的密鑰,加密密鑰為公鑰,解密密鑰為私鑰。該技術的優勢是安全性高,當公鑰被竊取,攻擊者也無法解密,私鑰只有掌握在數據的接收者手中,有效提高數據的安全性。常見的非對稱加密算法包括RSA、DSA和ECC等。

2.3混合加密技術

混合加密技術即對稱加密技術與非對稱技術的融合技術,因此該技術同時擁有這兩項技術的優點,能夠有效提高計算機網絡中數據傳輸與存儲的安全性。目前常見的混合加密技術是將Blow-fish與RSA算法混合并引入MD5算法。

3數據加密技術在計算機網絡安全中的應用

3.1對稱加密技術中AES加密算法的應用

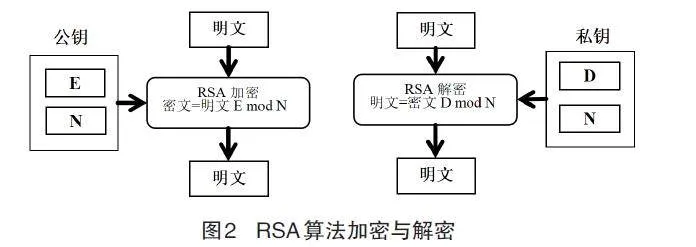

AES是一種迭代式數據包加密算法,應用的密鑰與數據包的長度都是持續變化的。根據不同的安全需求,可以選擇128位、192位或256位的密鑰長度,對應的加密輪數分別為10輪、12輪和14輪,這種設計確保了AES加密算法能夠應對不同級別的安全挑戰。128位是AES算法的標定算法,加密過程見圖1。在AES加密過程中,數據會經歷輪密鑰加、字節替換、行位移和列混淆等多個步驟。這些步驟共同作用于數據,使得加密后的數據具有極高的復雜性和難以破解性,特別是非線性S盒的引入,有效避免了算法因迭代時間過短而導致的性能下降,提高了AES加密算法的可靠性。隨著大數據技術的飛速發展,AES加密算法在數據保護方面發揮了重要作用。特別是在Map-Reduce框架下,AES算法能夠與大數據處理技術相結合,實現對海量數據的快速加密和安全存儲。Map函數負責數據的加密處理,Reduce函數則對加密后的數據進行整合和存儲,這種結合使得AES加密算法在大數據環境下更加高效和實用。

3.2非對稱加密技術中RSA加密算法的應用

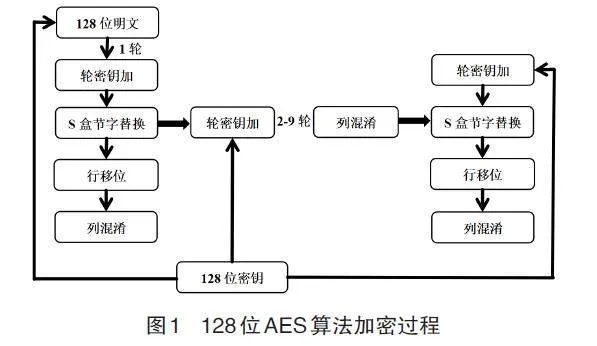

RSA加密算法屬于非對稱性加密技術,是計算機網絡安全中的技術比較成熟應用比較廣泛,在應用時會公開加密密鑰。這種密鑰算法融合了不可逆的數學思想,如果加密密鑰被破壞者竊取,也無法推導出解密算法,保障數據信息的傳輸與存儲安全。

RSA加密算法的核心是歐拉定理,例如a和n為兩個互質關系的正整數,那么n的歐拉函數就能夠確保加解密的兩個密鑰均沒有可解性。基于此,RSA算法就可以生成公鑰和私鑰,分別用于數據信息的加密與解密,只要私鑰安全掌握在接收者手里就能確保數據信息的安全。但隨著人們質因數求解的能力不斷提高,為確保算法安全,需要將公共模數的復雜度提升到600bit以上,但是這樣就降低了加解密的效率。

3.3基于Blow-fish和RSA算法的混合加密算法的應用

混合加密算法應用的安全性極高,能夠有效地保障計算機網絡的數據信息安全,將成為未來加密技術的主要研究方向和主流發展趨勢[5]。混合加密算法,結合Blow-fish和RSA算法的優點,為數據信息安全提供了強有力的保障。這種算法不僅克服了對稱加密的密鑰管理難題,也解決了非對稱加密在速度和復雜度上的挑戰。在發送端文件首先通過Blow-fish算法進行高效加密形成密文。為保障密鑰安全,還可以采用RSA公鑰對Blow-fish密鑰進行雙重加密。最后,可以通過使用MD5算法為密文生成數字簽名來驗證數據完整性和來源可靠性。加密流程見圖2。

而在接收端,流程則先通過MD5算法驗證數據的完整性和來源,確保信息未被篡改。然后,利用RSA私鑰解密得到Blow-fish密鑰,最后使用此密鑰通過Blow-fish算法解密文件還原出原始信息。混合加密算法以其高效、安全的特性,在計算機網絡數據安全領域展現出巨大潛力,不僅顯著提高了加密效率還大大增強了數據的安全性,是未來加密技術的重要發展方向。

4試驗與分析

計算機網絡數據信息傳輸與儲存的安全性的高低能體現加密系統的優劣,本文對AES、RSA以及混合加密算法進行試驗,檢驗加密技術的安全性。

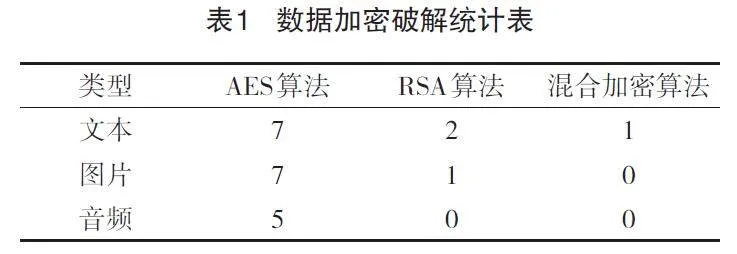

使用上面3種加密算法對大小均為100Mb的文本、圖片以及音頻數據進行加密,并在局域網內進行傳輸,然后利用Sniffer抓包工具進行暴力破解,并在30min內重復破譯10次,具體數據見表1。通過表1可知,混合算法的數據加密安全性要高于其他2種算法,這主要是集中加密算法疊加,使得數據的安全性顯著提高。

5結語

由于計算機網絡具有開放性的特點,這就使得計算機數據信息在傳輸、存儲過程中容易被竊取破壞,因此加強數據信息的傳輸與存儲的安全防護對計算機網絡信息安全的具有重要意義。本文通過分析數據加密技術與加密算法在計算機網絡安全中的應用,希望在技術選擇時能夠給大家以幫助,提升計算機網絡安全水平。

參考文獻

[1]林婧.數據加密技術在計算機網絡通信安全中的應用探究[J].數字通信世界,2024(4):125-127.

[2]王瑞凱.云存儲加密數據的動態訪問控制技術研究[D].北京:中國科學技術大學,2023.

[3]蔣英林.數據加密技術在計算機網絡信息安全中的應用[J].信息與電腦(理論版),2024,36(5):215-217.

[4]羅焱,何夢穎.基于跨域認證協議的區塊鏈數據同態加密仿真[J].計算機仿真,2024,41(3):426-430.

[5]程光德.數據加密技術在計算機網絡安全中的應用研究[J].信息記錄材料,2024,25(2):84-86.

[6]黎明.基于支持快速查詢的嵌入式數據庫加密技術研究[J].浙江水利水電學院學報,2023,35(6):86-90.