數(shù)據(jù)安全管理系統(tǒng)研究

劉 新,馬 雷,任天成

(山東電力集團(tuán)公司電力科學(xué)研究院,山東 濟(jì)南 250002)

0 引言

電力行業(yè)是國民經(jīng)濟(jì)的基礎(chǔ)行業(yè),電力行業(yè)方方面面都離不開計算機(jī)的應(yīng)用,財務(wù)報表、內(nèi)部機(jī)密公文流轉(zhuǎn)、工程圖紙、設(shè)計方案等,無一不依賴于行業(yè)的電子信息化系統(tǒng)。 在國家政策的大力支持下,依托自身的產(chǎn)業(yè)優(yōu)勢,電力行業(yè)的信息化建設(shè)走在了大多數(shù)行業(yè)的前面,逐步形成了自己的信息化體系,信息安全建設(shè)就顯得尤為重要。如何在當(dāng)前的大環(huán)境下,保護(hù)企業(yè)的無形資產(chǎn),尤其是以上提到的電子文檔類資產(chǎn),成為了擺在企業(yè)面前的重要課題。

1 系統(tǒng)部署背景

1.1 整體行業(yè)背景

電力是發(fā)展國民經(jīng)濟(jì)的重要基礎(chǔ),電力安全直接關(guān)系國計民生。隨著通信技術(shù)和網(wǎng)絡(luò)技術(shù)的快速發(fā)展和電力信息化工作的推進(jìn),因特網(wǎng)已得到了廣泛使用,E-mail、Web和PC等也日益普及,但同時病毒和黑客也日益猖撅[1]。因此,研究電力系統(tǒng)信息安全問題,制定和實(shí)施電力系統(tǒng)信息安全戰(zhàn)略,建立全方位動態(tài)縱深防御的電力系統(tǒng)安全保障體系,已成為當(dāng)前電力系統(tǒng)信息化工作的重要內(nèi)容。信息技術(shù)、通信技術(shù)、自動化技術(shù)飛速發(fā)展,極大地推動電力行業(yè)信息化進(jìn)程[2]。電力實(shí)時信息處理將更有效、安全、方便。電力企業(yè)內(nèi)部會有更多的信息點(diǎn),生產(chǎn)效率大幅度提高。更重要的是,隨著電力企業(yè)由行業(yè)管理向服務(wù)企業(yè)轉(zhuǎn)制及電力市場研究的深入,電力行業(yè)信息化應(yīng)用會大有作為。電力行業(yè)的計算機(jī)網(wǎng)絡(luò),大到國家電網(wǎng)的層面,小到電力分公司,已經(jīng)根據(jù)國家政策和標(biāo)準(zhǔn),全面進(jìn)行了信息化網(wǎng)絡(luò)建設(shè)[3]。

1.2 信息安全系統(tǒng)背景

國家電網(wǎng)公司應(yīng)用系統(tǒng)主要部署于信息內(nèi)網(wǎng),與互聯(lián)網(wǎng)有交互的子系統(tǒng)或功能單元部署于信息外網(wǎng)。信息內(nèi)網(wǎng)與信息外網(wǎng)以邏輯強(qiáng)隔離設(shè)備進(jìn)行安全隔離,對于信息內(nèi)外網(wǎng)分別進(jìn)行安全域劃分。

信息內(nèi)網(wǎng)有以下安全域:電力市場交易系統(tǒng)域、財務(wù)(資金)管理系統(tǒng)域、營銷管理系統(tǒng)域、ERP系統(tǒng)域、二級系統(tǒng)域(所有二級系統(tǒng)統(tǒng)一部署于二級系統(tǒng)域中進(jìn)行安全防護(hù)建設(shè))、內(nèi)網(wǎng)桌面終端域(由于桌面終端的安全防護(hù)與應(yīng)用系統(tǒng)不同,將其劃分為獨(dú)立區(qū)域進(jìn)行安全防護(hù),信息內(nèi)網(wǎng)桌面終端用于內(nèi)網(wǎng)業(yè)務(wù)操作及內(nèi)網(wǎng)業(yè)務(wù)辦公處理)。

信息外網(wǎng)存在如下安全域:外網(wǎng)應(yīng)用系統(tǒng)域(需與互聯(lián)網(wǎng)進(jìn)行數(shù)據(jù)交換的系統(tǒng)部署于外網(wǎng)應(yīng)用系統(tǒng)域進(jìn)行安全防護(hù))、外網(wǎng)桌面終端域(外網(wǎng)桌面終端用于外網(wǎng)業(yè)務(wù)辦公及互聯(lián)網(wǎng)訪問)。

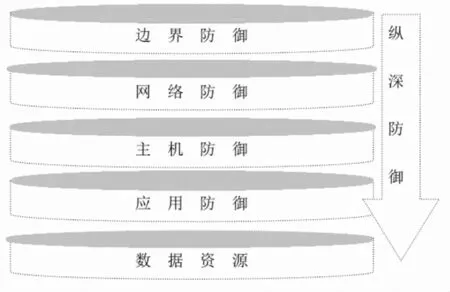

結(jié)合公安部頒發(fā)的《信息安全技術(shù)—信息系統(tǒng)安全保護(hù)等級定級指南評定標(biāo)準(zhǔn)》,電力系統(tǒng)的各級系統(tǒng)的安全級別多數(shù)評定為三級,建立了基于縱深防御模型的信息安全防護(hù)體系,如圖1所示。

圖1 電力系統(tǒng)信息安全防護(hù)體系

綜合考慮整個縱深防護(hù)體系,在邊界防御、網(wǎng)絡(luò)防御、主機(jī)防御、應(yīng)用防御等方面,信息安全的防護(hù)措施已經(jīng)相當(dāng)豐富和完善,不管是防火墻、防病毒、安全網(wǎng)關(guān),還是漏洞掃描、入侵檢測。所有的安全防御措施都偏向于對外部的防范。雖然到目前為止,也部署了類似防水墻的一系列對內(nèi)防御的產(chǎn)品,但對于數(shù)據(jù)的根源保護(hù),特別是加密存儲和完整性保護(hù)方面,在整個安全防護(hù)體系里,還是一個比較薄弱的環(huán)節(jié)。

2 當(dāng)前數(shù)據(jù)保密管理的缺陷

2.1 信息內(nèi)網(wǎng)與外網(wǎng)數(shù)據(jù)傳輸?shù)陌踩[患

按照規(guī)定,所有涉密的電子文檔都必須嚴(yán)格控制在信息內(nèi)網(wǎng)系統(tǒng)內(nèi)部流轉(zhuǎn),但是電力行業(yè)涉及到各式各樣的機(jī)構(gòu)和單位,一定會牽扯到內(nèi)部涉密文檔(如方案、商務(wù)合同)在合法批準(zhǔn)的前提下,通過外網(wǎng)轉(zhuǎn)發(fā)給客戶的可能。整個系統(tǒng)架構(gòu)里,一定需要一個完善的技術(shù)管理控制流程,保證信息內(nèi)網(wǎng)數(shù)據(jù)到外網(wǎng)后的安全,不能只依托個人覺悟和人為管理制度來保障。

當(dāng)前的內(nèi)網(wǎng)和外網(wǎng)實(shí)現(xiàn)了邏輯上的強(qiáng)隔離,只有通過安全密保U盤的拷貝,才能將涉密文檔從內(nèi)網(wǎng)傳輸?shù)酵饩W(wǎng),安全密保U盤的使用只依靠密碼控制,并且領(lǐng)導(dǎo)批準(zhǔn)的方式依賴于人為管理的手段。由于整個數(shù)據(jù)轉(zhuǎn)移的過程,無法從技術(shù)手段上來實(shí)現(xiàn)流程的監(jiān)控、管理,從而導(dǎo)致內(nèi)部人員的主動泄密有了可乘之機(jī)。

2.2 信息外網(wǎng)的數(shù)據(jù)泄密

一個無法否認(rèn)的事實(shí)是外網(wǎng)時刻都有可能受到外部病毒、木馬的攻擊,即使電力系統(tǒng)的信息外網(wǎng),勢必也會涉及到敏感數(shù)據(jù)的永久或者臨時存儲,這些數(shù)據(jù)一旦泄露,會嚴(yán)重?fù)p害企業(yè)利益。歸根結(jié)底,數(shù)據(jù)的加密存儲和合法解密流程必須有完善的技術(shù)手段來控制,而不能單純依靠人為管理制度。

因外網(wǎng)能夠接入互聯(lián)網(wǎng),內(nèi)部員工可以通過郵件、MSN、QQ、FTP下載等網(wǎng)絡(luò)端口發(fā)送重要文檔,造成泄密。

2.3 內(nèi)外網(wǎng)數(shù)據(jù)加密存儲功能缺失

追溯到電力系統(tǒng)整個數(shù)據(jù)安全防御體系的根源,不管是內(nèi)網(wǎng)還是外網(wǎng),數(shù)據(jù)存儲都是明文的,只要是明文存儲,不管人為管理手段多嚴(yán)格,流程控制多復(fù)雜,都一定會存在被泄密的可能。病毒、木馬、內(nèi)部人員在巨大利益的誘惑下的主動泄密,每一種可能都是漏洞。

3 山東電科院數(shù)據(jù)安全管理系統(tǒng)部署

3.1 數(shù)據(jù)安全管理系統(tǒng)概述

山東電力科學(xué)研究院數(shù)據(jù)安全管理系統(tǒng)(DSMS系統(tǒng))由服務(wù)器控制臺、客戶端、解密端三個子系統(tǒng)組成。服務(wù)器控制臺是其核心,安裝在指定的服務(wù)器上,負(fù)責(zé)整個內(nèi)網(wǎng)的涉密和控制策略的制定、分發(fā)、回收。 客戶端是安裝在系統(tǒng)內(nèi)受控的計算機(jī)上的涉密控制軟件,受服務(wù)器控制臺管理,執(zhí)行服務(wù)器端下發(fā)的一切涉密和控制策略。解密端是安裝在系統(tǒng)內(nèi)計算機(jī)上解密軟件,分本地解密和審批解密兩種,主要為了滿足受控計算機(jī)的文檔外發(fā)需求。具有以下功能。

1)DSMS系統(tǒng)提供了強(qiáng)大的內(nèi)置文檔格式,幾乎囊括了業(yè)內(nèi)所有的文檔格式,同時支持自定義文件格式。不同于某些加密軟件產(chǎn)品只支持固定的文件格式加密,解除了客戶的后顧之憂。

2)透明加解密,不改變用戶的任何操作習(xí)慣,加解密的過程自動在文件的創(chuàng)建、編輯、存儲過程中,在驅(qū)動層自動實(shí)現(xiàn)。

3)支持雙因素的身份認(rèn)證體系,客戶端涉密軟件的運(yùn)行可以選擇受控于硬件USBKEY密匙和密碼雙重認(rèn)證,或者域內(nèi)隨操作系統(tǒng)自動啟動運(yùn)行,即安全又靈活。

4)支持防非法復(fù)制、粘帖、打印、截屏拷貝功能。

5)防止內(nèi)部員工通過郵件、MSN、QQ、FTP 下載等網(wǎng)絡(luò)端口發(fā)送重要文檔。

6)強(qiáng)大的防二次泄密功能,嚴(yán)格的外發(fā)控制管理,可設(shè)置是否指定電腦中的文件限時被正常打開使用,但不可進(jìn)行刪改、另存、復(fù)制、剪切、轉(zhuǎn)發(fā)、打印等有可能造成二次泄密行為的操作,文件到期后會自動銷毀,此文件將不再能被使用。

7)支持涉密客戶端的離線授權(quán)功能,滿足在家辦公、出差等確實(shí)需要離線工作的需求。

8)靈活的涉密文件控制策略,同一種文件類型,可以依托USBKEY密匙和密碼的控制,實(shí)現(xiàn)加密和不加密兩種選擇,即滿足用戶特殊需求的同時,又保證涉密文件的安全。拔掉USBKEY密匙,客戶端可自動停止運(yùn)行,此時原有涉密策略失效。在當(dāng)前的非涉密狀態(tài)下,正常編輯操作同一種涉密類型的文件,不會對此類型文件實(shí)施加密操作。原有涉密狀態(tài)下的文件依然處于加密狀態(tài),無法訪問。

9)打印監(jiān)控功能,當(dāng)客戶端對涉密文件進(jìn)行打印操作時,客戶端會自動向服務(wù)器端發(fā)送打印記錄,并對打印內(nèi)容進(jìn)行監(jiān)控。

10)通過靈活的策略,對需要實(shí)施加密的客戶端進(jìn)行行為控制,針對涉密文件的另存為、復(fù)制、剪切、截屏、打印、外來設(shè)備、USB端口、網(wǎng)絡(luò)方式傳輸?shù)葘?shí)時進(jìn)行加密保護(hù),并能夠進(jìn)行監(jiān)控、審計、審批等策略控制。

11)完善的容災(zāi)備份機(jī)制,實(shí)時備份,備份文件可通過策略設(shè)定備份明文或密文,同時可設(shè)置備份文件發(fā)送到指定備份服務(wù)器或本地備份。 同時可設(shè)置一件多份備份方式,可自由定義。

12)完善的日志管理功能,分為服務(wù)器操作日志、客戶端工作日志和風(fēng)險操作日志。全面做到事前記錄、事后控制、追蹤。 服務(wù)器訪問日志記錄對服務(wù)器控制臺的任何操作行為,包括管理員修改、權(quán)限下發(fā)、策略分配、登陸情況等;客戶端工作日志記錄對涉密文件的操作如刪除、修改、復(fù)制、另存、移動等;風(fēng)險操作日志記錄對客戶端的非法卸載、屏蔽客戶端等行為。

3.2 內(nèi)網(wǎng)外網(wǎng)數(shù)據(jù)交換

基于雙網(wǎng)強(qiáng)制隔離的機(jī)制,內(nèi)、外網(wǎng)的數(shù)據(jù)交換必須依托移動存儲設(shè)備傳輸,如當(dāng)前的安全U盤,U盤不局限于安全U盤,可以是任意U盤。

內(nèi)網(wǎng)、外網(wǎng)可以設(shè)置統(tǒng)一的管理密鑰,保證在同一系統(tǒng)的外網(wǎng)和內(nèi)網(wǎng)之間的涉密數(shù)據(jù)可以互相訪問,網(wǎng)絡(luò)內(nèi)訪問涉密數(shù)據(jù)的方式是完全透明的,但一旦離開限定的網(wǎng)絡(luò)區(qū)域,文件仍然是加密的,未授權(quán)人員無法訪問,做到“事前限制”。需要通過外網(wǎng)外發(fā)的涉密文檔,外發(fā)前必須解密,解密流程可以選擇本地解密和審批解密,解密過程自動創(chuàng)建詳細(xì)的日志記錄信息,做到“事后追蹤”。明文外發(fā)文檔可以設(shè)定明文生命周期,到期后自動銷毀,無法繼續(xù)訪問,防止二次泄密。系統(tǒng)自動記錄涉密文件的操作軌跡,包括復(fù)制、打印、刪除等操作,杜絕了原有安全U盤拷貝文件時的安全漏洞。

3.3 杜絕外網(wǎng)泄密的可能

部署DSMS的信息外網(wǎng),通過服務(wù)器下發(fā)的涉密策略到管轄范圍內(nèi)的客戶端,所有涉密文件在存儲時都是自動透明加密的。不管是病毒、木馬通過非法入侵的手段竊取,還是內(nèi)部人員的主動泄密,一旦涉密文件離開當(dāng)前網(wǎng)絡(luò)系統(tǒng),外部都是無法訪問的。

1)每個限定的網(wǎng)絡(luò),都有自己的服務(wù)器授權(quán)密鑰,只有自己網(wǎng)絡(luò)的授權(quán)密鑰才能解密管轄范圍內(nèi)的涉密文件。

2)即使都是部署星安數(shù)據(jù)安全管理系統(tǒng)的不同網(wǎng)絡(luò)之間,因為服務(wù)器授權(quán)密鑰的不同,相互之間也不能訪問彼此的涉密文件。

3)病毒、木馬盜取,或者內(nèi)部員工非法外拷涉密文件,因為外部并沒有對應(yīng)的涉密策略和相同的授權(quán)密鑰,涉密文件無法訪問。

除了以上所述,可以通過服務(wù)器端的控制策略實(shí)現(xiàn)豐富的防泄密策略制定,包括:涉密終端可以綁定硬件USBKEY;禁止拷貝涉密內(nèi)容到非涉密應(yīng)用程序,比如禁止從word文檔中拷貝文字到寫字板;禁止打印涉密文件;禁止截屏拷貝操作;禁用USB設(shè)備;禁止刪除密文;禁用光驅(qū);禁用即時通信工具運(yùn)行,如MSN、QQ。

4 結(jié)語

山東電力科學(xué)研究院數(shù)據(jù)安全管理系統(tǒng)從技術(shù)手段,徹底封堵了任何可能的泄密途徑,更高級別的網(wǎng)絡(luò)控制系統(tǒng),甚至可以通過支持硬件USBKEY和涉密終端綁定措施,實(shí)現(xiàn)涉密終端合法運(yùn)行的雙因素認(rèn)證機(jī)制,全面保護(hù)電力企業(yè)資產(chǎn)的安全。