WLAN無感知認證關鍵技術探討

李林江

(中國電信股份有限公司廣東研究院艾特實驗室 廣州 510630)

1 前言

近年來,由于 WLAN(wireless local area network,無線局域網)的低成本和便攜性,被廣泛應用在互聯網接入領域中。越來越多的移動設備(筆記本、智能手機和 PDA等)開始支持 IEEE 802.11標準。隨著智能手機、平板電腦的廣泛應用,用戶對WLAN的認知度和依賴程度越來越大,更加關注網絡安全和服務質量問題,然而傳統的Web portal、cookie認證和客戶端登錄流程復雜、便利性差等原因嚴重影響了用戶的體驗。因此,如何提供快速、優質的網絡服務和業務體驗,提升用戶感知,提高用戶滿意度已成為電信運營商日益關注的焦點。

2 IEEE 802.1x認證技術

為了解決IEEE 802.11的安全問題,IEEE 802工作組制定了IEEE 802.1x標準。IEEE 802.1x是一種基于端口的網絡接入控制協議,為用戶提供了標準的認證和鑒權框架,實現網絡接入設備對所接入的用戶設備進行端口的認證和控制,如果用戶設備能夠通過認證服務器的認證和授權,便可以訪問局域網中的資源;如果不能通過認證,則無法訪問局域網中的資源。

2.1 IEEE 802.1x的體系結構

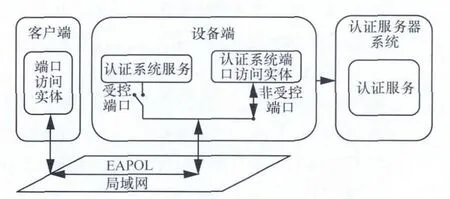

IEEE 802.1x的體系結構采用典型的客戶端/服務器方式,包括3個實體:客戶端、設備端和認證服務器[1],如圖1所示。

· 客戶端:接入認證請求端,位于局域網一側的實體。客戶端用戶通過發送EAPOL(extensible-authenticationprotocol over LAN,局域網可擴展認證協議)發起IEEE 802.1x認證。

·設備端:對客戶端進行認證,通常為支持IEEE 802.1x協議的網絡設備(胖AP或集中控制型AC),為客戶端提供接入局域網的端口,分為受控端口和非受控端口,既可以是物理端口,也可以是邏輯端口。

·認證服務器:為設備端提供認證服務,通常為RADIUS(remote authentication dial-in user service,遠程認證撥號用戶服務)服務器,主要實現對用戶的認證、授權和計費等功能[1]。

2.2 IEEE 802.1x認證的工作機制

在IEEE 802.lx認證系統中,設備端主要對認證信息起傳遞作用,并把認證服務器認證的結果作用到端口,其本身并不參與具體的認證過程[1],因此需要通過上層的協議協助完成認證,EAP(extensible authentication protocol,可擴展的認證協議)用于實現客戶端、設備端和認證服務器之間認證信息的交換。

·在客戶端與設備端之間,EAP報文采用EAPOL消息封裝格式,應用于局域網環境中。

· 在設備端與認證服務器之間,EAP報文傳遞和交換方式有兩種:一種由設備端進行中繼,使用EAPOR(EAP over RADIUS,可擴展的遠程撥號認證協議)消息封裝格式,承載于RADIUS協議中;另一種由設備端進行終結,利用PAP或CHAP的報文與認證服務器進行認證交互。

· 當客戶端認證通過后,認證服務器將認證的用戶信息傳遞給設備端,設備端再根據認證服務器反饋的信息(接受或拒絕)決定受控端口為授權或非授權狀態。

3 WLAN無感知認證關鍵技術

WLAN無感知認證技術是一種由終端自動識別的接入認證方式,當用戶使用具有Wi-Fi功能的手機或平板電腦時,通過首次簡單的配置后,以后無需用戶參與即可自動完成接入認證服務[2]。WLAN無感知認證主要基于IEEE 802.1x/EAP的集中式處理方式,采用EAP作為認證體系的消息傳遞機制。IEEE 802.1x是一種基于端口的網絡接入控制協議,為用戶提供了標準的認證和鑒權框架,實現網絡接入設備對所接入的用戶設備進行端口的認證和控制[2]。EAP基于服務器/客戶端的體系結構,提供了一些常見的功能和認證所需的身份驗證機制,在此框架內大約有幾十種不同的認證方法,常用的方法包括LEAP、PSK、TLS、FAST、PEAP(protected extensibleauthentication protocol,受保護的可擴展的身份驗證協議)、SIM/AKA等[3],如圖2所示。

圖1 IEEE 802.1x認證系統的體系結構

圖2 常見的EAP認證方法

根據調查,無感知認證主流的身份認證技術主要有PEAP、EAP-SIM/AKA及MAC地址認證方式。絕大多數智能終端及筆記本電腦都可通過以上方式進行用戶身份認證和自動接入,避免傳統Web+portal認證方式帶來的繁瑣操作,極大地提升了用戶的業務使用體驗。以下分別對這3種主流認證方式的技術原理進行簡要分析。

3.1 PEAP認證技術原理

PEAP是EAP認證方法的一種實現方式,網絡側通過用戶名/密碼對終端進行認證,終端側通過服務器證書對網絡側進行認證。用戶首次使用PEAP認證時,需輸入用戶名和密碼,后續接入認證無需用戶進行任何手工操作,由終端自動完成。PEAP的認證安全性較高,具體體現在以下幾個方面。

·PEAP客戶端和PEAP認證服務器之間使用TLS(transport layer security,安全傳輸層)協議創建加密通道。

· 在建立TLS隧道時,終端需要對認證服務器進行證書驗證,防止網絡側的仿冒行為。

·支持雙向認證,用戶認證采用MS-CHAP-V2(microsoft-challenge-handshake-authentication-protocolversion 2,微軟質詢握手鑒別協議)認證方式,不僅支持服務器對用戶的認證,而且支持用戶對服務器的認證。

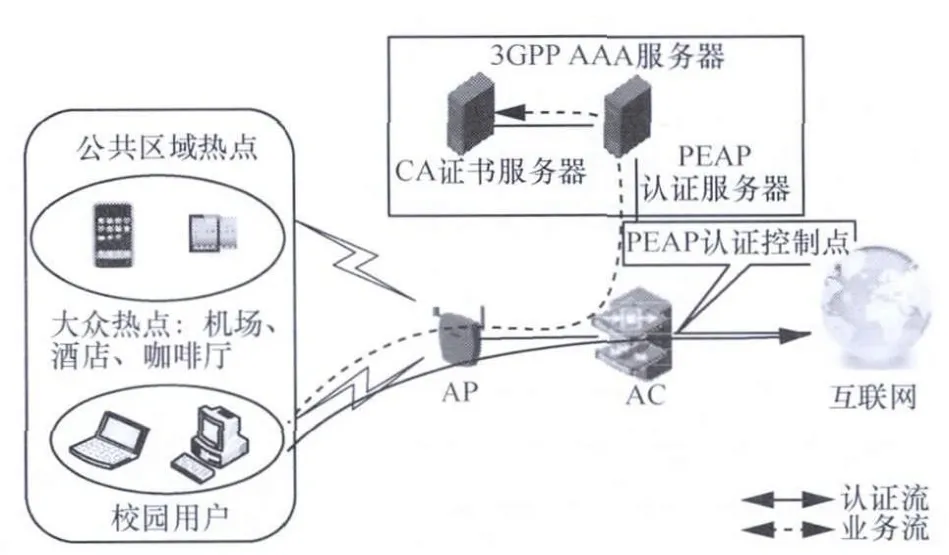

PEAP認證技術原理為:基于EAP認證協議框架,使用證書+用戶名密碼實現用戶WLAN接入鑒權。終端與網絡關聯后,首先基于證書認證網絡側身份,建立TLS隧道,將存儲在終端中的用戶名/密碼發送給網絡側進行用戶身份認證,認證通過后AC分配IP地址進行互聯網訪問[4]。PEAP認證系統主要網元包括WLAN終端、WLAN設備、AAA服務器,如圖3所示。

PEAP認證系統主要網元介紹如下。

·WLAN終端:為認證接入請求點,具備Wi-Fi功能的終端設備。當用戶終端連接無線網絡時,向PEAP認證系統發起身份鑒權請求,功能相當于IEEE 802.1x架構中的客戶端;

·WLAN設備:主要由AP和AC兩大實體組成,其在PEAP認證中負責用戶終端的接入鑒權,AP網元應支持IEEE 802.11i的加密功能,AC網元應支持IEEE 802.1x認證功能。

·3GPPAAA服務器:為PEAP用戶認證的執行點,其在PEAP認證體系里主要由CA證書服務器和PEAP認證服務器兩部分組成,實現CA證書授權和PEAP認證功能。

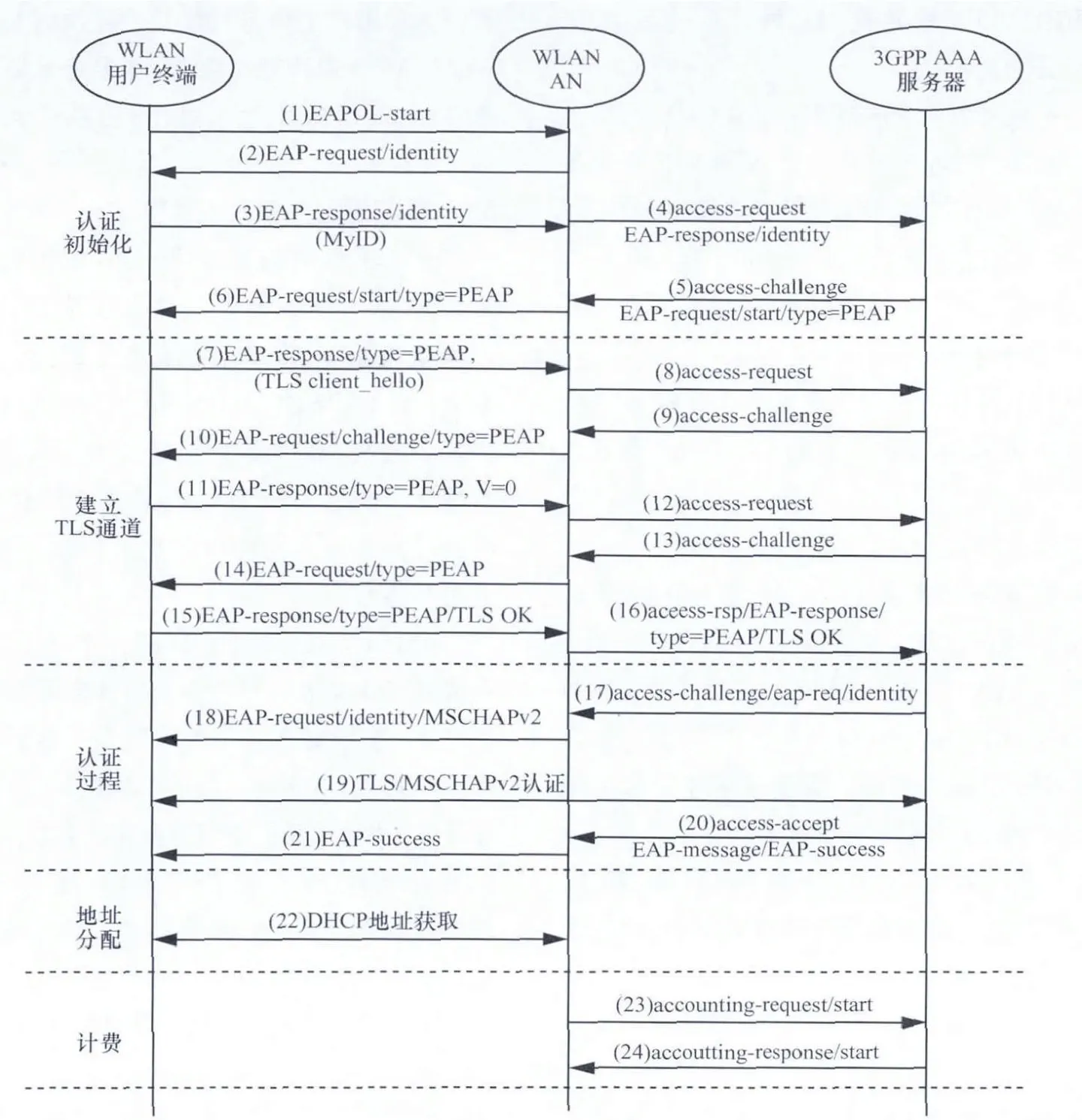

PEAP認證總體流程主要有認證初始化、隧道建立、認證過程、地址分配以及計費開始5個階段,如圖4所示。

PEAP認證流程簡要說明如下。

(1)認證初始化:首先終端和WLAN AN建立關聯,然后終端向3GPPAAA服務器發起鑒權請求。

(2)建立TLS隧道:基于證書認證網絡側身份,建立TLS隧道。客戶端采用證書認證服務器,完成TLS握手,建立PEAP客戶端和認證服務器之間的安全通道[4,5]。

(3)認證過程:客戶端和認證服務器之間基于用戶名/密碼進行EAP身份驗證。整個EAP通信包括EAP協商在內,都通過TLS通道進行。服務器對用戶和客戶端進行身份驗證,具體方法由EAP類型決定,在PEAP內部選擇使用(如 EAP-MS-CHAPv2)[6]。

(4)IP地址分配:PEAP認證完成后,WLAN終端開啟DHCP交互流程,并獲取合法的IP地址,用戶可以通過無線網絡訪問互聯網資源。

(5)計費:包括計費開始、計費更新和計費結束三大流程,實現用戶上網流量統計、在線時長和計費等功能。WLAN AN作為計費的前端,主要將采集的原始數據傳遞給RADIUS服務器,由RADIUS服務器生成用戶WLAN業務計費清單[1]。

3.2 EAP-SIM認證技術原理

EAP-SIM認證也是EAP認證方法的一種實現方式,使用標準的EAP-SIM/AKA作為Wi-Fi終端接入認證機制,用戶連接無線網絡時不需要手動輸入認證信息,通過SIM卡自動完成認證,提供良好的用戶體驗。另外,EAP-SIM認證提供很高的安全性,主要體現在如下幾個方面:

圖3 PEAP認證系統網絡結構

圖4 PEAP認證總體接入流程

·通過SIM卡進行認證密鑰分發,有效防止密鑰泄露和盜用;

·支持偽隨機用戶名,防止用戶真實身份泄露;

·支持雙向認證,服務器對用戶的認證和用戶對服務器的認證;

·接入控制采用IEEE 802.1x技術進行端口級別管理,提高接入控制能力和安全性。

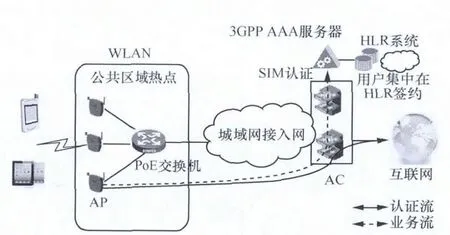

EAP-SIM認證技術原理:基于EAP認證協議框架,通過SIM卡的認證密鑰分發實現用戶的Wi-Fi接入鑒權。終端首次登錄時,需將SIM卡的IMSI信息上報3GPPAAA服務器,3GPPAAA服務器根據HLR鑒權和簽約信息與終端交互完成認證,后續終端可直接使用網絡分配的偽標識進行認證。認證通過后,AC才為用戶分配IP地址進行互聯網絡訪問。EAP-SIM認證系統主要網元有WLAN終端、WLAN設備、AAA服務器以及HLR系統,如圖5所示。

圖5 EAP-SIM認證網絡結構

EAP-SIM認證主要網元及終端說明如下。

·WLAN終端:為EAP-SIM認證中的接入請求系統,主要指智能手機、平板電腦或帶內置無線網卡的電腦等設備。當用戶進行EAP-SIM認證時,WLAN用戶終端發起鑒權請求。

· WLAN設備:包括AP和AC兩大實體,其在EAP-SIM認證中負責用戶終端的接入鑒權,AP網元應支持IEEE 802.11i的加密功能,AC網元應支持 IEEE 802.1x認證功能。

·3GPPAAA服務器:為SIM用戶認證的執行點,實現用戶的認證、授權和計費功能,另外還包括業務功能域、協議與接口域、管理域等功能模塊。

·HLR系統:在SIM認證體系中實現用戶鑒權和簽約信息的存儲,與3GPPAAA服務器連接,完成鑒權和簽約信息的交互。

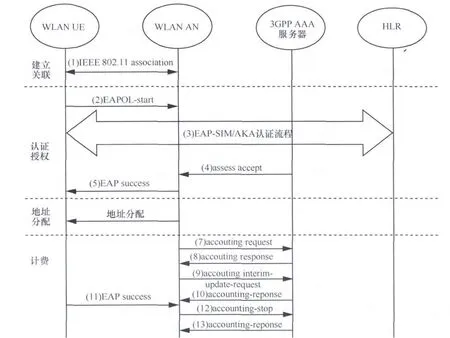

EAP-SIM認證總體接入流程主要有建立IEEE 802.11關聯、認證授權、IP地址分配、計費 5個階段,如圖 6所示。

EAP-SIM認證流程說明如下。

(1)建立關聯:首先終端和WLAN AN建立關聯,然后終端向3GPPAAA服務器發起鑒權請求。

(2)認證授權:WLAN終端與3GPPAAA服務器之間開始EAP-SIM/AKA認證階段,進行雙向身份認證,生成會話密鑰,只有雙向認證通過之后,服務器端才發送EAP success消息給客戶端,客戶端才可以接入網絡。

(3)IP地址分配:EAP-SIM/AKA認證完成后,WLAN終端開啟DHCP交互流程,并獲取合法的IP地址,用戶可以通過無線網絡訪問互聯網資源。

(4)計費:包括計費開始、計費更新和計費結束三大流程,實現用戶上網流量統計、在線時長和計費等功能。WLAN AN作為計費的前端,主要將采集的原始數據傳遞給RADIUS服務器,由RADIUS服務器生成用戶WLAN業務計費清單。

3.3 MAC地址認證技術原理

由于手機終端和平板電腦操作的局限性,目前portal認證方式或客戶端軟件完成整個認證過程操作步驟相對復雜、技術性要求比較高,與2G/3G體驗差距較大。而EAP-SIM認證受限于終端和網絡,無法在短期內形成規模,MAC地址認證方案主要針對以上問題進行優化,利用終端MAC地址作為認證的交互信息,同時通過短信進行身份信息校驗,附著即認證,可有效提升用戶體驗。

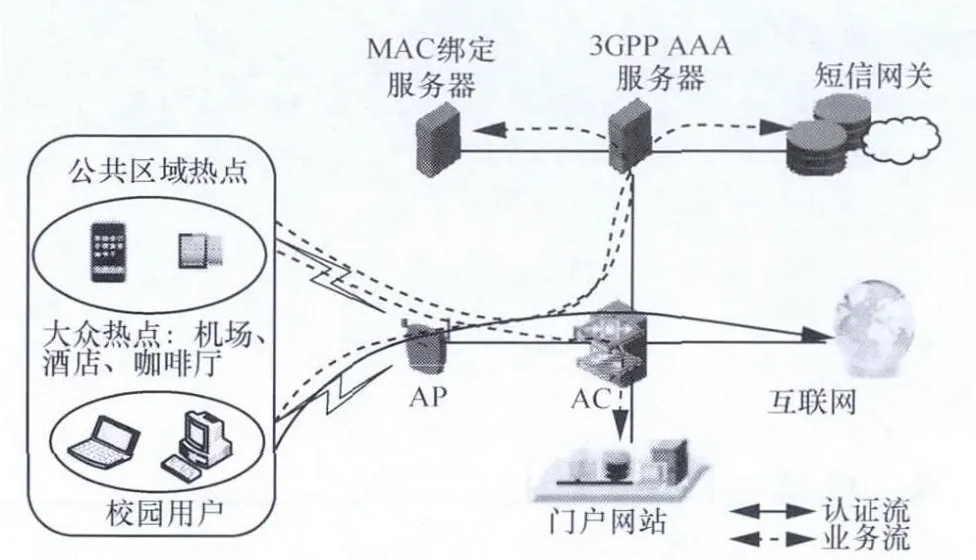

MAC地址認證技術原理:基于EAP認證協議框架,通過終端MAC地址和用戶名/密碼信息驗證接入用戶的合法性。用戶首次登錄時,Web認證通過后,網絡側綁定終端網卡MAC地址與手機號碼。當用戶再次接入相同WLAN,不必重復登錄,認證服務器會根據保存的信息,讓用戶自動接入WLAN,并可以通過短信的方式提醒用戶。MAC地址認證系統的主要網元有WLAN終端、WLAN設備、AAA服務器、MAC綁定服務器、短信網關,如圖7所示。

MAC地址認證主要網元及終端說明如下。

圖6 EAP-SIM認證總體接入流程

圖7 MAC地址認證網絡結構

·WLAN終端:為MAC地址認證中的接入請求系統,主要指智能手機、平板電腦或帶內置無線網卡的電腦等設備。當用戶進行MAC地址認證時,WLAN用戶終端發起鑒權請求。

·WLAN設備:主要由AP和AC兩大實體組成,其在MAC地址認證中負責WLAN用戶終端的接入鑒權。

·MAC綁定服務器:核對用戶MAC地址的有效性,保存手機MAC地址、用戶名/密碼的對應關系。可查詢MAC綁定信息及狀態管理,包括MAC、手機號碼、信息校驗及綁定狀態等管理。

·3GPPAAA服務器:為MAC地址認證體系中用戶認證的執行點,負責對WLAN用戶終端認證和授權功能,對應IEEE 802.1x架構中的認證服務器系統。

· 短信網關:短信提示及用戶交互功能,主要用于用戶綁定、解除捆綁等短信內容。

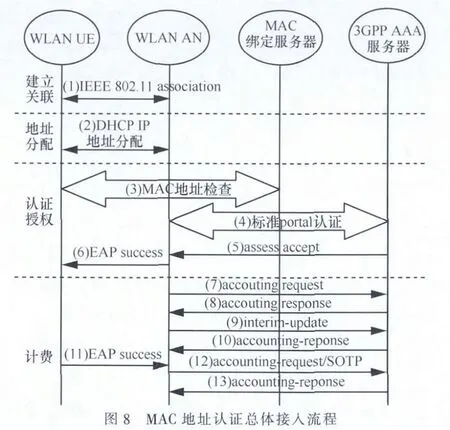

MAC認證總體接入流程包括無線建立關聯、地址分配、認證授權、計費幾個階段,總體接入流程如圖8所示。

MAC地址認證接入流程說明如下。

(1)認證初始化:用戶附著WLAN,終端和AP/AC建立關聯。

(2)地址分配:終端向AP/AC發起IP地址請求,通過DHCP獲取IP地址,同時AC監測用戶上網流量。

(3)認證授權:主要分為MAC地址檢查和portal認證2個階段。AC設置一定的流量閾值,達到閾值即向MAC服務器發起MAC查詢請求,查詢是否綁定。若MAC地址已綁定,則攜帶賬號、密碼等信息向AC發起portal認證,AC封裝認證請求報文,向3GPPAAA服務器發起認證請求,請求通過后AC放行用戶訪問Internet,并告知用戶上線。若MAC地址未綁定,則AC向智能終端推送portal頁面,進行正常認證流程,并且3GPPAAA服務器將用戶賬號和MAC進行綁定。綁定操作完成后,3GPPAAA服務器調用短信網關程序下發短信。

(4)計費:包括計費開始、計費更新和計費結束三大流程,實現用戶上網流量統計、在線時長和計費等功能。WLAN AN作為計費的前端,主要將采集的原始數據傳遞給RADIUS服務器,由RADIUS服務器生成用戶WLAN業務計費清單。

4 PEAP/SIM/MAC認證方式對比

與傳統的認證方式不同,無感知認證技術為用戶提供方便快捷的WLAN接入服務,極大地改變傳統繁瑣接入認證模式,有效提升用戶感知。以下分別從用戶體驗、終端兼容性、安全性以及改造成本方面對3種無感知認證方式進行對比。

· 用戶體驗:當用戶終端開通無感知認證功能,無論是使用PEAP認證、EAP-SIM認證或MAC地址認證,只要在運營商Wi-Fi網絡覆蓋的區域內,均可享受自動登錄體驗。不同的是,PEAP與MAC地址首次認證時需要配置用戶名和密碼的登錄信息,而EAP-SIM認證首次登錄不需要配置相關用戶信息,完全由終端自動處理,認證過程相對簡單,但是無法實現機卡分離,因此平板電腦用戶無法通過EAP-SIM認證接入。

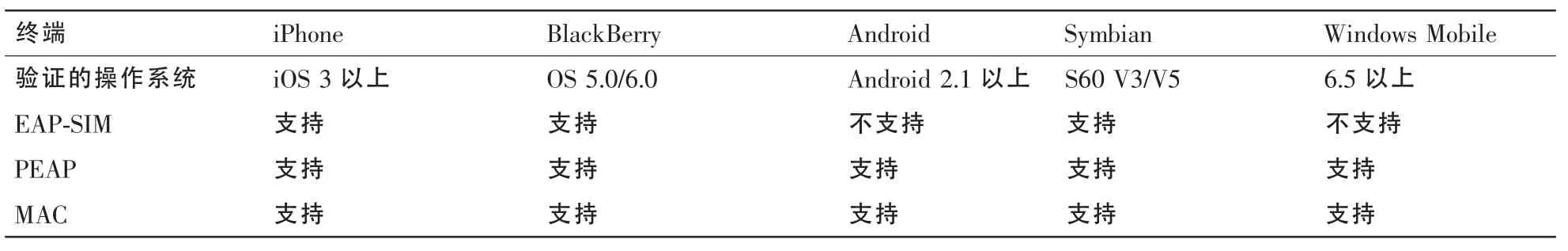

·終端兼容性:根據目前市面上主流的智能終端的測試和研究,得出無感知認證方式的兼容性結果,見表1。

表1 無感知認證方式的兼容性對比

從表1可以看出,3種主流的無感知認證方式PEAP與MAC兼容性相對較好,支持所有類型的智能終端,而Android和Windows Mobile的智能終端都不支持EAP-SIM認證,但PEAP認證存在證書兼容性問題,部分Windows Mobile終端需要手工安裝證書才能使用PEAP認證。

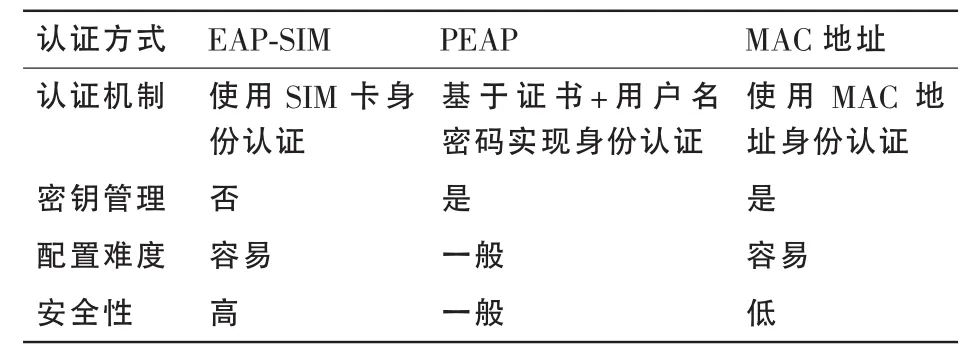

· 安全性:3種認證方式中,EAP-SIM的安全性最好,由于直接與SIM卡綁定,共用SIM卡的鑒權方式;PEAP的安全性次之;而MAC地址的安全性是最差的,因為MAC地址屬于半公開信息,黑客竊取和偽造比較簡單,只需要偽造用戶MAC地址即可接入。表2給出了這幾種認證協議在一些安全特性上的比較結果。

·改造成本:由于受到2G/3G網絡HLR-license因素的影響,EAP-SIM改造成本較高。EAP-PEAP、MAC方式改造成本較小,PEAP認證需要3GPP AAA服務器配置認證證書,需評估不同服務器證書與各類終端的兼容性,如果服務器證書與終端預置證書驗證不匹配PEAP認證可能失敗。

表2 無感知認證方式的安全性對比

綜上所述,EAP-SIM/AKA認證方式的優勢在于加密性能最好,仿制可能性小;與SIM卡綁定,解決了換機問題;支持WLAN作為通信網統一認證上網,統一接入分組業務。而它的劣勢在于對手機要求較高,手機操作系統支持少,網絡改造較多,portal認證不兼容。PEAP認證方式的優勢在于認證兼容性較好,加密方式較好,兼容現有portal認證方式;而劣勢同樣是對手機要求較高,網絡改造較大。MAC認證方式的優勢在于終端適配和認證兼容性較好,支持大部分WLAN終端和兼容現有portal認證方式,劣勢在于MAC地址仿冒問題很難根本性解決[6,7]。

5 結束語

通過以上介紹可以看出,目前主流的3種無感知技術方案都以簡化用戶認證流程、提升用戶感知為目的,向用戶提供更好的WLAN業務,使用戶能夠更加方便、快捷、自由地使用WLAN業務,各自存在一定的優缺點。如何能將其優點相結合,提出更加優化和完善的解決方案是未來研究的重點。未來WLAN業務的發展趨勢需要實現WLAN與2G/3G網絡的融合及統一,以WLAN分流2G網絡數據流量、緩解無線網絡壓力為發展目標,引導更多的手機流量遷移到WLAN,提高電信運營商在WLAN領域的市場競爭力,樹立良好的企業形象。

1 劉曉峰.IEEE 802.1x/EAP認證方法的研究與分析.赤峰學院學報,2012(7)

2 劉長瑞,聶明.無感知WLAN業務認證方式的分析.電信工程技術與標準化,2012(8)

3 柳瑞蕓,彭宇,張旭平.基于EAP的WLAN認證技術.通信技術,2004(2):56~58

4 賈立波,陳利學,賈從茂等.IEEE 802.1x/PEAP認證方法的研究和應用.網絡安全技術與應用,2009(5)

5 王璐,曹秀英.EAP協議及其應用.通信技術,2002(7)

6 管政,李勇.EAP-PEAP自動認證應用于運營商WLAN網絡的組網方案.廣東通信技術,2012(8)

7 Lei J,Fu X M,Hogrefe D.Comparative studies on authentication and key exchange methods for IEEE 802.11 wireless LAN.Computers and Security,2007(26):401~409