基于可視密碼的身份認證技術方案

周 密, 董昊聰, 楊繼剛

基于可視密碼的身份認證技術方案

周 密, 董昊聰, 楊繼剛

(上海通用識別技術研究所,201112)

可視密碼技術是密碼學領域近年來發展起來的針對圖像的加、解密技術,具有隱蔽性好、安全性高、秘密恢復的簡單性等特點。而身份認證技術是為了確認用戶在生活、工作、消費等活動中的真實身份而產生的有效解決辦法,對保障用戶身份的真實性和可靠性有著舉足輕重的作用。本文引入可視密碼技術,提出一種基于可視密碼的身份識別技術方案,用戶攜帶的信息通過加密手段保障不被他人非法竊取利用,提高了信息攜帶過程的安全性與隱私性。

可視密碼;身份認證;安全性

0 引言

身份認證技術是指通過某些技術手段進行對人的身份進行確認的一種方法。身份認證是一種非常普遍和重要的問題,特別是在高度信息化網絡化的世界,身份認證是為了在計算機網絡中確認操作者身份而產生的有效解決方法。計算機網絡世界中一切信息包括用戶的身份信息都是用一組特定的數據來表示的,計算機只能識別用戶的數字身份,所有對用戶的授權也是針對用戶數字身份的授權。目前常用的身份識認證技術有靜態密碼、生物識別技術、智能卡識別、數字簽名、動態口令認證等,種種認證技術在社會各個領域得到了廣泛的應用,有效保障用戶身份的可靠性。

可視密碼(VC)是由Naor和Shamir在1994年歐洲密碼學術會議上首次提出。他是將秘密圖像通過密碼學計算分成若干個分存圖像,并且分配給對應的參與者。每個分享圖像看起來都是雜亂無章的毫無意義的,因此不會泄露秘密圖像的任何信息,解密時只需疊加分存圖像,利用視覺即可直接識別出密圖信息而無需做任何復雜的密碼學運算,與傳統的密碼學技術相比具有隱蔽性、安全性、秘密恢復的簡單性等突出的優點。而后對于較早提出的方案,研究學者又對方案進行了設計和優化,提高了加密圖像的對比度,減小了像素擴展問題。

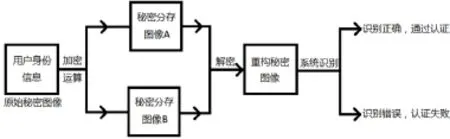

雖然身份認證技術的出現為保障用戶身份做出了重要貢獻,但假如門禁卡、證件等攜帶個人身份信息的物品被人竊取或者被非法破譯,將存在著很高的安全隱患。本文將可視密碼技術與身份認證技術相結合,提出一種基于可視密碼的身份認證技術方案,將包含用戶的個人信息通過可視密碼技術加密,加、解密方式簡單,用戶信息以秘密分存圖像形式分別存儲于認證設備和數據庫中,用戶的認證需要通過分存圖像的疊加運算來進行解密。攻擊者通過現有分析手段不能從分存圖像中得到秘密圖像的任何有用信息,更無法仿造替換,有效保證了用戶的身份信息不被非法竊取,用戶個人信息的安全性得到有效提高。

1 可視密碼基本原理

可視密碼方案(VCS:Visual Cryptography Scheme)的主要過程是通過原始圖像產生n個分享圖像,當且僅當其中的k個分享疊合在一起的時候才能恢復秘密圖像,少于k個分享將不可能獲得任何關于秘密圖像的信息。最基本的可視密碼方案假設原始圖像由黑色像素和白色像素組成,然后分別處理每個像素。秘密圖像的每個像素在分享的圖像上用m個黑白色像素構成,我們稱這m個黑白色像素為子像素。這m個子像素應該足夠小以至于人的視覺系統將這m個子像素的顏色平均起來看作一個像素的顏色值。加密后每個分享圖像的大小是原始秘密圖像的m倍。一個像素在分享圖像中的所有子像素可以用一個nm階布爾矩陣S=[]來描述。式中,=1當且僅當第i個分享圖像上的第j個子像素為黑色,而=0當且僅當第i個分享圖像上的第j個子像素為白色。

2 方案構造

2.1 定義

該方案采用董昊聰提出的基于異或(XOR)運算的(2,2)-VCS。

定義1 S0,S1:S0是表示白色像素的基本矩陣;S1是表示黑色像素的基本矩陣;

定義2 M:攜帶用戶秘密信息的圖像表示為M。

定義3 A,B:由秘密圖片產生的兩張分存圖像分別表示為A、B,分存圖像A由用戶攜帶,圖像B由識別設備存儲。

定義4 X:由A和B進行身份認證恢復的重構圖像表示為X。

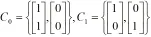

定義5 C0,C1:C0表示經過對基礎矩陣S0進行行置換得到的所有矩陣的集合;C1表示經過對基礎矩陣S1進行行置換得到的所有矩陣的集合。

定義6 p:p={p0,p1,…,pn},一個VCS中所有的參與者集合。每個參與者pi擁有一份分享圖像,其中0 ≤ i ≤ n。

定義7 加密規則:對于(2,2)-VCS,構造矩陣集合C0和C1分別表示秘密圖像的白色像素和黑色像素的基本矩陣的集合,分享圖像中白色像素和黑色像素的基本矩陣S0和S1分別從C0和C1矩陣集合中隨機選取。在重構的秘密圖像中,原秘密圖像中1個白色像素或黑色像素用1個子像素來表示,C0和C1分別為:

基于異或運算的像素疊加原理如圖1:

圖1 像素疊加原理

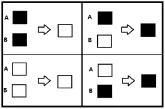

2.2 加、解密過程

加密過程:將包含用戶身份信息的圖像作為原始秘密圖像,采用基于XOR運算的(2,2)-VCS對秘密圖像的白色像素和黑色像素進行加密運算,白色像素和黑色像素的基本矩陣S0和S1分別從C0和C1矩陣集合中隨機選取,生成兩張秘密分存圖像A和B,圖像A由用戶攜帶,圖像B由認證設備存儲,在重構的秘密圖像中,原秘密圖像中1個白色像素或黑色像素用1個子像素來表示。

解密過程:對分存圖像A和B進行XOR疊加解密運算,得到重構的秘密圖像X。若重構秘密圖像正確恢復出原始秘密圖像,則能夠順利通過系統識別認證;若重構秘密圖像無法正確恢復原始秘密圖像,則無法通過系統識別認證,判定用戶攜帶分存圖像為偽造圖像。

圖像的加、解密過程如圖2所示:

圖2 圖像加解密過程

定理 通過加密運算生成的分享圖像,能夠恢復出秘密圖像且無像素擴張。

證明:每一個分存圖像中,原始秘密圖像中的1個像素均由1個黑色子像素或者1個白色子像素來構成。在分存圖像中的白色子像素(黑色子像素)從基礎矩陣集合C0(C1)中隨機選取。該方案是基于異或運算,因此,若要表示原始秘密圖像中的一個白色像素,則要求A和B在同一像素點上的像素顏色相同;若要表示原始秘密圖像中的一個黑色像素,則要求A和B在同一像素點上的像素顏色不同。像素集合C0和C1選取的每一組矩陣都滿足條件。因此,原始秘密圖像中像素顏色能通過分存圖像無損恢復,且沒有像素擴張。

2.3 仿真結果

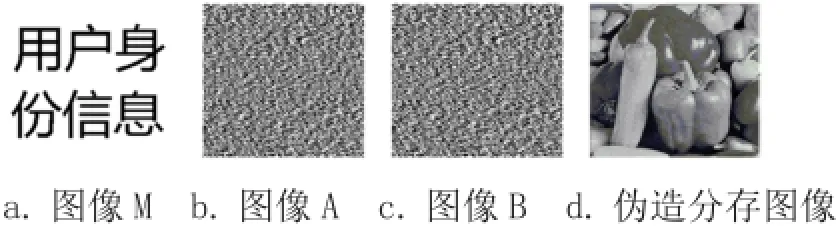

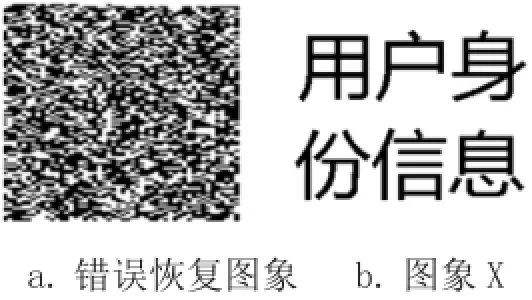

圖3中,圖a表示攜帶用戶身份信息圖像M,圖b、c表示通過加密運算生成的分存圖像A、B,圖d表示偽造分存圖像,圖4中,圖a表示圖像A和偽造分存圖像通過解密運算恢復的錯誤圖像,圖b分存圖像A與B進行解密恢復的正確重構圖像X,由此可知只有當2個正確的分存圖像進行異或疊加運算時才能正確恢復秘密圖像,任意單個分存圖像都無法得到秘密圖像中的有效信息。

圖3

圖4

3 性能分析

(1)本文采用基于XOR運算的(2,2)可視密碼方案,其中像素擴張m=1,對比度α(m)= 1,d=1,方案滿足:

1)對于C0中的任何矩陣S的n行進行XOR運算得到向量V滿足H(V)d-

2)對于C1中的任何矩陣S的n行進行XOR運算得到向量V滿足H(V)d。

條件1和條件2說明了通過對n個分存圖像進行XOR疊加運算可以恢復原始圖像的秘密信息,條件3則反映了在少于n個分存圖像的條件下,攻擊者使用任何強大的密碼分析手段都不能確定原始秘密圖像中的像素顏色,說明了可視密碼方案的安全性。這表示(2,2)-VCS是安全的。

(2)采用可視密碼技術生成的秘密分存圖像像素是雜亂無章隨機分布的,因此攻擊者對竊取用戶攜帶的秘密圖像A或者系統存儲的秘密圖像B進行分析,無法推測出原始秘密圖像的像素分布信息,能夠抵抗數學分析手段,具備良好的隱秘性、安全性。

(3)可視密碼的解密運算是通過簡單的疊加運算來完成,運算耗時少,具備秘密恢復簡單的優點,當系統識別秘密圖像恢復正確時則可順利通過認證,反之則無法通過認證;同時,本文采用基于XOR運算的(2,2)-VCS,解密圖像無像素擴展,恢復的圖像質量沒有任何損傷,具備較高的可靠性。

4 總結

可視密碼技術具備廣闊的應用前景和多元的應用領域,本文將可視密碼與身份識別技術相結合,提出一種基于可視密碼的身份識別技術方案,只有恢復的解密圖像正確才能通過系統識別并成功認證,用戶攜帶的信息通過加密手段保障不被他人非法竊取利用,提高了信息攜帶的安全性與隱私性。然而可視密碼技術的應用提高了信息攜帶的安全性同時也無可避免的存在效率的影響,圖像作為一種最普遍的多媒體技術,數據存儲所占的空間較大。針對圖像加、解密的可視密碼技術在保障安全性時無可避免的存在數據存儲效率的問題,如何減少存儲圖像空間將是未來我們面臨的挑戰。

[1] 朱濤.淺談計算機用戶身份識別技術[J].電子制作. 2013,第5期.

[2] 李定川.基于生物特征的身份識別技術[J].影像技術. 2007,第1期.

[3] 宋培龍,許峰,徐濤顧,其威智.能卡及指紋識別技術在網上支付中的應用[J].計算機應用.2001,第6期.

An Identity Authentication Technology based on Visual Cryptography Scheme

Zhou Mi,Dong Haocong,Yang Jigang

(Shanghai General Recognition Technology Institute,201112)

Visual Cryptography(VC) as a kind of cryptography technology for image encryption and decryption is developed in recent years.It has some outstanding advantages such as confidentiality,security and easy recovery.And the Identity Authentication is a very effective technology which can confirm the true identity of users in work,consumption and other activities in our life.It plays a decisive role to guarantee the reality and reliability of user’s identity.In this paper,in order to protect user’s information don’t be stolen by others,we introduce visual cryptography scheme and propose an identity authentication technology based on visual cryptography scheme to enhance the privacy and security when users take with the information.

Visual Cryptography;Identity authentication;Security