防火墻穿透技術及其應用探析

谷瀟

(達州職業技術學院 四川 達州 635000)

隨著近年來因特網的迅猛發展與進步,使得互聯網逐漸深入人們日常生活,但是網絡在帶給人們工作與生活便利的同時,也潛在著很大威脅。當今社會的一個熱門話題就是網絡安全,為避免黑客非法入侵網絡,一些企業先后應用防火墻,在互聯網安全保障方面,防火墻發揮著重要作用[1]。但是防火前在保護互聯網安全的同時,也對多媒體技術與P2P通信的應用產生一定制約。

本研究在對防火墻原理、防火墻技術及Windows網絡構架進行系統性分析的基礎上,探討防火墻穿透技術及其實際應用。

1 防火墻技術

早前防火墻只是建筑和消防領域的概念,其作用在于屏蔽火災蔓延,因為網絡防火墻的作用與其功能比較類似,因此,人們一般會以“防火墻”術語對網絡內外部組件進行描述。

防火墻不僅可充當路由器,同時也可是主系統、個人主機等,專門隔絕子網或者網絡中的不良服務與協議[2]。一般防火墻系統位于具有較高等級的Internet和網關連接處,只有合法數據才能通過。

2 防火墻穿透技術

2.1 防火墻穿透技術原理

一般防火墻穿透給都是通過欺騙與規避的方式實現。

1)欺騙

在配置過程中,防火墻一般會信任端口與應用程序訪問互聯網,對防火墻所信任的端口或應用程序進行分析,偽裝自己的互聯網行為為防火墻所信任的端口或者應用程序,由此,在發生自身網絡行為時,就算是防火墻具有攔截功能,也會錯誤的認為是合格的網絡通信,這樣就允許該端口或應用程序通過。

2)規避

實現防火墻基于所掛接的網絡接口不同,若相對防火墻而言,網絡通信是透明的,則防火墻就不能對其進行攔截。例如,基于網絡用戶形態實現防火墻,則相對直接調用核心態接口得以實現的互聯網行為,防火墻不能對其攔截,對網絡通信的控制更是無稽之談[4]。

2.2 防火墻穿透技術的實際應用

比較常用的防火墻穿透技術包括DLL遠程注入技術、端口復用、系統DLL替換、套接字復制技術及底層穿透方法等。

共享DNS套接字穿透防火墻的實際應用。DNS是一個層次性的數據庫,分布于世界的各個角落,存儲著各種各樣的信息,包括IP地址,域名和郵件服務器信息。利用DNs可以來實現穿透防火墻。盡管通過IP地址可以識別主機上的網絡接口,進而訪問主機,但是人們最喜歡使用的還是主機名。在TCP/IP領域中,域名系統(DNS)是一個分布的數據庫,由它來提供IP地址和主機名之間的映射信息。

首先找出目標進程,也就是獲取目標進程DNS的進程ID值,通過調用wTSEnumerateProoessO函數來列出所有的進程信息,并根據DNS進程的名稱來獲得綁定在該進程上的用戶SID值,再調用LookuPAccountSid()函數得到進程用戶名,最后根據DNS進程的用戶名來匹配出進程ID值。

其次,由進程號確定其SocKET,并轉換為自己所用"通過調用openProcesS()函數,由進程號得到句柄,再調用DuplicateHand1e()函數,復制 DNS進程句柄。

最后,用轉換后的SocKET來進行數據傳輸。

2.3 P2P穿墻技術的實際應用

P2P是一種互聯網傳輸技術,也稱點對點技術,它依賴網絡中參與者的計算能力和帶寬,而并非把依賴都聚集在幾臺服務器上。P2P的特點是人越多的情況下,速度越快,與傳統C/S架構存在本質性區別,P2P網絡不存在中心節點,每一節點都可下載、分享信息及信息交流。

P2P內外網用戶是怎樣實現通信的?由于外網用戶需要發起通信,然而內網用戶會在防火墻保護下,通過一種超級節點的中介來實現穿墻技術。此外,P2P穿墻可通過隧道技術,也就是如果防火墻對某個協議進行了束縛,可通過不受限的協議封裝受限的協議,接收方再通過解封措施解開。

2.4 NAT技術的實際應用

NAT技術是一種網絡地址轉換地址轉化為合法IP地址的轉換技術,目前該技術被廣泛應用于Intenet接人方式及全局互聯網中,NAT技術一方面能夠對IP地址不足問題予以完美解決,同時還可有效避免來自互聯網外部的攻擊,對互聯網內部的計算機進行隱藏并保護。

它主要分為基礎NAT與網絡地址和端口轉換兩大類,NAPT轉換過程中,檢查網絡地址/端口轉換器、修改包的IP地址及TCP/UDP端口信息,由此可以讓更多的內部主機同時使用一個公網IP地址和外網實現通信,因此目前的互聯網一般采用NAPT。

實現NAT的方式主要有3種:動態轉換、靜態轉換Static Nat及端口多路復用。設共有3個用戶A、B、C,每個用戶所處NAT不同,彼此只有通過NAT才能實現通信,它們通過防火墻訪問遠程服務器該互聯網中共有A、B、C 3個用戶,處在不同的NAT之后。A、B、C 3個用戶都可以通過代理進行連接,3個用戶程序均開放UDP端口及其應用程序,首先A、B、C分別與服務器構建通信會話,設NAT2的UDP端口12345分配給c與服務器的會話。NAT1把自己的UDP端口12346分配給A與s的會話,NAT3的UDP端口12345分配給B與服務器的會話,此時服務器就能獲得A、B、C的內網私有IP地址和端口號,以及A、B、C經各自的NAT轉換后的公網IP地址和端口號。并且服務器將這個信息通知A、B、C,使A、B、C便能獲得對方的IP地址及端口號信息假設B與C建立UDP連接。B向C發送包。然而NAT3會攔截倘若A向C發送UDP包,同樣也會有NAT1攔截這樣看來無法穿透。事實并非如此。其實A、B、C協作起來就可以在防火墻上打開一個洞口進而直接通信。如果A開始發送一個UDP信息到B、C的公網地址上,與此同時它又通過服務器中轉發送了一個邀請信息給C、B,請求C、B也給A發送一個UDP信息到A的公網地址上。則A向C、B的公網IP發送的信息就在NATA上打開一個處于A的私有地址與C、B的公網地址之間的新的會話。而A、C、B能否通過公網IP和端口進行UDP通信取決于NAT是否支持發夾轉換和回環轉換。如果NAT支持,數據包就能正確通過公網IP和端口轉發。此時A、C、B也能進行通信。

2.5 底層穿透法的實際應用

實現防火墻的方法和技術由Windows互聯網框架所決定,防火墻技術層次不同,僅可以攔截分析高于該層次的數據,所以防火墻穿透技術越是在網絡架構底層,就越極具通用性。所以,基于防火墻原理與設計方法,本研究主要分析NDIS-Hook防火墻穿透技術。

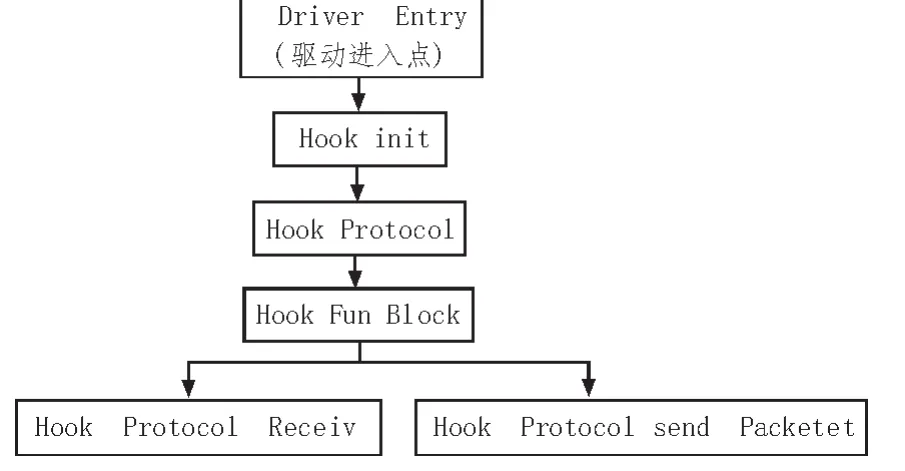

NDIS-Hook防火墻穿透技術的原理是對NDIS中的函數抵制予以直接替換,由此向NDIS發出請求,就能夠實現自定義函數處理,相對比較簡單,完成處理后向系統函數轉發就可以。實現NDIS Hook的方法主要分為兩種,即:PFHook與PE Hook,以下主要探討實現PFHook的原理,再對PFHook驅動程序予以實現,并測試防火墻穿透性。

圖1 PFHook實現流程Fig.1 TPFHook implementation process

表1 PF Hook防火墻穿透技術測試結果Tab.1 PF Hook firewall traversal technology test results

互聯網窗口內核中,都是由一個單向協議鏈表對以注冊協議進行維護。該單向鏈對所有注冊過的協議抵制予以保存,在該結構中,也含有協議驅動指定的函數派發地址,比如Handler、Receive等。所有協議驅動還相對對應著一個Open NDIS Block單向鏈,以此對所綁定的網卡信息進行全面維護。Ndis Register Protocol受到協議驅動調用后,NDIS就會在協議鏈表表頭放上新注冊的協議,再返回這張表,因此只需對新協議進行注冊,利用返回新注冊協議的鏈表頭,就能夠查閱系統中的每一張協議表。然而,若想掛接派發函數,還應該掛接協議對應的BLOCK Open NDIS結構中的派發函數。文中是結合PFHook與中間層驅動使用的,利用注冊假協議交替接收與發送協議鏈表協議中的Hook,以此對數據包進行處理,再交由原協議驅動處理函數對其進行有效處理。實現PFHook的具體流程如圖1所示,PFHook防火墻穿透技術測試結果如表1所示。

3 結束語

本研究基于Windows互聯網結構的分析,系統性分析與探討防火墻技術,主要包括NDIS中間層驅動程序、TDI過濾驅動及NDIS-Hook驅動,再根據防火墻原理、特點及技術缺陷等,提出防火墻穿透技術,并探討其實際應用,對現階段的主流防火墻作了相關測試,結果表明其可以有效穿透防火墻。

[1]劉惠,蔡皖東,趙煜.基于NDIS的防火墻穿透通信技術研究與實現[J].微電子學與計算機,2007,12(5):145-146.LIU Hui,CAIWan-dong,ZHAO Yu.Research and implementation of NDIS firewall penetration of ICT-based[J].Microelectronics&Computer,2007,12(5):145-146.

[2]宋柳松,吳少華,周安民.木馬穿透個人防火墻技術研究[J].信息安全與通信保密,2007,5(1):120-121.SONG Liu-song,WU Shao-hua,ZHOU An-min.Trojans penetrate personal firewall technology research[J].Information Security and Communications Privacy,2007,5(1):120-121.

[3]侯功華,趙遠東.基于NDIS中間層的包過濾的研究與設計[J].微計算機信息,2006,4(36):125-126.HOU Gong-hua,ZHAO Yuan-dong.NDIS intermediate layer packet filtering based on research and design[J].Microcomputer Information,2006,4(36):125-126.

[4]Microsoft Corploration.Microsoft Devdoper Network MSDN Library for Windows DDK[S].Microsoft Corporation,2001:120-121.

[5]趙楓,王軼俊,薛質.基于DNS的防火墻滲透技術研究[J].信息安全與通信保密,2006,7(2):132-133.ZHAO Feng,WANG Yi-jun,XUE Zhi.DNS-based firewall penetration technology[J].Information Security and Communications Privacy,2006,7(2):132-133.

[6]商娟葉,劉靜.基于防火墻的網絡安全技術[J].電子設計工程,2010(6):133-135.SHANG Juan-ye,LIU Jing.Network security technology based on firewall[J].Electronic Design Engineering,2010(6):133-135.