云制造環境下可信第三方的非常規訪問方式

張一平,丁香乾,侯瑞春

(中國海洋大學 信息科學與工程學院,山東 青島266100)

0 引 言

云制造是在 “制造即服務”的理念基礎上提出的一種面向服務的、高效低耗的網絡化、敏捷化制造新模式,它融合了現有制造業信息化、云計算、物聯網技術、語義Web、高性能計算等技術[1,2]。云制造平臺利用資源感知、虛擬化等技術接入制造資源能力,按用戶需求協調組織制造資源,體現分散資源集中使用的思想,為用戶提供制造全生命周期過程中隨時獲取、按需使用、安全可靠、優質廉價的服務,促進制造業敏捷化、服務化、綠色化、智能化發展[3-5]。

在云制造環境下,制造資源經封裝與虛擬化接入到云服務平臺資源池,供服務需求者訪問、調用。然而,制造資源的使用是有限的,云制造平臺需要提供一種監控機制,能夠實時、有效地對項目運行狀態進行管理。目前,國內外很多學者對這方面進行了深入研究,文獻 [6]提出一種基于能力驅動的云制造項目監控機制,通過建立面向多個云制造項目的能力層絡計劃模型,對能力的數量、狀態進行實時監控,并提出項目計劃調整方案消解異常影響域,實現隨機松散多項目計劃監控;文獻 [7]提出一種云計算集群服務器系統監控方案,從監控系統分負載均衡、架構、數據采集方面進行分析,并構建了高性能運營方案,確保應用程序服務質量;文獻 [8]從監控信息處理流程以及總體架構方面詳析闡述了監控系統,并提出一種動態更換虛擬機簇頭算法,保障平臺可靠性;文獻 [9]從用戶角色出發,結合云資源虛擬化、彈性化等特點,提出一種云資源監控模型,具有性能開銷低、高可靠性、穩定性特點,能夠為用戶提供高質量的監控服務。以上研究都取得了一定成果,但是還存在不足:

(1)從服務監管角度來看,云制造環境下監管平臺的可信性很難保證。目前存在的監管機制或監管角色,大多是附屬在服務過程中某個參與平臺,服務監管可信度缺失。以汽車零配件生產為例,若監管機制存在于每個資源提供方,那么在機制異常、通訊故障、系統糾錯功能缺失的情況下,服務需求者的利益將會因為不能提供全局制造資源協調組織方案而遭受損失;若監管機制附屬在汽車零配件生產過程的某個資源提供方,那么很容易發生盈利高的生產任務大量匯聚在某一方的情況,導致部分企業虧損,監管的公平性難以保證。因此,需要一種獨立的第三方平臺能夠對制造全生命周期過程進行公平、公正的有效監管。

(2)從服務提供者角度來看,服務提供方利益難以得到保障。在制造全生命周期過程中,當某個服務方發生異常時,監管機制會選擇協調組織其它服務方的可用資源來替代當前服務方,這就導致異常服務方可能會因為能力替代而擱置,甚至在某個時限之內不會再被啟用,這會給企業尤其是在資源匹配階段就不具優勢的中小企業[10]造成巨大的利益損失和信任缺失,限制云制造服務的推廣。

針對以上不足,本文從服務商利益和安全性角度出發,建立了可信第三方監管機制評估指標體系,并通過網絡層次分析法 (ANP)計算各指標權重,進一步得出不同監管平臺在評估體系下的可信性值,從而根據可信性值選擇合適的監管平臺。然后提出一種非常規訪問方式 (unconventional access control,UCRBAC),引入時空屬性、自由度、先決條件依賴等概念作為UCRBAC的授權約束條件,并建立可信性值與自由度對照表,允許第三方監管平臺在特定約束下對異常服務方進行實時、可控糾錯,保障資源提供方商業利益。

1 可信第三方監管平臺評估方法

云制造服務進程的安全、可靠性需要第三方平臺的有效監管,因此為了更公平、公正地選擇可信度高的第三方監管平臺,本文在國內外學者的研究之上,建立了監管平臺價值指標評估體系,然后利用ANP等方法求的不同監管平臺可信性值。

1.1 評估價值體系

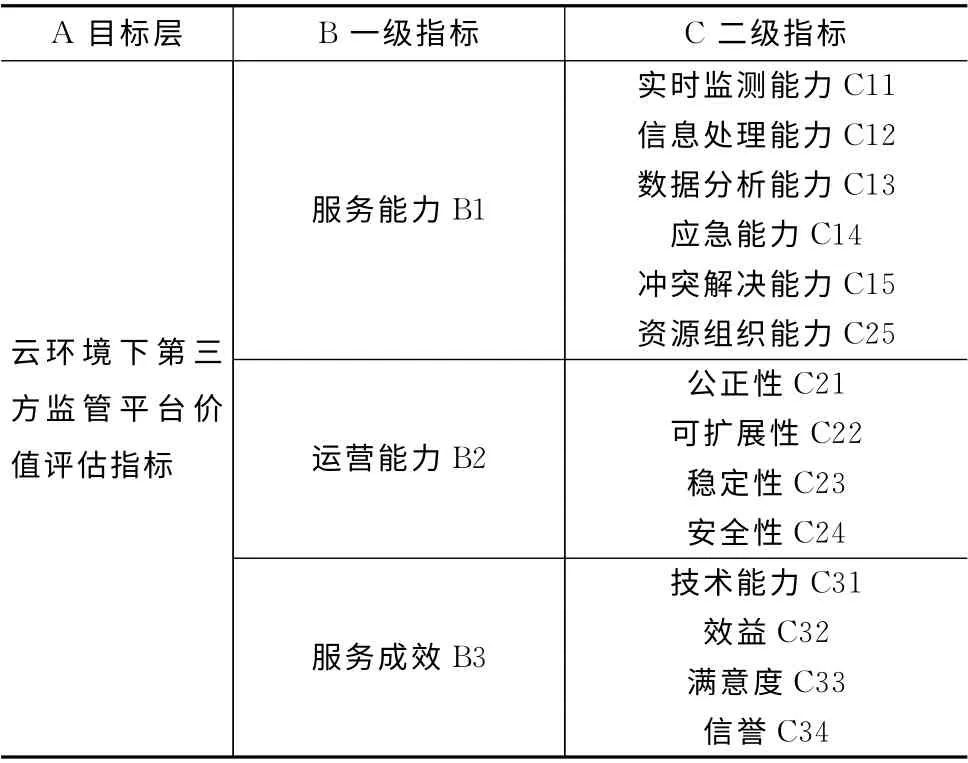

云制造環境下資源具有動態性和不確定性,第三方平臺在制造全生命周期過程中的有效、實時監管尤為重要,本文從服務能力、運營能力、服務成效3個方面提出14個指標因素,并且建立第三方監管平臺價值評估體系表,見表1。

表1 第三方監管平臺價值評估體系

(1)服務能力:服務能力是為滿足第三方監管平臺服務使用者的需求所具備的功能,表現在以下方面:

1)實時監測能力:在制造全生命周期過程中,第三方監管平臺必須具備對制造資源使用進行實時監測的能力,能夠在異常情況下及時采取措施排除異常,維護服務使用者利益。

2)信息處理能力:第三方監管平臺對制造過程中產生的各類信息進行收集、分析,提取有效信息,對虛假、無效信息進行屏蔽,并確保信息不被非法用戶獲取。

3)數據分析能力:第三方監管平臺對信息進行識別、深入分析,在異常發生時能夠快速、準確找到問題所在,為處理異常做準備。

4)應急能力:在異常發生時,第三方平臺應該具備應急能力,能夠快速、準確采取相應措施,把服務使用者損失降到最低。

5)沖突解決能力:某些情況下,第三方監管平臺采取應急措施不能解決異常,這就要求其必須具備沖突解決能力,界定異常影響區域。

6)資源組織能力:第三方監管平臺需要在界定異常影響區域之后,對異常資源采取調整方案,確保制造任務順利完成。

(2)運營能力:云制造環境下,第三方監管平臺要對制造全生命周期過程進行合理資源調用,并能根據用戶需求進行擴展,維持平臺穩定性、安全性,具體表現在以下方面:

1)公正性:在制造全生命周期過程中,尤其是在資源匹配調用階段,第三方監管平臺必須做到公平、公正,切實維護資源提供方的利益。

2)可擴展性:第三方監管平臺需要從廣度和深度上為服務使用者提供可擴展的服務,從廣度上應該不斷融入新的服務類型滿足使用者不斷變化的需求,從深度上應該從技術和服務的完善提高使用者的滿意度。

3)穩定性:在云制造環境下,第三方平臺應采取數據備份等手段,穩定的、不間斷的為整個制造過程提供監管服務。

4)安全性:第三方監管平臺應具備安全服務的能力,采取身份認證、數據拆分、數據加密等手段保證信息不被非法用戶訪問。

(3)服務成效:第三方監管平臺為使用者提供完服務之后,使用者會對其做一個客觀的評估,即服務成效,具體表現在以下方面:

1)技術能力:在制造全生命周期過程中,第三方平臺具有的監管、數據分析、異常處理等能力,技術能力的高低反映了平臺競爭力的大小。

2)效益:第三方平臺為服務使用者所做的貢獻度和通過服務自身獲取的經濟效益。

3)滿意度:服務使用者對第三方提供服務的評價,反映了第三方平臺所提供服務的人性化程度。

4)信譽:從使用者滿意度、技術能力高低以及發展狀況方面對第三方平臺進行信譽度衡量。

綜上,本文從服務能力、運營能力、服務成效3 個維度建立了價值評估體系,確保選擇的第三方監管平臺更加公正、安全、可信。

1.2 監管平臺評估方法

在上述評估體系中,各評估指標并不是完全獨立的,它們之間存在直接或者間接的關系,在監管評估中采用網絡層次分析法 (ANP)[11,12]進行判定,得到第三方監管平臺各指標權重,然后根據科學計算、專家打分方式確定不同平臺在各指標下的評估向量,最后將各指標權重以及平臺指標評估值進行操作得到各平臺的可信性值。

2 非常規訪問控制方式

信息技術的高速發展使數據的應用更加廣泛,學術界提出多種訪問控制模型來限制云制造環境下的資源訪問。文獻 [13]提出了一種云計算環境下的任務-角色模型,將角色和權限分類,進一步改進了云計算下服務商的權限分配問題。文獻 [14]針對管理運行中基礎設施服務的安全問題,提出云計算安全的基礎是基礎設施服務的安全,并在原有RBAC 模型上進行改進形成了CIRBAC 模型,增強了云計算環境下基礎設施服務安全性。文獻 [15]根據用戶群特點,提出一種云計算訪問控制模型,該模型基于任務角色對不同訪問用戶采用不同訪問策略,提高訪問安全性。以上訪問控制模型都取得了很大成果,但這些模型的執行過程大多基于靜態策略,如果第三方監管平臺采用以上模型,那么第三方所擁有的權限是固化的、靜態的,在監測到資源提供方異常時不能為其提供糾錯服務,造成資源方利益損失。因此,文章提出一種非常規動態可控訪問方式 (unconventional access control,UCRBAC),允 許第三方監管平臺在監測到資源提供方異常時,發送UCRBAC訪問請求,對其提供糾錯服務。

2.1 UCRBAC概念

為保證異常狀況下云監管平臺的訪問可控性以及服務提供方的安全,文章提出以下概念:

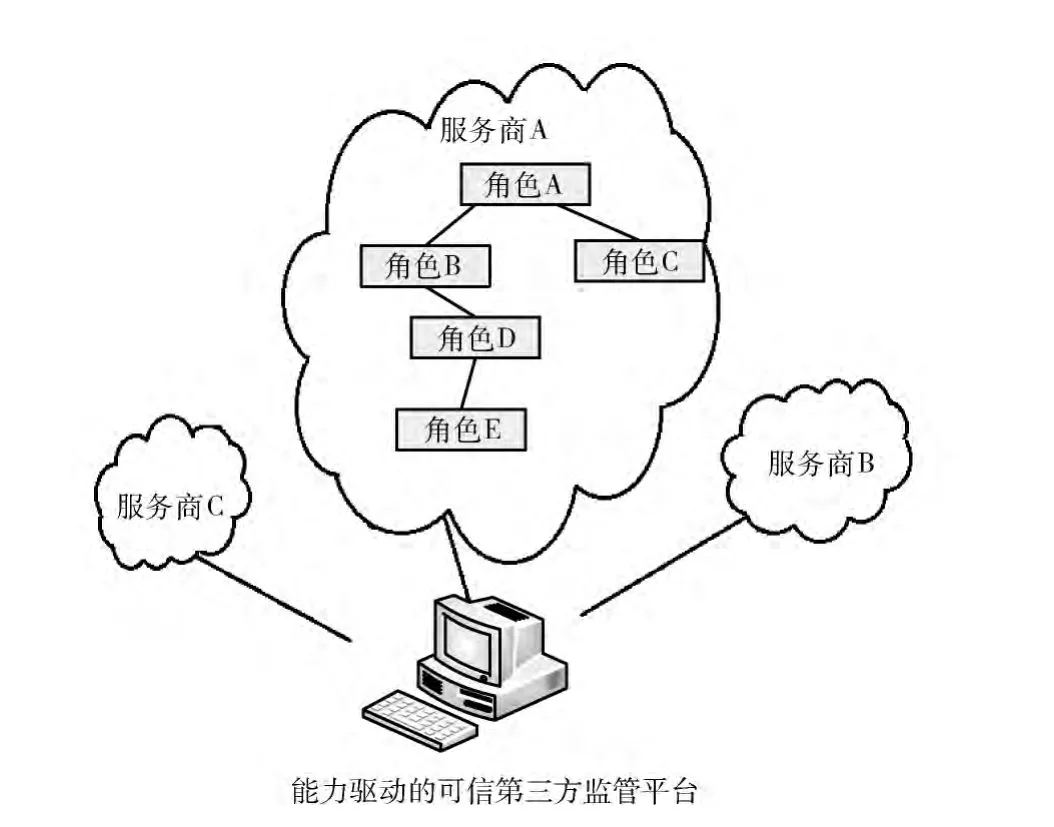

(1)自由度 (attribute of freedom,AoF):自由度用來衡量第三方監管平臺在緊急情況下行使權限的最大程度,它是由監管平臺的可信性值決定的。如圖1所示,監管平臺到角色D 的最小距離為2,記為min_distance (u,D)=2,則監管平臺的自由度至少為2才能申請D 的權限。

圖1 監管平臺自由度

(2)時間屬性 (time attribute,TA):TA 標志第三方平臺發起UCRBAC訪問的時間,只有TA 不在資源提供方人員正常工作時間范圍內,第三方的TA 屬性才會被認為是合理的。

(3)位置屬性 (location attribute,LA):LA 標志第三方平臺非常規訪問的地址,實際情況中用物理位置作為約束條件是低效且繁瑣的,所以本文提到的位置通常指邏輯地址。

(4)先決條件依賴 (precondition dependence,PD):在UCRBAC中,服務方信息要受到嚴格的訪問控制,PD表示只有在異常確實發生后,第三方申請角色才有被授予的可能。

(5)生命活動時間 (active time,AC):AC 用來限制第三方平臺擁有申請角色的時間,保證角色及時被回收,防止第三方對角色濫用。

(6)申請權限上限 (limit of application permissions,LAP):UCRBAC中,僅擁有目標角色的一項權限來實現目標操作是不切實際的,LAP表示最小權限原則下目標操作op分配的權限上限,當LAP值為0時,訪問終止。

(7)角色狀態:當系統中至少有一個用戶在使用某角色時,角色處于激活態active;角色可被激活但并未有用戶使用時,角色處于生效態enabled;角色不可被激活時處于失效態disabled。

UCRBAC形式化定義如下:

U,R,P,S分別代表用戶集、角色集、權限集以及會話集;

REN:處于許可態的角色集;

RACT:處于激活態的角色集;

UREN:URENU×REN 非常規訪問發起者擁有的許可態角色集;

PE時間周期表達式;

RTCR×PE角色時間指派關系;

L物理地址集合;

LLL×L物理地址邏輯地址指派關系;

LLALL×R 多對多角色邏輯地址指派關系,LLA(r)指想要激活角色r的用戶位置約束屬性;

RDR×R 角色依賴指派關系,rD 表示激活角色r的依賴集。

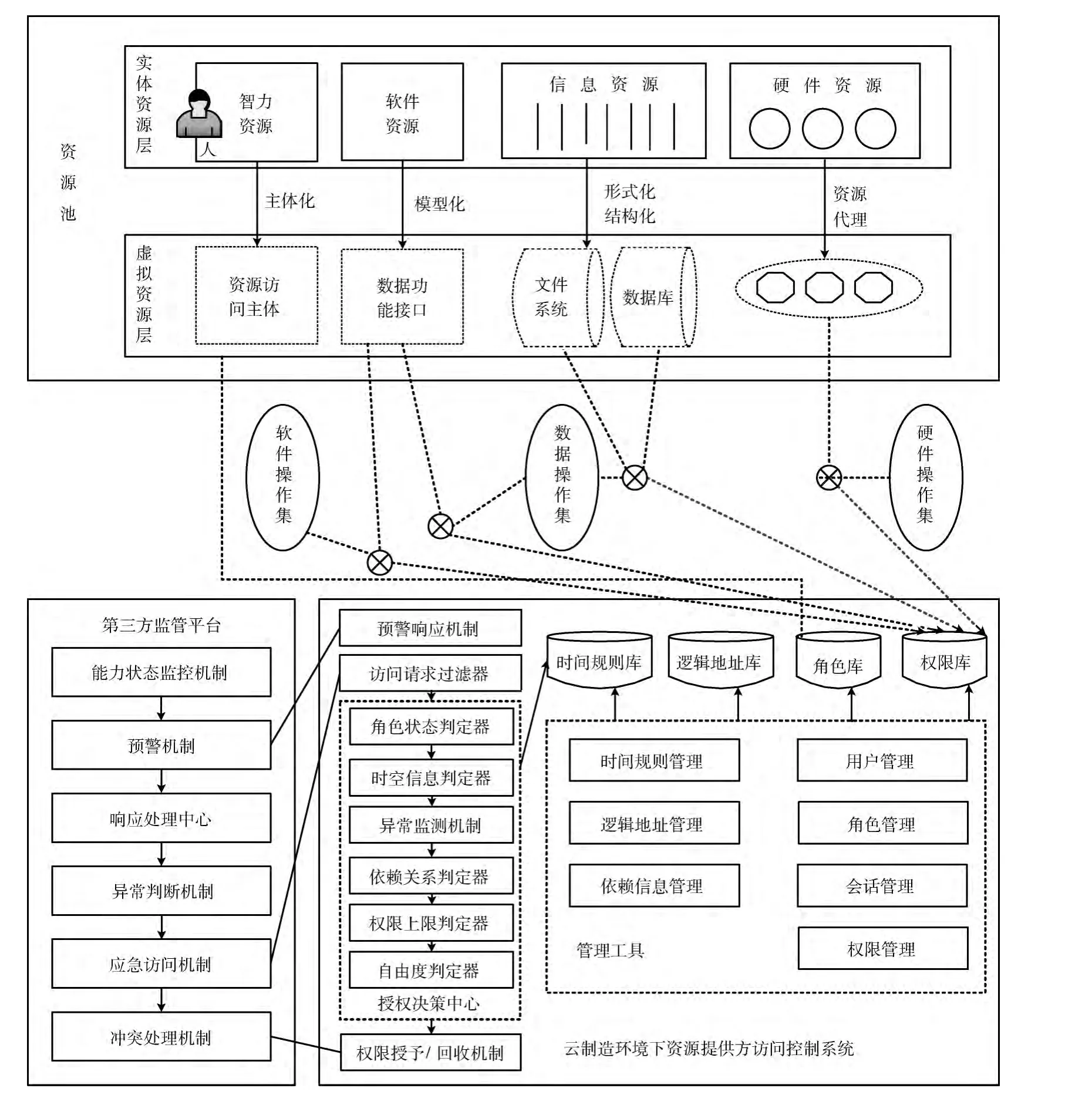

2.2 非常規訪問控制系統總體結構

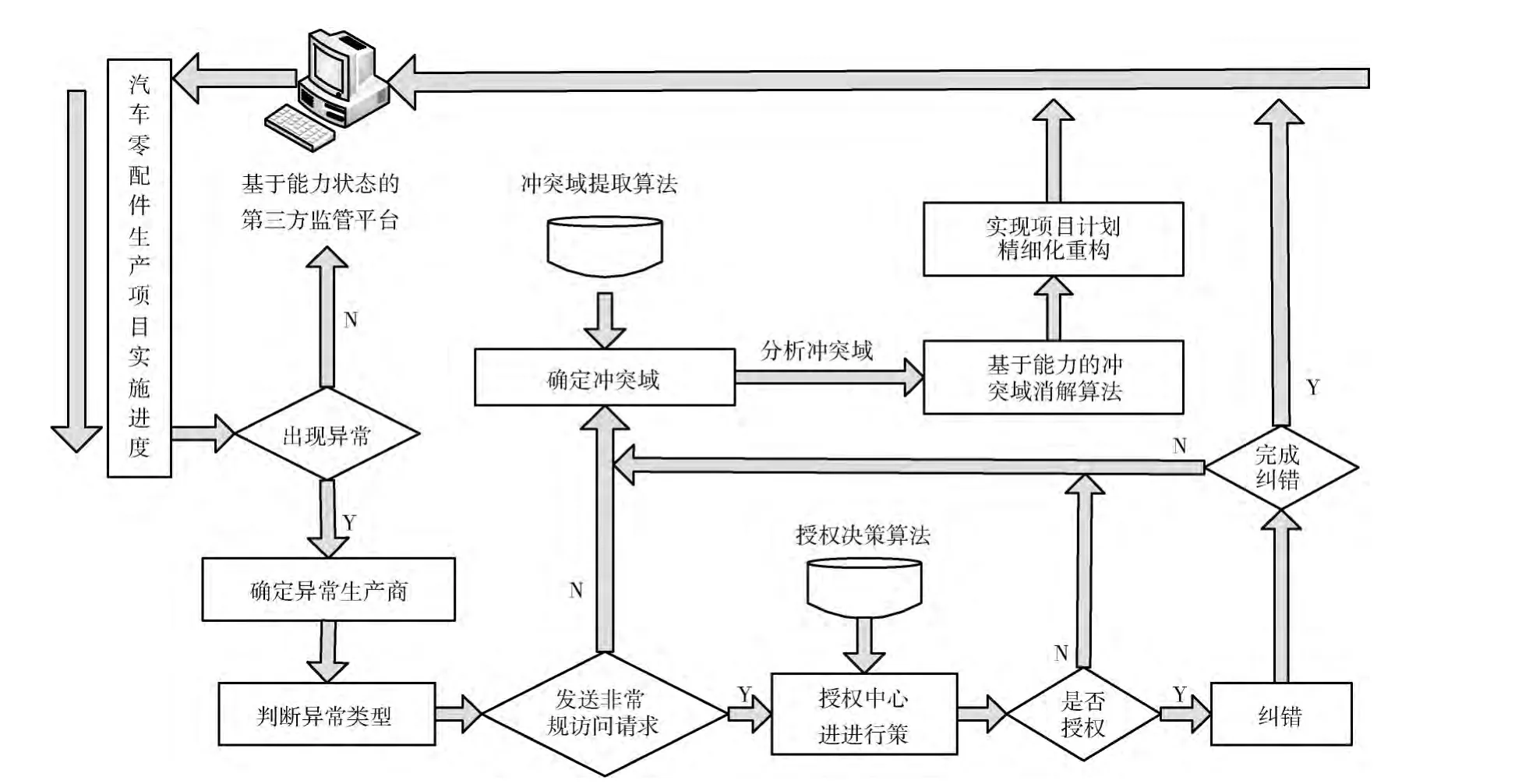

在整個制造全生命周期過程中,云制造環境復雜化、制造資源動態性都會導致制造任務延期,且現有監管機制智能化程度低,只能監測不能糾錯,因此本文提出了UCRBAC訪問方式,具體框架如圖2所示。

圖2 云制造環境下非常規訪問控制系統框架

硬件資源、信息資源、軟件資源、智力資源作為操作對象經封裝與虛擬化后接入到資源池,并與軟件操作集、數據操作集、硬件操作集共同構成云制造環境下用戶權限庫,然后在用戶和權限之間構建角色庫,實現用戶角色分離,簡化權限管理,更好、更方便地為服務使用者服務。同時,使用可信第三方平臺對制造過程進行監管,并采用UCRBAC訪問方式對異常資源提供方進行糾錯,具體訪問框架如下:

(1)第三方監管平臺:第三方監管平臺主要負責對制造過程進行監管,并在異常發生時采取預警、糾錯等措施將服務使用者損失降到最低,具體包含以下部分:①能力狀態監控機制:主要負責對全生命周期過程中的制造能力進行監測;②預警機制:第三方平臺在監測到制造能力異常后,會向異常資源提供方 (以下簡稱異常方)發送預警;③響應處理中心:第三方監管平臺在收到異常方響應后,完成對響應的處理;④異常判斷機制:若第三方在一定時限內未收到異常方響,會啟動應急訪問機制申請UCRBAC訪問。但是,有些異常是不適合交由第三方解決的,比如修改數據模型等涉及商業隱私的問題,所以在發起訪問前要進行異常類型判斷,本文規定第三方可申請訪問的異常類型如下[16]:工作流執行過程中,由工作流系統直接激發的系統異常;由任務的執行者或執行程序激發的應用異常;可以預見的并且已經定義好異常處理器的可預測異常。⑤沖突處理機制:若第三方不能通過UCRBAC 訪問對異常方糾錯,就只能采取沖突處理機制進行制造資源調整。

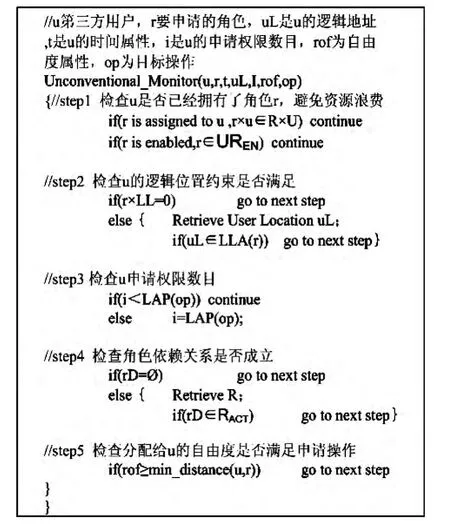

(2)資源提供方訪問控制系統:第三方監管平臺向異常方發起UCRBAC訪問后,異常方必須要有嚴格的授權決策機制,對第三方進行多方面的判斷,確保UCRBAC 訪問是可控的、安全的,具體的授權決策中心包括以下部分:①角色狀態判定器,查看擁有第三方申請權限的角色狀態,當角色處于激活態時,駁回請求;②時空信息判定器,提取第三方的TA 和LA 信息,并對比時間規則庫和邏輯地址庫,判定當前請求是否合法;③異常監測機制,查看當前是否發生異常,并判定異常狀況;④依賴關系判定器,根據異常監測的結果判定依賴關系是否成立;⑤權限上限判定器,查看權限庫確定第三方實現目標操作需要的權限數目上限LAP,當申請權限數目 (permissions number,PN)小于LAP,駁回請求;⑥自由度判定器,獲取監管方到申請角色的最短距離,并與RoF進行比對。

綜上,第三方監管平臺通過異常監測機制、應急訪問機制、沖突處理機制能夠進行有效、實時監測,并能夠為用戶提供人性化的糾錯服務。而異常資源提供方也能夠通過授權決策中心對第三方平臺的訪問進行決策,確保第三方以可控的方式進行動態訪問。

3 實驗與結果

以汽車零配件生產為例,首先根據監管平臺價值評估體系選擇采用ANP算法計算指標權重,然后與評估向量進行操作得到不同監管平臺可信性值,并根據可信性值的大小選擇獨立的汽車零配件生產監管方,進而建立可信性值與自由度對照表,見表2。然后預先定義好第三方監管平臺(以下簡稱監管方)能夠解決的異常方案:車間任務重新下達,關鍵零件作業計劃調整,車間作業計劃調整,物料需求計劃調整等。

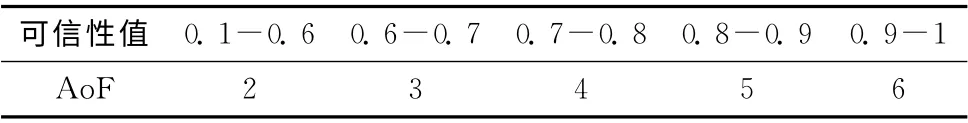

表2 可信性值與自由度對照

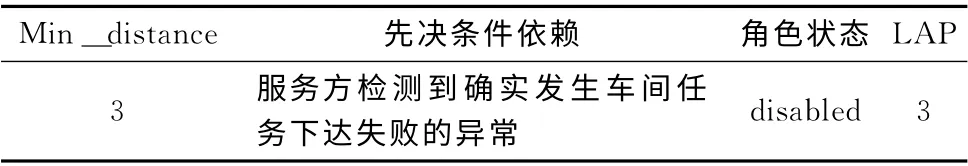

本次實驗以資源提供方發生了車間任務下達失敗異常為例,監管方申請對異常方進行車間任務重新下達的權限。在此,設定異常方響應時限為10s,車間任務重新下達為目標操作op,擁有op的角色為r,角色r的授權條件見表3;監管方生命活動時間200s,發起UCRBAC 訪問時請求角色r的min_distance為3,LAP為3,可信值為0.8,并根據表2得到監管方自由度為5。實驗流程如圖3所示,具體執行過程如下所示。

表3 角色r授權決策條件

步驟1 監管方向異常方發送預警并等待響應,若在響應時間內收到異常方信息,則分配給異常方200s的糾錯時間,若未收到響應,啟動異常判斷機制,發現異常方車間任務下達失敗,而這類錯誤并不涉及資源提供方的商業隱私,因此,監管方選擇發起UCRBAC訪問,執行步驟2。

步驟2 異常方收到監管方UCRBAC 請求后,通過訪問消息過濾器提取有效信息,包括監管方的時間屬性TA,位置屬性LA,自由度AoF,目標操作op以及申請權限上限LAP信息,得到AoF等于5,op為重新下達車間任務操作,LAP為3,然后授權決策中心執行授權決策算法如圖4所示,根據表2對角色r進行決策授權,若授權成功執行步驟4,否則執行步驟3。

步驟3 第三方監管平臺采取李俊亭提出的算法[17]來確定沖突域 (異常影響區域),沖突域消解采用周競濤提出的多型號項目計劃優化方法[6]進行項目計劃重構。

步驟4 監管方在生命活動時間內對異常方進行糾錯,糾錯成功則將消息返回給第三方進行新一輪監管,若糾錯失敗或超時執行步驟3,權限被回收。

實驗結果表明,引入獨立、可信的第三方監管機制能夠有效、實時監控汽車零配件生產過程,并在異常發生時根據實際情況采取相應措施,實現監管方動態、靈活授權,為使用者提供更人性的服務。

圖3 云制造環境下非常規訪問流程

圖4 授權決策算法

4 結束語

文章首先從云制造平臺服務過程、服務監管角度、服務提供商角度分析了現有監管機制的現狀和不足,然后針對資源動態性特點建立評估價值體系,并結合網絡層次分析法選擇可靠的第三方監管平臺,保證監管的公平、公正,最后提出一種非常規訪問控制方式,允許第三方平臺在不涉及商業隱私的前提下對異常的服務提供商進行實時糾錯,在一定程度上維護了服務商的利益。但是本文研究仍存在些許不足,還需在應急處理異常、應急處理方案等方面進行改進。

[1]LI Bohu,ZHANG Lin,WANG Shilong,et al.Cloud manufacturing:A new service-oriented networked manufacturing model [J].Computer Integrated Manufactu-ring Systems,2010,16 (1):1-7 (in Chinese). [李伯虎,張霖,王時龍,等.云制造——面向服務的網絡化制造新模式 [J].計算機集成制造系統,2010,16 (1):1-7.]

[2]LI Bohu,ZHANG Lin,CHAI Xudong.Introduction to cloud manufacturing [J].ZTE Technology Journal,2010,16 (4):5-8 (in Chinese).[李伯虎,張霖,柴旭東.云制造概論 [J].中興通訊技術,2010,16 (4):5-8.]

[3]LI Bohu,ZHANG Lin,REN Lei,et al.Further discussion on cloud manufacturing [J].Computer Integrated Manufacturing Systems,2011,17 (3):449-457 (in Chinese). [李伯虎,張霖,任磊,等.再論云制造 [J].計算機集成制造系統,2011,17 (3):449-457.]

[4]MENG Xiangxu,LIU Shijun,WU Lei,et al.Model and key technologies of cloud manufacturing [J].Journal of Shandong University of Technology,2011,41 (5):13-20 (in Chinese).[孟祥旭,劉士軍,武蕾,等.云制造模式與支撐技術[J].山東大學學報 (工學版),2011,41 (5):13-20.]

[5]VOUKMA.Cloud computing-issues,research and implementations[C]//Proceeding of ITI the 30th International Conference on Information Technology Interface,2008:31-40.

[6]ZHOU Jingtao,WANG Mingwei,YANG Haicheng,et al.Capability driven project monitoring and management mechanism for cloud manufacturing [J].Computer Integrated Manufacturing Systems,2012,18 (7):1518-1526 (in Chinese).[周競濤,王明微,楊海成,等.能力驅動的云制造項目監控機 制 [J]. 計 算 機 集 成 制 造 系 統,2012,18 (7):1518-1526.]

[7]DONG Bo,SHEN Qing,XIAO Debao.Research on monitoring method of cloud computing cluster server system [J].Computer Engineering and Science,2012,34 (10):68-72 (in Chinese).[董波,沈青,肖德寶.云計算集群服務器系統監控方法的研究 [J].計算機工程與科學,2012,34 (10):68-72.]

[8]LI Jun,LIU Yunchang.Research of resources monitoring system in cloud computing environment[J].Mathematics in Practice and Theory,2014,44 (7):210-218 (in Chinese). [李君,柳運昌.云計算環境資源監控系統研究 [J].數學的實踐與認識,2014,44 (7):210-218.]

[9]CHEN He,LI Jing,WANG Weiwei.User-oriented resource monitoring system for IaaS cloud [J].Mini-micro Systems,2014,35 (5):978-982 (in Chinese).[陳賀,李京,王維維.面向用戶的基礎設施云資源監控系統 [J].小型微型計算機系統,2014,35 (5):978-982.]

[10]YIN Chao,HUANG Biqing,LIU Fei,et al.Common key technology system of cloud ma-nufacturing service platform for small and medium enterprises[J].Computer Integrated Manufacturing Systems,2011,17 (3):495-503 (in Chinese).[尹超,黃必清,劉飛,等.中小企業云制造服務平臺共性關鍵技術體系[J].計算機集成制造系統,2011,17(3):495-503.]

[11]CHENG EWL,LI Heng.Application of ANP in process models:An example of strategic partnering [J].Building and Environment,2007,42 (1):278-287.

[12]LI Yuqin.Research of hydropower project risk analysis based on ANP [D].Tianjin:Tianjin University,2007 (in Chinese).[李玉欽.基于網絡分析法 (ANP)的水電工程風險分析方法研究 [D].天津:天津大學,2007.]

[13]HUANG Yi,LI Kenli.Model of cloud computing oriented TRBAC [J].Application Research of Computers,2013,30(12):3735-3737 (in Chinese). [黃毅,李肯立.一種面向云計算的任務—角色訪問控制模型 [J].計算機應用研究,2013,30 (12):3735-3737.]

[14]MA Qiang,AI Zhongliang.Access control models for cloud computing [J].Computer Engineering and Design,2012,33(12):4487-4492 (in Chinese). [馬強,艾中良.面向云計算環境的訪問控制模型 [J].計算機工程與設計,2012,33(12):4487-4492.]

[15]WANG Xiaowei,ZHAO Yiming.A task-role-based access control model for cloud computing [J].Computer Engineering,2012,38 (24):9-13 (in Chinese). [王小威,趙一鳴.一種基于任務角色的云計算訪問控制模型 [J].計算機工程,2012,38 (24):9-13.]

[16]GUO Kexiang.Work flow anomalies and common approaches[J].Journal of Minjiang University,2007,28 (5):79-82(in Chinese).[郭科翔.工作流異常和常見的處理辦法 [J].閩江學院學報,2007,28 (5):79-82.]

[17]LI Junting,WANG Runxiao,YANG Yuntao.A new CCPM(critical chain project management)scheduling algorithm based on resource conflict solution [J].Journal of Northweatern Polytechnical University,2010,28 (4):547-552 (in Chinese).[李俊亭,王潤孝,楊云濤.基于資源沖突調度的關鍵鏈項目進度研究 [J].西北工業大學學報,2010,28(4):547-552.]