基于內網行為分析的未知攻擊檢測模型

俞藝涵,付鈺,吳曉平

(海軍工程大學信息安全系,湖北 武漢 430033)

基于內網行為分析的未知攻擊檢測模型

俞藝涵,付鈺,吳曉平

(海軍工程大學信息安全系,湖北 武漢 430033)

日益增多的未知攻擊手段對內網造成安全威脅,提出了一種基于內網行為分析的未知攻擊手段檢測模型。借助對內網信息資源充分可知的優勢,首先,收集內網信息資源資料;然后,分析內網信息節點的行為異常風險要素;最后,以信息節點與信息資源獲取路徑為要素構建檢測有向圖模型。通過驗證,該模型可以達到預期的檢測效果。

內網行為;未知攻擊;有向圖;檢測模型

1 引言

內網的安全性一直被人們廣泛關注,現有的內網安全防御技術在日益復雜多樣的網絡攻擊手段面前,顯現出不能全方位以及長時間跨度內保證內網安全的情況。近年來,發生的許多信息安全事件都是與內部網絡相關的,特別是日益猖獗的APT(advanced persistent threat)攻擊[1,2],往往是針對一些蘊含信息價值高的內網實施的。

對已知網絡攻擊手段的檢測技術相對成熟,現階段急需解決的是如何對那些未知的攻擊手段進行入侵檢測[3,4]。通過分析發現,任何對于內網的攻擊,在實施的過程中,難免都會引起內網中網絡行為特征的一些變化,這些變

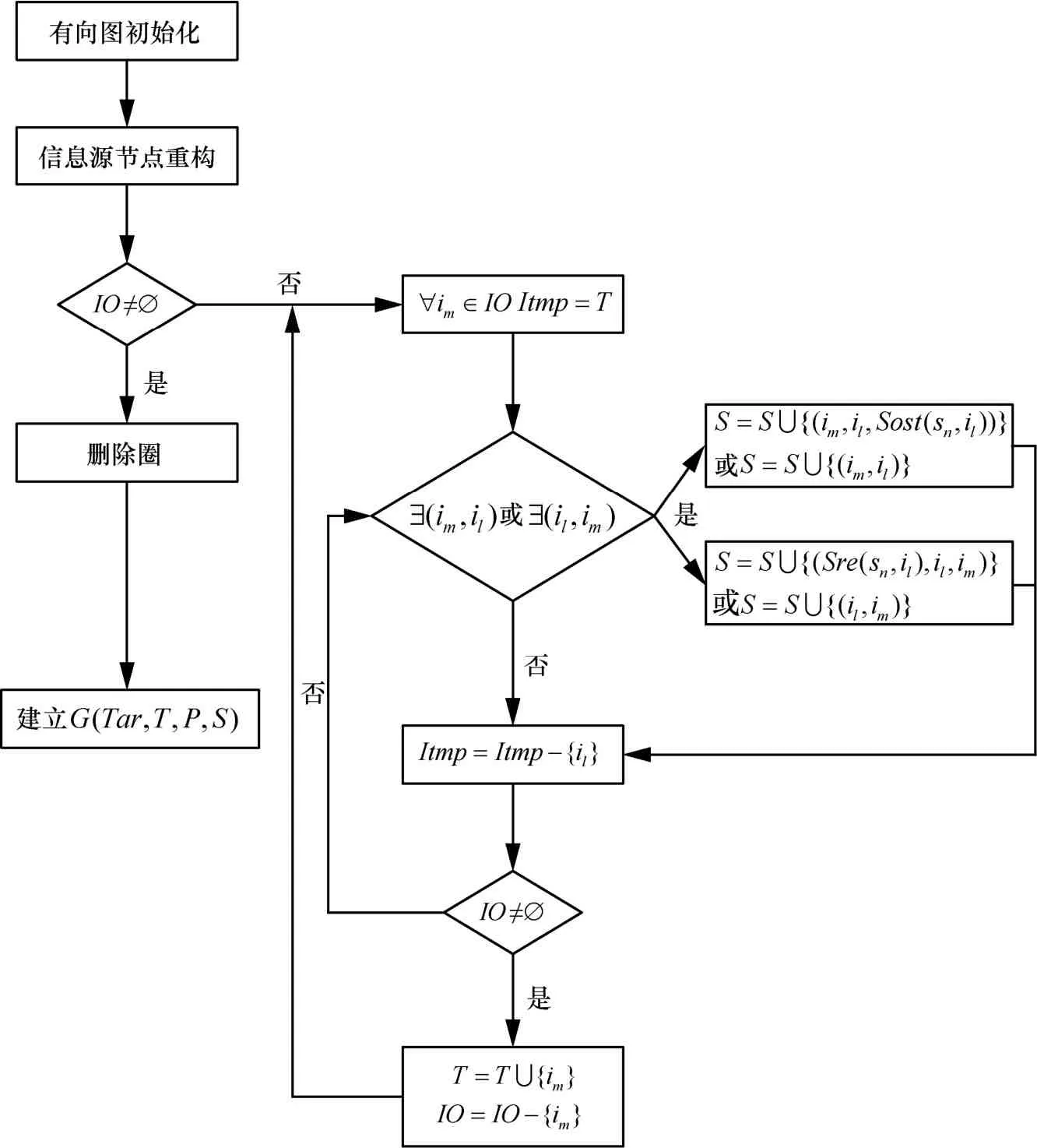

圖1 未知攻擊有向圖模型建立流程

4 未知攻擊檢測模型原理性驗證

5)建立入侵檢測有向圖

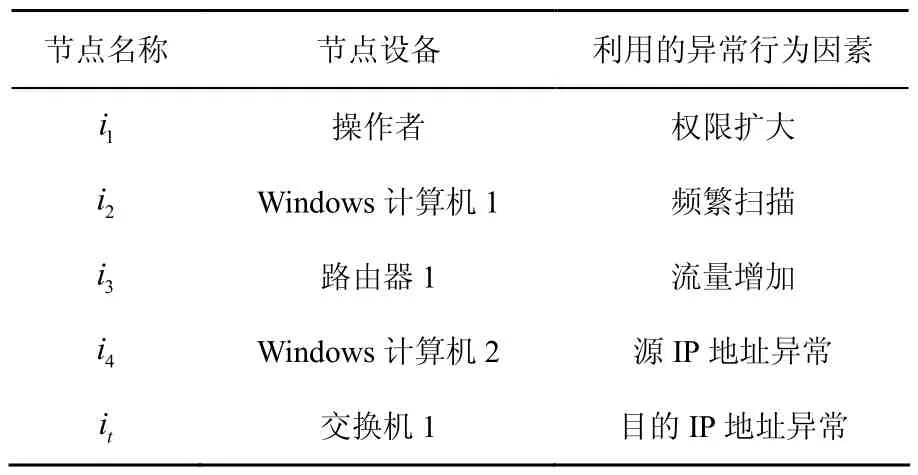

為了對模型進行原理性驗證,本文在實驗室安全內網環境中模擬一種未知的網絡攻擊手段對內網進行攻擊的過程。為了仿真體現出網絡攻擊手段的未知性,本文著重設置了幾個信息節點的異常風險因素,來模擬未知攻擊手段造成的內網網絡中的異常。相關系統環境設置如表1所示。

表1 模擬環境設置

根據未知攻擊檢測有向圖建立的過程可知,該驗證環境中最長的信息資源獲取路徑為所仿真的情況為內網操作者由于操作失誤,使操作權限擴大,被Windows計算機1利用、進行頻繁掃描,使通過路由器1流量增加;Windows計算機2通過修改源IP地址獲取相關信息并由交換機1傳出。

若在未知攻擊檢測的過程中,設置異常參數為 2,則其信息資源獲取路徑分別為和,4條路徑的相關性為0,與)的匹配程度也很低,很難判斷內網是否遭受了未知攻擊;如果設置異常參數為 5,可以得到一條完整的信息資源獲取路徑與)匹配,可以判定內網遭受了網絡攻擊。

可以看出,未知攻擊檢測有向圖模型可以通過網絡中異常行為來判斷是否遭受網絡攻擊,并不需要事先知道攻擊的方式,對于未知攻擊檢測是有效的。有向圖模型對未知攻擊檢測的一個關鍵性因素為在獲取內網異常特征時的異常參數設置,異常參數設置越大,其對入侵檢測的準確性越高,但是其檢測過程中的匹配開銷也越大[6,7];另一方面,內網信息節點中可利用進行信息資源獲取的異常風險因素越多,檢測時的信息資源獲取路徑構建就越復雜,檢測的效果將降低。

由以上分析可知,利用基于內網行為分析的未知攻擊檢測有向圖模型進行內網未知攻擊檢測分析的有效性和檢測開銷與檢測時的異常參數成正比,與信息節點異常風險因素成反比。

5 結束語

針對日益增多的未知網絡攻擊手段,本文通過分析當前內網安全防護需求,以及整合內網在應對網絡攻擊時所擁有的資源,提出了一種基于內網行為分析的未知攻擊檢測有向圖模型。經過原理性驗證,該模型能夠滿足內網入侵檢測需求,

達到了預期效果。然而,在網絡攻擊手段越來越復雜,越來越多樣的今天,內網的信息安全防護不可能僅僅依靠單一的技術,本文所提的應對未知攻擊的入侵檢測模型可作為入侵檢測的一個方面,為后續研究起拋磚引玉的作用。

[1]CHEN P, DESMET L, HUYGENS C. A study on advanced persistent threats[M]// Communications and Multimedia Security. Berlin Heidelberg:Springer, 2014:63-72.

[2]付鈺, 李洪成, 吳曉平, 等. 基于大數據分析的APT攻擊檢測研究綜述[J]. 通信學報, 2015, 36(11): 1-14. FU Y, LI H C, WU X P, et al. Detecting APT attacks:a survey from the perspective of big data analysis[J]. Journal on Communications,2015, 36(11):1-14.

[3]NIKOS V, DIMITRI G. The big four—what we did wrong in advanced persistent threat detection [C]// International Conference on Availability, Reliability and Security. c2013:248-254.

[4]YANG G M Z, TIAN Z H,DUAN W L. The prevent of advanced persistent threat[J]. Journal of Chemical and Pharmaceutical Research, 2015, 6(1): 572-576.

[5]楊文君. 基于有向圖的數據流模式發現算法研究[D]. 秦皇島:燕山大學, 2014. YANG W J. Research on data stream pattern discovery algorithm based on directed graph[D]. Qinhuangdao: Yanshan University, 2014.

[6]楊蕊. 基于定量知識的分層有向圖故障診斷方法及其應用[D].太原: 太原理工大學, 2014. YANG R. Fault diagnosis method based on hierarchical directed graph with quantitative knowledge and its application[D]. Taiyuan:Taiyuan Institute of Technology, 2014.

[7]高東,許欣,馬昕, 等. 基于符號有向圖與趨勢分析的故障診斷框架[J]. 計算機工程與應用, 2014(13):6-9. GAO D,XU X,MA X, et al. Fault diagnosis framework based on sign directed graph and trend analysis[J].Computer Engineering and Applications, 2014(13):6-9.

Unknown attack detection model based on network behavior analysis

YU Yi-han, FU Yu, WU Xiao-ping

(Department of Information Security, Naval University of Engineering, Wuhan 430033, China)

As for the intranet security threats of the increasing number of unknown attacks,an unknown attack detection model based on network behavior analysis was proposed. With the help of the information resources within the intranet, firstly, the information resources of the intranet were collected, then the risk factors of abnormal behavior of the internet information node were analyzed, finally, the information node and the information resources acquisition path as the key element were used to construct the detection model of the directed graph. By verifying, the model can achieve the desired detection results.

intranet behavior, unknown attacks, directed graph, detection model

TP309.7

A

10.11959/j.issn.2096-109x.2016.00058

2016-03-04;

2016-04-17。通信作者:俞藝涵,chenyike1992@163.com

國家自然科學基金資助項目(No.61100042);湖北省自然科學基金資助項目(No.2015CFC867);信息保障技術國防重點實驗室基金資助項目(No.KJ-13-111)

Foundation Items: The National Natural Science Foundation of China (No.61100042), The Natural Science Foundation of Hubei Province (No.2015CFC867), The National Defense Key Laboratory of Information Security Technology (No.KJ-13-111)

對于信息資源獲取路徑S中的某一條路徑?如果不存在信息資源節點?,則如果存在?滿足即信息資源獲取路徑?存在圈,則?

俞藝涵(1992-),男,浙江金華人,海軍工程大學碩士生,主要研究方向為信息系統安全。

付鈺(1982-),女,湖北武漢人,博士,海軍工程大學副教授,主要研究方向為信息安全風險評估。

吳曉平(1961-),男,山西新絳人,博士,海軍工程大學教授,主要研究方向為系統分析與決策。