基于量子糾纏的盲簽名方案

梁建武,王曉慧,郭迎,程資

?

基于量子糾纏的盲簽名方案

梁建武,王曉慧,郭迎,程資

(中南大學信息科學與工程學院,湖南長沙 410083)

基于量子糾纏交換的原理,提出了一種基于量子糾纏的盲簽名方案。制備后的EPR糾纏粒子通過EPR糾纏交換,變化為全新的糾纏態。對新量子態的測量可以作為簽名者和測量者的簽名、測量依據,實現了量子通信、盲簽及驗證。不同于基于數學求解困難性的經典盲簽名,本方案保證了消息對簽名者的匿名性和方案的無條件安全性。

量子信息;量子簽名;盲簽名;量子糾纏

1 引言

1983年,Chaum第一次提出了盲簽名的概念。盲簽名指簽名者并不知道所簽文件或消息的具體內容,而文件或消息的擁有者可以得到簽名者的簽名[1,2]。由于消息對簽名者來說是未知的,盲簽名技術在電子選舉、電子現金等要求保護用戶匿名性的場合得到廣泛應用[3]。

在量子計算機出現以后,基于數學復雜性的盲簽名將會被輕易攻破。而基于量子物理特性的量子簽名方案具有無條件安全性,隨著量子信息安全技術在實驗上不斷取得成功,對量子簽名方案的研究引起了人們的濃厚興趣。2001年,Gottesman和Chuang[4]提出了基于量子單向函數的簽名方案。同年,曾貴華等[5]提出了GHZ三粒子態相干特性的仲裁量子簽名方案。上述2個方案簽名和驗證的過程都需要借助可信任的第三方才可以實現。隨后,溫曉軍等[6]利用EPR粒子的糾纏特性和隱形傳態的特點提出2個不需要仲裁的量子簽名協議,以及基于糾纏交換的量子有序多重簽名方案[7]。2009年,溫曉軍等[8]提出了一個基于量子密碼術的弱盲簽名。2010年,溫曉軍等[9]一種基于秘密共享的量子強盲簽名協議。2011年,陳永志等[10]在此基礎上提出了一個基于可控形態的代理弱盲簽名方案。本文考慮到盲簽名的廣泛用途,基于量子糾纏交換原理設計了一個簽名方案,可以用于保護用戶匿名性的系統。

2 基本原理

糾纏光子對的研究取得了一定的成果,并可以在實驗中實現。已知Bell的4個態由式(1)~式(4)給出。

(2)

(3)

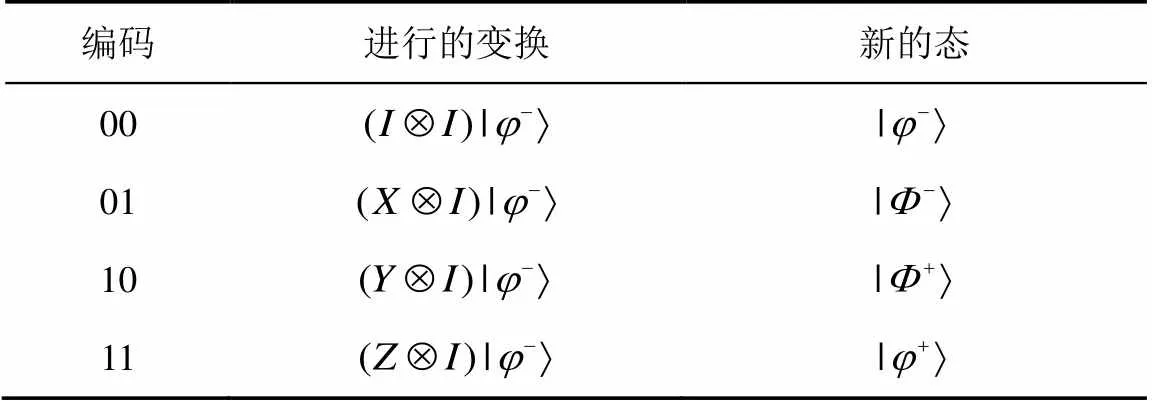

表1 邏輯操作及狀態變化

假設AB為一對EPR糾纏光子對,CD為另一對EPR糾纏光子對,分別表示如下

(6)

對AB糾纏光子對的第一個量子比特進行上述4種局域操作中的某一種邏輯操作后可能得到、、、中某一態,之后新得到的態再與CD糾纏光子對交換測量,那么交換過程的表達式如下

(8)

(9)

假設Alice、Bob和Charlie是參與通信的三方,Alice、Bob和Charlie各自擁有處于糾纏態的光子對,其中,Alice擁有光子A、B,Bob擁有光子C、D,而Charlie擁有光子E、F。Alice在采取某種邏輯操作后,將糾纏光子中的一個粒子保留,剩下的一個光子發送給Bob。Bob和Charlie也重復同樣的動作,保留一個粒子,將剩下的一個粒子發送給Charlie和Alice。最后使Alice手中持有光子A、F,Bob持有光子B、C,而Charlie持有光子D、E。具體交換過程如圖1所示,交換結果如圖2所示。

圖1 糾纏光子交換示意

交換之后,Alice用Bell基測量自己手上的光子A、F。根據量子糾纏交換原理,Alice的測量將產生響應的普分解和塌縮,光子B、E將瞬間塌縮成為某一個Bell態。過程表示為

接著Bob和Charlie也分別用Bell基測量自己手上的光子。過程表示為

(12)

將Bob和Charlie得到的測量結果,合并Alice的測量結果,可以推導出Alice經過邏輯操作后的量子態。

由于Alice、Bob、Charlie間的測量不公開,單方面的測量無法得知Alice最先做的邏輯操作究竟是哪一個,基于上述的原理,將在下節方案中對原始消息進行盲簽名。

3 量子盲簽名方案

在本方案中,設消息的所有者為Alice,Bob為簽名驗證人,而Charlie則在不知道消息的具體內容下進行盲簽名。

3.1 初始化階段

1)消息變換:Alice將她的消息轉換為二進制序列,記為。

3)量子糾纏態的制備:Alice、Bob和Charlie各自制備對處于態的糾纏光子對,記為

3.2 簽名階段

表2 編碼及狀態變化

例如,消息=011011,則經過對應的局域操作后,Alice的糾纏態變為。

2)粒子的分發:Alice、Bob和Charlie按照圖2所示交換粒子,交換后Alice持有粒子A、F,Bob持有粒子B、C, Charlie持有粒子D、E。

3)Alice用Bell基測量手上的光子對,測量結果記為,然后用加密得到,將發送給Charlie。同時Alice用一個與Bob商量好的雜湊函數,得到,用加密得到發送給Bob。

4) 獲得盲簽名:Charlie用Bell基測量手上的光子對,測量結果記為,然后將從Alice處收到的聯合用加密得到。

5) 發送盲簽名:Charlie將發送給Bob。

3.3 驗簽階段

3) Bob根據表3可以推斷出Alice經過局域操作后的,再根據表2的編碼規則譯出。Bob用進行,得到。比較與,如果,則確認有效。

表3 Ra、Rb、Rc及BellAB的對應關系

4 方案分析

4.1 正確性分析

4.2 安全性分析

對簽名的攻擊包括經典攻擊策略和量子攻擊策略。

1) 經典安全性

如果Charlie為了謀取自己的某種利益偽造消息及簽名,但這樣是困難的。首先,簽名中包含了,是Alice與Bob共享密鑰,Charlie無法知悉的具體內容。其次,偽造簽名也是困難的,仍舊以4.1節分析中的實例作為分析對象。在經過一系列操作測量后,得到測量結果為,,。假設此時Charlie為了謀取自己的某種利益偽造測量結果,。Bob在接收后,根據、推出,。根據表2的編碼規則,Bob可以翻譯出信息為。比較和,有,Bob拒絕簽名。

如果Bob為了謀取自己的某種利益偽造消息及簽名,這樣是困難的。由于Bob知道函數及表2的編碼規則,人們可能擔心Bob的權限過大,進而肆無忌憚地偽造消息及簽名為自己謀利。其實,在經過量子局域操作、通信三方在交換粒子、Alice與Charlie分別測量自己的粒子對后,Bob的粒子對狀態已經確定。Bob一旦與Alice發生沖突,只要Charlie介入,查看自己的測量記錄,Bob就無法繼續自己的陰謀。

雜湊函數使信息間接提供給Bob和Charlie,增加了保密性。Charlie的簽名對象是根據函數壓縮后的信息,Charlie根本不知道Alice的真實消息內容。

對手Eve同樣無法進行截獲重發攻擊。假設Eve截獲了Alice發給Charlie的信息,但在本方案中Eve由于沒有密鑰,無法獲取消息內容。同樣,假設Eve截獲了Charlie發給Bob的信息,但在本方案中Eve由于沒有密鑰,無法偽造簽名。而且,簽名的發送、接收以及糾纏光子對的測量都是Alice、Bob和Charlie根據協議同步進行的。

2) 量子安全性

本方案采用的是BB84進行密鑰分配協議。由QKD協議的無條件安全性保證,若對手Eve采用中間人攻擊,冒充Alice、Bob或者Charlie篡改消息或簽名是不可能的。

若對手Eve進行截獲重發攻擊,由量子不可克隆性保證了量子信息是不可被復制的。Eve對Alice光子的檢測克隆勢必破壞粒子對的糾纏特性,對簽名信息產生擾動。Charlie將拒絕簽名,同時,Bob也將注意到竊聽者的存在。

一般情況下,可以用以下途徑在實現簽名前,檢測量子信道是否由攻擊者存在。在本方案中,以Alice和Bob的量子通信信道為例。Alice制備完EPR糾纏粒子對,將光子A留在自己手上,將光子B發送給遙遠的Bob。Alice和Bob各自采用隨機的測量基測量各自手中的光子。然后Alice和Bob各自公布采用的測量基,并選取測量基相同的位公布測量結果。考慮量子信道為理想無噪聲信道,如果沒有對手Eve的存在,那么在本方案中,測量結果應該正好相反。在現實情況中,信道總不可能是理想無噪聲的,可以設置閾值門限判別是否有對手Eve的存在。假設Alice依次發送了個光子給Bob,各自采用隨機的測量基測量各自手中的光子,公布測量基相同位上的測量結果。假設A、B光子測量結果中有不是正好相反的光子對,統計沒有相關性的光子對數為。當大于可以容忍的常數時,則認為這條量子信道上存在對手干擾,Alice和Bob將放棄本次通信。同理,Alice和Charlie、Bob和Charlie都可以在開始簽名前運用這個方法來檢測信道的安全性。

5 結束語

本文提出了基于糾纏光子對交換的量子盲簽名協議。該方案不同于溫曉軍提出的弱盲簽及強盲簽,在消息擁有者調制信息階段就盲化信息,而是簽名者直接對信息盲簽。溫曉軍提出的量子盲簽名基于EPR糾纏對、GHZ三光子的隨機測量實現信息的盲化。前者基于EPR糾纏對的盲簽名在驗證階段,由于取密鑰奇數位參與驗證,有50%的信息是不確定的,浪費了帶寬;后者基于GHZ三光子的盲簽名在制備、存儲和測量等技術上較本法案更難于實現,驗簽階段簽名更容易判斷。早在1998年,潘建偉等就用實驗驗證了量子糾纏交換。因此,在當前技術下,實現本文介紹的量子簽名方案是完全可行的。

此外,本方案還非常便于在原來的基礎上擴展,信息的簽名者可以根據實際需要增加,實現多重有序簽名。參與簽名方只要制備好EPR糾纏對,參與粒子的糾纏交換,測量自己手上的新糾纏態即可完成自己的簽名。

[1] CHUAM D. Blind signature for untraceable payment[C]//Advances in Cryptology-Cypto’82. Berlin, c1983:199-203.

[2] 楊義先, 孫偉, 鈕心忻. 現代密碼新理論[M]. 北京: 科學出版社, 2002: 134-135. YANG Y X, SUN W, NIU X X. The new theory of modern cryptography[M]. Beijing: Science Press, 2002:134-145.

[3] 溫曉軍, 陳永志. 量子簽名及應用[M]. 北京: 航空工業出版社, 2012:121. WEN X J, CHEN Y Z. Quantum signature and application[M]. Beijing: Aviation Industry Press, 2012:121.

[4] GOTTESMAN D, CHUANG I. Quantum digital signatures[EB/OL]. http://arxiv.org/abs/quant-ph/ 0105032.

[5] 曾貴華, 馬文平, 王新梅, 等. 基于量子密碼的簽名方案[J].電子學報. 2001, 29(8): 1098-1100. ZENG G H, MA W P, WANG X M, et al. Signature scheme based on quantum cryptography[J]. Acta Electronica Sinaca, 2001, 29(8): 1098-1100.

[6] WEN X J, LIU Y, ZHANG P Y. Information signature protocols using Einstein-Podolsky-Rosen pairs[J]. Journal of Dalian University of Technology, 2007, 47(3): 424-428.

[7] 溫曉軍, 劉云. 一種可實現的量子有序多重數字簽名方案[J]. 電子學報, 2007, 35(6):1079-1083. WEN X J, LIU Y. A realizable quantum sequential muti-signature scheme[J]. Acta Electronica Sinica, 2007, 35 (6): 1079-1083.

[8] WEN X J, NIU X M, JI L P, et al. A weak blind signature scheme based on quantum cryptography[J]. Optics Communications, 2009, 282: 666-669.

[9] 溫曉軍,田原,牛夏牧. 一種基于秘密共享的量子強盲簽名協議[J]. 電子學報, 2010, 38(3): 720-724. WEN X J, TIAN Y, NIU Z M. A strong blind quantum signature protocol based on secret saring[J]. Acta Electronica Sinica, 2010, 2010, 38(3): 720-724.

[10] 陳永志, 劉云, 溫曉軍. 一個量子代理弱盲簽名方案[J]. 量子電子學報, 2011, 28(3): 341-349.CHEN Y Z, LIU Y, WEN X J. A quantum proxy weak blind signature scheme[J]. Chinese Journal of Quantum Electronics, 2011, 28(3): 341-349.

Blind signature scheme based on entangled quantum

LIANG Jian-wu, WANG Xiao-hui, GUO Ying, CHENG Zi

(Institute of Information Science and Engineering, Central South University, Changsha 410083,China)

Based on the principle of quantum entanglement swapping, a blind signature scheme based on quantum entanglement was proposed. Through being entangled and exchanged, particles prepared before could transform into entangled state. The measurements of new entangled particles complete signature and verification and realize the quantum communication, blind signature and verification. Different from the classical blind signatures which based on the mathematics difficulty, the scheme could guarantee not only the anonymity but also the unconditionally security.

quantum information, quantum signature, blind signature, entangled quantum

TN918.1

A

10.11959/j.issn.1000-436x.2016028

2015-02-03;

2015-08-25

國家自然科學基金資助項目(No.11379153)

The National Natural Science Foundation of China (No.11379153)

梁建武(1964-),男,湖南長沙人,中南大學副教授,主要研究方向為量子通信和無線通信。

王曉慧(1990-),女,上海人,中南大學碩士生,主要研究方向為量子安全保密通信和無線通信。

郭迎(1975-),男,山東臨沂人,中南大學教授,主要研究方向為量子安全保密通信和無線通信。

程資(1990-),女,河北晉州人,中南大學碩士生,主要研究方向為量子安全保密通信和無線通信。