淺談ACL在SSH中的應用

引言:當前互聯網的發展是飛速的,信息的交換量也出現了空前的膨脹,作為網絡運維人員,面對復雜的互聯網內外部環境,做好設備的安全工作日益顯得重要起來,下面就結合一個案例來具體介紹一下限制用戶登錄核心路由器的配置方法。

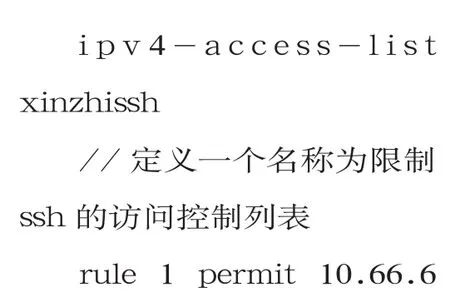

做為核心路由器,它擔負著網絡內部橫向數據流量和出網縱向流量的高速轉發,為了降低設備的風險系數,我們決定將嚴格限制遠程登錄設備的用戶。目前遠程登錄設備的方式主要有兩種即ssh和telnet。ssh是安全外殼協議,在登錄設備后數據傳輸的過程中是加密的,而telnet方式數據的傳輸則是明文的,所以我們這次將開啟設備的SSH功能,并且只允許特定的用戶訪問核心路由器。如何才能只允許特定的用戶訪問呢?這里就需要使用ACL,ACL即訪問控制列表,它可以過濾網絡中的流量,是控制訪問的一種網絡技術手段。下面我們首先定義ACL配置命令即:

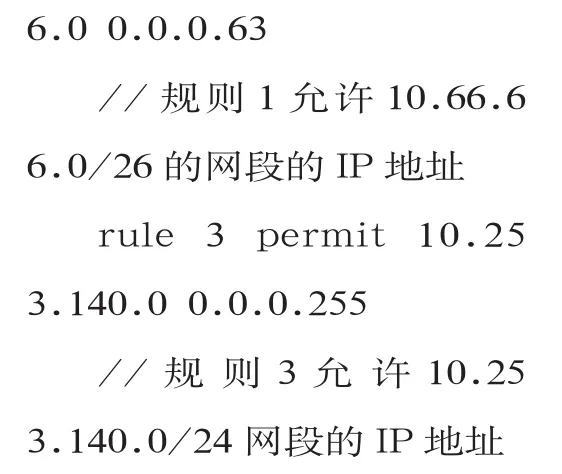

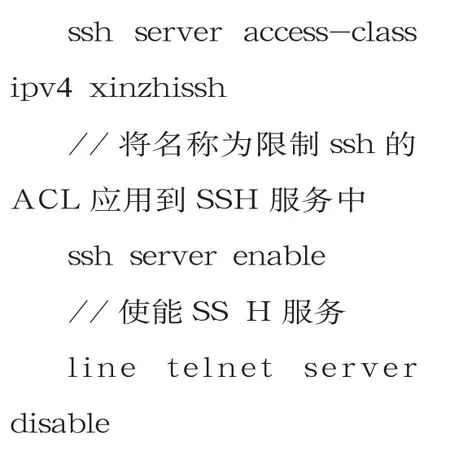

在ACL的條目中我們又定義了允許的IP地址段。剛才我們只是定義了一個ACL,并沒有將該ACL應用,所以ACL是不起作用的。那么接下來我們將該ACL應用到ssh中去,配置命令即:

我們將ACL應用到了SSH中,同時將SSH功能也進行了開啟,為了保證設備的安全,我們還關閉了設備的telnet服務。這樣將最大程度保證設備的安全。通過剛才的配置我們先對ACL進行定義,并且將ACL應用到了遠程登錄的SSH中,實現了ACL在SSH中應用,只有匹配該ACL條目的流量才能允許登錄設備,而其他流量將會被丟棄,最后我們還關閉了設備的telnet服務,配置完這些后,我們嘗試使用非ACL允許條目中的IP地址無論是telnet還是SSH登錄設備都不能成功,這樣就說明我們配置是正確的,達到了限制用戶登錄設備的目的。其實在網絡的日常維護中,作為網絡運維人員,思想要開闊,多留意、多考慮網絡架構,只有從小的一點一滴的入手,正如不積小流無以成江河是一個道理,正是這樣一個個不起眼的小措施,才會筑牢我們網絡的防火墻,如果說我們放任這些小漏洞,那么這樣無疑給網絡的安全埋下了一個安全隱患,我們不能杜絕網絡安全事件的發生,但是我們要盡量降低網絡遭受威脅的系數,從而為網絡的健康發展提供堅強的壁壘。