本地提供簽名服務系統的設計與實現

左石城,向 繼,王平建,趙宇航

本地提供簽名服務系統的設計與實現

左石城1,2,向 繼1,王平建1,趙宇航1

(1. 中國科學院信息工程研究所,北京 100093;2. 中國科學院大學,北京 100049)

近年來,隨著瀏覽器更多的依賴基于HTML5/JavaScript的擴展技術,ActiveX技術由于其兼容性差、漏洞多備受詬病,逐漸將被淘汰。目前銀行系統廣泛采用ActiveX技術,致使網上銀行業務局限性大,亟需一種安全的替代技術。文章設計并實現了一種本地提供簽名服務的方案和系統,能夠支持不同瀏覽器,提供安全的數字簽名服務。文章提出一種本地HTTP服務,該服務監聽特定的端口,與網頁腳本代碼交互,驗證了簽名請求者的身份、網頁域信息和用戶的身份,完成簽名工作。該系統使用密鑰拆分技術,在保證密鑰安全性的同時實現了隱私數據的安全存儲,有極高的實用性、安全性和擴展性。

計算機應用技術;本地服務;簽名;網頁腳本;SM2算法

0 概述

國內網上銀行的密碼輸入框一般采用ActiveX安全控件[1],而ActiveX是微軟公司的專有技術,目前只有使用IE瀏覽器或者基于IE內核的瀏覽器才能正常登錄網上銀行。而在歐洲,美國等地區,很多銀行的網上銀行業務都不依賴ActiveX技術,像美國銀行、花旗銀行、摩根大通銀行、美國第一資本投資國際集團、匯豐銀行等都提供標準化跨平臺的支持,德國銀行還提供標準網關接口,許可用戶自行開發網銀程序。如此,很多國外銀行的網上銀行用戶可以自由選擇IE瀏覽器、Firefox瀏覽器或者Chrome瀏覽器,也可以自由選擇Windows或者Mac平臺登錄網上銀行進行交易[2]。

國內網上銀行研發業務始于2000年初,而那時微軟公司搞差異化競爭,利用壟斷市場的地位綁架網站,沒有競爭與進步,IE瀏覽器一家獨大。所以國內網上銀行起初就沒有考慮支持其它瀏覽器。由于銀行業務對安全性的要求極高,銀行在網上銀行開發過程中要進行大量測試,以保證網上銀行的安全性。每一次瀏覽器更新,網上銀行都會打補丁,而Chrome瀏覽器和Firefox瀏覽器的更新頻率高于IE瀏覽器,銀行一般會優先考慮用戶量較大的瀏覽器。

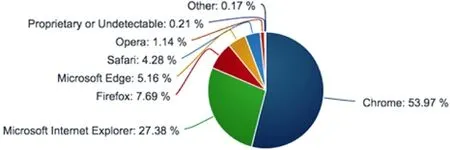

而截至2016年8月,占據全球瀏覽器排行榜首為Chrome瀏覽器,總市場份額為53.97%,IE瀏覽器以27.38%的占比,位居第二位,排在第三位的是Firefox瀏覽器,市場份額7.69%。Microsoft Edge瀏覽器以5.16%的市場份額位居第四位。Safari瀏覽器以4.28%的市場份額位居排行榜第五位。Opera瀏覽器在8月份瀏覽器排行榜中位居第六位,市場份額1.14%[3]。瀏覽器市場份額餅狀圖如圖1所示。可以看到Chrome瀏覽器的市場份額已經高于IE瀏覽器,網上銀行也必須適時地支持各類操作系統平臺和各類瀏覽器。

圖1 2016年8月全球瀏覽器排行榜圖Fig. 1 diagram of global browser rankings in August 2016

由于用戶習慣等方面的差別,外資銀行使用的安全策略和安全技術與國內銀行有所差別,尤其是安全技術的使用相對較少。在身份認證方面,各銀行的登錄頁面都提供了軟鍵盤輸入口令方式及安全密碼輸入控件,由于不涉及資金進出業務的操作,在這一層次上的安全控制已足夠[4]。在資金業務上,境外銀行對網上銀行業務通常較少采用專門的交易防篡改措施,僅在個別交易使用電話外呼、短信、郵件方式進行確認[5]。

本文針對目前ActiveX技術逐漸被淘汰,銀行系統網上銀行業務亟需更新技術的需要,設計并實現了一個本地提供簽名服務的系統。該系統由網頁腳本代碼與本地服務交互完成簽名工作。該系統使用密鑰拆分技術,在保證密鑰安全性的同時實現了隱私數據的安全存儲,驗證了簽名請求者的身份、Web網頁域信息和用戶的身份,有極高的安全性和擴展性。

本文的結構如下:第一部分介紹背景知識;第二部分介紹系統設計;第三部分介紹流程;第四部分進行安全性分析;第五部分對全文進行總結。

1 背景知識

1.1ActiveX技術

ActiveX誕生于1996年,是遵循COM(Component Object Model,部件對象模型)規程而開發的用于Internet的一種對象連接與嵌入技術。ActiveX是一些軟件組件或對象,可以將其插入到Web網頁或其他應用程序中。對于基于Web的應用而言,它提供了使組件嵌入到Web頁面以擴展交互功能的應用機制[6]、使用ActiveX,可輕松方便的在Web頁面中插入多媒體效果、交互式對象、以及復雜程序。ActiveX技術包含:ActiveX控件,ActiveX文檔和ActiveX腳本。

1)ActiveX控件:用于向Web頁面、Microsoft Word等支持ActiveX的容器中插入COM對象。ActiveX控件是一個模塊化的靈活對象,如果某個網頁需要增加一項非HTML支持的功能(如視頻播放功能),只要插入一個具有此項功能的ActiveX的控件即可實現。

2)ActiveX文檔:用于在瀏覽器或者其它支持ActiveX技術的容器中瀏覽復合文檔。

3)ActiveX腳本:在客戶端或者服務器端調用ActiveX控件,傳遞數據,控制交互操作[7]。

ActiveX的優勢在于它的動態可交互性,用戶可以動態地在使用過程中,通過改變ActiveX的屬性和參數,在應用程序中實現特殊的需求。ActiveX控件不是瀏覽器的組成部分,這些控件存放在服務器上。當瀏覽器解釋Web頁面的過程中發現頁面請求調用ActiveX控件時,根據頁面中注明的控件ID值在本地注冊表內進行查詢,若存在,則通過注冊表中的相關信息直接使用該控件,若不存在,就要根據頁面中提示的路徑去下載該控件并安裝注冊。

1.2ActiveX控件安全問題

目前ActiveX控件多由第三方開發,IE瀏覽器支持ActiveX控件,這允許網頁通過腳本和控件交互產生更加豐富的效果,同時也帶來一些安全性問題。由于ActiveX控件接口對外部環境是開放的,攻擊者很容易發現并利用控件中的漏洞攻擊用戶主機,非法侵入、竊取重要敏感信息,甚至引發系統癱瘓[8],嚴重影響網絡安全。許多用戶粗心大意,輕易準允遠端不明的ActiveX控件下載、安裝、執行,導致主機遭入侵。

針對ActiveX控件的攻擊方式主要表現為:1.控件導出函數可能具有隱蔽功能;2.通過控件可以獲得本地的私密信息;3.控件內一些函數未檢查參數長度,造成瀏覽器或者系統異常;4.惡意控件可以通過欺騙行為使用戶訪問惡意網頁,下載惡意程序[9]。

1.3網上銀行產品的困境

銀行系統的網上銀行業務,非常依賴于ActiveX技術,ActiveX安全技術防止鍵盤鉤子,對于一般用戶而言,必須安裝ActiveX控件才能登陸網上銀行,而ActiveX控件主要和IE瀏覽器配合使用,其它非IE內核的瀏覽器如Chrome、Firefox、Apple Safari不支持ActiveX控件,這樣就造成了系統使用的局限性。

此外,微軟公司宣布自家取代IE瀏覽器的新一代瀏覽器Edge瀏覽器將不再支持長久以來用于IE瀏覽器的ActiveX、VBScript等10多項擴展及界面技術,并轉向以JavaScript與HTML5為基礎的標準技術。微軟公司表示,ActiveX技術在各種瀏覽器中不通用,其重要性在HTML5出現后逐漸降低,未來Edge瀏覽器將內置Adobe Flash和PDF閱讀器[10]。

在這樣的背景下,銀行系統找到替代ActiveX技術的方案迫在眉睫,本文提出一種本地提供簽名服務方案及系統,能夠支持各類瀏覽器,提供安全的數字簽名服務,且便于實現。

2 一種本地提供簽名服務系統的系統設計

2.1系統設計

在B/S架構的系統中,HTML(HyperText Markup Language,超文本標記語言)本身因為權限的問題不能訪問系統提供的各種組件和應用程序接口,所以需要在本地搭建一個服務,該服務與瀏覽器通信,并執行瀏覽器所需要的簽名操作請求。本文以國家商用體系的非對稱加密算法SM2算法為例[12],介紹本地簽名服務系統的具體設計方案。

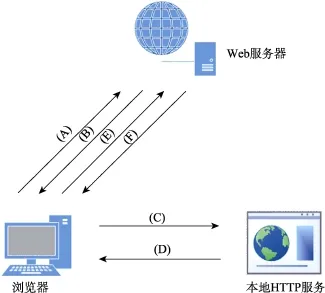

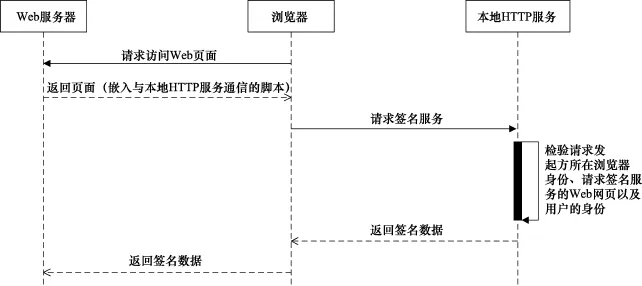

本方案提出一種提供簽名服務的系統,如圖2所示,包括:

1. Web服務器,用于提供Web服務,在待簽名的網頁中嵌入與本地HTTP服務通信的腳本代碼。

2. 瀏覽器,訪問Web服務器,解釋執行Web網頁中的腳本代碼。

3. 本地HTTP服務,用于提供簽名服務,運行并等待Web網頁中腳本的簽名請求,驗證瀏覽器身份和請求簽名服務的Web網頁后,對請求數據進行簽名并返回給瀏覽器。

過程解析:

(A)瀏覽器訪問Web服務器資源。

(B)Web服務器返回嵌入與本地HTTP服務通信的腳本代碼的網頁。

(C)瀏覽器將待簽名的Web網頁發送至本地HTTP服務,請求簽名服務。

(D)本地HTTP服務執行校驗流程后返回簽名結果。

(E)瀏覽器將上述簽名結果返回至Web服務器。

(F)Web服務器回執結果。

圖2 本地提供簽名服務系統架構圖Fig. 2 the system architecture diagram of Local Signature Providing Service

本方案包括請求簽名服務的Web網頁和本地HTTP服務。Web服務器在提供的Web網頁資源中嵌入與本地HTTP服務通信的腳本代碼;本地HTTP服務運行在客戶主機上,并監聽特定的端口。當Web網頁需要數字簽名時,網頁腳本向本地HTTP服務發送簽名請求,本地HTTP服務驗證請求發起方所在瀏覽器身份、請求簽名服務的Web網頁域信息以及用戶的身份,如果驗證通過則向其提供簽名服務,如果驗證不通過則拒絕相關服務。本方案無需對瀏覽器進行改動,只需在待簽名的Web網頁上嵌入與本地HTTP服務通信的腳本和在本地運行一個HTTP服務,可以替代諸如ActiveX的插件,實現瀏覽器調用本地服務的功能。

2.2本地HTTP服務組件設計

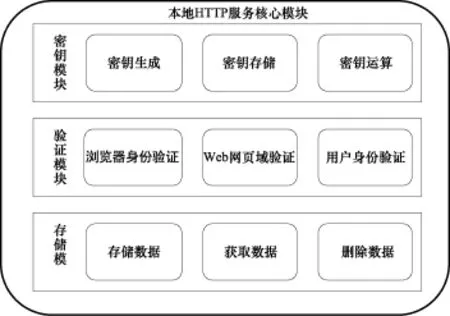

本地HTTP服務主要由以下4個模塊組成,如圖3所示:

(1)密鑰模塊

負責密鑰生成、密鑰存儲、密鑰運算。加密技術能有效地保證計算機數據的完整性和真實性[11]。本方案采用非對稱加密算法SM2,密鑰模塊生成公私鑰對,使用密鑰拆分技術將私鑰拆分存儲,將公鑰發送給服務器進行設備注冊。調用密鑰運算之前需要經過驗證模塊的驗證。

(2)驗證模塊

負責驗證瀏覽器身份、驗證Web網頁域、驗證用戶身份。本模塊是保障簽名不被盜用的關鍵。驗證瀏覽器身份是為了防止惡意程序訪問本地HTTP服務,驗證Web網頁域是為了防止釣魚網站訪問本地HTTP服務,驗證用戶身份是為了防止非法用戶使用本地HTTP服務提供的簽名服務。

(3)存儲模塊

負責存儲數據、獲取數據、刪除數據。本方案設計將數據以鍵值對的形式存放在Windows系統的注冊表中。涉及密鑰的存儲、瀏覽器信任列表的存儲以及Web域信任列表的存儲。

圖3 本地HTTP服務核心模塊圖Fig. 3 the core modules diagram of Local Signature Providing Service

4)簽名模塊

負責簽名服務。在成功通過驗證模塊的驗證后,對請求的數據進行數字簽名,并將簽名后的數據返回給瀏覽器。

2.2.1 密鑰管理【生成-存儲-使用-分發-銷毀】

系統初始化時,需要用戶輸入個人身份號碼(PIN,Personal Identification Number)作為用戶身份的唯一標識,且僅有用戶知道,系統在使用PIN碼生成公私鑰對后立刻將PIN碼從內存中刪除。

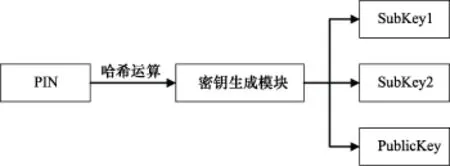

密鑰的生成流程如圖4所示:首先對PIN碼進行哈希運算,得到哈希值。然后使用密鑰生成算法根據哈希值生成SM2算法公私鑰對,隨即使用密鑰拆分算法將私鑰拆分成子密鑰SubKey1和子密鑰SubKey2兩部分。

圖4 密鑰拆分圖Fig. 4 key splitting diagram

需要指明的是,用戶私鑰的恢復需要SubKey1、SubKey2以及PIN碼三者聯合才能恢復,如此,當需要用到私鑰時,須由用戶輸入PIN碼,繼而通過私鑰恢復算法得到私鑰,且使用完后立即從內存刪除。由于驗證用戶身份需要PIN碼,故考慮對使用公鑰加密PIN碼哈希值,將加密結果持久化存儲。

為實現用戶和公鑰信息的綁定,在系統初始化時需要完成對用戶賬戶信息的校驗,并將用戶生成的公鑰在服務器上進行注冊綁定。

密鑰拆分技術保證了密鑰的存儲安全。私鑰由PIN碼和兩個子密鑰合成而來,僅憑兩個子密鑰無法恢復私鑰,故可以持久化存儲子密鑰、公鑰以及PIN碼哈希結果的加密值。

2.2.2 身份驗證【瀏覽器、Web域、用戶身份認證】

本模塊主要包括:瀏覽器身份的驗證、Web網頁域的驗證和用戶的驗證。

瀏覽器身份驗證功能。本模塊預先維護一個信任列表,該信任列表中包含瀏覽器的詳細路徑及瀏覽器可執行文件二進制值的哈希值。驗證瀏覽器身份時,根據瀏覽器發送的請求,查詢瀏覽器的端口號,繼而查詢到瀏覽器的進程號,進而獲取瀏覽器所在的路徑,得到瀏覽器的詳細信息。將瀏覽器可執行程序的二進制值進行哈希運算,得到的結果與信任列表中的哈希值進行比對,若信任列表中存在該值,則瀏覽器身份驗證通過,否則判定瀏覽器身份驗證不通過。

Web網頁域驗證功能。本模塊預先維護一個信任列表,該信任列表中包含Web服務的域名信息。驗證請求簽名服務的Web網頁時,由簽名請求的HTTP請求報文的請求頭Referer字段得到Web網頁的域名信息,并將其與信任列表中的域名信息比對,若信任列表中存在該域名信息,則判定請求簽名服務的Web網頁驗證通過,否則判定請求簽名服務的Web網頁驗證不通過。

用戶身份信息驗證功能。程序要求用戶輸入PIN碼,并對PIN碼進行驗證,驗證過程如下:首先將用戶輸入PIN碼做哈希運算,得到哈希值,聯合兩個子密鑰恢復私鑰,隨后解密系統初始化時存儲的PIN碼哈希值的加密值,驗證兩個PIN碼哈希值。若驗證通過,則用戶身份鑒別成功,否則向用戶返回錯誤信息,結束處理。

3 本地提供簽名服務方案的執行流程

本地提供簽名服務的流程圖如圖5所示,具體的流程步驟入如下:

步驟1:Web服務器在待簽名的Web網頁中嵌入瀏覽器與本地HTTP服務通信的腳本代碼。

步驟2:瀏覽器訪問Web服務器,并執行解釋Web頁面,執行到嵌入的腳本代碼時,主動向本地HTTP服務發起簽名請求。

圖5 本地提供簽名服務方案時序圖Fig. 5 the sequence diagram of Local Signature Providing Service

步驟3:本地HTTP服務驗證瀏覽器身份。

本步驟中,本地HTTP服務預先維護一個信任列表,該信任列表中包含瀏覽器的詳細路徑及瀏覽器可執行文件二進制值的哈希值。驗證瀏覽器身份時,根據瀏覽器發送的請求,查詢瀏覽器的端口號,繼而查詢到瀏覽器的進程號,進而獲取瀏覽器所在的路徑,得到瀏覽器的詳細信息。將瀏覽器可執行程序的二進制值進行哈希運算,得到的結果與信任列表中的哈希值進行比對,若信任列表中存在該值,則瀏覽器身份驗證通過,否則判定瀏覽器身份驗證不通過。

更進一步地,所述判定瀏覽器身份檢驗未通過的流程包括:提示用戶該簽名請求的瀏覽器可執行程序不在信任列表中,如果用戶選擇信任該瀏覽器可執行程序,則在上述信任列表中添加該瀏覽器可執行程序的詳細信息以及該瀏覽器可執行程序二進制數據的哈希值;如果用戶選擇不信任該瀏覽器可執行程序,則結束處理。

步驟4:本地HTTP服務器驗證請求簽名服務的Web網頁。

本步驟中,本地HTTP服務預先維護一個信任列表,該信任列表中包含Web服務的域名信息。驗證請求簽名服務的Web網頁時,由簽名請求的HTTP請求報文的請求頭Referer字段得到Web網頁的域名信息,并將其與信任列表中的域名信息比對,若信任列表中存在該域名信息,則判定請求簽名服務的Web網頁驗證通過,否則判定請求簽名服務的Web網頁驗證不通過。

更進一步地,所述判定請求簽名服務的Web網頁檢驗未通過的流程包括:提示用戶該簽名請求的Web網頁的域名信息不在信任列表中,如果用戶選擇信任該Web網頁的域名,則在上述信任列表中添加該Web網頁的域名信息;如果用戶選擇不信任該Web網頁的域名,則結束處理。

步驟5:本地HTTP服務向用戶請求PIN碼。

本步驟中,本地HTTP服務向用戶彈出一個輸入框,要求用戶輸入PIN碼并驗證,若驗證通過,則執行步驟6,若驗證未通過,則向用戶返回錯誤信息,結束處理。

步驟6:對請求的數據進行數字簽名,并將簽名后的數據返回給瀏覽器。

本步驟中,本地HTTP服務可以調用自身實現的簽名模塊對請求數據簽名,或者調用諸如USBKey等硬件簽名設備進行簽名。

步驟7:瀏覽器將獲得的簽名數據發送給Web服務器。

4 安全性分析

本部分將介紹當前網上銀行非法入侵者的主要攻擊手段,并且逐一介紹本地HTTP服務做出的防范措施:

(1)鍵盤記錄

鍵盤記錄惡意程序安裝到系統后,會隱藏進程,隱藏窗口,記錄系統中用戶所執行的所有鍵盤操作。

本地HTTP服務對鍵盤記錄的防范。由于網頁腳本制作的虛擬鍵盤,無法防范木馬的竊取攻擊。本地HTTP服務采用動態軟鍵盤技術,每次輸入PIN碼時字母數字在軟鍵盤上顯示的位置不同,可以避免木馬記錄鍵盤。

(2)釣魚網站

不法分子利用各種手段,仿冒真實的URL地址及頁面內容,或者利用真實網站服務器程序上的漏洞在站點的某些網頁種植木馬的惡意腳本,以此來騙取用戶銀行或信用卡賬號、密碼等信息。

本地HTTP服務對釣魚網站的防范。如果有惡意程序要冒充合法瀏覽器發起簽名請求,本地HTTP服務在驗證其身份時會發現該惡意程序可執行程序的二進制數據的哈希值在瀏覽器信任列表中無法匹配,進而判定該程序身份驗證未通過并警示用戶;如果有惡意網頁要冒充合法網頁向本地HTTP服務發起簽名請求,本地HTTP服務在驗證Web網頁域的時候會發現該域的信息在Web域信任列表中無法匹配,進而判定該網頁域驗證不通過并警示用戶。

(3)嵌入瀏覽器執行

嵌入瀏覽器進程中的惡意代碼能夠獲取用戶當前訪問的頁面地址和頁面內容,還在用戶數據以SSL安全加密方式發送出去之前獲取它們。利用這種技術的木馬,通常會通過改變用戶正在瀏覽器的頁面內容,比如增加一段用以獲得賬號密碼然后發送出去的JavaScript腳本,或者讓瀏覽器自動打開另外一個惡意的網頁。

2015年5月11日,綠盟科技威脅響應中心接報烏云通告,工商銀行安全控件可導致遠程任意代碼執行漏洞(WooYun-2015-96339)。此次漏洞的關鍵在于這個控件錯誤的設置,打開了“對未標記為可安全執行腳本的ActiveX控件初始化并執行腳本”選項,從而允許執行任意JavaScript代碼,則攻擊者可以構造一個惡意腳本并將其嵌入URL中,被攻擊者訪問URL后,該惡意腳本能從后臺下載木馬,進而竊取用戶的敏感信息,包括授權、信用卡、賬號信息等[13]。

本地HTTP服務對嵌入瀏覽器執行攻擊的防范。攻擊者利用JavaScript誘導用戶輸入口令,本地HTTP服務運行在一個獨立的進程上,它與網頁腳本的接口是讓網頁腳本傳入待簽名的數據,而對用戶的認證過程由本地HTTP服務執行,與瀏覽器無關,即網頁腳本無法獲取用戶輸入的PIN碼。同時,為了確保用戶簽名的真實性,在每次簽名時需要用戶輸入PIN碼,本地HTTP服務對PIN碼進行驗證,防止非法用戶使用本系統對數據進行簽名。

(4)屏幕“錄像”

有些網上銀行木馬會以截屏的方式記錄用戶點擊鼠標時的鼠標坐標,發送給非法入侵者[14]。

對屏幕“錄像”攻擊的防范。此攻擊方式記錄了用戶點擊動態軟鍵盤的操作,無法使用軟件編碼的方式進行防范,考慮調用諸如USBKey等硬件簽名設備進行簽名,實行多重因素認證。USBKey內部自帶的算法生成密鑰對保存在自身的物理存儲區中,安全性高且不可導出,并通過內置的芯片硬件實現加解密運算和數字簽名運算,為保證密鑰隱蔽性提供最可靠的物理支持[15]。

可見,通過采用本文的技術方案,可以替代ActiveX控件的功能,在支持不同瀏覽器的前提下,實現瀏覽器調用本地程序的功能。本文所述的方案無需對瀏覽器進行改動,實現起來非常方便,便于普及。

5 結束語

隨著瀏覽器更多的依賴基于HTML5/JavaScript的擴展技術,ActiveX技術由于其兼容性差、漏洞多備受詬病,逐漸將被淘汰。目前銀行系統的網上銀行業務廣泛采用ActiveX技術,致使網上銀行業務局限性大,亟需一種安全的替代技術。

本文設計并實現了一種本地提供簽名服務的方案和系統,能夠支持各類瀏覽器,提供安全的數字簽名服務。本文提出一種本地HTTP服務,該服務監聽特定的端口,與網頁腳本代碼交互,驗證了簽名請求者的身份、網頁域信息和用戶的身份,完成簽名工作。該系統使用密鑰拆分技術,在保證密鑰安全性的同時實現了隱私數據的安全存儲,有極高的實用性、安全性和擴展性。

[1] 銀行網銀為何只認IE?安全控件是關鍵[EB/OL]. http:// tech.huanqiu.com/soft/2012-08/2992087.html, 2012-08-06.

[2] 不認Firefox、Chrome國內銀行網銀仍僅支持IE[EB/OL]. http://www.kejixun.com/article/201305/9054.html, 2013-05-27.

[3] 2016年8月份全球主流瀏覽器市場份額排行版[EB/OL]. http://liulanmi.com/top/11618.html. 2016-09-05.

[4] 曾興元, 秦琴. 網銀安全問題與解決方案綜述[J]. 電腦與電信, 2008, 2: 15-17.

Zeng Xingyuan, Qin Qin. Network Bank Security Issues And the Solutions[J]. Computer & Telecommunication, 2008, 2: 15-17.

[5] 王必達. 淺議網銀國際化發展中的安全[J]. 中國金融電腦, 2011, 10: 45-47.

Wang Bida.Discussion on the security in the international development of Cyberbanking[J]. Financial Computer of China, 2011, 10: 45-47.

[6] 朱前飛, 高芒. COM組件和ActiveX技術在B/S體系結構中的應用[J]. 計算機工程與設計, 2005, 3: 654-662.

Zhu Qianfei, Gao Mang. Application of technology of COM components and ActiveX in B/s system structure[J]. Computer Engineering and Design, 2005, 3: 654-662.

[7] 閆斐,柴茂. ActiveX技術綜述[J]. 山西煤炭管理干部學院學報, 2005, 1: 99-100.

Yan Fei, Chai Mao. Overview of ActiveX Technology[J]. Journal of Shanxi Coal-Mining Administrators College, 2005, 1: 99-100.

[8] 劉炳奇. 影響計算機網絡安全的因素及應對措施[J]. 軟件, 2014, 35(3): 152-154.

Liu Bingqi. The Factors Influence the Computer Network Security and Countermeasures[J]. Computer Engineering & Software, 2014, 35(3): 152-154.

[9] 李倩. 淺談ActiveX控件漏洞及安全防范[J]. 無線互聯科技, 2012, 6: 16.

Li Qian. Discussion on the bugs of ActiveX Technology and Security precautions[J]. Wireless Internet Technology. 2012, 6: 16.

[10] A break from the past, part 2: Saying goodbye to ActiveX, VBScript, attachEvent...[EB/OL]. https://blogs.windows.com/msedgedev/2015/ 05/06/a-break-from-the-past-part-2-saying-goodbye-to-activexvbscript-attachevent/#qVPahzxMUeeIT3hu.97, 2015-05-06.

[11] 林登奎. 計算機網絡及防范技術研究[J]. 軟件, 2013, 34(1): 144-145.

Lin Dengkui. Computer networks and prevention technology research[J]. Computer Engineering & Software, 2013, 34(1): 144-145.

[12] 駱釗, 謝吉華, 顧偉, 等. 基于SM2密碼體系的電網信息安全支撐平臺開發[J]. 電力系統自動化, 2014, 6: 68-73.

Luo Zhao, Xie Jihua, Gu Wei. SM2-Cryptosystem Based Information Security Supporting Platform in Power Grid[J]. Automation of Electric Power Systems. 2014, 6:6 8-73.

[13] 網銀安全控件遠程代碼執行漏洞分析[EB/OL]. http:// blog.csdn.net/gnaw0725/article/details/45716535, 2015-05-14.

[14] 馬麗娟. 網上銀行安全現狀及防范措施[J]. 內江科技, 2010, 9: 122.

Ma Lijuan. Security status and precautions of Cyberbanking [J]. NEI JIANG KE JI, 2010, 9: 122.

[15] 李成東, 徐飛. 一種基于USBKEY的文件保險箱設計與實現[J]. 軟件, 2013, 34(5): 21-24.

Li Chengdong, Xu fei. Design and implement of a Document-Vault based on UsbKey[J]. Computer Engineering & Software, 2013, 34(5): 21-24.

Local Signature Providing Service

ZUO Shi-cheng1,2, Xiang Ji1, WANG Ping-jian1, ZHAO Yu-hang1

(1. Institute of Information Engineering, Chinese Academy of Sciences, Beijing 100093, China; 2. University of Chinese Academy of Sciences, Beijing 100049, China)

With the browsers increasingly depending on HTML5/JavaScript-based extension technology in recent years, ActiveX technique due to its poor compatibility and various bugs will be removed. For now, ActiveX technique that has been widely adopted by bank systems, causes high limitation in service of online banking, which needs a safe replacement technology. This paper designs and implements a kind of Local Signature Provided Service system, which supports various browsers and provides secure signature service. This paper puts forward a kind of Local HTTP Service, which interact with Web page script. Local HTTP Service verifies identity of signature requester, information of Web page domain and identity of user, then accomplishes the signature process. The Technology of key split is adopted in this system, guaranteeing the security of key while privacy data can be stored safely, which provides high security and scalability.

Computer application technology; Local Service; signature; Web page script; SM2 algorithm

TP311

: A

10.3969/j.issn.1003-6970.2017.02.019

左石城(1991-),男,碩士研究生,主要研究方向:信息安全;向繼(1976-),男,正研級高級工程師;王平建(1982-),男,高級工程師;趙宇航(1987-),男,助理研究員。

本文著錄格式:左石城,向繼,王平建,等. 本地提供簽名服務系統的設計與實現[J]. 軟件,2017,38(2):84-90