多種網絡類型情況下的網絡安全研究

◆孫維潔 劉 濤 楊 陽

(戰略支援部隊興城療養院 遼寧 125105)

多種網絡類型情況下的網絡安全研究

◆孫維潔 劉 濤 楊 陽

(戰略支援部隊興城療養院 遼寧 125105)

網絡技術隨著計算機的普及正處在快速發展階段,網絡安全問題成為計算機網絡用戶共同關注的問題。因此,如何制定合適的網絡安全解決方案成為當前網絡安全領域最重要的研究課題之一。本文主要對網絡安全研究中涉及的主要技術進行分析和探討。

計算機網絡; 網絡安全;安全保護技術

0 前言

本文將選取其中一部分網絡安全保護技術,包括隱私保護、用戶身份認證、安全通信架構、安全重編程,進行具體研究。

1 隱私保護技術

1.1 無線傳感網絡分布式訪問控制的隱私保護

現如今,傳感器訪問控制的研究主要呈現兩種發展趨勢:一種是對用戶訪問傳感器節點權限進行設置,主要包括方法有:采用數字簽名技術控制資源受限的傳感器節點、最小權限法限制用戶只能訪問某些路徑上的數據等。另一種是對訪問節點的用戶進行隱私保護技術,主要方法有使用盲簽名技術的DP2AC訪問控制協議。但是在這種協議下,每個匿名用戶都有相同的訪問權限,而且一次只能訪問一個傳感器節點,因此還有待進一步完善。

1.2 移動網絡漫游認證的隱私保護

漫游認證技術中的隱私保護需要滿足幾點要求:(1)獲取服務器認證信息。(2)外地服務器可獲取用戶在本地服務器的認證信息。(3)外地服務器具有獲取漫游用戶是否無效的權限。(4)外地服務器和用戶之間建立一個僅有雙方知曉的隨機會話秘鑰。(5)用戶信息僅有其本地服務器知曉,對其他任何服務器或個人完全匿名。(6)用戶位置和信息的不可追蹤。除了用戶及其本地服務器之外的任何人都沒有獲得用戶使用過或待使用的協議的權限。目前研究人員提出了許多這方面的認證協議,但是都還沒能夠完全實現上述六點要求。因此,在漫游認證隱私保護技術方面還需繼續進行深入研究。

1.3 移動網絡切換認證的有條件隱私保護

一般的移動網絡切換認證協議中的三個實體分別是:移動用戶(MU)、接入點(APx)和認證授權計費服務器(AAA Server)。為了接入網絡,用戶需要選擇一個認證授權計費服務器進行注冊,隨后獲取進入一個接入點,假設為AP1。當用戶需要將接入點AP1轉換到新的接入點AP2時,AP2需要切換認證,保證自己不會被非法接入。同時,AP2會和用戶之間建立一個會話秘鑰以保護用戶的數據不受非法獲取。

一個有效的切換認證協議需要具備以下幾點要求:(1)可認證用戶。(2)能建立會話秘鑰。(3)較低的通信消耗和計算復雜度。(4)用戶匿名且不可追蹤用戶的位置等信息。(5)允許 AP識別用戶是否被注銷。(6)在特定條件下,AAA服務器能夠向某些部門提供用戶的隱私信息。(7)AAA服務器對除被訪問的AP之外的所有群體也應是加密的。基于這些原則,當前研究人員提出了一些復雜的加密技術,比如基于變色龍哈希的證書認證服務、基于ID的加密系統等。但這些切換認證技術還遠未達到理想的狀態,還需進一步研究和擴展。

2 用戶身份認證技術

2.1 移動網絡用戶認證

隨著網絡的快速發展,多種網絡,包括移動通信網絡、車載網、無線局域網等,都可以提供無線接入服務,極大地方便了人們的生活。但是,每個接入點能夠覆蓋的范圍是有限度的,因此需要通過一套合理的移動用戶身份認證協議來為用戶提供一種無縫對接服務。通常來說,用戶認證協議中包含的三個實體分別是:移動節點(MN)、接入點(APx)以及認證服務器(AS)。

對于用戶認證系統的設計通常需要注意兩方面的因素:一是計算效率,因為要維持移動節點的連續性,用戶認證系統的計算過程需要快速且高效。另一方面就是注重安全和隱私問題。用戶比較注重其身份、位置或者漫游路線等個人隱私問題遭到泄露,然而有很多公司對這些信息非常感興趣。但是當前移動網絡切換協議基本建立在假設所有的AP都是真實可信的,顯然這是很危險的事情。綜合分析現有的用戶認證體系,在移動用戶認證方面的工作還有待加強,相關保密措施還需繼續研究。

2.2 移動網絡基于智能卡的用戶認證

基于智能卡的密碼認證技術能夠有效地防止對密碼的隨意篡改,而且較為方便地管理這些密碼文件,因此成為當前用戶認證和建立會話秘鑰比較簡單且有效的一種方式。一般情況下,為了評判基于智能拉的用戶認證方案是否安全,主要假設的條件如下:(1)攻擊者能夠對用戶、本地代理以及外地代理之間的通信信道進行隨意的篡改、刪除、插入等操作。(2)攻擊者可能會提取用戶的密碼,也有可能獲取的是智能卡的密碼,但基本不可能同時獲得這兩個密碼。但是就這兩者比較而言,獲取或者破壞智能卡的密碼相對來說更為容易。目前可以主要通過研究基于智能卡的認證技術來提高整個移動網絡的防御能力。

2.3 傳感網雙因素用戶認證

傳感網由于規模一般比較大,所以其行動通常比較緩慢或者處于靜止狀態。傳感網的節點一般用來感知外界環境并且收集數據,隨后外部人員再從這些傳感網的內部獲取實時監測數據。所以說,傳感網的網關節點和外部人員均可以直接從傳感器節點中獲得數據,因此對于要獲得這些數據的外部人員進行認證服務。研究人員針對這些問題提出的用戶認證協議主要有兩種:基于傳感網的鏈路層協議進行認證和基于傳感網的應用層協議進行認證。但是無論哪種策略,當前都沒有理想地解決這個問題。

3 智能電網服務通信架構的安全

智能電網通信網絡在其早期實施階段并未真正地考慮到安全以及用戶隱私等問題,盡管這些問題現在已經可以感覺到非常的重要。為了保障智能電網安全,研究人員提出許多解決方案,包括:基于公鑰系統保護智能電網通信對象的隱私和信息完整性,基于通信對象身份密碼的認證系統的加密系統。但是目前的采用密碼方法保護隱私的方法并不太合適,因為無論是盲簽名還是環簽名算法所提供的匿名性都是不可逆轉的,然而又希望實現用戶責任制,這必然是互相矛盾的。

4 安全重編程

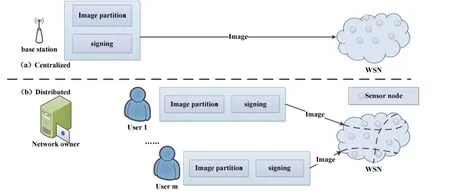

當前的安全重編程協議主要基于兩種模式:集中式和分布式,如圖1所示。其中集中式主要假設網絡中存在基站,并且僅限基站有蟲變成節點的權限。通過其簽名的鏡像時,基站可以實現分發新的代碼鏡像,而且每個節點只能接受由基站簽名的代碼鏡像。但是,基于集中式方法的協議效率較低,而且難以擴展,在長距離的通信中容易受到攻擊。

圖1 重編程協議模式

基于分布式的重編程協議的優勢就是對授權的多個用戶進行支持時,可以給不同的用戶分配不同的權限,這一點對于多用戶的大規模傳感網來說非常重要。相比較而言,分布式更適用于傳感網,因為其允許被授權的多用戶在不通過基站的情況下直接實現對傳感器節點上的代碼鏡像進行更新。因此,基于分布式的重編程協議應該會成為未來研究的重點。

5 結語

與傳統的無線網絡相比,當前的網絡在安全及隱私保護方面雖然有很大的改進,也提出了許多的解決方案,但是針對每種問題,不同的解決方案都有其自身的優缺點。因此,如何設計一套全面且合適的網絡安全協議,仍然是當前網絡安全專業領域每個研究人員迫切需要解決的問題。

[1]王世偉.論信息安全、網絡安全、網絡空間安全[J].中國圖書館學報,2015.

[2]孫厚釗,任訓平.網絡信息資源的信息安全[J].計算機與網絡,2009.