基于多類型和身份的代理重加密方案

王萍姝,乜國雷

(1.青海民族大學數學學院,青海西寧810007;2.青海民族大學計算機學院,青海西寧810007)

基于多類型和身份的代理重加密方案

王萍姝1,乜國雷2

(1.青海民族大學數學學院,青海西寧810007;2.青海民族大學計算機學院,青海西寧810007)

在代理重加密中,代理人通過代理重加密密鑰能夠將授權人的加密密文全部地轉換給受理人,但有些實際應用場景,授權人只允許代理人按密文子集的類型轉換給相應的受理人。針對此問題,將基于類型的代理重加密擴展到多個類型和基于身份的環境中,提出了基于多類型和身份的代理重加密概念,給出了形式化的定義,構造了一個具有多類型的基于身份的代理重加密方案,在隨機預言模型下達到了CPA安全性。

代理重加密;基于類型代理重加密;基于身份代理重加密;雙線性映射

代理重加密允許一個半可信的代理人,通過代理重加密密鑰將授權人用自己的公鑰加密的密文轉換為受理人用自己私鑰解密的密文。在代理重加密中,代理人使用重加密密鑰可以將授權人的全部密文轉換為受理人用其公鑰加密的密文。代理重加密有著廣泛的應用背景,如加密郵件的轉發,分布式文件存儲系統等等。

在實際的應用中,有這樣的應用場景,授權人的加密密文不是全部轉發給受理人去處理,而是授權人根據需要把密文劃分為若干類,每一類標記不同的標簽,按標簽發給相關的受理人。如某公司有下屬兩個子公司A和B,公司總經理的郵件包括市場、銷售和人力資源等不同類型,他出差時需要把郵件發給子公司經理去處理,與市場和銷售相關的郵件分派給子公司A的經理去處理,銷售和人力資源的郵件分派給子公司B的經理,同時對于涉及機密的部分還不能轉發給他人,只能留給他自己處理。解決此類問題的關鍵是授權人需要一個細粒度策略來控制代理人對密文的轉換能力,授權人將委托受理人處理的密文分類,按密文類型指定受理人,代理人只能按類型進行轉換。授權人也可對重加密密鑰附加某種條件,代理人只能轉換與授權人設定的條件相一致的密文給受理人。基于這種思路,基于類型的代理重加密和條件代理重加密分別被提出[1-2]。在這類擴展的代理重加密中,代理人只能按授權人對密文預設定的類型或對重加密密鑰附加的條件去轉發密文,起到了授權人對代理人的轉換能力的控制,是解決上述實際問題的一種有效方法。

現有的基于類型的代理重加密方案,采用的方法是授權人用他的公鑰加密密文時,對密文分為子集,不同的密文子集標記不同的標簽,同時標簽作為代理重加密密鑰的一部分,代理人進行密文轉換時只能轉換與標簽相一致的密文給受理人,以此達到對重加密密文細粒度控制。但對更復雜的情形,如對同一密文子集貼多個標簽、不同密文子集具有相同類型標簽情況,目前還沒有提出有效的解決方案。本文試圖在綜合已有文獻方法的基礎上,針對同一密文子集標有多個標簽的情形進行研究,提出一個基于多類型和身份的代理重加密方案,使代理人能對標有多個標簽的密文子集轉換給指定的受理人。

1 相關工作

代理重加密(proxy re-encryption,PRE)的概念是BLEUMER等[3]提出的,在代理重加密中,授權人用自己的公鑰加密的密文允許代理人將其轉換為用受理人公鑰加密的密文,代理人不能得到有關授權人的私鑰和密文的任何信息。隨后代理重加密得到了廣泛地研究,以重加密密文的轉換方向和轉換次數分別提出了單向/多向和單跳/多跳的代理重加密方案[4-7]。GREEN等[8]擴展代理重加密到基于身份的公鑰密碼體制中,提出了基于身份的代理重加密概念,并構造了兩個非交互的單向基于身份的重加密方案。在基于身份的環境中,各種代理重加密方案被提出[9-10]。

在公鑰密碼體制環境中,代理重加密允許代理人把授權人的密文全部轉換為受理人可解密的密文。為控制代理人使用代理重加密權限,TANG[1]和WENG[2]分別引入了基于類型的代理重加密(type-based proxy re-encryption,TBPRE)和條件代理重加密,雖然兩個文獻在概念的命名上有所不同,但實質上是相同的。WENG[2]提出了一個在雙線性Diffe-Hellman假設下達到CCA安全的條件代理重加密方案,但WENG等[11]指出該方案并未達到CCA安全。2011年,LIANG等[13]在基于身份的環境中提出了兩個基于身份的條件代理重加密方案,并聲稱在標準模型下達到了CCA安全性,但HE等[15]給出了具體的攻擊,表明方案中的原始密文不具有不可展性,未能達到CCA安全。基于類型的代理重加密和條件代理重加密都得到了很多學者的關注,先后在傳統的公鑰密碼體制下,特別是在基于身份的環境下提出了諸多方案[12,14]。IBRAIMI等[16]將基于類型與基于身份結合,提出了基于類型和身份的代理重加密方案,并達到了CPA安全性。

本文的貢獻是在文獻[16]的基礎上,將授權人標記單一密文類型擴充到標記多個類型(即類型集),提出并形式化定義基于多類型和身份的代理重加密,構造了一個具體的基于多類型和身份的代理重加密方案。

2 基于多類型和身份的代理重加密

下面給出雙線性映射、復雜性假設和DBDH假設等相關定義,參見文獻[14]。

2.1 雙線性映射

設G和GT是兩個階為素數q的循環乘法群,一個雙線性映射e:G×G→GT滿足下列條件:

雙線性性:對?g1,g2∈G和?a,b∈Z*q,滿足

非退化性:?g1,g2∈G,使得e(g1,g2)≠1.

可計算性:對?g1,g2∈G,存在高效的算法能夠計算出e(g1,g2).

2.2 復雜性假設

定義1 DBDH問題(Decisional Bilinear Diffie-Hellman,DBDH):設G和GT是兩個階為素數q的循環乘法群,g是G的生成元,雙線性映射e:G×G→GT。對于給定的元組(g,ga,gb,gc,Q)∈G4×GT,判斷Q=e(g,g)abc,其中a,b,c∈。對于一個多項式時間的敵手A解決(G,GT)上的DBDH困難問題的優勢定義為:

定義2 DBDH假設:若對于任意多項式t時間的敵手A,對解決群(G,GT)上的DBDH困難問題的優勢均小于ε,則稱G上的(t,ε)-DBDH假設是成立的。

2.3 基于多類型和身份的代理重加密模型

基于多類型和身份的代理重加密(Multiple Typeand-Identity-based PRE,MTIBPRE)由以下算法構成:

Setup(1κ)算法:該算法輸入一個安全的參數1κ,輸出一個全局公開參數params和主秘密參數msk。

KeyGen(params,m sk,ID)算法:該算法以params、msk和用戶的身份ID作為輸入,輸出與身份ID相一致的用戶秘密密鑰skID。

Enc(param s,ID,m,T)算法:該算法以params、用戶的身份ID、消息m∈G、類型集Q的子集T?Q作為輸入,輸出具有與類型子集相一致,并用用戶ID加密的密文C。.

ReEnKeyGen(param s,skID1,T,ID1,ID2)算法:該算法以params、身份為ID1用戶的私鑰skID1、消息的類型集T以及身份ID1和ID2作為輸入,輸出與類型集T相一致的代理重加密密鑰

Dec(Param s,C,skID)算法:該算法以params、加密密文C和身份為ID的用戶私鑰skID作為輸入,輸出與密文相一致的明文m或錯誤符⊥。

2.4 基于多類型和身份的代理重加密方案

在文獻[1]和[16]給出的基于類型的代理重加密定義基礎上,構造基于多類型和身份的代理重加密方案(MTIBPRES),本方案由以下六種算法構成。

Setup(1κ)算法:該算法由可信的第三方PKG執行,生成全局參數,具體操作如下四步。

(1)選取一個大素數q,生成兩個循環乘法群G和GT,取G的生成元g,一個雙線性映射e:G×G→GT。

(2)隨機選取α∈Z*q作為主秘密參數msk=α,并生成參數mpk=gα。

(3)選擇兩個Hash函數:

(4)生成全局公開參數params={G,GT,g,mpk,e,H1,H2}和主秘密參數msk=α.

KeyGen(params,msk,ID)算法:該算法由可信的第三方PKG執行,生成與用戶身份ID相一致的私鑰skID=H1(ID)α。

Enc(param s,ID,m,T)算法:該算法由授權人執行,得到用授權人身份ID加密并與類型子集相一致的密文C,該密文允許代理人轉換為受理人解密的密文。具體執行如下操作。

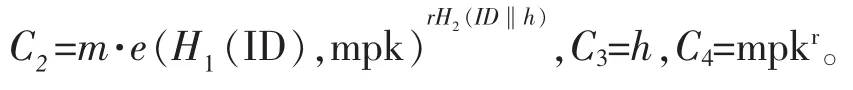

(2)隨機選取r∈Z*q,計算C1=gr,

取C=(C1,C2,C3,C4)為授權人加密并標有類型T的密文。

ReEnKeyGen(param s,skID1,T,ID1,ID2)算法:該算法由授權人執行,生成代理重加密密鑰,具體操作如下。

(1)隨機選取s∈Z*q,計算d1=H1(ID1)s-1,d2=H1(ID2)s,d3=gs。

Dec(Param s,C,skID)算法:該算法由授權人/受理人用可信第三方生成的私鑰skID對密文/重加密密文進行解密操作,得到相應的明文m或錯誤符⊥。具體操作如下。

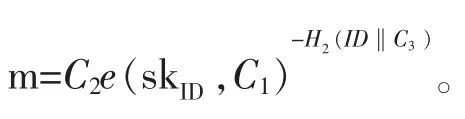

(1)對加密密文C=(C1,C2,C3,C4),授權人用其私鑰skID,并執行下面的解密運算得到明文

(2)對重加密密文C'=(C'1,C'2,C'3,C'4),受理人用其私鑰skID2,并執行下面的解密運算得到明文

2.5 正確性

方案的正確性由下面的兩個等式得到:

3 性能和安全性分析

3.1 性能與效率分析

(1)提出的方案具有文獻[8]中所描述的IBPRE兩個重要性質,具體如下。

單向性:由代理重加密密鑰算法和代理重加密算法看出,授權人用其加密的附有類型集的密文只能單向地轉換為受理人能夠解密的密文,但反之不行。

(2)文獻[1]和[16]只對密文標記一種類型,而本方案對密文標記多個類型,當=1時,方案為同一域中的基于類型和身份的代理重加密方案,由此看出本方案是文獻[16]的擴充形式,在應用范圍上比文獻[16]擴大了。

(3)令te和tp分別表示一次雙線性對運算和一次指數運算。下面將本文中提出的方案與文獻[1]和[16]中的方案在雙線性對運算和指數運算的效率上作以比較,從表1比較看出,在相同安全性的前提下,本文提出的方案具有較高的效率。

表1 基于類型和身份代理重加密方案效率比較Table1 The efficiency comparison ofmultiple type-and-identity-based proxy re-encryption scheme

3.2 安全性分析

文獻[16]中的授權人和受理人可以來自不同的域,而本方案兩者均在同一個域中。因此,對文獻[16]的IND-ID-DR-CPA安全定義做適當修改,取Extract2查詢與Extract1查詢相同,并用T*代替t*就可形成IND-TIBPRE-CPA安全定義,由于篇幅所限此處略去。

與文獻[16]中的證明類似,在隨機預言模型下可證明下面的定理是成立的。

定理1.假設在群中DBDH問題是困難的,則方案在隨機預言模型下是IND-TIBPRE-CPA安全的。

4 總結

在文獻[1]和[16]的基礎上,對基于類型和身份的代理重加密中的類型擴充到了類型集,提出了基于多類型和身份的代理重加密和一個具體的重加密方案,對標有多個類型的密文能夠實現代理人按照授權人設定的密文類型轉換給相應的受理人。就理論方案而言,在相同安全的前提下,與現有方案相比在代理重加密和重加密解密的計算上具有較高的效率。

[1]TANG Q.Type-based proxy re-encryption and its construction[C]//International Conference on Cryptology in India:Progress in Cryptology.Springer-Verlag,2008:130-144.

[2]WENG J,DENG R H,DING X,et al.Conditional proxy reencryption secure against chosen-ciphertext attack[C]//ACM Symposium on Information,Computer and Communications Security,ASIACCS 2009,Sydney,Australia,March.DBLP,2009:322-332.

[3]BlAZE M,BLEUMER G,STRAUSS M.Divertible protocols and atomic proxy cryptography[C]//Advances in Cryptology-Crypto'98,LNCS 1403.Berlin:Springer-erlag,1998,127-144.

[4]LIBERT B,VERGNAUD D.Unidirectional Chosen-Ciphertext Secure Proxy Re-encryption[C]//Proc.of PKC'08,LNCS 4929,Springer-Verlag,2008.360-379.

[5]CANETTIR,HOHENBERGER S.Chosen-Ciphertext Secure Proxy Re-Encryption[C]//Proceeding of ACM CCS 2007.185-194.

[6]CHOW SS,WENG J,YANG Y,etal.Efficientunidirectional proxy re-encryption[C]//Bernstein D J,Lang T,eds.AFRICA CRYPT,LNCS.6055,Berlin:Springer-Verlag,2010:316-332.

[7]SHAO J,CAO Z F.CCA-Secure Proxy Re-encryption without Pairings[C]//Public Key Cryptography.LNCS 5443.357–376.

[8]GREENM,ATENIESEG.Identity-based proxy re-encryption[C]//ACNS 2007,volume 4521 of LNCS,2007.288–306.

[9]CHU C K,TZENGW G.Identity-based proxy re-encryption without random oracles[C].Proc.of ISC'07.LNCS 4779.189–202.

[10]MATSUO T.Proxy re-encryption systems for identity-based encryption[C]//Proc.of Paring'07,LNCS 4575.247–267.

[11]WENG J,YANG Y J,TANG Q,et.al.Efficient conditional proxy re-encryption with chosen-ciphertext security[C]//In:Proc.of ISC'09,Springer-Verlag,LNCS 5735.151–166.

[12]SHAO J,WEIG,LING Y,et al.Identity-Based Conditional Proxy Re-Encryption[C]//IEEE International Conference on Communications.IEEE,2011:1-5.

[13]LIANG K,LIU Z,TAN X,et al.A CCA-Secure identitybased conditional proxy re-encryption without random oracles[C]//International Conference on Information Security and Cryptology.Springer-Verlag,2012:231-246.

[14]ZHOU D H,CHEN K F,LIU S L,et.al.Identity-Based Conditional Proxy Re-Encryption[J].Chinese Journal of Electronics,2013(1):61-66.

[15]HE K,WENG J,DENG R H,et al.On the security of two identity-based conditional proxy re-encryption schemes[J].Theoretical Computer Science,2016,652:18-27.

[16]IBRAIMI L,TANG Q,HARTEL P,et al.A type-andidentity-based proxy re-encryption scheme and its application in healthcare[C]//Secure Data Management 2008,LNCS 5159.Berlin:Springer-Verlag,2008,185-198.

(責任編輯:葉麗娜)

A M ultiple Type-and-Identity-based Proxy Re-encryption Scheme

WANG Pingshu1,NIEGuolei2

(1.School of Mathematics,Qinghai University for Nationalities,Xining 810007;2.School of Computers'science and Technology,QinghaiUniversity for Nationalities,Xining 810007)

In a proxy re-encryption system,a semi-trusted proxy can convert all ciphertexts by delegator encrypted plaintextwith his public key to the delegatee so that the re-encrypted ciphertexts can be decrypted with the delegatee's private key.However,inmany application scenarios,delegator only allows proxy to convert ciphertextwith corresponding type set as tag to a specific delegatee.In order to address this issue,we extend the concept of type-and-identity-based proxy re-encryption to multiple type setting and proposemultiple type-and-identity-based proxy re-encryption(MTIBPRE),which enables the delegator to control his delegate right for proxy.We present a concrete MTIBPRE system,and prove itagainst the chosen-plaintextattack(CPA)in the random oraclemodel.

proxy re-encryption;type-based proxy re-encryption;identity-based proxy re-encryption;bilinearmaps

TP309.7

:A

:1674-2109(2017)06-0048-05

2017-05-01

青海省自然科學基金(2011-Z-906);教育部“春暉計劃”項目(Z2012113)。

王萍姝(1967-),女,漢族,教授,主要從事密碼學的研究。