基于安卓系統的動態權限泄漏檢測系統

◆張若平 柳培忠

?

基于安卓系統的動態權限泄漏檢測系統

◆張若平1柳培忠2

(1.廈門工學院 福建 361000;2.華僑大學工學院 福建 362000)

安卓手機已經為用戶的個人信息管理提供了一個基于認證的安全模式,該模式需要每個應用程序通過請求才能安裝運行。通過研究目前主流的八種流行的安卓手機,發現大部分手機未能正確執行安全模型,一些特權可以很容易被其他未使用的應用程序獲取。為了驗證這些問題的存在,本文研發一種動態系統權限泄漏檢測系統。實驗研究結果表明:一個沒有獲得認證的應用程序可以獲取安卓系統的權限,可以未經使用者許可的情況下,消滅用戶數據、發送短信、記錄用戶的通話進程。

安卓手機;權限泄漏;動態檢測

0 前言

據友盟發布的2013年上半年移動互聯網數據報告顯示,截至今年二季度,中國活躍智能設備已經超過5億, 3.4億臺為安卓設備約占70%[1]。主要原因是智能機終端為用戶提供的功能強大的服務和帶來的便利,現有的智能手機功能不僅是接打電話、接收信息,更是一個涉及網上沖浪、GPS導航、網上銀行、社交網站等功能強大的社交娛樂平臺[2]。

因而智能手機的用戶越來越依賴智能手機進行存儲和處理個人數據。可以在手機里找到當前用戶的地理位置信息、電話通話記錄、各種聯系方式、電子郵件、照片和內置的攝像頭,這些信息的存在,容易導致各種關于私人信息管理模式和訪問安全的問題[3]。

《2013年上半年中國手機安全狀況報告》指出,今年上半年,日均新增2500余款惡意軟件,其中含隱私竊取行為的惡意軟件高達90%以上,感染總量超過4.8億人次[4]。垃圾短信、欺詐短信的不斷增加,以及惡意網址、惡意二維碼等移動威脅的出現,使手機安全問題趨于多元化,手機安全研究逐漸成為手機用戶的剛性需求。

如何保護訪問用戶的敏感數據或系統的功能權限不被不受信任的應用程序獲取顯得尤為重要。本文實現一種用于安卓智能手機的系統權限泄漏動態檢測系統。

1 當前智能手機的安全問題

智能手機廠商已經探索多種方法來解決各種個人信息管理和訪問帶來的安全問題:

一方面蘋果智能手機采用的是審批模式,每個第三方的應用程序使用之前,必須仔細在蘋果應用中心對其進行檢查。安裝應用程序后,在某些功能第一次運行時, IOS平臺會提示用戶批準使用[5]。

另一方面谷歌的安卓系統采用用戶可以授予一個安卓應用程序的權限,他們允許用戶評估應用程序的能力,并確定是否要安裝應用程序[6]。基于權限的管理模型對安卓應用程序的監督起到很關鍵的作用。

為了分析目前主流智能手機的安全問題,本文檢測今年最為流行的10個品牌的手機進行分析,手機品牌和型號如下表1所示,本文檢測分析不同類型的智能手機是否可以通過ROOT權限來獲取敏感的用戶數據(如地理位置)或手機功能(發送短信)[7]。實驗測試結果表明,總共測試58人的智能手機安全問題,有47人很容易獲取其ROOT權限,個別手機可以獲取一般權限。總之通過一個不受信任的應用程序可以利用ROOT權限,未經許可的消滅用戶數據、發送短信,或記錄用戶的通話進程。

表1 測試的智能手機

2 動態檢測系統設計

針對安卓智能手機的權限泄漏動態檢測系統,本文做出這種假設:

(1)安卓智能手機用戶已經在手機上安裝了第三方應用程序。第三方應用程序的作者獲取了這款手機的系統信息,并通過安卓的API函數保護的權限惡意執行一些高權限的工作(例如,記錄用戶的通話),并保護第三方應用程序被拒絕訪問的可能性[6-8]。

(2)假設安卓系統限制攻擊者的范圍框架(包括OS內核)是可信的[9-11],系統圖像的簽名密鑰沒有泄漏給攻擊者。由于許多預加載的應用程序已獲得相應的權限,如果惡意應用程序可以調用這些高權限應用程序的API函數,將有可能獲得高權限許可。

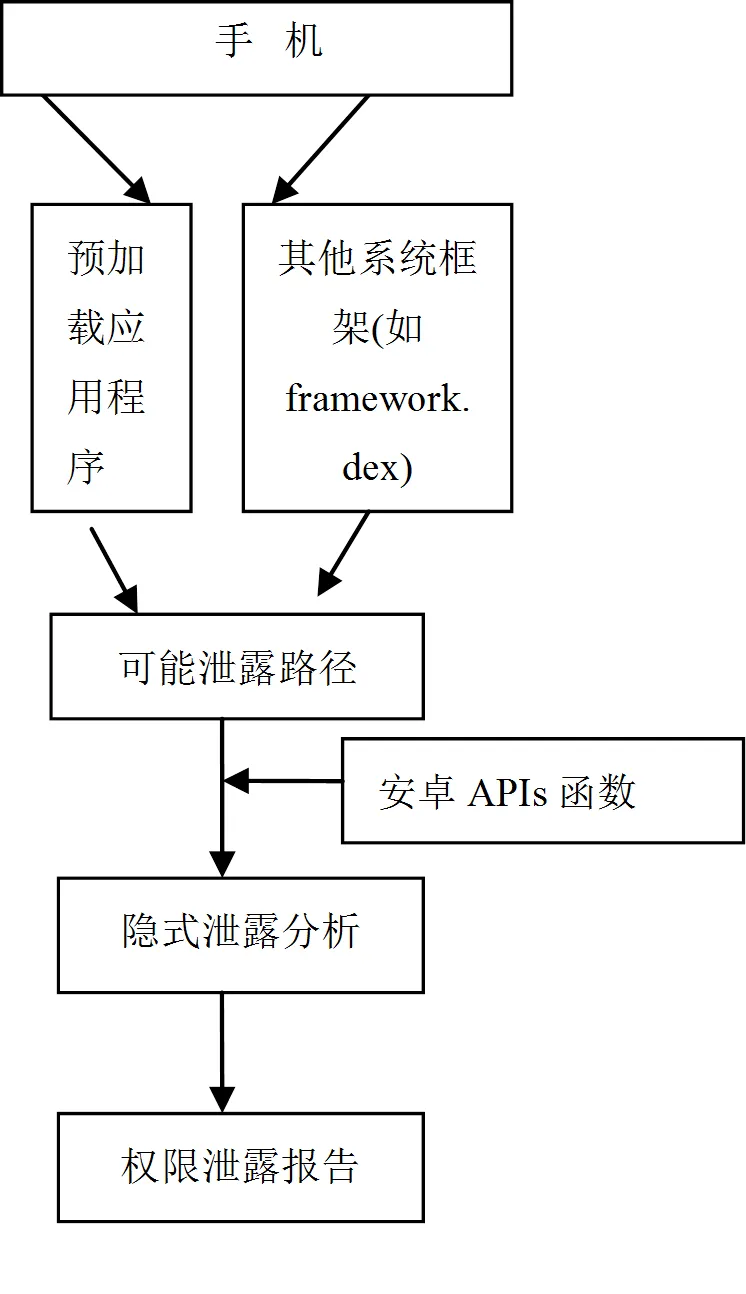

為了更好檢測權限泄漏的問題,本文實現了一套用于安卓手機的權限泄漏動態分析系統(如圖1所示)。通過采用數據流分析預加載的應用程序,檢測系統分析每個應用程序在手機上探索的可達性。同時更好地檢查泄漏的能力,防止一個危險的權限從一個公共的、無人防守的接口泄漏。

2.1 權限泄漏檢測

本文將安卓系統權限泄漏檢測分為兩種不同的類別:

2.1.1顯式權限泄漏

利用一些公開訪問的接口,允許一個應用程序成功地泄漏訪問特定程序的權限或服務請求。

顯式權限泄漏很容易發生在需要容納在其清單文件的預加載的應用程序中[12]。為了檢測顯式權限泄漏,系統分兩個步驟分析每個此類應用程序的泄漏。

第一步:針對可能的泄漏路徑分析生成控制流圖,以從明確定義的入口點里,確定可能的路徑對某些使用的能力。

第二步:可行路徑的細化研究,采用響應信息組和路徑的內程序的數據流分析,以確定哪些路徑可能產生泄漏。

2.1.2隱式權限泄漏

利用一些公共接口或服務,允許一個應用程序從另一個應用程序獲得或“繼承”權限,使用相同的簽名密鑰[12]。

對于隱性權限泄漏的檢測,本文使用與顯式權限泄漏不同的檢測算法。顯式權限泄漏假設調用者的一個API暴露是惡意,則隱性權限泄漏檢測假設應用程序本身可能是惡意的。因此,而不是只從定義良好的入口點在顯式泄漏檢測,需要擴大泄漏的搜索,包括應用的初始化。

圖1 權限泄漏動態分析系統流程圖

但是安卓應用程序初始化過程的建模有些復雜。可以采取兩種類型的構造函數來處理:

(1)實例構造函數顯式地調用,在Dalvik字節碼字節碼操作的新實例;

(2)類的構造函數或靜態初始化塊隱式地調用一個類第一次使用。

可見顯式權限泄漏代表嚴重的安全錯誤,因為這些會破壞基于許可的安全模型,而安卓的隱式泄漏可能是一個應用程序的數據誤傳。

2.2 泄露路徑分析

本系統將遍歷每個選定的預裝應用程序來檢測是否存在權限泄漏。本文首先構建一個通用的CFG協助靜態分析[13]。先從每個入口點和構建各自的CFG。有一些細微的安卓參與映射中定義的組件manifest文件到其實際入口點。一些入口點都是標準的,因而很快確定通過這個類型的組件包含在應用程序。

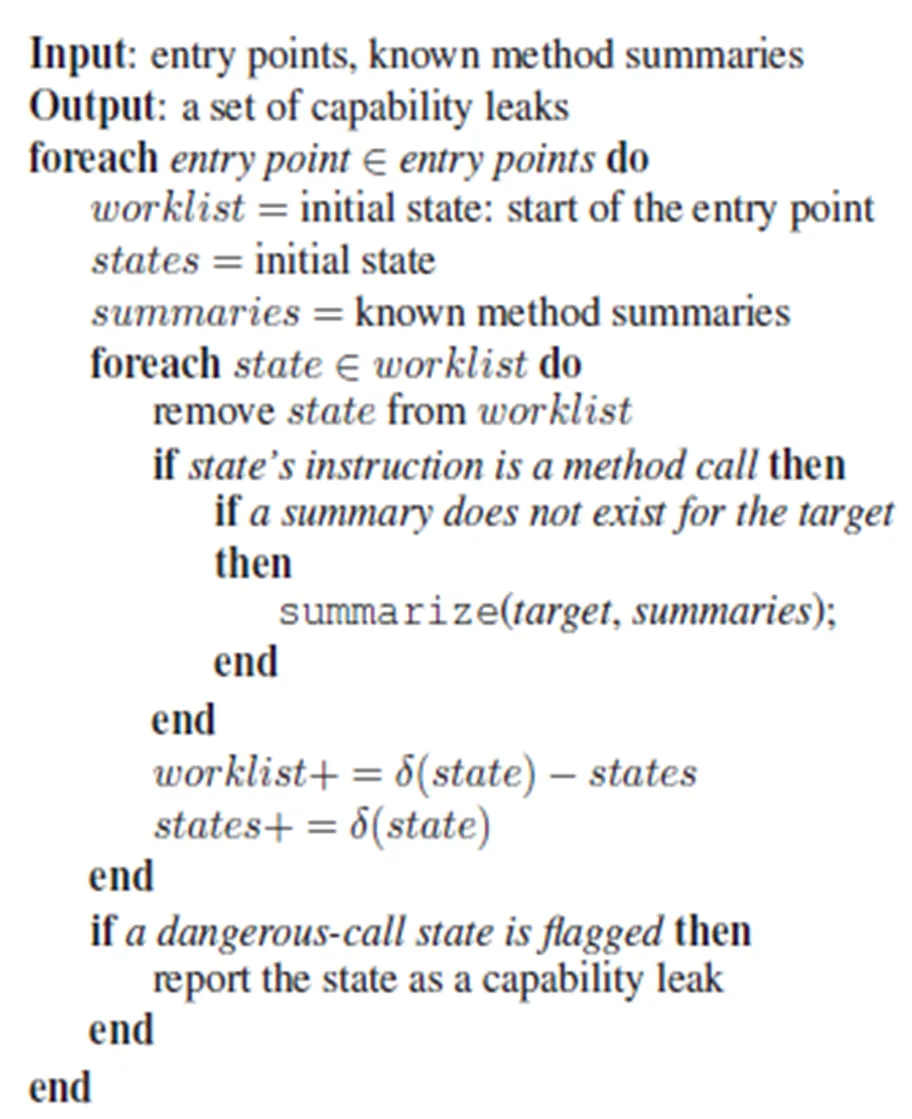

由于安卓每個應用程序可以定義多個入口點, 所以需要對于每個入口點產生一個單獨的潛在路徑組。這些路徑不包含在這個應用程序的入口點之前的任何執行的指令,本文選擇采取通過假設一個字段可能包含任何可分配的值保守的方法。作為該字段用于沿路徑的執行,每次用這樣一種方式縮小可能值的列表,具體泄漏路徑分析如圖2所示。

圖2 泄露路徑分析算法

2.3安卓API函數

如果直接分析檢測整個安卓系統的權限泄漏問題,很容易導致安卓系統的狀態爆炸和安卓使用的可伸縮性問題。本文使用安卓系統已經定義的API函數。

API函數包含一系列非常健壯的預定義庫,該庫函數降低了需要開發人員引入第三方庫來支持安卓系統的代碼。

通過調用這些庫,每次做應用分析時可以避免花費時間、空間、和其他雜項的相關成本。

3 實驗分析

本文實現的安卓系統權限泄漏檢測系統包含混合Java代碼、shell腳本和Python腳本。本文的靜態分析代碼在開源baksmali反匯編程序工具編譯。形成一組擴展到一個現有的Java字節碼動態檢測分析工具。而后選擇在baksmali直接運行,用來檢測安卓手機可能的權限泄漏能力。

系統首先利用安卓調試橋(adb)工具來獲取訪問手機的系統映像,主要是那些文件在/系統/應用程序和/系統/框架目錄,這些目錄包含所有的預裝應用程序在設備上。

而后系統列舉所有已經預裝的應用程序。通過一個獨立的腳本實現對應用程序進行預裝和拆卸,其主要目的是為了后續分析它們的字節碼。對于每個應用程序,系統將對有關的安卓包(如apk文件)提取有關的清單文件(安卓manifest . xml)。提取后的清單文件,本文做如下分析:

對任何請求權限要求的應用程序,系統檢查應用程序所授予相關的權限功能是否存在隱式權限泄漏[14],而那些擁有sharedUserId屬性設置檢測是否存在隱式權限泄漏。計算實際的設置的權限并授予每個預裝的應用程序通過結合所有的權限請求由相同的sharedUserId。

本文通過對三星 GALAXY S4檢測該智能手機存在的權限泄漏問題,com.sec. Android. app.Selective-Reset程序的目的是出現一個確認屏幕來詢問用戶是否要重新設置手機。通過程序Android. Intent. Action. SELECTIVE _RESET Intent來調用,而SelectiveResetR Eceiver程序是上述Android. Intent. Action. SELECTIVE _RESET Intent的子程序。當這個子程序SelectiveResetREceiver接收到指令,它便會打開用戶界面(SelectiveResetApp)并且等待用戶確認。

一旦該步驟完成,SelectiveResetService便啟動了,最終會傳輸一個指令Android.intent. Action. SELECTIVE _RESET _DONE。原先的SelectiveResetService子程序會聽從于該指令并可以訪問CheckinService. masterClear()。

HTC One系列有一個內置的MessageTab的應用程序,com. Android.MessageTab,這MessageTab應用程序旨在管理手機的短信,讓用戶查看已發送郵件,發送新的郵件。它使用了調用系統的特權能力,但并沒有將其放入文件清單。

4 結論

本系統發現了當今主流智能手機在性能上的嚴重漏洞。如何防御智能手機的安全性顯得尤為重要。

智能手機的權限泄漏從本質上反映了當前智能手機存在的嚴重安全隱患,由于權限泄漏導致一個應用程序是被另一個應用程序不當地執行。雖然是智能手機主流操作系統的固件或安裝性能低的程序而引起的,雖然安卓系統提供的安全模型可以通過提升以減輕這些權限泄漏的危險。但是如何維護一臺智能手機的功能完整性,以及確保它能在沒有被應用程序調用的時候,能盡力避免暴露其性能或底層安卓系統的框架仍需要通過外界的檢測系統來完成。

總之本系統已經驗證了當前安卓智能手機存在權限泄漏的問題,并提出一種解決方法,它仍然有很多需要解決的問題。例如, 本系統現在只能處理Dalvik字節碼并且需要擴展來適應本地代碼。只有處理十幾種功能權限的泄漏,隨著安卓系統的不斷后續的功能將會不斷增加,因而需要考慮更為穩健、完善的權限泄漏方法。

[1]http://www.hiapk.com/.

[2]Android Debug Bridge.http://developer.android.com/ guide/developing/tools/adb.html.

[3]Apple App Store.http://www.apple.com/iphone/ap ps- for-iphone/.

[4]IPhone Stored Location in Test Even if Disabled.http: //online.wsj.com/article/SB10001424052748704123204576202491612.html.

[5]Soot:a Java Optimization Framework.http://www.sabl e.mcgill.ca/soot.

[6]T.J.Watson Libraries for Analysis (WALA).http://wala. sourceforge.net.

[7]L.Davi,A.Dmitrienko,A.-R.Sadeghi,and M. Winandy. Privilege Escalation Attacks on Android. In Proceedings of the 3rd Information Security Conference, October 2010.

[8] M. Dietz,S.Shekhar,Y.Pisetsky,A.Shu, and D. S.Wallach.QUIRE:Lightweight Provenance for Smart Phone Operating Systems. In Proceedings of the 20th USENIX Security Symposium,USENIX Security ’11, August 2011.

[9]M. Egele, C. Kruegel, E. Kirda, and G. Vigna. PiOS: Detecting Privacy Leaks in iOS Applications. In Proceedings of the 18th Annual Network and Distributed System Security Symposium, NDSS ’11, February 2011.

[10]W. Enck, D.Octeau, P.McDaniel,and S.Chaudhuri. A Study of Android Application Security. In Proceedings of the 20th USENIX Security Symposium, USENIX Security ’11,August 2011.

[11]W.Enck,M.Ongtang,and P.McDaniel. On Lightweig- ht Mobile Phone Application Certification.In Proceedings of the 16th ACMConference on Computer and Communication s Security,CCS ’09, February 2009.

[12]A. P. Felt, E. Chin, S. Hanna, D. Song, and D. Wagner. Android Permissions Demystified. In Proceedings of the 18thACM Conference on Computer and Communications Security, CCS ’11, October 2011.

[13]A.P.Felt,M.Finifter,E.Chin,S.Hanna,and D. Wagner. A Survey of Mobile Malware In The Wild. In Proceedings of the ACM CCS Workshop on Security and Privacy in Smartphones and Mobile Devices, October 2011.

[14] A. P. Felt, H. Wang, A. Moschuk, S. Hanna, and E. Chin. Permission Re-Delegation: Attacks and Defenses. In Proceedings of the 20th USENIX Security Symposium, USENIX Security ’11, August 2011.

國家自然科學基金資助項目(61203242); 物聯網云計算平臺建設資助項目( 2013H2002)。