5G安全技術研究綜述

季新生 黃開枝 金梁 湯紅波 鐘州 游偉 許曉明 易鳴 鄔江興

【摘? 要】5G對安全提出了不同于以往的更高要求,國際標準組織、運營商和設備制造商等都對5G安全技術給予了極大關注。系統梳理了5G業務應用、網絡架構、空中接口以及用戶隱私方面的安全需求,總結了5G安全總體架構的發展趨勢,重點介紹了代表5G安全發展新潮流的內生防御架構以及若干增量型支撐技術,包括物理層安全、輕量級加密、網絡切片安全、用戶隱私保護以及區塊鏈技術在5G中的應用等。

【關鍵詞】5G安全;內生防御;擬態防御;物理層安全;輕量級加密;網絡切片安全;用戶隱私保護;區塊鏈

doi:10.3969/j.issn.1006-1010.2019.01.006? ? ? ? 中圖分類號:TN929.5

文獻標志碼:A? ? ? ? 文章編號:1006-1010(2019)01-0034-06

引用格式:季新生,黃開枝,金梁,等. 5G安全技術研究綜述[J]. 移動通信, 2019,43(1): 34-39.

Overview on 5G Security Technology

JI Xinsheng1,2, HUANG Kaizhi2, JIN Liang2, TANG Hongbo2, ZHONG Zhou2, YOU Wei2,

XU Xiaoming2, YI Ming2, WU Jiangxing2

(1. Tsinghua University, Beijing 100084, China;

2. National Digital Switching System Engineering and Technological Research Center, Zhengzhou 450002, China)

[Abstract]?The 5th generation (5G) mobile communication system has put forward higher security requirements than ever before. Accordingly, the international standard organizations, operators and equipment manufacturers have paid much attention to the 5G security technology. The security requirements of 5G business applications, network architecture, air interface and user privacy are elaborated. The development trend of 5G security architecture is summarized. Especially, the endogenous defense architecture representing the new trend of 5G security development, as well as several incremental supporting technologies are addressed in detail, including physical layer security, lightweight encryption, the network slice security, user privacy protection and applications of block chain technology in 5G.

[Key words]5G security; endogenous defense; mimic defense; physical layer security; lightweight encryption;

network slice security; user privacy protection; block chain

1? ?引言

作為新一代移動通信技術,5G不僅將用于人與人之間的通信,還將用于人與物以及物與物之間的通信,實現真正的“萬物互聯”。國際標準化組織3GPP已經定義了70多種5G的需求[1],主要可分為3種場景,即增強移動寬帶(eMBB, enhanced Mobile Broadband)、海量機器類通信(mMTC, massive Machine Type Communication)和超可靠低時延通信(uRLLC, ultra-Reliable Low Latency Communication),所需發展的關鍵技術包括大規模天線陣列、多載波技術、全雙工復用、超密集網絡、軟件定義網絡、網絡功能虛擬化等[2]。

5G新業務、新架構、新技術、新應用場景的不斷發展,給5G安全技術研究提出了新的挑戰,同時5G新的技術發展又為解決傳統安全問題提供了新的機遇。業界也期望采用不同于以往的發展思路,加大架構型、內生型安全技術的研究力度,努力克服通信與安全“兩張皮”和“補丁式安全”等弊端[3],實現“打造自帶安全基因的5G”愿景。

本文首先梳理了5G安全需求,包括業務應用、網絡架構、空中接口以及用戶隱私等方面的安全需求。在此基礎上分析了現有移動通信安全架構面臨的挑戰,提出從網絡架構、電磁傳播機理出發挖掘內生安全元素、引入新的安全增量,基于擬態防御思想構建5G內生安全網絡。隨后,針對5G網絡和空口技術創新所帶來的安全資源和技術特點,介紹了目前主要的5G安全增量型支撐技術的研究現狀和發展趨勢,包括物理層安全、輕量級加密、5G網絡切片安全、用戶隱私保護以及區塊鏈技術在5G中的應用等。

2? ?5G安全總體需求

2.1? 新業務應用引發的安全需求

5G需要針對eMBB、mMTC和uRLLC三種應用場景提供不同安全需求的保護機制[4]。eMBB聚焦對帶寬和用戶體驗有極高需求的業務,不同業務的安全保護強度需求是有差異的;mMTC聚焦連接密度較高的場景,終端具有資源能耗受限、網絡拓撲動態變化、以數據為中心等特點,因此需要輕量級的安全算法、簡單高效的安全協議;uRLLC側重于低時延高安全性的通信業務,需要既保證高級別的安全保護措施又不能額外增加通信時延,包括身份認證、數據加解密、安全上下文傳輸等時延。5G新業務、新場景的應用需求,加上計算資源、體積、功耗有限的約束,賦予5G安全更大的挑戰,探索研究5G內生安全機制,是一種另辟蹊徑的安全思路。

2.2? 新網絡架構引發的安全需求

5G新的網絡架構引入了軟件定義網絡(SDN, Software Defined Network)、網絡功能虛擬化(NFV, Network Function Virtualization)技術,解耦了設備的控制面和數據面[5-6],這為基于多廠家通用IT硬件平臺建立新型的設備信任關系創造了有利條件,但是也給安全方面帶來很多挑戰:首先是傳統封閉管理模式下的安全邊界和保障模式都在發生深刻變化,業務的開放性、用戶的自定義和資源的可視化應用給云平臺的安全可信帶來前所未有的挑戰;其次,計算、存儲及網絡資源共享化,會引入虛擬機安全、虛擬化軟件安全、數據安全等問題;最后,部署集中化,通用硬件會導致病毒在集中部署區域迅速傳播,硬件漏洞更容易被攻擊者發現和利用。因此,傳統基于先驗知識的防護模式已不能適應5G的發展,迫切需要利用5G網絡架構的有利條件,挖掘5G網絡的內生安全屬性,開展5G內生安全關鍵技術研究,實現基于不可信的網絡構件構造高可信、高安全5G網絡的目標。

2.3? 新空口技術引發的安全需求

目前,2G、3G、4G移動通信系統接入網(RAN, Radio Access Network)空中接口的安全性仍是采用基于用戶身份為索引的對稱密鑰安全體系,實現基于計算復雜度的安全方案,缺少結合無線傳輸特點的有效解決方案。5G的發展愿景中對于網絡帶寬、用戶密度、網絡時延、可靠傳輸等方面提出了更高的要求,使得在不影響網絡功能與性能的前提下提供更高等級的安全保障面臨更大的挑戰。此外,針對以無線信號為載體對信息內容篡改、假冒、中間人轉發和重放等形式的無線接入攻擊,傳統的認證與數據完整性保護方案如AKA、EPS AKA等,本質上是利用基于身份索引的密鑰對信令和數據打上包含用戶身份信息的標簽[7-8],一旦根密鑰泄露認證參數將失效,通過竊聽AKA認證的過程即可推衍出后續保護密鑰,威脅網絡安全。另一方面,隨著移動通信速率的不斷提高,受制于速率與計算復雜度之間的矛盾,目前移動通信系統中針對業務數據的完整性保護尚未有合適的解決方案。因此,有必要針對5G中的典型場景,研究能夠快速發現和抵御未知位置用戶發起主動攻擊的手段,以滿足5G多種場景、多種等級的安全需求。

2.4? 更高的用戶隱私安全需求

5G對用戶隱私保護提出了新的挑戰[1]。5G網絡作為一個復雜的生態系統,存在基礎設施提供商、移動通信網絡運營商、虛擬運營商等多種類型參與方,用戶數據在這個由多種接入技術、多層網絡、多種設備和多個參與方交互的復雜網絡中存儲、傳輸和處理,可能會導致用戶隱私數據散布在網絡的各個角落。另外,5G網絡中大量引入虛擬化技術,在帶來靈活性的同時也使得網絡安全邊界更加的模糊。在多租戶共享計算資源的情況下,用戶的隱私數據更容易受到攻擊和泄露。此外,5G網絡涉及的隱私內容更多,敏感度更高,除了包含傳統網絡涉及的所有用戶隱私數據(簽約信息、位置、行蹤、通信內容、通信行為、通聯關系、賬號等)之外,還增加了個人在不同行業應用的隱私數據(健康信息、服務種類、服務內容等),以及行業用戶的隱私數據(如機械控制、生產控制等數據)。

3? ?5G總體安全架構

綜上所述,5G新應用場景、新網絡架構、新空口技術和用戶隱私安全等方面引發的安全需求,與現有的4G網絡存在較大差異。特別是物聯網應用場景帶來的大連接認證、高可用性、低時延、低能耗等條件下的安全需求,以及5G引入的SDN/NFV、移動邊緣計算等新技術帶來的變化和安全風險,給5G安全架構設計提出了全新的挑戰。

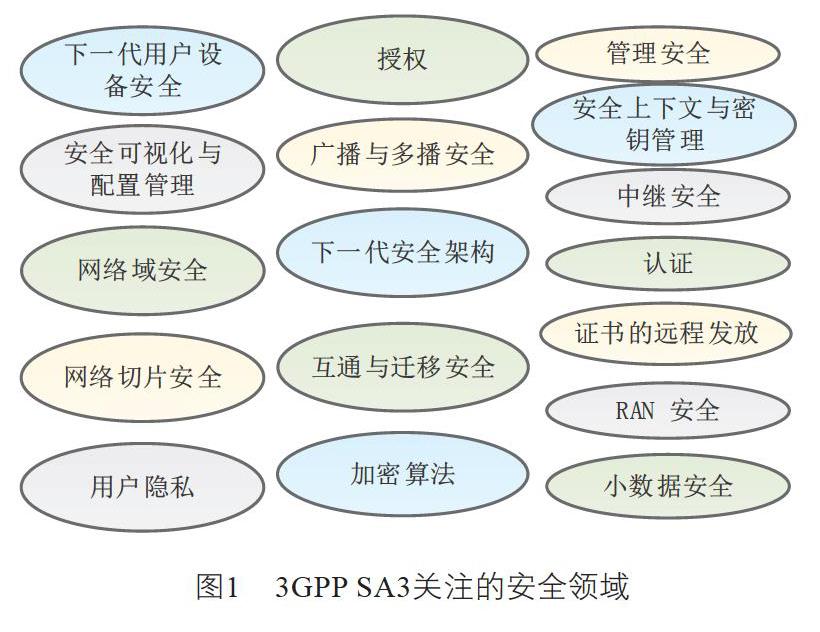

3GPP工作組SA3負責5G網絡安全構架設計,工作組指出了5G安全架構設計需要關注的領域[1],如圖1所示。

基于這一設計原則,ETSI[9]、5GPP[10]、中國的未來移動通信論壇[11]和IMT-2020(5G)推進組[12]等組織機構,以及Ericsson(愛立信)[13]、諾基亞[14]、大唐電信科技產業集團[15]、華為技術有限公司[16-17]等國內外企業都紛紛提出了各自的安全架構設計方案。

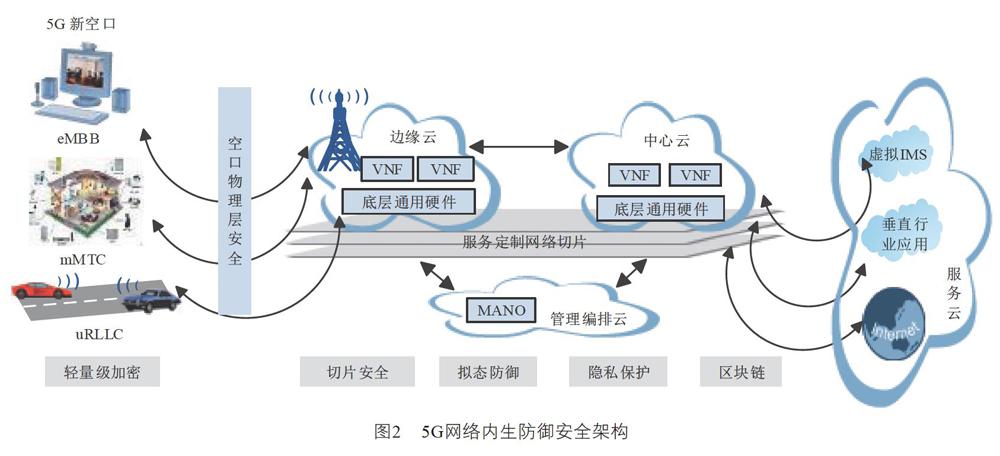

總的來看,在5G安全總體架構的能力部署層面,各種創新的思路還沒有收斂,內生安全成為引人注目的發展趨勢。從5G安全能力部署層面來看,目前的發展趨勢是,基于5G安全體系架構,結合5G網絡云化、池化、虛擬化的特點,探討內生安全的機理、機制以及部署框架,這也是目前業界針對5G安全研究的熱點和重點。結合5G安全需求以及系統內生安全機理,從空中接口和地面網絡等層面,挖掘5G網絡的內生安全元素,引入新型防御機制,提出一種5G內生安全部署架構,如圖2所示。在該架構中,需要研究物理層安全、輕量級加密、5G網絡切片安全、擬態防御、用戶隱私保護以及區塊鏈技術等關鍵技術以及在5G中的應用,從而形成具有防御已知安全風險和未知安全威脅能力的、高性能高可信一體化的技術解決方案。

4? ?5G安全關鍵技術

5G總體安全架構以安全關鍵技術作支撐。5G新的業務應用、新的網絡框架、新空口技術以及更高的用戶隱私安全需求,也推進了安全關鍵技術的演進和發展。本文將介紹與5G新業務應用、新網絡架構、新空口技術緊密結合的空口物理層安全技術、輕量級加密技術、網絡切片安全技術、用戶隱私保護技術和區塊鏈技術等。

4.1? 空口物理層安全

物理層安全[18-20](PLS, Physical Layer Security)利用無線信道的多樣性和時變性以及合法通信雙方信道的唯一性和互易性,從無線信號傳播的特點入手,在物理層探索無線通信內生安全機制。5G新空口的技術演進為從根本上化解無線傳輸開放性帶來的信號泄露風險創造了有利條件,5G所采用的大規模天線、高頻段、大帶寬等空口技術,使得無線資源里蘊含的內生安全元素更豐富、提取更便利,便于實現物理層安全[21],開辟了物理層安全新思路。此外,這些安全機制天然寄生于通信流程與信號處理技術中,可以和5G新空口技術同步演進、融合發展。

物理層安全傳輸技術、物理層認證技術和物理層密鑰生成技術是物理層安全的三個重要研究方向[22],如何利用5G新空口技術帶來的內生安全元素設計提高這三種技術的安全能力將是物理層安全發展的主要趨勢。物理層安全傳輸技術,利用5G新空口技術提供的無線信道特征的顯著差異設計與位置強關聯的信號傳輸和處理機制,生成私密的傳輸管道,達到無線通信“物理隔離”的效果[23]。物理層認證技術,在信號層面研究認證參數生成方法,將認證參數與信號傳輸路徑和信道特征綁定,將傳統對身份、信息的認證轉化為對信道的認證,設計信道認證機制。物理層密鑰生成技術,利用通信雙方私有的信道特征,提取無線信道的“指紋”,提供實時生成、無需分發的快速密鑰更新手段,實現逼近“一次一密”的加密效果[24-27]。三者相互聯系、相互結合,形成物理層安全的統一整體。

4.2? 輕量級加密

物聯網作為5G網絡的典型應用場景,其安全問題不容忽視而且具有特殊性。物聯網節點通常具有有限硬件和信號處理能力、有限的存儲內存、緊湊的外形尺寸和嚴格的功率約束,因此,要求在通信終端與節點側設計輕量級的安全通信機制。

針對上述物聯網節點特點設計輕量級安全機制,一方面可以從經典密碼加密機制入手,結合存儲、硬件資源和計算復雜度等方面優化已有加密算法結構,或者從分組、序列、哈希等多角度設計新型輕量級密碼算法,在不降低安全性能的條件下,減小資源與功耗等開銷。另一方面可以從挖掘無線信道的內生安全屬性入手,引入具有第三方無法測量、無法重構、無法復制的安全元素,在不犧牲通信能耗與效率的條件下,特別地針對大連接、小數據、低延時等特點,通過安全與通信的一體化設計理念實現輕量級安全。

4.3? 網絡切片安全

網絡切片是網絡功能虛擬化應用于5G階段的關鍵特征[28]。利用NFV技術可將5G網絡物理基礎設施資源根據場景需求虛擬化為多個相互獨立的、平行的虛擬網絡切片,每個切片按照業務場景的需求和話務模型進行網絡功能的定制剪裁和相應的網絡資源編排管理。

NGMN聯盟[29]分析了5G采用網絡切片技術后可能面臨的安全威脅和安全缺陷,列舉了切片安全需要關注的10個問題,包括:1)切片間的通信控制;2)切片實例化時運營商網絡內對切片管理者或者物理基礎設施的仿冒攻擊;3)運營商網絡內對切片實例的仿冒攻擊;4)運營商網絡內對不同切片管理者的仿冒攻擊;5)不同切片間不同安全協議或者策略的共存;6)拒絕服務攻擊;7)其他切片中安全資源的耗盡;8)跨切片的側信道攻擊;9)混合部署模型;10)UE連接至多個切片時切片間的隔離。關于網絡切片的安全,3GPP[30]分為兩個階段部署研究:第一階段涉及切片的安全隔離、終端安全接入切片、敏感網元設備安全等關鍵問題;第二階段涉及切片的獨立安全策略、切片管理安全等關鍵問題。特別地,針對網絡切片間隔離的安全需求,提出采用基于密鑰的技術方案來實現。同一終端可以共享控制面密鑰,但在不同切片內將使用不同的數據面密鑰。

4.4? 用戶隱私保護

從5G網絡隱私包含的內容分析,5G隱私保護的范疇至少應包括三個方面:1)移動通信網傳統意義的用戶隱私數據保護,如用戶簽約數據、位置、行蹤、通信內容、通信行為、通聯關系、賬號等;2)用戶在不同行業應用的隱私數據保護,如用戶的醫療健康信息、車聯網服務中的敏感信息等;3)敏感行業的關鍵數據保護,如機械控制、生產控制等的指令數據,該類數據通常敏感度更高。此外,從隱私數據威脅途徑考慮,需要從兩個方面開展5G隱私保護機制和關鍵技術研究:一個是隱私數據在提供、交互和使用等環節的防泄露問題;另一個是隱私數據在存儲、傳遞和使用等環節的防篡改、防破壞和防竊取問題。

在5G網絡中,不同的用戶、網元、應用、業務場景等對隱私保護的需求不盡相同,因此需要網絡提供差異化的隱私保護能力,采用不同的技術措施解決5G網絡的用戶數據防泄露問題。首先,應該清晰定義5G網絡涉及的個人隱私內涵、范圍,并明確處理和存儲隱私信息的網絡實體和相關操作;然后,采用數據最小化、訪問控制、匿名化、加密保護、以及用戶許可等技術手段和管理措施[31],從空口、網絡、信令交互、應用層等各個層面,對用戶個人信息的請求、存儲、傳輸等操作進行隱私保護。

4.5? 區塊鏈技術

5G海量實體構成的網絡空間中,實體數量巨大、類型多樣、網絡環境復雜、虛擬狀態和物理狀態同時存在,如何在復雜動態的環境下實現各個網元間交互信息的完整性保護,以及交互行為的不可否認性是5G網絡面臨的一大挑戰。區塊鏈作為一個分布式數據庫,記錄著區塊鏈從創世塊到當前塊的所有交易,具有去中心化、不可更改性、匿名性、可審計性這幾個特點,可以提供上述挑戰的解決方案。

物聯網方面,區塊鏈技術也有著廣闊的應用前景。2015年,IBM與Samsung進行名為去中心化對等網絡(ADEPT, Autonomous Decentralized Peer-to-Peer Telemetry)的項目合作,旨在將區塊鏈作為底層技術導入物聯網應用中[32]。2016年,新創企業IOTA亦研究出Tangle技術,改善了傳統區塊鏈技術應用于物聯網的諸多限制。2017年,阿里巴巴集團、中興、中國聯通以及工信部宣布將共同打造專門應用于物聯網的區塊鏈框架,且與國際電信聯盟進行接觸,希望通過區塊鏈技術改善物聯網連接成本過高、過度集中、擴展不易、網絡安全漏洞等問題。2017年9月,騰訊宣布與無錫高新區聯合成立TUSI物聯網聯合實驗室,攜手Intel共同開發區塊鏈技術,并與飛天誠信、握奇、天地融等智能硬件設備廠商共同研究物聯網安全[33]。

5? ?結束語

未來5G安全將在更加多樣化的應用場景、多種接入方式、差異化的網絡服務方式以及新型網絡架構的基礎上,提供全方位的安全保障。在提供高性能、高可靠、高可用服務的同時具備內在的高等級安全防御能力,可抵御已知的安全風險和未知的安全威脅。當前,5G標準化工作已經全面啟動,3GPP SA2計劃在2018年完成5G技術標準首個版本R15的制訂。因此,盡早明確5G網絡安全需求,提前開展5G安全關鍵技術研究,從網絡架構、電磁傳播機理出發挖掘內生安全元素、引入新型防御機制,并且在5G網絡的整體架構、業務流程和算法設計中綜合考慮5G安全要求,才能最終實現構建更加安全可信的5G內生安全網絡的目標。

參考文獻:

[1] 3GPP SA. 3rd Generation Partnership Project Service and System Aspects[DB/OL]. [2018-12-11]. http://www. 3gpp.org/specifications-groups/.

[2] 尤肖虎,潘志文,高西奇,等. 5G移動通信發展趨勢與若干關鍵技術[J]. 中國科學: 信息科學, 2014,44(5): 551-563.

[3] 黃開枝,金梁,趙華. 5G安全威脅及防護技術研究[J]. 郵電設計技術, 2015(6): 8-12.

[4] FuTURE Forum 5G SIG. 5G: Rethink Mobile Communications for 2020+[Z]. 2014.

[5] Open Networking Foundation. Software defined networking: the new norm for networks[EB/OL]. (2013-11-16)[2018-12-11]. https://www. opennetworking.org/images/stories/downloads/sdnresources/white-papers/wpsdn-newnorm.pdf.

[6] ETSI. Network Function Virtualization: Architectural Framework[EB/OL]. [2018-12-11]. http://www.etsi.org/ deliver/etsi_gs/ NFV/001_099/002/01.01.01_60/gs_NFV002v010101p.pdf.

[7] 季新生,楊靜,黃開枝,等. 基于哈希方法的物理層認證機制[J]. 電子與信息學報, 2016,38(11):? 2900-2907.

[8] 楊靜. 基于物理層安全的認證機制研究[D]. 鄭州: 解放軍信息工程大學, 2016: 19-28.

[9] ETSI. 5G Security[EB/OL]. (2017-08-15)[2018-12-11]. http://etsi.org/etsi-security-week-2017/5g-security.

[10] 5GPP. 5G PPP Phase1 Security Landscape Produced by the 5G PPP Security WG[DB/OL]. (2017-06)[2018-12-11]. http://www.smallcellhub.com/articles/share/751899.

[11] 未來移動通信論壇. 未來移動通信論壇[DB/OL]. [2018-12-11]. http://www. future-forum.org/.

[12] IMT-2020(5G)推進組. 5G網絡安全需求與架構白皮書[S]. 2017.

[13] Ericsson. 5G security: Scenarios and Solutions[EB/OL]. (2015-06)[2018-12-11]. http://www.ericsson.com/cn/res/docs/whitepape rs/wp-5g-security.pdf.

[14] NOKIA Bell Labs. Securing 5G Mobile Networks Built on Distributed TelcoClouds[EB/OL]. (2017-06)[2018-12-11]. http://docbox.etsi.org/Workshop/2017/201706_SECURITYWEEK/06_5GSECURITY/KEYNOTE_NOKIA_SCHNEIDER.pdf.

[15] 大唐電信科技產業集團. 建設安全可信的網絡空間 5G網絡安全白皮書[EB/OL]. (2015-12)[2018-12-11]. http://www.datanggroup.cn/upload/fckeditor/大唐電信集團5g網絡安全白皮書.pdf.

[16] 華為技術有限公司. 5G:安全需求和原理 華為白皮書[EB/OL]. (2015-12)[2018-12-11]. http://www.huawei.com/minisite/5g/img/5G_Security_Whitepaper_cn.pdf.

[17] Huawei Technologies Co Ltd. 5G Scenarios and Security Design[EB/OL]. (2016-11)[2018-12-11]. http://www-file.huawei.com/~/media/CORPORATE/PDF/white%20paper/5g-scenarios-and-security-design.pdf.

[18] M Yi, X ji, K Huang, et al. Achieving strong Security based on fountain code with coset pre-coding[J]. Communications Iet , 2014,8(14): 2476-2483.

[19] Li X Y, Wang X M, Xu X Y, et al. A Distributed Imple-mentation Algorithm for Physical Layer Security Based on Untrusted Relay Cooperation and Artificial Noise[J]. ETRI Journal, 2014,36(1): 183-186.

[20] X Ji, X Kang, K Huang. The full-duplex artificial noise scheme for security of a cellular system[J]. China Communications, 2015,12(1): 150-156.

[21] Yang N, Wang L, Geraci G, et al. Safeguarding 5G wireless communication networks using physical layer security[J]. IEEE Communications Magazine, 2015,53(4): 20-27.

[22] Liu Y, Chen H H, Wang L. Physical layer security for next generation wireless networks: Theories, Technologies, and Challenges[J]. IEEE Communciations Survey & Tutotials, 2017,19(1): 347-376.

[23] 鐘州. 等效信道特征可變模型下的安全編碼與傳輸機制研究[D]. 鄭州: 解放軍信息工程大學, 2013.

[24] Ahlswede R, Csiszar I. Common randomness in information theory and cryptography. I. Secret sharing[J]. IEEE Transactions on Information Theory, 1993,39(4): 1121-1132.

[25] Aono T, Higuchi K, Ohira T, et al. Wireless secret key generation exploiting reactance-domain scalar response of multipath fading channels[J]. IEEE Transactions on Antennas and Propagation, 2005,53(11): 3776-3784.

[26] Sayeed A, Perrig A. Secure wireless communications: Secret keys through multipath[C]//in Proceedings of IEEE International Conference on Acoustics, Speech and Signal Processing, 2008: 3013-3016.

[27] Chen C, Jensen M A. Secret Key Establishment Using Temporally and Spatially Correlated Wireless Channel Coefficients[J]. IEEE Transactions on Mobile Computing, 2011,10(2): 205-215.

[28]IMT-2020(5G)推進組. 5G網絡技術架構[EB/OL]. (2015-05)[2018-12-11]. www.imt-2020.cn/zh/documents.

[29] NGMN Alliance. 5G security recommendations Package #2: Network Slicing[EB/OL]. (2016-04)[2018-12-11]. http://ngmn.org/5g-white-paper.html.

[30] 3GPP TR 33.899 version 1.1.0. 3rd Generation Partnership Project; Technical Specification Group Services and System Aspects; Study on the security aspects of the next generation system (Release 14)[S]. 2017.

[31] Future論壇5G信息安全工作組17年第二次工作會議文稿. 5G安全白皮書框架建議[EB/OL]. [2018-12-11]. http://www. future-forum.org/2009cn/.

[32] IBM Institute for Business Value. Device democracy: Saving the future of the Internet of Things [EB/OL]. [2018-12-11]. http://www-935.ibm.com/services/us/gbs/thoughtleadership/internetofthings/.

[33] 騰訊聯合無錫市高新區成立國內首個TUSI物聯網聯合實驗室[EB/OL]. [2018-12-11]. http://finance.sina.com.cn/ roll/2017-09-10/doc-ifykuftz5907196.shtml.