5G時代大容量光接入網的安全技術

張宏熙

摘要:5G時代,光接入網會逐步承載5G應用,并向固移融合(FMC)的方向不斷演進。在這種應用場景下,光接入網的安全將面臨更多的威脅和挑戰。無源光纖網絡(PON)在演進到下一代PON2(NGPON2)的過程中,安全能力也逐步加強。5G網絡面向垂直行業的安全應用使得光接入網面臨著切片化的變革。光接入網必將融入到5G網絡中,和5G網絡一起為用戶構建端到端的安全防護網。

關鍵詞:光接入網;無源光網絡;安全;5G技術

Abstract: In the 5G era, optical access network will gradually carry 5G applications and evolve to fixed-mobile convergence (FMC). The security of the optical access network will face more threats and challenges. In the process of the evolution from passive optical fiber network (PON) to the next generation PON2 (NGPON2), the security of PON is also gradually strengthened. At the same time, the security requirements of 5G network for vertical industry make the optical access network face the revolution of slicing. It is considered that optical access network will be integrated into 5G network, which can build the end-to-end security protection network.

Key words: optical access network; passive optical network; security; 5G technology

1 5G時代光接入網的發展

趨勢

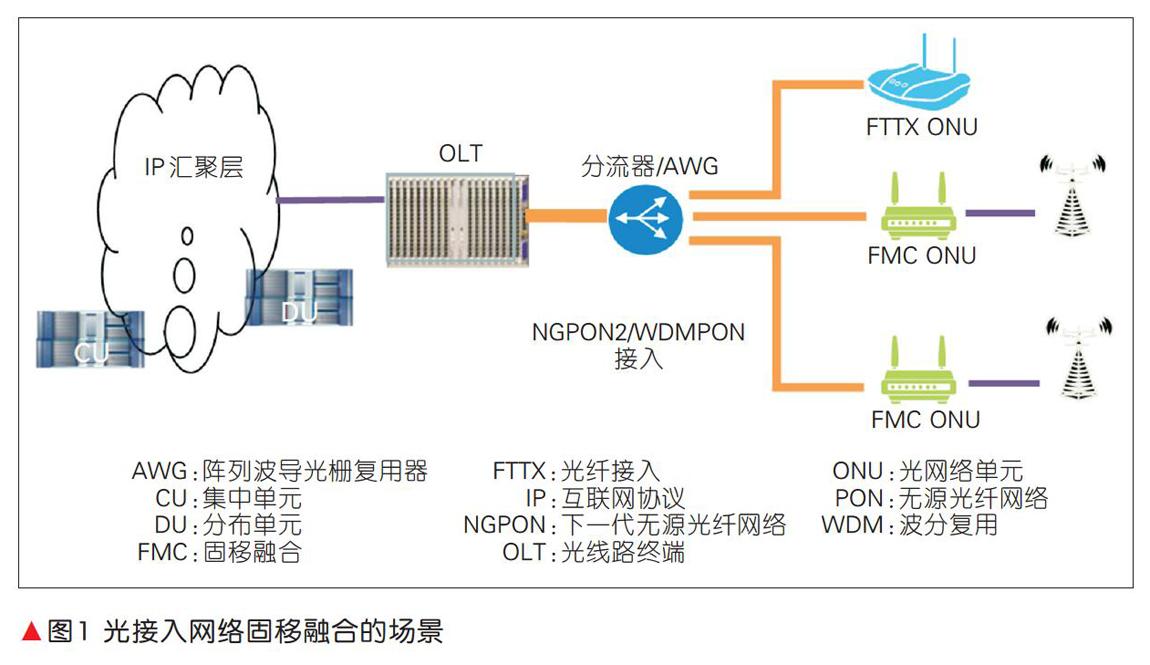

光纖接入網絡經過十幾年的高速發展,經歷了光進銅退、光纖到小區,目前已經進入光纖到戶的階段。隨著高清視頻業務的不斷興起,以及移動網絡從4G往5G的成熟演進,光接入網必將逐步承載大視頻以及5G相關的業務,并伴隨著虛擬化、云化的變革,朝著固移融合(FMC)(具體如圖1所示)的方向發展。

因此,5G光接入網在承載傳統接入業務的基礎上,還將承載著更多的大視頻業務以及移動業務,包括5G前傳及中傳業務。4 K/8 K高清視頻業務的發展,對用戶帶寬的提升提出新的需求,目前光接入網的帶寬從100 M、1 G逐步過渡到10 G。因此,光纖接入(FTTX)技術從1 G 無源光纖網絡(PON)演進到10 G PON,并向下一代(NG)PON演進。在高帶寬提升的同時,5G移動前傳或中傳的承載,對光接入段的時鐘精度要求在20 ns以下,時延要求500 μs以下。波分技術更適合傳遞低時延的業務,國際電信聯盟電信標準化部門(ITU-T)G.989已經對NGPON2技術定義出了標準規范。另外,IEEE 1588技術會更多地應用在光接入的相關領域,并從IEEE 1588V2升級到IEEE 1588V3,以更好地保證時鐘及時間的高質量傳遞。

FMC要求網絡提供者給不同服務等級(QoS)的業務或不同運營商的業務提供一個共享的接入平臺,或者說在承載5G網絡后,5G時代各垂直行業多樣化的業務需求會間接反映到光接入網絡上面。網絡切片正是滿足這類需求的重要技術,目前已經在各大運營商中開始部署。

視頻業務的發展對網絡帶寬的優化提出了新的需求,通過光線路終端(OLT)的內置刀片部署邊緣內容分發網絡(CDN)節點是一個有效的解決方案。該方案可以降低視頻業務的時延,增強邊緣處理能力,讓OLT成為邊緣云計算平臺的節點。同時,基于網絡扁平化和虛擬化的要求,將寬帶網絡網關(BNG)下移以和OLT的轉發面融合,同時控制面上移云端,電信網絡軟件定義網絡(SDN)/網絡功能虛擬化(NFV)化給業務的快速部署帶來優勢。

中興通訊的大容量光接入平臺(TITAN)支持未來NGPON2的大帶寬接入,也支持5G前傳和中傳;內置刀片技術支持邊緣計算處理能力,也支持切片技術、SDN/NFV的虛擬化演進。

2 5G時代光接入網的安全

挑戰

5G網絡對于增強移動寬帶(eMBB)、海量機器類通信(mMTC)、高可靠低時延(uRLLC)這3大應用場景和相關安全要求都有明確規劃。5G網絡是一個大容量的網絡,在承載5G后,光接入網的光網絡單元(ONU)從光纖到戶(FTTH)的一個用戶或少量用戶轉變為5G和FTTH融合的FMC接入,尤其是5G網絡支持廣連接、高覆蓋的物聯網接入,容量的提升要求其安全性也要上一個臺階。另外,5G是一個開放的網絡,海量的設備會暴露在更靠近用戶的區域,更易被黑客控制或攻擊。一旦遭到安全攻擊,影響面會非常大。如何避免受到網絡攻擊,如何避免敏感信息不被泄露,如何保證設備的可用性不受影響,如何在受到安全攻擊的情況下又如何把損失降低到最小,都是需要我們持續研究的課題。本文中,我們將重點探討5G安全挑戰下的PON網絡安全技術。

5G網絡的承載,必然讓光接入網絡的架構產生重大變革。邊緣節點的下沉,對接入網絡的安全級別要求提高,原有針對核心網絡的攻擊模型需要引入接入層;為了支持切片功能,軟件架構會進行重構,以便支持切片的快速部署、差異化服務及可剪裁等特性;為了提高通信系統的靈活性、可擴展性,提升業務的部署速度,還會考慮引入信息技術(IT)。

對于5G安全架構,NFV/SDN化和微服務化是其發展的必然趨勢。5G安全架構會面臨新的挑戰,其安全功能也會和其他的功能一樣在新架構里靈活地進行編排和部署。虛擬化、云化相關的云安全聯盟已經在這方面進行了深入研究。本文中,我們會基于切片技術引入的光接入網架構變化做探討。

3 光接入網的安全架構

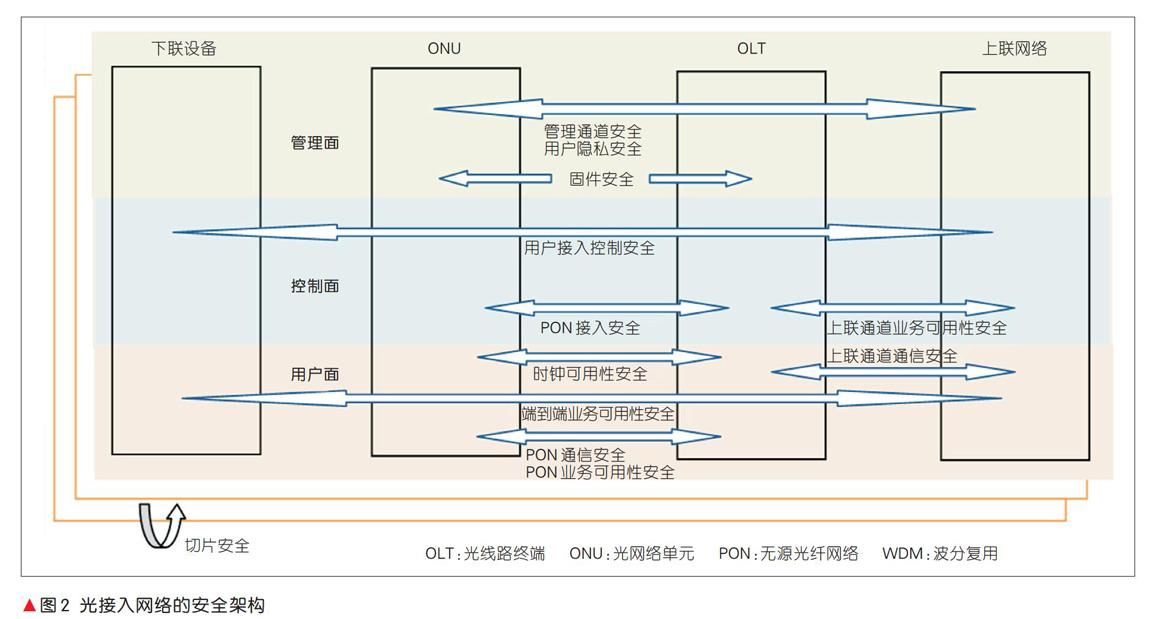

參照ITU-T X.805的標準建議,我們對光接入網的安全架構進行分析。ITU-T X.805建議的安全架構分為3層(應用安全層、業務安全層、基礎設施安全層)、3面(端用戶平面、控制平面、管理平面)。針對3層3面的資產,我們定義了8個安全維度(接入控制、認證、不可否認、數據保密性、數據完整性、通信安全、可用性、隱私性)、5類安全威脅(摧毀、破壞、移除、泄露、中斷)。

圖2是光接入網絡的安全架構,包括基礎設施層的3個平面(用戶面、管理面、控制面)相關的安全模型。其中,光接入網絡主要涉及基礎設施層,少量位于服務層。文章中,我們重點探討基礎設施層的安全。

(1)用戶面。主要涉及PON層的通信安全、PON業務可用性安全、端到端業務可用性安全、時鐘可用性安全、切片安全等。

(2)控制面。主要涉及PON ONU接入安全以及用戶接入控制安全等。

(3)管理面。主要涉及管理通道安全、用戶隱私安全,以及固件安全等。

對于各層的安全,我們分別做如下考慮:針對PON層通信安全,主要考慮應用PON層加密技術;針對PON ONU接入安全,主要考慮應用PON接入認證技術;針對PON接入業務可用性安全,主要考慮應用PON保護技術;針對端到端業務可用性安全,主要考慮分布式的防拒絕服務(DoS)攻擊技術;針對時鐘同步安全,主要考慮時鐘和時間傳遞的保護和備份技術;針對切片安全,主要考慮切片隔離和權限控制技術;針對用戶隱私安全,主要考慮數據保護技術和脫敏技術;針對固件安全,主要考慮數字證書技術。

4 關鍵安全技術

4.1 PON網絡通信安全技術

通過建模分析,我們可以發現PON網絡的通信安全主要存在以下威脅:

(1)在PON系統中,下行數據向PON上所有ONU進行廣播。如果有惡意用戶對ONU進行更換或重新編程,那他就能夠分析出所有用戶的所有下行數據。這是PON安全系統會遇到的“竊聽”威脅。

(2)上行數據可以來源于接入特定ODN的所有ONU。如果有惡意用戶對ONU進行更換或重新編程,那他就可以通過偽造報文的方式來仿冒其他的ONU。

(3)攻擊者還可以在基礎設施上的不同點連接惡意設備(例如通過篡改街道機柜、備用端口或光纖電纜),以攔截或產生流量。根據不同位置,設備可以模仿OLT的行為,或可以模仿ONU的行為。

當然,點對點(PtP)模式的波分復用(WDM)-PON相對于傳統的PON網絡或時分波分復用(TWDM)-PON網絡,安全威脅要弱一些,因為這種模式下不同用戶通過波長進行了隔離。其主要的威脅來源于惡意破壞物理設備以模仿OLT或ONU設備的行為,或由于陣列波導光柵復用器(AWG)的性能問題或惡意干擾導致的不同波長間的串擾。對于物理設備的惡意破壞,則需要加強其管理,提升AWG的抗干擾性能,并且強化ONU的認證機制。

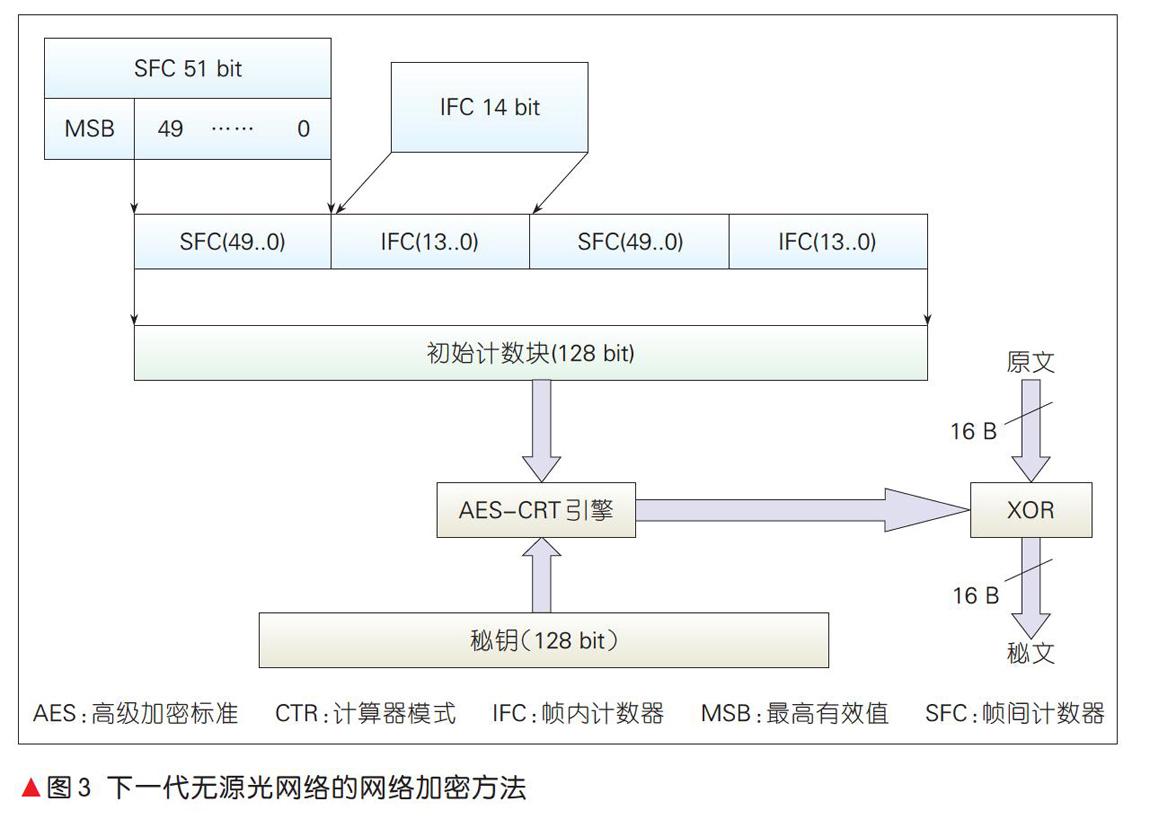

針對加密技術,吉比特無源光網絡(GPON)可采用ITU-T G.984.3建議的高級加密標準(AES)技術,它以16字節(128 bit)為單位進行操作,可以使用128,192或256 bit的秘鑰。AES加密采用計數器(CTR)模式,計數器寬度為46 bit,由16 bit的幀內計數器和30 bit的幀間計數器組合而成。46 bit的計數器復制3次后保留并使用最低的128 bit,按照AES算法生成密碼進行數據加密。加密秘鑰則由ONU產生,并定期和OLT進行交互,OLT收到秘鑰后,和ONU同步進行切換。這些交互的具體過程借助PON物理層的維護管理(PLOAM)通道來完成。

ITU-T G.984.3僅要求下行的加密,而ITU-T G.984.3以后的標準(XGPON開始,包括ITU-T G.987、ITU-T G.9807[4]和ITU-T G.989[5]等)則要求了雙向加密。雙向加密中,這64 bit是由14 bit的幀內計數器和51 bit的幀間計數器的低50位組合而成(如圖3所示)。另外,秘鑰交互過程也更復雜,由OLT發起的多次交互來完成。秘鑰交互和切換通過PLOAM通道完成。另外,ITU-T G.984僅規范了下行單播數據的加密,而ITU-T G.987以后的標準則規范了上下行的單播,以及下行組播通道的加密。下行組播通道的加密秘鑰由OLT生成,并通過光網絡單元管理控制接口(OMCI)通道傳遞給ONU。

在管理通道完整性安全方面,ITU-T G.984.3僅要求PLOAM通道和OMCI通道采用循環冗余查核(CRC)校驗,而ITU-T G.987以后的標準則要求這2個通道采用基于AES加密方式的消息認證碼(AES-CMAC)的方式進行加密。

其他方面的加密技術,還包括ITU-T G.983.1定義的攪動(Churning)算法、中國電信在基于以太網的無源光網絡(EPON)技術規范中要求的三重攪動技術等。PON系統采用CTR模式的AES加密技術,相當于一次一密,安全性相對比較高,其薄弱環節在于秘鑰(圖3中的秘鑰)從ONU到OLT的傳遞過程。從ITU-TG.987開始,各個標準均對秘鑰的加密傳送進行了規范,并要求采用電子密碼本模式(ECB)的AES方法,但是其使用的秘鑰是加密秘鑰(KEK),存在一定的安全風險。在不考慮PON 互通性的前提下,采用非對稱的加密方式進行秘鑰管理將能夠較大程度地提升安全性。

針對PtP類型的WDM-PON系統,加密技術沒有在標準里被定義。針對移動前傳和中傳,尤其是僅針對接口進行透傳處理的場景,加密可主要依靠基站和分布單元(DU)/集中單元(CU)間的數據進行,如MACSec技術等。

在接入認證方面,ITU-T G.984定義了ONU序列號和密碼2種認證方式。序列號或密碼通過ONU經由PLOAM通道上報,OLT會將其和預設置的序列號或密碼進行關聯判斷。ITU-T G.987以后的標準定義了基于Register ID的認證方式,可以經由OMCI通道進行雙向認證,也可以通過IEEE 802.1X進行雙向認證。

未來的PON網絡認證技術,應在已有標準化的認證技術基礎上,增加對ONU的為許可證(license)控制、數字證書校驗等新技術,即在OLT上增加對ONU的許可控制,限制PON口下接入的終端型號,以及對應型號的接入數量。此外,如果在OLT上增加數字證書認證技術,針對ONU的固件進行基于數字證書的認證,可以最大程度地防止對ONU固件的篡改。可行的一種方式是在ONU上線的過程中對OLT和ONU上存放的數字證書進行比較。對于不一致的情況,則不允許上線。

4.2 PON網絡流氓ONU防護技術

在PON網絡里,存在這樣一種威脅:由于某個ONU工作異常或攻擊者通過ONU進行更換或重新編程,不依據OLT下發的授權時隙發送上行數據,或不依據OLT分配的邏輯通道ID發送上行數據。這樣會影響到其他ONU的正常工作。由于上行時隙的重疊或邏輯通道的沖突,會導致其他ONU產生誤碼甚至業務中斷,引起可用性問題。

我們可以從3個方面來應對該威脅:

(1)檢測。

針對連續長發光型的流氓ONU,可以通過PON口的告警來識別。出現這種情況時,PON口會出現嚴重的誤碼,甚至上行突發丟失、出現信號丟失告警或ONU掉線告警。更嚴格的識別方法包括定期在非授權時隙進行檢測,看能否發現從ONU送上來的連續光信號。

針對瞬間長發光型的流氓ONU,也可以通過PON口的告警來識別。出現這種情況時,PON口會出現誤碼,某些ONU的窗口漂移告警、上行突發丟失及ONU的掉線告警(一般是和流氓ONU相鄰的ONU)。更嚴格的識別方法具體包括定期在非授權時隙進行檢測,看是否有可能檢測到非授權時隙瞬間發光。

針對邏輯通道非法搶占的情況,一般體現為某些邏輯通道業務異常或告警,辨識上會更困難一些。

(2)定位。

針對連續長發光型的流氓ONU,可以通過OLT對ONU順序下發關光的指令或順序物理斷開ONU的方式。如果某個ONU關光后,長發光異常消失,則流氓ONU得到定位;如果某個ONU開電前后系統由正常進入異常狀態,則流氓ONU也可得到定位。

針對瞬間長發光型的流氓ONU,可以通過檢查動態帶寬分配(DBA)列表中出現告警的ONU位置統計信息,得到流氓ONU及受影響ONU清單;通過和連續長發光型的流氓ONU類似的方式,進行該清單中ONU的關光或物理斷開的方式,最終定位出流氓ONU。

針對邏輯通道非法搶占的情況,可以通過檢測ONU上線時間,結合邏輯通道相關業務異常的時間,對非法強占邏輯通道的流氓ONU進行初步定位,并依次得到流氓ONU及受影響ONU清單,再通過類似連續長發光型的流氓ONU類似的方式,進行該清單中ONU的關光或物理斷開,最終定位出流氓ONU。

(3)隔離或防護。

針對定位出的流氓ONU,可以遠程發送下線指令,或采用人工關電來進行隔離。對于非法搶占邏輯通道的流氓ONU,也可以采用邏輯通道編號和ONU認證信息綁定的方式進行防護。上行的非法邏輯通道的業務無法匹配綁定清單中的條目,OLT會對該業務進行忽略。

以上的方法適用于普通的PON網絡和NGPON2的網絡。針對多波長的場景,在每個可能的波長中都需要進行檢測和防護。但是,從某種意義上說,以上的方法僅能防范部分的流氓ONU,對于非常惡意的光層的干擾,還需要做進一步的研究。

4.3 PON保護技術

PON網絡在應用時,一個比較嚴重的可用性風險是光路的故障,包括PON接口或OLT節點的故障。為應對這方面的可用性風險,做到失效時安全,PON網絡標準定義了4類保護方式:Type A、Type B、TypeC、TypeD,最常用的是TypeB保護。以上保護類型,針對OLT上的PON口,需要進行冗余設計。一般主備端口位于不同的板卡或不同的OLT節點。針對5G接入,考慮到接入用戶量比較大,之后將會越來越多地應用跨OLT的保護方案,而且由于基站距離短、密度大,所以更多使用TypeB保護,即主要保護主干光纖和OLT節點。針對AWG設備,則主要是依賴于物理方面的安全保護。圖4為典型的Type B類型的PON的保護方案(定義在ITU-T G.989中)。

和普通PON類似,NGPON2可以實現同一波長對之間的保護,即在這種情況下,不管是單波長的ONU或多波長的ONU都可以達到保護的效果。這主要是通過檢測某個特定波長的光信號的告警來實現的。對于多波長的ONU,如果各波長之間是負荷分擔的,則可以定義多個波長組合成的一個邏輯鏈路,那么Type B則實現的是多波長的邏輯鏈路組間的保護。這種情況下可以定義為僅有一個波長出現故障即實現保護,或者只有所有的波長都出現故障了再進行業務保護。不論是TWDM PON還是PtP WDM PON,保護的流程都是類似的。ONU也可以采用不同的波長分別連接主備OLT端口。特別是在跨OLT保護的場景中,實現起來較為方便,可以減少OLT節點間的協議交互。當然,ONU可以采用波長調諧方式實現在主備波長之間的切換,這在ONU支持可調諧或無色的情況下是非常適用的。

4.4 時鐘安全技術

5G前傳和中傳的承載,依賴于時鐘傳遞和IEEE 1588時間傳遞技術。時間或時鐘方面的信號劣化或中斷,對基站的工作是致命的。

在時鐘傳遞方面,OLT需要支持多種或多路時鐘源,包括外部大樓綜合定時供給設備(BITS)時鐘、同步以太網時鐘源、全球定位系統(GPS)時鐘源、IEEE 1588時鐘源等。在運營過程中,根據時鐘源定義的優先級,需要優選出質量最好、優先級最高的時鐘源。在主用時鐘信號發生質量劣化或出現丟失告警時,可以馬上切換到下一優先級的時鐘。如果系統可以同時同步2路以上的時鐘源,則可以使備選時鐘質量得到較好的保證,同時切換過程可以做到基本無損。PON光線路的時鐘需同步于OLT的系統時鐘源,可保證時鐘信號在PON鏈路上的有效傳遞。對于PtP類型的WDM-PON網絡,則只要OLT和ONU間特定的一個波長進行同步以太網信息的傳遞即可。

在時間傳遞方面,OLT上也需支持多種或多路時間同步信號源,包括GPS時間、1秒脈沖(PPS)+日期時間(TOD)信號、1588協議端口等。精確時鐘協議(PTP)模塊進行時間信號的同步及時間源的優選。在運營過程中,根據時間源定義的優先級,優選質量最好、優先級最高的時間源。在主用時間信號發生質量劣化或者出現丟失告警的時候,可以馬上切換到下一優先級的時間源。如果系統可以同時同步2路以上的時間源,則可以使備選時鐘質量得到較好的保證,同時切換過程可以做到基本無損。時間信息在PON鏈路上的傳遞,主要依靠超幀信息作為基準,而且靠OMCI信令進行定期校準。對于PtP類型的WDM-PON網絡,則只要OLT和ONU間特定的一個波長進行IEEE 1588協議的傳遞即可。

針對時鐘的鎖相環以及時間的PTP模塊,系統需要考慮冗余備份,以便在發現故障的情況下可以自動切換到備用的模塊。主備模塊可以位于專用的時鐘板卡上,也可以位于業務控制板上。如果位于業務控制板上,應結合業務板卡的運行情況綜合進行板卡切換。不同的模塊間應考慮主備時鐘及時間信號的跟蹤機制,以確保在主模塊故障后可以做到無損切換。

4.5 切片安全技術

光接入網絡目前已經引入切片技術,但是主要應用在OLT側,以面向不同的運營商共享同一物理設備的方式為主,主要有基于板卡、基于PON口、基于ONU等方式劃分切片的應用。引入5G承載后,場景會有革命性的變化。以垂直行業應用為基礎將會是切片劃分的主要場景。因此,切片將會是從基站到核心網絡的端到端的隔離,即切片經由光接入網時,ONU會按照業務切分,在OLT上,將會在PON口內部按照不同的業務顆粒度進行切分。這種場景下,切片間的安全攻擊、切片內業務可用性威脅都要基于光接入網絡的特性來應對。

為了達到切片隔離的效果,首先需要保證切片內的業務調度。僅靠邏輯的隔離是不夠的,需要在QoS層面對業務進行保證。不同的切片應用在轉發面上不同的QoS單元中,例如PON接入層面,需要給不同的切片業務分配不同的邏輯通道,以對業務進行專門控制。在上行方向,需要能基于Tcont或Tcont組進行切片劃分,不同的Tcont或Tcont組需要能保證QoS的調度等級,以達到某個切片被攻擊但不會擴散到其他切片的效果。當然,對于PtP的WDMPON的場景,隔離就相對容易一些,可以采用不同波長或波長組為單位進行切片劃分。

另外,在管理層面,切片的安全功能需要納入端到端切片的場景中進行統一編排,從基礎設施層、業務層到應用層都需要做到隔離。因此,管理面上的用戶接入及業務控制是非常重要的。對于切片間的互相訪問要進行嚴格地鑒權,禁止非法的跨切片互訪。特別地,為防止跨切片的攻擊,如果涉及不同的切片采用相同的虛擬網絡的場景,應該在切片間配置防火墻進行隔離。

4.6 端到端業務可用性安全技術

端到端的業務安全是依據縱深防御的安全原則進行部署的。從PON接入層到切片層,再到用戶業務管道,都需要進行部署。在防DoS攻擊技術上,可以從接入節點到ONU、OLT再到核心網絡建立起端到端追蹤監測系統。通過各個設備的聯動,在某個節點發現疑似Dos攻擊的情況下,可以快速定位到攻擊源頭。同時,這也體現了一個分布式的網絡防御架構,在接入網絡復雜的情況下,可以在更靠近攻擊源頭的地方及早發現并遏制。完備的入侵檢測系統(IDS)正是構筑在這樣的分布式系統基礎上的。

4.7 CDN下沉相關安全技術

在可用性安全方面,需要考慮CDN設備和其他模塊的隔離。在這方面,防火墻技術、防Dos攻擊技術是非常重要的技術。來自于合法用戶的仿冒核心網設備的攻擊會是識別的難點,因此防火墻技術需要防止來自用戶側的攻擊,也需要防止來自網絡側的攻擊。根據CDN設備歸屬的業務,將CDN設備劃入對應的切片也是必須的措施。另外,數據安全也非常重要,必須識別關鍵的隱私數據,并對該數據部署加密的存儲和傳輸,以及分析使用方面的脫敏等措施。

5 結束語

光接入網絡安全技術的部署對5G時代的光接入網的應用能起到一定的防護作用。當然,隨著5G技術的發展和應用的深入,相關的安全繼續也需要不斷演進。光接入網必將融入到5G網絡中,和5G網絡一起,為用戶構建端到端的安全防護網。

參考文獻

[1] ITU-T. Gigabit-Capable Passive Optical Networks (GPON): Transmission Convergence Layer Specification: ITU-T G.984.3[S]. 2009

[2] ITU-T. 10-Gigabit-Capable Passive Optical Networks (XG-PON): Transmission Convergence (TC) Layer Specification: ITU-T G.987.3[S]. 2009

[3] ITU-T. 10-Gigabit-capable symmetric passive optical network (XGS-PON): ITU-T G.9807.1[S]. 2016

[4] ITU-T. 40-Gigabit-Capable Passive Optical Networks (NG-PON2): Transmission Convergence Layer Specification: ITU-T G.989.3[S]. 2015

[5] ITU- T. Security Architecture for Systems Providing End-to-End Communications: ITU-T X.805 [S]. 2003

[6] National Institute of Standards and Technology Framework for Improving Critical Infrastructure Cybersecurity Version 1.1 Draft 2[R/OL].[2019-05-25]. https://aisel.aisnet.org/amcis2017/TREOs/Presentations/51/

[7] 任建勇. 光接入網的安全技術研究[J]. 信息網絡安全, 2009,(10): 61. DOI:10.3969/j.issn.1671-1122.2009.10.022

[8] 張位. 光接入網絡的安全性及其增強技術研究[D]. 成都: 電子科技大學, 2017

[9] 喬婧, 潘武, 楊靜. 全光網絡的安全及防范分析[J]. 光通信技術, 2008, 32(3): 10. DOI:10.3969/j.issn.1002-5561.2008.03.003