國產密碼在水利自動控制系統中的應用

朱 月,陳 寧,高祥濤,王美玲,趙 峰

(1.江蘇省水文水資源勘測局,江蘇南京210029;2.江蘇省秦淮河水利工程管理處,江蘇南京210000)

0 引言

近年來,我國水利信息化建設飛速發展,水利部陸續實施了一系列水利信息化建設戰略。隨著物聯網技術的發展,水利物聯網感知設備被廣泛應用于水文數據自動測報、水資源管理、防汛指揮調度、水利工程視頻監控等場景,水利感知基礎信息得到了快速傳輸及有效應用,為“智慧水利”的發展提供了有力保障[1]。

但是,在江蘇省范圍內,現有的水利物聯網傳感終端數量龐大,且多分散部署在水利系統的各個物理節點上,節點與上位機之間一般采用RS-232、RS-485等線路連接,通信協議也主要采用Modbus 協議[2]。由于線路以及Modbus 協議沒有數據加密、身份認證等保護機制,傳感終端與上位機通信線路很容易遭受數據竊取、偽造等攻擊[3]。同時,江蘇省已建系統數量龐大,系統改造或重建成本較高。因此,只能在現有設備、線路的條件下,通過低成本的改造措施,保障水利工業控制數據傳輸的安全性。

本文利用國產密碼設備實現工業控制系統中傳輸數據的加密與認證,在RS-232、RS-485 接口上安裝加密設備,并在傳感終端和上位機之間分別部署,是一個物理安全的實體。通過密碼設備間的身份認證和數據加解密,構建傳感終端和上位機間的安全信道。PLC 端加密設備主要是對主控端的命令進行加密,對應答進行解密;傳感終端加密設備主要對主控命令進行解密,對應答數據進行加密。加密設備部署在實驗室與實地環境試運行后,數據讀取正常,系統運行穩定。

1 研究背景

2010年6月,位于納坦茲的伊朗核設施遭到病毒攻擊,一臺濃縮鈾離心機被破壞,導致該核設施功能癱瘓,這是名為震網(Stuxnet)的病毒首次被發現[4]。震網是第一個專門定向攻擊真實世界中關鍵基礎設施的病毒,被設計成針對西門子公司的數據采集與監控系統系統(SCADA)SIMATIC WinCC 進行攻擊,其目標包括核電站、水壩、國家電網等基礎設施。

此類攻擊并不直接攻擊測量控制單元(MCU)等上位機使用的計算機網絡,而是通過攻擊可編程邏輯控制器(PLC)等下位機使用的控制總線和傳感器網絡,實現其戰略或戰術目的[5]。

當下,物聯網技術被廣泛應用于能源、水利、交通等各個與國民生活密切相關的領域,在上述行業的基礎設施中,存在著大量傳感器以及連接它們的網絡。與基于分組交換技術的計算機網絡不同,傳感器大多數是依賴于總線結構的電路交換網絡。隨著震網等攻擊傳感器網絡的病毒和工具被發現,關鍵基礎設施中傳感器網絡正在面臨著前所未有的威脅[6]。

而國內外對于Modbus協議的安全性研究尚處于初級階段,工業自動化控制系統所面臨的信息安全風險沒有得到廣泛的重視,在國內這一問題更加突出。

本文將國產密碼芯片應用于水利自動化控制協議中,通過國產密碼產品實現水利行業的具體應用,具有較高的研究價值與現實意義。

2 加密模塊設計

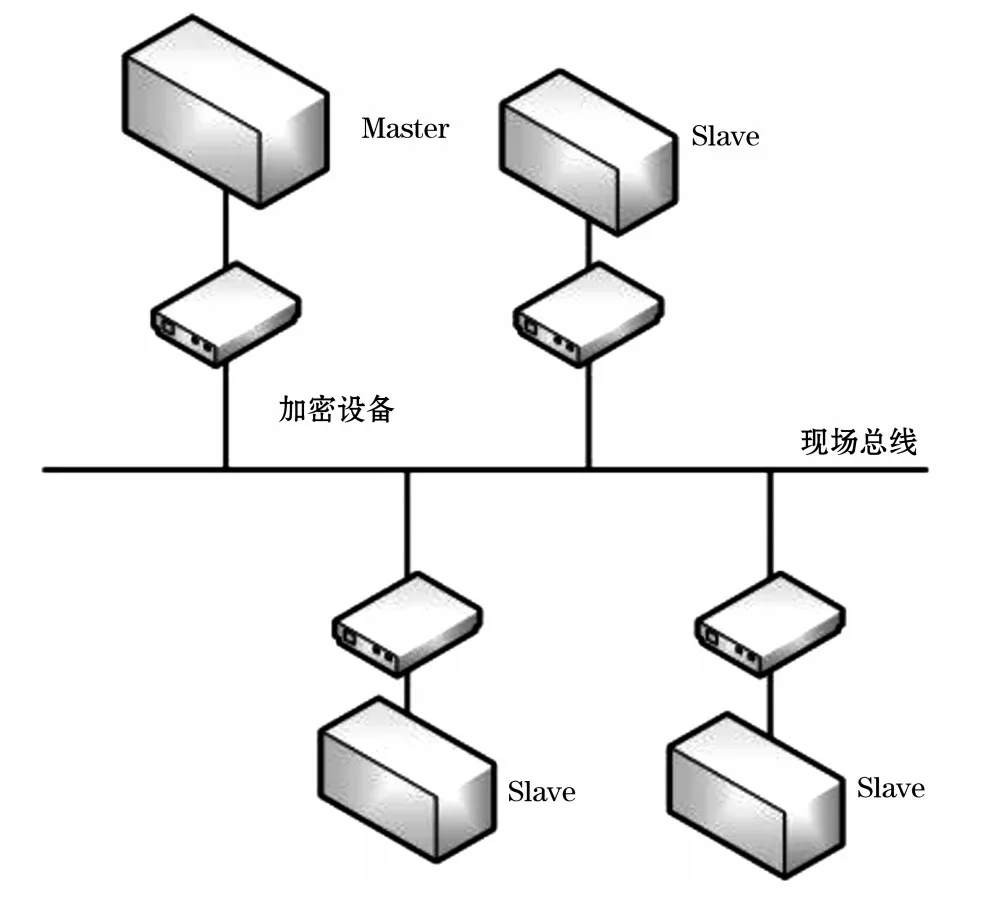

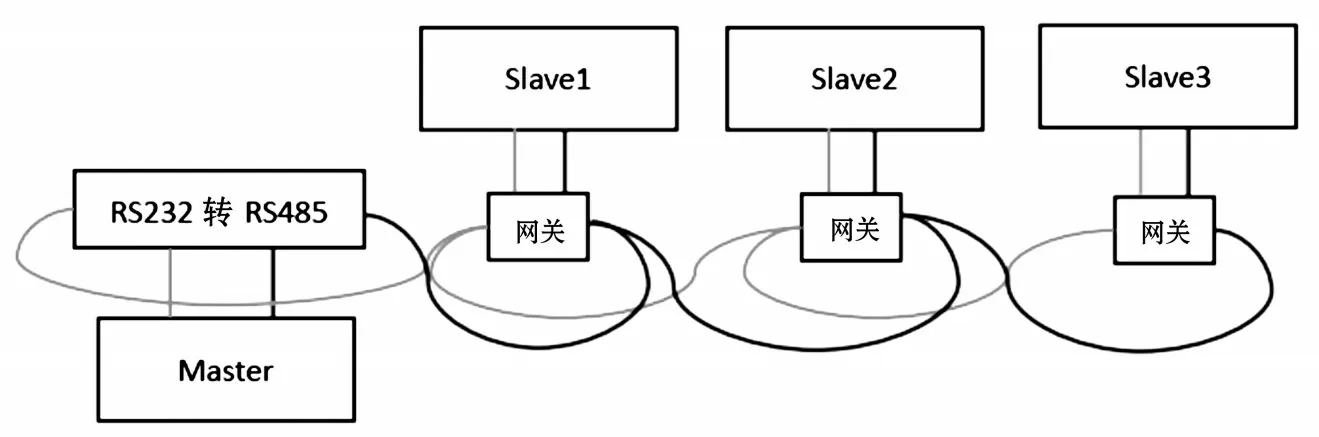

本文擬在在自動化控制設備與現場總線之間部署硬件加密設備,其在實際環境部署的拓撲結構如圖1所示。

圖1 加密設備部署拓撲結構

為了實現工業控制系統數據安全傳輸,加密設備研發的重點是加密模塊的設計與部署。加密模塊支持國產SM1、SM2、SM3、SM4 算法以及RSA、SHA-1/256/384/512等算法,工作密鑰采用預置的方式,加密模塊中包含可編程CPU,在特殊場合也可以實現密鑰協商工作模式。為了適應水利工程控制系統環境的要求,加密模塊設計需注意以下幾點。

一是明確加密模塊所要實現的功能和性能,明確設備的軟、硬件配置,明確部署平臺和接口標準等。

二是保證密碼運算的正確性,密鑰生命周期全過程的安全性,加密模塊自身的安全防護和可靠性。

三是注意現場部署環境、功耗等條件。加密模塊從硬件芯片選型、軟件低功耗待機設置等多個方面進行了低功耗以及設備小型化設計。

四是考慮水利工控系統實際環境。實際部署環境多靠近水域,多家設備在同一場景中需考慮設備電磁兼容性防護,因此需要對加密設備的485通信接口做光耦隔離,最大限度保證設備功能運轉不受外部雜波信號影響。同時,需要對機殼做好密封處理,采用航插方式對電源、信號進行保護。

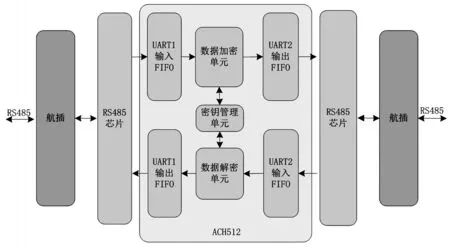

水利數據采集通信加密模塊作為獨立的硬件加密模塊,串聯在傳感終端的RS485 傳輸線路中,通過RS485連接,對RS485線路上的雙向數據進行加解密運算,保障RS485線路上數據傳輸的安全。水利傳感終端線路保護加密模塊硬件結構如圖2所示。

其中,硬件加密模塊設備具體參數如下:

(1)加密模塊尺寸為60 mm×54 mm。

(2)加密模塊包括兩個UART、多個數據緩沖、數據加密解密單元和密鑰管理單元。

圖2 加密模塊硬件結構

(3)加密模塊采用航插方式的RS485與傳感器及PLC 通信,同時預留程序注入接口,方便數據加密模塊調試、初始化。

(4)輸入電壓采用12~24 V/DC寬壓輸入,以適應不同的供電需求。

對加密模塊兩路485接口的隔離處理,電源及信號的隔離設計可以有效控制由接地電勢差、接地環路引起的各種共模干擾問題。

3 加解密流程

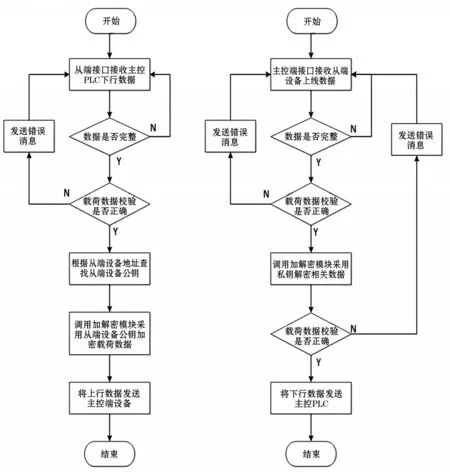

數據加密采用數字信號信封的方式進行加密處理,根據數據載荷中的目的地址獲取對方的加密公鑰,使用加密公鑰對報文加密密鑰進行加密,使用報文加密密鑰對明文數據和散列值進行加密。解密是加密的逆過程,并需要對解密后散列值進行驗證,加密運算步驟如下。

S1:使用SM3 算法生成載荷數據PD的校驗值DH;

S2:使用隨機數發生器生成對稱密鑰RK;

S3:使用SM2 算法和對方公鑰對RK加密生成CK;

S4:使用SM4 算法和RK 對EP={PD|DH}進行加密得到EC;

S5:重新計算校驗碼CRC;

S6:加密計算完成。

主控端設備對下行數據進行加密,對上行數據進行解密;而從端加密設備正好相反,對下行數據進行解密,對上行數據進行加密。主控端加密設備下行數據和上行數據處理流程圖如圖3所示。

4 試驗與結果分析

國產加密網關研制成功后,在實驗室測試兩周后,部署在武定門閘機組上試運行測試。

測試參數:溫度(℃)、電壓(V)。

測試指標:穩定性、正確性、延遲。

所需設備:國產加密網關、PLC主機、溫度傳感器、三相電電壓監控傳感設備。

測試距離:100 m左右。

現場10 臺溫度傳感器以手挽手的RS485 接線方式傳送到主機PLC 端,在主控端安裝一臺加密網關設備,每個溫度傳感器端安裝一臺加密網關設備,設備連接模擬圖如圖4所示。

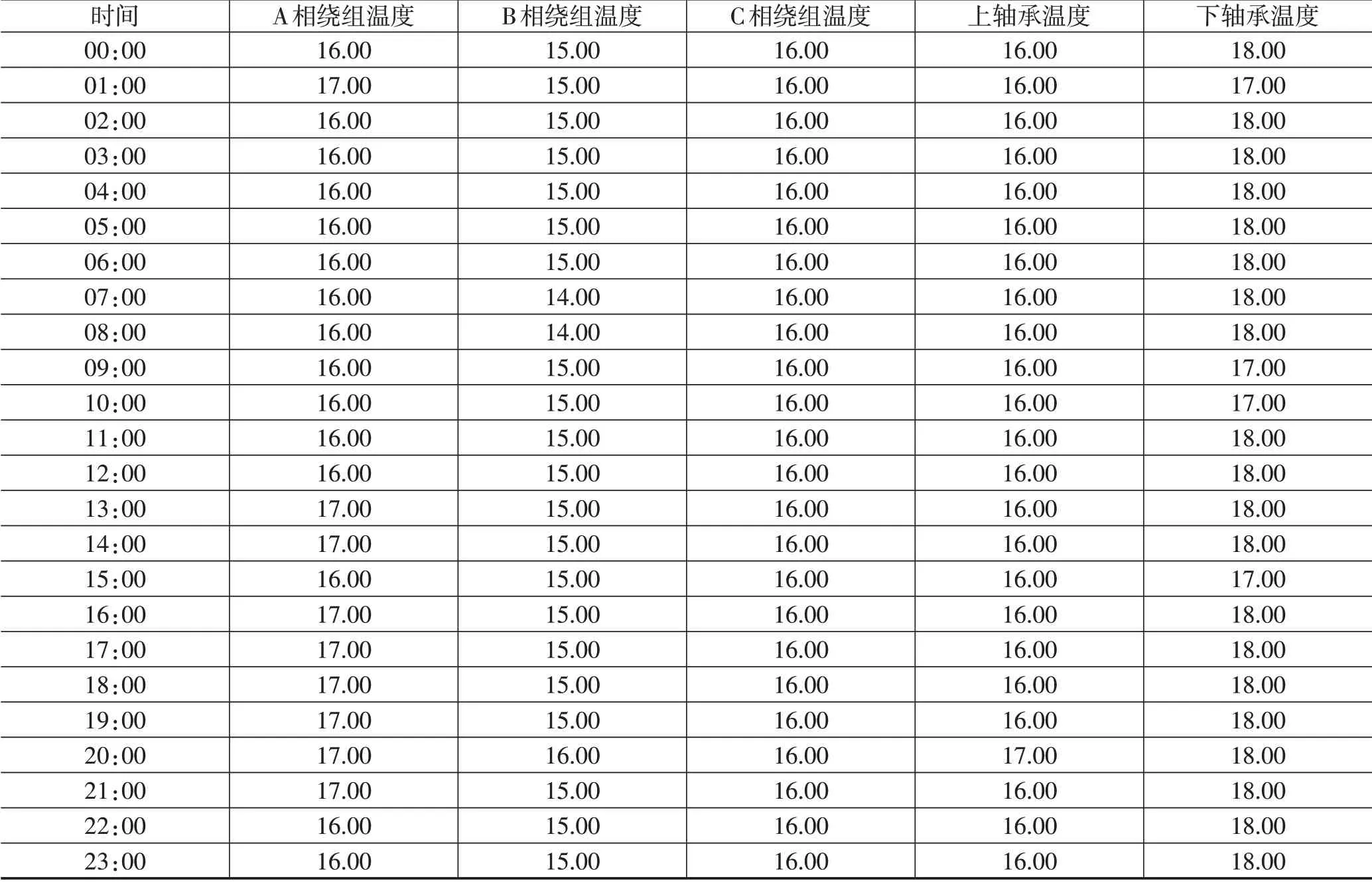

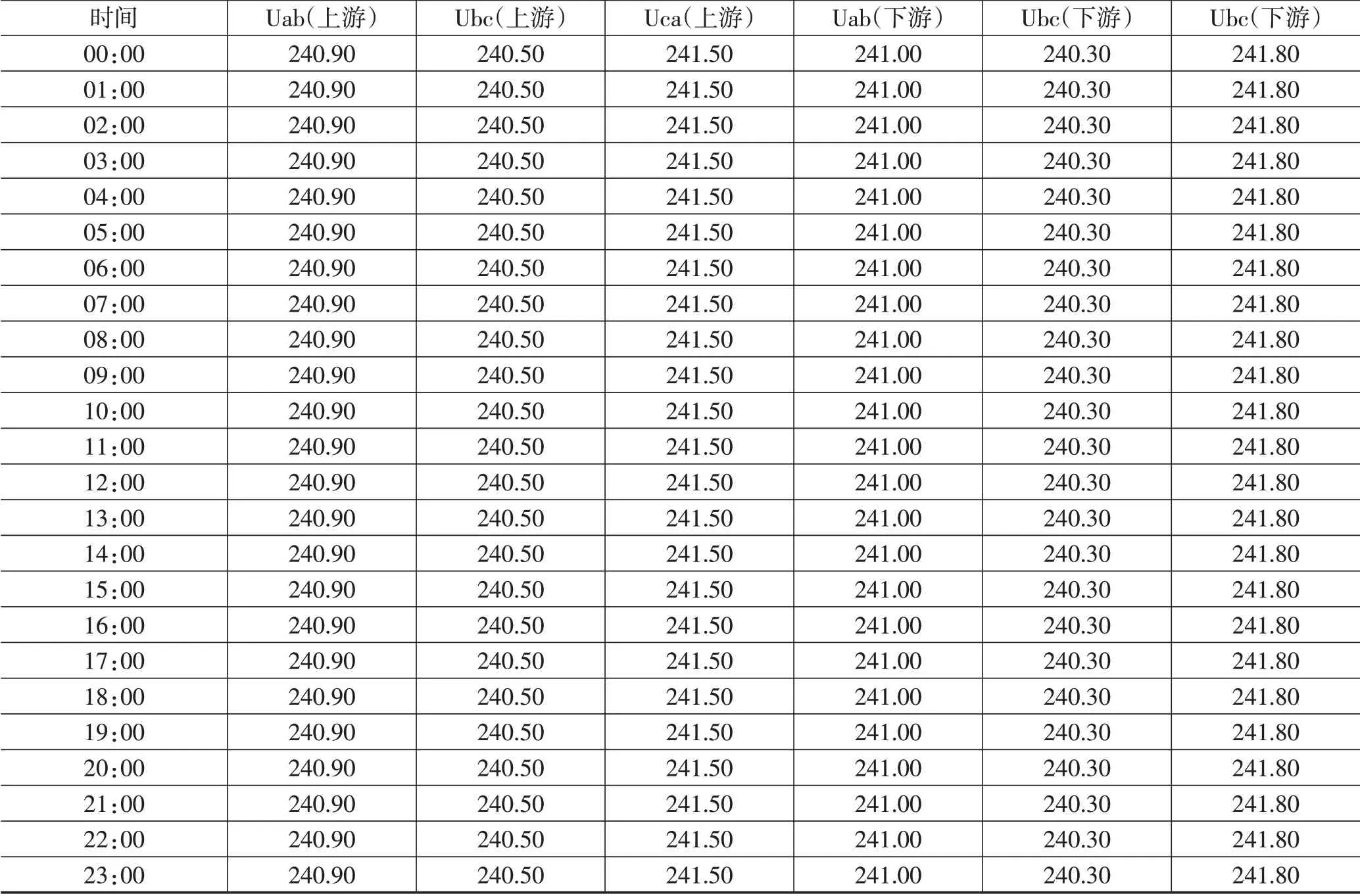

安裝調試后測試4天即96小時,加密設備穩定未死機,測得的溫度數據未出現異常,未見明顯延遲。選取1 號泵組溫度數據如表1 所示,3-4 號閘門電壓數據如表2所示。

經過對比分析,本項目方案操作簡便,機組運行穩定,數據延遲低,結果可靠,能滿足安全模塊在現地部署的安全性以及時效性等需求。本項目通過國產密碼模塊的設計、應用,解決了武定門閘管所自動化控制系統中Modbus 協議的安全性問題,提高了其應對病毒、惡意攻擊者的防御能力。

圖3 加密設備下行數據和上行數據處理流程

圖4 現場加密網關設備連接模擬

表1 1號泵組溫度數據 (單位:℃)

表2 3-4號閘門電壓數據 (單位:V)

綜上所述,硬件加密設備的部署,實現了基于國產加密算法的數據加密等安全性要求。以硬件加密網關方式對于現場總線設備提供信道安全能力的方案,在水利工程控制領域具有較高的可行性和應用價值。國產加密設備具有多層次安全防護、自主可控、低功耗、靈活的密鑰管理等優點,為水利數據采集通信提供了可靠、安全傳輸的技術手段。密碼設備的研制與應用,為國產密碼產品在水利自動化行業的應用與推廣打下重要基礎。