智能網聯汽車的多級安全防護系統設計

王 斌,劉元泰 Wang Bin,Liu Yuantai

智能網聯汽車的多級安全防護系統設計

王 斌,劉元泰

Wang Bin,Liu Yuantai

(中汽研汽車檢驗中心(武漢)有限公司,湖北 武漢 430056)

利用三位一體的車聯網安全模型方案,分析智能網聯汽車的安全風險,然后設計系統方案,最后對系統安全進行檢測。

智能網聯;汽車;防護系統

近幾年來,隨著汽車智能化程度不斷提升,車輛的各個系統受到攻擊的可能性越來越大,其安全風險也在增加[1]。因此,汽車的安全性能受到廣泛關注,為了降低交通事故的發生率,大部分汽車公司都在致力于研發汽車的安全防護系統。當前汽車的安全防護技術主要分為主動防護技術和被動防護技術;其中,主動防護技術主要用以預防交通事故,被動防護技術用以減少人員的損傷。

1 智能網聯汽車的安全風險分析

智能網聯汽車是以車機網、車內網以及車載移動互聯網為基礎,并以預先約定的通信協議、數據交互標準在車輛與行人之間、車輛與車輛之間、車輛和網絡之間進行無線通信、信息交換的大系統網絡,是實現車輛智能化控制、智能動態信息服務以及智能化交通管理的一體化網絡。智能網聯汽車的構成主要有網關接入層、通信層、移動 APP、服務層以及物理感知層等。

1.1 感知層安全風險

智能網聯汽車的硬件主要有智能后視鏡、行車記錄儀、車載診斷儀、智能車鑰匙、車輛傳感器、車載視頻監控系統等。其中,車內ECU(Electronic Control Unit,電子控制單元)通過LIN(Local Interconnect Network,局部互聯網)、CAN(Controller Area Network,控制器局域網絡)等網絡進行連接,如果車輛中的網絡受到攻擊,那么ECU會受到控制,通過發送大量的錯誤報文導致CAN總線失效,最后導致ECU失效;因此,車內的網絡十分重要[2]。

1.2 網絡傳輸安全風險

網絡層主要包括移動通信網、網絡業務平臺以及移動接入管理等。其中,移動通信與移動接入管理之間主要采用APN(Access Point Name,接入點名稱)專線進行連接。網絡層的安全組可以保障各車聯網終端與網絡中心進行雙向數據傳輸過程中的安全防護。在網絡傳輸層、網絡接入層等均有多方面的風險,例如認證風險、傳輸風險以及協議風險等。其中,認證風險為沒有驗證發送者的身份信息、偽造身份、中間人攻擊以及動態劫持等;傳輸風險為車輛信息傳輸未加密、密鑰暴露、加密強度不夠以及所有車輛型號使用相同的對稱密鑰等;協議風險指偽造通信流程。

1.3 應用服務層安全風險

應用服務層的安全包括服務平臺安全、服務環境安全以及服務接入安全等,這些部分可以使車輛實現眾多功能,例如,車聯網服務支撐基礎環境行業用戶、安全保護、車聯網業務平臺安全保護以及公網用戶接入安全保護等。應用層APP在互聯網中為公開狀態,不可避免會存在漏洞:(1)劫持驗證碼;(2)文件操作;(3)泄露數據;(4)盜取用戶的賬號和密碼;(5)修改車輛的位置信息;(6)發送偽造數據;(7)短信活動;(8)網絡活動;(9)修改傳輸數據;(10)行為監控[3]。

車聯網具有非常復雜多樣化的應用系統,某一種安全技術無法完全處理應用系統中所有的安全問題;而部分通用的應用程序又存在各種問題,如安全漏洞、配置不當等,直接影響到整個網絡的安全性,通用的應用程序主要有Email 服務程序、Web Server 程序、瀏覽器和Office 辦公軟件等。

2 系統設計方案

考慮到整個智能網聯車輛的生態方面,從多個方面進行保護,設計了全方位的安全防護方案:(1)從小到大:從芯片安全到云安全,對應各個點來提供保護;(2)從內到外:從汽車的內部到整個生態環境的安全;(3)從始到終:從安全設計到后續的安全運營。

系統防御原則包括架構的全面性、技術的創新性及方案的綜合性。

(1)架構全面性:采用端管云安全架構體系,考慮整個生態的安全需求;

(2)技術創新性:隨著智能化、網聯化及電動化的飛速發展,在未來可能出現更多的攻擊方式,需要不斷創新,采用更新的技術進行防護;

(3)方案綜合性:多樣性以及層次化的特點將會更為突出,應根據風險對防護方案的合理實施進行分析,并部署更為合適的安全防護產品。

2.1 智能網聯汽車整體安全系統架構

系統主要從不同的防護對象進行考慮,采用不同的防護技術。所設計的智能網聯汽車整體安全系統架構可以分為系統感知層、傳輸層與接入層以及服務應用層。其中,在系統感知層,需要考慮總線網關對DoS(Denial of Service,拒絕服務)報文攻擊進行過濾,避免發生堵塞。對存在侵入意向的報文需要經過鑒權認證處理。在傳輸層、接入層中,對非對稱進行加密身份驗證,對數據通道使用對稱加密,還需要在其中加入可信任的車輛身份識別、訪問信任鏈等。而服務層應用、移動APP,則需要利用APP 來進行APP 安全評測、組件安全保護以及反編譯保護等。同時將滲透測試保障應用在系統中,及時發現其中存在的問題與漏洞,從而盡快解決。

2.2 車輛網絡網關安全防護設計

在標準的汽車網絡中,網關利用CAN、LIN、FlexRay等來實現各個ECU的數據交互。基于CAN 數據廣播自身的機制和存在的無數據驗證的缺陷,導致其容易受到DoS攻擊。

為了能夠對車輛產生防護效果,采用最安全的整車網絡模型,為了保護汽車總線不受到外部網絡攻擊產生的干擾,選擇在總線應用中添加安全控制節點。以ODB(On-Board Diagnostics,車載自動診斷系統)、T-Box(Telematics Box,遠距離通信盒子)接口的互聯網汽車總線應用系統為基礎,利用安全控制中的機制攔截外部信息系統,從而直接控制汽車總線,這一部分主要通過獨立的網關過濾DoS攻擊;對于需要進行控制的合法請求,可以將其加入到可信任類型的模型中。

在可信任的模型內,只有經過認證之后的用戶才可以從總線中獲取數據,如果需要向CAN總線發送數據,那么必須先請求總線保護模塊,經過總線保護模塊的認可之后才可以發送報文。另外,網關作為總線中的保護模塊,通過控制終端設備內的CAN數據發送接口,保護車輛總線。T-Box 通過請求達到發送數據的目的,而模塊通過計算來判斷數據是否允許發送到總線,如果允許則進行數據的發送,如果不允許則拒絕發送數據。為了能夠抵御終端設備可能發生的高頻率總線傳輸請求,總線保護模塊將時間作為判斷標準。

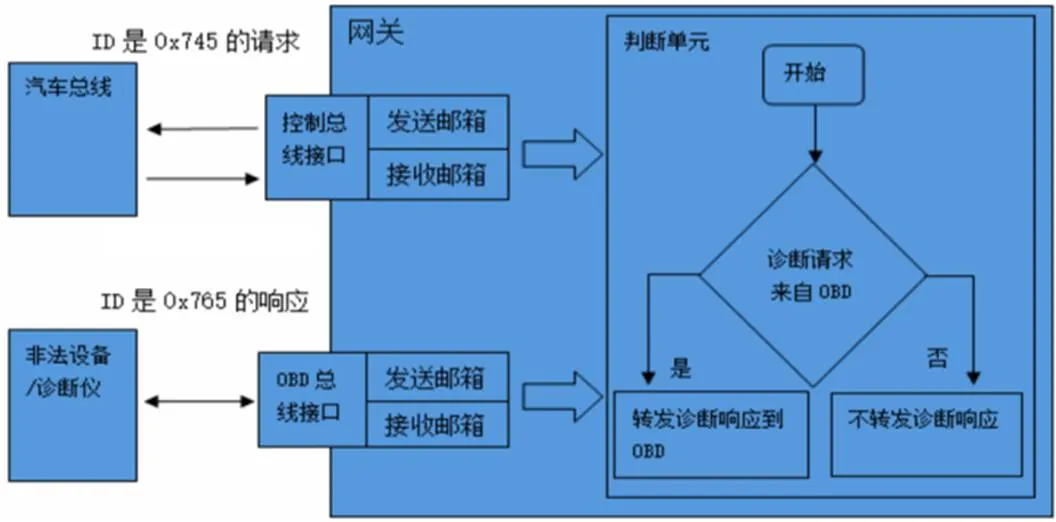

除此之外,在網關中采用硬件隔離技術,將網關信息隱藏,不暴露網絡通信,無線通信與網關之間采用不同的單片機,同時對其實施隔離,并且必須保障總線網絡和無線網絡之間存在物理隔離,然后進行單元判斷、轉發,在中斷程序內部對診斷請求的來源進行判斷,之后再開始進行具體轉發響應,避免總線信息出現泄露和轉發錯誤等情況,同時有效地保障用戶車輛數據信息的保密性、安全性。其處理機制如圖1所示。

圖1 總線消息處理機制

2.3 云安全及 APP 安全防護

在云安全方面,主要采用可信服務管理的安全云,通過這一方式實現從云到管和端之間的安全傳輸。對云端來說,除了需要進行中間件防護、病毒方面的防護、存儲安全防護以及訪問控制防護之外,還有一項最重要的防護,就是避免黑客利用購機的方式來獲取密鑰,這一防護同時也是最難防護的,如果黑客獲取了密鑰,就會導致所有的防護形同虛設;因此防護密鑰非常關鍵。為充分考慮攻擊下的密鑰防護安全,本系統選擇利用各種密碼技術來加固防護,密碼在汽車的信息安全防護中是非常基礎的防護方式;因此,利用安全密碼盒來防護用戶的密鑰。

2.4 通信安全、數據傳輸以及接入防護

網絡結構主要分為4個區,包括移動終端區、移動通信網、移動接入管理區和業務平臺區。移動終端區包括車聯網平臺和手持終端;移動網絡包括聯通基站、HLR(Home Location Register,歸宿位置寄存器)、SGSN(Serving GPRS Support Node,服務 GRPS支持節點)、GGSN(Gateway GPRS Support Node,網關 GPRS 支持節點)和路由器等;移動接入管理區包括防火墻、客戶AAA(Authentication、Authorization、Accounting,身份驗證、授權、審計)和路由器;業務平臺區為客戶業務平臺。其中移動通信網和移動接入管理區通過APN專線連接,通過企業級的網絡結構,強有力地保證了車聯網平臺的安全。

3 系統檢測

在完成系統設計工作之后,為了保障系統安全防護設計的可靠性,必須對系統實施安全檢測。

3.1 APP安全檢測

(1)風險評估:對當前APK(Android Application Package,安卓系統應用程序包)可能會遇見的外部攻擊風險進行檢測,在APK應用環境中,外部攻擊風險是一種最常見的隱患,利用這一隱患可以開展二次打包、盜取敏感數據等眾多非法操作。

(2)安全檢測:充分詳細地觀察 APK 應用內部行為與安全規范之間是否相符合,因為這些內部行為可能會導致許多問題,例如,權限混亂、信息泄露以及帶有廣告和病毒等。

3.2 設備安全檢測分析

設備檢測分析的內容主要包括IVI(In-Vehicle Infotainment,車載綜合信息處理系統)安全檢查、T-Box、總線數據分析以及固件提取和固件分析等。其中,固件提取可以分為儲存芯片固件、MCU(Microcontroller Unit,微控制單元)片內固件。固件分析主要分為敏感算法的分析和還原、程序代碼邏輯與數據結構的理解、加密流程等。

4 結 論

主要分析智能網聯汽車的安全風險,然后對智能網聯汽車設計了多級安全防護系統方案,最后對本系統進行系統檢測。通過該系統,可以有效地避免車聯網平臺出現安全方面的隱患,保障車聯網平臺的安全,使車輛的駕駛人員可以在更穩定安全的環境中駕駛。

[1]王永峰,石教學,于永彥. 智能網聯汽車網絡安全漏洞及防護研究[J]. 汽車科技,2018,(z1):16-20.

[2]胡文,姜立標. 智能網聯汽車的多級安全防護方案設計和分析[J]. 網絡安全技術與應用,2017,(2):136-138,140.

[3]楊宏. 基于智能網聯汽車的CAN總線攻擊與防御檢測技術研究[D]. 天津:天津理工大學,2017.

2020-07-16

U463.6

A

10.14175/j.issn.1002-4581.2020.05.012

1002-4581(2020)05-0049-03