虛擬專用網(wǎng)技術(shù)在校園網(wǎng)應(yīng)用中的研究與實(shí)現(xiàn)

摘? 要:隨著網(wǎng)絡(luò)新技術(shù)的發(fā)展,在各高校全面打造數(shù)字校園過(guò)程中,基于網(wǎng)絡(luò)的業(yè)務(wù)種類和形式不斷增加,以傳統(tǒng)網(wǎng)絡(luò)技術(shù)為主要通信手段的校園網(wǎng)發(fā)展遇到了各種瓶頸,加上校區(qū)分散、管理相對(duì)獨(dú)立等環(huán)境,基于SSL(安全套接字)協(xié)議的VPN(虛擬專用網(wǎng)絡(luò))技術(shù)在校園網(wǎng)的應(yīng)用變得越來(lái)越重要,本文從VPN技術(shù)分類開始,詳細(xì)分析了SSL VPN的實(shí)現(xiàn)原理,利用UTM設(shè)備實(shí)現(xiàn)了SSL VPN在我校的全面應(yīng)用,對(duì)于提升企事業(yè)單位信息化辦公效率,具有積極示范意義。

關(guān)鍵詞:SSL協(xié)議;VPN技術(shù);數(shù)字校園;UTM

中圖分類號(hào):TP393.2? ? ?文獻(xiàn)標(biāo)識(shí)碼:A

Abstract: With the development of network technology, network-based activities keep increasing in the building of digital campus throughout colleges and universities. The development of campus network with traditional network technology as the main communication means has encountered various bottlenecks. To make matters worse, college campuses are scattered and their management is relatively independent. Therefore, application of VPN (Virtual Private Network) technology based on SSL (Secure Socket Layer) protocol in campus network is becoming increasingly important. Starting from categorization of VPN technology, this paper analyzes the implementation principles of SSL VPN in detail. Equipment of UTM (Unified Threat Management) is also used to realize full application of SSL VPN in universities, which significantly improves the effectiveness of information-based office work in enterprises and institutions.

Keywords: SSL protocol; VPN technology; digital campus; UTM

1? ?引言(Introduction)

通信技術(shù)和計(jì)算機(jī)網(wǎng)絡(luò)技術(shù)的不斷發(fā)展,特別是5G技術(shù)、大數(shù)據(jù)等新技術(shù)的出現(xiàn),如何在高速通信鏈路上安全地傳輸大量私密數(shù)據(jù)變得越來(lái)越重要,網(wǎng)絡(luò)安全的重要性慢慢在大家日常學(xué)習(xí)、生活、工作中體現(xiàn)出來(lái)。目前各種企事業(yè)單位有總部、分部、外出辦事、合作機(jī)構(gòu)等各種形式組成,在日益流行的無(wú)紙化辦公模式,結(jié)合不斷增多的日常內(nèi)部辦公文件的大環(huán)境下,大部分企業(yè)通過(guò)專網(wǎng)、發(fā)布在公網(wǎng)各類服務(wù)器、網(wǎng)絡(luò)存儲(chǔ)等形式來(lái)實(shí)現(xiàn)。然而,在實(shí)際使用過(guò)程中,如何在數(shù)據(jù)安全性、員工工作效率、網(wǎng)絡(luò)技術(shù)管理成本等方面,尋找一個(gè)平衡點(diǎn),是大部分企事業(yè)單位面臨的重點(diǎn)和難點(diǎn)。

虛擬專用網(wǎng)是解決通信安全問(wèn)題的有效方式,是目前信息安全領(lǐng)域重要研究領(lǐng)域之一[1]。虛擬專用網(wǎng)技術(shù)以共享公共網(wǎng)絡(luò)為基礎(chǔ),以虛擬而非物理連接來(lái)構(gòu)建私有的專用網(wǎng)絡(luò),而且處于私有的管理策略之下,具有獨(dú)立的地址和路由規(guī)劃,整體來(lái)看相當(dāng)于穿過(guò)一個(gè)混亂的公共網(wǎng)絡(luò),形成一個(gè)安全而又可靠的隧道,實(shí)現(xiàn)各個(gè)網(wǎng)絡(luò)的統(tǒng)一。目前,對(duì)于高校來(lái)說(shuō),多校區(qū)、多業(yè)務(wù)協(xié)同、分布式工作的業(yè)務(wù)很多,教務(wù)、圖書資源、財(cái)務(wù)、人事、校園一卡通、學(xué)生等系統(tǒng)被廣泛應(yīng)用,合理利用VPN技術(shù)來(lái)搭建以上服務(wù),為全校師生提供工作和學(xué)習(xí)的便利,是目前高校校園數(shù)字化、信息化建設(shè)過(guò)程中的一種必然趨勢(shì)。其中SSL VPN(基于安全套接層的虛擬專用網(wǎng))也因其安全性和易用性在安全傳輸中得到廣泛使用[2],本文就基于SSL協(xié)議的VPN技術(shù)在我校的應(yīng)用進(jìn)行研究。

2? ?VPN 技術(shù)(VPN technology)

2.1? ?VPN技術(shù)分類

VPN技術(shù)有以下幾種分類:(1)按業(yè)務(wù)用途分為:Access VPN、Intranet VPN、Extranet VPN;(2)按照運(yùn)營(yíng)的模式分為:CPE-Base VPN、Network-Based VPN;(3)按照組網(wǎng)模型分為:VPDN、VPRN、VLL、VPLS;(4)按照網(wǎng)絡(luò)層次來(lái)分:Layer 1 VPN、Layer 2 VPN、Layer 3 VPN、傳輸層 VPN、應(yīng)用層VPN。其中主要的二層VPN技術(shù)有:L2TP(Layer 2 Tunneling Protocol)VPN、PPTP(Point to Point Tunneling Protocol)VPN、MPLS(Multiprotocol Label Switching)L2 VPN;三層VPN技術(shù)有:GRE (Generic Routing Encapsulation)VPN、IPsec(Internet Protocol Security)VPN、BGP(Border Gateway Protocol)VPN。

2.2? ?SSL VPN技術(shù)

SSL是在因特網(wǎng)基礎(chǔ)上提供的一種基于WEB應(yīng)用的保證私密性的安全協(xié)議[3]。它能提供數(shù)據(jù)加密功能,用數(shù)字簽名技術(shù)對(duì)通信雙方身份驗(yàn)證,抗中間人攻擊,防御密碼回滾攻擊等[4]。

Netscape公司為了保證瀏覽器與Web服務(wù)器之間數(shù)據(jù)傳輸?shù)乃矫苄裕_發(fā)了具有數(shù)據(jù)加密功能的通信協(xié)議SSL 1.0,在1996年推出了功能和安全性都比較完善的SSL 3.0。SSL協(xié)議是一種TCP服務(wù),監(jiān)聽443端口,對(duì)上層提供端到端、有鏈接的加密傳輸服務(wù),同時(shí)使用了C/S架構(gòu)通信模式。SSL協(xié)議包含兩層:(1)SSL記錄協(xié)議。主要作用為向高層協(xié)議提供服務(wù)、對(duì)數(shù)據(jù)進(jìn)行打包、加密和壓縮等,這些作用為整個(gè)網(wǎng)絡(luò)系統(tǒng)中的基本功能。(2)SSL握手協(xié)議。該協(xié)議的位置在記錄協(xié)議之上,在正式的數(shù)據(jù)傳輸過(guò)程開始前,需要對(duì)該協(xié)議進(jìn)行合理應(yīng)用,在正式的數(shù)據(jù)傳輸工作開始前,該協(xié)議會(huì)開展身份認(rèn)證、密鑰交換和加密算法協(xié)商工作[5]。SSL協(xié)議有三種握手過(guò)程:(1)無(wú)客戶端認(rèn)證的全握手過(guò)程,在該過(guò)程中服務(wù)器端不驗(yàn)證客戶端身份。(2)有客戶端身份認(rèn)證的全握手過(guò)程,可以通過(guò)此過(guò)程利用數(shù)字簽名來(lái)驗(yàn)證用戶身份[6]。(3)會(huì)話恢復(fù)過(guò)程,握手過(guò)程涉及較多復(fù)雜算法,SSL協(xié)議提供了會(huì)話恢復(fù)機(jī)制,使得后面建立的連接可以利用當(dāng)前會(huì)話參數(shù),避免重新協(xié)商的過(guò)程,提高建立連接的效率。

2.3? ?SSL VPN 產(chǎn)生背景

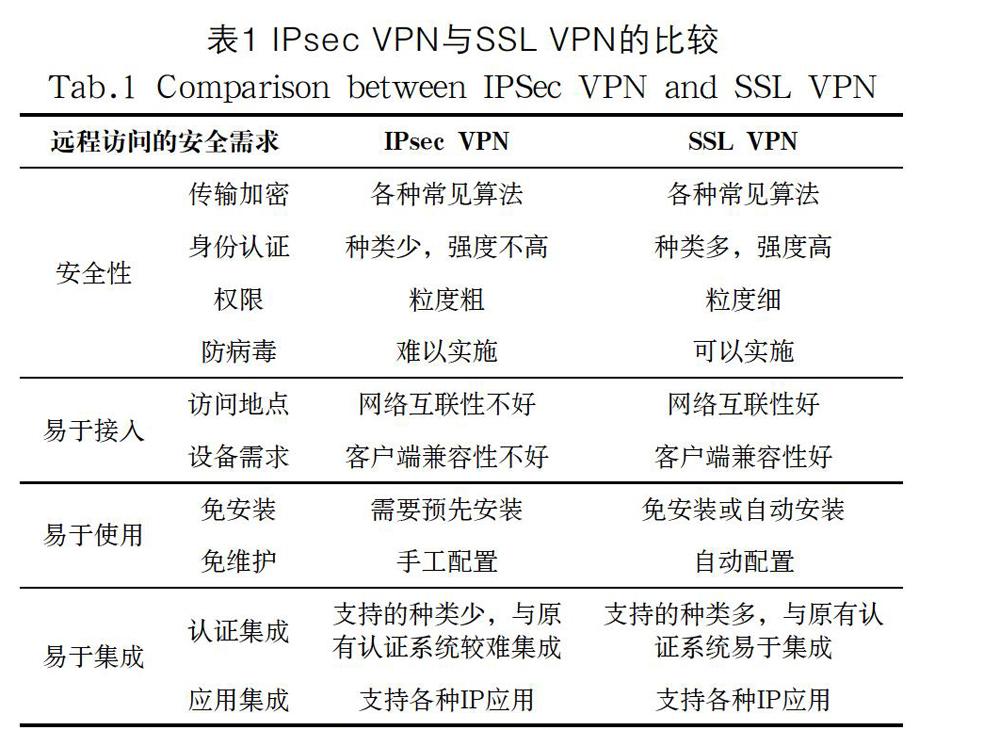

VPN技術(shù)分類中最早出現(xiàn)加密功能的是IPsec VPN,雖然其簡(jiǎn)單高效,但是在接入過(guò)程中網(wǎng)絡(luò)互聯(lián)性不好,在客戶端用戶使用和維護(hù)要有一定的技術(shù),帶來(lái)了管理方面的不便,訪問(wèn)權(quán)限管理方面也比較粗糙。對(duì)于以上IPsec VPN的弱點(diǎn),SSL VPN有良好的表現(xiàn):(1)SSL工作在TCP層,不受NAT技術(shù)和防火墻的限制[7]。(2)借助瀏覽器來(lái)實(shí)現(xiàn)客戶端的自動(dòng)安裝和配置,減少了客戶端的維護(hù)。(3)解析應(yīng)用層協(xié)議,進(jìn)行高粒度的訪問(wèn)控制。其他詳細(xì)比較,見(jiàn)表1。

3? SSL VPN的實(shí)現(xiàn)原理(The implementation principle of SSL VPN)

SSL VPN的首要功能就是為遠(yuǎn)程用戶提供訪問(wèn)網(wǎng)絡(luò)內(nèi)部資源的手段。目前支持三種接入方式。

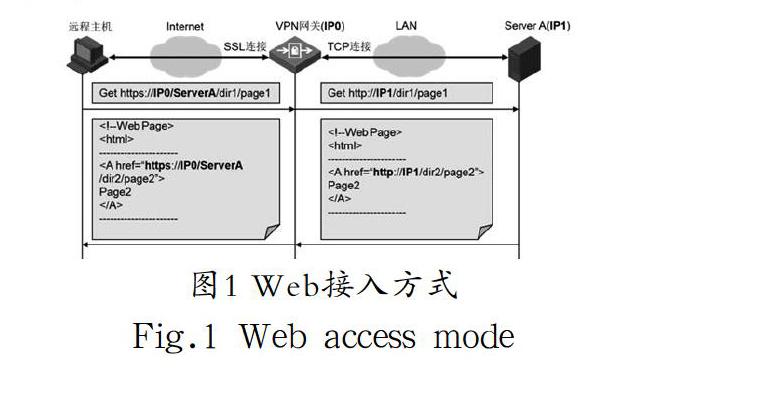

3.1? ?Web接入

用戶只通過(guò)瀏覽器就能訪問(wèn)到內(nèi)部網(wǎng)絡(luò)資源的遠(yuǎn)程接入方式,如圖1所示。SSL VPN網(wǎng)關(guān)公網(wǎng)地址是IP0,可以被遠(yuǎn)程主機(jī)訪問(wèn)到。內(nèi)部的資源服務(wù)器Server A使用的地址是IP1,IP1是私網(wǎng)地址,遠(yuǎn)程主機(jī)無(wú)法直接訪問(wèn)到。遠(yuǎn)程用戶通過(guò)Web瀏覽器與SSL VPN網(wǎng)關(guān)(IP0)之間建立SSL連接,通過(guò)SSL連接發(fā)送http請(qǐng)求,請(qǐng)求的地址是“https://IP0/ServerA”,這個(gè)URL并不是一個(gè)真實(shí)的路徑,而是VPN網(wǎng)關(guān)給內(nèi)網(wǎng)服務(wù)器ServerA建立的虛擬路徑。VPN網(wǎng)關(guān)解析http請(qǐng)求,將報(bào)文中的請(qǐng)求路徑“IP0/ServerA/dir1/page1”修改成為“IP1/dir1/page1”,將修改后的請(qǐng)求報(bào)文通過(guò)TCP連接轉(zhuǎn)發(fā)給ServerA(IP1)進(jìn)行處理。ServerA處理完遠(yuǎn)程主機(jī)發(fā)來(lái)的http請(qǐng)求后,返回應(yīng)答報(bào)文。該報(bào)文一般情況下是一個(gè)web頁(yè)面。Web頁(yè)面文件中的連接…指向的是一個(gè)個(gè)內(nèi)網(wǎng)服務(wù)器上的地址,如“http://IP1/dir2/page2”,這個(gè)URL是指向ServerA上的路徑“/dir2/page2”的。這個(gè)地址對(duì)遠(yuǎn)程主機(jī)來(lái)說(shuō)是不可訪問(wèn)的。VPN網(wǎng)關(guān)解析ServerA返回的Web頁(yè)面,對(duì)頁(yè)面中的鏈接逐一修改,使之映射成為外網(wǎng)可見(jiàn)的URL地址。如圖1所示,將“http://IP1/dir2/page2”改寫成為“https://IP0/ServerA/dir2/page2”。這樣被改寫過(guò)的頁(yè)面?zhèn)骰亟o遠(yuǎn)程主機(jī)后,遠(yuǎn)程用戶就可以訪問(wèn)頁(yè)面中的鏈接了。

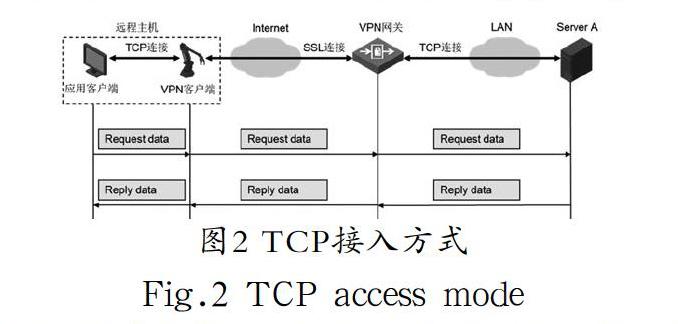

3.2? ?TCP接入

用戶可以使用原來(lái)的TCP應(yīng)用客戶端,透明地通過(guò)SSL VPN網(wǎng)絡(luò),訪問(wèn)內(nèi)網(wǎng)TCP服務(wù)的遠(yuǎn)程接入方式,如圖2所示。VPN客戶端在遠(yuǎn)程主機(jī)上安裝和運(yùn)行起來(lái)后,會(huì)在Windows的hosts文件中設(shè)置一些靜態(tài)的主機(jī)名解析表項(xiàng),將內(nèi)網(wǎng)主機(jī)名指向環(huán)回地址,如127.0.0.3 ServerA。這樣遠(yuǎn)程主機(jī)上的應(yīng)用程序在訪問(wèn)主機(jī)名為ServerA的設(shè)備時(shí),將向127.0.0.3這個(gè)地址發(fā)出請(qǐng)求。而這個(gè)地址是一個(gè)本地地址,VPN客戶端就監(jiān)聽在這個(gè)地址上,以接收應(yīng)用程序發(fā)出的請(qǐng)求。應(yīng)用客戶端向ServerA發(fā)出建立TCP連接的報(bào)文。經(jīng)遠(yuǎn)程主機(jī)對(duì)主機(jī)名ServerA的解析,確定發(fā)送的報(bào)文應(yīng)當(dāng)發(fā)送給127.0.0.3這個(gè)地址。VPN客戶端正監(jiān)聽在127.0.0.3相應(yīng)的端口上,收到應(yīng)用客戶端建立TCP連接的請(qǐng)求后,VPN客戶端以代理的方式返回TCP連接建立的應(yīng)答,在應(yīng)用程序與VPN之間就建立起了一條TCP連接。VPN客戶端與VPN網(wǎng)關(guān)之間建立起一條新的SSL連接。VPN網(wǎng)關(guān)與服務(wù)器ServerA之間建立起新的TCP連接。這樣從遠(yuǎn)程主機(jī)上的應(yīng)用程序客戶端到內(nèi)網(wǎng)的服務(wù)器ServerA之間就建立起了一條通道,該通道由三端連接首尾相接而成。通過(guò)這條通道,應(yīng)用程序的客戶端就可以同服務(wù)器之間像使用一條TCP連接那樣進(jìn)行數(shù)據(jù)的傳輸了。

3.3? ?IP接入

一種實(shí)現(xiàn)遠(yuǎn)程主機(jī)與內(nèi)部網(wǎng)絡(luò)之間進(jìn)行IP層互聯(lián)的遠(yuǎn)程接入方式,如圖3所示。首先需要在SSL VPN網(wǎng)關(guān)上配置一個(gè)為IP接入所使用的IP地址池。如1.1.1.1—1.1.1.255,建立一個(gè)虛接口sve1/0,配置IP地址1.1.1.1。在用戶采用IP接入時(shí),SSL VPN會(huì)通過(guò)Web頁(yè)面在遠(yuǎn)程主機(jī)上下載并安裝一個(gè)IP接入客戶端和一個(gè)虛擬網(wǎng)卡。在虛擬網(wǎng)卡上,配置一個(gè)由SSL VPN網(wǎng)關(guān)分配的內(nèi)網(wǎng)IP地址,圖3中所示的1.1.1.100。在遠(yuǎn)程主機(jī)上,VPN客戶端設(shè)置若干條路由,這些路由設(shè)置了允許該用戶訪問(wèn)的IP網(wǎng)段。而路由的下一條都指向SSL VPN網(wǎng)關(guān)上的虛接口地址。192.168.1.0/241.1.1.1VPN客戶端與SSL VPN網(wǎng)關(guān)之間建立起一條SSL連接。在Server A上配置默認(rèn)網(wǎng)關(guān)指向VPN網(wǎng)關(guān)。通訊過(guò)程為:應(yīng)用客戶端要訪問(wèn)內(nèi)網(wǎng)服務(wù)器Server A,已知Server A的IP地址是192.168.1.100,于是向該地址發(fā)送一個(gè)IP報(bào)文,該IP報(bào)文的目的地址是192.168.1.100,源地址是1.1.1.100;在轉(zhuǎn)發(fā)該IP報(bào)文時(shí),遠(yuǎn)程主機(jī)查詢本地路由表,得知應(yīng)該IP報(bào)文應(yīng)該發(fā)送給默認(rèn)網(wǎng)關(guān)1.1.1.1。而去往1.1.1.0網(wǎng)段的報(bào)文應(yīng)該交給虛擬網(wǎng)卡處理;虛網(wǎng)卡接收到IP報(bào)文后,交給VPN客戶端轉(zhuǎn)發(fā)給SSL VPN網(wǎng)關(guān);在SSL VPN網(wǎng)關(guān)上,IP報(bào)文被送到虛接口sve1/0。從此處再按照目的地址192.168.1.100進(jìn)行路由轉(zhuǎn)發(fā),IP報(bào)文被送到了Server A。Server A的回應(yīng)報(bào)文源地址是192.168.1.100,目的地址是1.1.1.100。該報(bào)文通過(guò)查找本地的路由,將報(bào)文發(fā)送給VPN網(wǎng)關(guān);在VPN網(wǎng)關(guān)上,查找本地路由,得知IP報(bào)文應(yīng)該發(fā)送給遠(yuǎn)程主機(jī)上的虛網(wǎng)卡,通過(guò)相應(yīng)的SSL連接將報(bào)文發(fā)送給了VPN客戶端程序;VPN客戶端將IP報(bào)文發(fā)送給虛擬網(wǎng)卡,IP報(bào)文經(jīng)由虛擬網(wǎng)卡上送到遠(yuǎn)程主機(jī)的TCP/IP協(xié)議棧,最后送達(dá)應(yīng)用客戶端程序。

4? SSL VPN的權(quán)限管理(Privilege management of SSL VPN)

4.1? ?靜態(tài)授權(quán)

根據(jù)用戶的身份授予用戶相應(yīng)的訪問(wèn)權(quán)限,主要解決訪問(wèn)權(quán)限的合法性問(wèn)題。這種授權(quán)方式只與用戶的身份有關(guān),無(wú)論用戶何時(shí)何地登錄都擁有相同的訪問(wèn)權(quán)限。靜態(tài)授權(quán)涉及主要技術(shù)有身份認(rèn)證和靜態(tài)權(quán)限管理。

為了便于同已有的認(rèn)證系統(tǒng)集成,SSL VPN產(chǎn)品一般支持多種認(rèn)證方式。其中包含本地認(rèn)證和外部認(rèn)證。本地認(rèn)證是用戶的賬號(hào)和密碼保存在網(wǎng)關(guān)本地?cái)?shù)據(jù)庫(kù)中,由網(wǎng)關(guān)獨(dú)立地對(duì)用戶身份進(jìn)行認(rèn)證。外部認(rèn)證是用戶的賬號(hào)和密碼保存在外部服務(wù)器上。在接收到用戶提交的賬號(hào)和密碼后,網(wǎng)關(guān)將其交給外部服務(wù)器進(jìn)行驗(yàn)證。網(wǎng)關(guān)根據(jù)服務(wù)器返回的驗(yàn)證結(jié)果決定是否允許用戶登錄SSL VPN。SSL VPN還支持證書認(rèn)證、動(dòng)態(tài)令牌認(rèn)證、短信認(rèn)證等目前流行的高級(jí)認(rèn)證手段。

靜態(tài)權(quán)限管理是把用戶和用戶組與資源和資源組進(jìn)行關(guān)聯(lián),實(shí)現(xiàn)不同用戶對(duì)應(yīng)不同的資源組,達(dá)到權(quán)限管理的目的,一般是以用戶組和資源組為單位進(jìn)行設(shè)置。

4.2? ?動(dòng)態(tài)授權(quán)

不僅要根據(jù)用戶的身份,還要根據(jù)遠(yuǎn)程主機(jī)的安全狀態(tài)確定用戶可以安全地訪問(wèn)哪些網(wǎng)絡(luò)資源。這樣即使是同一用戶,由于所使用遠(yuǎn)程主機(jī)的安全狀態(tài)不同,被授予的訪問(wèn)權(quán)限也有可能不同。動(dòng)態(tài)授權(quán)涉及的主要技術(shù)安全策略和主機(jī)檢查。安全策略是指如何定義安全狀態(tài),如何授予相應(yīng)的管理權(quán)限,在SSL VPN系統(tǒng)中,安全策略用于定義遠(yuǎn)程主機(jī)所處的安全狀態(tài),以及在相應(yīng)的安全狀態(tài)下,遠(yuǎn)程主機(jī)可以安全訪問(wèn)的網(wǎng)絡(luò)資源。主機(jī)檢查遠(yuǎn)程主機(jī)的安全狀態(tài)。通過(guò)下載一個(gè)客戶端程序?qū)h(yuǎn)程主機(jī)的安全狀態(tài)進(jìn)行檢查,并將相關(guān)信息反饋給SSL VPN網(wǎng)關(guān),網(wǎng)關(guān)可以對(duì)遠(yuǎn)程主機(jī)的安全狀態(tài)進(jìn)行評(píng)估,確定它的安全級(jí)別。

5? ?SSL VPN的實(shí)現(xiàn)(Implementation of SSL VPN)

廣東開放大學(xué)是全國(guó)六所開放大學(xué)之一。目前有19所市級(jí)開放大學(xué)、69所縣級(jí)開放大學(xué)、20余所行業(yè)學(xué)院(分校)、自身有3個(gè)校區(qū)。各市縣開放大學(xué)、自身各部門都需要在各校區(qū)共同訪問(wèn)網(wǎng)絡(luò)應(yīng)用系統(tǒng),包括教務(wù)管理、財(cái)務(wù)管理、一卡通管理、圖書館管理等系統(tǒng),以光纖鏈路在主校區(qū)與分校區(qū)之間建立虛擬專用網(wǎng),并用IPSec VPN技術(shù)加密校區(qū)之間傳輸?shù)臄?shù)據(jù),可以實(shí)現(xiàn)三個(gè)校區(qū)、市縣分校之間進(jìn)行數(shù)據(jù)加密互訪,理論上能夠滿足網(wǎng)絡(luò)業(yè)務(wù)需要,但是維護(hù)成本較高,特別是對(duì)市縣電大客戶端網(wǎng)絡(luò)管理員技術(shù)要求比較高,為此采用了SSL VPN來(lái)部署各應(yīng)用系統(tǒng)。

在廣州校本部部署一臺(tái)新華三技術(shù)有限公司的H3C SecPath U200-M作為SSL VPN服務(wù)器,三個(gè)校區(qū)、各市縣開放大學(xué)、出差員工以公網(wǎng)的形式與SSL VPN網(wǎng)關(guān)建立VPN隧道,實(shí)現(xiàn)數(shù)據(jù)的加密傳輸。如圖5所示。

在服務(wù)部署的過(guò)程中,有三類資源,教務(wù)管理、財(cái)務(wù)管理、校巴訂票等WEB應(yīng)用系統(tǒng)采用了WEB連接;公共文件共享比如FTP、遠(yuǎn)程桌面,采用TCP連接;辦公室打印等采用IP連接。同時(shí)也設(shè)置了病毒防護(hù)、URL過(guò)濾、漏洞攻擊防護(hù)、垃圾郵件防護(hù)、P2P/IM應(yīng)用層流量控制和用戶行為審計(jì)等安全功能[8]。

6? ?結(jié)論(Conclusion)

目前技術(shù)革新速度之快,對(duì)我校對(duì)信息化提出了新的要求。隨著學(xué)校招生人數(shù)和教學(xué)規(guī)模不斷擴(kuò)大,多校區(qū)、多教學(xué)點(diǎn)管理模式的大環(huán)境下,通過(guò)VPN技術(shù)解決了校園網(wǎng)多校區(qū)的接入問(wèn)題,使分校區(qū)和校外用戶可以隨時(shí)隨地通過(guò)VPN通道訪問(wèn)校園網(wǎng)各種資源,確保了各校區(qū)之間的用戶身份認(rèn)證和數(shù)據(jù)加密傳輸。VPN技術(shù)在校園網(wǎng)的應(yīng)用促進(jìn)了我校智慧校園的發(fā)展,在校內(nèi)部管理和教學(xué)活動(dòng)管理的過(guò)程中,具有積極有益的意義。

參考文獻(xiàn)(References)

[1] 唐鵬毅,李國(guó)春,余剛,等.基于QS-KMS的VPN增強(qiáng)電網(wǎng)通信安全方案[J].計(jì)算機(jī)工程,2018,44(12):13-17.

[2] 王琳,封化民,劉飚,等.基于混合方法的SSL VPN加密流量識(shí)別研究[J].計(jì)算機(jī)應(yīng)用與軟件,2019,36(2):315-322.

[3] 杜理明.基于SSL VPN技術(shù)的無(wú)線校園網(wǎng)的設(shè)計(jì)研究[J].集寧師范學(xué)院學(xué)報(bào),2017(3):30-33.

[4] 何宛玲.基于SSL協(xié)議的VPN技術(shù)與應(yīng)用[J].信息與電腦,2020(3):146-148.

[5] 汪志勇.對(duì)SSL VPN安全關(guān)鍵技術(shù)的運(yùn)用[J].無(wú)線互連技術(shù),2019(9):21-22.

[6] 陳海倩,張麗娟,賴宇陽(yáng),等.基于SSL VPN技術(shù)的電力安全網(wǎng)關(guān)設(shè)計(jì)與實(shí)現(xiàn)[J].電子設(shè)計(jì)工程,2020,28(13):97-100.

[7] Muc A, Muchowski T, Murawski L, et al. Providing the Ability of Working Remotely on Local Company Server via VPN[J]. Multidiplinary Aspects of Production Engineering, 2020,3(1):195-205.

[8] 張濤,蘆斌,李玎,等.一種基于軟件定義網(wǎng)絡(luò)的主機(jī)指紋抗探測(cè)模型[J].信息網(wǎng)絡(luò)安全,2020,20(7):42-52.

作者簡(jiǎn)介:

劉邦桂(1983-),男,碩士,講師.研究領(lǐng)域:服務(wù)器技術(shù),網(wǎng)絡(luò)安全技術(shù).