基于區塊鏈的網絡安全共享模型研究

陳霞

摘? 要:文章基于區塊鏈技術的大數據安全機制和社會安全機制,開發一種在多部委聯合監管下的區塊鏈社會運行機制,在合理、合法、合規的前提下,使其可以在數據加密共享過程中獲得充足的社會算力資源支持。通過社會調查可知,革新后受到全面市場秩序監管的國內區塊鏈方案,可以在調動社會算力的工作中得到推動驅動力,所以區塊鏈項目可以在國內有效監管下得到充分發展。該研究創新點在于響應工信部和國家應急處置中心要求,設計一種合法、合規的區塊鏈網絡共享模型,并對其網絡安全特征進行分析研究。

關鍵詞:網絡安全;區塊鏈;網絡共享;數據加密;社會調查

中圖分類號:TP311? ? ?文獻標識碼:A

Research on Network Security Sharing Model based on Blockchain

CHEN Xia

(Information Office, University of Shanghai for Science and Technology, Shanghai 200093, China)

chen_xia@usst.edu.cn

Abstract: This paper proposes to develop a social operation mechanism of blockchain under joint supervision of multiple ministries, based on big data security mechanism and social security mechanism of blockchain technology. Under the premise of being reasonable, legal, and compliant, it can obtain sufficient social computing resources support in the process of data encryption and sharing. Through social surveys, domestic blockchain solutions, which are subject to comprehensive market order supervision after innovation, can be driven by the work of mobilizing social computing power. Therefore, blockchain projects can be fully developed under effective domestic supervision. The innovation of this research lies in responding to the requirements of the Ministry of Industry and Information Technology and the National Emergency Response Center, designing a legal and compliant blockchain network sharing model, and analyzing its network security characteristics.

Keywords: network security; blockchain; network sharing; data encryption; social survey

1? ?引言(Introduction)

非對稱加密本身已經具有較強的安全性,在較大算力支持下,需要消耗較長的破解時間才可以完成對區塊鏈對稱加密節點的加密過程,且每個節點上鏈后,均會對前一節點進行加密信息的補強[1-2]。當前技術條件下,構建統一的區塊鏈規則體系后,對區塊鏈加密內容的破解只能采用兩種途徑:其一是自后向前逐一破解區塊鏈節點;其二是變更中間節點后,加大算力快速補充后續節點,使新鏈長度超過主鏈。如果獲取區塊鏈中的加密信息,則必須采用第一種方式。但區塊鏈加密規則下,區塊鏈網絡內半數以上算力才可以完成主鏈,這兩種破解方式均需要區塊鏈網絡內少數算力資源的算力超過多數算力資源,這在哲學邏輯上是不可能的問題。但在實際工程執行過程中,用于破解區塊鏈體系的少數算力可以通過引入海量外部算力的途徑使自身成為多數算力,這會嚴重消耗破解成本,使破解成本超過數據本身價值[3]。

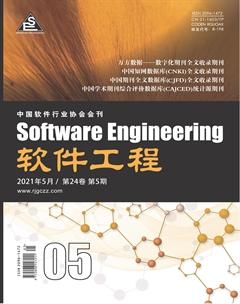

該研究創新點在于響應工信部和國家應急處置中心要求,設計一種合法、合規的區塊鏈網絡共享模型,并對其網絡安全特征進行分析研究[4]。理論上,只要是對稱加密法均可以作為區塊鏈網絡的數據加密方式,即區塊鏈節點在非對稱加密體系下使用私鑰加密后,需要破解方完成對公鑰的暴力破解過程方可獲得打包權,以生成新的私鑰,如圖1所示。

圖1中,每生成一個節點,都需要區塊鏈中所有算力主機對上一個節點生成的公鑰進行集體暴力破解,率先獲得公鑰的主機,可以對下一個輸入數據包進行加密。這一過程確保主鏈上每個加密節點均消耗半數以上的全網算力。使用該區塊鏈體系的通用加密規則進行加密后,再度生成新的公鑰,供下一輪破解。

區塊鏈使用的非對稱加密擁有以下特點:

(1)在非對稱加密的P/NP架構中,加密過程屬于算力消耗較低的P過程,但解密過程屬于算力消耗較高的NP過程。區塊鏈加密過程的本質意義,是將加密過程轉變為NP+P過程,即在每完成一次P過程對數據加密之前,必須完成一次NP過程。這就確保了每一次加密的算力消耗量得到有效放大。

(2)通過集體破解的競爭機制,使每一次解密NP過程的算力消耗量得到有效放大,但計算時間消耗量被有效壓制,假定第i個主機的消耗時間為Ti,則實際需要的加密用破解過程為minN(Ti),其中,N為總共投入的解密主機。此時,N越大,代表全隨機破解過程的實際消耗時間越短,但計算主機的投入量N增大的幅度,遠大于該隨機破解過程的時間消耗降低速度,這就保證了破解過程中主機投入成本的不經濟性[5]。

(3)區塊鏈體系中所有加密法則均為公開法則,即所有的加密方和破解方完全知曉機密法則的全部技術細節。此時破解過程可以采用兩種方式:一是通過已知加密法則的直接強行反算方法,不論采用RSA、DSA、ECDSA等任何一種加密策略,這種方法同樣屬于NP過程,需要消耗大量算力;二是采用直接暴力破解方法,直接嘗試所有的公鑰密鑰可能性,這種方法同樣屬于NP過程。不論采用哪種方式,如果對非對稱加密的公鑰進行反算,都需要消耗大量算力[6-7]。

(4)實際區塊鏈加密法則的設計中,不可能單純采用RSA、DSA、ECDSA等任何一種加密策略的單獨加密方法,而是通過綜合使用多種加密方法,配合字典加密、移位加密等加密策略,形成多節點的綜合加密策略,進一步增大直接反算破解的NP特征。當前國際上慣用的區塊鏈技術,其加密節點量達到64個以上。

2 區塊鏈條件下的數據價值博弈(Data value game under blockchain)

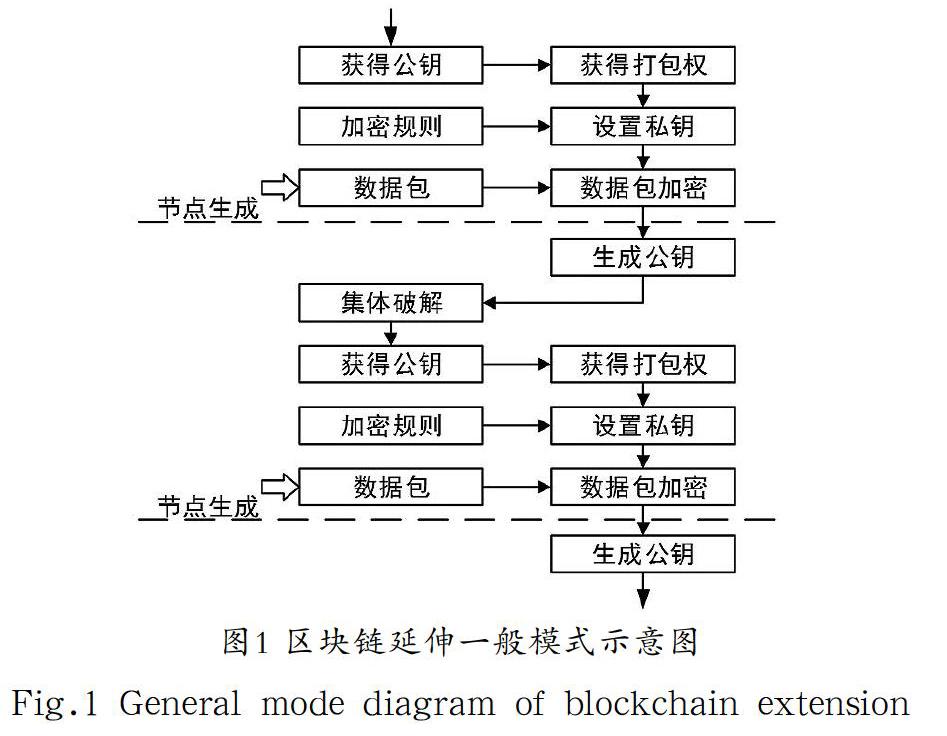

對于區塊鏈數據的數據價值,在國外慣用體系中,會將每一次加密權直接進行價值賦值,可以有效驅動加密節點的主觀驅動力。但這種方式會給社會穩定性和數據價值管理體系帶來擾動。國內的區塊鏈數據價值需要在大數據交易平臺進行二次估值,即加密節點獲得區塊鏈數據價值所有權后,該數據的價值賦予過程并非來自區塊鏈系統本身,而是來自該數據在央行監管下的大數據資產交易平臺上的估值結果,如圖2[8]所示。

圖2中,在多部委聯合監管的大數據資產交易系統(如北京大數據資產交易所、貴陽大數據資產交易所等)支持的大數據資產評估交易機制下,企業和區塊鏈算力資源提供者均可以獲得利益保障。大數據運營企業(又稱上鏈企業)的大數據資源經過多部委聯合評估上鏈資質后,其大數據資產經過評估封裝進入大數據資產交易系統中形成交易型金融產品,從而使大數據運營企業獲得大數據資產權收益的同時,也獲得數據安全保障支持。而社會參與者通過自身算力獲得加密權后,進一步獲得該節點數據的資產所有權,該部分資產可以在大數據資產交易系統中獲得現金收益,這就保障了該系統的社會自驅力。

此時形成一種三方博弈的狀態,分別如下:

(1)大數據運營企業

大數據運營企業的區塊鏈系統白皮書經過發布、備案、公示環節后,便沒有進行進一步變更的權限。即在該博弈體系中,大數據運營企業屬于靜態策略節點,其博弈目標是確保積極參與者數量增加以提升大數據系統安全性,確保自身的大數據資產不被侵犯。所以,大數據運營企業需要在白皮書發布前對所有策略進行周密設計。

(2)節點算力的積極參與者

節點算力的積極參與者投入自身持有的算力資源,在區塊鏈架構下完成算力服務過程,從而獲得數據的加密權和所有權,進而獲得大數據資源的相應收益。

(3)投機者,即威脅區塊鏈系統安全的參與者

投機者同樣投入自身持有的算力資源,尋找區塊鏈架構的薄弱點,從而獲得遠超過節點算力的積極參與者收益的大數據資源相關收益。

前文分析中,即便采用最簡單的區塊鏈架構,投機者均需要最大程度加大自身持有的算力資源,從而獲得區塊鏈體系的控制權。此時,投機者可能面臨兩個重大挑戰:

(1)獲得超過區塊鏈網內半數以上算力資源的算力,在理論上難以實現。

假定區塊鏈網絡內共有N臺節點算力資源供應主機,每臺主機的算力相等,那么投機者必須獲得大于臺主機的協同才可以完成此過程。而主鏈上已經進行主鏈維護的大于臺主機需要保障自身已經獲得的區塊鏈大數據資產安全性,不可能協同該投機者工作,所以,對的現狀,就必須引入更多外部主機提供算力支持才可以完成其任務。實際上,積極參與者提供的大于臺主機數量,已經接近于N,所以如果要獲得足夠算力資源,投機者等同于需要構建一套新的區塊鏈算力體系。這就出現了歷史上的多次區塊鏈病毒事件,從而獲得大量“肉雞”協同其對區塊鏈體系進行破解[9]。

(2)區塊鏈架構被破解的同時,因為失去交易型資產公信力而導致投機者所有收益歸零。

歷史上確實出現過一家公司,通過海量投資構建計算中心機房的形式,對國際市場上最早的區塊鏈產品BTU進行暴力破解,而且在技術上實現了巨大成功。其采取的方式是構建一條子鏈,將市場上所有積極參與者持有的區塊鏈資產轉移到其個人賬戶,然后加大算力使子鏈長度超過主鏈,從而獲得該部分資產的合法持有資格。但在成功前夕,該企業放棄了該計劃。其原因是從博弈論角度看,大數據運營企業的最后博弈條件限定了其行為。該博弈條件為,當區塊鏈系統安全性被攻破后,因為該產品失去公信力,導致其實際價值清零,該公司即便完成上述技術任務,仍然會一無所得[10]。

所以,從博弈論角度和邏輯學角度,區塊鏈系統擁有先天安全性。

3 中國特色區塊鏈網絡安全機制的社會學調查(A sociological investigation of blockchain network security mechanism with Chinese characteristics)

將該國內方案形成白皮書,與國外進入國內運作的灰色區塊鏈產品以及國內非法運作的區塊鏈產品進行基于社會學調查的數據分析。社會調查各指標均要求受訪者對相關產品做出主觀評價,滿分10 分,最低分0 分。被調查者分為參與過區塊鏈項目的受訪者3,000 人,未參與過區塊鏈項目的受訪者3,000 人。評價結果使用SPSS 24.0進行t校驗分析,當t<10.000時認為存在統計學差異。同時對其P值進行共同分析,當P<0.05時認為分析結果處于置信空間;當P<0.01時認為分析結果存在顯著的統計學意義。其項目認同度如表1和表2所示。

表1中,參與過區塊鏈項目的受訪者表示對之前區塊鏈項目的理解程度較高,對該國內方案的理解程度較低,兩者相差3.7倍,但信任程度、參與積極性、反感程度方面,兩者雖有顯著統計學差異,但差距遠小于理解程度差異[11]。

表2中,數據表現出兩種特性:

單純分析表2數據,不論從理解程度、信任程度、參與積極性、反感程度等各方面,之前方案和國內方案兩者均表現出巨大的數據差異率,且統計學結果t<10.000,P=0.000<0.01,

存在顯著的統計學差異。

比較分析表2數據和表1數據,未參與者和參與者對之前方案的理解程度差距為9.9倍,信任程度差距為6.7倍,參與積極性差距為144.8倍,反感程度差距為3.8倍。表現為未參與過區塊鏈項目的受訪者相比較參與過區塊鏈項目的受訪者,其在理解程度、信任程度、參與積極性方面有大幅度降低,而反感程度大幅度提升。而兩組受訪者對國內方案的以上表現差距較小,均在1.5倍以內。

該表現有兩個社會學表現:

(1)因為早期區塊鏈項目多為不受監管的國外項目,或國內設立的高仿項目及虛假項目,所以導致參與過區塊鏈項目的受訪者積極性受挫,也存在一定的反感度。

(2)區塊鏈項目的操作復雜性使參與者對項目的運作機理、收益方式、安全性、合法性等理解難度較大,但容易受到之前方案的蠱惑,導致其對項目理解程度的自我評價超過其實際理解能力。

而國內方案在兩組受訪者中表現出的數據一致性,證明該項目推廣過程中具有一定的可操作性。

4? ?結論(Conclusion)

不論在算力分布、社會學邏輯還是價值驅動力方面,區塊鏈數據加密過程本身具有一定的安全性,該技術可以在上鏈企業的數據資產加密方面發揮積極作用。但區塊鏈體系的安全性受到參與數據加密的主機算力總規模制約,只有積極參與者持有的算力資源量足夠大時,區塊鏈的加密強度才可以得到保障。通過社會調查,革新后受到全面市場秩序監管的國內區塊鏈方案,可以在調動社會算力的工作中得到推動驅動力,所以,區塊鏈項目可以在國內有效監管下得到充分發展。

參考文獻(References)

[1] 卜學民,馬其家.論區塊鏈證券結算的選擇及制度展開[J].福建師范大學學報(哲學社會科學版),2020(06):94-105,171.

[2] 左向山.區塊鏈技術創造共享經濟模式新變革[J].中國商論,2020(22):117-118.

[3] 王少然,王海陶.基于“GS1+區塊鏈”的水產品追溯技術研究[J].條碼與信息系統,2020(06):8-13.

[4] 蘆升.區塊鏈技術在解決智慧城市體系架構中的應用[J].大連干部學刊,2020,36(11):53-57.

[5] 曾昊,劉志偉.基于“區塊鏈”技術的智慧環保管理體系構建思路[J].智能建筑與智慧城市,2020(11):53-55,58.

[6] 王瑞林.區塊鏈角度下智慧消防信息共享機制的分析[J].智能建筑與智慧城市,2020(11):97-98.

[7] 李俊磊.基于區塊鏈技術的網絡數據自動存儲安全性研究[J].自動化與儀器儀表,2020(11):26-29.

[8] 李春輝.區塊鏈技術在物聯網中的應用探討[J].電子世界,2020(21):143-144.

[9] 趙洋.利用區塊鏈構建可信商業網絡[J].中國建設信息化,2020(21):32-33.

[10] 王玉鳳.商業銀行區塊鏈技術應用內部審計探析[J].中國內部審計,2020(11):10-13.

[11] ANONYMOUS. IDC rolls out worldwide system management software tracker[J]. Wireless News, 2010, 3(6):55-57.

作者簡介:

陳? ?霞(1976-),女,本科,助理工程師.研究領域:計算機軟件工程.