航空網絡系統適航安全規范RTCA DO-356A 解析*

張 波,陳 軍

(1.中電科航空電子有限公司,四川 成都 611731;2.中國電子科技網絡信息安全有限公司,四川 成都 610041)

0 引言

RTCA DO-356A 是一部關于適航安全流程的方法和指南標準體系文件,其定義范圍為航空信息系統安全(Aeronautic Imfomation Systems Security,AISS),包括機載系統、地面信息系統和環境的航空系統適航安全規范,同時提供飛機級和系統級認證相關標準體系闡述、安保適航流程方法和指引。其中,適航安全通過安全規范和方法阻止對信息系統的非授權訪問,明確了適航安全管理規定,同時區分了航空安全和適航安全,明確了物理威脅屬于航空安全,信息系統威脅屬于適航安全[1]。

1 局方適航考慮

1.1 IUEI

故意未經授權的電子交互(Intentional Unauthorized Electronic Interaction,IUEI)指人物活動導致系統非授權接入、使用、暴露、拒登、破壞以及修改飛機級系統接口等破壞性后果,包括由惡意軟件、假冒數據和外部系統帶來的破壞性后果,但不包括外部物理攻擊和電磁干擾。其中:Intentional 明確了事件來自于人的有意識的活動;Unauthorized 明確了事件是沒有經過系統的功能和操作策略的定義和準許;Electronic 區分了物理攻擊,指來自數字攻擊;Interaction 明確了事件來自于攻擊者對系統的行為。

1.2 設備保護的范圍

從安全危害等級的角度出發,討論應該保護哪些邏輯或物理資源免受IUEI 干擾。

設備危害性評估應考慮型號合格證(Type Certification,TC)和補充型號合格證(Supplemental Type Certification,STC),同時應考慮其所接入外圍設備帶來的適航安全影響。即使IUEI 帶來低安全危害等級的系統風險,也會引起適航局方的關注。局方要求型號設計和系統修改、兼容性設計不能影響飛機適航安全。

在每次對型號認證基礎進行修改前,申請人應確定該修改與先前的任何修改和技術改變之間的相互關系不會對產品的安全性和適航性產生不利影響。

如果通過分析修改可以確定該改變不影響任何現有系統或接口,則可對型號設計的改變分類范圍限于修改、移除或新安裝的組件,否則需要考慮對接口系統的影響。此外,對型號設計改變的分類也需要考慮接口系統。

1.3 持續性適航ICA

(1)主機廠商必須滿足持續適航的要求,滿足持續性操作安全(Continued Operational Safety,COS)要求。

(2)實時安全通知應包括脆弱報告、威脅情報和影響持續適航安全保護的安全環境改變。

1.4 風險接受度

風險接受度是風險管理的關鍵元素,評估包含威脅嚴重度(災害程度)和威脅等級(可能性)兩個維度。

風險評估評估飛機在生命周期的某一時間點的風險狀態,但不包含未來風險的發展狀況,因此需要與適航局方保持溝通,根據RTCA DO-355[2]持續適航標準執行。

表1 風險接受度評估

1.5 COTS 產品適航要求

商用貨架產品必須滿足適航安全要求。已有認證產品未滿足應用系統適航安全需求應當作為一種改動影響重新評估。

已認證貨架產品,需滿足應用系統安全要求,可以做為適航安全認證部分;其他部分應當作為一種系統修改重新評估適航安全;商用硬件產品則必須滿足適航安全通用要求。

無安全數據的產品,申請人可以選擇使用沒有開發保證水平數據的軟件或硬件,但其必須滿足安全風險評估流程要求。

2 風險評估

2.1 安全范圍

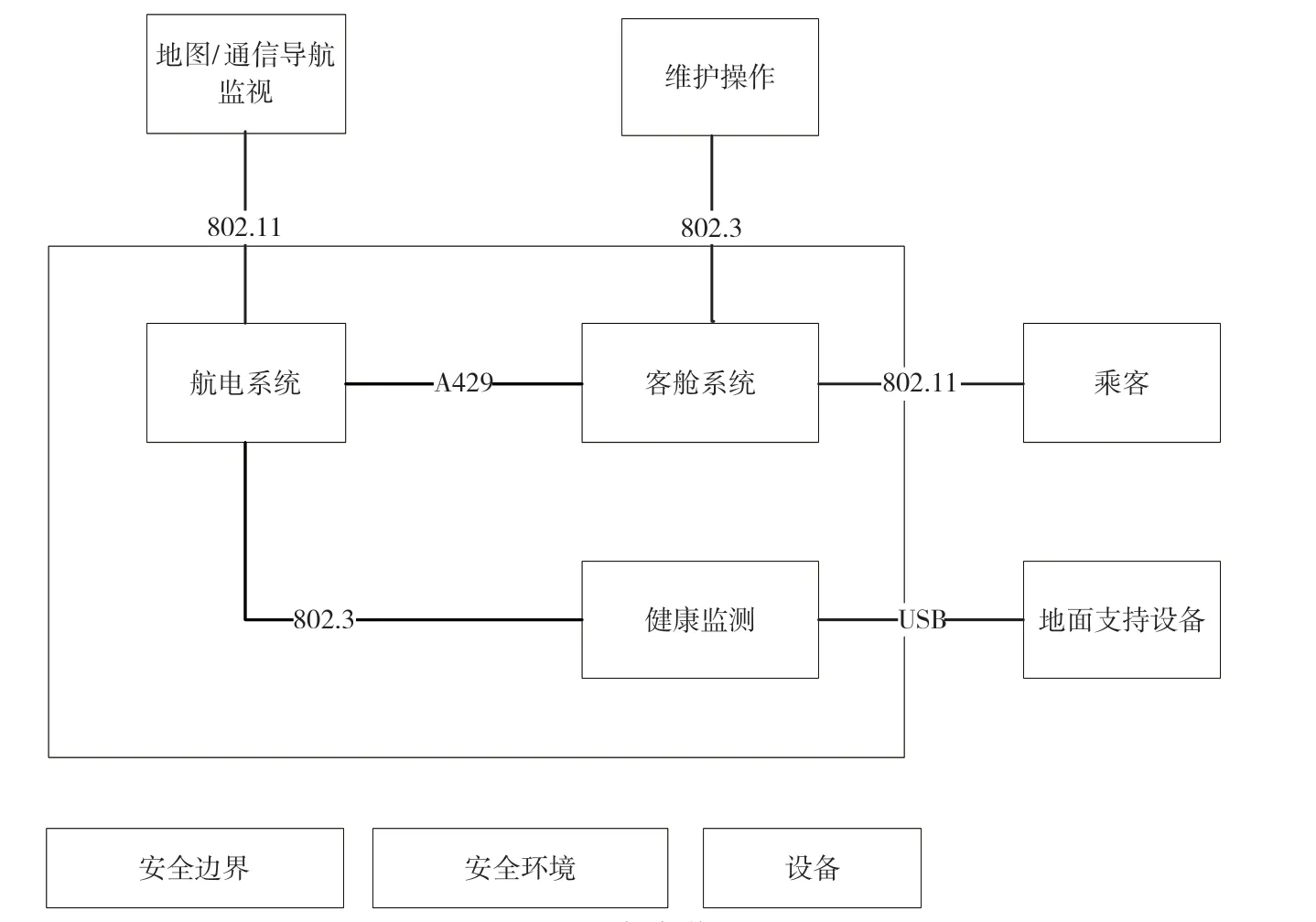

飛機級或系統級的安全范圍,包含安全設備、安全邊界和安全環境3 個部分。安全范圍的定義包含3 個步驟:第1 步從分析和設備鑒別的組成要素出發來描述安全范圍;第2 步詳述飛機系統設備的安全邊界;第3 步從設備鑒定過程中所有相關鑒定的假定和元素出發來描述安全環境,如圖1 所示。

圖1 安全范圍

2.1.1 安全范圍

本章節討論飛機級、系統級和設備級的安全范圍。根據《飛機適航安全流程規范》(RTCA DO-326)[3],飛機適航相關設備物理和邏輯設備包括功能、系統、項目、數據、接口、流程和信息。

2.1.2 安全邊界

根據安全邊界的分類定義,將飛機級或系統級與外部系統或個人有接口的部分定位為安全邊界。其中:物理接口包括USB、KeyBoard 等;無線接口為80211.3G/4G/5G;網絡協議為IP、ICMP、ARINC664p7 以及ARINC429;輔助性接口包括為機組和客艙提供的飛機接口、為乘客提供的接口以及為維保提供的接口等;區域加載軟件包括航空數據庫、飛管軟件、用戶可修改軟件以及航線支持數據。

2.1.3 安全環境

根據安全環境的描述和要求,將安全邊界外的個人、組織和與飛機設備交互的外部系統定義為安全環境。外部系統接口包括有線接口(連接EFB、PED、GSE、地面支持維修測試設備的USB、串口、以太網網口和JTAG 口)、無線接口(HF、UHF、VHF、Wi-Fi、Bluetooth、SATCOM、GSM、ZigBee)、數據輸入設備(鍵盤、觸屏、顯示器)以及機械設備(控制設備的開關、按鈕)等。另外,適航安全流程包括外部安全環境的改變帶來的影響。

2.2 風險評估分類

2.2.1 威脅危害性評估

威脅危害性分為災難級、危害級、重大影響、次要影響和無影響5 個等級。

2.2.2 威脅場景識別

威脅場景的結構包含多重元素。

(1)攻擊源:攻擊者(人或機器)、攻擊向量;

(2)攻擊路徑:接口、路徑或行動到達攻擊目標;

(3)安全措施:減少或阻止攻擊行為;

(4)威脅條件:被威脅場景觸發的威脅條件。

多種威脅場景包含不同的攻擊路徑,且可以形成相同的威脅條件,如圖2 所示。

圖2 威脅場景

2.2.3 安全措施描述

在風險評估和安全 開發活動中安全措施的要求如下:

(1)在安全措施中已知的系統脆弱性;

(2)在威脅場景下,安全措施對安全風險可接受度的影響;

(3)安全措施具備足夠的接口和功能要求,減少攻擊路徑且不帶來新的不可接受的威脅場景。

安全措施必須具備獨立性、多樣性和隔離性3要素。獨立性是指保證安全措施無其他輸入和支持的情況下具備完整安全功能的能力。多樣性是指安全措施與安全措施之間具備差異性。整體來看,具備多樣性是在不同攻擊面前體現不同的安全效能。隔離性是指安全措施之間具備物理或邏輯上的邊界,防止安全措施相互影響導致的失效。

2.2.4 威脅水平的評估

威脅水平的評估必須從多角度、有效性和可能性3 個方面評估,是安全風險評估的一部分。威脅評估的3 個標準如下。

(1)保護角度的標準。從提供保護措施和安全架構防止攻擊出發,通過技術和安全措施減少安全邊界內的威脅。

(2)減少暴露角度的標準。從安全環境角度出發,影響攻擊者的攻擊能力,同時減少系統暴露的風險。

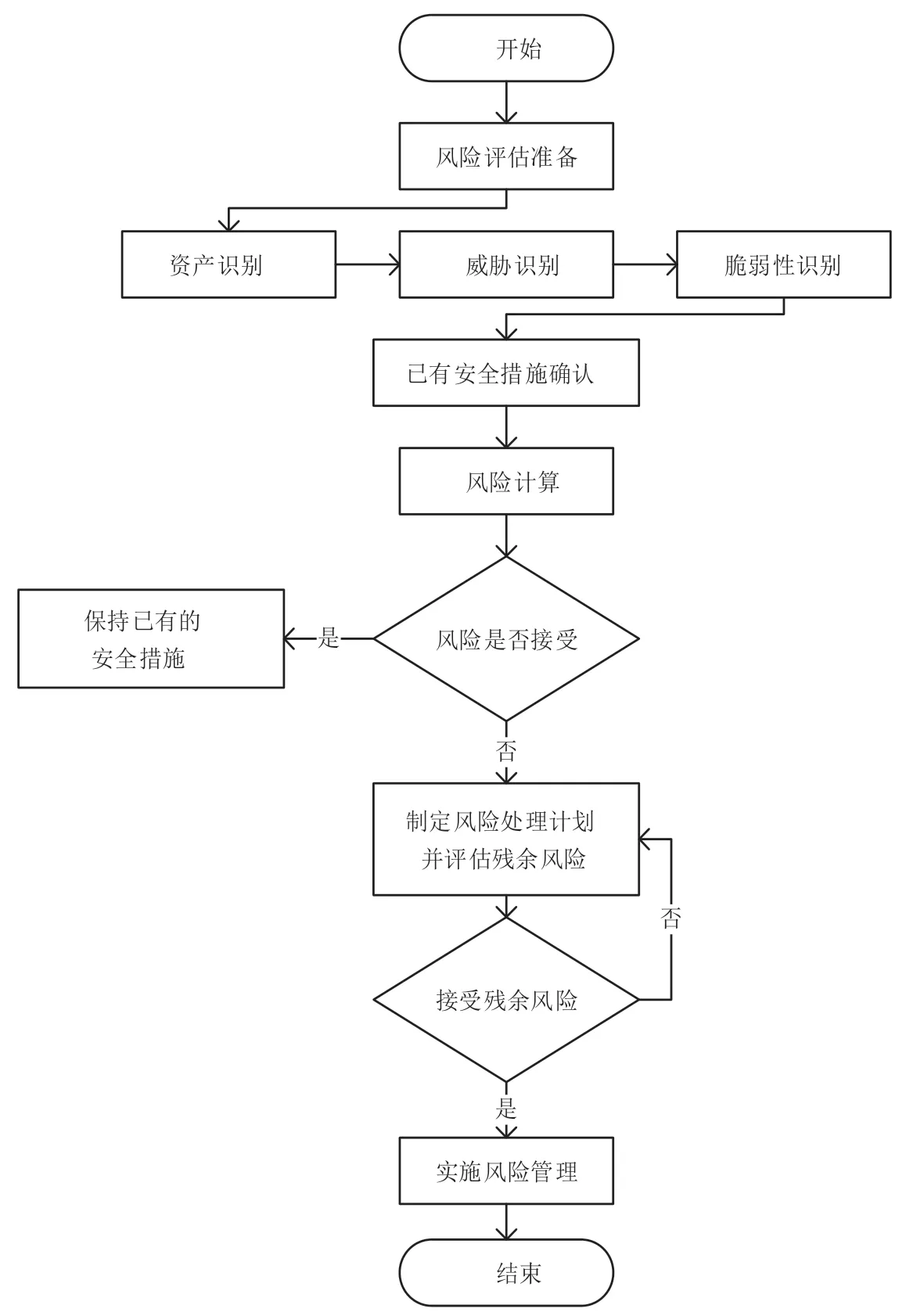

(3)攻擊企圖角度的標準。從攻擊的角度限制攻擊和從攻擊者攻擊能力方面提升產品安全性。如圖3 所示。首先,識別和評估威脅條件,包括對資產的識別、對威脅的識別和對脆弱性的識別。結合已有安全措施評估風險,根據風險評估結果評估風險是否可接受。如果不可接受,則必須制定風險處理計劃并實施,并繼續迭代進行殘余風險評估,最后實施風險管理。

圖3 威脅水平評估流程

3 安全保證

定義完整的安全風險管理要求和飛機開發項目中的安全要求。

3.1 特定的安全保證

3.1.1 安全風險評估對象

安全風險評估過程的目的是根據安全風險計劃中定義的方法識別不可接受的安全風險,并明確安全性方法的要求,以減輕風險。在生命周期的開發階段,安全風險評估過程預計是連續的、迭代的和閉環的。

3.1.2 脆弱性識別

脆弱性識別為產品(COTS 產品)應用在開發風險方面提供可信度。

3.1.3 安全辯證分析

安全辯證分析是為了識別新的脆弱性問題;辯證測試評估脆弱性在安全環境中暴露的風險;辯證測試計劃包含滲透測試、代碼動態靜態分析以及測試執行和結果分析。

3.1.4 安全部署

安全部署的對象包括安全指引和安全操作。安全指引用來確保飛機和系統的部署操作與操作要求一致。安全操作確保對飛機和系統的安全操作和維護滿足操作要求。

3.1.5 持續性安全有效

確保安全措施持續有效,滿足持續適航要求,包含脆弱性和持續性監控、安全事件管理、環境變化管理以及風險持續性評估。

3.2 安全開發保證

安全開發保證確保每一個安全措施的應用和安全措施在惡意攻擊路徑下安全有效。

3.2.1 安全開發保證

根據風險評估結果定義安全措施安全功能;根據安全要求開發設計安全架構;從安全功能性和健壯性兩個方面來驗證安全性。安全計劃流程用來滿足安全要求和提供措施可信度。

3.2.2 安全配置管理

安全配置管理為飛機開發進程提供穩定和可控的開發環境。

3.3 風險保證水平

安全保證水平(Security Assurance Level,SAL)描述了飛機級和系統級在抗攻擊方面的保護性強度。

(1)安全性方法旨在減輕網絡安全風險或漏洞。

(2)定義不同威脅條件影響嚴重性對最低安全保證等級的不同要求。

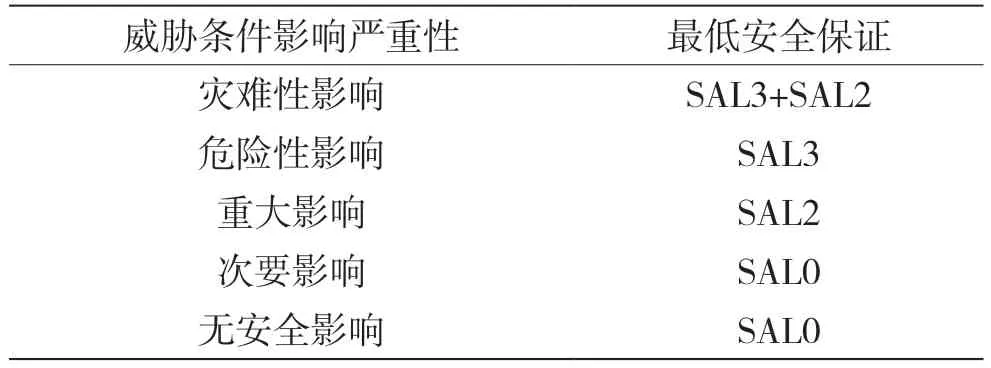

如表2 所示,每個可能導致災難性威脅條件的情況,都需要至少兩個獨立、多元和獨立的安全性方法,其中一個為SAL3 等級,另一個至少達到SAL2 等級。每個可能導致危險性威脅條件的情況,都要求至少一個SAL3 等級的安全性方法。每個可能導致重大影響威脅條件的情況,要求至少一個SAL2 等級的安全性方法。每個安全性方法都應分配有SAL1 或更高等級。

表2 安全保證等級與威脅嚴重度關系

安全措施的SAL 要求原則如下。

(1)每一個飛機級威脅場景達到災難級時,要求至少兩個獨立的、多樣的、隔離的安全措施。一個安全措施必須滿足SAL3 級要求,另一個至少滿足SAL2 級要求。

(2)每一個飛機級威脅場景達到危險級時,要求至少一個安全措施達到SAL3 級要求。

(3)每一個飛機級威脅場景達到重要級時,要求至少一個安全措施達到SAL2 級要求。

(4)每一個安全措施必須達到SAL1 級及以上要求。

(5)所有在安全范圍內的系統和項達到SAL0級要求。

4 安全架構設計與措施

4.1 安全架構包含的對象

安全架構描述飛機系統與安全措施整合集成滿足安全需求的過程。安全架構包含技術特性、安全策略和規程、內外系統的交互、用戶(機組、維護人員、操作員、空管)、乘客。

4.2 安全架構的概念和特性

在進行飛機級系統設計時,必須確保能分析最后設計完成的系統,以達到安全和安保的目的。在建設過程推進中,開發和評估指南要求可以展示系統開發是否滿足其目標。

安全體系架構設計的基本要求:

(1)非旁路:不允許安全措施被旁路;

(2)保護性:安全架構防止安全設備和措施被干擾;

(3)安全措施:獨立性、多樣性、隔離性;

(4)探測和恢復:安全架構滿足威脅可探測、系統可修復。

4.3 安全架構考慮

隨著飛機機載系統越來越信息化,與Internet鏈接接口越來越易遭受外部攻擊。單一的攻擊防護很難滿足安全要求,多種防護措施才能保護高價值目標[4]。因此,安全架構的設計應當減少暴露攻擊的風險,其中采用縱深防御多重防護策略尤為重要。

4.4 安全架構設計原則

安全架構設計原則包括從飛機架構設計到飛機功能具體實現的全過程,主要分為飛機級和系統級。

4.4.1 飛機級安全架構設計的原則

縱深防御。每一個飛機級威脅場景威脅條件達到危險級或更高級時,應當采用獨立的、多樣的、隔離的安全措施[5]。

可加載軟件和設備完整度檢測。主機廠商、維護廠商和操作員應當具備數據加載設備和軟件完整度的檢測能力。

持續適航要求。架構設計應當考慮滿足持續性適航的要求。

防止安全設備被旁路。架構設計防止安全設備被旁路。

安全架構設計精簡化。安全架構設計盡量精簡化。

威脅檢測和系統恢復。架構設計必須考慮威脅檢測和安全設備失效情況下的系統恢復。

4.4.2 系統級安全架構設計的原則

根據攻擊路徑的改進,在架構設計中改進安全設備和安全措施的應用,包括針對性的安全流程設計、最小化外部接口、去除所有不使用的接口以及保持系統的獨立性和隔離性等[6]。安全項的架構設計包括合適正確的錯誤處理流程、最小的特權接入以及控制接入連接。

4.5 飛機設計開發的安全考慮

信息安全被引入飛機級開發和服務進程,增加了在飛機開發和服役過程中的挑戰。在開發過程中需要采取特殊預防措施[7],以滿足安全需求,包括反應時間、服務安全性、失效安全的考慮因素以及安全要求的校核、驗證和駁回等。

5 日志與審計

5.1 安全消息提醒和安全日志

監控飛機安全措施的狀態本質上是確保飛機的持續性安全。

安全消息提醒,即在安全措施失效的情況下應能提醒機組人員。

安全事件管理部分,即指導定義安全事件日志,并周期審計相關安全事件日志。

5.2 安全日志和審計

安全事件和目標為持續性適航提供指引和事件溯源。

6 結語

RTCA DO-356A 的標準體系對適航安全規范和適航局方考慮做了針對性描述,提出了安全保證、安全架構設計與措施、日志與審計等方面的要求。目前,國際國內航空業者對適航安全也逐步開始重視。該標準體系可為我國民機電子網絡的發展提供指引。