基于IDS和DM的Honeypot系統的設計

潘立武

(鄭州大學 西亞斯國際學院,鄭州 451150)

基于IDS和DM的Honeypot系統的設計

潘立武

(鄭州大學 西亞斯國際學院,鄭州 451150)

對一個具體的可實現蜜罐數據反饋和聯動的IDS模型進行了研究,同時將數據挖掘技術引入蜜罐系統,優化和加強了蜜罐的數據價值并為IDS系統提供了有效的反饋數據。基于IDS和數據挖掘技術的新型蜜罐系統不僅有效地加強了蜜罐的誘騙功能,大大提高了蜜罐系統對目標資源的保護和對攻擊數據的分析能力,而且也有效地提高了IDS的性能。

honeypot;IDS(intrusion detection systems);DM(data mining)

1 相關技術

伴隨著Internet的普及與發展,黑客入侵變得越來越頻繁,已經對網絡安全構成了嚴重的威脅,而當前的大多數系統都是被動地采用一些防御技術,如入侵檢測和防火墻技術等。在入侵檢測常規情況下,難以檢測新類型黑客攻擊方法,極可能出現漏報和誤報的問題;防火墻在保障網絡安全方面,對病毒、訪問限制、后門威脅和對于內部的黑客攻擊等無法起到相應的作用,Honeypot(蜜罐)技術使這些問題有望得到進一步的解決。通過觀察和記錄黑客在Honeypot上的活動,人們可以了解黑客的動向、黑客使用的攻擊方法等有用信息。將Honeypot與IDS結合起來,則有可能減少IDS的漏報和誤報,并能用于進一步改進IDS的設計,增強IDS的檢測能力。

蜜罐(Honeypot)是一個專門讓黑客攻擊的系統,由于它專門設計來被掃描、攻擊和攻陷,然后對這些攻擊活動進行監視、檢測和分析,以獲取黑客的信息,從而在與黑客的斗爭中獲得了最大的主動權,因而,其擁有很高的價值。作為一種網絡安全解決方案,它的實現則主要依賴于低層網絡技術的支持和運用,其中,蜜罐的主要技術有網絡欺騙、數據控制和數據捕獲等。

為保證計算機系統的安全,入侵檢測技術(IDS)是能夠及時發現并報告系統中未授權或異常現象,是一種用于檢測計算機網絡中具有與安全策略相違背行為的技術。入侵檢測系統能夠識別出任何非常規的外網和內網的活動。因而,對于入侵檢測系統的良好應用,能使在入侵攻擊對系統產生危害前,檢測到侵入的攻擊,并通過利用報警與防護系統來驅逐入侵攻擊。在入侵攻擊過程中,能減少入侵攻擊所造成的損失。在被入侵攻擊后,收集入侵攻擊的相關信息,作為防范系統的知識,加入知識庫內,以增強系統的防范能力。

以從海量數據中提取對用戶有用的數據為目的的數據挖掘技術(Data Mining),是一項通用的知識發現技術。通過發掘技術進行的入侵檢測很常見,應用在數據挖掘中的一些算法,如序列式模式分析、關聯分析等來提取相關的訪客行為特征,并根據這些特征生成安全事件的分類模型,應用于安全事件的自動鑒別。一個完整的基于數據挖掘的入侵檢測模型要包括對審計數據的采集、數據預處理、特征變量選取、算法比較、挖掘結果處理等一系列過程。這種基于數據挖掘技術的入侵檢測有兩方面技術難點:第一點是如何根據實際應用的需求萃取出可以有效地反映系統特性的特征屬性,以便于應用合適的算法來進行數據挖掘。第二點在于如何將挖掘結果自動地應用到實際的IDS中。隨著蜜罐技術的出現和快速發展,IDS技術和數據發掘結合的安全系統,把前者融入到后者體系中去的需求越來越明顯了。

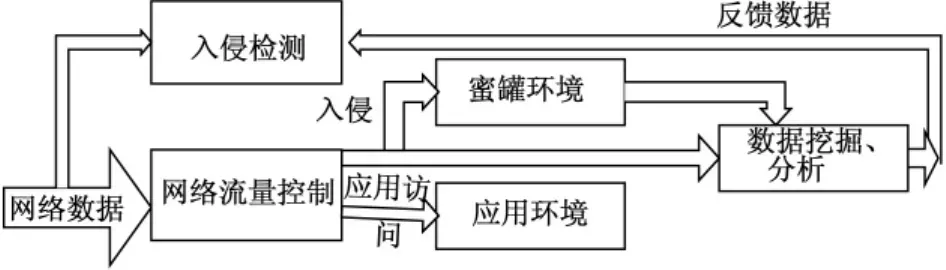

針對上述情況,本文旨在設計一種結合上述三種技術的應用設計方案。在這個環境下,蜜罐技術通過真實的網絡資源為誘餌,吸引攻擊者的侵入行為,一旦有入侵行為,在蜜罐環境下,入侵者將會被監視和控制。整個系統具有多功能、高交互和高效能的特點,性能遠遠優于其他蜜罐系統。另外,由于在IDS技術基礎上提供面向IDS數據發掘的機制,因此,它對于提高 IDS檢測能力起到了良好的輔助作用。系統原理可用圖1表示如下:

圖1 系統原理圖

2 系統組成

該系統主要是由以下幾部分組成:蜜網網關、IDS、數據挖掘中心、蜜罐、中心數據庫,各組成部分的功能如下。

1) 蜜網網關:作為網絡控制設備的蜜網網關,功能主要有以下內容:對內部 IP地址進行 NAT轉換,對內部向外的非法連接,以及蜜網網關內部的主機向外的連接進行阻止,對由外部向內部的所有連接進行放行或允許,而且對應用服務器中的非工作端口數據包連接采用重定向(redirect)功能。實際過程中,是先搜集連接到應用服務器的非工作端口的數據包,然后把它們統統重定向到蜜罐主機,同時有機地結合入侵檢測系統,把IDS檢測到的針對用服務器的攻擊數據包重定向到蜜罐主機。

2) IDS:應用共享信息庫模式到本系統的入侵檢測系統中,它的主要功能有:防火墻聯合活動,入侵預警并修改網關控制規則,入侵預警到數據挖掘中心。

3) 數據挖掘中心:挖掘的數據源是蜜網內的網絡數據和蜜罐的監視數據,進行挖掘時,如果發現有可疑和可用的數據信息,及時反饋到IDS事件信息庫中。

4) 蜜罐:該蜜罐可能是基于真實或虛擬的操作系統的,進而在這些操作系統或應用服務中故意設置漏洞,引誘、等待不良訪客上鉤。

5) 中心數據庫:這里的數據庫包括對非法入侵數據的記錄、攻擊數據的挖掘結果、IDS事件信息庫。

3 系統模塊關系及主要模塊設計

系統模塊關系如圖2所示。

圖2 系統模塊關系圖

其中①表示網絡數據訪問蜜罐系統;②為網絡控制策略和IDS檢測后的合法訪問數據交互;③表示IDS旁路偵聽檢測;④IDS特征庫模式匹配;⑤IDS修改網關控制策略;⑥經網關重定向的入侵數據交互;⑦入侵數據交互的旁路偵聽;⑧陷阱系統的監視數據發送到中心數據庫;⑨數據挖掘模塊在中心數據庫中進行數據挖掘;⑩數據挖掘中心更新IDS特征庫;(11)入侵檢測引擎的預警通知數據挖掘模塊。

3.1 IDS模塊設計

作為本系統的關鍵組成部分,入侵檢測系統在整個系統中扮演著對系統安全積極防御的主動角色,而且也是作為數據挖掘的訓練對象的角色。當入侵行為被檢測到時,它能夠同時和網關、數據挖掘模塊來進行聯合活動 (更改網關控制規則,通知數據挖掘模塊預警信息)。當存在漏報或誤報時,IDS及時更新其特征庫和檢測模式。

IDS的通用模型將一個入侵檢測系統分為以下組件:事件產生器(Event generators),用 E盒表示;事件分析器(Event analyzers),用A盒表示;響應單元(Response units),用 R盒表示;事件數據庫(E-vent databases),用 D盒表示。本系統的 IDS模塊在IDS通用模型基礎上增加了一個事件分析器,用于對整個系統的數據進行挖掘,一個二級事件產生器,用于對陷阱系統的數據進行偵聽。二級分析器不僅可以對一級分析器的誤報結果進行驗證,而且可以從二級事件產生器中發現一些存在的漏報事件,并進行事件數據庫的更新,這種采用事后的事件分析方式不僅可以提高事件分析的準確性,也可以降低事件分析所需資源要求。本系統中的IDS模型實際上就是將事件分析多級化,將一次性的實時分析分為兩級完成,從而實現系統優化效果。系統IDS模型如圖3所示。

圖3 系統IDS模型圖

3.2 網絡誘騙及控制模塊設計

網絡誘騙及控制模塊是一個傳統的包過濾網關系統,類似于包過濾防火墻。它根據策略管理進出網關的網絡數據包,從而實現蜜罐系統的誘騙和控制功能。

1) 網絡數據包控制:完成內網主機的NAT功能,不僅完成內網中應用服務器的地址轉換,也實現蜜罐系統的虛假地址轉換,允許所有的外部向內部的網絡連接。這個規則主要是基于蜜罐系統的原理。為了實現蜜罐的誘騙功能,要允許盡可能多的網絡入侵行為;為了防止內部主機被攻陷而威脅其他網絡系統,阻止所有內網蜜罐系統對外的主動連接;結合IDS聯動,將 IDS檢測到的對應用服務器的攻擊數據包重定向到蜜罐主機。

2) 網絡欺騙:對應用服務器的非工作端口數據包連接采用重定向功能,將連接應用服務器的非工作端口的數據包統統重定向到蜜罐主機。這個規則只是粗略地判定一個連接是否是合法。當被判定為非法的連接時,該連接的數據包將被重定向到蜜罐主機。這不僅可以保護應用服務器免受攻擊,而且還可以將可能的入侵者引入陷阱。這個基于端口判定的數據包重定向規則大大地增強了整個蜜罐系統的誘騙能力。當攻擊者對應用服務器進行探測時,我們的系統將允許攻擊者進行合法的連接和數據交互,這樣可以消除攻擊者的戒心。但攻擊者對服務器發起掃描和漏洞探測時,網絡控制的重定向功能又可以將入侵者引入陷阱系統,同時暴露給攻擊者一些漏洞。這樣使得攻擊者很容易相信自己發現了應用服務器的漏洞,從而引誘其實施攻擊行為。

3.3 陷阱系統及數據捕獲模塊設計

實際上,陷阱系統是一個高交互度的 Honeypot。基于蜜罐系統的研究目的和IDS數據挖掘的需要,該Honeypot不僅需要與攻擊者有深入數據交互的能力,還必須能夠檢測到自身被攻擊的能力并反饋必要的信息。在蜜罐的概念里,收集攻擊者的信息和數據是蜜罐的主要作用。作為研究型蜜罐,必須提供高交互度的網絡交互平臺。所以,在本系統中,采用虛擬機技術,其原因主要有:虛擬機操作系統的真實度高,虛擬操作系統恢復容易,虛擬操作系統可以提供和真實操作系統同樣的應用服務。所以,利用虛擬機構件的虛擬操作系統完全可以起到用同樣的真實主機一樣的效果。通過使用虛擬操作系統,又體現了蜜罐技術的代價優勢。即使蜜罐被攻陷了,虛擬系統可以被很快地恢復而且可以收集到被攻擊的數據資源,從而提供良好的數據挖掘環境。

3.4 數據挖掘模塊設計

IDS數據挖掘的主要任務有檢測入侵、發現異常、行為分析。采用蜜罐數據環境可以大大減輕數據挖掘面臨的問題,如數據量龐大、數據來源和數據格式多樣化、分析任務繁重等。數據挖掘模型如圖4所示:

圖4 數據挖掘模型

審計數據挖掘分析:使用數據挖掘中的數據分類、關聯分析和序列模式控掘,對基于網絡和基于主機的安全審計數據進行智能化的分析處理,通過提取數據本身存在的規律性,幫助系統生成入侵檢測規則及建立異常檢測模型。數據來源主要有:不易處理信息量有限的蜜罐主機日志;訪問蜜罐主機的網絡數據比較適用于檢測基于網絡的攻擊行為;蜜罐主機的系統調用數據,檢測的針對性強,準確率高。

4 總結

本系統將蜜罐技術、入侵檢測技術和數據挖掘技術相結合,形成一種新型的蜜罐系統,它通過IDS監聽網絡數據流,并根據安全策略對服務器訪問數據進行監控。識別針對服務器以及網絡的攻擊行為,主動將攻擊者引誘到陷阱系統,并利用數據挖掘技術對捕獲到的數據進行整理、分類、規則關聯,從而完善IDS檢測能力。

蜜罐系統大大減少了數據挖掘所要分析的數據。對于通常的網站或郵件服務器,攻擊流量通常會被合法流量所淹沒,而蜜罐進出的數據大部分是攻擊流量。因而,瀏覽數據、查明攻擊者的實際行為也就容易多了。同時,由于蜜罐系統自身故意存在很多漏洞,可以導致很多攻擊行為,并為數據分析提供豐富的數據資源。蜜罐用自身系統去實驗各種攻擊行為,同時也可以預測未知攻擊行為的動向。IDS在與蜜罐技術和數據挖掘的配合應用中,使IDS由一點檢測到多點檢測,由預先警報到事后驗證。這樣的聯合使得IDS具有了類似機器學習的功能,提升了IDS的智能效果。

[1] 曹愛娟,劉寶旭,許榕生.網絡陷阱與誘捕防御技術綜述[J].計算機工程,2004,30(9):1-3.

[2] 陳飛,郭平,張敏,等.Honeypot系統研究與比較[J].后勤工程學院學報,2004(4):87-89.

[3] 宋荊漢,朱偉,李濤,等.HoneyPot系統研究[J].網絡安全技術與應用,2002(1):28-30.

[4] 馬艷麗,趙戰生,黃軒.Honeypot-網絡陷阱[J].計算機工程與應用,2003(4):165-168.

[5] 劉洪,周明君,楊大權.論網絡安全的 IDS技術[J].沈陽醫學院學報,2002,4(4):51-52.

A Design of Honeypot System Based on IDS and DM

PAN Li-wu

(Zhengzhou University Sias International College,Zhengzhou 451150,China)

The research is conducted in response to a concrete IDS(Intrusion Detection System)model which is capable of implementing Honeypot data feedback and action coordination.Also DM(Data Mining)is introduced into Honeypot system to optimize and enhance its data value with a purpose of offering effective feedback.The new-type Honeypot based on IDS and DM not only strengthens its trap function effectively,but also improves its ability to protect the target resource and to analyze hacked data greatly,consequently,IDS performance is enhanced in effect as well.

honeypot;IDS(intrusion detection systems);DM(data mining)

TP 393.08

A

1005-0310(2010)01-0042-04

2009-06-15

潘立武(1971—),男,河南鄭州人,鄭州大學副教授,系統分析師,研究方向為軟件工程、GIS、軟件開發。

(責任編輯 彭丹宇)