基于802.1X協議解決校園網安全的探索

童子方 李亦杰

海軍飛行學院 遼寧 125001

0 前言

802.1x協議是基于Client/Server的訪問控制和認證協議。它可以限制未經授權的用戶/設備通過接入端口訪問LAN/WLAN。在獲得交換機或LAN提供的各種業務之前,802.1x對連接到交換機端口上的用戶/設備進行認證。在認證通過之前,802.1x只允許 EAPoL(基于局域網的擴展認證協議)數據通過設備連接的交換機端口;認證通過以后,正常的數據可以順利地通過以太網端口。

網絡訪問技術的核心部分是 PAE(端口訪問實體)。在訪問控制流程中,端口訪問實體包含 3部分:認證者--對接入的用戶/設備進行認證的端口;請求者--被認證的用戶/設備;認證服務器—根據認證者的信息,對請求訪問網絡資源的用戶/設備進行實際認證功能的設備。

以太網的每個物理端口被分為受控和不受控的兩個邏輯端口,物理端口收到的每個幀都被送到受控和不受控端口。對受控端口的訪問,受限于受控端口的授權狀態。認證者的PAE根據認證服務器認證過程的結果,控制“受控端口”的授權/未授權狀態。處在未授權狀態的控制端口將拒絕用戶/設備的訪問。

1 802.1x認證特點

基于以太網端口認證的 802.1x協議有如下特點:IEEE802.1x協議為二層協議,不需要到達三層,對設備的整體性能要求不高,可以有效降低建網成本;借用了在 RAS系統中常用的 EAP(擴展認證協議),可以提供良好的擴展性和適應性,實現對傳統PPP認證架構的兼容;802.1x的認證體系結構中采用了“可控端口”和“不可控端口”的邏輯功能,從而可以實現業務與認證的分離,由RADIUS和交換機利用不可控的邏輯端口共同完成對用戶的認證與控制,業務報文直接承載在正常的二層報文上通過可控端口進行交換,通過認證之后的數據包是無需封裝的純數據包;可以使用現有的后臺認證系統降低部署的成本,并有豐富的業務支持;可以映射不同的用戶認證等級到不同的VLAN;可以使交換端口和無線LAN具有安全的認證接入功能。

2 802.1x工作過程

(1)當用戶有上網需求時打開802.1X客戶端程序,輸入已經申請、登記過的用戶名和口令,發起連接請求。此時,客戶端程序將發出請求認證的報文給交換機,開始啟動一次認證過程。

(2)交換機收到請求認證的數據幀后,將發出一個請求幀要求用戶的客戶端程序將輸入的用戶名送上來。

(3)客戶端程序響應交換機發出的請求,將用戶名信息通過數據幀送給交換機。交換機將客戶端送上來的數據幀經過封包處理后送給認證服務器進行處理。

(4)認證服務器收到交換機轉發上來的用戶名信息后,將該信息與數據庫中的用戶名表相比對,找到該用戶名對應的口令信息,用隨機生成的一個加密字對它進行加密處理,同時也將此加密字傳送給交換機,由交換機傳給客戶端程序。

(5)客戶端程序收到由交換機傳來的加密字后,用該加密字對口令部分進行加密處理(此種加密算法通常是不可逆的),并通過交換機傳給認證服務器。

(6)認證服務器將送上來的加密后的口令信息和其自己經過加密運算后的口令信息進行對比,如果相同,則認為該用戶為合法用戶,反饋認證通過的消息,并向交換機發出打開端口的指令,允許用戶的業務流通過端口訪問網絡。否則,反饋認證失敗的消息,并保持交換機端口的關閉狀態,只允許認證信息數據通過而不允許業務數據通過。

3 802.1x應用環境特點

(1)交換式以太網絡環境

對于交換式以太網絡中,用戶和網絡之間采用點到點的物理連接,用戶彼此之間通過VLAN隔離,此網絡環境下,網絡管理控制的關鍵是用戶接入控制,802.1x不需要提供過多的安全機制。

(2)共享式網絡環境

當802.1x應用于共享式的網絡環境時,為了防止在共享式的網絡環境中出現類似“搭載”的問題,有必要將PAE實體由物理端口進一步擴展為多個互相獨立的邏輯端口。邏輯端口和用戶/設備形成一一對應關系,并且各邏輯端口之間的認證過程和結果相互獨立。在共享式網絡中,用戶之間共享接入物理媒介,接入網絡的管理控制必須兼顧用戶接入控制和用戶數據安全,可以采用的安全措施是對 EAPoL和用戶的其它數據進行加密封裝。在實際網絡環境中,可以通過加速WEP密鑰重分配周期,彌補WEP靜態分配秘鑰導致的安全性的缺陷。

4 802.1x認證的安全性分析

802.1x協議中,有關安全性的問題一直是802.1x反對者攻擊的焦點。實際上,這個問題的確困擾了802.1x技術很長一段時間,甚至限制了802.1x技術的應用。但技術的發展為這個問題給出了答案:802.1x結合EAP,可以提供靈活、多樣的認證解決方案。

5 802.1x認證的優勢

綜合IEEE802.1x的技術特點,其具有的優勢可以總結為以下幾點。

簡潔高效:純以太網技術內核,保持了IP網絡無連接特性,不需要進行協議間的多層封裝,去除了不必要的開銷和冗余;消除網絡認證計費瓶頸和單點故障,易于支持多業務和新興流媒體業務。

容易實現:可在普通L3、L2、IPDSLAM上實現,網絡綜合造價成本低,保留了傳統AAA認證的網絡架構,可以利用現有的RADIUS設備。

安全可靠:在二層網絡上實現用戶認證,結合 MAC、端口、賬戶、VLAN和密碼等;綁定技術具有很高的安全性,在無線局域網網絡環境中 802.1x結合 EAP-TLS,EAPTTLS,可以實現對WEP證書密鑰的動態分配,克服無線局域網接入中的安全漏洞。

行業標準:IEEE標準,和以太網標準同源,可以實現和以太網技術的無縫融合,幾乎所有的主流數據設備廠商在其設備,包括路由器、交換機和無線AP上都提供對該協議的支持。在客戶端方面微軟 WindowsXP操作系統內置支持,Linux也提供了對該協議的支持。

應用靈活:可以靈活控制認證的顆粒度,用于對單個用戶連接、用戶ID或者是對接入設備進行認證,認證的層次可以進行靈活的組合,滿足特定的接入技術或者是業務的需要。

易于運營:控制流和業務流完全分離,易于實現跨平臺多業務運營,少量改造傳統包月制等單一收費制網絡即可升級成運營級網絡,而且網絡的運營成本也有望降低。

Template:Expand IEEE 802.1X是IEEE制定關于用戶接入網絡的認證標準(注意:此處X是大寫,詳細請參看IEEE關于命名的解釋)。它的全稱是“基于端口的網絡接入控制”。于 2001年標準化,之后為了配合無線網絡的接入進行修訂改版,于2004年完成。

IEEE 802.1X協議在用戶接入網絡(可以是以太網,也可以是Wi-Fi網)之前運行,運行于網絡中的MAC層。EAP協議RADIUS協議。cs:IEEE 802.1X de:IEEE 802.1x en:IEEE 802.1X es:IEEE 802.1X fi:802.1x fr:IEEE 802.1X it:IEEE 802.1x pl:802.1X

IEEE802.1x協議具有完備的用戶認證、管理功能,可以很好的支撐寬帶網絡的計費、安全、運營和管理要求,對寬帶 IP城域網等電信級網絡的運營和管理具有極大的優勢。IEEE802.1x協議對認證方式和認證體系結構上進行了優化,解決了傳統PPPOE和WEB/PORTAL認證方式帶來的問題,更加適合在寬帶以太網中的使用。

6 我院一個園區采用802.1X協議解決方案

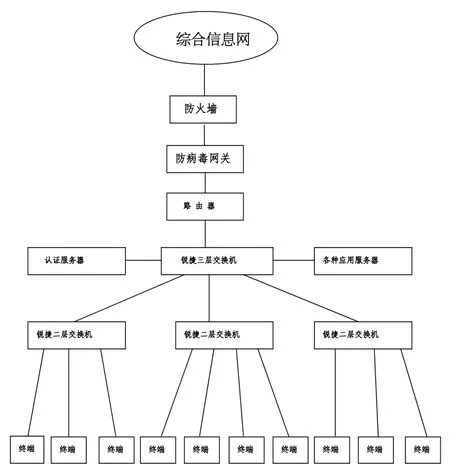

6.1 網絡拓撲圖

圖1 網絡拓撲圖

6.2 工作原理

首先在認證服務器制定認證策略,建立各計算機用戶資料檔案。在每一個用戶上裝入一個客戶端小程序,服務器即可發現客戶端的用戶計算機,檢查客戶端是否得到授權允許登錄網絡,如果允許即可通過二層交換機上網訪問,或通過路由器到全軍綜合信息網訪問。如果未允許,及不可訪問內網的各種應用,也不可訪問全軍綜合信息網。

6.3 解決安全問題

(1)對用戶的身份進行標識和認證,保證只有授權的用戶可以訪問校園網;符合上級對網絡真實身份登錄的要求;

(2)及時發現影響網絡運行的異常行為的來源,以便采取控制措施減小對網絡的影響;

(3)一些安全事件的事后追查,有時也需要追蹤到用戶的身份,我院是在發現網絡病毒未能及時查處用戶身份后,下決心上這套系統的。

6.4 存在的不足

但是 802.1X的部署也給網絡的管理者和使用者都造成了一定的不便,主要是增加了工作強度和難度,這幾乎是不可避免的結果。

(1)需要考慮諸如相關的網絡設備是否支持 802.1X協議。

(2)與過去管理相對開放、寬松,網絡和設備的資產管理復雜現象,現在需要實現集中式、強制性的管理措施,用戶不習慣,有時不適應。

(3)網絡管理工作強度增大,對每一個用戶逐個認證,下發權限策略,一旦用戶更換位置或計算機需要從新認證。

總之,802.1X在安全性方面的優勢比較值得肯定,可以實現細粒度的身份認證、細粒度的控制、安全事件的追蹤、集中管理用戶訪問權限(通過VLAN設置)、用戶安全狀態的檢查與更新。

可以說,基于802.1X的身份認證技術和準入控制思想給網絡管理者提供了一個美好的藍圖,在很大程度上滿足了管理者的需求。

[1]陳善為.校園網網絡安全分析及防范對策淺析.網絡安全技術與應用.2010.

[2]中國教育和科研計算機網.教育信息化專欄.2010.

[3]銳捷網絡.教育行業案例集.2010.

[4]銳捷網絡.GSN網絡安全解決方案.2010.