構建一個云架構的安全監控預警平臺

劉鵬 吳艷艷 孟炎

北京信息安全測評中心 北京 100101

0 引言

隨著信息化技術的完善與成熟,信息系統的安全運行與維護是目前非常重要的課題,而其中越來越引人注目的一個層面就是信息安全的實時預警與監控審計管理。如果想徹底的了解當前信息系統的運行狀況,全面掌握可能存在的安全風險,可能需要用到一個全系列的系統日志記錄和靈活的流量與協議分析工具,以及其它各種各樣的檢測機制。通過監控與審計系統能夠了解到曾經發生的入侵探測、病毒或蠕蟲爆發、硬件故障、用戶行為以及其它許多有用信息,并且針對正在或者可能發生的風險提出恰當的預警提示。信息安全的三個基本屬性是CIA(機密性,完整性,可用性),幾乎所有對于其中一個或多個屬性的破壞或者侵犯企圖,都可以通過監控的手段有效發現,因此對于一個健壯的系統而言,監控預警與安全審計管理非常重要。

在當前政務信息化建設發展和新技術進步的同時,政務信息安全態勢不可避免出現一些新的問題:一是海量的數據使得監控人員能夠快速發現有用信息如同大海撈針,最終導致的結果是監控人員盡管曾經對此殫精竭慮,卻發現幾乎做的是無用功,因此整個審計系統就被束之高閣了;再如告警信息鋪天蓋地,雖然經過了一系列的處理,最后的結果卻是這些告警信息基本上都是誤報,而最糟糕的情況是,真正發生的安全事件卻一無提示,漏報了。所有這些問題在實際工作中每天都在發生,業內人士也意識到了這個問題,因此企圖建立一種有有效的機制,提出更合理的解決方案。

1 安全監控與安全審計

首先我們需要理解安全監控和安全審計這兩個概念,它們非常很接近,有著密切的關系,但有在操作和服務對象上稍有不同。安全審計廣義上涉及到管理,技術,人這三個層次,它是一種通過人工或者技術手段來評估信息系統的安全管理措施是否到位并恰當,管理機制是否合理,信息系統是否具有足夠的安全控制措施,一般通過人員訪談,漏洞掃描,日志分析等等方式來進行,許多自動化工具可以幫助完成技術或管理上的一些審計報告。在實際應用和上市的審計產品當中,安全審計最重要的對象就是文檔記錄和日志,對于工具軟件而言尤其關注的是網絡設備,系統以及應用軟件的日志信息。其一個最重要的目的實際上是與既有的標準或者目標相比照,通過對于歷史的挖掘從而發現潛在的安全隱患的一個過程。安全監控則是偏重于對于當前安全運行狀況的監測,從而試圖發現正在或者即將發生的安全隱患,并且提供預警這樣一種功能。

正是由于兩者的目標實際上是一致的,都是為了發現當前系統的安全隱患,如果說有差異的話,那可能就是事后和事先的區別。絕大多數的監控審計系統是把這些功能綜合到一起的,兩者融合從而能夠在整個安全生命周期內提供完善的服務。通過上述分析也可以看到,目前的審計一個重要的問題就是審計系統與監控預警之間存在一定的割裂,簡單來說就是歷史數據并不能對于我們的當前和未來提供有效的參考。因為信息安全是動態變化的,而靜態的數據在缺乏深度挖掘以前對于未來態勢的分析是沒有價值的。現有監控預警平臺基本上存在類似的問題,由于單純的監控預警機制缺乏大量佐證數據和比照對象,所以存在很嚴重的誤報和漏報現象。

2 云架構的安全監控預警平臺設想

一個孤立的信息系統是相對安全的,但是大規模網絡的孤立分析則是遠遠不夠的,建立一種云架構的安全監控與預警平臺成為未來技術發展的新趨勢。云計算作為時下最為流行的概念,已經在各個領域中產生了廣泛的應用。它是網格計算、分布式計算、并行計算、效用計算、網絡存儲、虛擬化、負載均衡等傳統計算機技術和網絡技術發展融合的產物。 云計算的核心思想是將大量用網絡連接的計算資源統一管理和調度。云計算是作為一種商業概念或服務提供方式提出的,但是作為一種技術理念更有幫助。

所謂“云”實際是用戶的一種體驗,即一切的數據,計算等在云端進行,而用戶本身只需享受最終的結果。云架構的安全監控和預警平臺可以理解成為這樣一種概念,建立一個相應規模的分布式監控平臺,進行分布式數據的采集及監控,同時建立一個集中式管理中心,為各點上傳到中心的數據按照用戶預置的規則集中分析及處理,將用戶需要的信息傳給用戶。

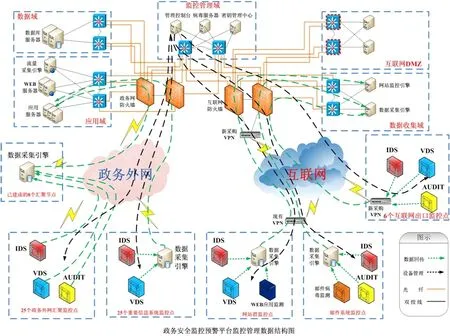

圖1 云架構的安全監控預警平臺

如圖1所示,動態變化的資源會得到及時準確的信息反饋。通過在云中的各個節點上部署Agent代理程序,實時將獲取到的信息數據傳送至中心數據倉庫,并且在此進行數據挖掘和深度分析,從而能夠對于整個平臺提供一種正向的反饋。因為對于一個孤立系統而言,單個事件的分析并不具備代表性,對于態勢分析更加力不從心,而基于云的系統則能夠同時匯聚超大規模的數據信息和事件案例,從而提高了分析的效性,正如同目前一些殺毒軟件所做的一樣,基于云的查殺具有更高的準確性。

3 云架構下安全監控預警平臺技術難點與前瞻

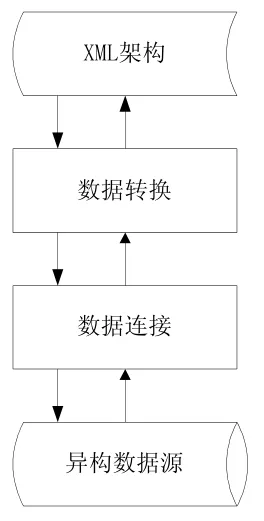

云建構的監控預警平臺在具體實現上有一些具體的技術細節需要考慮,首先是異構數據的集成問題。在各個龐大的子節點網絡當中,各種設備和應用模式是多種多樣的,所提供和搜集的數據格式也是千變萬化。因此需要采用一種機制將各種不同格式不同結構的結構化或半結構化數據進行同化,同時還需要對于這些海量數據進行有效的壓縮和歸并,這樣才能在中心建立一個數據倉庫,進而進行數據挖掘。關于數據的歸并和融合,目前一種主流的方式是采用XML。利用XML作為中間形式,對異構數據格式進行轉換,從而能被其它的系統接收,實現異構數據源之間的數據交換。這種基于復制技術的異構數據轉換方法既保持了各數據庫相對獨立性和自治性,又使各異構數據源實現了信息集成(如圖2)。

圖2 XML架構

云架構中的中心數據倉庫可以認為是針對所有審計節點信息的融合,正是由于這樣海量數據的匯聚和挖掘,為進一步的監控預警機制提供了有力的支持。云的優勢就在于可以采集海量信息避免孤立樣本的缺陷。

對于實時的監控預警平臺而言,還需要一種能夠動態分析當前信息安全風險的機制,對于當前正在發生的安全事件作出正確判斷,同時對于可能發生的風險提出預警,這方面的內容涉及到風險分析的態勢評估。目前,國內外對態勢分析已經取得了長足的進步,尤其在理論研究領域。態勢分析理論從 Endsley模型,逐步發展到 JDL(Joint Director of Laboratories)模型。

Endsley的模型把態勢感知分成3個層次的信息處理:

(1)感知:感知和獲取環境中的重要線索或元素;

(2)理解:整合感知到的數據和信息,分析其相關性;

(3)預測:基于對環境信息的感知和理解,預測未來的發展趨勢,這是態勢感知中最高層次的要求。

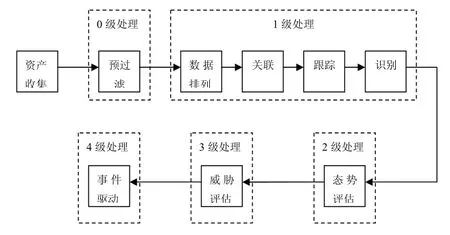

JDL模型,該模型提出了網絡態勢感知總體框架結構,主要包括多源異構數據采集、數據預處理、事件關聯和目標識別、態勢評估、威脅評估、響應與預警、態勢可視化顯示以及過程優化控制與管理等功能模塊(如圖3)。

在海量數據聚合,并且歸并以后,就能夠對未來態勢分析提供大量統計學上的精確度。現在對于可能性推測理論上,一般情況下可以采用貝葉斯算法進行分析,貝葉斯算法通過統計學研究來進行概率的推論,核心思想是根據已發生的事件來測算將來可能發生的事件。舉例來說,如果在過去網絡發生DDoS攻擊的概率是已知的,那么就可以通過貝葉斯算法推論出未來發生DDoS的概率。

圖3 JDL模型

當然貝葉斯算法有一定的局限性,對一個具有海量數據的復雜信息系統進行安全態勢分析,單純依靠貝葉斯算法會變分過于復雜而無法處理。在這種情況下,確信因子(Certainty Factors, CF)理論提供了一個很好的替代。

CF理論來源于早期一個名為MYCIN的基于規則的專家系統。該理論考察一個介于1與-1的值,利用模糊邏輯來度量專家的確信程度。如果H是假設,E是證據,cf是一個規則的確信因子,那么

Cf(H,E)=cf(E)*cf

圖4 算法

從邏輯實現上,實際上就是對于歸并后的海量數據元素,進行不同屬性的賦值,分類,并且利用CF理論進行計算的一個過程。這個計算過程實際上就是一個專家判斷過程,因此需要有一個知識庫,提供一些基本的規則,提供IF-THEN的表述。專家系統判斷結果的“可信等級”很大程度上依賴于統計學上的精確性,而基于云架構的系統正是提供這樣海量樣本最好的平臺。

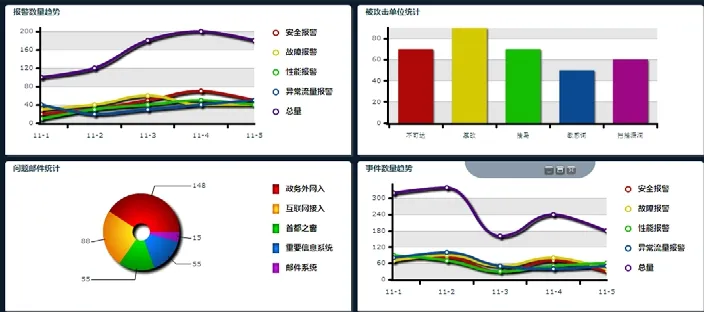

上述無論是基于云的架構還是技術實現,其實對于最終用戶來講基本上可以認為是透明的,這也是云計算的一個特點“虛擬化”,這個平臺通過分布式部署和集中式管理,而對于最終的使用者而言,比如各個節點,他們只需要按照自身的需求定義恰當的規則即可,就可以得到類似圖5的自身所需信息。

圖5 信息

4 結論

對動態變化的信息安全態勢監控和預警,基于云架構的安全監控預警平臺,能夠通過最小的投入得到最大的回報,并且是未來發展的一種趨勢。它能夠提高預警的準確性和科學性,最大限度避免了誤報和漏報,并且能夠有效分析信息安全風險態勢,從而能夠未雨綢繆。

[1]張麗華.基于 XML的異構數據交換技術研究.蘇州科技學院學報.2010.

[2]Dr. John J. Salerno, Where’s Level 2/3 Fusion – a Look Back over the Past 10 Years.

[3]Mica R. Endsley. Toward a Theory of Situation Awareness in Dynamic Systems. Human Factors Journal.March 1995.

[4]David E. Heckerman, Edward H. Shortliffe, From Certainty Factors to Belief Networks.

[5]Headquarters Department of the Army, Information Systems Security Monitoring. 29 April 1998.

[6]Seham Mohamed GadAllah The Importance of Logging and Traffic Monitoring for Information Security. 30 December. 2003.