高招網(wǎng)站滲透測(cè)試案例分析

文/諸葛建偉 魏克

高招網(wǎng)站滲透測(cè)試案例分析

文/諸葛建偉 魏克

COST論壇由CCERT、《中國(guó)教育網(wǎng)絡(luò)》雜志于2008年共同發(fā)起,采取會(huì)員制,面向個(gè)人,完全免費(fèi),以開(kāi)放、平等、自由的互聯(lián)網(wǎng)精神運(yùn)作。如需獲取COST技術(shù)論壇視頻、錄音等資料,請(qǐng)登錄:http://www.cost.edu.cn/。

每年高考招生前后,都是高校網(wǎng)站安全性最受關(guān)注的時(shí)候。由于訪問(wèn)量的大量增加,以及高招錄取工作的敏感性,高校網(wǎng)站,尤其是招生網(wǎng)站,往往吸引著大量懷有惡意目的的攻擊者,實(shí)施網(wǎng)站掛馬、敏感信息竊取等非法行為。今年高考期間,就曾出現(xiàn)過(guò)北京、天津等地高考考生信息泄露并在網(wǎng)上公開(kāi)叫賣(mài)的情況,雖然信息泄露渠道尚未有權(quán)威的認(rèn)定,但這無(wú)疑已經(jīng)為高招網(wǎng)站的網(wǎng)絡(luò)安全防護(hù)敲響了警鐘。正式的高招錄取工作一般都會(huì)在隔離的內(nèi)網(wǎng)環(huán)境中進(jìn)行操作,高考分?jǐn)?shù)和錄取信息的安全性還是值得信賴的。但各高校的高招網(wǎng)站仍承擔(dān)著招生宣傳、考生交流平臺(tái)、錄取信息公示等關(guān)鍵任務(wù),而一旦高招網(wǎng)站的安全存在問(wèn)題,被惡意攻擊植入網(wǎng)頁(yè)木馬或釣魚(yú)頁(yè)面后,將會(huì)對(duì)考生的個(gè)人敏感信息構(gòu)成泄露威脅。

為了能夠?qū)δ壳案哒芯W(wǎng)站的安全狀況和防護(hù)水平有一個(gè)更加實(shí)際的了解和掌握,中國(guó)教育與科研計(jì)算機(jī)網(wǎng)安全應(yīng)急響應(yīng)組(CCERT)在高招前夕對(duì)取得授權(quán)的3所高校的4個(gè)高招網(wǎng)站進(jìn)行了全面深入的滲透測(cè)試,CCERT滲透測(cè)試小組對(duì)其中3所高校的3個(gè)高招網(wǎng)站都取得了不同程度的控制,其中1個(gè)網(wǎng)站已經(jīng)遭遇“黑客潛伏”,實(shí)際滲透測(cè)試結(jié)果顯示當(dāng)前高招網(wǎng)站的安全形勢(shì)仍然非常嚴(yán)峻,需要高校的網(wǎng)絡(luò)安全管理部門(mén)與招生管理部門(mén)切實(shí)有效地落實(shí)網(wǎng)絡(luò)安全防護(hù)責(zé)任、資源與措施,為廣大考生建立起更令人放心的高招網(wǎng)站環(huán)境。

滲透測(cè)試流程與方法

滲透測(cè)試(Penetration Test)對(duì)于國(guó)內(nèi)的高校單位可能還比較陌生,而這種非常有效的安全評(píng)估機(jī)制已經(jīng)廣泛用于金融等安全需求較高的行業(yè),然而由于服務(wù)費(fèi)用及所需專(zhuān)業(yè)技術(shù)能力等問(wèn)題,還尚未在中國(guó)教育網(wǎng)中得到有效的應(yīng)用。滲透測(cè)試并沒(méi)有一個(gè)標(biāo)準(zhǔn)的定義,目前的通用說(shuō)法是:由資深安全工程師完全模擬黑客可能使用的攻擊和漏洞發(fā)現(xiàn)技術(shù),對(duì)目標(biāo)系統(tǒng)的安全做深入探測(cè),發(fā)現(xiàn)系統(tǒng)最脆弱的環(huán)節(jié),滲透測(cè)試能夠直觀地讓管理人員知道自己網(wǎng)絡(luò)所面臨的問(wèn)題,以及安全隱患的危險(xiǎn)程度。滲透測(cè)試又根據(jù)測(cè)試者對(duì)目標(biāo)網(wǎng)絡(luò)和系統(tǒng)的信息了解程度,分為白盒測(cè)試、灰盒測(cè)試與黑盒測(cè)試,根據(jù)測(cè)試者發(fā)起攻擊嘗試的位置分為外部測(cè)試與內(nèi)部測(cè)試。而CCERT小組針對(duì)高招網(wǎng)站的滲透測(cè)試是在僅知曉目標(biāo)網(wǎng)站域名的情況下,從互聯(lián)網(wǎng)上遠(yuǎn)程發(fā)起的測(cè)試,因此屬于外部黑盒測(cè)試,這也是與目前高招網(wǎng)站所主要面臨的攻擊威脅來(lái)源是一致的,因此能夠反映出這些網(wǎng)站所存在的典型安全弱點(diǎn)與風(fēng)險(xiǎn)。當(dāng)然,我們?cè)跐B透測(cè)試過(guò)程中是要保證目標(biāo)網(wǎng)站的正常運(yùn)行,不會(huì)使用過(guò)度頻繁的掃描探測(cè)或可能導(dǎo)致拒絕服務(wù)的攻擊方式。

針對(duì)網(wǎng)站系統(tǒng)的外部滲透測(cè)試一般分為如下四個(gè)階段來(lái)進(jìn)行:第一個(gè)階段是信息收集,主要通過(guò)DNS查詢、主機(jī)端口掃描等方式,對(duì)系統(tǒng)或服務(wù)進(jìn)行辨識(shí);第二個(gè)階段,我們會(huì)從系統(tǒng)層,也就是網(wǎng)絡(luò)服務(wù)這個(gè)層面上遠(yuǎn)程對(duì)網(wǎng)站服務(wù)器進(jìn)行漏洞掃描和攻擊,采用的技術(shù)包括遠(yuǎn)程漏掃、遠(yuǎn)程滲透攻擊以及遠(yuǎn)程口令猜測(cè);第三個(gè)階段,我們會(huì)對(duì)網(wǎng)站W(wǎng)eb應(yīng)用層的一些漏洞進(jìn)行掃描和攻擊,包括對(duì)Web應(yīng)用漏洞的掃描、驗(yàn)證,對(duì)Web管理后臺(tái)中缺省和弱口令進(jìn)行猜測(cè)和破譯;第四階段,我們將對(duì)之前發(fā)現(xiàn)的系統(tǒng)漏洞進(jìn)行挖掘和利用,并嘗試獲取對(duì)網(wǎng)站的本地訪問(wèn)權(quán),當(dāng)然這個(gè)權(quán)限往往是受限權(quán)限,所以我們還會(huì)嘗試對(duì)權(quán)限進(jìn)行提升,以獲得更進(jìn)一步的控制權(quán)限。在完成滲透測(cè)試后我們將完全細(xì)致地“清理現(xiàn)場(chǎng)”,并為目標(biāo)網(wǎng)站管理人員提供詳細(xì)的滲透測(cè)試過(guò)程與結(jié)果報(bào)告文檔,以幫助他們修補(bǔ)所發(fā)現(xiàn)的漏洞并增強(qiáng)網(wǎng)站的安全防護(hù)能力。

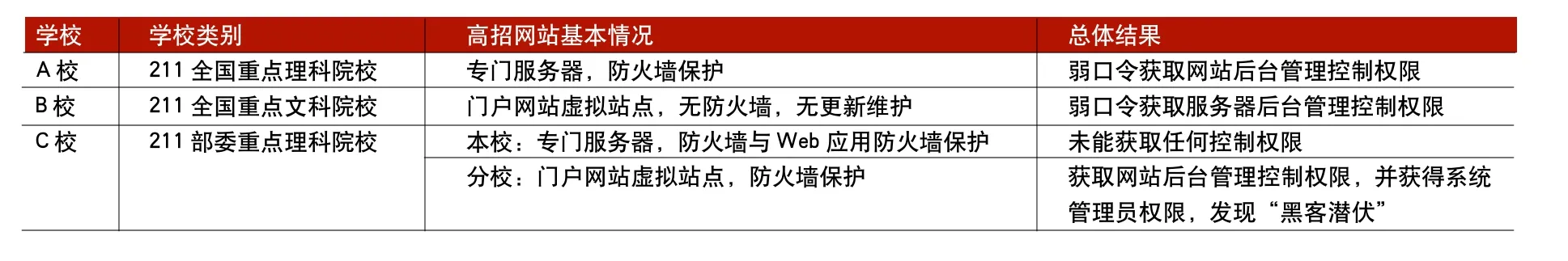

表 高招網(wǎng)站滲透測(cè)試目標(biāo)與總體結(jié)果

滲透測(cè)試目標(biāo)與總體結(jié)果

CCERT小組在計(jì)劃本次針對(duì)高招網(wǎng)站的滲透測(cè)試時(shí),曾期望能夠獲得一個(gè)稍具規(guī)模的測(cè)試目標(biāo)樣本集合,我們與十多所北京的高校進(jìn)行了聯(lián)系,以獲取到對(duì)這些高校高招網(wǎng)站進(jìn)行滲透測(cè)試的授權(quán)。然而由于未能直接聯(lián)系到部分高校負(fù)責(zé)高招網(wǎng)站運(yùn)行的部門(mén)負(fù)責(zé)人,以及部分高校對(duì)接受滲透測(cè)試此類(lèi)較為新興的服務(wù)還心存疑慮,我們只取得了3所高校的授權(quán),并對(duì)他們的4個(gè)高招網(wǎng)站進(jìn)行了外部滲透測(cè)試。出于安全性與隱私權(quán)的考慮,我們對(duì)這3所高校的信息都進(jìn)行匿名化處理,滲透測(cè)試目標(biāo)和總體結(jié)果見(jiàn)表1所示。

針對(duì)這3所高校的4個(gè)高招網(wǎng)站,除了C校本校高招網(wǎng)站由于安全防護(hù)嚴(yán)密未能突破之外,CCERT小組獲得了3個(gè)高招網(wǎng)站的后臺(tái)管理權(quán)限,并進(jìn)一步獲得了C校分校高招網(wǎng)站所在服務(wù)器的系統(tǒng)管理員權(quán)限,同時(shí)發(fā)現(xiàn)該網(wǎng)站已被植入多款A(yù)SP木馬程序,已被“黑客潛伏”。以下將對(duì)于B校與C校分校滲透測(cè)試案例進(jìn)行詳細(xì)描述,并分析高招網(wǎng)站典型的薄弱安全環(huán)節(jié)與影響后果。

滲透測(cè)試案例分析-B校高招網(wǎng)站

(1) 信息收集

通過(guò)訪問(wèn)給定的B校招生網(wǎng)站域名,可以確認(rèn)該高招網(wǎng)站是以虛擬站點(diǎn)方式架設(shè)在該校門(mén)戶網(wǎng)站上,而該門(mén)戶網(wǎng)站上同時(shí)架設(shè)了十多個(gè)其他虛擬站點(diǎn),這種在一臺(tái)網(wǎng)站服務(wù)器上同時(shí)部署大量站點(diǎn)的方式為攻擊者留下了“旁注”的安全風(fēng)險(xiǎn),即通過(guò)攻擊其他站點(diǎn)漏洞或其他站點(diǎn)后臺(tái)管理程序,從而獲得對(duì)該站點(diǎn)的控制權(quán)。

我們?cè)谑褂胣map對(duì)該網(wǎng)站服務(wù)器進(jìn)行端口掃描時(shí),發(fā)現(xiàn)一個(gè)非常令人意外的結(jié)果,整個(gè)服務(wù)器上開(kāi)放的TCP端口達(dá)到了28個(gè)之多,其中還開(kāi)放著TELNET、FTP、SMTP、rlogin、HP SMH、samba_swat等使用明文傳輸身份認(rèn)證信息的不安全網(wǎng)絡(luò)服務(wù)端口,通過(guò)端口掃描與服務(wù)辨識(shí)結(jié)果,我們可以認(rèn)定該網(wǎng)站的前端并沒(méi)有部署防火墻,而是直接暴露在互聯(lián)網(wǎng)上。通過(guò)對(duì)操作系統(tǒng)的辨識(shí),我們確定了這臺(tái)服務(wù)器的型號(hào)和系統(tǒng)版本,為一臺(tái)比較高端的64位HP-UX系統(tǒng)服務(wù)器,簡(jiǎn)單地通過(guò)服務(wù)查點(diǎn)與分析后發(fā)現(xiàn),它基本上從2007年左右部署之后就沒(méi)有進(jìn)行過(guò)任何對(duì)操作系統(tǒng)、網(wǎng)絡(luò)服務(wù)的升級(jí)和更新工作。

(2) 系統(tǒng)層漏洞掃描與滲透攻擊

在確定出目標(biāo)網(wǎng)站服務(wù)器的版本之后,我們通過(guò)系統(tǒng)層漏洞掃描工具OpenVAS對(duì)遠(yuǎn)程服務(wù)器進(jìn)行掃描之后,發(fā)現(xiàn)了4個(gè)高危漏洞、18個(gè)中危漏洞以及56個(gè)低危漏洞,其中的4個(gè)高危漏洞分別存在于Apache服務(wù)、Sendmail服務(wù)、Samba_SWAT服務(wù)上。然而由于該服務(wù)器安裝的是非常少見(jiàn)的64位HP-UX操作系統(tǒng),滲透測(cè)試小組嘗試搜索了針對(duì)這些漏洞的滲透測(cè)試代碼,第一個(gè)漏洞未有公開(kāi)的滲透測(cè)試代碼,后3個(gè)漏洞則沒(méi)有針對(duì)HP-UX平臺(tái)的滲透測(cè)試代碼,因此未能成功進(jìn)行進(jìn)一步的系統(tǒng)高危漏洞服務(wù)滲透測(cè)試,但這些存在的中高危安全漏洞仍然存在著被利用攻擊的可能性,而其他擁有更多滲透攻擊代碼資源的攻擊者或許可以通過(guò)這些漏洞來(lái)遠(yuǎn)程獲得目標(biāo)服務(wù)器的訪問(wèn)權(quán)甚至控制權(quán)。

由于該服務(wù)器開(kāi)放著可以進(jìn)行遠(yuǎn)程口令猜測(cè)的服務(wù)點(diǎn),包括TELNET、FTP、HTTP、Samba_swat、rlogin/rsh和HP SMH服務(wù)等,滲透測(cè)試小組進(jìn)一步使用了Brutus和Hydra工具嘗試采用字典攻擊對(duì)采用系統(tǒng)用戶的TELNET、FTP、HP SMH等服務(wù)進(jìn)行了遠(yuǎn)程口令猜測(cè),但由于網(wǎng)絡(luò)訪問(wèn)速度較慢,以及為避免對(duì)目標(biāo)網(wǎng)站造成持久性的訪問(wèn)負(fù)載,并沒(méi)有持續(xù)性的進(jìn)行猜測(cè)攻擊,也尚未有成功猜測(cè)出系統(tǒng)用戶帳號(hào)口令。但可以肯定的是,耐心的攻擊者可以通過(guò)長(zhǎng)時(shí)間的遠(yuǎn)程口令猜測(cè),來(lái)猜測(cè)出字典文件中存在的弱口令與強(qiáng)度不夠的口令。此外,攻擊者還可以結(jié)合對(duì)目標(biāo)服務(wù)器管理員的社會(huì)工程學(xué)攻擊獲取到管理員的更多個(gè)人信息,并結(jié)合這些信息產(chǎn)生出針對(duì)性的猜測(cè)字典文件,從而提高口令猜測(cè)的效率。

(3) Web應(yīng)用層漏洞掃描與滲透攻擊

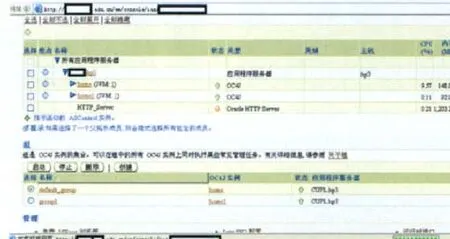

圖 1 通過(guò)Oracle Application Server Control后臺(tái)管理缺省口令獲得網(wǎng)站部分控制權(quán)

在系統(tǒng)層漏洞掃描與滲透攻擊沒(méi)有得到顯著成果時(shí),滲透測(cè)試小組轉(zhuǎn)入了Web應(yīng)用層,而事實(shí)上Web應(yīng)用層是目前網(wǎng)站系統(tǒng)最為薄弱的安全環(huán)節(jié),針對(duì)B校高招網(wǎng)站的滲透測(cè)試又驗(yàn)證了這一點(diǎn)。

為了提升檢測(cè)覆蓋面,綜合使用目前業(yè)界流行的Web應(yīng)用漏洞掃描器AppScan和NetSpaker進(jìn)行掃描,并對(duì)掃描結(jié)果進(jìn)行了手工驗(yàn)證,此外,滲透測(cè)試小組還針對(duì)性地對(duì)目標(biāo)網(wǎng)站上的敏感目錄和掃描出的漏洞進(jìn)行手工的發(fā)掘與分析。通過(guò)掃描與探測(cè),我們除了發(fā)現(xiàn)網(wǎng)站W(wǎng)eb應(yīng)用程序存在著一些反射型跨站腳本漏洞可被利用攻擊客戶端瀏覽器之外,最嚴(yán)重的安全風(fēng)險(xiǎn)在于多個(gè)Web后臺(tái)管理系統(tǒng)直接對(duì)網(wǎng)絡(luò)用戶直接開(kāi)放,并設(shè)置了缺省口令和弱口令。其中,我們發(fā)現(xiàn)了 Oracle Application Server Control后臺(tái)管理系統(tǒng)使用了缺省口令,通過(guò)缺省口令進(jìn)入后可獲得對(duì)網(wǎng)站應(yīng)用服務(wù)的停止、啟動(dòng)等控制權(quán)限,以及可以修改網(wǎng)站應(yīng)用服務(wù)的安全配置,從而打開(kāi)允許目錄瀏覽和代碼源碼查看等,此外我們可以從源碼中獲取SQL數(shù)據(jù)庫(kù)位置與登錄用戶名口令等敏感信息。

至此,我們通過(guò)一個(gè)非常簡(jiǎn)單的后臺(tái)管理系統(tǒng)缺省口令配置弱點(diǎn),就獲得了B校網(wǎng)站服務(wù)器的部分控制權(quán)。

(4) 本地提權(quán)攻擊

由于我們未能獲得在網(wǎng)站服務(wù)器上傳文件和執(zhí)行shell的權(quán)限,因此未進(jìn)行進(jìn)一步的本地提權(quán)攻擊。

綜合分析,這臺(tái)服務(wù)器除了存在大量公開(kāi)暴露并設(shè)置缺省口令與弱口令的后臺(tái)管理系統(tǒng),從而導(dǎo)致被滲透攻擊獲得部分控制權(quán)之外,還存在一些其他的安全弱點(diǎn),包括開(kāi)放大量的端口,并且沒(méi)有部署網(wǎng)絡(luò)防火墻與Web防火墻。由于該網(wǎng)站服務(wù)器操作系統(tǒng)類(lèi)型比較罕見(jiàn),所以我們?cè)诒容^短的滲透測(cè)試時(shí)間里,沒(méi)能實(shí)現(xiàn)更進(jìn)一步的攻擊,但是它存在大量遠(yuǎn)程口令猜測(cè)點(diǎn),以及使用了大量的明文傳輸協(xié)議來(lái)進(jìn)行身份驗(yàn)證,這很容易遭受遠(yuǎn)程攻擊者的口令猜測(cè),以及在同一網(wǎng)段里受到口令嗅探攻擊。

滲透測(cè)試案例分析-C校分校高招網(wǎng)站

(1) 信息收集

與B校高招網(wǎng)站類(lèi)似,C校分校高招網(wǎng)站也是以虛擬站點(diǎn)方式,和其他大量網(wǎng)站一起架設(shè)在一臺(tái)網(wǎng)站服務(wù)器上,同樣存在著被“旁注”的安全風(fēng)險(xiǎn)。但與B校不同的是,C校分校高招網(wǎng)站的前端設(shè)置了網(wǎng)絡(luò)防火墻的保護(hù),使用端口掃描僅僅能夠探測(cè)到開(kāi)放在TCP 80端口上的HTTP服務(wù)。通過(guò)服務(wù)類(lèi)型的辨識(shí),可以確認(rèn)使用了國(guó)內(nèi)網(wǎng)站服務(wù)器最常見(jiàn)的Windows Server 2003/IIS 6.0/ASP.NET平臺(tái)架構(gòu)。

(2) 系統(tǒng)層漏洞掃描與滲透攻擊

使用OpenVAS進(jìn)行系統(tǒng)層漏洞掃描,顯示C校分校網(wǎng)站服務(wù)器不存在任何高危和中危等級(jí)的安全漏洞,這說(shuō)明網(wǎng)絡(luò)防火墻對(duì)端口的限制,以及Windows自動(dòng)化更新機(jī)制對(duì)防御系統(tǒng)層漏洞滲透攻擊起到了應(yīng)有的防御效果。

(3) Web應(yīng)用層漏洞掃描與滲透攻擊

滲透測(cè)試小組使用了AppScan和NetSpaker對(duì)C校分校網(wǎng)站服務(wù)器進(jìn)行了漏洞掃描,并發(fā)現(xiàn)了其中多個(gè)可以被利用的高危漏洞,包括反射型跨站腳本漏洞、Ewebeditor網(wǎng)頁(yè)編輯器任意網(wǎng)頁(yè)內(nèi)容修改漏洞以及PUT方法安全配置不當(dāng)漏洞。Ewebeditor是一款著名的Web編輯器,由于功能強(qiáng)大,因此很多網(wǎng)站都使用它來(lái)作為一款編輯器。Ewebeditor控件雖然有一個(gè)后臺(tái)管理員的會(huì)話認(rèn)證過(guò)程,但是攻擊者只要通過(guò)后面的網(wǎng)頁(yè)編輯器鏈接地址,就可以繞過(guò)它的會(huì)話管理通道,任意修改網(wǎng)頁(yè)內(nèi)容,從而可以實(shí)施網(wǎng)頁(yè)掛馬或釣魚(yú)等惡意攻擊。而IIS 6.0服務(wù)器允許通過(guò)PUT方法和MOV方法進(jìn)行文件上傳和轉(zhuǎn)移更為攻擊者打開(kāi)了滲透攻擊的大門(mén)。利用該漏洞,我們就可以使用一些Web滲透工具,來(lái)進(jìn)行上傳ASP后門(mén)程序等攻擊。通過(guò)上傳的后門(mén)程序,滲透測(cè)試者就可以獲取到網(wǎng)站服務(wù)器中的文件、數(shù)據(jù)庫(kù)等敏感信息,并可以執(zhí)行本地shell命令進(jìn)行本地攻擊,以及進(jìn)行一些與網(wǎng)頁(yè)木馬相關(guān)的攻擊。在本次測(cè)試中,我們通過(guò)上傳一段ASP后門(mén)程序,對(duì)文件系統(tǒng)中的后臺(tái)管理數(shù)據(jù)庫(kù)進(jìn)行下載和口令爆破,獲得了后臺(tái)管理員的口令。而通過(guò)這個(gè)口令,我們可以訪問(wèn)如圖2所示的招生網(wǎng)站后臺(tái)管理系統(tǒng),在此就可以對(duì)招生網(wǎng)站內(nèi)容進(jìn)行任意的增加、修改和刪除。

利用ASP目錄,我們進(jìn)一步獲取了其招生錄取數(shù)據(jù)庫(kù)的所有信息,并可以隨意修改數(shù)據(jù)庫(kù)內(nèi)容。可以說(shuō),我們已經(jīng)對(duì)該招生網(wǎng)站進(jìn)行了一次具有嚴(yán)重后果的攻擊。

另外,在進(jìn)行滲透測(cè)試的過(guò)程中,通過(guò)利用一些ASP木馬程序的“查找木馬”功能,我們發(fā)現(xiàn)了C校分校高招網(wǎng)站上,已經(jīng)有大量的、可能分屬于不同攻擊團(tuán)隊(duì)的多個(gè)ASP木馬后門(mén)程序。我們可以認(rèn)定,這樣一個(gè)招生網(wǎng)站已經(jīng)被攻擊者“潛伏”了,他們可以在任意時(shí)間,通過(guò)他們注入的ASP后門(mén)程序,去控制這個(gè)招生網(wǎng)站并實(shí)施攻擊。

(4) 本地提權(quán)攻擊

在上傳ASP木馬后門(mén)程序之后,我們已經(jīng)獲得了C校分校高招網(wǎng)站上的受限用戶權(quán)限,但真正黑客并不滿足于此,他們還會(huì)期望通過(guò)本地提權(quán)攻擊獲得系統(tǒng)管理員帳戶權(quán)限。滲透測(cè)試小組使用了Metasploit開(kāi)源項(xiàng)目中的Meterpreter本地攻擊程序包,利用ASP木馬上傳至Web目錄中,并使用CMD Shell命令功能進(jìn)行執(zhí)行,激活上傳的meterpreter后門(mén)程序,提供反向連接的shell。通過(guò)Meterpreter的getsystem命令,利用其集成的MS10-015內(nèi)核Trap處理提權(quán)漏洞就可以輕易地獲取到目標(biāo)服務(wù)器的系統(tǒng)管理員帳號(hào)權(quán)限,即獲得了完全控制權(quán),可以進(jìn)一步使用meterpreter本地攻擊程序包中的截屏、鍵擊記錄、文件讀寫(xiě)等各種功能。

滲透測(cè)試結(jié)果分析與安全防護(hù)措施建議

CCERT小組只是用了兩周的時(shí)間,對(duì)取得授權(quán)的3所高校的4個(gè)高招網(wǎng)站進(jìn)行了滲透測(cè)試,其中獲取了3個(gè)高招網(wǎng)站的控制權(quán),并發(fā)現(xiàn)其中1個(gè)網(wǎng)站可以被完全控制并已遭攻擊者“潛伏”。雖然本次滲透測(cè)試的樣本范圍很小,但是仍然能夠反映出一些國(guó)內(nèi)高招網(wǎng)站普遍存在的安全問(wèn)題,也揭示了現(xiàn)在高校高招網(wǎng)站的安全防護(hù)水平仍不夠充分,面臨著嚴(yán)峻的實(shí)際安全風(fēng)險(xiǎn)。滲透測(cè)試過(guò)程中發(fā)現(xiàn)的主要安全問(wèn)題包括:

(1) 缺乏專(zhuān)業(yè)安全技術(shù)人員持續(xù)負(fù)責(zé)任的安全檢查、加固和響應(yīng);

(2) 大量開(kāi)放無(wú)必要的網(wǎng)絡(luò)服務(wù),一些網(wǎng)站管理后臺(tái)未經(jīng)限制直接向互聯(lián)網(wǎng)開(kāi)放;

(3) 提供了大量的遠(yuǎn)程口令猜測(cè)/嗅探點(diǎn),一些管理后臺(tái)設(shè)置了缺省口令與弱口令;

(4) Web應(yīng)用服務(wù)器未經(jīng)安全配置和漏洞掃描評(píng)估,未部署Web應(yīng)用防火墻進(jìn)行防護(hù);

(5) 沒(méi)有及時(shí)更新系統(tǒng)補(bǔ)丁。

當(dāng)然,在這個(gè)過(guò)程中,我們也發(fā)現(xiàn)一些比較好的安全防護(hù)措施,這值得其他高校招生網(wǎng)站落實(shí)安全策略時(shí)進(jìn)行參考與借鑒。

首先,應(yīng)使用專(zhuān)門(mén)的服務(wù)器來(lái)架設(shè)高校招生網(wǎng)站,這樣系統(tǒng)的安全性將會(huì)比較高,招生網(wǎng)站可以跟其他的Web應(yīng)用分離,從而實(shí)現(xiàn)安全的隔離控制。

其次,防火墻部署嚴(yán)格的訪問(wèn)控制措施,對(duì)外僅開(kāi)放必要的HTTP和HTTPS服務(wù);或者像C校本校,在招生網(wǎng)站前部署實(shí)施Web應(yīng)用防火墻,這樣就使得我們的滲透測(cè)試很難發(fā)現(xiàn)和利用Web應(yīng)用層上存在的安全漏洞。

第三,設(shè)置完善的口令,這樣將增加攻擊者遠(yuǎn)程對(duì)這個(gè)網(wǎng)絡(luò)服務(wù)進(jìn)行口令猜測(cè)的難度。同時(shí)系統(tǒng)應(yīng)盡量減少或者不是用明文協(xié)議來(lái)進(jìn)行口令傳輸,以保障用戶口令的安全。

第四,對(duì)Web應(yīng)用服務(wù)器需要進(jìn)行完善的安全配置和漏洞掃描。網(wǎng)站的服務(wù)器系統(tǒng)需要及時(shí)地更新系統(tǒng)補(bǔ)丁,以保障系統(tǒng)本身的安全。

(作者單位為CCERT安全應(yīng)急響應(yīng)組)

天津大學(xué)與曙光公司共建云計(jì)算中心

6月30日下午,天津大學(xué)與曙光信息產(chǎn)業(yè)股份有限公司(以下簡(jiǎn)稱曙光公司)合作共建“天津大學(xué)云計(jì)算中心”協(xié)議正式簽訂。“天津大學(xué)云計(jì)算中心”是曙光公司與天津高校合作共建的首個(gè)云計(jì)算中心。據(jù)悉,雙方在此次合作過(guò)程中還將進(jìn)一步探討人才培養(yǎng)新模式,實(shí)現(xiàn)教學(xué)就業(yè)、企業(yè)發(fā)展的雙贏。天津大學(xué)副校長(zhǎng)馮亞青、曙光公司副總裁張?jiān)榔揭恍小⑾忍毓径麻L(zhǎng)李永東一行出席了會(huì)議。

馮亞青代表天津大學(xué)對(duì)與曙光公司達(dá)成共建協(xié)議表示肯定,并就合作的具體事宜提出了三點(diǎn)要求:一是要加強(qiáng)統(tǒng)籌規(guī)劃;二是要發(fā)揮比較優(yōu)勢(shì),形成合力,提高發(fā)展質(zhì)量;三是要關(guān)注云安全,為云計(jì)算健康發(fā)展提供良好環(huán)境。

曙光公司副總裁張?jiān)榔奖硎荆S著曙光公司在云計(jì)算領(lǐng)域的不斷發(fā)展,教育行業(yè)云計(jì)算中心的開(kāi)拓將成為曙光公司未來(lái)的工作重點(diǎn),此次與天津大學(xué)共建云計(jì)算中心是助力教育信息化建設(shè)的又一起點(diǎn)。

根據(jù)合作協(xié)議,曙光公司將為天津大學(xué)提供曙光最為先進(jìn)的高性能計(jì)算機(jī)集群系統(tǒng),構(gòu)建面向校內(nèi)的教學(xué)管理、科研計(jì)算的“云計(jì)算中心”,并啟動(dòng)“云計(jì)算中心”一期工程建設(shè),建成后的云計(jì)算中心每秒運(yùn)算速度達(dá)11萬(wàn)億次。該項(xiàng)目計(jì)劃在2011年10月建成并投入運(yùn)行,向各院系提供科研計(jì)算服務(wù)。

據(jù)悉,天津大學(xué)向來(lái)重視科學(xué)領(lǐng)域的教學(xué)與研究,依托于雄厚的科研實(shí)力,始終聚焦國(guó)家重大戰(zhàn)略需求、聚焦世界科技發(fā)展前沿,在科技研發(fā)方面取得了豐碩的成果。“十五”以來(lái),共有25項(xiàng)成果獲國(guó)家科技獎(jiǎng)勵(lì),3項(xiàng)成果入選“中國(guó)高校十大科技進(jìn)展”,329項(xiàng)成果獲省部級(jí)科技獎(jiǎng)勵(lì)。天津大學(xué)科技園通過(guò)了教育部、科技部的驗(yàn)收,成為我國(guó)首批15個(gè)國(guó)家級(jí)大學(xué)科技園試點(diǎn)之一。因此此次云計(jì)算中心的建設(shè)將助力天津大學(xué)在科學(xué)研究與教育信息化建設(shè)方面再上一個(gè)臺(tái)階。

曙光公司已經(jīng)幫助國(guó)內(nèi)近百所高等院校實(shí)現(xiàn)了教育信息化。為了更好地推進(jìn)中國(guó)信息化的全面發(fā)展,促進(jìn)區(qū)域經(jīng)濟(jì)發(fā)展,全國(guó)區(qū)域的云計(jì)算中心建設(shè)已經(jīng)成為曙光公司長(zhǎng)遠(yuǎn)的戰(zhàn)略目標(biāo),2011年曙光公司加快了區(qū)域云計(jì)算中心的全國(guó)布局,目前曙光公司已在成都、無(wú)錫、深圳等地投資建設(shè)云計(jì)算中心,為快速高效提升區(qū)域經(jīng)濟(jì)建設(shè)、豐富人們?nèi)粘I钏璧男畔①Y源,提供了堅(jiān)實(shí)的科技保障。