基于系統調用的主機安全分析

李 萍,吳金霖,陳一民

0 引言

隨著Internet的不斷發展,計算機網絡已經漸漸深入到社會生活的各個方面,計算機網絡的安全就顯得尤為重要。近年來網絡安全事件越來越頻繁,黑客們為了各種各樣的目的對計算機系統和網絡進行入侵和破壞,竊取機密信息或個人隱私,給廣大用戶帶來巨大的麻煩和損失。在CNCERT/CC的報告[1]中指出:2010年CNCERT 抽樣監測結果顯示,在利用木馬控制服務器對主機進行控制的事件中,木馬控制服務器IP 總數為479626 個,木馬受控主機IP總數為10317169 個,僵尸網絡控制服務器IP 總數約為1.4萬個,僵尸網絡受控主機IP 地址總數為562 萬余個,被篡改網站數量為34845 個,CNCERT 通過國際合作渠道接收到境內感染惡意代碼的主機數量為83.1 萬余個,日均2279個。用此可見,目前的網絡安全狀況令人堪憂。而且隨著網絡技術的不斷發展,網絡安全的形式也勢必越來越嚴峻。

計算機網絡安全問題涉及到政治、軍事、經濟、科技、教育以及企業、個人等領域,為了確保這些信息不被破壞或竊取,加大計算機網絡安全的研究勢在必行。基于系統調用序列的入侵檢測屬于異常檢測范疇,通常是對特權進程進行監控。如果一個程序中沒有選擇和循環語句,那么他在運行過程中所涉及的系統調用序列是固定的,雖然執行選擇和循環語句時產生的系統調用有一定的隨機性,但經Forrest 等學者的研究發現[2],整個進程在運行時的產生的系統調用具有很明顯的局部穩定性和一致性。這樣就可以將整個系統調用序列分成一定長度的短序列,并將此作為檢測的參考標準。在進程受到攻擊時,這些短序列將會發生一定的變化。這種方法一般分為兩個階段:訓練階段和檢測階段。在訓練階段,獲取系統所有進程的系統調用序列集合。首先對每個進程根據其系統調用序列,通過一定的算法形成正常模式表,然后將每個進程的正常模式表進行合并,形成整個系統的正常行為模式庫。在檢測時,將檢測的進程與其對應的正常行為模式表進行模式匹配,如果不匹配的數量超過設定的閾值,則認為入侵,反之則為正常。

目前基于系統調用序列的入侵檢測方法有:短序列時序分析方法[2,3,4]、隱馬爾科夫模型[5,6]和基于數據挖掘的檢測方法[7,8,9]等等。基于以上的分析,本文從系統調用的角度,給出了基于STIDE的算法和基于RIPPER的算法,同時分析、研究了基于這二種算法的系統調用、建模方法的特點及效果。

1 基于STIDE的檢測算法

基于STIDE的檢測算法具有較高的準確率,算法的具體做法是:對于系統中的每個進程,利用strace 進程跟蹤程序跟蹤的其正常運行時的狀態,獲取其正常運行時的系統調用序列。然后利用stide 滑動窗口技術,也就是定義一個長度為k的窗口,在該系統調用序列上滑動,每次滑動一格,并將每次在窗口中的序列作為進程的一個正常短序列模式,這樣所獲得的所有正常短序列模式,就組成了該進程的正常行為模式庫。系統中的所有進程的正常行為模式庫合并起來就是系統的正常行為模式庫。

在檢測時,可以利用滑動窗口技術,獲取待檢測的系統調用短序列。對于每個待檢測的系統調用短序列,求其與正常行為模式庫中的正常短序列的最小海明距離,,越大,發生入侵的可能越大。在實際檢測過程中,我們設定一個閾值,當 小于這個閾值時,認為該短序列是正常的,否則視為異常。最后計算整個系統調用序列的異常度,當異常度大于給定的異常度閾值時,則認為進程運行異常。

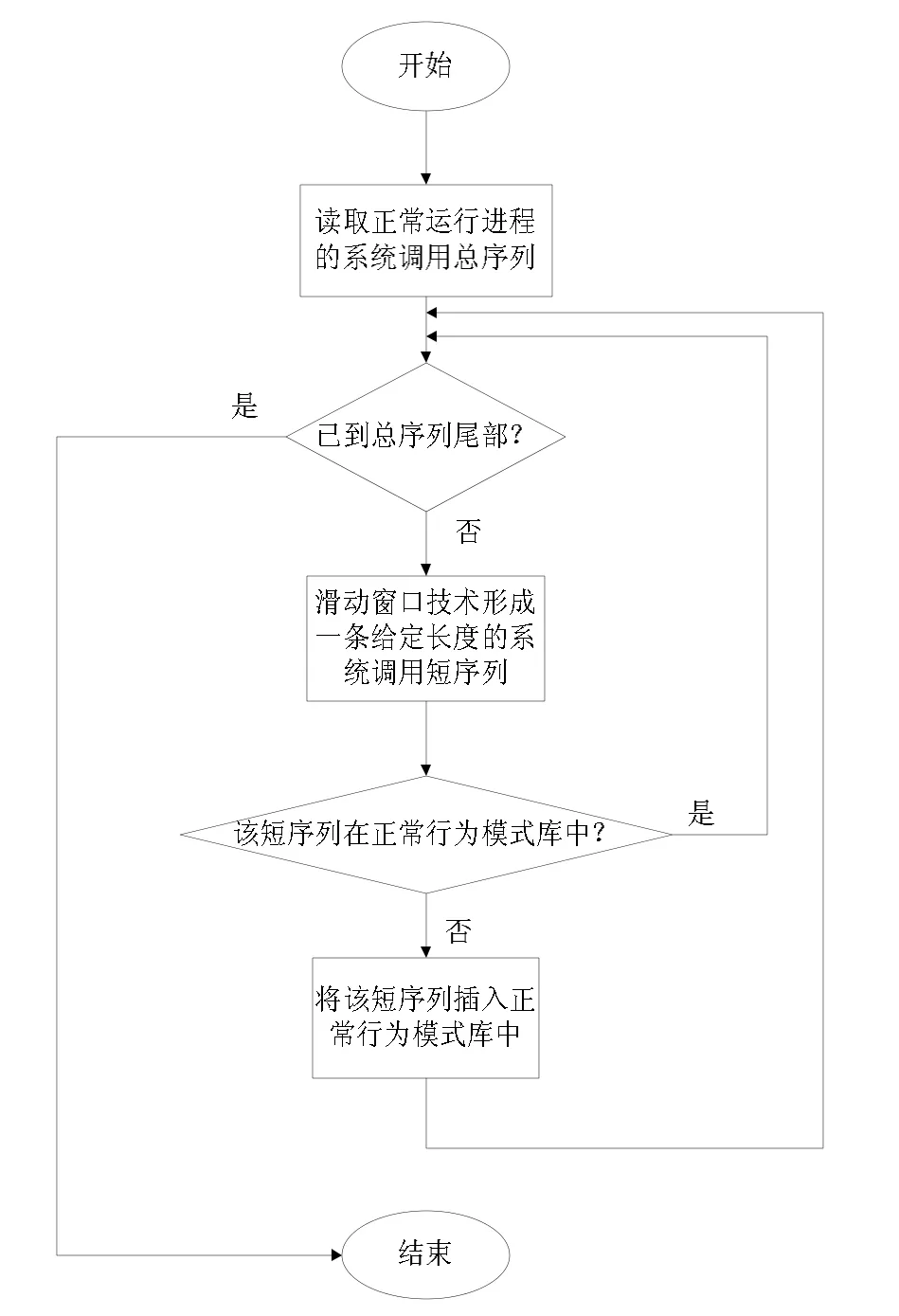

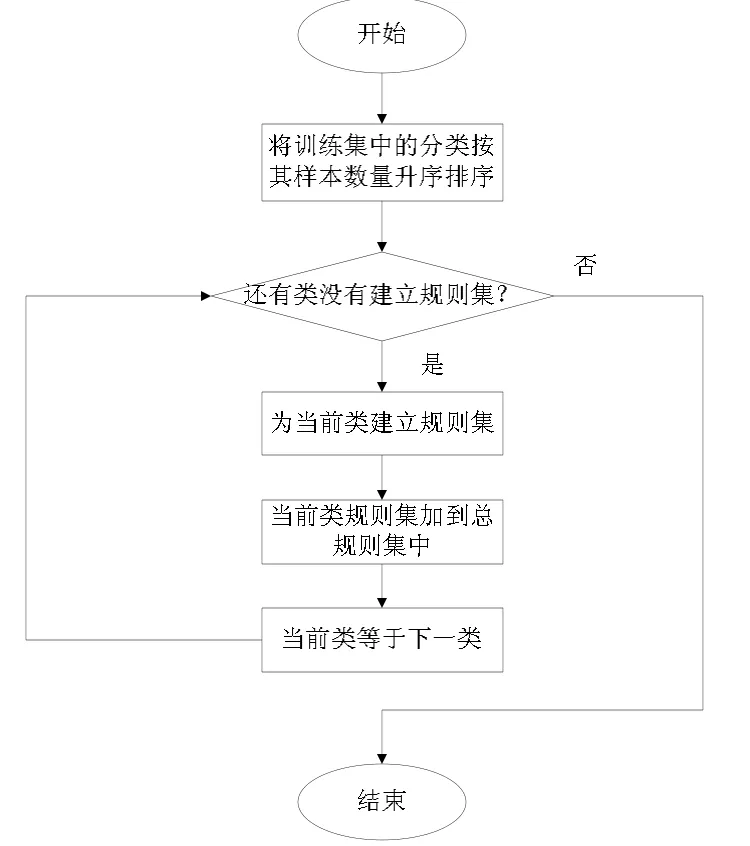

在利用此算法進行訓練時,首先要設定一些參數,如滑動窗口的長度,然后,根據給定的滑動窗口長度,對正常運行的系統調用序列,利用滑動窗口技術,形成正常短序列模式庫。其流程圖,如圖1所示:

圖1:基于STIDE的算法訓練流程圖

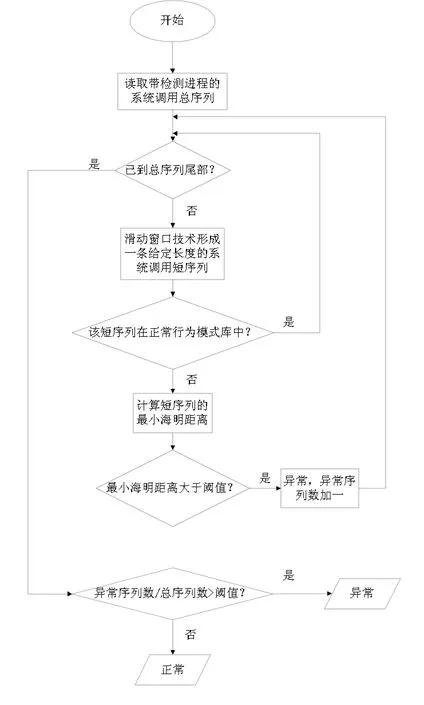

在進行檢測時,也要先設定一些閾值,包括海明距離閾值和異常度閾值。然后,根據這些閾值判斷短序列的進程是否異常。其流程圖,如圖2所示:

圖2:基于STIDE的算法檢測流程圖

在本文中,用海明距離(Hamming Distance)的大小來衡量待檢測短序列和正常短序列之間的相似度,并以此判斷是否異常。即是指兩個序列在相同位置上數字不同的的位數。待檢測短序列與正常行為模式庫中的所有正常短序列的海明距離的最小值為其最小海明距離,并以此作為該序列的最大相似度。另外,在實現過程中,本文采用樹形結構存儲正常短序列,具有相同的頭元素的短序列存放在同一棵樹中,該樹以該相同的頭元素為根節點。樹中從根節點到葉子節點的路徑即為一條短序列。所用的樹組成的森林即為正常行為模式庫。用樹形結構存儲短序列能夠節省空間和加快檢測匹配速度。在生成正常行為模式庫時,先在森林中查找以當前短序列的頭元素為根節點的樹是否存在,若存在,將其插入該樹中;否則,新建一課以該頭元素為根節點的樹,并將該序列插入新建的樹中。在進行查找和插入時,都是遞歸進行的。

2 基于RIPPER的檢測算法

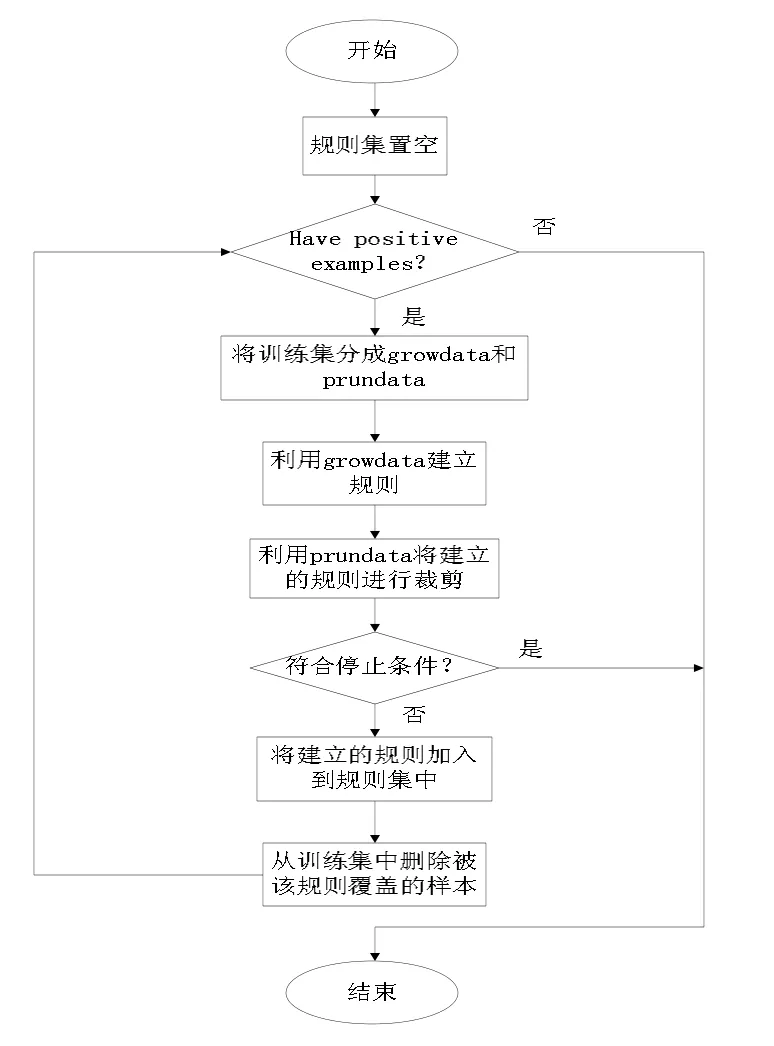

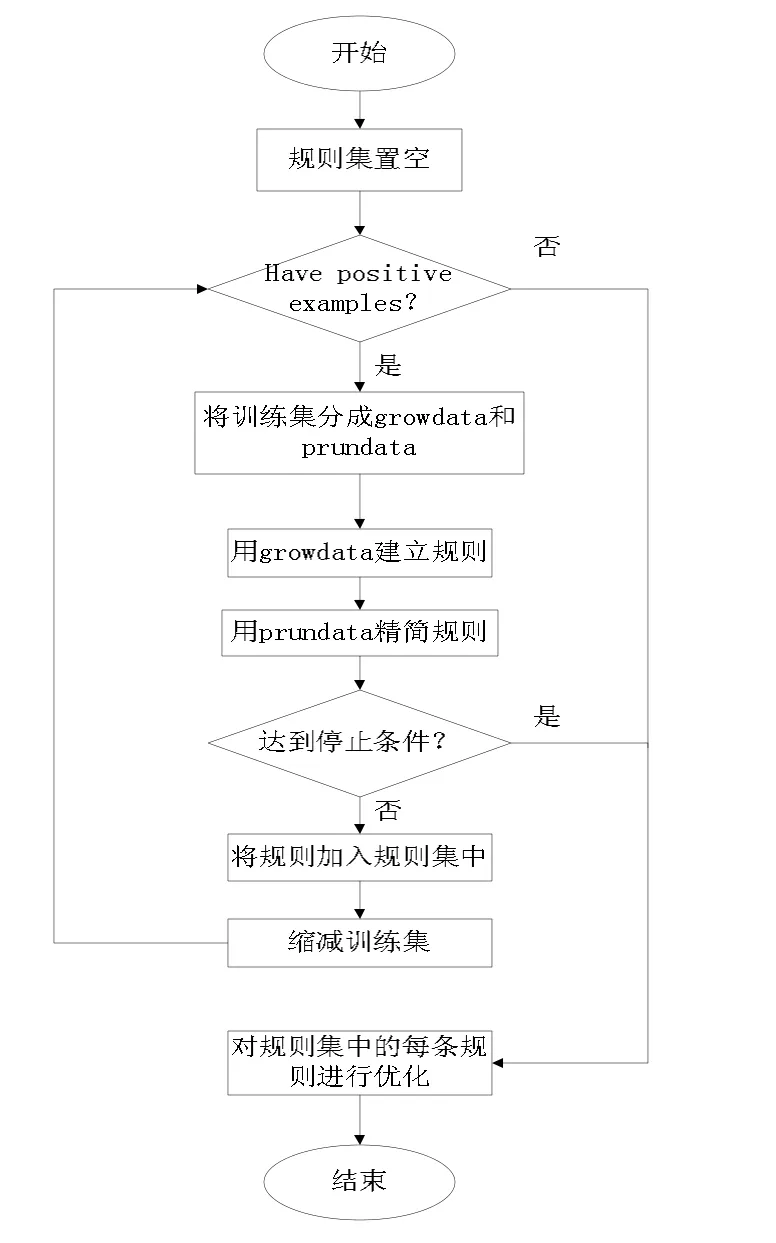

基于RIPPER的算法是一種分類規則生成算法,算法是建立在REP(Reduce Error Pruning)和IREP(Incremental Reduce ErrorPruning)的基礎之上的。算法通過更改IREP中對規則價值的的評估公式,改善判斷停止添加規則的條件,增加規則優化模塊,大為提高了分類的準確率。此算法首先根據訓練樣本中每類的實例數從小到大進行排序,然后按此順序為每個分類建立規則集,最后將所有類的規則集合并起來,就是其對應訓練樣本的規則集。基于RIPPER的算法所建立的規則流程,如圖3所示:

圖3:基于RIPPER的算法所建立的規則流程圖

基于RIPPER的算法規則流程實現過程如下:

(1)將訓練集隨機的分為兩個子集:growdata(用于建立規則)和prunedata(用于裁剪規則)。

(2)用growdata 建立規則。首先將規則的條件置空。然后不斷選擇信息量最大的條件,將其加入到規則中,并在每次添加條件后縮減growdata。這樣直到growdata 為空或者所有的屬性都已被用。

(3)用prunedata 裁剪(2)中建立規則。依次從規則的條件中刪除條件,使函數值V=(p -n)/(p+n)最大。其中p是裁剪集prunedata 中符合該規則的實例數量,n 是prunedata中不符合該規則的數量。重復的執行這個過程直到通過刪減條件無法使V 值增大。該過程能產生裁剪集上的更精確的規則,改善規則的普適精度和簡化規則。

基于RIPPER的算法檢測流程,如圖4所示:

圖4:基于RIPPER的算法檢測流程圖

基于RIPPER的算法所建立的規則集流程,如圖5所示:

圖5:基于RIPPER的算法所建立的規則集流程圖

最后在Ri,repRi和revRi中做一個選擇,作為最終的規則,其決定的標準是使得整個規則集和數據集的DL(description length)[10]最小。

分類器建好之后,對進程行為進行檢測。利用滑動窗口技術,形成系統調用短序列實例。然后,對每個短序列實例與生成的規則庫進行模式匹配,若一個短序列實例違背了一個置信度為P的規則,那么該短序列的異常度為100*P,如果該短序列實例在規則庫中找到了與之相符的模式,則認為該短序列實例是正常的,其異常度為0。最后的進程的異常度為每個短序列的異常度的平均值。若該異常度大于給定的異常度閾值,則認為該進程是異常的;反之,視為正常。

3 實驗結果分析

本文研究的是基于系統調用的主機安全分析,因此實驗的數據是系統調用,在實際分析過程中使用系統調用號代表系統調用,這樣更方便和明了。

3.1 實驗結果及分析

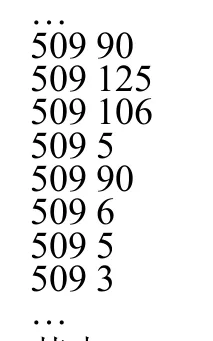

本文的所有系統調用數據集都來自新墨西哥大學免疫系統網站,該網站提供了Linux 系統中sendmail、ftp、lpr、login、ps、inet、xlock 等程序的正常運行系統調用序列集及相應的受攻擊的系統調用序列集。每個系統調用序列集都以文本格式存儲。其格式是:每一行有兩個整數,第一個整數是所監控進程的進程號,第二個整數是進程運行過程中產生的系統調用號,如:

其中,509 為進程號,90、125、106、5、90、6、5、3為系統調用號。并且其排列順序是按進程運行過程中產生系統調用的順序,這樣就可以分析系統調用的時序關系。

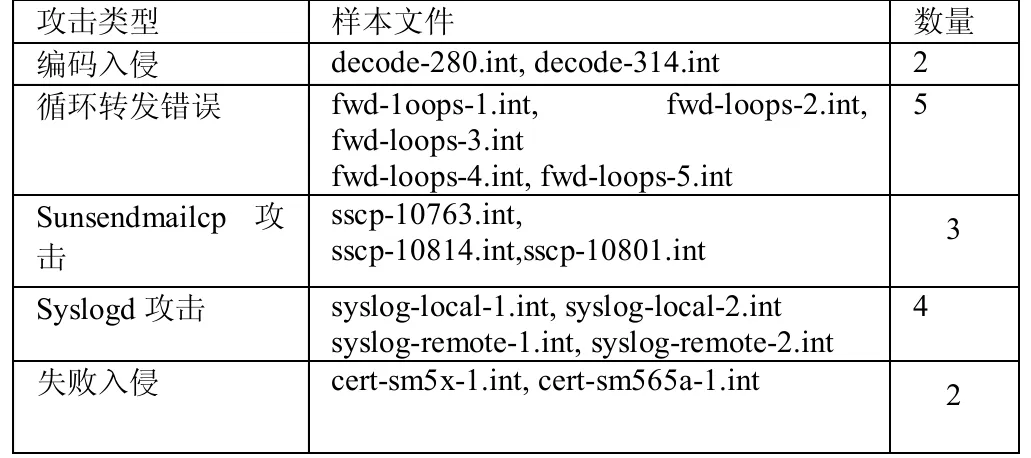

本系統在實際運行和測試中使用了sendmail的有關數據作為測試用例[11]。一共包括以下文件:包括6 個正常數據文件:bounce.int、bounce1.int、plus.int、queue.int、sendmail.int、sendmail1.int。在運行時選用sendmail.int 作為訓練數據源,其他幾個作為測試數據。異常數據文件包括16 個樣本文件,如表1所示:

表1 異常數據分布

在進行結果分析之前,先了解一下在分析過程中涉及的概念[12]。具體包括:真陽性TP(true positive),表示實際為正常的實例被檢測為正常。真陰性TN(true negative),表示實際為異常的實例被檢測為異常。假陽性FP(false positive),表示實際為正常的實例被檢測為異常。假陰性FN(false negative),表示實際為異常的實例被檢測為正常。具體計算方法如表2所示。

表2:攻擊檢測衡量指標

另外,本文中將使用ROC 曲線描述系統的檢測性能。ROC(Receiver Operating Characteristic,ROC)曲線又稱為接收者操作特征,是一種對靈敏度進行描述的功能曲線。可以通過TPR 和FPR 來實現。由于ROC 是通過比較兩個操作特征(TPR 和FPR)作為標準,因此ROC 曲線也可看成是相關操作特征曲線。

3.1.1 基于STIDE的算法結果

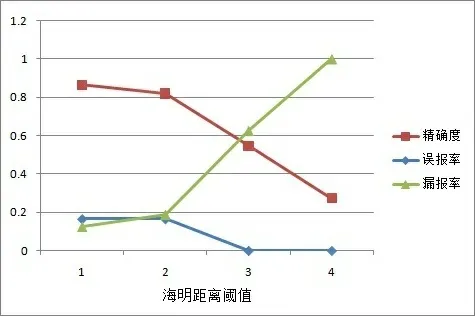

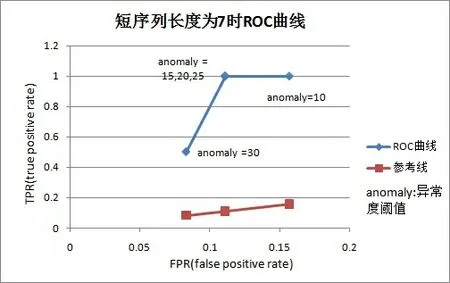

在此算法中,在異常度閾值為0.100的情況下,筆者根據短序列的長度進行了3 組實驗(短序列長度為6,8,11),每組實驗中,根據不同的海明距離閾值分別進行檢測。系統的精確度、誤報率、漏報率隨海明距離閾值的變化如圖6,圖8,圖10所示。系統檢測性能的ROC 曲線如圖7,圖9,圖11所示,其中L 表示不同的短序列長度。

圖6:精確度、誤報率、漏報率隨海明距離閾值變化(L=6)

圖7:ROC 曲線(L=6)

圖8:精確度、誤報率、漏報率隨海明距離閾值變化(L=8)

圖9:ROC 曲線(L=8)

圖10 精確度、誤報率、漏報率隨海明距離閾值變化(L=11)

圖11:ROC 曲線(L=11)

從上面實驗數據可以看出,隨著海明距離閾值的增大,檢測的精確度逐漸下降,系統的誤報率越來越小,但漏報率卻越來越高。但并不是說海明距離越小越好,海明距離越小時,檢測的精確度雖然變高了,但是同樣系統的誤報率也變高了。因此,關鍵在于找到一個精確度、誤報率、漏報率的平衡點。

ROC 曲線中,在參考線越上面的點,性能越好。從3組實驗中的ROC 曲線可以看出,在海明距離閾值為0 和1時,系統的檢測命中率是比較高的,系統的檢測錯誤命中率比較都比較低,因此在檢測時將海明距離閾值設為0 或1時,系統將有比較高的檢測性能。3 組數據對比分析可以發現,在短序列長度為11 時,檢測的精確度較其他兩組要高。

3.1.2 基于RIPPER的算法結果

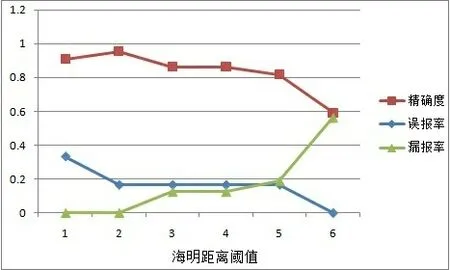

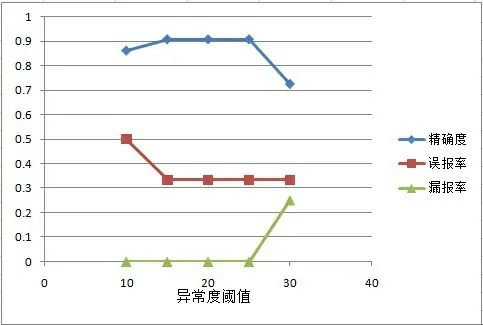

在此算法中,筆者根據短序列的長度進行了3 組實驗(短序列長度分別為6,7,8),每組實驗中根據設定的異常度閾值的不同分別進行檢測(L 表示不同的短序列長度),如圖12~圖17所示:

圖12:精確度、誤報率、漏報率隨異常度閾值的變(L=6)

圖13:ROC 曲線(L=6)

圖14:精確度、誤報率、漏報率隨異常度閾值的變化(L=7)

圖15 ROC 曲線(L=7)

圖16:精確度、誤報率、漏報率隨異常度閾值變化(L=8)

圖17:ROC 曲線(L=8)

3.2 算法的性能分析

3.2.1 基于STIDE的算法性能

基于STIDE的算法中正常行為數據集的大小大約為O(Nk),算法的時間復雜的大約為O(k(PAN+1)),其中N為系統調用的總數目,k為系統調用序列長度,PA為異常行為和正常行為的比例。

總體來講,該算法的效率比較高,計算和空間代價不是太大。從以上的實驗檢測結果可以看出,該算法的檢測的效率較高,準確率較高。然而其不足之處是,正常行為和異常行為的異常度差距不明顯,這樣閾值較難確定。

3.2.2 基于RIPPER的算法性能

基于RIPPER的算法由于使用規則集,所以不記錄正常行為數據庫。其時間復雜度為O(NR),其中N為系統調用的總數目,R代表RIPPER 中規則的總數。算法在生成規則時,計算量較大,在檢測時,計算量較少。由于生成規則只要進行一次,因此,從整體來講,其效率還可以。

從異常的算法實驗結果可以看出,此算法的檢測準確率比較高,而且正常行為和異常行為的異常度的差距較明顯,這樣異常度閾值的設定相對與基于STIDE的算法更簡單。

4 結論

入侵檢測作為一種積極主動的網絡系統安全防護技術,提供了對內部攻擊、外部攻擊和誤操作的實時保護。而基于主機系統調用的入侵檢測,具有準確率高、誤報率低和穩定性好等特點,是主機安全中一種重要的方法。本文采用智能學習中兩種不同分析方法,分別對基于系統調用序列的主機入侵檢測進行研究,從實驗結果可以看出,基于STIDE的算法隨著海明距離閾值的增大,檢測的精確度逐漸下降,系統的誤報率越來越小,但漏報率卻越來越高。而且,就總體而言,基于RIPPER的算法較基于STIDE的算法的檢測準確率高,而且正常行為和異常行為的異常度的差距較明顯,異常度閾值的設定比基于STIDE的算法設置更簡單。另外,二種算法通過不同閾值選擇,前者可獲得80%以上的準確率,而后者可獲得90%左右的識別準確率。因此,通過本文的理論分析和實驗可以看出,二種算法都有著很不錯的性能,在入侵檢測領域有著不錯的應用前景。

[1]CNCERT/CC 國家互聯網應急中心,2010年中國互聯網網絡安全報告http://www.cert.org.cn/articles/docs/common/201104222 5342.shtml.

[2]Forrest S.A Sense of Self for UNIX Processes[C].IEEE Proceeding of Symposium on Security and Privacy,Oakland,CA,IEEE Press,1996:120-128.

[3]Qian Q.Wu J.L.Zhu W.Xin M.J.Improved Edit Distance Method for System Call Anomaly Detection[C].IEEE 12th International Conference on Computer and Information Technology (CIT 2012),Chen Du,China,2012:1097-1102.

[4]Hofmeyr S.A.Forrest S.Somayaji A.Intrusion Detection Using Sequences of System Calls[J].Journal of Computer Security,1998,Vol.6,No.3:152-180.

[5]Mutz D.Valeur F.Vigna G.Kruege C.Anomalous system call detection[J].ACM Transactions on Information and System Security (TISSEC),2006,Vol.9,No.1:61-93.

[6]Mazeroff G.Markov models for application behavior analysis[C].Proceedings of the 4th annual workshop on Cyber security and information intelligence research,New York,USA,2008:1-2.

[7]Yasami Y..Mozaffari S.P.A novel unsupervised classification approach for network anomaly detection by k-Means clustering and ID3 decision tree learning methods[J].The Journal of Supercomputing,2010,Vol.53,No.1:231-245.

[8]Cohen W.W.Fast Effective Rule Induction[C].Proceedings of the Twelfth International Conference on Machine Learning,Morgan Kaufmann Press,California,USA,1995:115-123.

[9]Tandon G.Chan P.Learning Rules From System Call Arguments and Sequences for Anomaly Detection,Workshop on Data Mining for Computer Security(DMSC),Melbourne,Florida,2003:20-29.

[10]Rissanen.J.An introduction to the MDL principle.2 006,Available at http://www.mdl-research.org/jorma.r issanen/pub/Intro.pdf

[11]Computer Immune Systems,Data Sets and Software.In http://www.cs.unm.edu/~immsec/systemcalls.htm.

[12]ROC 曲線.In http://zh.wikipedia.org/wiki/ROC%E6%9 B%B2%E7%BA%BF.