基于計算機生成全息圖及SVD-DWT的數字水印算法

方 娜

(集美大學誠毅學院,福建廈門361021)

根據嵌入域不同,可以將數字水印技術分為時空域水印和變換域水印兩大類.時空域算法是直接對空域數據進行操作.變換域算法則是在變換域中進行水印的嵌入和提取,[1-3]如奇異值分解(Singular Value Decomposition,SVD)、離散小波變換(Discrete Wavelet Transform,DWT)、離散余弦變換等.變換域水印因其嵌入量大和更具有魯棒性成為研究主流.

近年來,數字全息技術(Digital Hologram Watermarking)被引入到信息隱藏與數字水印技術并顯示出極大的潛力.[4-10]數字全息是由日本學者Takai和Mifune[4]于2002年首次提出了將二維水印信號的全息圖作為數字水印圖像,在原始圖像空域直接相加嵌入全息水印圖像,由于數字全息圖所具有的不可撕毀性和加密,使得該方法具有良好的抗剪切能力和極高的安全性.為了改善Takai等的水印算法中存在的宿主信息水印后質量下降的問題,Change[5]等提出了一種基于離散余弦變換域的數字全息水印.但該方案抵抗JPEG攻擊的能力較弱,尉遲亮[6]等提出基于JPEG模型的嵌入方法,提高了水印對JPEG有損壓縮、剪切等圖像處理具有較好的魯棒性.

本文提出一種基于計算機生成全息圖和SVD-DWT的魯棒全息水印算法,該算法應用計算機生成全息圖作為水印圖像,結合了SVD變換抗幾何攻擊能力強及DWT變換抗噪聲、壓縮能力強的特點.實驗結果表明該算法能有效地抵抗旋轉、平移、翻轉和縮放等幾何攻擊,同時對濾波、加噪聲、JPEG壓縮、圖像模糊、裁剪、銳化和對比度增強等常規攻擊也有很強的魯棒性.

1 計算機生成全息圖

1.1 計算機全息圖的制作

用于制作全息圖的圖像先乘以一個隨機位相因子,即乘以exp[jφ(x,y)],以降低全息圖的動態范圍.再對其進行快速傅里葉變換得

設參考光波的表達式為:R(ξ,η)=Rexp[i2π?ξ],則全息面的表達式為:

令 A(ξ,η)max=1,R=1,利用博奇編碼可得:

H(ξ,η)包含了物光波全部信息,是全息面上的光強分布,也就是原始圖像中要嵌入的水印信號.

1.2 再現數字全息圖

數字全息的再現是用描述重構光的數學表達式與全息圖相乘,并進行傅里葉變換,從而得到再現像的光強分布.設參考光的共軛光R*(ξ,η)=Rexp[-i2π?ξ]為重構光,則全息圖經重構光照射后,其復振幅分布為:

2 奇異值分解

奇異值分解[10]是線性代數中最高效的工具之一,在信號與圖像處理、系統控制理論、統計分析等領域中都有廣泛的應用.其水印算法在旋轉、鏡像和縮放等高強度攻擊下具有較強的魯棒性,也成為研究的熱點對象.

奇異值分解的定義:設矩陣A∈Cm×n,則存在m階酉矩陣U和n階酉矩陣V,使得

其中:矩陣 Σ 為對角矩陣,∑ =diag(σ1,σ2,…,σr),而數 σ1,σ2,…,σr是矩陣A 的所有非零特征值,又稱這些值為矩陣A的奇異值,公式(3)也就可以寫成向量表達形式:

3 算法分析

水印的嵌入過程如下:

(1)選取適合的水印圖像制作二維傅里葉全息圖wH;

(2)全息圖進行Arnold置亂,得到待嵌入全息圖像w,置亂次數K1可作為檢測水印的秘鑰;

(3)對載體圖像f進行2級離散小波分解,考慮到低頻系數穩定性好,抗攻擊能力強的特點,將圖像w嵌入在低頻子帶LL2;

(4)對低頻子帶LL2進行奇異值分解:LL2=U1S1V1T;

(5)對置亂后的全息圖進行奇異值分解w=U2S2V2T;

(6)按照公式S=S1+α*S2將全息水印的奇異值嵌入到子帶的奇異值中,其中α為嵌入強度;

(7)利用公式LL2'=U1SV1T得到嵌入水印圖像的低頻子帶;

(8)進行小波逆變換得到含水印載體圖像.

水印的提取過程如下:

(1)將含有水印的圖像進行2級離散小波分解,得到低頻子帶信息;

(3)利用公式S'=(S3-S1)/α得到提取的全息水印的奇異值;

(4)利用公式w'=U2S'V2T得到提取的水印信息;

(5)根據密鑰k1對提取的水印w'進行Arnold反變換得到提取的全息水印圖像wH';

(6)對提取的全息水印圖像wH'進行菲涅耳逆變換,從而得到包含原始水印信息的全息圖的再現像.

4 實驗仿真

實驗平臺是Matlab7.0,首先根據前述算法生成傅里葉數字全息圖,然后以載體圖片“Pepper.bmp”來檢驗本文算法的有效性.

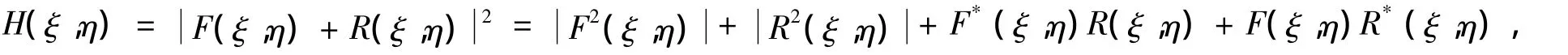

4.1 全息水印的生成

按照前述算法產生二維傅里葉數字全息圖,如圖1所示,其中(a)為原始水印圖像,(b)為傅里葉數字全息圖,(c)為(b)的再現圖像.

圖1 計算機生成全息圖

4.2 水印算法性能測試

實驗中,載體圖像“Pepper.bmp”為大小256*256的標準灰度值圖片,水印為圖1(b)所示的傅里葉全息圖.嵌入強度α =0.3.

為了評價算法的不可見性和魯棒性,用嵌入水印圖像和載體圖像的峰值信噪比(PSNR)來描述算法的不可見性;用提取得到的水印和用于嵌入的水印之間的相似度(NC)來衡量算法的魯棒性.

圖2中,(a)和(b)分別表示原始載體圖像和被嵌入水印的圖像,(c)為提取得到的全息圖,(d)為(c)的再現像,含有水印圖像的PSNR=35.6982,不可見性好,提取到的全息水印的NC=1;水印基本沒有失真.

圖2 未受任何攻擊的實驗結果

4.3 魯棒性測試

(1)翻轉攻擊

實驗中對嵌入水印后的宿主圖像進行水平翻轉和垂直翻轉,然后檢測水印.圖3中,(a)和(d)分別為水平和垂直翻轉圖像;(b)和(e)為相應的提取全息水印,他們的NC值均為1;圖(c)和(f)為提取全息水印的再現像.實驗表明,本文算法對翻轉攻擊的抵抗力很強.

圖3 翻轉攻擊

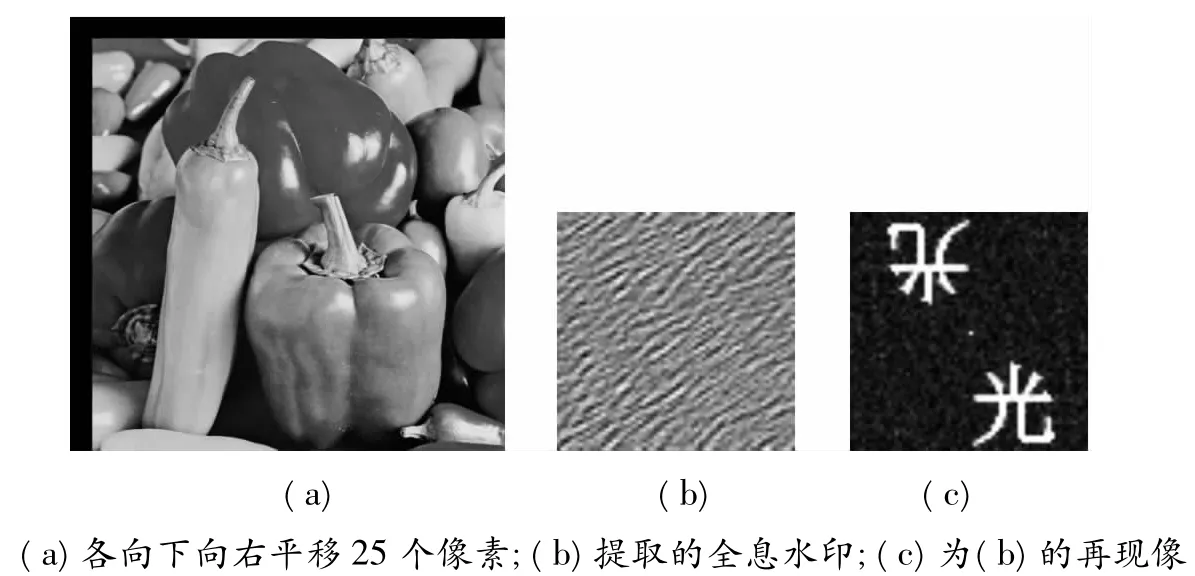

(2)平移攻擊

實驗中對嵌入水印后的宿主圖像各向下向右平移25個像素,然后檢測水印.圖4中,(a)為平移后的圖像,其PSNR值為11.2613;(b)為相應的提取全息水印,其NC值為0.9970;(c)為提取全息水印的再現像.由實驗結果可知,該算法對平移攻擊魯棒性好.

圖4 平移攻擊

圖5 旋轉攻擊后提取的NC曲線

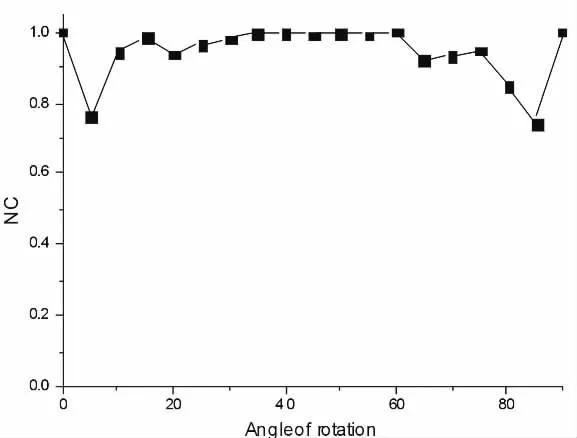

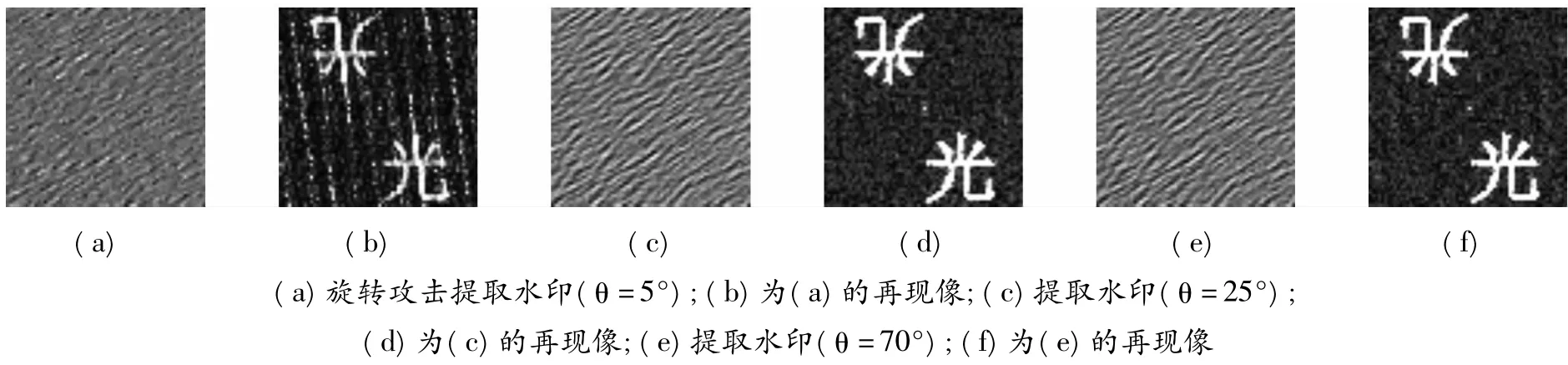

(3)旋轉攻擊

實驗中對嵌入水印后的宿主圖像進行間隔5度的0到90度的旋轉攻擊,然后檢測水印.圖5為提取全息水印的NC曲線.由圖5可知,本文算法能夠抵抗任意角度的旋轉攻擊,提取的水印的NC都大于0.75,因此該算法對旋轉攻擊具有很強的魯棒性.圖6中,(a)(c)和(e)分別為5、25和70的提取水印像.(b)(d)和(f)分別為(a)(c)和(e)相應的再現像.

圖6 旋轉攻擊

(4)其他常規攻擊

為了測試本文算法對常規攻擊的魯棒性,分別對水印圖像進行加噪、濾波、剪切、對比度增強、圖像模糊和JPEG壓縮等攻擊實驗.表1為在常規攻擊后提取的PSNR和NC值,相應的全息再現像如圖7所示;

圖7 在不同攻擊下提取水印的再現像

表1的PSNR值表明,圖像遭受上述攻擊后,產生嚴重失真.但由表2的NC值和圖7可知,提取的水印的相似度依然很高,它們的再現像都清晰可辨.本文算法對加噪、濾波、剪切、對比度增強、圖像模糊和JPEG壓縮等攻擊有很強的魯棒性.

表1 常規攻擊的實驗結果

5 實驗結論

本文提出一種基于數字全息和SVD-DWT的魯棒全息水印算法,該算法應用計算機生成全息圖作為水印圖像,結合了SVD變換抗幾何攻擊能力強及DWT變換抗噪聲、壓縮能力強的特點.實驗結果表明該算法具有很強的魯棒性.能夠抵抗旋轉、剪切、加噪、濾波、JPEG壓縮和縮放等攻擊.

[1]Bao P,Ma Xiaoxu.Image Adaptive Watermarking Using Wavelet Domain Singular Value Decomposition[J].IEEE Transactions on Circuits and System for Video Technology,2005,15(1):96-l02.

[2]Maity S P,Kundu M K.A Blind CDMA image Watermarking Scheme in Wavelet Domain[C].In:2004 International Conference on Image Processing(ICIP),2004.2633-2636.

[3]Takai N,Mifune Y.Digital watermarking by a holographic technique[J].Appl.Opt(S0003-6935),2002,41(5):865-873.

[4]Chang H,Tsan C.Image watermarking by use of digital holography embedded in the discrete-cosine-transform domain[J].Appl.Opt(S0003-6935),2005,44(29):6211-6219.

[5]尉遲亮,顧濟華,劉薇,等.基于數字全息及離散余弦變換的數字水印技術[J].光學學報,2006,26(3):355-361.

[6]陳木生.基于數字全息與小波變換的圖像數字水印技術[J].光學技術,2009,35(5):678-681.

[7]Liu M,Yang G L,Xie H Y,et al.Computer-generated hologram watermarking resilient to rotation and scaling[J].Opt.Eng(S0091-3286),2007,46(6):060501.

[8]Li J Z,Zhang X S,Liu S,et al.Adaptive watermarking scheme using a gray-level computer generated hologram[J].Appl.Opt(S0003-6935),2009,48(26):4858-4865.

[9]虞祖良,金國藩.計算機制全息圖[M].北京:清華大學出版社,1984.

[10]Liu R,Tan T.An SVD-based watermarking scheme for protecting rightful ownership[J].IEEE Trans.on Multimedia(S1520-9210),2002,(4):121-128.