無線射頻識別防偽機制改進研究

關 滄, 張 爽

(1.撫順職業技術學院 信息工程系,遼寧 撫順 113006;2.撫順職業技術學院 教務處,遼寧 撫順 113006)

無線射頻識別具有免于接觸、自動識別等優點,但是從信息安全的角度來看,其自身的特性決定了是具有缺陷的。無線射頻識別在防偽機制上的應用剛起步,許多企業開始使用這項技術時,如果不能解決其安全性,可能未獲其?反受其害[1-2]。因此,如何提升無線射頻識別的隱密性和安全性會對該技術的普及產生較大影響。

1 無限射頻識別防偽機制改進

本文從點電子標簽和讀取器之間以及網絡系統架構等方面入手,對無限射頻識別防偽機制進行改進。

1.1 基于電子標簽和讀取器的算法改進

無線射頻識別適用于大量且自動的識別工作,但是電子標簽電源依靠讀取器提供,它只有在很短的時間內具有很小的電力來執行運算功能[3]。如果讀取器不工作是無法做進行計算的,且電子標簽上所具有的存儲單位較少,大部分用于數據存儲功能,所以要在電子標簽上做較復雜的密碼運算或認證機制是不可行的[4]。

通過提升無線射頻識別IC芯片安全保護能力來增強無線射頻識別標簽載體的防偽機制、及使用簡化且有效率的密碼技術來改進無線射頻識別在防偽機制上的不足[5-6]。主要是通過在電子標簽和讀取器之間使用橢圓曲線數字簽名算法進行認證,以防止偽造的標簽及非法的讀取器。其算法過程為:

當A欲將信息m數字簽名成s傳給B,其中m為整數且0≤m≤n,生成過程為:

1)產生密鑰

①A 找出 g=#E/(Fq)的大質因數 n(假設 0≤m≤n);

②找出點PA≠0。

③A選取一個整數A,計算PB=[A]PA;

④A 公布其公鑰(E/Fq,P,n,PA,PB),私鑰為值 A。

2)數字簽名

①A隨機選取一個整數k使得1≤k≤n;

②計算 R=[k]PA=(x(R),y(R));

③計算 s*=k-1(h(m)+Ax(R))(modn),其中 x(R)為點 R的 x坐標,h()表 Hash 函數 SHA-1;

④將數字簽名 s=(m,R,s*)傳送給 B。

3)驗證

①B收到數字簽名s=(m,R,s*)并取得A的公鑰(E/Fq,P,n,PA,PB);

②計算 v1=s*-1h (m)(modn)、v2=s*-1x (R)(modn)、Pv=[v1]PA+[v2]PB;

③如果Pv=R則接受數字簽名,否則拒絕接受。

1.2 基于防偽系統架構的改進

這里提出4種防偽系統架構,并分析其應用環境、配套措施、系統架構及優缺點進行分析。1)基本型(Basic type)架構①應用環境

企業只需要管理自己內部的產品資料,并無必要與其他企業進行信息交換或查詢功能;企業剛開始導入無線射頻識別的應用,準備先以公司內部進?試用計劃。

②配套措施

只要采購無線射頻識別相關軟硬件設備,甚至?需要加入 EPC全球網絡系統(EPCglobal,簡稱 EPC)[7],也不需要遵循EPC的相關技術規范;但是為了后續的發展,建議遵循標準來采購的設備。

③系統架構

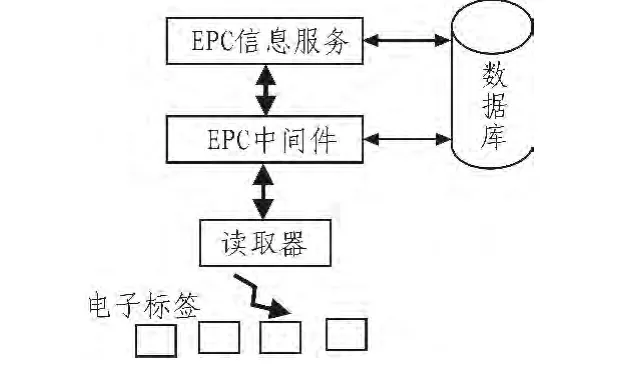

基本型系統架構如圖1所示。

圖1 基本型系統架構Fig.1 Diagram of basic model architecture

這是一種最基本的架構,因為所有信息都只在內部共享,有利于系統測試及監控,是一個企業初期導入無線射頻識別的試用架構,配合應用程序,可以加強內部庫存管理的功能,但以防偽機制的作用而言,并沒有起到真正的作用。

2)開放型(Open type)架構

①應用環境

公司的產品及進貨、銷售、庫存等信息都可以完全公開;一個企業剛實施EPC系統,試運行各項軟硬件系統時,可以采用本系統架構,等熟悉整個系統的運行后,再完善其他功能。

②配套措施

加入EPC組織,取得產品的特定編碼范圍,并按照規定對產品編碼;遵循EPC組織規范采購相關無線射頻識別的軟硬件設備。

③系統架構

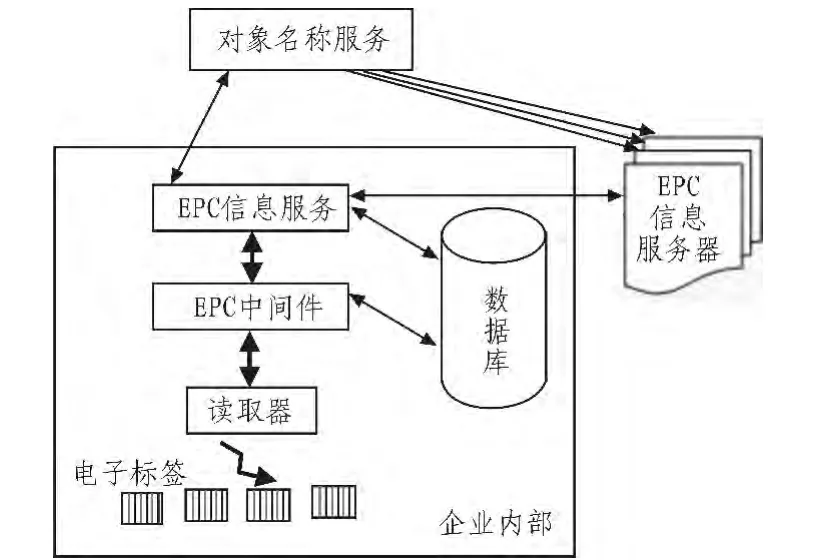

開放型系統架構如圖2所示。

本架構的信息內容完全公開,可以完全掌握EPC系統的運行情況,并且可以讓其他企業充分獲得本企業所提供的信息,做打牌產品追蹤及防偽流程監控的功能。但是所有信息公開,無法防止秘密信息外泄,也無法防止不該取得資料的人進入系統。

3)封閉型(Closed type)架構

①應用環境

圖2 開放型系統架構Fig.2 Diagram of open model architecture

公司的產品或營業具有特殊性、機密性或敏感性。例如:國防工業、飛機特殊零件等;大型企業或一個專屬的行業領域,只限于這個群體之間進行資料交換。例如:煙草公司對香煙產品的監控,食品監管部門對農副產品來源的監控等。

②配套措施

?加入EPC組織,取得產品的特定編碼范圍,并將產品依規定編碼。遵循EPC組織相關規格采購無線射頻識別軟硬件設備,并加上安全控管功能,只允許本組織內部授權成員存取信息內容。

?采用專屬的網絡架構,制定本行業的標準規范,采購或開發專屬的軟硬件設備,完全獨立運行,與其他行業系統無法進行信息交換。

③系統架構

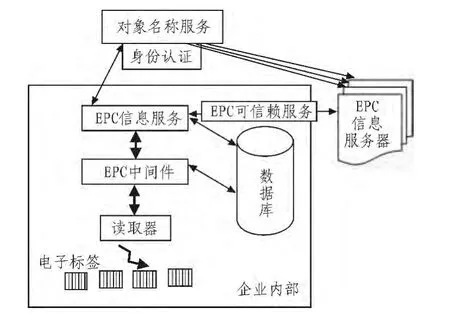

封閉型系統架構如圖3所示。

圖3 封閉型系統架構Fig.3 Diagram of enclosed model architecture

本系統架構可以進行以下3種改進:

?運用普通的對象名稱服務自帶的身份認證機制,按照EPC的規定提出申請,并限制信息存取的范圍或對象,不需增加額外配備。(安全等級為低)

?從EPC申請一個大范圍的產品編碼,開放專屬的對象名稱服務器,所有的企業產品都在這范圍內進行編碼,在系統內的EPC數據點(比如代理商、銷售終端)會指向這個專屬的ONS進行查詢及防偽追蹤。(安全等級為中)

?在EPC數據點增加可信賴服務功能,讓所有存取本系統的用戶都必須通過安全信任機制后才能夠取得資料。安全控管機制可以采用軟件或硬件服務器實現。(安全等級為高)

這種架構的優點在于所有信息的傳遞都只能在特定用戶之間進行,而完全監控信息的傳遞不被非法竊取;缺點在于制定封閉式架構,可能會因為標準制定不夠嚴謹,因為硬件系統之間的兼容性,及軟件設計上不成熟而產生問題,從而造成人力、物力等成本不斷增加,甚至可能導致整個計劃失敗[8],因此給出了第4種防偽架構,即綜合型架構。

4)綜合型(Closed type)架構

①應用環境

公司的部分產品或營業具有特殊性、機密性或敏感性。例如:公開招標的軍用物品、飛機的一般零件等;大型企業或專屬的行業,需要交換部分秘密信息(例如公司生產原料信息);還要與其他公司進行正常資料交換(例如產品的進出貨情況等)。

②配套措施

加入EPC組織,取得產品的特定編碼范圍,并限定部分范圍內的編碼必需接受安全監控,按照標準對產品編碼;遵循EPC組織相關規格采購無線射頻識別軟硬件設備;加上適當安全監控功能,允許特定對象存取某些敏感性信息。

③系統架構

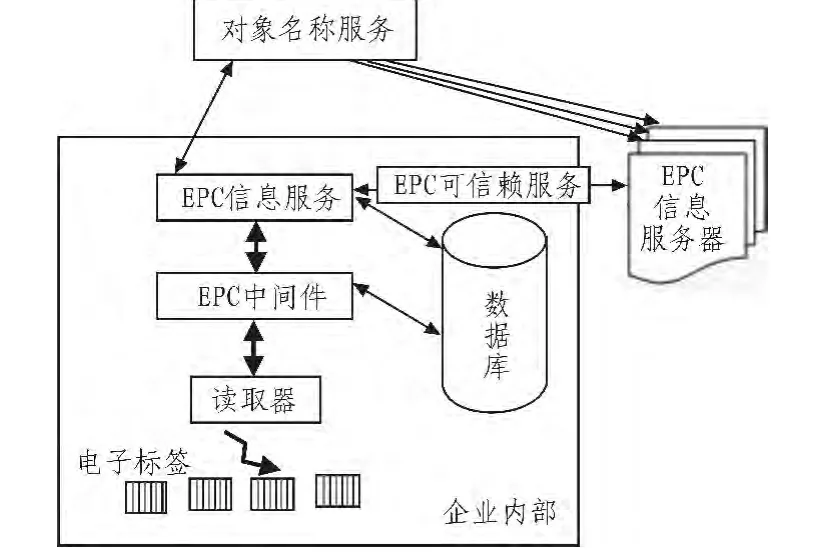

綜合型系統架構如圖4所示。

圖4 綜合型系統架構Fig.4 Diagram of comprehensive model architecture

該架構與封閉型架構大致相同,去掉了對象名稱服務的身份識別,通過可信賴服務進行監控,對信息設置不同的身份等級,使不同權限的用戶只能取得其對應的信息。

從無線射頻識別防偽機制,根據企業的行業特點及信息的秘密性進行架構改進,制定出合適的實施計劃。基本型為最簡單的架構,可供企業初步實施進行借鑒。但是經過一段時間的運行后,應該考慮升級成開放型或綜合型。如果信息完全具有機秘密性,則應考慮采用封閉型架構。

2 無限射頻識別防偽機制應用

以杜絕假冒偽劣的香煙產品流入市面為例來說明無限射頻識別防偽機制應用。一般的銷售終端可采用開放型架構,結合已有的倉儲及進銷存管理系統,使無線射頻識別防偽機制完全得以利用。煙草監管部門等政府機構則需將信息做適當的保護,采用混合型架構。全過程應用如圖5所示。

圖5 無限射頻識別防偽機制應用Fig.5 Diagram of RFID

1)在這些香煙產品的外包裝上植入無線射頻識別一次性開封后即被破壞(temper proof)的標簽。

2)利用EPC標準為每包香煙建立電子檔案,提供產品編號、制造日期及物流信息等記錄,所有未經正常流通渠道上架的商品,立即會被發現。

3)出售高端香煙產品(例如中華、熊貓等品牌)時,利用EPC機制取得產品的記錄,得到產品的身份認證卡,從而為產品提供了質量保證。

4)消費者可利用銷售終端的查詢機或者生產商的網絡系統查詢該產品的產銷檔案,將可以杜絕各種仿冒、偽造的事件發生。

3 結束語

本文提出基于無線射頻[9]識別防偽機制的改進策略,重點討論將橢圓曲線數字簽名算法應用于電子標簽和讀取器之間的數字簽名認證,以防止偽造的電子標簽及非法的讀取器竄改信息,保證信息的安全性、可靠性;另一方面通過對基本型、開放型、封閉型和綜合型4種架構的分析,從應用環境、配套措施、系統架構及優缺點等方面對防偽機制進行改進,并形成評價策略,作為實際應用于解決生活中的防偽問題的核心思想。

[1]FDA’s counterfeit drug task force interim report, U.S.Department of Health and Human Services,Food and Drug Administration, Rockville, MD,2003.

[2]Gzjlwl.IOT influences on SMEs[EB/OL].(2010-05-09)[2012-11-20].http://gzjlwl.net/jlwuliu100403.html.

[3]劉瑩.RFID技術原理及其應用分析[J].中央民族大學學報:自然科學版,2006,15(4):66-67.LIU Ying.RFID technical principle and its application[J].Journal of the CUN:Natural Sciences Edition,2006,15(4):66-67.

[4]Finkenzeller K.Fundamentals and Applications in Ccontactless Smart Cards and Identification[M].RFID Handbook New York,NY,Wiley,2003.

[5]EU Project.RFID and the Inclusive Model for the Internet of Things[J].CASAGRAS,2009,3(4):59-79.

[6]Rfidglobal.RFIDViewpoints[EB/OL].(2010-06-07)[2012-11-31].http://www.rfidglobal.eu/userfiles/documents/CASAGR AS26022009.pdf.

[7]EPCglobal.EPCglobal Architecture Framework version 1.0.[EB/OL] (2005-07-301) [2012-11-20].http://www.epcglobalinc.org/.

[8]AIM Global Network.RFID security issues.[EB/OL](2005-06-30)[2012-12-12].http://www.aimchinaedu.com/new/News/20069511531.html.

[9]閆永昭,鄭金州.基于RFID技術的車證自動識別系統[J].現代電子技術,2013(11):40-42.YAN Yong-zhao,ZHENG Jin-zhou.The car card automatic recognition system based on RFID technology[J].Modern Electronics Technique,2013(11):40-42.