兩個(gè)標(biāo)準(zhǔn)模型下可證明安全的代理簽名方案分析和改進(jìn)*

吳淑坤

(唐山師范學(xué)院計(jì)算機(jī)科學(xué)系,河北 唐山 063000)

兩個(gè)標(biāo)準(zhǔn)模型下可證明安全的代理簽名方案分析和改進(jìn)*

吳淑坤

(唐山師范學(xué)院計(jì)算機(jī)科學(xué)系,河北 唐山 063000)

對(duì)最近冀會(huì)芳等學(xué)者和于義科等學(xué)者提出的基于Waters的兩個(gè)標(biāo)準(zhǔn)模型下可證明安全的代理簽名方案進(jìn)行了安全分析,指出了這兩個(gè)方案中存在的不足和缺陷,即存在授權(quán)偽造,任何人可以偽裝成原始簽名者向代理簽名者發(fā)出有效的代理授權(quán)證書(shū);存在代理簽名偽造,任何人在不知道代理簽名密鑰的情況下,可偽造代理簽名者的簽名。提出了一個(gè)能克服缺陷的、改進(jìn)的代理簽名方案,并對(duì)改進(jìn)方案的正確性、有效性和安全性進(jìn)行了詳細(xì)分析。分析顯示,與兩個(gè)原方案相比,改進(jìn)的方案具有同樣的簽名長(zhǎng)度、幾乎一樣的執(zhí)行效率,但是更加安全。

代理簽名;基于身份的密碼;安全分析;不可偽造性

1 引言

1996年Mambo M等學(xué)者[1]提出了代理簽名的概念,它的主要思想是原始簽名者將自己的簽名權(quán)利委托給代理簽名者,由代理簽名者代表自己行使簽名權(quán)。根據(jù)委托權(quán)力的不同,代理簽名可以分為完全代理簽名、部分代理簽名和基于授權(quán)證書(shū)的代理簽名。根據(jù)基礎(chǔ)設(shè)施的不同,代理簽名又可分為基于傳統(tǒng)公鑰的代理簽名和基于身份的代理簽名。在傳統(tǒng)的公鑰密碼體制中,管理證書(shū)庫(kù)需要很大的代價(jià)。因此,1984年Shamir A[2]提出了基于身份的密碼系統(tǒng),在該系統(tǒng)中將用戶的身份信息直接作為公鑰,解決了傳統(tǒng)公鑰密碼系統(tǒng)中的公鑰證書(shū)庫(kù)管理問(wèn)題。目前,基于身份的授權(quán)證書(shū)的代理簽名是代理簽名中的研究熱點(diǎn)之一,不少?lài)?guó)內(nèi)外學(xué)者對(duì)其進(jìn)行了深入而廣泛的研究,取得了不少的成果[3~10]。

最近,冀會(huì)芳等學(xué)者[8]和于義科等學(xué)者[9]基于Waters提出的簽名方案[11]分別提出了一個(gè)標(biāo)準(zhǔn)模型下可證明安全的基于CDH (Computational Diffie-Hellman) 困難問(wèn)題的代理簽名方案。并各自證明了他們的方案不僅是標(biāo)準(zhǔn)模型下安全的,而且與現(xiàn)有的標(biāo)準(zhǔn)模型下安全的基于身份的代理簽名方案相比,具有更高的執(zhí)行效率。然而,本文將指出,這兩個(gè)方案存在安全缺陷,并不是安全的。為了克服這些缺陷,本文提出了一個(gè)改進(jìn)的基于身份的代理簽名方案。改進(jìn)的方案在幾乎不降低方案執(zhí)行效率的前提下,不僅能克服原有方案的缺陷,而且滿足代理簽名的其它安全性質(zhì)[12]:不可否認(rèn)性、可驗(yàn)證性、可識(shí)別性、可區(qū)別性、不可偽造性和抗濫用性。

2 原代理簽名方案的安全性分析

本節(jié)將對(duì)冀會(huì)芳等學(xué)者的代理簽名方案進(jìn)行詳細(xì)的安全分析,通過(guò)具體的攻擊指出其中存在的缺陷。本節(jié)將直接對(duì)方案進(jìn)行安全分析,原方案的構(gòu)造過(guò)程可以參看文獻(xiàn)[8]。為了分析方便,本節(jié)將采用和原文一致的符號(hào)進(jìn)行描述。

冀會(huì)芳等學(xué)者提出了一個(gè)基于身份的標(biāo)準(zhǔn)模型下可證明安全的代理簽名方案,然而分析發(fā)現(xiàn)他們的方案存在如下缺陷:授權(quán)偽造,任何人可以偽裝成原始簽名者向代理簽名者發(fā)出有效的代理授權(quán)證書(shū);代理簽名偽造,任何人在不知道代理簽名密鑰的情況下,偽造代理簽名者的簽名。具體分析如下,假設(shè)Attacker是一個(gè)攻擊者,即一個(gè)惡意的用戶,O是合法的原始簽名者,P是合法的代理簽名者:

(1)授權(quán)偽造。

Attacker為了向P發(fā)出代表O的授權(quán)證書(shū),進(jìn)行如下操作:

首先,設(shè)置一個(gè)授權(quán)信息W,其中包含原始簽名者O和代理簽名者P的身份信息,以及期限、授權(quán)的范圍等等,并且隨機(jī)選擇r1,r2∈RZp;

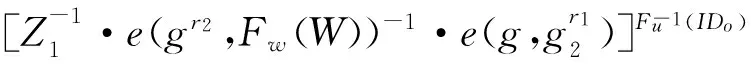

然后,設(shè)置σW=(σW,1,σW,2,σW,3),其中:

σW,3=gr2

最后,Attacker把(W,σW)發(fā)送給代理簽名者P。

那么,(W,σW)就是Attacker偽造的發(fā)送給代理簽名者P的有效授權(quán)證書(shū)。這是因?yàn)椋?/p>

e(g,σW,1)

所以,(W,σW)就是一個(gè)有效的授權(quán)證書(shū)。Attacker授權(quán)偽造成功。

于義科等學(xué)者[9]采用與冀會(huì)芳等學(xué)者類(lèi)似的思想,因此于等學(xué)者的方案同樣存在和前面類(lèi)似的缺陷,即授權(quán)偽造(普通簽名偽造)。操作過(guò)程如下:

首先,Attacker隨機(jī)選擇一個(gè)要偽造簽名的消息M,以及隨機(jī)選擇r1,r2∈RZp;

然后,設(shè)置σ=(σ1,σ2,σ3),其中:

σ1=gr1

σ3=gr2

那么,σ就是Attacker偽造的有效的普通簽名。這是因?yàn)椋?/p>

由于在于義科等學(xué)者的方案中,授權(quán)證書(shū)就是原始簽名者在授權(quán)信息W的普通簽名。因此,根據(jù)上面的分析,Attacker能夠偽造授權(quán)證書(shū)。

(2)代理簽名偽造。

Attacker為了偽造一個(gè)P代表O的代理簽名,進(jìn)行如下操作:

首先,設(shè)置一個(gè)授權(quán)信息W,其中包含原始簽名者O和代理簽名者P的身份信息,以及期限、授權(quán)的范圍等等,并且隨機(jī)選擇r1,r2,r3∈RZp;

然后,設(shè)置σ=(σ1,σ2,σ3,σ4,σ5),其中:

σ4=gr2

σ5=gr3

那么,σ=(σ1,σ2,σ3,σ4,σ5)就是一個(gè)原始簽名者O、代理簽名者P和授權(quán)證書(shū)W下消息M的有效代理簽名。這是因?yàn)椋?/p>

所以,(σ1,σ2,σ3,σ4,σ5)就是一個(gè)有效的代理簽名。Attacker偽造代理簽名成功。

以上攻擊方法同樣適用于于義科等學(xué)者的代理簽名方案。操作過(guò)程如下:

首先,設(shè)置一個(gè)授權(quán)信息W(包含原始簽名者O和代理簽名者P的身份信息、授權(quán)的范圍等),并隨機(jī)選擇r1,r2,r3∈RZp;

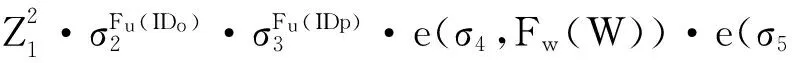

然后,設(shè)置pσ=(pσ1,pσ2,pσ3,pσ4,pσ5),其中,

pσ1=gr1

pσ4=gr2

pσ5=gr3

那么,pσ=(pσ1,pσ2,pσ3,pσ4,pσ5)就是Attacker偽造的一個(gè)原始簽名者O、代理簽名者P和授權(quán)證書(shū)W下消息M的有效代理簽名。這是因?yàn)椋?/p>

所以,(pσ1,pσ2,pσ3,pσ4,pσ5)是一個(gè)有效的代理簽名。Attacker偽造代理簽名成功。

3 本文的基于身份的代理簽名方案

基于冀會(huì)芳等學(xué)者的方案,在不降低安全性以及影響方案效率的情況下,本文提出一個(gè)改進(jìn)的基于身份的代理簽名方案。該方案由五個(gè)階段組成,分別是:系統(tǒng)建立階段、私鑰提取階段、代理密鑰生成階段、代理簽名階段和簽名驗(yàn)證階段。具體的構(gòu)造過(guò)程如下:

說(shuō)明,A表示原始簽名者,B表示代理簽名者,用nu、nw和nm分別表示用戶身份ID、授權(quán)信息W和待簽名消息M的比特串長(zhǎng)度。G1和G2是階為素?cái)?shù)p的循環(huán)群,g是G1的一個(gè)隨機(jī)生成元,e:G1×G1→G2是一個(gè)雙線性映射,H:G2→Zp是一個(gè)強(qiáng)抗碰撞的Hash函數(shù)。

(3)代理密鑰生成階段:A隨機(jī)選擇rW∈Zp,生成一個(gè)授權(quán)證書(shū)σW=(σW,1,σW,2,σW,3),其中,σW,1=SA,2·Fw(W)rW,σW,2=SA,1,σW,3=grW,W是一個(gè)包含原始簽名者A、代理簽名者B、授權(quán)期限、范圍等的授權(quán)信息。然后,A將(W,σW)發(fā)給代理簽名者B。

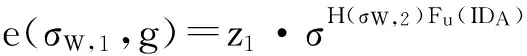

B收到(W,σW)后,使用如下等式驗(yàn)證授權(quán)證書(shū)是否有效:

如果驗(yàn)證有效,B計(jì)算代理簽名私鑰KB=(KB,1,KB,2,KB,3,KB,4),其中

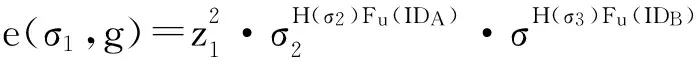

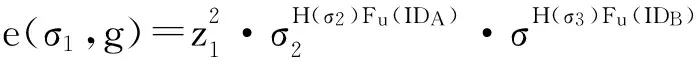

(5)簽名驗(yàn)證階段:對(duì)于代理簽名者B產(chǎn)生的在W下消息M的代表原始簽名者A的代理簽名σ,通過(guò)如下等式驗(yàn)證簽名的有效性:

(1)

如果成立,那么表示σ是一個(gè)有效的簽名,否則無(wú)效。

4 方案分析

4.1 正確性分析

(1) 產(chǎn)生的授權(quán)證書(shū)是正確的,這是因?yàn)椋?/p>

e(σW,1,g)=

e(SA,2·Fw(W)rW,g)=

e(g2,gα)e(g2,gt)H(SA,1 )Fu (IDA )e(Fw(W),grW)=

從以上的推導(dǎo)過(guò)程可以得出,提出的方案滿足驗(yàn)證授權(quán)證書(shū)的等式。換句話說(shuō),只要按照提出方案的步驟進(jìn)行授權(quán)過(guò)程,那么產(chǎn)生的授權(quán)證書(shū)就是有效和正確的。

(2) 產(chǎn)生的代理簽名是正確的,這是因?yàn)椋?/p>

從以上的推導(dǎo)過(guò)程可以得出,提出的方案滿足驗(yàn)證簽名的等式。換句話說(shuō),只要按照提出方案的步驟進(jìn)行代理簽名過(guò)程,那么產(chǎn)生的代理簽名就是有效和正確的。

綜上,提出的代理簽名方案是正確的。

4.2 安全性分析

下面將詳細(xì)分析本方案的安全性,指出本文方案不僅具有不可偽造性而且還具有不可否認(rèn)性、可驗(yàn)證性等其它安全性質(zhì)。

(1)代理簽名的不可偽造性。

的代理簽名σ= (σ1,σ2,σ3,σ4,σ5)。該代理簽名方案是強(qiáng)不可偽造的。

(2)代理簽名的不可否認(rèn)性。

從第3節(jié)對(duì)新方案的描述可以知道,新方案的代理簽名私鑰由四個(gè)參數(shù)組成KB= (KB,1, KB,2,KB,3,KB,4),其中KB,1=SB,2·σW,1·Fw(W)rW′(σW,1=SA,2·Fw(W)rW),KB,2=σW,2=SA,1,KB,3=SB,1,KB,4=σW,3·grW′。并在此基礎(chǔ)上,生成代理簽名σ1=KB,1·Fm(M)s,σ2=KB,2,σ3=KB,3,σ4=KB,4,σ5=gs。該代理簽名必須滿足下列驗(yàn)證等式:

(2)

(3)代理簽名的可驗(yàn)證性。

(4)代理簽名的可識(shí)別性。

方案最終產(chǎn)生的代理簽名包含五個(gè)參數(shù)σ= (σ1,σ2,σ3,σ4,σ5),并通過(guò)

驗(yàn)證簽名的有效性。其中包含了代理簽名者的身份信息IDB,因此,任何人都能通過(guò)IDB確定代理簽名者的身份。

(5)代理簽名的可區(qū)別性。

代理簽名方案最終的驗(yàn)證等式:

包含了代理簽名者的身份信息IDB,而普通簽名中并不包含代理簽名者的身份信息。因此,任何人都能通過(guò)最后的驗(yàn)證等式是否包含IDB來(lái)區(qū)分該簽名是代理簽名還是普通的簽名。

(6)代理簽名的抗濫用性。

在授權(quán)證書(shū)中明確規(guī)定了代理簽名者所能執(zhí)行的權(quán)限和范圍。因此,代理簽名者只能使用代理簽名私鑰對(duì)規(guī)定范圍內(nèi)的消息進(jìn)行代理簽名。

4.3 效率分析

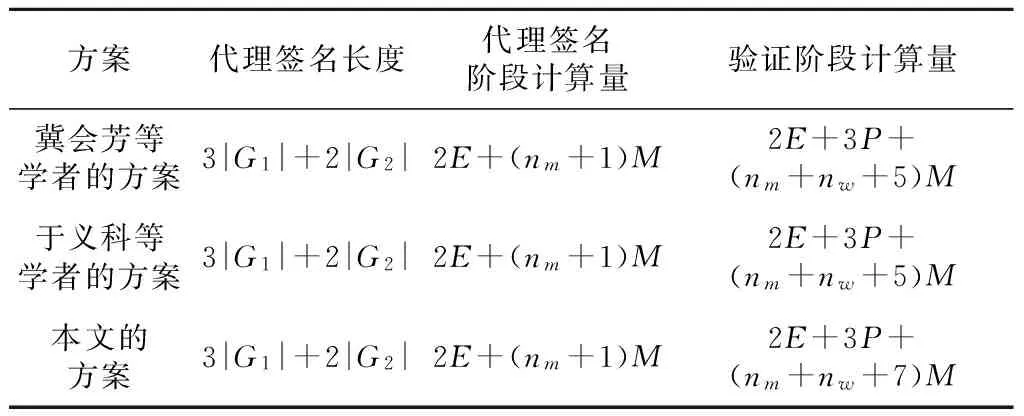

將本文提出的改進(jìn)方案與冀會(huì)芳等學(xué)者和于義科等學(xué)者的方案從占主要影響的計(jì)算操作和最后產(chǎn)生的簽名參數(shù)個(gè)數(shù)兩方面進(jìn)行效率比較。為了比較方便,采用和文獻(xiàn)[8]類(lèi)似的符號(hào),M表示乘法運(yùn)算,E表示指數(shù)運(yùn)算,P表示對(duì)運(yùn)算,|G1|和|G2|表示G1和G2中元素比特的長(zhǎng)度。

從表1中可以看出,本文的方案與文獻(xiàn)[8,9]的方案具有同樣的簽名長(zhǎng)度。在計(jì)算量方面,代理簽名階段具有與文獻(xiàn)[8,9]同樣的計(jì)算量,但在驗(yàn)證階段相比文獻(xiàn)[8,9]的方案,本文的方案多了兩個(gè)乘法運(yùn)算,相比運(yùn)算量很高的線性對(duì)操作運(yùn)算,乘法運(yùn)算的代價(jià)很小。因此,總的來(lái)說(shuō),本文的改進(jìn)方案和文獻(xiàn)[8,9]的方案幾乎具有同樣的效率。

Table 1 Comparison of different schemes表1 各方案效率比較

5 結(jié)束語(yǔ)

本文首先對(duì)冀會(huì)芳等學(xué)者和于義科等學(xué)者最近提出的兩個(gè)代理簽名方案的安全性進(jìn)行了分析,分別指出了這兩個(gè)方案存在的不足。然后,在冀會(huì)芳等學(xué)者的方案基礎(chǔ)上,提出了一個(gè)安全、有效的代理簽名方案,并對(duì)方案的安全性、有效性進(jìn)行了詳細(xì)分析。分析顯示,改進(jìn)的方案不僅克服了原來(lái)兩個(gè)方案的安全缺陷,而且在幾乎不影響有效性的前提下滿足代理簽名的所有安全性質(zhì)。

[1] Mambo M, Usuda K, Okamoto E. Proxy signature for delegating signing operation [C]∥Proc of the 3rd ACM Conference on Computer and Communications Security, 1996:48-57.

[2] Shamir A.Identity-based cryptosystems and signature schemes [C]∥Proc of Crypto 1984, 1984:47-53.

[3] Xu J,Zhang Z, Feng D. ID-based proxy signature using bilinear pairings[C]∥Proc of the 3rd International Symposium on Parallel and Distributed Processing and Applications, 2005:359-367.

[4] Paterson K G, Schuldt J C N. Efficient identity-based signatures secure in the standard model [C]∥Proc of the 11th Australasian Conference on Information Security and Privacy, 2006:207-222.

[5] Wu W, Mu Y, Susilo W, et al. Identity-based proxy signature from pairings[C]∥Proc of the 4th International Conference on Autonomic and Trusted Computing, 2007:22-31.

[6] Li Ming-xiang, Han Bai-tao, Zhu Jian-yong, et al. Identity-based proxy signature scheme secure in standard model[J]. Journal of South China University of Technology (Natural Science Edition), 2009, 37(5):118-129.(in Chinese)

[7] Li Ji-guo, Jiang Ping-jin. An efficient and provably secure identity-based signature scheme in the standard model[J]. Chinese Journal of Computers, 2009, 32(11), 2131-2136.(in Chinese)

[8] Ji Hui-fang,Han Wen-bo,Liu Lian-dong.New identity-based proxy signature in the standard model [J]. Computer Science, 2011, 38(8):88-91.(in Chinese)

[9] Yu Yi-ke, Zhen Xue-feng, Han Xiao-guang, et al. Efficient id-based proxy signature in the standard model [J]. Computer Science, 2011, 38(6):133-139.(in Chinese)

[10] Zhang Y, Liu J, Huang X, et al. Efficient escrow-free identity-based signature[C]∥Proc of the 6th International Conference, 2012:161-174.

[11] Waters B. Efficient identity-based encryption without random oracles [C]∥Proc of Eurocrypt, Springer-Verlag, 2005:114-127.

[12] Lee B, Kim H, Kim K. Strong proxy signature and its ap-

plications[C]∥Proc of the 2001 Symposium on Cryptography and Information Security, 2001:23-26.

附中文參考文獻(xiàn):

[6] 李明祥, 韓伯濤, 朱建勇, 等.在標(biāo)準(zhǔn)模型下安全的基于身份的代理簽名方案[J]. 華南理工大學(xué)學(xué)報(bào)(自然科學(xué)版), 2009, 37(5):118-129.

[7] 李繼國(guó), 姜平進(jìn). 標(biāo)準(zhǔn)模型下可證安全的基于身份的高效簽名方案[J]. 計(jì)算機(jī)學(xué)報(bào), 2009, 32(11):2131-2136.

[8] 冀會(huì)芳, 韓文報(bào), 劉連東. 新的標(biāo)準(zhǔn)模型下基于身份的代理簽名方案[J]. 計(jì)算機(jī)科學(xué), 2011, 38(8):88-91.

[9] 于義科, 鄭雪峰, 韓曉光, 等. 一個(gè)標(biāo)準(zhǔn)模型下基于身份的高效代理簽名方案[J]. 計(jì)算機(jī)科學(xué), 2011, 38(6):133-139.

WUShu-kun,born in 1977,MS,lecturer,her research interest includes network security.

Analysisandimprovementoftwoprovablesecureproxysignatureschemesinthestandardmodel

WU Shu-kun

(Department of Computer Science,Tangshan Normal University,Tangshan 063000,China)

The security of two provable secure proxy signature schemes based on Waters in the standard mode, which are proposed by Ji et al. and Yu et al. recently,is analyzed,and the two drawbacks of the two schemes are pointed out: delegation forgeability exists so that anyone may disguise as the original signer to issue valid proxy delegation warrants to the proxy signer, and proxy signature forgeability exists so that anyone can forge the signature of the proxy signer without knowing the private key of the proxy signer.An improved proxy signature scheme that can overcome the drawbacks is proposed,and its correctness,efficiency and security are analyzed in detail. The analysis shows that the improved scheme has the same length of signature and almost the same execution efficiency in comparison to the two original schemes,but has higher security.

proxy signature;identity-based cryptography;security analysis;unforgeability

1007-130X(2014)11-2153-06

2013-02-17;

:2013-07-28

TP393.08

:A

10.3969/j.issn.1007-130X.2014.11.017

吳淑坤(1977),女,河北定州人,碩士,講師,研究方向?yàn)榫W(wǎng)絡(luò)安全。E-mail:melonxp@163.com

通信地址:063000 河北省唐山市唐山師范學(xué)院計(jì)算機(jī)科學(xué)系

Address:Department of Computer Science,Tangshan Normal University,Tangshan 063000,Hebei,P.R.China