可證安全的基于身份代理聚合簽名方案

胡江紅

(寶雞文理學院 數學與信息科學學院,陜西 寶雞 721013)

可證安全的基于身份代理聚合簽名方案

胡江紅

(寶雞文理學院 數學與信息科學學院,陜西 寶雞 721013)

對一個基于身份代理聚合簽名方案進行了安全性分析,證明該方案的聚合簽名不能抵抗偽造攻擊。在此基礎上,利用雙線性技術構造了一個新的基于身份代理聚合簽名方案,并且利用Diffie-Hellman困難問題,在隨機預言模型下,證明了新方案是存在性不可偽造的.效率分析結果表明,新方案的驗證等式需要3個對運算,比已有的代理聚合簽名方案更安全更高效。

代理聚合簽名;基于身份簽名;雙線性對;Diffie-Hellman困難問題

代理簽名[1]能夠實現數字簽名權利的委托,允許原始簽名者因生病,出差等原因將簽名權力委托給代理簽名者,代理簽名者將代表原始簽名者產生有效的代理簽名。一個代理簽名需要滿足五條安全性質:可區分性、可驗證性、不可偽造性、不可否認性和身份識別性.1984年,Shamir[2]第一次提出了基于身份的簽名方案,解決了傳統公鑰密碼體制中的證書管理問題。在基于身份的數字簽名方案中,用戶的公鑰是由用戶公開的身份信息得到,比如E-mail地址,IP地址,身份證號和車牌號等,而對應的私鑰則是由第三方生成,這樣就避免了傳統的公鑰密碼系統對證書的發放,存儲和撤銷等帶來的巨大開銷問題。隨后,隨著實際應用的需要,很多學者將代理簽名和基于身份的密碼體制相結合,產生了基于身份的代理簽名方案。2003年,Zhang和Kim[3]首次提出了一個基于身份的代理簽名方案。

在實際簽名中,還會涉及一些需要不同用戶對不同消息進行簽名,而且對許多簽名同時進行驗證的情況。為了提高簽名的驗證和傳輸效率,2003年,Boneh等人[4]首次提出了聚合簽名的概念,即n個用戶對n個不同的消息m分別進行簽名,這n個簽名被合成一個簽名,而驗證方只需要對合成后的簽名進行驗證就能確認是否是指定用戶對消息m的簽名。聚合簽名大大減小了簽名的存儲空間和簽名的驗證工作量,隨后出現了很多聚合簽名方案[5-13]。2010年,孫華等人[13]提出了一個基于身份的聚合簽名方案,隨后,在此基礎上又提出了一個安全的基于身份代理聚合簽名方案[14]。2012年,王勇兵等人[15]提出了一個基于身份的代理聚合簽名方案。文中首先對文獻[15]的安全性進行分析,發現該方案不能抵抗偽造攻擊,即攻擊者可以成功偽造代理聚合簽名,然后提出一個新的基于身份的代理聚合簽名方案,利用Diffie-Hellman困難問題,在隨機預言模型下,證明了新方案的安全性,而且通過效率分析發現,最終的聚合簽名驗證等式需要3個雙線性對運算,簽名長度為n+1,比文獻[14]和文獻[15]的效率更高。

1 文獻[15]的安全性分析

這一節我們對王勇兵等人的方案進行安全性分析,具體算法參見文獻[15],這里不再詳述.通過分析我們發現,攻擊者能夠偽造任意n個簽名人對n個消息的代理聚合簽名.設攻擊者的身份為IDA,代理用戶P1的身份為ID1,則攻擊者按如下算法偽造對消息(m1,m2)的聚合簽名:

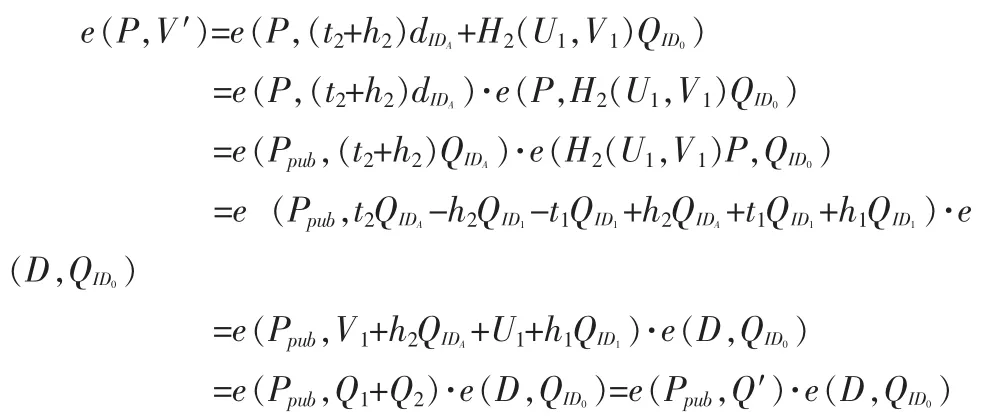

首先,攻擊者首先通過運行密鑰生成算法得到系統公開參數,并得到與自己身份IDA對應的公私密鑰對,然后,隨機選擇t1,t2∈,計算則攻擊者偽造的對消息(m1,m2)的代理聚合簽名為(Q′,V′)。由于:

所以,攻擊者偽造的聚合簽名是有效的,能夠通過驗證等式,則文獻[15]中的方案是不安全的。

2 新的代理聚合簽名方案

Setup設原始簽名者為O,身份信息為IDO,代理簽名組為P=(P1,P2,…,Pn),相應的身份信息為IDi(i=1,2,…,n),待簽名的消息為M=(m1,m2,…,mn),mw是授權證書,包括原始簽名者和代理簽名者的身份信息,代理簽名的有效期等。

給定一個安全參數k,PKG選擇兩個階為素數q>2k的群G1和G2,一個雙線性映射為e:G1×G1→G2,P是群G1的一個生成元,PKG隨機選擇一個隨機數s∈作為系統主密鑰,計算系統公鑰為Ppub=sP。選擇4個安全的Hash函數H0:{0,1}*→G1,H1,H2,H3:{0,1}*→,PKG公布{k,e,G1,G2,P,Ppub,H0,H1,H2,H3},保管系統主密鑰s。

Key-Extract給定用戶的身份信息ID∈{0,1}*,計算QID= H0(ID)作為用戶的公鑰,相應的私鑰為dID=sQID=sH0(ID),則記原始簽名者的公私密鑰對為(QID0,dID0),代理簽名者的公私密鑰對為(QID1,dID1)(1≤i≤n)。

Sign給定用戶身份ID的私鑰dID和待簽名的消息m,用戶隨機選擇 r∈,計算 U=rP,T=H1(Ppub),h=H2(m‖U),V= rT+dIDh,則對消息m的簽名為(U,V)。

Veri驗證者首先計算QID=H0(ID),h=H2(m‖U),然后通過下面的驗證等式驗證簽名的有效性e(P,V)=e(T,U)e(Ppub,QIDh)

PAGen 1)原始簽名者O隨機選擇r0∈,計算U0=r0P,h0=H2(mw‖U0),V0=r0T+dID0h0,然后將(mw,U0,V0)發送給代理簽名者Pi。

2)代理簽名者Pi(i=1,2,…,n)收到(mw,U0,V0)后,驗證e(P,V0)=e(T,U0)e(Ppub,QID0h0)是否成立,若成立,代理者Pi計算自己的代理簽名密鑰xPi=V0+dIDih0。

PPASign代理簽名者Pi隨機選擇ti∈,計算Ri=tiP,wi= H3(IDi‖mw‖mi‖Ri),Si=tiT+xPiwi,則(Si,Ri)就是身份IDi的代理簽名者Pi對消息mi的簽名。

3 安全性分析

3.1 正確性

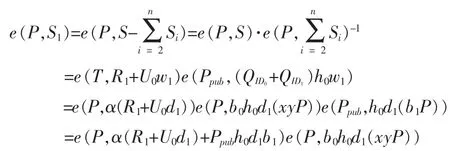

由于:

從而本方案是正確的。

3.2 安全性

由于代理聚合簽名中包括授權證書,原始簽名人和代理簽名人的身份,因此,容易驗證該方案滿足代理簽名的幾個性質,如可區分性,可驗證性,強可識別性和強不可否認性。下面我們在隨機預言模型下討論該方案的強不可偽造性。

定理1給定一個安全參數k,使G1是一個(t′,ε′)-GDH群,且其階為素數q>2k,p是群G1的生成元,e:G1×G1→G2是一個雙線性映射,那么,本文提出的新方案在群G1上是(t,qH,qE,qS,n,ε)-抗存在性偽造安全的。

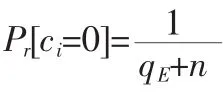

證明:假設敵手A能夠以(t,qH,qE,qS,qPAS,n,ε)攻擊本文新方案,其中敵手攻擊者A訪問哈希函數H0,H1,H2,H3詢問,Extraction詢問,Signing詢問,Delegation詢問和PPA Signing詢問的次數分別是:qH0,qH1,qH2,qH3,qE,qS,qPS,qPAS。

H0-queries:敵手A對隨機預言機H0發起詢問,算法為了響應詢問,產生一個四元組(IDi,Qi,bi,ci)的列表L1。當敵手A對身份IDi詢問H0時,算法 作如下響應:

1)如果IDi已經出現在列表L1中,則算法響應Qi=H0(IDi)。

3)隨機選擇bi∈,如果ci=0,計算Qi=biY=bi(yP),如果ci=1,計算Qi=biP,并把四元組(IDi,Qi,bi,ci)添加到列表L1中,然后將Qi=H0(IDi)發送給敵手A。

H1-queries:C維護列表L2={Ppub,α,T},當敵手A詢問T值時,若記錄存在,則返回T給A,否則,C隨機選擇α∈,計算T=αP,并將(Ppub,α,T)添加到列表L2中。

H2-queries:敵手A對隨機預言機H2發起詢問,算法為了響應詢問,產生一個三元組(m,U,h)的列表L3。當敵手A對(m,U)詢問H2時,算法作如下響應:

1)如果(m,U)已經存在于列表L3中,則響應H2(m‖U)=h。

H3-queries:敵手A對隨機預言機H3發起詢問,算法為了響應詢問,產生一個五元組(IDi,mw,mi,Ri,di)的列表L4。當敵手A對(IDi,mw,mi,Ri)詢問H3時,算法作如下響應:

1)如果(IDi,mw,mi,Ri)已經存在于列表L4中,則算法響應wi=di∈。

2)否則,隨機選擇ti∈,計算Ri=tiP,wi=H3(IDi‖mw‖mi‖Ri),并把(IDi,mw,mi,Ri,di)添加到列表L4中,并且響應wi=di∈。

Extraction queries:當敵手A詢問身份為IDi的私鑰時,算法 C作如下響應:運行H0-queries,查找列表 L1的四元組(IDi,Qi,bi,ci),如果ci=0,則算法輸出“失敗”,否則,計算Qi= biP,定義 dIDi=biPpub,注意到 dIDi=biX=bixP=xQi,因此 dIDi是身份IDi的私鑰,并將dIDi發送給敵手A。

Signing queries:當敵手A詢問身份為IDi的用戶對消息mi的簽名時,算法調出列表L1,如果ci=0,則算法輸出“失敗”,否則,表明Qi=biP。調出列表L3,如果(mi,Ui)已經存在于列表L3中,那么從中取得hi,否則,隨機選擇ri∈,計算Ui=riP,H2(mi‖Ui)=hi,并把(mi,Ui,hi)加入列表L3中。最后,計算Vi=riT+dIDihi,并把(Ui,Vi)發送給敵手A,則(Ui,Vi)就是消息mi在身份IDi下的一個有效簽名。

Delegation queries:敵手A將授權證書mw,原始簽名人身份ID0和代理簽名人身份IDi(1≤i≤n)提交給算法,假設敵手A扮演的是原始簽名人,則算法做如下響應:

1)在列表L1中,查找相應的(IDi,Qi,bi,ci),如果ci=0,則算法輸出“失敗”,否則,計算H(IDi)=biP,并將biPpub作為代理簽名人IDi的私鑰。

2)如果(mi,U0)已經在列表L3中,那么敵手A取得h0,否則,隨機選擇h0∈,并把(mi,U0,h0)加入列表L3,并計算V0= r0T+dID0h0。

3)運行PAGen算法,產生代理簽名私鑰xPi=V0+dID0h0。

PPA Signing queries:敵手A將授權證書mw,原始簽名人身份ID0和代理簽名人身份IDi(1≤i≤n)提交給算法,則算法按照代理權詢問,產生代理簽名人的代理私鑰xPi=V0+ dIDih0,如果(IDi,mw,mi,Ri)已經存在于列表L4中,則響應wi=di∈Z,否則,隨機選擇ti∈,計算Ri=tiP,wi=H4(IDi‖mw‖mi‖Ri),并把(IDi,mw,mi,Ri,di)添加到列表L4中,響應wi=di∈。最后,計算簽名Si=tiT+xPidi,則(mw,U0,Ri,Si)就是產生的部分代理簽名。

PA signature queries:敵手A提交授權證書mw,原始簽名人身份ID0和代理簽名人身份IDi(1≤i≤n)以及消息(m1,m2,…,mn),算法運行代理權詢問和部分代理簽名詢問產生各個代理簽名人的部分簽名(mw,U0,Ri,Si),生成代理聚合簽名(mw,U0,Ri,S)。

最后,敵手A停止游戲,輸出一個在n個消息-身份(mi,IDi)上的代理聚合簽名(mw,U0,Ri,S),且在這n個消息-身份(mi,IDi)上至少存在一個(m1,ID1)沒有經過私鑰解析詢問,當且僅當c1=0,c1=1(2≤i≤n),算法C沒有失敗退出,當c1=0有H1(ID1)=b1(yP),當ci=1(2≤i≤n),有H1(IDi)=biP。

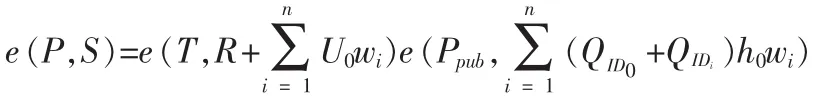

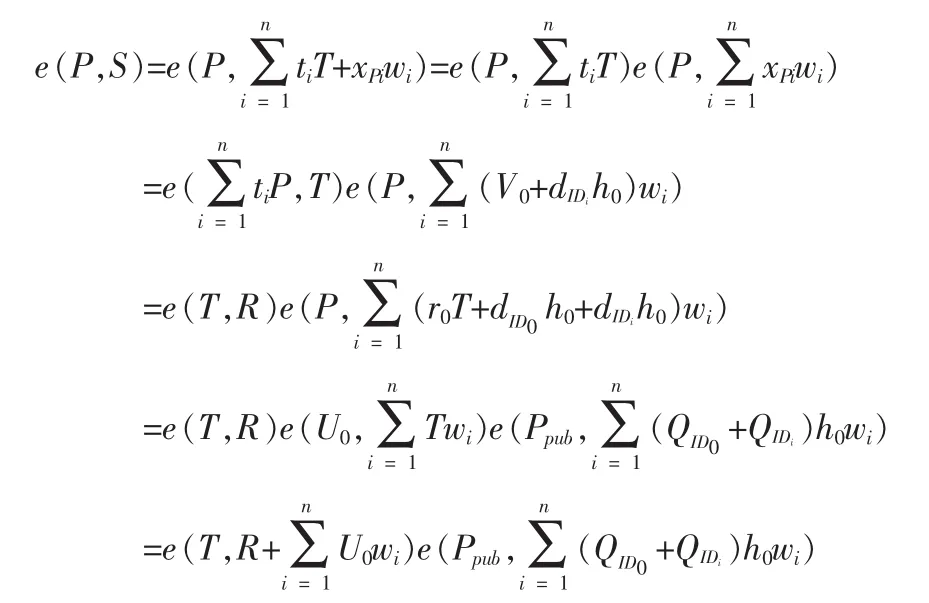

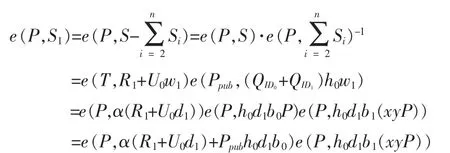

如果敵手A扮演的是原始簽名人,則由聚合簽名滿足的驗證等式有

同理,如果敵手A扮演的是代理簽名人,則由聚合簽名滿足的驗證等式有

3.3 效率分析

將本文新方案的計算量與文獻[11]和[12]進行比較,用Pr表示雙線性對運算,Sm表示標量乘運算,n表示代理簽名的用戶數,則在代理聚合簽名和驗證階段,文中新方案的計算量為3Pr+3nSm,而文獻[11]的計算量為5Pr+3nSm,文獻[12]的計算量3Pr+4nSm,由此可見,本文的新方案效率更高一些。

4 結束語

文中對一個基于身份的代理聚合簽名方案進行了安全性分析,表明該方案不能抵抗簽名偽造攻擊,然后設計了一個新的可證安全的基于身份代理聚合簽名方案,并且在隨機預言模型下證明了新方案的安全性,和已有方案相比較,新方案的效率更高。基于身份的聚合簽名方案的優點就是減少了簽名驗證的工作,解決了公鑰證書的管理問題,在實際中我們進一步的工作就是設計可證安全的簽名長度固定的無證書聚合簽名方案。

[1]Mambo M,Usuda K,Okamoto E.Proxy signatures for delegating signing Operation[C]//Proceedings of the 3thACM Conference on Computer and Communications Security,ACM Press,1996:48-57.

[2]Shamir A.Identity-based cryptosystems and signature schemes[C]//Proceedings of Crypto 1984,LNCS 196,1984:47-53.

[3]Zhang F,Kim K.Efficient ID-based blind signature and proxy signature from bilinear pairings[C]//Proceedings of the 8th Australasian Conference on Information Security and Privacy.LNCS 2727,2003:312-323.

[4]Boneh D,Franklin M.Identity-based encryption from the Weil pairing[C]//Advances in Crypto 2001.LNCS 2139,2001:213-229.

[5]Xu J,Zhang Z,Feng D.ID-based aggregate signature from bilinear pairings[C]//Proceedings of the 4th International Conference on Cryptology and Network Security.Berlin:Springer-Verlag,2005,3810:110-119.

[6]Shim K A.An ID-Based aggregate signature scheme with constantpairingComputations[J].TheJournalofSystemsand Software,2010,83(10):1873-1880.

[7]杜紅珍,黃梅娟,溫巧燕.高效的可證明安全的無證書聚合簽名方案[J].電子學報,2013,41(1):73-76.

[8]李艷文,楊庚.基于身份聚合簽名方案的安全性分析與改進[J].計算機工程與應用,2012,48(28):101-103.

[9]文毅玲,馬建峰,王超.一個新的基于身份的聚合簽名方案[J].計算機科學,2011,38(6):54-57.

[10]彭延國,彭長根,馮蕾.一個基于證書的聚集簽名方案[J].計算機科學,2011,38(12):57-60.

[11]陳建能,岳昊,黃振杰.一個可證安全的基于證書聚合簽名方案[J].計算機工程與應用,2013,49(21):60-64.

[12]劉云方,左為平.高效的可證安全的基于證書聚合簽名方案[J].計算機應用,2014,34(9):2664-2667.

[13]孫華,鄭雪峰,于義科,等.一種安全有效的基于身份的聚合簽名方案[J].計算機科學,2010,37(5):62-65.

[14]孫華,郭磊,鄭雪峰,等.一種有效可證安全的基于身份代理聚合簽名方案[J].計算機科學,2012,39(1):44-52.

[15]王勇兵,盧曉杰,張建中.一種基于身份的代理聚合簽名方案[J].濟南大學學報,2012,25(3):301-304.

Provably secure identity-based proxy aggregate signature scheme

HU Jiang-hong

(College of Mathematics and Information Science,Baoji University of Arts and Sciences,Baoji 721013,China)

Through secure analysis of an identity-based proxy aggregate signature scheme,this paper proved the aggregate signature couldn't resist forgery attack.Based on the scheme,this paper proposed a new identity-based proxy aggregate signature scheme with the bilinear pairings,and proved the proposed scheme is secure against existential forgery attack under the computational Diffie-Hellman problem in the random oracle model.The new scheme only needs three pairing computation in the verification stage and is more efficient than the known schemes.

proxy aggregate signature;identity-based signature;bilinear pairing;Diffie-Hellman problem

TN918

A

1674-6236(2016)18-0010-03

2016-02-25 稿件編號:201602134

國家自然科學基金(61402015);陜西省教育廳專項科研計劃項目(15JK1022);寶雞市科技計劃項目(14GYGG-4-2, 15RKX-1-5-8);寶雞文理學院一般項目(YK1618)

胡江紅(1981—),女,陜西寶雞人,碩士,講師。研究方向:密碼學與信息安全。