理想格上支持隱私保護的屬性基加密方案

閆璽璽,劉媛,李子臣,湯永利,葉青

?

理想格上支持隱私保護的屬性基加密方案

閆璽璽1,劉媛1,李子臣2,湯永利1,葉青1

(1. 河南理工大學計算機科學與技術學院,河南 焦作 454003;2. 北京印刷學院信息工程學院,北京 102600)

理想格上的加密方案具有密鑰尺寸小、加密效率高的優勢,利用理想格環上帶誤差學習(R-LWE, ring learning with error)問題,構造一種可以保護用戶屬性隱私的屬性基加密方案,支持靈活的訪問策略,提供用戶隱私保護,并且提高方案效率,縮短密鑰尺寸。該方案通過采用半策略隱藏方式,保護用戶的隱私,從而避免用戶的敏感屬性值泄露給其他任何第三方。另外,將擴展的Shamir門限秘密共享技術應用于構造方案的訪問結構,從而實現用戶屬性的“與”“或”“門限”這3種操作,具有更高的靈活性。經安全性分析證明,該方案在標準模型下滿足自適應選擇明文攻擊安全。通過與其他方案的對比,該方案系統公鑰、系統私鑰、用戶私鑰長度以及密文長度都有所優化,在實際應用中更加有效。

屬性基加密;理想格;隱私保護;環上帶誤差學習;訪問樹

1 引言

隨著互聯網的高速發展及云計算的廣泛應用,人們喜歡將個人數據外包給云端,但是這些外包給云端的數據中往往包含用戶的一些敏感信息,為了防止用戶隱私的泄露,經常需要對敏感的隱私信息進行加密處理。屬性基加密[1](ABE, attribute based encryption)機制用一系列的屬性來表示用戶的身份信息,利用對用戶的密鑰或密文設置的訪問策略或屬性集合的匹配程度,來判斷解密者的解密能力,可以實現用戶外包數據的一對多共享和細粒度訪問控制,靈活性和實用性更高。自從ABE提出以來,基于各種困難假設和應用環境的ABE方案不斷被提出,但大多ABE方案是以雙線性映射為基礎的,并不能很好地抵抗量子攻擊。而基于格的密碼系統具有較高的加密效率、密鑰尺寸小、抗量子攻擊等特點,成為后量子時代學者們的研究熱點。

Ajtai等[2]利用格理論構造出第一個公鑰加密方案,該方案指出解決公鑰密碼系統中的平均困難問題,與解決公鑰密碼系統中的最壞困難問題是等價的,但該系統的效率極低。Regev[3]提出格上的帶誤差學習(LWE, learning with error)問題,本文指出利用LWE問題可以構造如基于身份的加密方案和ABE方案等公鑰加密方案,且構造的公鑰加密方案可以在最壞困難問題下抵抗量子攻擊。Agrawal等[4]利用格上LWE問題,分別針對大/小身份集合構造出2種不同的模糊身份加密方案,并最后證明方案的安全性可規約為LWE問題。Boyen[5]利用LWE問題構造基于屬性的功能加密方案,該方案是一種密鑰策略的ABE方案,但是方案的訪問策略是利用線性秘密共享技術構造的,導致方案中用戶的密鑰尺寸過大。Liu等[6]提出一種格上支持“門限”的屬性分層加密方案,該方案基于LWE問題,并在標準模型下證明滿足選擇明文攻擊(CPA, chosen-plaintext attack)安全。Zhao等[7]提出格上基于屬性的電路加密方案,該方案屬于密鑰策略ABE,支持“與”操作并在選擇模型下證明滿足LWE假設。Wang[8]提出標準模型下基于格的密文策略的ABE方案,該方案在文獻[4]的基礎上構造2種屬性基加密方法,并支持“與”操作。

但是,由于基于LWE的密碼方案中固有的二次乘法開銷,導致系統的效率較低,因此,Lyubashevsky等[9]提出環上帶誤差學習(R-LWE, ring learning with error)問題,相較于LWE密碼體制,具有密鑰尺寸小、加密效率高的優勢。Zhu等[10]首次利用理想格上R-LWE問題,構造ABE方案,該方案的加解密算法設計簡單、加解密效率高、密鑰尺寸短。隨后,Tan等[11]提出格上基于R-LWE問題的密文策略屬性基加密方案,采用線性秘密共享技術實現訪問策略的控制,并引入密鑰隨機化技術來抵抗共謀攻擊。吳立強等[12]提出理想格上的高效模糊身份加密方案,方案基于理想格上的R-LWE問題,并利用用戶身份信息的屬性集合與加密屬性集合足夠“相近”時才能解密的思想,構造加密方案,方案可在標準模型下證明其滿足選擇身份和選擇明文攻擊安全。孫澤棟等[13]利用R-LWE的提出的密鑰策略ABE方案,可以支持任意長度的屬性集合,并滿足半適應性安全,另外,方案的最后設計一個編譯器,可以將ABE方案轉化為全同態加密方案。楊海斌[14]利用理想格上的R-LWE問題提出一種新的身份分層加密方案,改進理想格上的陷門函數,并利用改進的陷門函數為用戶產生私鑰,方案的安全性可規約為判定R-LWE問題。閆璽璽等[15]提出一種理想格上的多機構屬性基加密隱私保護方案,支持多個屬性機構管理不同的屬性集,并證明其滿足自適應選擇明文攻擊安全。

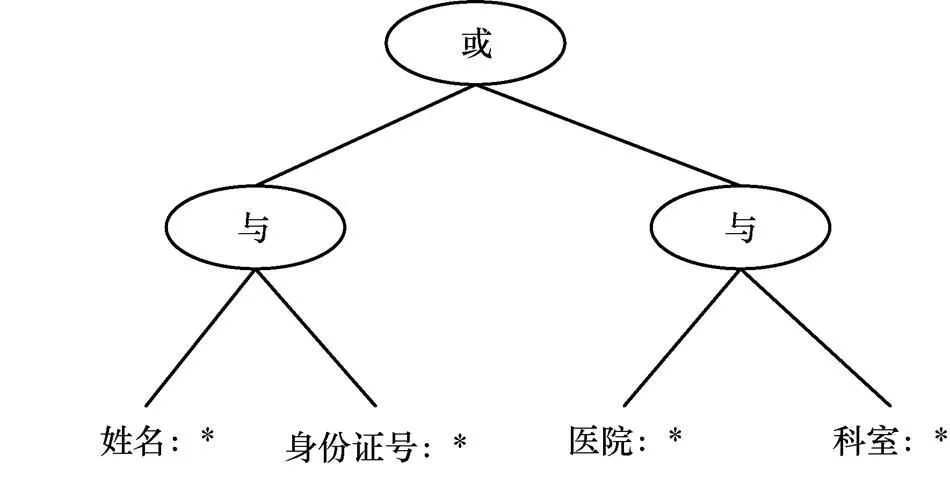

從上述分析可以看出,格上的ABE方案并不成熟,大多方案僅支持“與”操作或“門限”操作,操作方式單一、靈活性不高。另外,大多方案很少考慮用戶屬性的泄露而導致用戶敏感隱私的泄露。例如,在個人健康病例系統中,病人將自己的病例信息保存在云服務器,設置的訪問策略如圖1所示,但在這些屬性中,身份證號和科室等都是病人較為敏感的信息,其內容涉及病人隱私,需要提供保護服務。因此,本文在理想格上首次提出一種支持隱私保護的屬性基加密方案,主要思想包括3點。1) 利用理想格上的R-LWE問題構造ABE方案,縮短密鑰尺寸,提高加密效率。2) 擴展的Shamir門限秘密共享技術的靈活運用,可以實現屬性的“與”“或”“門限”操作,提高系統的靈活性。3) 采用半策略隱藏方式,將屬性分為屬性名和屬性值2個部分,通過對屬性名進行加密,將用戶的具體屬性值隱藏進密文,從而有效保護用戶的屬性隱私,具體訪問策略如圖2所示。

圖1 普通訪問策略

圖2 本文采用的半隱藏訪問策略

2 相關知識

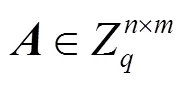

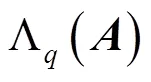

2.1 格的相關定義

2.2 困難問題

2.3 擴展的Shamir(t,n)門限秘密共享

3 算法定義和安全模型

3.1 算法定義

本文方案包括4個算法,即系統初始化算法、密鑰生成算法、加密算法和解密算法,具體如下。

3.2 安全模型

Phase 2 重復Phase 1。

4 方案構造

1) 系統初始化

2) 密鑰生成

3) 加密

4) 解密

5 方案分析

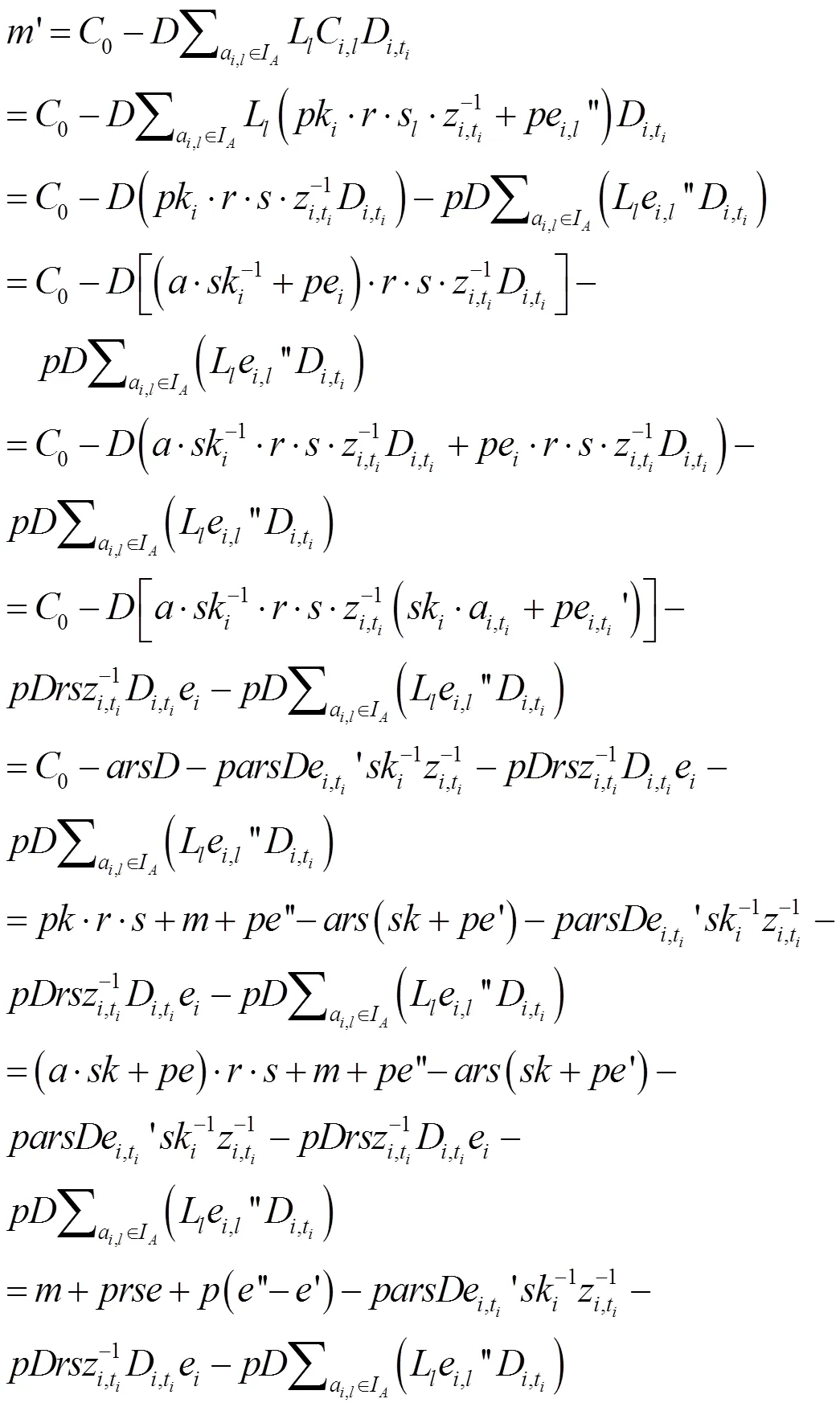

5.1 正確性

5.2 安全性證明

Setup

Phase 1

Challenge

Phase 2

Guess

5.3 隱私保護分析

5.4 性能分析

從表1可以看出,本文支持對用戶的所有屬性隱私的保護,而其他方案并不提供隱私保護功能;本文方案采用訪問樹結構支持屬性的“與”“或”“門限”這3種操作,而文獻[8]僅支持“與”操作,文獻[10,12]支持“門限”操作,方式單一,靈活性較低。

綜合分析,本文方案支持用戶的所有屬性隱私的保護,同時采用訪問樹結構支持屬性的“與”“或”“門限”這3種操作,提高系統的靈活性與安全性。另外,方案在系統公私鑰、用戶密鑰和密文大小方面都有所優化,加密效率高,密文膨脹率低,在實際應用中更加有效。

6 結束語

本文利用理想格上的R-LWE問題構造ABE方案,解決數據外包環境下外包數據中用戶的屬性隱私泄露問題,相比于標準格上ABE方案中只能加密單個比特明文數據,本文可加密bit的明文,既提高系統的加密效率,又減小密鑰長度和密文長度。同時,利用擴展的Shamir門限秘密共享機制設置訪問策略,實現屬性的“與”“或”“門限”這3種操作,增加系統的靈活性。另外,將用戶的屬性分成2個部分:屬性名和屬性值,加密時使用屬性名進行加密,而將屬性值隱藏,從而保護用戶的具體屬性值不被泄露給任何第三方。實際應用中用戶將加密數據存儲在云服務器中,有時會根據需要撤銷某些屬性,下一步將對格上用戶屬性的即時撤銷方案進行研究。

表1 相關方案對比

[1] SAHAI A, WATERS B. Fuzzy identity-based encryption[C]//Advances in Cryptology-EUROCRYPT. 2005: 457-473.

[2] AJTAI M, DWORK C. A public-key cryptosystem with worst- case/average-case equivalence[C]//ACM Symposium on Theory of Computing(STOC). 1997:284-293.

[3] REGEV O. On lattices, learning with errors, random linear codes, and cryptography[C]//The Symposium on Theory of Computing. 2005: 84-93.

[4] AGRAWAL S, BOYEN X, VAIKUNTANATHAN V, et al. Functional encryption for threshold functions (or fuzzy IBE) from lattices[C]//International Conference on Practice and Theory in Public Key Cryptography. 2012:280-297.

[5] BOYEN X. Attribute-based functional encryption on lattices[C]//The 10th Theory of Cryptography Conference, Lecture Notes in Computer Science. 2013: 122-142.

[6] LIU X M, MA J F, XIONG J B, et al. Threshold attribute-based encryption with attribute hierarchy for lattices in the standard model[J]. IET Information Security, 2014, 8(4):217-223.

[7] ZHAO J, GAO H Y, ZHANG J Q. Attribute-based encryption for circuits on lattices[J]. Tsinghua Science and Technology, 2014, 45(5):463-469.

[8] WANG Y T. Lattice ciphertext policy attribute-based encryption in the standard model[J]. International Journal of Network Security, 2014, 16(6):444-451.

[9] LYUBASHEVSKY V, PEIKERT C, REGEV O. On ideal lattices and learning with errors over rings[C]//Advances in Cryptology- EUROCRYPT 2010, International Conference on the Theory and Applications of Cryptographic Techniques. 2010:1-23.

[10] ZHU W L , YU J P, ZHANG P, et al. Efficient attribute-based encryption from R-LWE[J]. Chinese Journal of Electronics, 2014, 23(4): 778-782.

[11] TAN S F, SAMSUDIN A. Lattice ciphertext-policy attribute-based encryption from ring-LWE[C]//International Symposium on Technology Management and Emerging Technologies. 2015:258-262.

[12] 吳立強, 楊曉元, 韓益亮. 基于理想格的高效模糊身份加密方案[J]. 計算機學報, 2015, 38(4):775-782.

WU L Q, YANG X Y, HAN Y L. An efficient FIBE scheme based on ideal lattices[J]. Chinese Journal of Computers, 2015, 38(4):775-782.

[13] 孫澤棟, 祝躍飛, 顧純祥, 等. 基于RLWE的密鑰策略屬性加密體制[J]. 通信學報,2016, 37(Z1): 125-131.

SUN Z D, ZHU Y F, GU C X, et al. RLWE-based key-policy ABE scheme[J]. Journal on Communications, 2016, 37(Z1): 125-131.

[14] 楊海斌. 一種新的格上基于身份的分層加密方案[J]. 武漢大學學報(理學版), 2016, 62(2):155-160.

YANG H B. A new hierarchical identity-based encryption scheme based on lattices[J]. Journal of Wuhan University (Nature Science Edition), 2016, 62(2):155-160.

[15] 閆璽璽, 劉媛, 李子臣, 等. 云環境下理想格上的多機構屬性基加密隱私保護方案[J]. 信息網絡安全, 2017(8): 19-25. YAN X X, LIU Y, LI Z C, et al. A privacy-preserving multi-authority attribute encryption scheme on ideal lattices in the cloud environment[J]. Netinfo Security, 2017(8): 19-25.

Privacy-preserving attribute-based encryption scheme on ideal lattices

YAN Xixi1, LIU Yuan1, LI Zichen2, TANG Yongli1, YE Qing1

1.School of Computer Science and Technology, Henan Polytechnic University, Jiaozuo 454003, China 2. School of Information Engineering, Beijing Institute of Graphic Communication, Beijing 102600, China

Based on the small key size and high encryption efficiency on ideal lattices, a privacy-preserving attribute-based encryption scheme on ideal lattices was proposed, which could support flexible access policies and privacy protection for the users. In the scheme, a semi-hidden policy was introduced to protect the users’ privacy. Thus, the sensitive values of user’s attributes are hidden to prevent from revealing to any third parties. In addition, the extended Shamir secret-sharing schemes was used to construct the access tree structure which can support “and”“or” and “threshold” operations of attributes with a high flexibility. Besides, the scheme was proved to be secure against chosen plaintext attack under the standard mode. Compared to the existing related schemes, the scheme can yield significant performance benefits, especially the size of system public/secret keys, users’ secret key and ciphertext. It is more effective in the large scale distributed environment.

attribute based encryption, ideal lattices, privacy-preserving, R-LWE, access tree

TP309

A

10.11959/j.issn.1000-436x.2018048

2017-06-06;

2017-12-13

湯永利,yltang@hpu.edu.cn

國家自然科學基金資助項目(No.61300216);國家密碼管理局“十三五”國家密碼發展基金資助項目(No.MMJJ20170122);河南省教育廳科研基金資助項目(No.16A520013);河南理工大學博士基金資助項目(No.B2014-044)

The National Natural Science Foundation of China (No.61300216), The “13th Five-Year” National Crypto Development Foundation(No.MMJJ20170122), The Scientific Research Project of Henan Province (No.16A520013),Research Fund for the Doctoral Program of Henan Polytechnic University (No.B2014-044)

閆璽璽(1985-),女,河南靈寶人,博士,河南理工大學副教授、碩士生導師,主要研究方向為網絡與信息安全、數字版權管理、數字內容安全和密碼學。

劉媛(1989-),女,河南濮陽人,河南理工大學碩士生,主要研究方向為密碼學、網絡與信息安全。

李子臣(1965-),男,河南溫縣人,北京印刷學院教授、博士生導師,主要研究方向為信息安全、電子商務和密碼學。

湯永利(1972-),男,河南焦作人,博士后,河南理工大學教授、碩士生導師,主要研究方向為密碼學算法檢測、網絡與信息安全。

葉青(1981-),女,遼寧營口人,博士,河南理工大學講師、碩士生導師,主要研究方向為密碼學和數字簽名。