GPON ONU安全問題的研究

◆陳軍俊

GPON ONU安全問題的研究

◆陳軍俊

(上海諾基亞貝爾軟件有限公司 上海 201206)

ONU(光網絡單元)作為GPON網絡的重要組成部分,在使用過程中存在拒絕服務、竊聽和仿冒等諸多安全問題。本文重點分析了這些安全問題存在的原因,并針對性提出相應的對策和解決方案,以期進一步的提升整個GPON網絡的安全性。

吉比特無源光網絡;光網絡單元;安全;伽羅華計數器模式

0 引言

自從2013年國務院下發《國務院關于印發“寬帶中國”戰略及實施方案的通知》后,國內三大運營商電信、移動和聯通開展了“寬帶中國專項行動”,加速實施了“光進銅退”的發展戰略。2015年9月底,中國光纖接入(FTTH/0)用戶首次超過了1億戶,而截至2018年底,這個數量在3.5億戶以上,占寬帶用戶總數的比重達到88%。

光纖接入網主要以PON技術為主,作為PON中重要技術之一的GPON(吉比特無源光網絡)由于具有全程無源、寬帶高、高效率、抗干擾性強和支持全業務等特點[1],已在全世界得到廣泛應用。GPON系統包括OLT(光線路終端)、ONU(光網絡單元)和ODN(光分配網絡),ONU作為GPON系統中面向終端用戶的核心設備,其實現技術和運維成本關系到光纖用戶的承受能力,從而直接影響GPON技術的發展和應用前景。

1 ONU安全問題

隨著光纖接入用戶的不斷增多,ONU的安全問題也愈發突出[2]。由于ONU通常放置在用戶側[3],極容易遭受來自用戶端的非法攻擊;同時由于GPON網絡采用點到多點的樹狀拓撲結構,下行鏈路為廣播方式,即所有ONU都能接收到OLT發出的下行幀,此種方式同樣在網絡側存在巨大安全威脅。

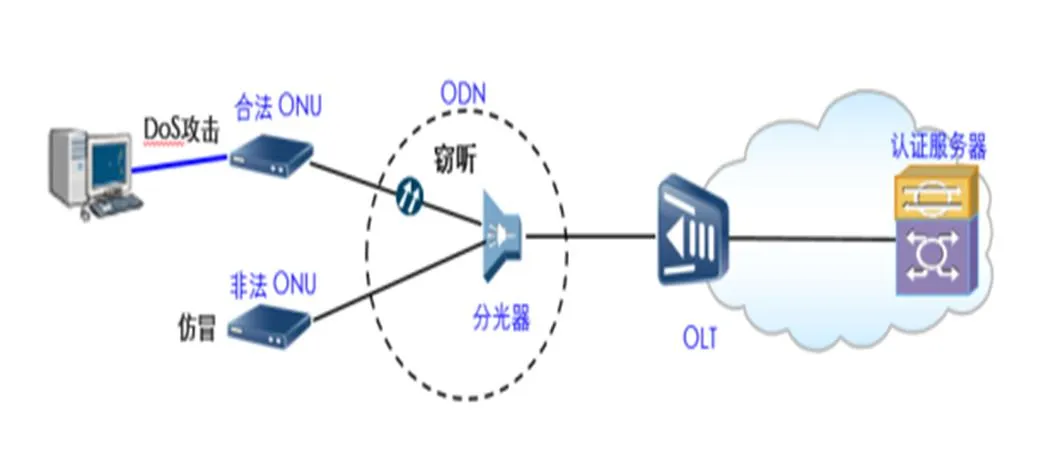

圖1 GPON網絡威脅模型

如圖1所示,目前ONU主要存在以下三類安全問題:

(1)DoS(拒絕服務)攻擊

常見的DoS攻擊包括SYN flooding、Ping of Death和Land Attack等,通過大量消耗網絡中的可用帶寬和資源來達到破壞GPON網絡物理連通性的目的。由于OLT與ONU之間通過OMCI協議報文進行交互,在ONU注冊階段,大量的攻擊報文會占用可用帶寬,致使上行信道處于過載狀態甚至阻塞,使得PLOAM消息無法傳送至OLT,最終導致ONU無法正常注冊;而向已注冊的ONU進行Dos攻擊,會使ONU的CPU利用率過高,即大量的非法報文占用CPU利用率,嚴重影響正常業務的處理,導致用戶服務質量下降和被拒絕服務。

(2)竊聽

竊聽屬于常見的網絡攻擊行為,通過網絡無限制地接入傳輸媒介,并借助數據采集技術竊取用戶的私密信息。由于GPON網絡下行采用點到多點的結構,ONU會接收到OLT廣播發送的所有報文,因此當非法用戶在外場ODN中插入惡意設備,就能竊取到注冊用戶的業務數據、OLT發送至ONU的控制管理數據、ONU用戶活動周期等重要信息。在掌握用戶上述私密信息之后再進行仿冒、拒絕服務(Dos)等方式攻擊GPON網絡系統,破壞性極強。由于竊聽過程中網絡結構和狀態不會出現任何異常,OLT端也無法探測到這種行為,因此整個過程無法被及時探查發現。

(3)仿冒

仿冒攻擊是竊聽后的進一步升級行為。當GPON系統內存在不法分子對目標ONU信息進行竊取,包括ONU ID、MAC地址、往返時間(RTT)等信息,然后將自身ONU報文中的參數全部轉變為目標ONU值,這樣其數據幀如同正常注冊用戶處所得。此種方式下,非法用戶可以實現上行數據的大規模傳送,且無任何費用,相關傳輸成本由合法用戶來支出。

在非法用戶仿冒正常用戶的過程中,通常也出現其他嚴重的危害行為。例如,惡意用戶對正常用戶的數字簽名進行偽造,使用正常用戶沒有支付費用的帶寬、VIP業務等特殊的網絡資源。更為嚴重的是非法用戶通過偽裝冒充為合法用戶后,進一步偽造控制信息達到與局端進行交互的目的,在接入局端系統之后,修改或刪除系統配置,篡改用戶相關數據,嚴重威脅所有用戶的信息安全,對網絡系統產生巨大破壞。ITU-T G984.3協議也缺乏阻止非法ONU接入網絡的有效解決方案。

2 ONU安全方案

(1)DoS(拒絕服務)攻擊

防止DoS攻擊,首先可以通過啟用ONU的防火墻功能對需要進入ONU CPU的協議報文,如ARP報文、源MAC地址未知的報文、DHCP協議報文、PPPoE報文、目的MAC為ONU MAC地址的報文和ICMP(網絡控制報文協議)報文等進行限速,IpTables中的limitation模塊可對新的TCP請求鏈接進行限速,即有效遏制SYN flooding攻擊。其次,合理設置ONU CPU的隊列,將上述協議報文送至指定CPU隊列進行處理,同時設置令牌桶,嚴格控制CPU隊列收發協議報文的速率。

以上兩種方案雖不能杜絕攻擊行為,但已在最大程度上保護ONU,是當前針對DoS攻擊最切實有效的防范措施。從眾多的ONU安全問題案例中分析我們可以發現對ONU的外部攻擊其實并沒有想象的嚴重,因為實施這些攻擊非法用戶需要花費極多的時間和資源,而所得的回報卻往往很有限,與消耗的資源并不相稱。

(2)竊聽和仿冒

目前現網中ONU最大的安全威脅還是來自針對其開展的竊聽與仿冒。傳統GPON網絡一直采用上行認證下行加密簡單結合的工作模式,即ONU通過上行鏈路將序列號、密碼等重要信息發送給OLT端,由于上行無加密采用明文傳輸,竊聽者一旦截取到上行數據就能輕而易舉地獲得合法ONU的注冊信息以及下行數據加密的密鑰,能夠讓下行信息被輕松解密。此外下行沒有認證,非法OLT可以偽造合法OLT來騙取ONU信息。因此為了更有效保證GPON網絡的安全性,能夠同時提供加密和認證的工作模式將成為一種優選方案。

GCM(Galois Counter Mode 伽羅華計數器模式)是一種可同時提供加密和認證的分組密碼工作模式,以計數器(CTR)模式在GCM加密環節進行應用,同時在HASH函數運算中使用128位伽羅華域乘法器,由此生成認證標簽。GCM安全性比較高,效率提升快[4],在高速應用中得到有效使用,可為今后GPON網絡的加密與認證提供更優的技術手段。

如圖2所示,基于GCM的GPON網絡的雙向加密認證流程包括以下幾點:

( 1 ) OLT周期性的在下行方向發送廣播報文和注冊授權幀Discovery_Gate。

( 2 ) ONU上電之后,接收到OLT發出的Upstream_Overhead信息,ONU按照報文內容對自身工作參數做出調整。

( 3 ) ONU通過使用SN序列號等初始密鑰完成自己初始信息的GCM加密與認證,并作為注冊請求幀Register_Request發送給OLT。OLT收到ONU注冊請求幀后,與查找表中的GCM加密認證信息進行比對,若是相同,則將該ONU置為active狀態,并選擇該ONU的初始密鑰作為密碼,對新密鑰請求幀New_key_request進行GCM加密和認證處理,隨后發送給ONU;若不相同,則表明ONU為非法的,不能接入。

( 4 ) ONU接收到New_key_request后,形成會話密鑰session_key并在shadow_key_register中儲存,隨后選擇初始密鑰對會話密鑰seesion_key進行GCM加密認證,通過New_key_response幀向OLT進行傳輸,此幀重復發送三次。

( 5 ) 若OLT一直未收到ONU發送的密鑰幀或每次接收的密鑰幀均存在差異,則OLT將重新向ONU發送New_key_request幀,ONU需要生成并發送新的密鑰。若OLT接收到New_key_response,將會話密鑰seesion_key存儲在shadow_key_register中,并通過其對New_key_ack實現GCM加密認證,然后發送接收確認幀給ONU。

( 6 ) OLT會為被激活的合法ONU分配ONU-ID,ONU通過會話密鑰seesion_key對ONU-ID進行GCM加密認證,并再次計算認證標簽,若與接收到的認證標簽一致,則在ACTIVE寄存器內存儲此ID信息。

( 7 ) OLT對合法ONU的均衡時延進行測量,同時通過會話密鑰seesion_key對均衡時延進行GCM加密認證后發送給ONU。

( 8 ) OLT能夠通過序列號和password完成對ONU的認證,在ONU測距后,OLT向ONU請求密碼,對ONU合法性做出判斷。

( 9 ) ONU通過會話密鑰session_key實現對password的GCM加密認證,并發送給OLT。若password通過驗證,采用會話密鑰session_key在Register注冊幀進行GCM加密認證,同時發送給ONU。ONU收到后,將進行GCM加密認證的注冊確認幀Register_Ack發送給OLT。OLT接收到Register_Ack信息后,確認ONU成功注冊,否則ONU注冊過程將無法完成。

圖2 GPON網絡雙向加密認證流程

將GCM雙向加密認證模式應用于GPON網絡后,通過實現數據加密有效提升數據的保密性,起到防范鏈路竊聽的作用;此外,對用戶注冊信息和加密數據進行認證,確保了網絡上行和下行數據的合法完整性,避免非法用戶進行仿冒與攻擊,為整個GPON網絡系統提供了可靠的安全解決方案。

3 結束語

光纖接入已發展成為國家戰略,GPON作為應用最廣的技術之一,其重要組成部分ONU的安全性也愈發重要。本文通過對目前ONU在現網中存在的安全問題進行研究和分析,提出有效的應對解決方案,以此加強ONU的安全性和保密性,最終提升整個GPON網絡的穩定性、完整性和可用性。

[1]張勇,徐永國,李廣成.GPON系統中長發光ONU檢測的解決方案[J].光通信研究,2011(1):19-21.

[2]吳文玲,馮登國.分組密碼工作模式的研究現狀[J].計算機學報,Vol 29 No.1, 2006.1.

[3]ITU-T G.984.3-2004, Gigabit-capable Passive Optical Networks(GPON): Transmission Layer Specification[S].

[4]McGrew D, Viega J, The Galois Counter Mode of operation(GCM) intellectual property Statement. http://csrc.nist.gov/CryptoToolkit/modes/proposedmodes/gcm/gcm-nist-ipr.pdf, 2005.