基于概要數據結構的全網絡持續流檢測方法

周愛平 朱琛剛

摘 要:持續流是隱蔽的網絡攻擊過程中顯現的一種重要特征,它不產生大量流量且在較長周期內有規律地發生,給傳統的檢測方法帶來極大挑戰。針對網絡攻擊的隱蔽性、單監測點的重負荷和信息有限的問題,提出全網絡持續流檢測方法。首先,設計一種概要數據結構,并將其部署在每個監測點;其次,當網絡流到達監測點時,提取流的概要信息并更新概要數據結構的一位;然后,在測量周期結束時,主監測點將來自其他監測點的概要信息進行綜合;最后,提出流持續性的近似估計,通過一些簡單計算為每個流構建一個位向量,利用概率統計方法估計流持續性,使用修正后的持續性估計檢測持續流。通過真實的網絡流量進行實驗,結果表明,與長持續時間流檢測算法(TLF)相比,所提方法的準確性提高了50%,誤報率和漏報率分別降低了22%和20%,說明全網絡持續流檢測方法能夠有效監測高速網絡流量。

關鍵詞:網絡測量;持續流檢測;網絡攻擊;概要數據結構;概率統計方法

中圖分類號:?TP393.08

文獻標志碼:A

Detection method for network-wide persistent flow based on sketch data structure

ZHOU Aiping1,2*, ZHU Chengang3

1.School of Computer Science and Technology, Taizhou University, Taizhou Jiangsu 225300, China ;

2.Key Laboratory of Computer Network and Information Integration of Ministry of Education (Southeast University), Nanjing Jiangsu 211189, China ;

3.School of Computer Science and Engineering, Southeast University, Nanjing Jiangsu 211189, China

Abstract:?Persistent flow is an important feature of hidden network attack. It does not generate a large amount of traffic and it occurs regularly in a long period, so that it brings a large challenge for traditional detection methods. Network attacks have invisibility, single monitors have heavy load and limited information. Aiming at the above problems, a method to detect network-wide persistent flows was proposed. Firstly, a sketch data structure was designed and was deployed on each monitor. Secondly, when the network flow arrived at a monitor, the summary information was extracted from network data stream and one bit in the sketch data structure was updated. Thirdly, at the end of measurement period, the summary information from other monitors was synthesized by the main monitor. Finally, the approximate estimation of flow persistence was presented. A bit vector was constructed for each flow by some simple computing, flow persistence was estimated by using probability statistical method, and the persistent flows were detected based on revised persistence estimation. The experiments were conducted on real network traffic, and their results show that compared with the algorithm of Tracing Long Duration flows (TLF), the proposed method increases the accuracy by 50% and reduces the false positive rate, false negative rate by 22%, 20% respectively. The results illustrate that the method of detecting network-wide persistent flows can effectively monitor network traffic in high-speed networks.

Key words:?network measurement; persistent flow detection; network attack; sketch data structure; probabilistic statistical method

0 引言

網絡流量測量是流量工程、異常檢測、用戶行為分析等的基礎。大流挖掘[1]、超點識別[2]和持續流檢測[3-4]一直是網絡流量測量的三個重要問題。大流挖掘指在測量周期內從海量網絡流量中挖掘流長超過一定閾值的流,大流也稱為heavy hitters、elephant flows、frequent items等,如流量計費。超點識別指在測量周期內識別連接數超過一定閾值的節點,如分布式拒絕服務(Distributed Denial of Service,DDoS)攻擊檢測。持續流檢測指在測量周期內檢測持續時間超過一定閾值的流,如僵尸網絡檢測。持續流不同于大流、超點,可能不產生大量流量或建立大量連接,而是在較長周期內有規律地建立連接,往往與異常網絡行為相關。因此,傳統的網絡流量測量方法難以解決持續流檢測問題。隨著互聯網的快速發展和網絡應用的多樣化,持續產生的網絡流給高速網絡流量測量帶來了諸多挑戰。

由于網絡攻擊者故意在某些時間段內不發送報文,躲避了傳統的長持續時間流檢測。長持續時間流檢測方法只能識別持續不間斷的攻擊行為,而無法識別隱蔽的網絡攻擊行為。為了能夠檢測隱藏的網絡攻擊行為,需要重新定義持續流測度。持續流表示在測量周期內有規律地發生,而不一定在連續的時間區間內發送報文以及產生大量流量。將測量周期劃分為多個時間槽,流的持續性表示流在測量周期內出現的時間槽數量。因此,持續流定義為持續性大于一定閾值的流,即令測量周期為T,時間槽為Ti(0≤i≤d),閾值為,如果流f的持續性滿足p(f)>,那么f為持續流。

持續流檢測已經引起工業界和學術界的廣泛關注。對于網絡安全,攻擊者可以在較長周期內通過少量的攻擊主機降低目標服務器的性能而不使目標服務器癱瘓,持續流檢測能夠識別隱蔽的DDoS攻擊;另外,通過監測僵尸主機與命令控制服務器之間的通信,持續流檢測有助于發現網絡僵尸主機[5];對于點擊詐騙,廣告發布商通過自動點擊工具周期性地點擊廣告,從而提高廣告發布商的收入而增加廣告客戶支出,持續流檢測有助于識別點擊欺騙行為。

持續流檢測大致劃分為三種類型:1)簡單檢測方法存儲每個流的狀態信息。雖然簡單檢測方法能夠準確地檢測持續流,但需要消耗大量的系統資源,因此該方法缺乏可擴展性。2)基于抽樣的流持續時間估計方法通過流時間間隔分布和流長分布估計流持續時間分布[6]。長持續時間流跟蹤方法利用兩個Bloom Filter分別存儲過去和當前時間區間內候選的活躍長持續時間流,使用Hash表存儲識別的長持續時間流,通過抽樣過濾大部分的短持續時間流[3]。抽樣檢測方法只存儲抽樣流的狀態信息。雖然抽樣檢測方法需要較少的系統資源,但由于檢測準確性受到抽樣率的影響,降低了檢測準確性。

3)長持續時間流檢測的數據流方法利用兩種數據結構:計數Bloom Filter和Bloom Filter,

不產生漏報且節省內存空間[4]。研究表明傳統的長持續時間流檢測在安全監控方面存在嚴重的不足,攻擊者能夠輕易躲避檢測[7-8]。因此,Shin等[9]提出躲避的長持續時間流檢測數據流方法,利用持續性識別躲避的長持續時間流。Lahiri等[10]研究表明持續項的在線檢測方法需要大內存,不能運行在單流量監測點上,所以在固定窗口和滑動窗口場景下提出了空間有效的持續項近似跟蹤方法。持續項跟蹤的分布式方法在無限窗口和滑動窗口場景下能夠近似地跟蹤持續項,具有低通信開銷、低漏報率和低誤報率[11]。持續項識別方法首先利用Raptor Code存儲每項的標識,然后恢復持續項的標識。該方法利用少量的內存以一定的誤報率識別持續項[12]。網絡數據流檢測方法能夠存儲每個流的概要信息,保證檢測準確性,同時滿足存儲空間和處理速度的要求。

目前,大部分檢測方法通過單監測點分析用戶行為,這些分析結論往往具有一定的局限性。而且持續產生的網絡流導致單監測點負荷較重,無法及時處理。通常攻擊者通過多條路徑實施網絡攻擊,單監測點難以及時準確地識別一些異常行為。

一些攻擊者正是利用單監測點的局限性,才能夠成功躲避網絡安全檢測。

因此,只有將多個監測點的分析結果進行綜合,才能準確有效地識別異常用戶行為。為了能夠有效識別異常用戶行為,提出了全網絡持續流概念。令監測點的數量為k,每個監測點i處理網絡流為Si(0 ≤ i ≤ k),網絡總流量為S= ∪ ?k i=0 Si。如果流f在S中出現的時間槽總數高于閾值,那么流f認為是全網絡持續流。即使同一個流f多次出現在相同的時間槽,流f的持續性只能增加1。

此外,數據流方法能夠將海量網絡流量壓縮到較小的存儲空間并保持一定的精確度,同時具有在線實時處理和有限存儲空間的特性。數據流方法通過概要數據結構存儲報文的概要信息,如Bitmap[13]、Bloom Filter[14]、Count-Min Sketch[15]、HyperLogLog[6, 16],廣泛使用于流長估計[15]、大流識別[17]、流長分布估計[18]、連接度估計[2]等。

傳統持續流檢測方法一定程度上改善了檢測性能,但仍存在不足之處。其一,高速鏈路上通過大量存儲空間維護所有流是不可行的,雖然抽樣能夠降低存儲空間,但持續流估計的準確性依賴于抽樣率;其二,網絡攻擊往往利用大量節點向目標節點發送大量鏈接,集中式檢測方法難以發現此類攻擊;其三,為了躲避檢測,網絡攻擊通常不發送大量流量,而是在相當長的時間內間斷地發送少量流量,現有檢測方法存在較高的誤報和漏報。因此,針對傳統檢測方法的局限性和網絡攻擊的特點,提出基于概要數據結構的全網絡持續流檢測方法。多個監測點使用相同的數據結構,對到達的網絡流進行信息提取,然后對概要數據結構進行更新。當測量周期結束時,主監測點將來自其他所有監測點的概要信息進行綜合。當用戶提出查詢請求時,估計流的持續性,如果持續性超過設定閾值,進行相應的響應,顯示持續流信息。實驗利用中國教育和科研計算機網的實際網絡流量traces,結果表明本文方法具有良好的檢測性能。

1 全網絡持續流檢測算法

1.1 算法描述

全網絡持續流檢測(Detect Network-wide Persistent Flows,DPF)包括流處理模塊和持續流檢測模塊:流處理模塊主要負責流信息的提取和數據更新,持續流檢測模塊主要負責持續性估計和持續流檢測。當報文流到達監測點時,提取流的相關信息,如源IP地址、目的IP地址、源端口、目的端口、協議類型、時間戳,然后利用流的標識信息更新數據結構。當測量周期結束時,將來自多個監測點的概要信息進行綜合,更新主監測點的數據結構。當用戶發送查詢請求時,進行流的持續性估計,顯示持續流信息。首先,為每個流建立一個位向量,統計位向量中0的位數,根據概率統計方法推斷流的持續性估計;然后,將持續性估計超過閾值的流識別為持續流。算法的相關定義如下:

定義1

報文流表示順序到達的報文序列,記為S=p1, p2, …, pi, …,其中pi表示第i個報文,由多個字段構成,如源IP地址、目的IP地址、源端口、目的端口、協議類型、時間戳。

定義2

流f表示具有相同源IP地址、目的IP地址的報文序列,記為P=pi1,pi2,…,pii,…,其中pii表示第i個報文,同樣由多個字段構成,也稱pii∈f。

定義3

持續性表示流f出現的時間槽數,將測量周期T等分為多個時間槽Ti(0 ≤i≤ d-1),記為p(f)。

定義4

持續流表示在測量周期內持續性大于一定閾值的流集合,即:

F1={f | p(f)>1,pi∈S∩pi∈f}

定義5

假設網絡中k個監測點,監測節點i處理報文流Si(0≤i≤k-1),全網絡持續流表示在測量周期內持續性大于一定閾值的流集合,即

F2= { f | p(f)>2,pi∈ ∪? k-1 i=0 Si∩pi∈f }

1.2 數據結構

DPF使用的數據結構為位向量 A i(0≤i≤k-1),其大小為m, A i[j](0≤i≤k-1,0≤j≤m-1)是一個比特位,如圖1所示。位向量 A i(0≤i≤k-1)共享Hash函數hi(0≤i≤s-1),它將流f映射到 A i(0≤i≤k-1)的某個位置。Hash函數hi(0≤i≤s-1)的定義如式(1):

hi:{0,1,…,N-1}→{0,1,…,m-1}

(1)

其中,N表示地址空間的大小。

測量周期結束后,將來自每個監測點的概要信息進行綜合,形成位向量 A ,為每個流f構造一個位向量 B (f),其大小為s, B (f)由隨機地選擇位向量 A 的s位構成。位向量 B (f)的定義如式(2):

B (f)=(?? A[h0(f)],? A [h1(f)], …,? A [hs-1(f)])

(2)

數據結構由位向量 A i構成,其大小為m比特,測量周期內所有流共享位向量 A i。估計流持續性時為每個流f構造一個虛擬位向量,構造s個Hash函數,從位向量 A i中隨機均勻地選擇s位構成虛擬位向量。因此,不需要為虛擬位向量分配額外存儲空間,相同時間槽內屬于同一流的所有報文僅需更新位向量 A i中的一位。另外,兩個流的虛擬位向量可能共享位向量 A i中相同位,Hash沖突可能產生。然而,因為每個流的虛擬位向量中位是隨機選擇的,所以選擇不同位向量中任意兩位的概率是相同的。因此,通過概率統計方法可以估計產生的誤差,配置參數降低誤差,如m、s。

1.3 流處理

測量周期開始時,對位向量 A 、 A i(0 ≤ i ≤ k-1)進行初始化。當報文流Si到達監測點i時,提取報文的源IP地址、目的IP地址、時間戳,分別表示為s、d、t,將時間戳轉換成相應的時間槽,流標識f表示(s, d),構造向量(f, t),這里時間槽也用t表示。然后,計算哈希值h0(t),將位向量中第h0(t) mod s位設置為1,即:

A i[hh0(t) mod s(f)]=1; 0≤i≤k-1

當測量周期結束時,主監測點對來自其他監測點的位向量 A i(0 ≤ i ≤ k-1)進行按位或運算,更新位向量 A ,即:

A [i]= A 0[i] ?|?? A 1[i] ?|? … ?|?? A k-1[i]; 0 ≤ i ≤ m-1

1.4 持續流檢測

當用戶發送查詢請求時,首先需要估計流的持續性,然后進行持續流檢測,對查詢請求進行響應。令Ci表示位向量 B (f)的第i位仍為0的隨機事件,當Ci發生時,隨機變量1Ci的值為1,否則為0。Ci的發生由兩個因素決定:1)流f映射到位向量 B (f)的任意位的概率1/m;2)其他流映射到位向量 B (f)的任意位的概率1/s。因此,Ci發生的概率表示如式(3):

P(Ci)=(1-1/m)n-k·(1-1/s)k; 0 ≤i≤s-1

(3)

其中:n表示測量周期內所有流的持續性總和,k表示流f的持續性真實值。

令Vs表示位向量 B (f)中0的比例,Vs的數學期望表示如式(4):

E[Vs]=E ∑ s-1 i=0? 1Ci s? = 1 s ·E [ ∑ s-1 i=0 P(Ci) ]

(4)

將式(3)代入式(4),得到式(5):

E[Vs]≈e-n/m-k/s

(5)

因此,持續性的真實值k近似表示為式(6):

k≈-s·n/m-s·lnE[Vs]

(6)

令Vm表示位向量 A 中0的比例,Vm的數學期望表示為式(7):

E[Vm]= 1- 1 m? n≈e -n m

(7)

式(7)經變換得到式(8):

- n m =ln E[Vm]

(8)

將式(8)代入式(6),得到式(9):

k=s·ln E[Vm]-s·E[ln Vs]

(9)

因此,持續性估計量表示為式(10):

k?? ^?? =s·ln Vm-s·ln Vs

(10)

為了估計流f的持續性,根據式(10),需要統計位向量 A 、 B (f)中0的位數比例Vm、Vs。在此基礎上,進行持續流的檢測。為了降低持續流的漏報率,即真實的持續流沒有被識別,持續性閾值設定為(1-ε),其中ε為誤差因子。如果流的持續性估計值大于(1-ε),那么該流被識別為持續流。

由于高速鏈路上海量網絡流量存在,需要大量存儲空間維護所有流。另一方面,通常流量流經多個網絡節點到達目的節點。為了能夠在網絡設備上及時準確地檢測網絡攻擊行為,提出基于概要數據結構的全網絡持續流檢測算法。該算法主要包括流處理和流持續性估計,僅涉及一些Hash計算和多次內存訪問,計算復雜度為O(1)。概要數據結構由一個大小為m的位向量構成,為每個流構造的虛擬位向量不占用存儲空間,空間復雜度為O(m)。通過分析發現持續性估計量是極大似然估計。因此,該算法能夠有效提取流的概要信息,同時保證一定的流持續性估計精度,滿足高速網絡流量監測應用需求。

2 實驗分析

2.1 數據集

為了驗證DPF方法的有效性,實驗使用真實流量traces[19],其采集于中國教育和科研計算機網的邊界路由器。所有報文經過匿名化處理,僅包含首部信息。該流量traces持續3min,包含3102550個報文,41957個不同的源IP地址,45432個不同的目的IP地址,111958個不同流。實驗通過多線程技術模擬多個監測點,其中一個擔當主監測點;時間槽為1s。圖2顯示了流持續性的分布,大約87%流的持續性小于10,大約0.5%流的持續性大于100,表明大部分流的持續性較小,少部分流的持續性較大。

從估計準確性、檢測精度方面將DPF方法與相關方法TLF(Trace Long Flows)[3]、DLF(Detect Long Flows)[4]進行比較。TLF算法使用兩個Bloom Filter數據結構分別存儲過去和當前時間區間內候選的活躍長持續時間流,使用Hash表存儲識別的長持續時間流,通過抽樣過濾大部分短持續時間流,降低了存儲開銷,提高了識別精度。DLF算法使用計數Bloom Filter和Bloom Filter數據結構,在測量時間周期內更新計數Bloom Filter,測量時間周期結束后更新Bloom Filter,進一步提高了識別精度。通過相對誤差評價持續性估計的準確性,通過漏報率和誤報率評價持續流的檢測精度。在實驗對比過程中,需要知道實際的持續流,表1顯示了不同閾值下實際的持續流,其中SIP(Source Internet Address)表示源IP地址,DIP(Destination Internet Address)表示目的IP地址。

2.2 估計準確性

首先,分析持續性的估計誤差。通過相對誤差分析參數s對估計精度的影響。相對誤差定義如式(11):

δ= ?| k?? ^?? -k | ?k ×100%

(11)

將式(10)代入式(11),并用E[Vm]、E[Vs]分別代替Vm、Vs,得到式(12)。

δ= | ln 1- 1 s? ·s-ln 1- 1 m? ·s-1 | ×100%

(12)

由圖3可知,當m一定時,持續性估計的相對誤差隨著參數s的增加而降低,當s > 50時,持續性估計的相對誤差δ小于1.0%。因此,通過調整參數s可以提高持續性估計的準確性。

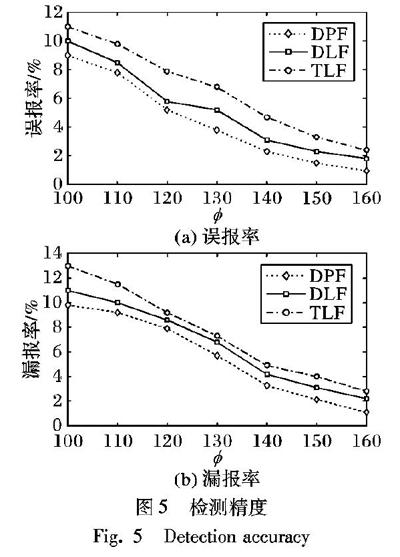

其次,比較三種方法的持續性估計值。由圖4可知,橫坐標表示持續性的真實值,縱坐標表示持續性的估計值,持續性估計值分布于對角線兩側。與其他兩種方法相比,通過DPF方法得到持續性估計值更接近對角線,表明DPF方法具有更高的估計準確性,歸因于相等內存下DPF方法的沖突率明顯低于其他兩種方法。

2.3 檢測精度

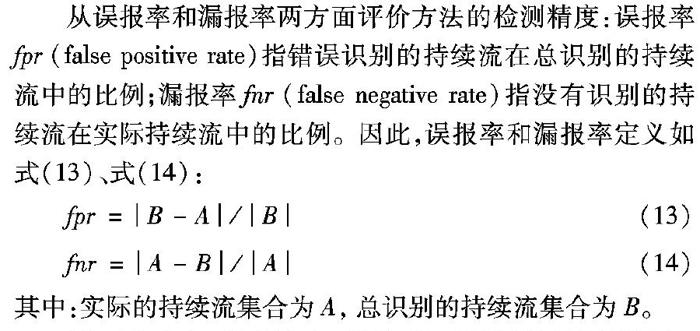

從誤報率和漏報率兩方面評價方法的檢測精度:誤報率fpr(false positive rate)指錯誤識別的持續流在總識別的持續流中的比例;漏報率fnr(false negative rate)指沒有識別的持續流在實際持續流中的比例。因此,誤報率和漏報率定義如式(13)、式(14):

fpr= | B-A | / | B |

(13)

fnr= | A-B | / | A |

(14)

其中:實際的持續流集合為A,總識別的持續流集合為B。

圖5顯示了三種方法在不同閾值下的誤報率和漏報率。由圖5可知,隨著閾值的增加,三種方法的誤報率和漏報率逐漸下降。然而,與其他兩種方法相比,DPF方法具有更低的誤報率和漏報率,表明它具有良好的檢測精度。

2.4 參數影響

從上述分析可知,位向量 B 的大小s是持續性估計的重要影響因素,因此,分析s對檢測精度的影響。圖6顯示了參數s與誤報率、漏報率之間的關系。由圖6可知,隨著s增加,誤報率、漏報率逐漸降低,表明s也是影響DPF方法檢測精度的重要參數。理論上,隨著參數s增加,DPF方法的檢測精度逐漸提高,可能導致時間復雜性增加和沖突率提高。在內存一定的條件下,調整參數s,使得滿足持續流檢測精度要求。

Fig. 6 Influence of size s of bit vector ?B? on detection accuracy

3 結語

為了躲避檢測,網絡攻擊者在較長周期內有規律地發動攻擊,導致傳統的檢測方法失效。針對負荷重、信息局限性以及網絡攻擊的隱蔽性,提出基于概要數據結構的全網絡持續流檢測方法。首先,監測點通過概要數據結構提取網絡流的概要信息,測量周期結束時,主監測點對來自其他監測點的概要信息進行綜合。然后,當用戶發送查詢請求時,通過概率統計方法估計流的持續性,依據持續性估計檢測持續流。然而,全網絡持續流檢測方法只進行了一些簡單計算和內存訪問操作。實驗結果表明,與相關檢測方法相比,本文方法能夠有效地識別持續流,有助于檢測隱蔽的網絡攻擊。

參考文獻

[1]?趙小歡,夏靖波,付凱,等.高速網絡流頻繁項挖掘算法[J].計算機研究與發展,2014,51(11):2458-2469. (ZHAO X H, XIA J B, FU K, et al. Frequent items mining algorithm over network flows at high-speed network [J]. Journal of Computer Research and Development, 2014, 51(11): 2458-2469.)

[2]?LIU W, QU W, GONG J, et al. Detection of superpoints using a vector bloom filter [J]. IEEE Transactions on Information Forensics and Security, 2016, 11(3): 514-527.

[3]?CHEN A, JIN Y, CAO J, et al. Tracking long duration flows in network traffic [C]// Proceedings of the 2010 International Conference on Information Communications. Piscataway, NJ: IEEE, 2010: 206-210.

[4]?LEE S, SHIN S, YOON M. Detecting long duration flows without false negatives [J]. IEICE Transactions on Communications, 2011, 94(5): 1460-1462.

[5]?GIROIRE F, CHANDRASHEKAR J, TAFT N, et al. Exploiting temporal persistence to detect covert botnet channels [C]// Proceedings of the 2009 International Workshop on Recent Advances in Intrusion Detection, LNCS 5758. Berlin: Springer, 2009: 326-345.

[6]?HEULE S, NUNKESSER M, HALL A. HyperLogLog in practice: algorithmic engineering of a state of the art cardinality estimation algorithm [C]// Proceedings of the 16th International Conference on Extending Database Technology. New York: ACM, 2013: 683-692.

[7]??ZHOU Y, ZHOU Y, CHEN M, et al. Persistent spread measurement for big network data based on register intersection [J]. Proceedings of the ACM on Measurement and Analysis of Computing Systems, 2017, 1(1): No.15.

[8]??XIAO Q, QIAO Y, ZHEN M, et al. Estimating the persistent? spreads in high-speed networks [C]// Proceedings of the 22nd IEEE International Conference on Network Protocols. Piscataway: IEEE, 2014: 131-142.

[9]?SHIN S, YOON M. Virtual vectors and network traffic analysis [J]. IEEE Network, 2012, 26(1): 22-26.

[10]?LAHIRI B, CHANDRASHEKAR J, TIRTHAPURA S. Space-efficient tracking of persistent items in a massive data stream [C]// Proceedings of the 5th International Conference on Distributed Event-based System. New York: ACM, 2011: 255-266.

[11]?SINGH S A, TIRTHAPURA S. Monitoring persistent items in the union of distributed streams [J]. Journal of Parallel and Distributed Computing, 2014, 74(11): 3115-3127.

[12]?DAI H, SHAHZAD M, LIU A X, et al. Finding persistent items in data streams [J]. Proceedings of the VLDB Endowment, 2016, 10(4): 289-300.

[13]?STAN C, VARGHESE G, FISK M. Bitmap algorithms for counting active flows on high-speed links [J]. IEEE/ACM Transactions on Networking, 2006, 14(5): 925-937.

[14]?KUMAR A, XU J, WANG J. Space-code bloom filter for efficient per-flow traffic measurement [J]. IEEE Journal on Selected Areas in Communications, 2006, 24(12): 2327-2339.

[15]?CORMODE G, MUTHUKRISHNAN S. An improved data stream summary: the count-min sketch and its applications [J]. Journal of Algorithms, 2005, 55(1): 58-75.

[16]?FLAJOLET P, FUSY , GANDOUET O, et al. HyperLogLog: the analysis of a near-optimal cardinality estimation algorithm [J]. Discrete Mathematics and Theoretical Computer Science, 2007, 28(3): 127-146.

http://pdfs.semanticscholar.org/75ba/51ffd9d2bed8a65029c9340d058f587059da.pdf

[17]?HUANG Q, LEE P P C. A hybrid local and distributed sketching design for accurate scalable heavy key detection in network data streams [J]. Computer Networks: The International Journal of Computer and Telecommunications Networking, 2015, 91(C): 298-315.

[18]?ANTUNES N, PIPIRAS V. Estimation of flow distributions from sampled traffic [J]. ACM Transactions on Modeling and Performance Evaluation of Computing Systems, 2016, 1(3): No.17.

[19]?IP Trace And Service [DS/OL]. [2018-11-20]. http://iptas.edu.cn/src/system.php.