憶阻超混沌系統在信息保密中的應用

羅妮 惠萌 武奇生

摘 要:隨著互聯網、物聯網的發展,信息安全成為人們關注的話題,為了提高信息保密算法的安全性和可靠性,采用具有結構復雜、行為不可預測的分數階憶阻超混沌系統實現對信息的保密處理。給出分數階憶阻超混沌系統在保密通信方面的處理算法以及圖片加密方面的處理算法,并通過數值仿真驗證了該算法的正確性和可行性。

關鍵詞:憶阻器;分數階;超混沌系統;信息保密;密鑰;解密

中圖分類號:TP391.9文獻標識碼:A文章編號:2095-1302(2020)02-00-03

0 引 言

隨著社會經濟不斷發展,企業之間的競爭越來越激烈,人們對知識產權的保護愈加看重,對個人隱私的保護也愈加重視,研究人員對信息加密、保密通信[1-3]的技術要求也在不斷提升。當下信息泄露現象日益劇增,各大媒體刊出的公司資料泄露、個人隱私被盜取以及電話被監聽等新聞屢見不鮮,因此研究信息保密很有必要。由于混沌信號[4-6]具有非線性特點,運動軌跡比較復雜且不可預測,因此是一種可靠的保密通信載體,可以考慮利用混沌構造密鑰達到信息加密的目的。

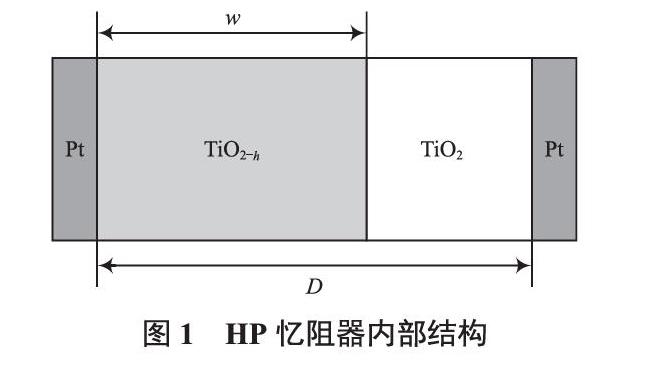

“憶阻器”一詞最早由CHUA[7]在1971年發表的《憶阻器—下落不明的電路元件》一文中出現,顧名思義,它是具有記憶的電阻,具有非線性特性,易于構造混沌系統。因為沒有物理器件的支撐,研究者們對憶阻器的研究一直處于瓶頸中。直到2008年,HP公司研究團隊利用TiO2三明治模型驗證了CHUA教授的理論分析[8],如圖1所示。爾后,全球掀起了研究憶阻器的熱潮。

基于上面的描述,本文給出了分數階憶阻超混沌系統在保密通信以及圖像加密中的應用。

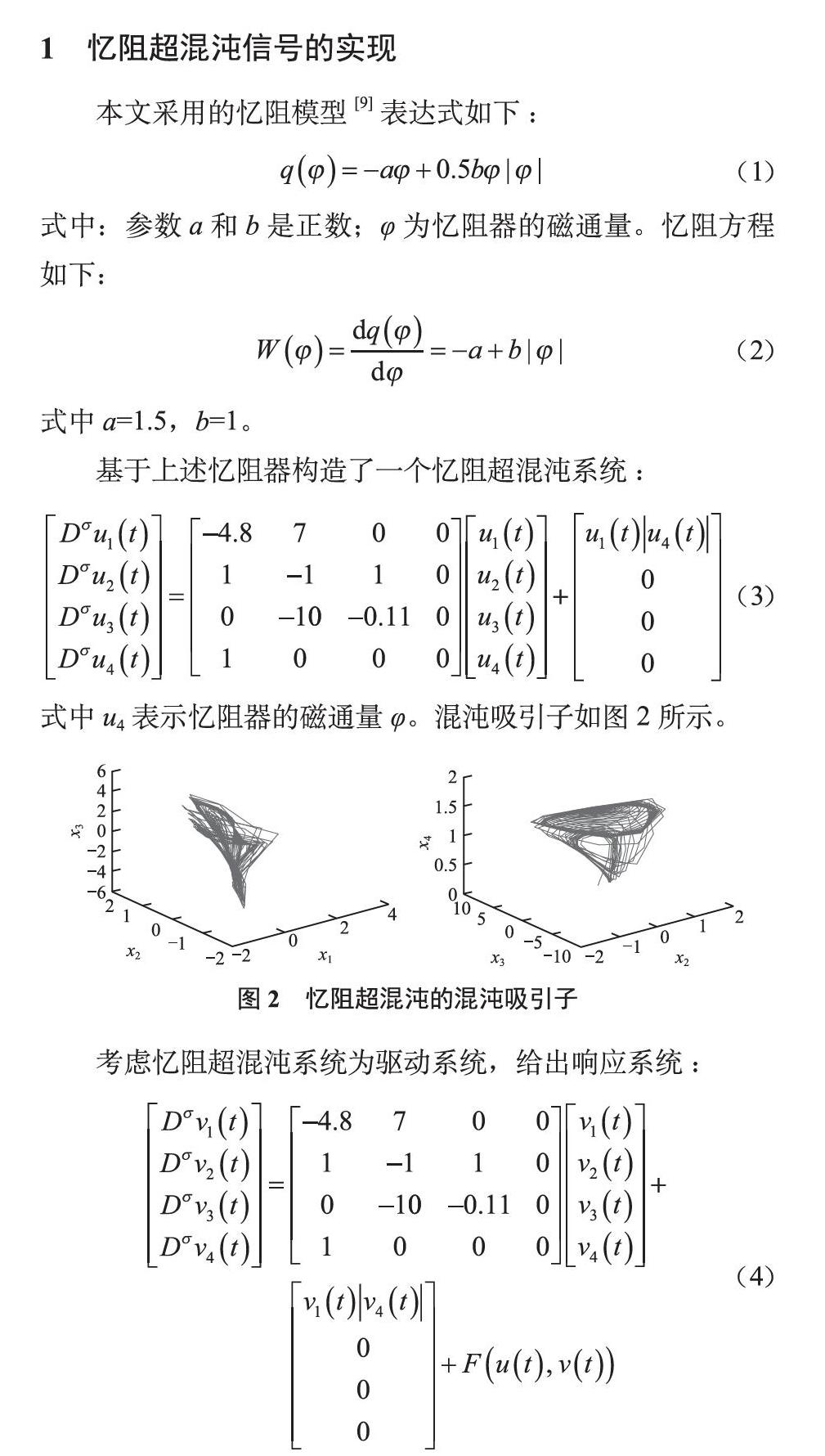

1 憶阻超混沌信號的實現

本文采用的憶阻模型[9]表達式如下:

2 憶阻超混沌系統在信息保密中的應用

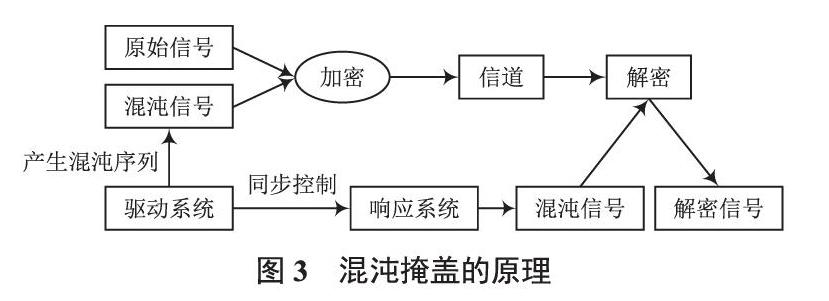

2.1 保密通信

利用混沌進行保密通信的方式如下:

(1)利用混沌系統同步進行保密通信;

(2)利用混沌映射自身的特性構造密碼,實現信息加密。

2.2 圖像加密

憶阻混沌系統對初始值的敏感性必然導致系統的行為很難預測,即使相差毫厘的兩個初值都可能導致系統最終的狀態千差萬別。將混沌信號作為載體,初始條件作為密鑰,利用該密鑰產生的一些隨機序列對圖像進行加密處理,并在輸出端輸出相同的密鑰對圖像進行解密,由于憶阻混沌信號的加入,大大提高了圖像保密的安全性。

采用憶阻超混沌同步對圖像加密、解密的算法步驟:

Step1:原始圖像處理,即對P行Q列的原始圖像I進行灰度和拉直處理,得到一個像素為P×Q的序列MP×Q;

Step2:憶阻混沌信號的選取,前端發送位置采用給定的混沌系統產生混沌序列,然后從混沌序列中取出長度為P×Q的子序列,記為H;

Step3:憶阻混沌信號處理,將序列H對I作取模運算,進一步得到二進制序列NP×Q;

Step4:圖像加密,對序列MP×Q和NP×Q進行按位異或運算,得到新的序列,記為RP×Q,得到加密圖像;

Step5:圖像解密,后端接收位置采用與前端構成同步的響應系統作為圖像解密的工具,完成對傳輸圖像的解密。

選取初值C0=(0.01,0,0.01,0.012),圖5所示為待加密圖像,x1的混沌序列片段如圖6所示。

3 結 語

混沌同步的應用領域十分廣泛,本文主要研究了分數階憶阻超混沌系統的混沌同步在保密通信以及圖像加密中的應用,給出信息加密以及解密的算法步驟,通過Matlab仿真實現信號的加密以及正確解密。實驗結果表明,混沌同步可以很好地完成圖像及數據的安全傳輸。

參 考 文 獻

[1]徐玉杰,李春彪,黃武奇.基于偏置可控混沌系統的保密通信體系構建及其電路實現[J].電子器件,2019,42(4):924-930.

[2]牛小語.基于多維混沌系統的圖像加密算法研究[J].科學技術創新,2019(19):92-93.

[3] LI Z G, XU D L. A secure communication scheme using projective chaos synchronization [J]. Chaos, solitons and fractals,2004,22(2):477-481.

[4]許澤凱,陳杰睿,馮平,等.一種雙重加密混沌掩蓋通信保密方案[J].計算機與數字工程,2017,45(9):1795-1797.

[5] HUI M, LUO N, WU Q S, et al. New results of finite-time synchronization via piecewise control for memristive Cohen-Grossberg neural networks with time-varying delays [Z]. IEEE Access,2019.

[6]顏森林.激光混沌并行串聯同步及其在中繼器保密通信系統中的應用[J].物理學報,2019(17):55-65.

[7] CHUA L. Memristor-the missing circuit element [J]. IEEE transactions on circuit theory,1971,18(5):507-519.

[8] STRUKOV D B, SNIDER G S, STEWART D R,et al.The missing memristor found [J]. Nature,2009:80-83.

[9] BAO B C, ZHOU G H, MA Z H, et al. Chaotic memristive circuit: equivalent circuit realization and dynamical analysis [J]. Chinese physics B,2011,20(12):109-115.

[10]王晉,邱嶸,王祥.基于混沌和神經網絡的圖像加密研究[J].物聯網技術,2018,8(4):79-81.