基于貝葉斯分類算法的網絡入侵行為檢測方法

何新洲

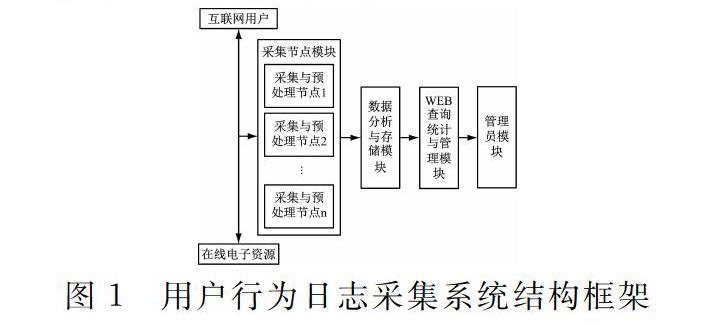

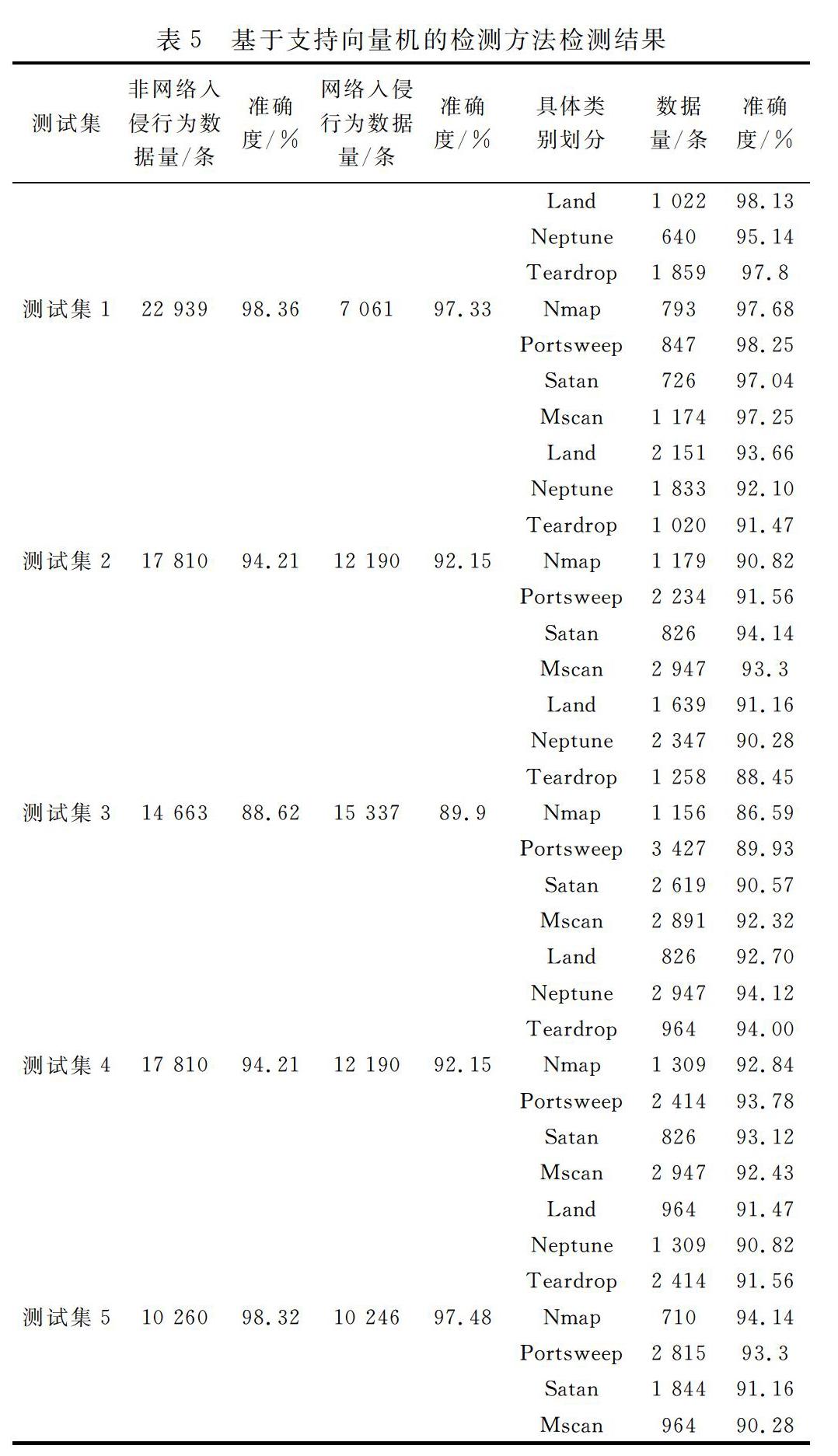

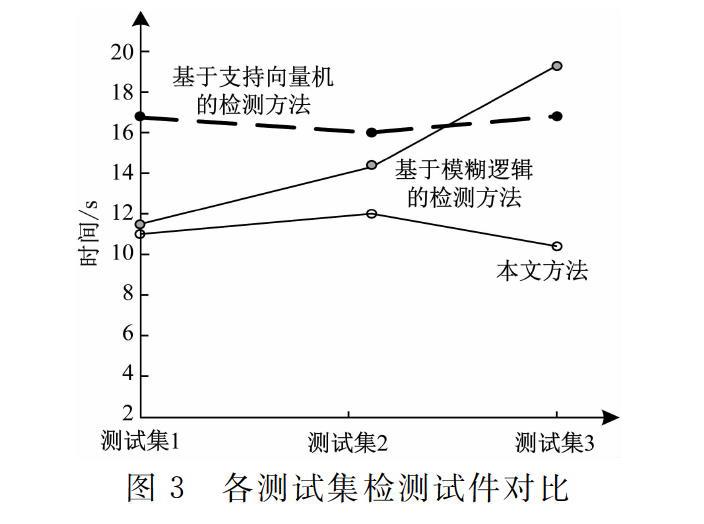

摘要:傳統的網絡入侵行為檢測方法檢測時間長、檢測率低,導致網絡安全受到嚴重威脅,因此基于貝葉斯分類算法對網絡入侵行為檢測方法進行研究。首先設計用戶行為日志采集系統,通過采集節點模塊、數據分析與存儲模塊對用戶行為日志數據進行采集,其次通過消除冗余數據、數據規范化等環節預處理采集到的數據。針對預處理后的數據,構建基于樸素貝葉斯分類的網絡入侵行為檢測模型,基于不同的屬性集構建非網絡入侵與網絡入侵分類規則,實現網絡入侵行為檢測。實驗結果顯示該方法檢測結果準確度在97%以上,檢測過程花費時間與對比方法相比降低4s以上。

關鍵詞:貝葉斯分類;網絡入侵;行為檢測;行為日志;屬性;分類規則;卡方檢驗法

中圖分類號:TP393

文獻標志碼:A

NetworkIntrusionDetectionMethodBasedonBayesianClassificationAlgorithm

HEXinzhou

(DataandInformationSchool,ChangjiangPolytechnic,Wuhan430074,China)

Abstract:Thetraditionalnetworkintrusiondetectionmethodhasalongdetectiontimeandlowdetectionrate,whichleadstoaseriousthreattothenetworksecurity.ThispaperstudiesthenetworkintrusiondetectionmethodbasedonBayesianclassificationalgorithm.Firstly,theuserbehaviorlogcollectionsystemisdesigned,itcollectstheuserbehaviorlogdatathroughthecollectionnodemodule,dataanalysisandstoragemodule,andthenpreprocessesthecollecteddatabyeliminatingredundantdataanddatanormalization.Accordingtothepreprocesseddata,thenetworkintrusiondetectionmodelbasedonnaiveBayesianclassificationisconstructed,andthenonnetworkintrusionandnetworkintrusionclassificationrulesbasedondifferentattributesetsareconstructedtorealizethenetworkintrusiondetection.Theexperimentalresultsshowthattheaccuracyofthemethodismorethan97%,andthedetectionprocesstakesmorethan4slesstimethanthecomparisonmethod.

Keywords:Bayesianclassification;networkintrusion;behaviordetection;behaviorlog;attributes;classificationrules;Chisquaretest

0引言

隨著互聯網技術在人們日常生活中的普遍使用,具有復雜性和連通性的開放系統逐漸替代原有的獨立系統[1],隨著而來的不僅是互聯網強大的使用功能,還有網絡安全與計算機安全問題。在此條件下,高效的網絡入侵行為檢測方法研究對于網絡安全具有重要意義,是網絡信息安全建設的關鍵環節[2]。

檢測互聯網上無授權計算機資源使用情況的行為即網絡入侵行為檢測[3]。目前已有很多學者網絡入侵行為檢測方法進行相關研究。劉強、蔡志平等學者針對入侵檢測框架、特征自動生成、安全檢測理論及方法等問題進行研究,梳理出網絡安全檢測算法和框架、并總結了網絡安全檢測與控制技術發展趨勢。……