基于預制艙變電站的物聯網數據加密方法研究

林志軍 鄭日平 張永炘 李佳祺

摘 要:針對預制艙變電站物聯網建設中存在的信息泄露和隱私保護問題,提出了一種基于超混沌數據的加密算法。即首先利用混沌發生器生成隨機序列,其次對序列進行歸一化處理,接著利用序列對明文進行掩膜置換等加密操作,最后將密文發送至預制艙變電站服務器,實現數據的加密通信。實驗結果和分析表明,該加密算法具有密鑰空間大、密鑰敏感性強的特點。

關鍵詞:物聯網安全;混沌密碼;超混沌;數據加密;預制艙變電站

中圖分類號:TN918 ? ? ?文獻標識碼:A

Abstract:Aiming at information leakage and privacy protection issues in the internet of things communication for prefabricated cabin substations, a hyperchaotic data encryption algorithm based on power Internet of things communication is proposed. Firstly, the random sequence is generated by the chaotic generator, and ?the sequence is normalized, then the plaintext is encrypted by the sequence, such as mask replacement, finally the ciphertext is sent to the power grid server to complete the communication of the power grid based data encryption system. Experimental results and analysis show that the encryption algorithm has the characteristics of large key space and strong key sensitivity.

Key words:internet of things security; chaotic cryptography; hyperchaos; data encryption; secure communication;Prefabricated Cabin Substation

隨著電網投資力度的加大與建設規模的擴張,受施工周期、環保意識等因素影響,現場施工效率和建設質量的矛盾愈加突出;為解決上述問題,產生了裝配式預制艙變電站,其最大的優勢即為實現變電站的工廠化預制,在縮短建設周期的同時保證工程質量[1]。

物聯網是實現預制艙變電站數據傳輸的重要手段,而信息安全是電網需要重點解決的一道難題[2]。面對信息量日益攀升的數據,傳統加密算法面臨著被突破的挑戰,因此研究一種新型加密技術去對實現預制艙變電站物聯網的可靠通信具有重要意義[3]。

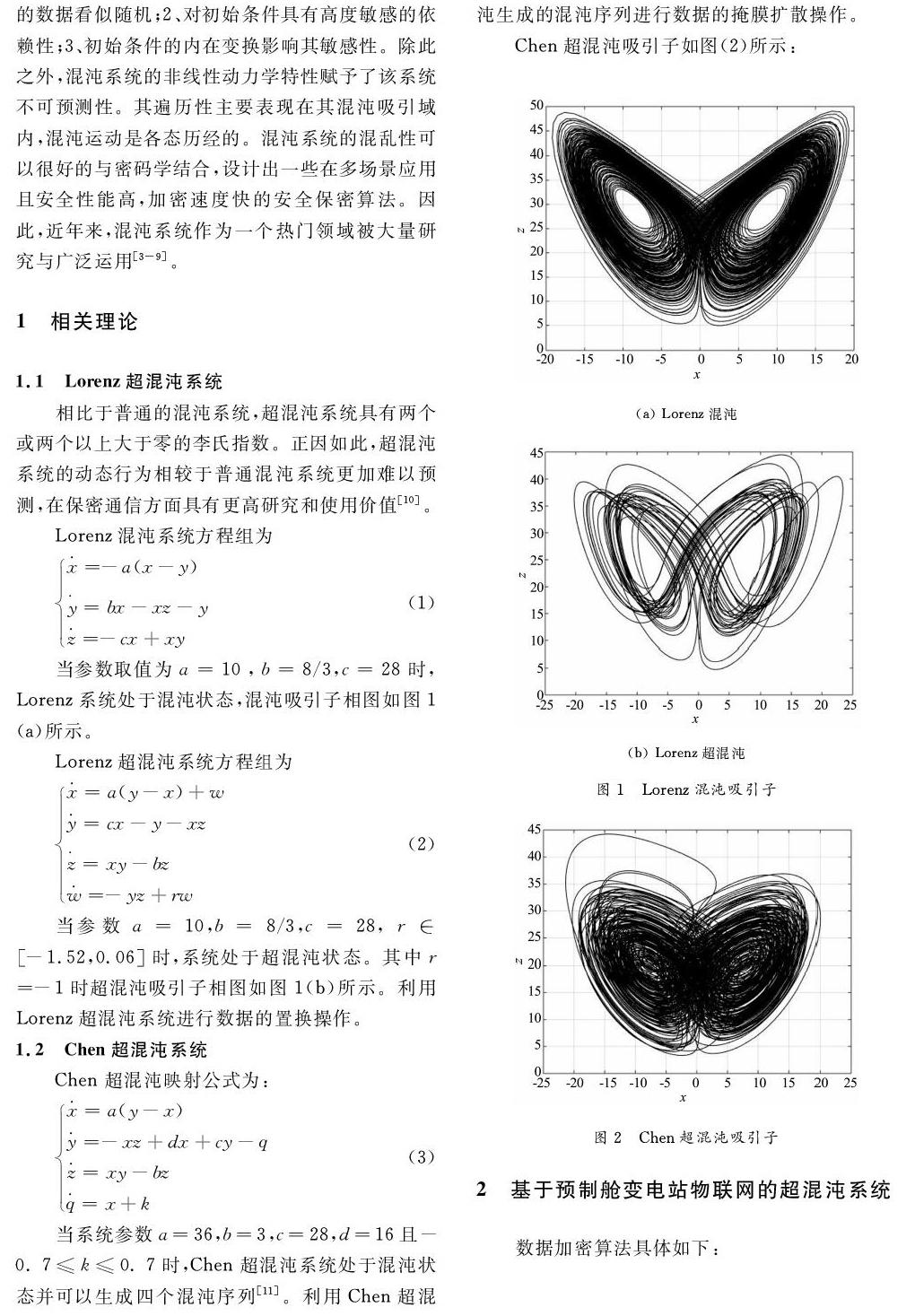

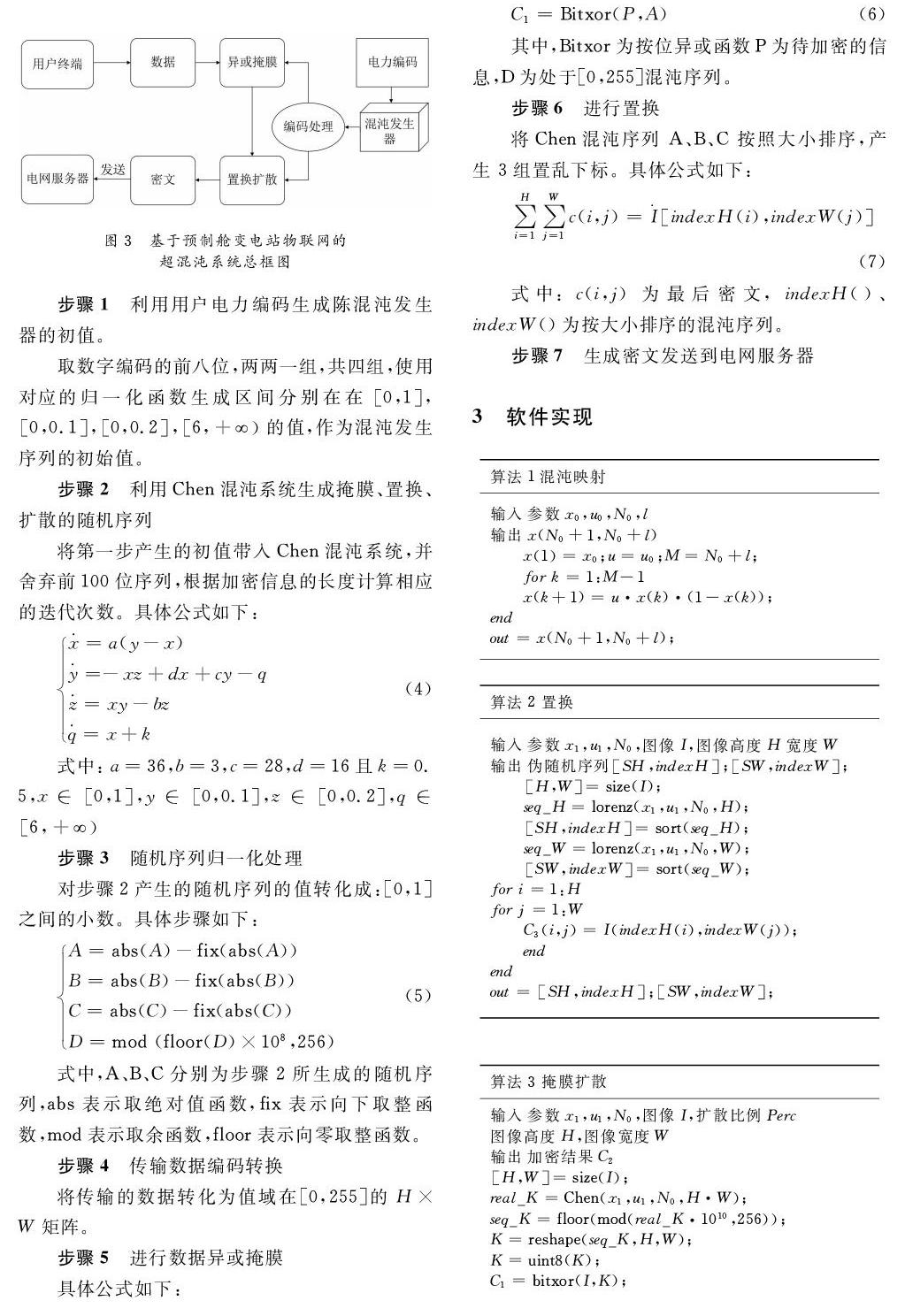

混沌是指確定的宏觀的非線性系統在一定條件下所呈現的不確定的或不可預測的隨機現象。世界知名的動力氣象學家,混沌理論的創立者之一Lorenz指出混沌具有三個特點:1、混沌系統產生的數據看似隨機;2、對初始條件具有高度敏感的依賴性;3、初始條件的內在變換影響其敏感性。除此之外,混沌系統的非線性動力學特性賦予了該系統不可預測性。其遍歷性主要表現在其混沌吸引域內,混沌運動是各態歷經的。混沌系統的混亂性可以很好的與密碼學結合,設計出一些在多場景應用且安全性能高,加密速度快的安全保密算法。因此,近年來,混沌系統作為一個熱門領域被大量研究與廣泛運用[3-9]。

1 相關理論

從表中數據可以看出,本文算法的密鑰空間大于其他算法。密鑰空間的大小是影響密文被破譯的難易程度的重要因素[15]。所以本文算法相較于其他算法安全性更強。

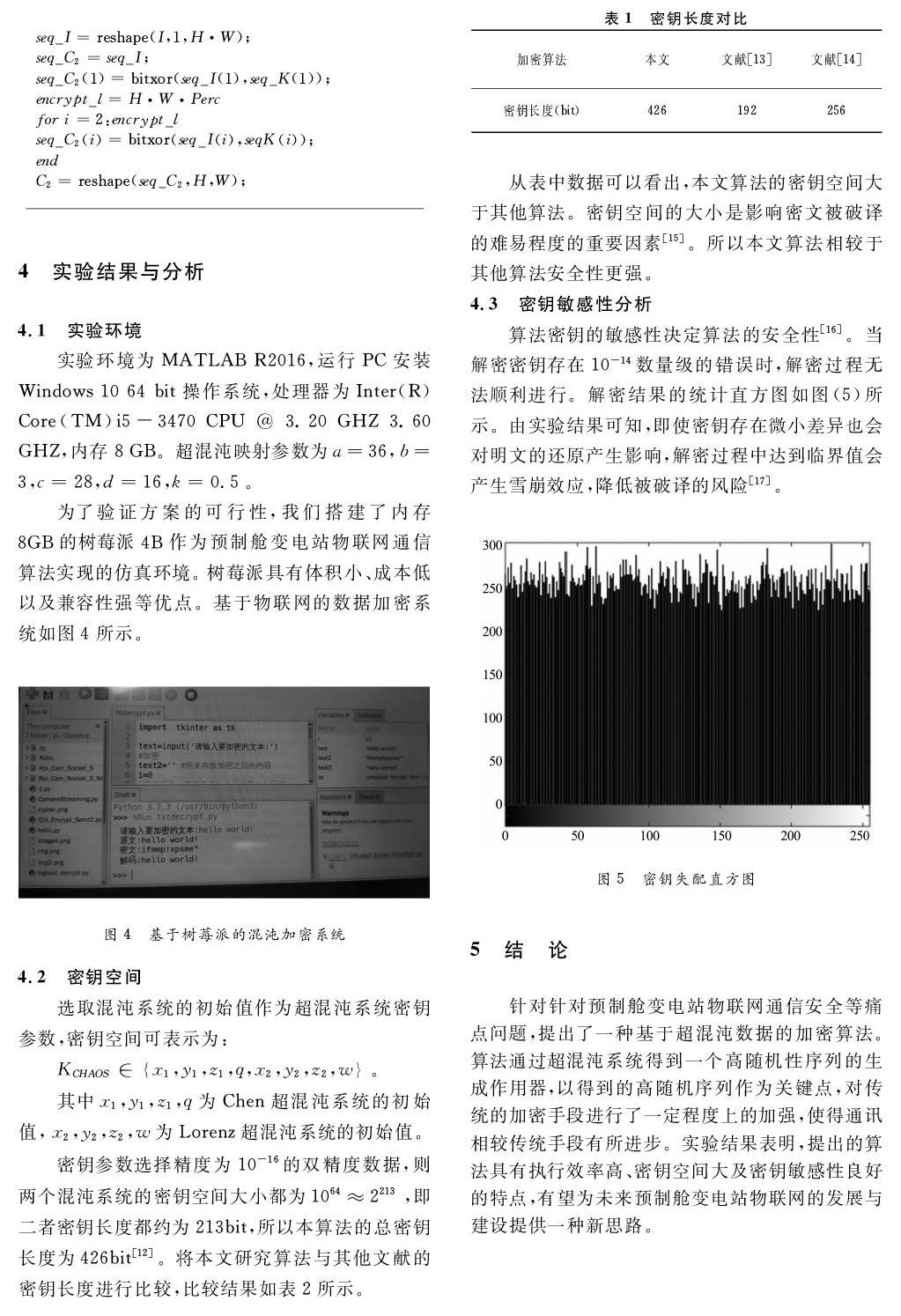

4.3 密鑰敏感性分析

算法密鑰的敏感性決定算法的安全性[16]。當解密密鑰存在10-14數量級的錯誤時,解密過程無法順利進行。解密結果的統計直方圖如圖(5)所示。由實驗結果可知,即使密鑰存在微小差異也會對明文的還原產生影響,解密過程中達到臨界值會產生雪崩效應,降低被破譯的風險[17]。

5 結 論

針對針對預制艙變電站物聯網通信安全等痛點問題,提出了一種基于超混沌數據的加密算法。算法通過超混沌系統得到一個高隨機性序列的生成作用器,以得到的高隨機序列作為關鍵點,對傳統的加密手段進行了一定程度上的加強,使得通訊相較傳統手段有所進步。實驗結果表明,提出的算法具有執行效率高、密鑰空間大及密鑰敏感性良好的特點,有望為未來預制艙變電站物聯網的發展與建設提供一種新思路。

參考文獻

[1]向新宇,姚海燕,於志淵,等.電力物聯網安全分析與國密算法應用[J].網絡安全技術與應用,2021(7):37-39.

[2]司紅偉,鐘國韻.基于雙混沌系統的大數據環境并行加密算法設計[J].計算機測量與控制,2015,23(7):2475-2477.

[3]溫賀平,禹思敏,呂金虎.基于Hadoop大數據平臺和無簡并高維離散超混沌系統的加密算法[J].物理學報,2017,66(23):76-89.

[4]吳沂霖,李歌,張晶.基于狀態觀測器的超混沌投影同步保密通信方案[J].數字技術與應用,2015(6):40-44.

[5]李澤彬,張剛,李宣,等.單參數Lorenz混沌系統及其保密通信[J].徐州工程學院學報(自然科學版),2016,31(4):70-75.

[6]陳杰睿,馮平,許澤凱.一種單信道超混沌保密通信的實現[J].計算機與數字工程,2017,45(8):1566-1568.

[7]阿布都熱合曼·卡的爾,木塔力甫·沙塔爾,米熱古麗·艾力.利用移動鍵控和耦合超混沌系統實現異步十六進制數字保密通信系統[J].計算機應用,2018,38(3):780-785.

[8]LAN R ,HE J,WANG S , et al. Integrated chaotic systems for image encryption[J]. Signal Processing, 2018, 147(6):133-145.

[9]HUA Z,ZHOU Y,HUANG H . Cosine-transform-based chaotic system for image encryption[J]. Information Sciences, 2019, 480:403-419.

[10]劉林芳,芮國勝,張洋,等.基于相空間對稱Lorenz陣子群的混沌保密通信研究[J].通信學報,2019,40(5):32-38.

[11]張曉宇,張健.基于量子混沌映射和Chen超混沌映射的圖像加密算法[J].中國電子科學研究院學報,2021,16(6):582-586.

[12]郭麗穎,楊平,李銀.超混沌Chen系統的級聯反控制[J].計算技術與自動化,2011,30(1):26-29.

[13]BELAZI A,KHAN M,EL-LATIF A , et al. Efficient cryptosystem approaches: S-boxes and permutation-substitution-based encryption[J]. Nonlinear Dynamics, 2017.

[14]CHAI X,GAN Z,YUAN K , et al. A novel image encryption scheme based on DNA sequence operations and chaotic systems[J]. Neural Computing & Applications, 2017.

[15]HSUEH J C,CHEN H C . An ultra-low voltage chaos-based true random number generator for IoT applications[J]. Microelectronics journal, 2019, 87(5):55-64.

[16]DENG L,LI D,CAI Z , et al. Smart IoT information transmission and security optimization model based on chaotic neural computing[J]. Neural Computing and Applications, 2019.

[17]AKBARZADEH A,BAYAT M,ZAHEDNEJAD B , et al. A lightweight hierarchical authentication scheme for internet of things[J]. Journal of Ambient Intelligence and Humanized Computing, 2019.