RPL 路由協議中基于投票法的黑洞攻擊檢測算法*

張嫻靜

(鄭州工業應用技術學院信息工程學院,鄭州 451150)

0 引言

隨著信息技術的發展以及智能設備的微型化,物聯網(InternetofThings,IoT)[1]已在智能交通、智慧農業、康復醫療等領域廣泛使用。目前,IoT 通過IEEE802.15.4,6LoWPAN 以及低功率低損耗網絡路由協議(Routing Protocol for Low Power and Lossy Network,RPL)[2]技術手段在實際應用系統中使用。

考慮到能耗、計算能力、存儲和帶寬限制,多數IoT 設備采用IEEE802.15.4 技術標準以及IPv6 編址標準。不失一般性,典型的6LoWPANIoT 協議棧常將RPL 作為網絡層的路由協議。

RPL 是面向低功耗的IoT 設備的距離矢量協議。RPL 利用以BR 為根節點的優化目的節點為導向的有向無環圖(Destination Oriented Directed Acyclic Graph,DODAG)處理所有網絡操作[3]。為了得到最優的路由,DODAG 中的每個節點必須依據路由指標[4]準確地選擇它的父節點。通過目標函數(Objective Function,OF)將路由指標轉換成節點的秩值,其反映了節點離BR 的相對距離。

此外,為了向BR 傳輸數據包,網絡內任何一個節點先向它的父節點發數據包,然后它的父節點再向它的父節點傳輸,直到數據包傳輸至BR。

由于節點資源受限以及多跳路由特性,IoT 環境下的RPL 協議容量遭受路由攻擊[5]。而黑洞攻擊是RPL 協議遭受的最典型的拒絕服務攻擊。攻擊者試圖成為DODAG 活動區域的父節點,進而收集更多節點傳輸的數據包。黑洞攻擊阻礙了BR 對數據包的收集,降低了網絡內數據包傳輸率。

目前,研究人員針對RPL 協議的黑洞攻擊進行了大量的研究,并提出了相應的策略。文獻[6-7]提出了基于信任策略。每個節點監聽鄰居節點所傳輸的信息。而文獻[8-9]對OF 函數進行修改,并利用信任目標函數進行替換。此外,文獻[10]利用ICM Pv6 響應機制檢測選擇性轉發攻擊。

文獻[11]提出了一個輕量級的入侵檢測系統SVELTE。通過SVELTE 系統檢測黑洞攻擊。但是該系統存在較高的虛警率。

為此,提出基于投票法的黑洞攻擊檢測(Voting Method-based Blackhole Attack Detection,VMBAD)算法。利用VMBAD 算法排除RPL 協議上的黑洞攻擊節點,進而提高數據包傳輸率。仿真結果表明,VMBAD 算法能夠有效地檢測黑洞攻擊節點。

1 系統模型

1.1 物理層網絡模型

1.2 攻擊模型

除了BR 之外,網絡內每個葉節點均有轉發數據包的任務。黑洞節點試圖通過廣播具有高的路由指標,進而成為網絡活動區的父節點。

在DODAG 信息傳輸過程中,黑洞節點表現正常的行為,但在轉發數據包時,黑洞節點故意地丟棄數據包。

1.3 RPL 概述

RPL 利用消息對象(DODAG Information Object,DIO)和目標廣播消息對象(DODAG Destination Advertisement Object,DAO)兩類控制消息計算節點的秩值。圖1 顯示了DODAG 的信息構建過程,其利用信號的接收信號強度(Received Signal Strength Indicator,RSSI)計算節點的秩值。

圖1 DIO 和DAO 的傳輸過程

最初,節點N1 廣播DIO 消息,鄰居節點(N2 和N3)就接收此消息。隨后,節點N2 和N3 就將節點N1 作為自己的父節點,并將自己的秩值設置為2,如圖1(a)所示。同時,向節點N1 回復DAO 消息。然后,節點N1 和N2 也廣播DIO 消息,尋求更多節點加入DODAG。如圖1(b)所示,重復上述過程,使每個節點都具有自己的秩值。

2 VMBAD 算法

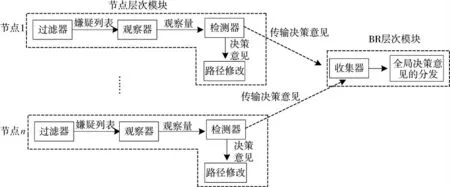

整個VMBAD 算法由節點層次模塊和BR 層次模塊兩部分組成,如下頁圖2 所示。節點層次模塊主要獲取個人決策意見,然后傳輸至路徑選擇器,同時,傳輸BR 層,最后由BR 層次模塊判斷黑洞攻擊節點。

2.1 節點層次模塊

在節點層次模型中收集鄰居的行為信息。網絡內每個節點監聽鄰居節點的行為,相比于看門狗策略,VMBAD 算法通過過濾器模塊構建了一個嫌疑列表,并監測網絡中的節點。

假定網絡中良性節點自行地轉發來自其子節點發送的數據包。若節點接收了來自其子節點發送的數據包,而故意地不轉發該數據,這類節點稱為惡意節點,不轉發數據包事件稱為惡意事件。當屢犯惡意事件的次數達到預設的閾值,該節點就稱為黑洞攻擊節點。

圖2 VMBAD 算法框架

除BR 之外,其他所有節點都需執行局部檢測。一個局部檢測從RPL 初始階段開始,到檢測到黑洞攻擊節點結束。整個節點層次模塊主要由以下幾個單元組成:

2.1.1 過濾器

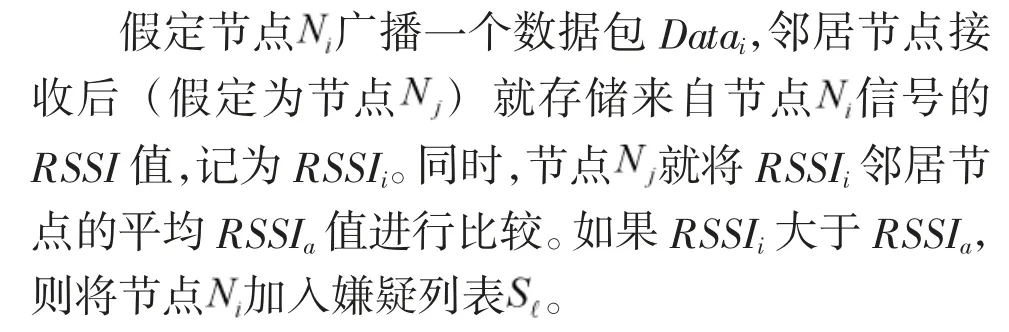

每個節點維持一個鄰居列表,其包含鄰居節點和它們相關的特性。通常,惡意節點可能虛假地宣稱自己有更好地通達BR 的路由,進而成為父節點,收集更多的信息。

2.1.2 觀察器

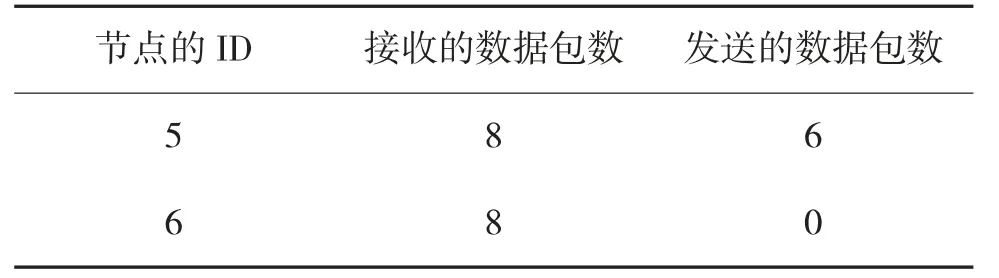

表1 給出一個示例。表1 中的節點5 接收了8個數據包,其發送了6 個數據包,而節點6 接收了8個數據包,但其無發送數據包。相比于節點6,節點5 是黑洞攻擊節點的概率更高。

表1 嫌疑列表

2.1.3 檢測器

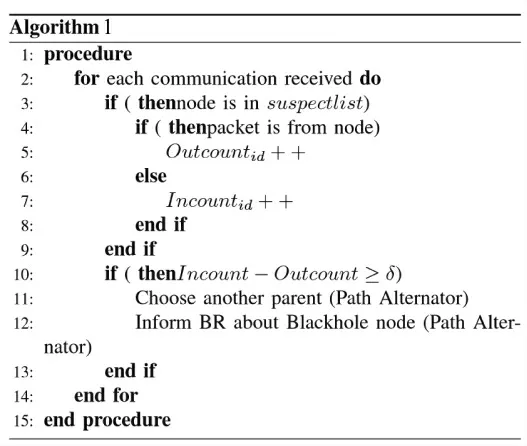

記錄了嫌疑節點所收、發數據包數后,就計算收數據包數與發數據包數的差。如果差值大于預設的閾值δ,則認為該嫌疑節點是黑洞攻擊節點,如算法1 所示。

2.1.4 路徑修改單元

檢測階段結束后,節點就查看自己的鄰居節點是否存在黑洞攻擊節點。如果存在黑洞攻擊節點,就對RPL 路由協議進行修改,避開黑洞攻擊節點。

算法1:

并且向BR 通知,黑洞攻擊節點的信息。

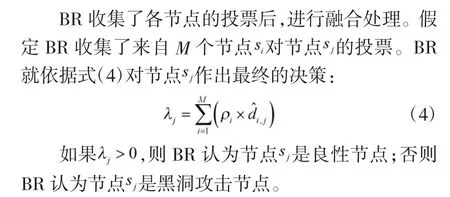

2.2 BR 層次模塊

BR 層次模塊是由BR 完成。當BR 收集了來自不同節點上報的黑洞攻擊節點的意見后,它需要做出最終決策。

首先分兩種情況討論嫌疑節點行為以及觀察節點(嫌疑節點的鄰居節點)的行為。Case1:節點可能執行正常或惡意行為;Case2:觀察節點是否如實地向BR 節點匯報自己決策意見。

在Case1 情況中,節點實施惡意行為的概率為0.5。而在Case2 情況,觀察節點向BR 報告虛假信息的概率也為0.5。因此,認為如果嫌疑節點實施了惡意行為,觀察節點可能不真實地向BR 匯報。據此,節點實施惡意行為和觀察節點向BR 不真實地匯報信息的概率均為0.5×0.5=0.25。

2.2.1 投票法概述

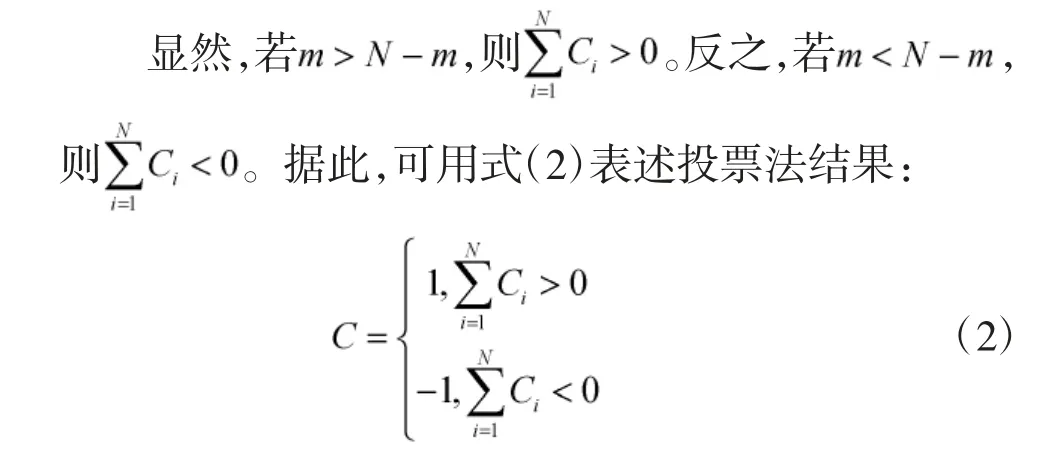

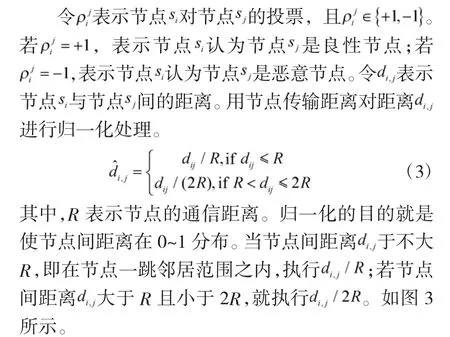

2.2.2 基于改進的投票法的攻擊檢測算法

簡單投票法是基于“完全公平”的思想,并沒有考慮各個投票者的準確性[13]。為此,VMBAD 算法對簡單的投票法進行改進,提出基于距離優化的投票法。

圖3 距離歸一化處理示意圖

一旦確定了最終的決策意見,BR 形成黑洞攻擊節點列表bt就在全網內進行通報,致使黑洞攻擊節點與網絡隔離。

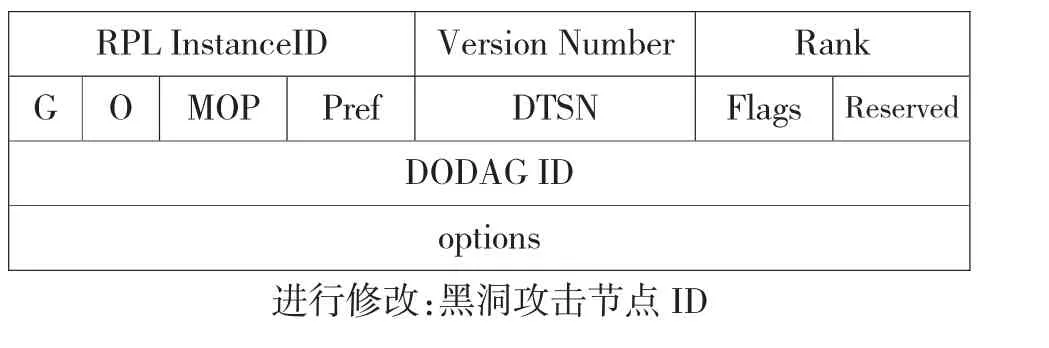

BR 將黑洞攻擊節點bt 插入DIO 消息中,在網絡廣播。表2 給出了典型的DIO 數據包格式。DIO數據包中有兩個8 bit 域(Flags 段和Reserved 段),它們目前還未使用。為此,VMBAD 算法選用Flags段表述黑洞攻擊節點的ID 號。一旦收到DIO 消息,就從中提出黑洞攻擊的ID,并將此節點加入黑洞攻擊列表。

表2 DIO 消息格式

3 性能分析

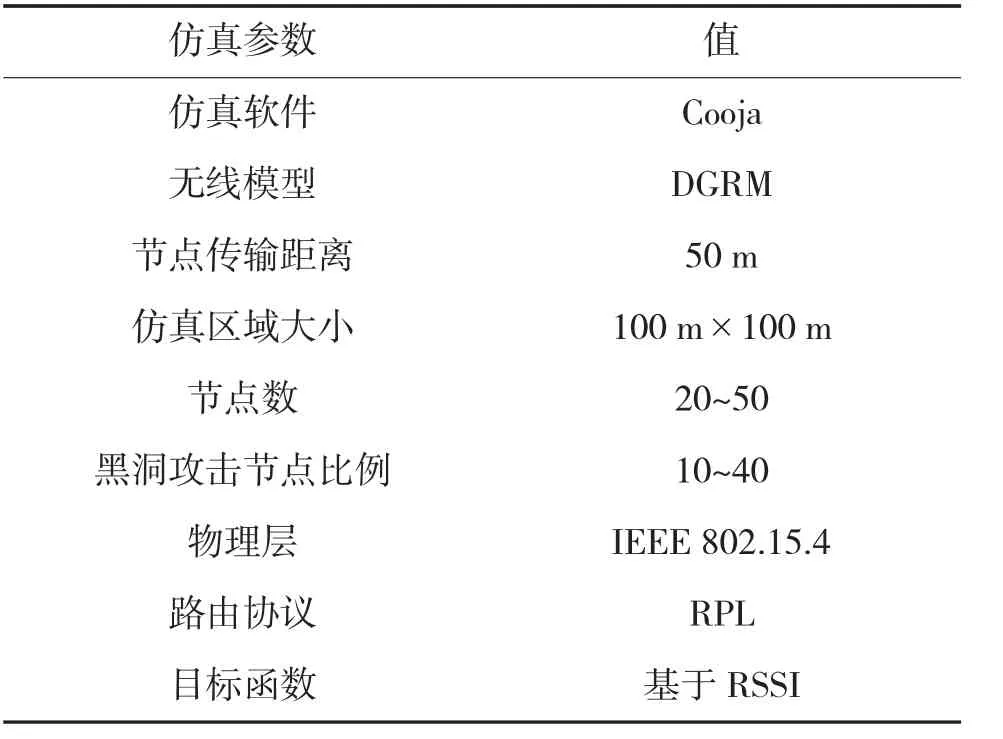

3.1 仿真環境

利用Contiki3.0[14]操作系統和Cooja[15]仿真器建立仿真平臺。在區域內部署20~50 個節點。所有節點為靜態節點。所有節點引用有向無線媒介(Directed Graph Radio Medium,DGRM),因此,節點能夠設置RSSI 值,具體的仿真參數如表3 所示。

表3 仿真參數

引用數據包傳遞率作為性能指標,數據包傳遞率等于BR 所接收的數據包數與網絡內節點所產生的數據包總數之比。

3.2 數據分析

3.2.1 實驗1

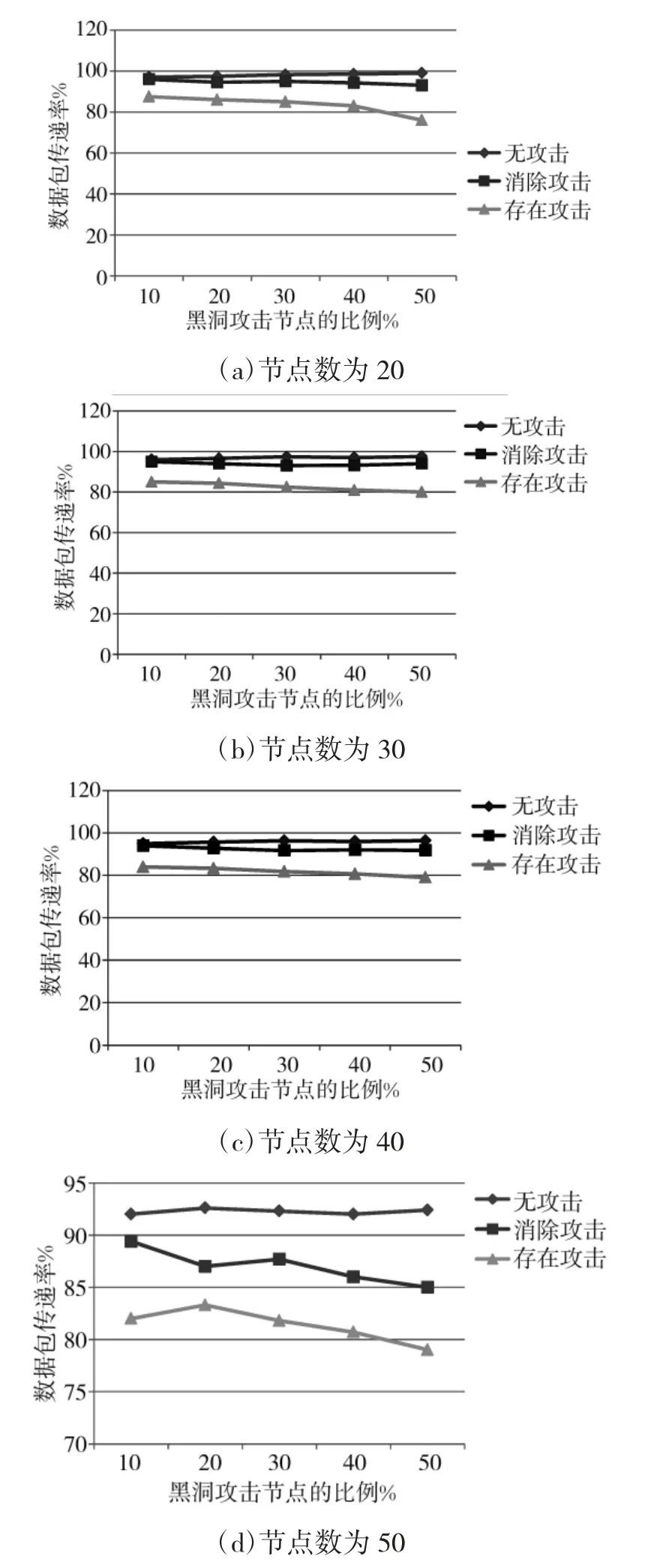

本次實驗分析惡意節點數對數據包傳遞率的影響。如下頁圖4 所示,圖4 分別顯示了節點數為20、30、40 和50 四類情況。

從圖4 可知,節點密度的增加使數據包傳遞率總體呈下降趨勢。例如,對比圖4(a)和4(d)不難發現,在10%黑洞攻擊節點條件下,20 個節點的環境下(圖4(a))的數據包傳遞率高于50 個節點環境(圖4(d))。原因在于:節點數越多,密度越大,數據包間的傳輸干擾越大,網絡擁塞越嚴重,進而降低了數據包傳輸。

此外,圖4 還顯示了沒有惡意節點的攻擊、攻擊消除后以及存在攻擊3 種情況下的數據包傳遞率。從這3 種情況下的數據包傳遞率數據可知,存在攻擊下的數據包傳遞率最低,而經過攻擊檢測消除后,數據包傳遞率得到有效提升。例如,在圖4(d)中,當50%的惡意節點時,存在攻擊環境下的數據包傳遞率只有72%。經攻擊消除后,數據包傳遞率提升至約86%。這也說明,通過檢測黑洞攻擊節點,并將其隔離,能夠有效地提升數據包傳遞率。

圖4 攻擊節點對數據包傳遞率的影響

3.2.2 實驗2

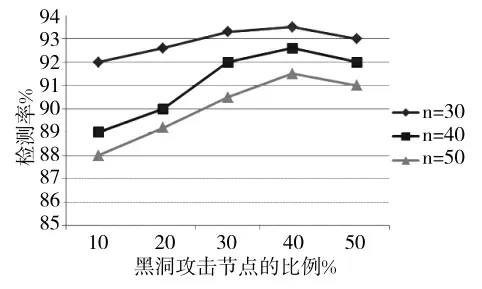

本次實驗分析對黑洞攻擊節點的檢測率。檢測率等于所檢測到的黑洞攻擊節點與總的黑洞攻擊節點之比。

從圖5 可知,提出的VMBAD 算法能夠有效地檢測黑洞攻擊節點。當有50%的黑洞攻擊節點時,對黑洞攻擊節點的檢測率達到90%以上。此外,觀察圖5 可知,節點數越多,檢測率越大。原因在于:黑洞攻擊節點越多,更容易發現攻擊節點。

圖5 對黑洞攻擊節點的檢測率

4 結論

針對RPL 協議的黑洞攻擊節點問題,提出基于投票檢測黑洞攻擊節點算法。先通過觀察鄰居節點的行為,再構建嫌疑節點列表,并利用投票法進一步判斷嫌疑節點是否為黑洞攻擊節點。仿真結果表明,通過排除黑洞攻擊節點,提高了數據包傳遞率。

VMBAD 算法是利用節點捕獲RSSI 值為依據,并利用改進的投票法進行黑洞攻擊檢測。不容忽視的是:RSSI 值容易受到外界環境的影響。然而,VMBAD 算法是通過比較鄰居節點的RSSI 值進行檢測黑洞攻擊。盡管RSSI 值受到外界影響,但是處于同一區域的鄰居節點的RSSI 值所受的影響可能是相同的。

后期,將進一步分析RSSI 值的精度對檢測性能的影響,這將是后期的研究工作方向。