常態(tài)化疫情防控下定點醫(yī)院網(wǎng)絡安全架構的設計與技術運用

沈彤,萬振(通信作者)

天津大學海河醫(yī)院 (天津 300350)

近年來,互聯(lián)網(wǎng)、云計算、物聯(lián)網(wǎng)等技術的興起和發(fā)展不僅改變著世界,也在影響整個醫(yī)療行業(yè),醫(yī)療信息數(shù)字化建設的新變革與新挑戰(zhàn)已經(jīng)來臨。隨著醫(yī)聯(lián)體的蓬勃發(fā)展及互聯(lián)互通平臺的搭建,各級醫(yī)療機構之間、醫(yī)療機構與患者之間、診療與公共衛(wèi)生系統(tǒng)之間的邊界正在慢慢消失、消融。后疫情時代智慧醫(yī)院的建設、全民健康的融合發(fā)展、“互聯(lián)網(wǎng)+”醫(yī)療的全面鋪開等互聯(lián)網(wǎng)浪潮所帶來的創(chuàng)新業(yè)務模式,促使醫(yī)療信息數(shù)字化建設打破圍墻思維擁抱互聯(lián)網(wǎng),隨之而來的信息化安全問題也以全新的面貌展現(xiàn)在我們面前[1]。

1 網(wǎng)絡安全架構建設背景

突如其來的新型冠狀病毒肺炎疫情不僅打亂了人們的正常生活秩序,也全面影響著全球互聯(lián)網(wǎng)安全的發(fā)展,在數(shù)字時代疫情、網(wǎng)情、輿情等多種因素的共同作用下,全球網(wǎng)絡安全的形勢更為嚴峻,面臨著各種新的挑戰(zhàn)。我院是天津市一家以治療呼吸系統(tǒng)疾病為主,集醫(yī)療、教學、科研為一體的大型三級甲等綜合醫(yī)院,承載著天津市新型冠狀病毒肺炎患者的收治任務。在疫情期間,院內(nèi)信息化網(wǎng)絡系統(tǒng)安全穩(wěn)定運行且經(jīng)受住了各種考驗。此次疫情不僅改變了人們就醫(yī)問診的習慣,而且使人們逐步意識到通過互聯(lián)網(wǎng)的遠程無接觸式診療方式或許會成為未來醫(yī)療的重要發(fā)展方向。隨著疫情的好轉,我院各項診療業(yè)務逐步恢復正常,加之后期智慧醫(yī)院數(shù)字化轉型建設的需求,以往與外界物理隔離的局域網(wǎng)運行模式已經(jīng)滿足不了未來醫(yī)療數(shù)字化發(fā)展的需求,急需實現(xiàn)與外界的互聯(lián)互通[2]。基于此,我院根據(jù)實際網(wǎng)絡安全需求,結合傳統(tǒng)業(yè)務特性及新型數(shù)字化診療業(yè)務轉型的新邏輯,建立了一套符合自身系統(tǒng)安全需求的網(wǎng)絡安全保障體系架構,以綜合提升系統(tǒng)的安全保障能力和防護水平,確保各系統(tǒng)接入互聯(lián)網(wǎng)后的安全穩(wěn)定運行。

2 網(wǎng)絡安全架構的分析規(guī)劃與技術運用

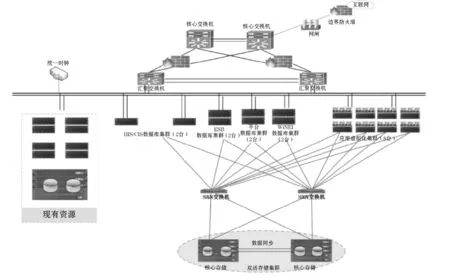

目前,我院運行的信息系統(tǒng)承載著醫(yī)院的醫(yī)院信息系統(tǒng)(hospital information system,HIS)、實驗室信息系統(tǒng)(laboratory information system,LIS)、醫(yī)學圖像獲取與通信系統(tǒng)(picture archiving and communication systems,PACS)、電子病歷系統(tǒng)(electronic medical record,EMR)等核心業(yè)務,并傳輸和存儲著大量醫(yī)療敏感信息,面對互聯(lián)互通后來自信息系統(tǒng)內(nèi)、外部的各種安全威脅,需要分析網(wǎng)絡運行現(xiàn)狀、搜集匯總存在問題、研討規(guī)劃可實行的方案,在完全符合信息安全等級保護(簡稱“等保”)工作的前提下,建立多層級、多維度、高可用的網(wǎng)絡安全架構體系,包括終端安全、邊界安全、網(wǎng)絡識別、威脅檢測、安全運營與監(jiān)管、其他輔助網(wǎng)絡安全技術等[3],見圖1。

圖1 基于等保合規(guī)要求的網(wǎng)絡安全體系的建立

2.1 終端安全

我院此次采用第三代主動安全引擎對網(wǎng)絡進行加固。與以往第一、二代主要針對木馬病毒等惡意程序的單純殺毒引擎不同,第三代安全引擎可通過特定的算法和規(guī)則體系,變被動為主動,對本地的程序和文件主動進行風險分析和行為控制,再通過對“內(nèi)存指令控制流的檢測”來判斷內(nèi)部網(wǎng)絡內(nèi)是否有惡意行為發(fā)生,這已大大超出了傳統(tǒng)殺毒引擎的概念范疇,能夠更有效地預防攻擊行為,可更好地實現(xiàn)對所有漏洞和后門的主動防護。

2.2 邊界安全

通過在內(nèi)部局域網(wǎng)絡與互聯(lián)網(wǎng)出口邊界架設防火墻可以提供限制訪問控制,禁止139、445等特定端口的危險數(shù)據(jù)流通信,有效控制木馬、勒索病毒等對內(nèi)部網(wǎng)絡的危害,避免其在目標主機上被執(zhí)行。接受進出保護的網(wǎng)絡數(shù)據(jù)流會根據(jù)防火墻的訪問控制策略進行管控,不僅可以保護網(wǎng)絡資源不受外部侵入,還能攔截被保護網(wǎng)絡向外傳送的有價值信息。

網(wǎng)閘是可以實現(xiàn)物理隔離的網(wǎng)絡邊界設備。在內(nèi)網(wǎng)隔離區(qū)(demilitarized zone,DMZ)區(qū)域邊界架設網(wǎng)閘可隔離依據(jù)協(xié)議進行的信息交換,而只允許以數(shù)據(jù)文件形式進行的無協(xié)議數(shù)據(jù)擺渡。在實際應用中,通過優(yōu)化與天津市衛(wèi)生健康委員會數(shù)據(jù)報送系統(tǒng)之間架設的網(wǎng)閘,不僅實現(xiàn)了僅限于遠端特定主機與內(nèi)部指定數(shù)據(jù)庫1521、1433開放端口的單向通信,而且實現(xiàn)了以只讀方式進行信息傳輸,并只對特定的應用程序產(chǎn)生的信息進行傳輸控制,兩個系統(tǒng)獨立存在、互不干擾,不存在通信的物理連接、邏輯連接,可起到很好地保護雙方主機的作用。我院核心網(wǎng)絡架構及邊界安全設計圖見圖2。

圖2 核心網(wǎng)絡架構及邊界安全設計圖

2.3 網(wǎng)絡識別

2.3.1 網(wǎng)絡資產(chǎn)識別

網(wǎng)絡資產(chǎn)是安全策略保護的對象。院內(nèi)所有在網(wǎng)設備主機均有詳細的資產(chǎn)明細,服務器單獨規(guī)劃管理VLAN 地址段,每臺交換機設備均設置獨立的管理IP。網(wǎng)絡威脅正是利用資產(chǎn)自身的脆弱性,對網(wǎng)絡發(fā)動攻擊形成安全風險,對資產(chǎn)的有效管理是網(wǎng)絡安全管理中最基礎且重要的工作之一,完備的資產(chǎn)識別技術與可視化的資產(chǎn)管理工具相結合,可以有效地幫助管理員提高安全信息管理能力。

2.3.2 網(wǎng)絡流量識別

網(wǎng)絡威脅的發(fā)生往往會引發(fā)網(wǎng)絡流量的各種異常現(xiàn)象,在邊界關鍵位置部署流量監(jiān)測設備,通過檢查網(wǎng)絡數(shù)據(jù)包的源端口號和目的端口號、有效載荷流量分析等方法及時分離出威脅信息數(shù)據(jù)流,必要時采取有效的針對性處置措施。

2.3.3 網(wǎng)絡用戶身份識別

身份識別是系統(tǒng)權限分配、流量訪問控制和上網(wǎng)行為分析的管理基礎。依靠MAC 地址、IP 地址、賬號、密碼等傳統(tǒng)的身份信息識別方式已經(jīng)無法滿足身份識別的安全準入需求。按照等級保護2.0工作的要求,應加強系統(tǒng)密碼管理及系統(tǒng)使用人員的身份準入。我院引入了Ukey 認證登錄,每一名醫(yī)務人員在操作系統(tǒng)前均需使用自己的Ukey 進行認證登錄,同時,系統(tǒng)使用者登錄時間、登錄主機、記錄操作行為均可被記錄,并可保留半年日志,這利于事后進行大數(shù)據(jù)綜合行為分析,發(fā)現(xiàn)梳理危險賬戶。

2.4 威脅檢測

2.4.1 網(wǎng)絡入侵檢測

網(wǎng)絡入侵檢測可視為對網(wǎng)絡資源惡意使用行為進行識別和響應處理的一種技術,主要用來保護院內(nèi)關鍵系統(tǒng)應用的服務器,可通過硬件或軟件對數(shù)據(jù)流進行檢測并與系統(tǒng)中的入侵特征數(shù)據(jù)庫進行比對,一旦發(fā)現(xiàn)攻擊跡象會根據(jù)安全策略通知管理員立即做出反應。

2.4.2 流量威脅檢測

流量威脅檢測技術基于網(wǎng)絡流量分析,為管理員提供識別發(fā)現(xiàn)漏洞利用、高級木馬通信、地址解析協(xié)議(address resolution protocol,ARP)攻擊、數(shù)據(jù)竊取等提供有效的監(jiān)控手段,解決網(wǎng)絡中安全措施無法發(fā)現(xiàn)解決的問題。

2.4.3 網(wǎng)絡安全掃描

在新系統(tǒng)上線前操作系統(tǒng)補丁已經(jīng)更新到最新,通過對全網(wǎng)進行網(wǎng)絡安全掃描可檢測到計算機系統(tǒng)和網(wǎng)絡設備安全性方面的脆弱點,從而發(fā)現(xiàn)安全隱患和可以被利用的漏洞,并通知管理員按需進行漏洞升級,及時修復。

2.5 安全運營與監(jiān)管

通過態(tài)勢感知平臺實現(xiàn)日常網(wǎng)絡安全運營與監(jiān)管。態(tài)勢感知是一種以安全大數(shù)據(jù)為基礎,基于環(huán)境的動態(tài)、整體洞悉安全風險的能力,可從全局視角提升對安全威脅的發(fā)現(xiàn)識別、理解分析及響應處置能力。通過態(tài)勢感知,可提前預判各系統(tǒng)主機與外部通信時的風險,能夠及時發(fā)現(xiàn)各種網(wǎng)絡威脅與異常,快速判別威脅的攻擊目的、路徑及手段,建立安全預警機制,完善風險控制、應急響應和整體安全防護。

2.6 其他輔助網(wǎng)絡安全技術

2.6.1 數(shù)據(jù)加密

數(shù)據(jù)加密技術不僅是基本的網(wǎng)絡安全技術,也是信息安全的核心,通過變換和置換等方式將被保護的信息置換成密文后在網(wǎng)絡中傳輸,即使被截獲也可以保證內(nèi)容及信息不被認知,該技術是實現(xiàn)數(shù)字認證的關建途徑和手段。

2.6.2 日志審計

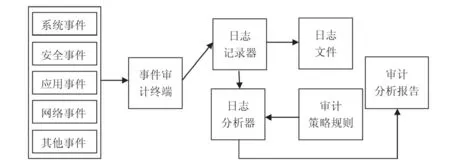

日志被用于故障檢測和入侵檢測,反映安全攻擊行為,可提供事中追蹤、事后追查和溯源,并進行調(diào)查取證,實現(xiàn)設備的安全運行。院內(nèi)網(wǎng)絡審計在具備審查統(tǒng)方功能的基礎上,增加了系統(tǒng)事件、安全事件、應用事件、網(wǎng)絡事件、其他事件通過日志記錄器、日志分析器制定的審計策略規(guī)則進行日志文件的審計,并生成審計分析報告,并按等保要求保存6個月以上。日志審計流程圖見圖3。

圖3 日志審計流程圖

2.6.3 上網(wǎng)行為管理

上網(wǎng)行為管理可以深度識別互聯(lián)網(wǎng)訪問流量中的應用、用戶及內(nèi)容,實現(xiàn)對瀏覽、訪問、上傳、下載、接收和外發(fā)行為的精細化控制和審計,同時具備屏蔽非法網(wǎng)站的訪問、控制上網(wǎng)時段、外發(fā)信息監(jiān)控審計避免泄密等功能,還可以有效管理帶寬限制嚴重消耗帶寬的應用,保障整體網(wǎng)絡帶寬均衡使用及運行順暢。

2.6.4 災備技術

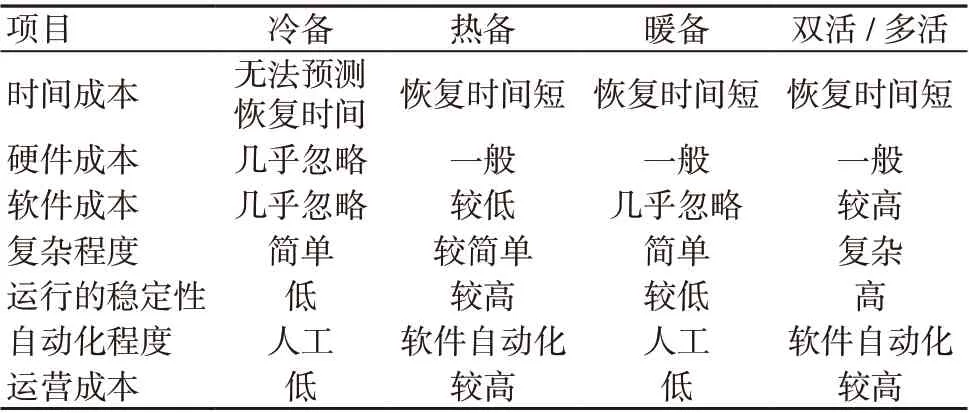

即使具備非常完善的信息系統(tǒng)安全防護體系,也無法徹底消除風險,系統(tǒng)網(wǎng)絡有可能發(fā)生極小概率事件,數(shù)據(jù)災備即為最后一道保障,多一份備份或備份副本,就多一份恢復的可能,選擇合理適用的災備模式,可增強網(wǎng)絡數(shù)據(jù)的安全性。現(xiàn)階段網(wǎng)絡災備技術及特點見表1。我院現(xiàn)階段使用“冷備”+“雙活”的雙重災備方式,輔以Oracle 數(shù)據(jù)庫自帶的數(shù)據(jù)泵備份定期拷貝保存,并采用專用存儲介質進行離線備份,隨著新技術的發(fā)展及備份需求的增大,未來會考慮云備份等新型付費備份方式。

表1 網(wǎng)絡災備技術及特點

3 疫情期間網(wǎng)絡安全架構的應用效果

疫情期間產(chǎn)生的新業(yè)務模式如遠程會診、遠程辦公、衛(wèi)生系統(tǒng)數(shù)據(jù)報送等均需對互聯(lián)網(wǎng)開放,無論是通過端口映射開放公網(wǎng)訪問,還是使用Vpn 打通遠程網(wǎng)絡通道,均在以往脆弱的網(wǎng)絡邊界上產(chǎn)生了很多安全隱患,增加了內(nèi)部網(wǎng)絡隱私數(shù)據(jù)的暴露風險。新的網(wǎng)絡安全系統(tǒng)的應用效果如下:(1)增加了網(wǎng)絡系統(tǒng)抵御外來入侵攻擊的能力,成功有效地避免了蠕蟲病毒、木馬病毒的侵入,保護了數(shù)據(jù)安全,使院內(nèi)的網(wǎng)絡系統(tǒng)運行更加牢固可靠;(2)理清了在用資產(chǎn),清晰明確使用責任人,方便后期管理;(3)培養(yǎng)了醫(yī)務人員良好的用網(wǎng)習慣,這也為后期向數(shù)字化智慧醫(yī)院轉型奠定了安全基礎。

4 總結

網(wǎng)絡安全的新技術、新場景進入多元化發(fā)展階段,對更高級別安全的需求也進入爆發(fā)式的增長期,以往的網(wǎng)絡安全只是針對封閉的網(wǎng)絡環(huán)境,采用邊界防御即可解決問題,但在復雜的互聯(lián)網(wǎng)新思維趨勢下,應從全新的視角審視網(wǎng)絡安全問題,構建更加健全完善的網(wǎng)絡安全體系,更好地為醫(yī)院的醫(yī)療工作保駕護航[4]。