基于局部差分隱私的物聯網敏感數據泄露控制

朱丹紅,程 燁

(福州大學數學與計算機科學學院,福建 福州 350108)

1 引言

物聯網指代“物與物之間連接而成的互聯網絡”,是一種建立在互聯網基礎上的衍生網絡,也可以作為互聯網的拓展物[1]。其客戶端雖然可以延伸到實物,但是其核心部分依舊是互聯網數據。作為現代社會重要的組成部分,物聯網保留了射頻識別技術、激光掃描技術、紅外傳感技術等,可以實現互聯網連接、定位、追蹤等,其提供的數據能夠滿足社會生產和企業運營等多方面的需要。為了保證社會公共信息以及私人信息的安全性,必須完善物聯網敏感信息保護技術[2]。而一旦出現敏感數據泄露,很有可能造成隱私信息泄露及篡改。目前國內外針對物聯網敏感數據問題,已經衍生出了大量的物聯網安全防護手段,不法分子很難突破外圍的安全防護[3]。但是物聯網敏感數據泄露的情況依舊存在,根據調查顯示截止到2020年3月,我國物聯網敏感數據泄露事件累積超過25萬起,社會企業直接經濟損失超過1000億,其中內部數據泄露事件所占比例超過60%,可見當前物聯網敏感數據的保護方法還有待完善[4]。

為了滿足當前需求,不少專家學者都對物聯網敏感數據泄露控制方法進行了研究,例如基于動態污點跟蹤的敏感數據泄露控制方法[5]以及基于加權貝葉斯網絡的敏感數據泄露控制方法[6]等。但是這兩種方法由于對所有數據都進行了運算,導致工程量加大。在實際應用過程中發現,該方法的數據加密覆蓋率較低,難以在實際中得到廣泛應用。

針對該問題,基于局部差分隱私的物聯網敏感數據泄露控制方法。將局部差分隱私技術用于物聯網敏感數據保護與泄露控制過程中,可以對物聯網用戶終端信息尤其是敏感數據進行多方位的保護和權限監控,可以有效保障物聯網敏感數據安全,杜絕數據泄露情況的發生。

2 物聯網敏感數據泄露控制

2.1 物聯網數據挖掘

由于物聯網數據呈現海量化,因此需要進行物聯網數據挖掘,將數據挖掘結果作為后續敏感數據泄露控制方法設計的基礎。其具體過程如下:

數據挖掘作為安全控制數據的來源,是物聯網數據鏈的生成形式[7]。傳統數據挖掘方式因為自身采樣率過高,導致數據采集負荷量過高,因此在進行數據挖掘過程中,需要對物聯網數據鏈進行簡化[8],其簡化思想為:對當前物聯網數據鏈首尾端進行連線,獲取數據最小量值,并提取最大的間隔值dmax,將其如限差值δ進行對比,如果dmax小于δ,則將當前數據鏈中間數據點抹去,否則保留當前dmax數據點并將其用作數據鏈邊界。所有數據點按照A和B標號,依靠豪斯多夫距離建立連接,連接公式為

(1)

將dmax帶入公式距離可以將其簡化為

(2)

在簡化物聯網數據鏈之后,進一步對數據鏈距離進行估計,設計基于鏈距離估計的物聯網數據挖掘方法。假設數據點A與B的相似距離為E={e1,e2,e3,…,en},物聯網數據鏈數量為N,n=N/2。為了提升數據挖掘效果,首先需要定義數據點的離群因子[9],描述為

(3)

式中,L(·)表示離群因子復雜度,T表示轉置wT局部離群點,λ為局部離群系數,zi(w)表示離群點分布描述函數。

在此基礎上,需要對離群因子進行排序,將排序時間復雜度設為fi,獲取離散因子排序結果[10],計算公式如下

(4)

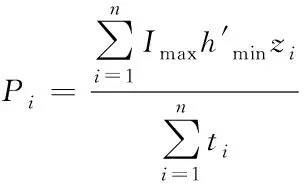

以離散因子排序結果為基礎,對物聯網數據鏈距離重新估計,計算公式為

(5)

在t時刻,數據挖掘節點i在云平臺中進行物聯網數據挖掘的頻率利用下式進行計算

(6)

式中,Di(t)表示物聯網數據分布函數,Dn(t)為數據密度描述性函數,Dk(t)表示數據挖掘代價函數。

基于物聯網數據鏈距離重估計結果,令數據挖掘頻率最大化[11],數據鏈距離最小化,得到數據挖掘結果,表示為

(7)

2.2 敏感數據檢索

在獲取到物聯網數據后,為減少計算量,需要在物聯網數據集中檢索敏感數據,以實現后續對于物聯網敏感數據泄露控制[12]。敏感數據檢索首先需要按順序進行數據存儲,進而記錄關鍵詞出現頻率和位置起始端的偏移量。其核心設計步驟如下:

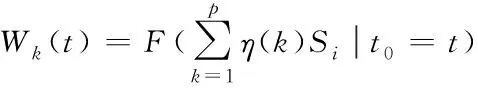

第二步,文檔化結束后,對當前數據的分詞部分進行處理,中英文連詞部分需要隔開,以此建立規范化的檢索格式,計算公式如下

(8)

式中,η(k)表示檢索到第k種敏感數據的決策函數,Si為中英文連詞分隔函數。

第三步,根據上述建立的規范化的檢索格式,建立敏感數據檢索序列,表示為:

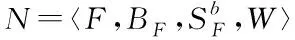

(9)

第四步,以檢索序列為基礎,對數據庫中的數據進行檢索,構建物聯網敏感數據集,表示為

(10)

由于文檔內部存有獨立且唯一的安全性保密檢索,根據不同的文檔形式可以直接定位文檔內容位置,以保證遠程信息和擴展信息需要。

2.3 基于局部差分隱私的泄露控制

在檢索到物聯網敏感數據后,為保證數據安全性,需要對物聯網敏感數據集進行加密處理。由于一般的差分隱私模型以用戶為中心,網絡服務商對隱私信息進行聚合,從而構建隱私數據庫,通過對數據庫添加噪聲從而發布具有噪聲的信息,并提供相應的查詢服務。但是,在以上過程中,由于可能存在可信度較低的第三方服務商,因而仍有可能會面臨較大的信息泄露風險,例如服務商內部員工泄露和遭受惡意攻擊。

而局部差分隱私思想的提出與應用能夠較好地解決以上問題,局部差分隱私針對不可信第三方服務商,通過對用戶端發送的數據進行擾動,在服務器端聚合擾動數據的方式來提供差分隱私保障。其實現步驟如下:

1)初始化:假設一個q階的雙線性群為Gq,群生成元為g。隨機選擇兩個加密參數α與β,則主鑰K=(β,gα),則物聯網敏感數據集初始化公式為

PK=〈Gq,g,h=gβ,e(g,gα)〉

(11)

2)數據擾動

假設一共有n個用戶,則一個隱私算法J及其定義域Dom(J)與值域Ran(J),假如兩條查詢記錄為l,l′∈Dom(J),利用隱私算法J得到兩個相同的結果l*,則J滿足ε(局部差分隱私)

Pr[J(l)=l*]≤eε×Pr[J(l′)=l*]

(12)

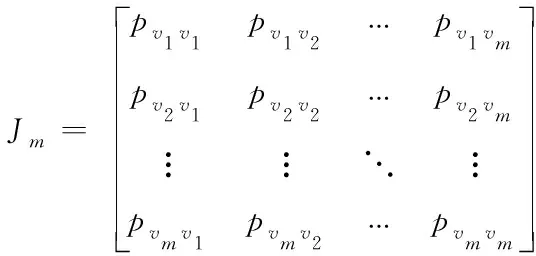

雖然上述能夠從理論方面保障隱私算法滿足局部差分隱私,但是需要引入數據擾動機制保障局部差分隱私的實現,而其中關鍵是構造一個響應矩陣。假設用戶屬性集合Sj具有m個屬性值,分別用s1,s2,s3,…,sm表示,若Sj=vi(i=1,2,3,…,m),擾動數據為p,則擾動矩陣為

(13)

3)明文加密:實現局部差分隱私之后,需要對明文進行加密,首先定義明文的訪問樹λ。定義訪問樹中的每個非葉子節點x隨機訪問一個多項式P(x),該節點的門限為[dx,nx]。假設根節點為r,隨機選取一個常數s,將其設為Pr(x)的常數系數,即Pr(0)=s。對于根節點以上的節點y,與其對應的多項式一律滿足

Px(0)=Pparent(x)(index(x))

(14)

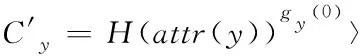

利用上述思路,自下而上構建明文的訪問樹λ。則物聯網敏感數據集加密密文為

CT=〈λ,Me(g,g)αs,C=hs,?y∈Y:Cy=ggy(0),

(15)

4)私鑰生成:當新用戶j申請入網之時,系統會隨機分配給用戶一個私鑰uj。假設該用戶屬性集合為Sj,用戶的獨有屬性o∈Sj,如果o∈La,Lj表示用戶安全屬性集合,那么用戶j會獲得密鑰中心分發的私鑰為

Ka=(?o∈Sj∩La:Di=g1uj·Vi·Ta,i)

(16)

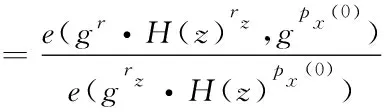

5)解密:假設節點z為明文訪問樹的葉子節點,密文為CT,私鑰Ka中包含了用戶屬性集合Sj,z是密文CT中訪問控制樹的節點,則o=attr(z)表示節點z關聯的屬性值,如果o∈S,則解密算法如下

(17)

如果o?S,則定義:

DecryptNode(CT.K,z)(CT.K,z)=⊥

(18)

根據以上步驟,按照自上而下方式一直從葉子節點計算至根節點,得到:

e(g1,g2)uj·v0=e(g1,g2)uj·s

(19)

基于上述結果對加密密文進行解密,獲取明文ET,其計算公式為:

ET=e(C,D)/e(g1,g2)uj·v0

=e(g1,g2)τ·s+uj·s/e(g1,g2)uj·s=e(g1,g2)τ·s

(20)

通過數據初始化、數據擾動、明文加密、私鑰生成、解密等多個步驟實現物聯網隱私數據泄露控制,避免了敏感數據在傳輸過程中被攔截、復制和篡改的危險,使得敏感數據安全性得到了較大提高。

3 仿真測試

為了驗證本文提出的基于局部差分隱私的物聯網敏感數據泄露控制方法的實際應用效果,進行仿真測試。測試環境如下:

3.1 測試環境

測試環境如下:

本次實驗在Inter(R) Core(TM) i7-3770 CPU @3.4GHz、內存為8G、硬盤容量為512G的Windows 10上進行。仿真測試軟件為MATLAB 7.0,實驗數據為某一大型物聯網服務商的后臺數據,在獲取樣本數據過程中,剔除損壞以及重復數據,保證其能夠在仿真平臺上順利運行。

3.2 測試指標

此次實驗主要應用性能對比測試的方式進行,將文獻[5]基于動態污點跟蹤的敏感數據泄露控制方法以及文獻[6]基于加權貝葉斯網絡的敏感數據泄露控制方法作為實驗對比方法。通過測試物聯網敏感數據檢索查全率與查準率、加密覆蓋程度以及非法操作定位精度,確定不同方法的綜合性能。

3.3 測試結果分析

首先比較不同方法的查全率與查準率,結果如圖1和圖2所示。

圖1 查全率比較

圖2 查準率比較

分析圖1與圖2可知,研究方法的物聯網敏感數據檢索查全率在82%-98%之間,查準率在94%-98%之間,說明該方法的物聯網敏感數據檢索查全率與查準率均高于實驗對比方法,能夠精準全面地檢索到物聯網敏感數據。

在上述實驗的基礎上對三種方法應用后的物聯網敏感數據加密覆蓋程度進行測試,其結果如圖3所示。

從圖3可以看出,在對物聯網敏感數據加密覆蓋度對比測試中,不同方法的加密覆蓋度不同。經過比較可知,研究方法的加密覆蓋度明顯高于實驗對比方法,足以證明該方法在進行物聯網敏感數據泄露控制過程中,具有更高的覆蓋面,適合海量物聯網隱私數據泄露控制。

利用服務端軟件生成非法操作訪問,監測不同方法的非法操作定位精度,比較結果如下:

表1 非法操作定位對比

根據表1數據可以清晰地看出,隨著攻擊量的上升,三種方法的非法操作定位準確度均出現下降趨勢,但是研究方法的整體準確率依舊維持在95%以上,說明該方法能夠準確定位非法操作。

4 結束語

隨著現代科技的飛速發展,物聯網作為傳感網絡和數據網絡的產物,成為現代互聯網產業重要的組成部分。物聯網隱私數據的安全監管是企業生產安全的前提條件,為有效提高物聯網數據安全性,提高敏感數據保護范圍,設計基于局部差分隱私的物聯網敏感數據泄露控制方法。主要通過數據初始化、數據擾動、明文加密、私鑰生成、解密等多個步驟實現物聯網隱私數據泄露控制。實驗結果表明,該方法對于物聯網敏感數據檢索的查全率與查準率高,可以有效提高數據加密覆蓋度,更能提高風險訪問事件位置的定位成功率。