視頻監控網絡安全檢測技術研究與應用

◆段偉恒 張永元 考其瑞

(北京天防安全科技有限公司 北京 100086)

視頻監控在各行業已經得到廣泛應用和高速建設發展,但視頻監控網絡信息安全問題日益凸現,需要充分認識加強視頻監控安全管理工作的重要性和緊迫性,應對網絡的安全性進行檢測評估[1],在多個方面著手采取必要措施,切實提升對視頻監控安全的態勢掌控能力[3]。本文針對各行業視頻監控網絡常見安全問題,研究提出針對視頻監控網絡的安全檢測技術,幫助管理者提升網絡的整體安全性。

1 我國各行業視頻監控網絡安全常見問題

目前,各行業視頻監控網絡建設過程中,前期重點是放在建設上,安全的規劃與管理沒有跟上,導致視頻監控網絡的安全問題比較突出,主要表現在:

(1)網絡資產管理困難。資產管理是解決視頻監控網絡安全問題的前提,由于網絡結構復雜、設備種類繁雜且數量龐大,視頻監控網絡內部資產底數不清,管理效率低下。

(2)弱口令問題嚴重:很多設備使用出廠默認口令或弱口令,導致前端設備弱口令問題普遍存在。

(3)設備漏洞突出:設備普遍存在漏洞,但漏洞修復整改工作量龐大,整改難度高,且在短時間內難以根除。

2 視頻監控網絡安全檢測技術

視頻監控網絡的資產組成分布及網絡架構有別于傳統PC 網絡,針對視頻監控網絡中的安全問題,需要在全面梳理設備資產的基礎上,進行針對性的弱口令及漏洞的檢測。

2.1 視頻監控網絡資產識別與管理技術

資產管理是所有網絡安全建設的基礎,首先需要快速、準確、全面的發現網絡中各類資產,進而進行精確的資產類別識別,為后續的安全檢測提供基礎。

2.1.1 資產發現-大規模網絡快速掃描技術

針對視頻監控網絡的組網特點,融合ICMP 掃描、半開端口掃描(half-open scanning)、多線程的并發掃描、分布式掃描等技術,實現在幾分鐘內完成一個B 類網段范圍的資產發現檢測。

2.1.2 資產信息采集-端口掃描評測

結合多線程并發掃描、SYN 半開掃描等方式實現端口快速掃描。掃描端口需涵蓋大多數品牌視頻設備、視頻應用及常規應用開放的TCP、UDP 端口,例如80、443、554、8080、8443、21、22、123、161、8000、37777 等約400 個端口。

2.1.3 資產信息采集-應用服務與協議識別

視頻監控網絡應用服務識別主要包括常規應用協議識別(主要包括HTTP、HTTPS、FTP、TELNET、SSH、NTP、SNMP、各類數據庫應用等)、視頻類應用協議識別(主要包括SIP、RTSP、RTP、ONVIF 等視頻相關應用協議)、視頻設備私有協議識別(主要根據視頻設備廠商,按照廠商對外提供的標準接口,進行端口的協議識別與驗證)。

2.1.4 設備資產智能識別與分類

在協議識別完成之后,進行設備特征采集,然后對所有設備資產進行智能識別與分類。以特征指紋庫為基礎,將采集到的設備的信息與特征指紋庫進行匹配,進而判斷設備資產的種類。在特征指紋庫比對基礎上,結合機器學習與資產聚類智能分析等技術,進一步提升設備資產的識別與分類能力。

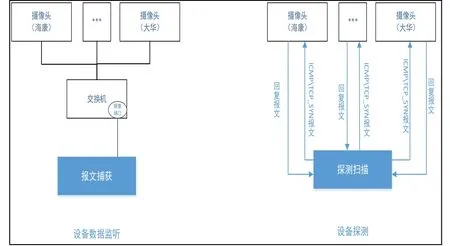

設備特征信息采集主要分為掃描和監聽兩種方式。掃描方式通過主動式發送探測數據,根據設備回復的報文數據進行分析采集。監聽方式一般通過抓取交換機鏡像端口的數據流量,獲取分析設備的通信報文。兩種方法的示意圖如圖1 所示。

圖1 設備資產報文信息采集方法

設備資產類別的識別主要分為兩部分:一是識別出設備類型;二是識別區分設備的品牌、型號等,以便于管理。

運用機器學習的方式處理設備特征,進行設備分類是近年來的一種常用方法。例如去掉報文中的報頭,而僅使用載荷部分作為特征,使用自編碼器進行無監督學習[5];分別在不同的時間粒度上,將同一設備的報文平均長度和發送頻率作為特征,使用PCA和K-means結合的方式,對設備進行粗粒度的分類[6]。

機器學習運用有監督或者無監督學習方式,對設備進行識別和分類。

(1)運用有監督學習的方式,對全部設備分類,找出視頻類設備。此處綜合監聽報文中的頭部和載荷的信息,對設備進行分類。用于機器學習的特征是長為18 的特征向量,具體信息如表1:

表1 報文頭部信息列表說明

機器學習采用RandomForest 方法。

(2)運用無監督學習的方式,將視頻類設備按品牌型號聚類,對數據通過歸一化的方式進行處理:

①按最大最小值進行線性歸一化。設df 為某特征在各樣本中形成的列表;在各樣本中df.max()是該特征最大值,df.min()是該特征最小值。則歸一化后的第k 個樣本值。

df_normalized[k]=(df [k]-df.min())/(df.max()-df.min())

其值域為[0,1]

②one_hot 編碼。由N 個新特征代替原特征,每個特征代表原特征的一種取值,且任意情況下有且只有一個樣本置1,其余置0。

③十六進制轉換為十進制。部分導出的屬性以十六進制顯示,需要轉化為十進制才能配合方法(1)使用。

機器學習部分,包括PCA(主成分分析)和DBSCAN(密度聚類)方法。其中密度聚類的好處是不需要指定待分成的類數,而只需要調節以下兩個參數:

①eps:領域距離閾值,當兩個樣本點之間的距離小于該值時認為二者互相在對方的鄰域內。

②min_samples:鄰域內最小樣本數。當某核心點的鄰域個數不小于min_sample 時,該點被稱為“核心點”。

在分類過程中,需要調節eps 的值。因為過小的eps 導致分成的類數過多,增加人工確認的成本;而過大的eps 導致不同型號的視頻類設備無法被分開。

2.2 視頻監控網絡弱口令檢測技術

弱口令檢測主要針對視頻監控網絡中的各類應用在設備(系統)登錄、視頻播放(RTSP)、ONVIF 通訊、telnet、ssh、SNMP 等應用通訊過程中是否存在未認證、內置賬戶及口令等方面。為了提升弱口令識別的檢測效率,在協議識別及資產識別的基礎上進行對應性的弱口令驗證檢測。

常規的弱口令檢測一般采用撞庫方式實現,即根據既定的密碼字典庫,對應用服務按照字典庫的設置,逐條進行登錄訪問驗證,對于部分應用,還可進一步采取暴力破解方式實現。該類技術一般可用于常規業務應用(例如Telnet、SSH、FTP、RDP、SNMP 等應用,甚至可針對部分數據庫類應用的弱口令檢測)。

在視頻監控網絡環境中,視頻類設備數量約占網絡中總資產的80%,大多數視頻設備具備認證失敗鎖定策略,因此對于視頻設備相關的弱口令(包含RTSP、ONVIF 等協議)檢測過程,需要采用更為精細、精確的檢測方式,弱口令字典庫應針對不同品牌的弱口令檢測設置,同時檢測產品應采用一定的技術措施,針對同一設備的弱口令檢測應保持一定的時間間隔,以防止造成設備鎖定而影響業務的正常運行。

2.3 視頻監控網絡漏洞檢測技術

2.3.1 傳統漏洞掃描技術

漏洞掃描是指基于漏洞數據庫,通過掃描等手段對指定的遠程或者本地計算機系統的安全脆弱性進行檢測。漏洞庫是漏洞掃描系統的最關鍵的組成部分,漏洞庫中的漏洞涉及各種操作系統、業務應用系統等各個方面,目前商用的漏洞庫條目基本在幾萬甚至十幾萬條,且在不斷增加。漏洞掃描系統會對被掃描的對象的設備開放的應用服務類別進行初步識別,然后根據漏洞庫的條目(或者參數設置的檢測類別等)對目標對象進行逐條檢測驗證,由于檢測的漏洞數量過于龐大,大多數漏洞掃描系統無法完成短時間內對大量設備和系統的漏洞掃描工作,因此目前常見的漏洞掃描系統在對大規模網絡進行漏洞掃描時,一般采取抽樣檢測部分設備系統、僅掃描部分指定漏洞、采用分布式部署等方式完成。

2.3.2 視頻監控網絡漏洞掃描技術

視頻監控網絡中設備數量龐大,采用傳統漏洞掃描系統無法滿足對大批量設備的快速掃描的需求。針對視頻監控網絡的設備和應用的特點,設計采用“基于設備資產類別的漏洞掃描技術”,依托精確的設備資產識別分類能力,將漏洞庫中的所有漏洞按照漏洞所影響的系統和對象進行重新組織分類,形成基于資產類別的漏洞規則庫,在掃描過程中,首先進行設備資產的快速發現和智能識別分類,然后根據設備的資產類型、業務應用類型、設備資產品牌等特征,從漏洞庫中選擇與設備對應的漏洞的列表,進行標靶式漏洞掃描檢測,檢測完成后生成檢測結果報告。

對于漏洞庫的重新組織是本技術實現的重要環節之一。首先解決漏洞與資產類別的關聯,甚至是設備廠商的關聯,視頻監控網絡占比最大是攝像頭,其漏洞跟廠商關聯性很大,如果在進行漏洞掃描時,如果不能識別攝像頭廠商,會導致大量的掃描時間花費在其他無關廠商的攝像頭上。因此,漏洞需要與資產類型甚至廠商進行關聯,根據設備的種類從漏洞庫中進行規則篩選,針對不同的設備種類只進行對應的漏洞的檢測,以實現精準化掃描。

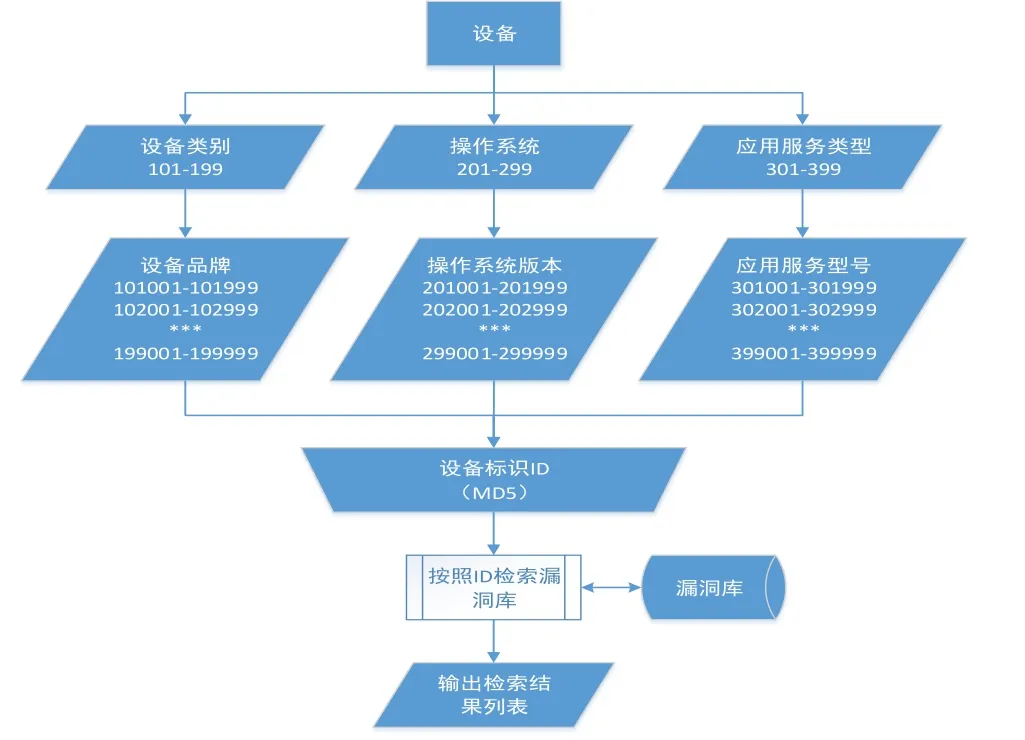

圖2 基于資產類別對應漏洞列表的實現過程

根據設備類別,結合操作系統、端口與應用、設備品牌、類型、型號、版本等詳細信息,按照一定的規則生成設備標識ID。漏洞庫中每個漏洞均包含該漏洞影響的設備標識ID,從而可按照設備標識ID 檢索出該設備可能存在的漏洞列表。

視頻監控網絡中設備資產占比最大是攝像頭設備,針對視頻監控網絡進行漏洞檢測過程中,依托精確的設備資產識別分類以及基于設備資產類別的漏洞檢測技術,相對傳統漏洞掃描技術可減少近80%的無用探測包,從而可以將漏洞掃描的效率大幅提升,同時大大減少對系統資源及網絡資源的消耗。

3 技術應用

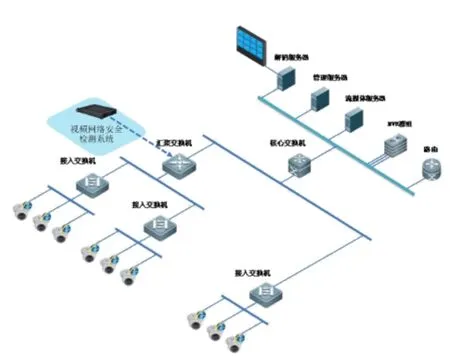

通過在實際的視頻監控網絡中驗證本技術的應用效果,將相關技術系統部署在一臺服務器設備中,接入試驗網絡中,對試驗網絡進行掃描檢測。試驗網絡環境中資產總數約5000 臺,其中視頻類設備約4000 臺。試驗網絡拓撲結構圖如圖3 所示。

圖3 技術應用測試拓撲結構圖

在試驗網絡中測試效果,能夠在1 小時內完成對整個網絡的資產發現與識別分類,同時完成弱口令檢測及漏洞檢測。資產設備分類識別準確率可達到90%以上,視頻類設備可以識別包含海康、大華、宇視、科達、天地偉業、華為、雄邁等約40 個品牌,從實際運行的效率上,遠超傳統類漏洞掃描產品的檢測效率。

目前該技術產品已經在全國公安的視頻監控網絡全面推廣應用,并且取得了良好的應用效果。