基于無線網絡的電子物證取證標準流程

顏云生 李厚君 王歡

關鍵詞:網絡空間安全;電子取證;電子物證;司法鑒定

中圖法分類號:D918 文獻標識碼:A

1引言

無線網絡具備移動性高、低成本、體積小、不需實體布建的特性,因此,無線網絡成為網絡空間安全犯罪的其中一種渠道。其中,關于無線網絡空間安全犯罪電子物證的4個特性:(1)無距離限制;(2)隱秘性、無實體化及匿名特性犯罪;(3)不易證實其來源及制作人難以確定;(4)非屬人類可直接感知、理解的內容。借由任何的司法偵查手段,其仍須證據證明,或以計算機相關軟硬件設備之輔助,才能達到人贓俱獲的目的,證明犯罪行為確屬其人。執法人員往往需要借助司法鑒定專業人才及其他協助,才能達到追求事實真相的目的,因此本文建構了一套電子物證取證標準作業程序,以傳統網絡犯罪為基礎,將電子物證取證標準作業程序應用于無線網絡偵查,以輔助國內司法調查人員或司法鑒定人員調查網絡空間安全犯罪。同時,通過標準及認證來獲得與加強取證結果和公信力,以強化數字取證單位的司法鑒定專業能力及法庭上公信力。

2文獻探討

2.1電子取證

計算機取證是利用通信科技及嚴謹的檢查程序,在計算機系統或者其他儲存媒體中,尋找犯罪相關證據或間接物證。計算機取證跟傳統的刑事取證相似,都是為了確認犯罪行為取證據,計算機取證的概念源自計算機刑事偵查,主要是在調查計算機犯罪時,尋找相關證據或是用來證明損害的證據。由于電磁記錄很容易被修改,計算機取證也需建立證物保護方式,以對計算機有關電子物證進行保留、識別、萃取、記錄及解讀等,從而確保取證前后的電子證據沒有被篡改,同時還原事件現場計算機物證及電子物證的原貌。經取證分析后的證據更可信及具有法律效應,并能作為法院審理犯罪案件的重要參考依據。

2.2電子物證

電子物證是指計算機儲存媒體中任何足以證明犯罪構成要件或關系的電子數字資料,為物理證據的一種,包括文字、圖片、聲音、影像等形態,具有可無限無差異性復制、原始作者不易確定、資料完整性驗證等性質,也稱計算機證據,即在計算機儲存媒體或網絡上以電磁記錄方式儲存且可供佐證犯罪的資料。電子物證包括電子郵件、數碼相片、ATM事務歷史記錄、文字編輯程序文件、實時通信程序對話記錄、互聯網瀏覽器歷史記錄、電子數據庫、計算機檔案備份、計算機內存內的內容、國際定位系統記錄、酒店及旅館的電子門鎖記錄、數字的影音檔案等。

2.3電子物證處理程序

電子取證是利用科學的方法對計算機等信息科技設備進行犯罪搜證,即使經過惡意或是無意刪除,都有被還原的可能性。但由于電子物證具有易篡改、易流失、難以搜集等特性,且容易被破壞,加上計算機設備的儲存空間越來越大等因素,司法偵查或鑒定人員容易因處理不當導致重要線索不易搜集,進而造成破案失敗。專家學者歸納出取證流程:準備工作、搜尋、保存、復原、分析、檢查、鑒定及呈現結果。因此,電子物證若能制定標準作業程序,將使司法檢警搜證人員在搜證時有依循的標準,所得證據將更具公信力。

3無線網絡安全及其威脅

由于無線網絡不受限于實體建筑與線路的阻隔,在加密技術不完善的狀況下,惡意者可以輕易攔截無線網域中的信號。以802.11無線網絡為例,其設計的架構產生了安全問題,原因如下。(1)無線通信的特性。攻擊者在無線電波涵蓋的范圍內進行通信內容的監聽。如果用戶未將傳送的信息進行加密,則入侵者很容易竊取通信內容。(2) WEP設計的問題。希望通過這種加密技術獲得數據安全性,由于設計等因素,實際效果無法100%保證數據內容的機密性。(3)設備安全管理措施不當。網絡設備出廠時都有一些預設的設定值,許多管理者與用戶將網絡設備即插即用,沒有更改系統內定的相關信息。這可能使攻擊者獲得設備的管理權限。

由于無線網絡具有一般網絡的特性,因此也會被一般網絡攻擊手法所攻擊,以下列舉無線網絡常見攻擊模式。(1)開放式系統攻擊。將無線網卡加入的服務域名設定成“ANY”,此時會發出信號詢問周圍是否有無線網絡存取點,若存取點被設定為對此類詢問有所反應,則此存取點就會發出響應至無線網絡卡,而此響應就包含SSID。利用此原理,攻擊者可編寫一個程序不斷對周圍廣播,發送詢問請求,即可獲得一個可用網絡的列表,進而繼續攻擊。(2)封閉式系統攻擊。攻擊者可以監聽附近無線網絡的通信內容以獲得信息。存取點會定時發出一種標志告知無線區網的使用者這個存取點的存在,在這信息封包里其中一項信息就是服務域名,因為此系統并未加密,所以攻擊者只要監聽到這些封包就可以獲取相關信息進行攻擊。(3)使用加密認證弱點。無線網絡用戶與基地臺會先配對所用的密鑰,但是雙方在傳送連結封包時未通過加密傳送,所以監聽者可以得到未加密的原文及加密后的密文,這兩項數據可以幫助攻擊者找出可能的密鑰以解開其他加密的封包。

4取證標準作業程序與案例分析

4.1無線網絡取證標準作業程序

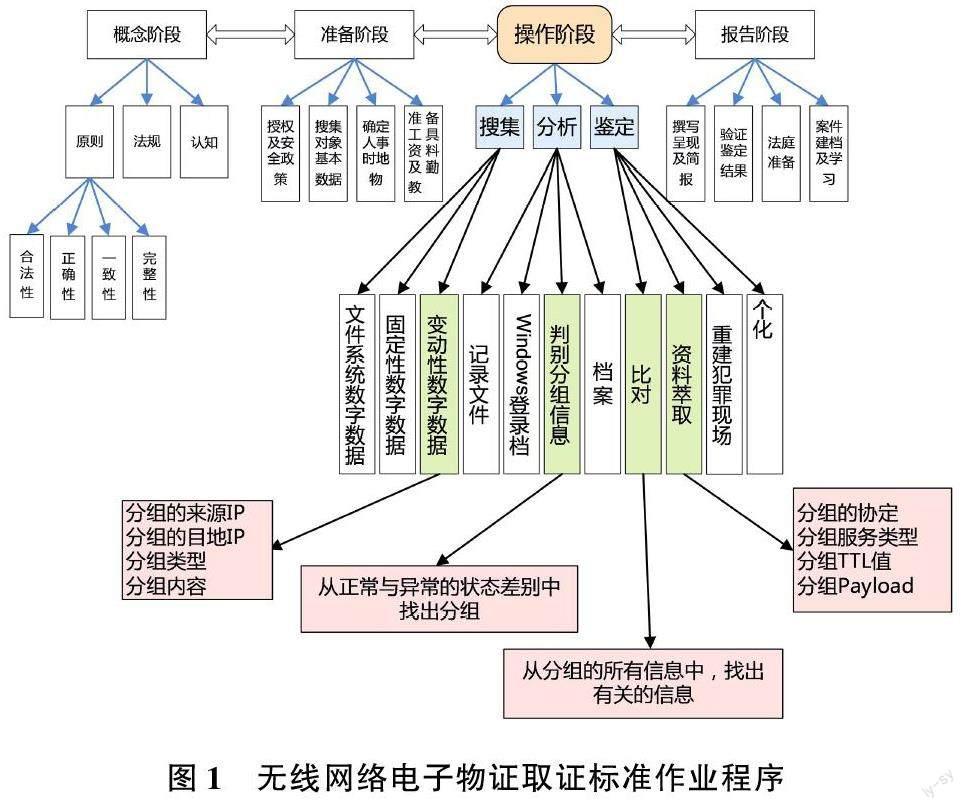

首先建立無線網絡電子物證取證標準作業程序,以供無線網絡相關犯罪案件的偵查參考,具體如圖1所示。

(1)概念。

法規:電子物證的獲取要遵循合法、真實的原則,不得非法侵入他人計算機信息系統獲取證據,證據取得的途徑必須以合法的形式獲取。

原則:主要原則有7點,即盡早搜集證據,必須確保計算機或其他儲存媒體上的數據保持在原始的狀態,內容不得修改;保證證據的連續性,在證據正式提交給法庭時,必須能夠說明證據從最初的獲取狀態到法庭上出現狀態之間的任何變化,最好是沒有任何變化:對于電子物證的任何稽核數據、紀錄或分析的處理過程,應建立處理方法、記錄與保留結果,就算委托公正第三方進行相同的處理程序,其結果應相同;在特殊情況下,如果需存取原始電子物證的數據,則必須由有能力處理的專家,進行存取的動作,并對處理的動作予以說明或適當解釋;應當全程記錄及拍攝搜集、分析及取證等過程;存放和使用有拷貝證據的軟盤、光盤、磁帶、硬盤、U盤、儲存卡、閃卡等時應當注意安全,并遠離強磁場、水、火等,使用時應注意病毒的檢測;使用證據復制品進行分析、調查及取證的工作。

(2)準備階段。

搜集犯罪對象基本數據;決定搜索地點、對象與時間;電子取證工具的準備;人員的司法鑒定專業性;技術勤前教育。

(3)操作階段。

搜集程序:本階段分成幾個部分,分別是系統稽核紀錄、cookies、快取、防病毒軟件及入侵檢測軟件的log文件。

分析程序:即紀錄證物在案件周期內的完整經歷,證明所搜集到的證物未被修改過,證明證物在某一特定時刻是存在的。

鑒定程序:分成5個部分,分別為資料萃取、比對及個化、重建犯罪現場、報告寫及法庭參考證物。

(4)報告階段。

搜集犯罪對象基本數據;決定搜索地點、對象與時間;工具的復用和還原準備;人員的司法鑒定專業性。

4.2案例分析

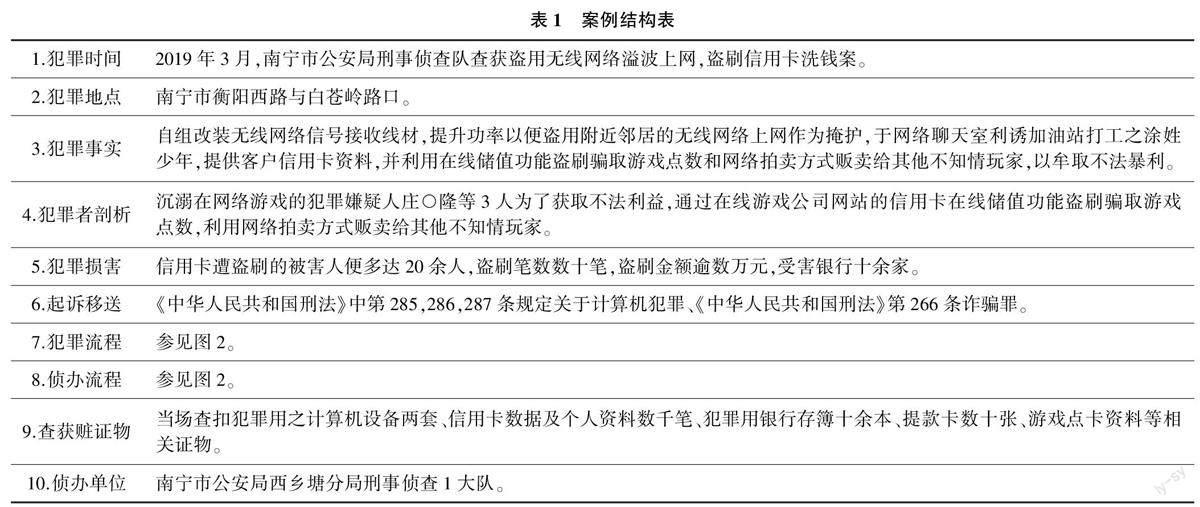

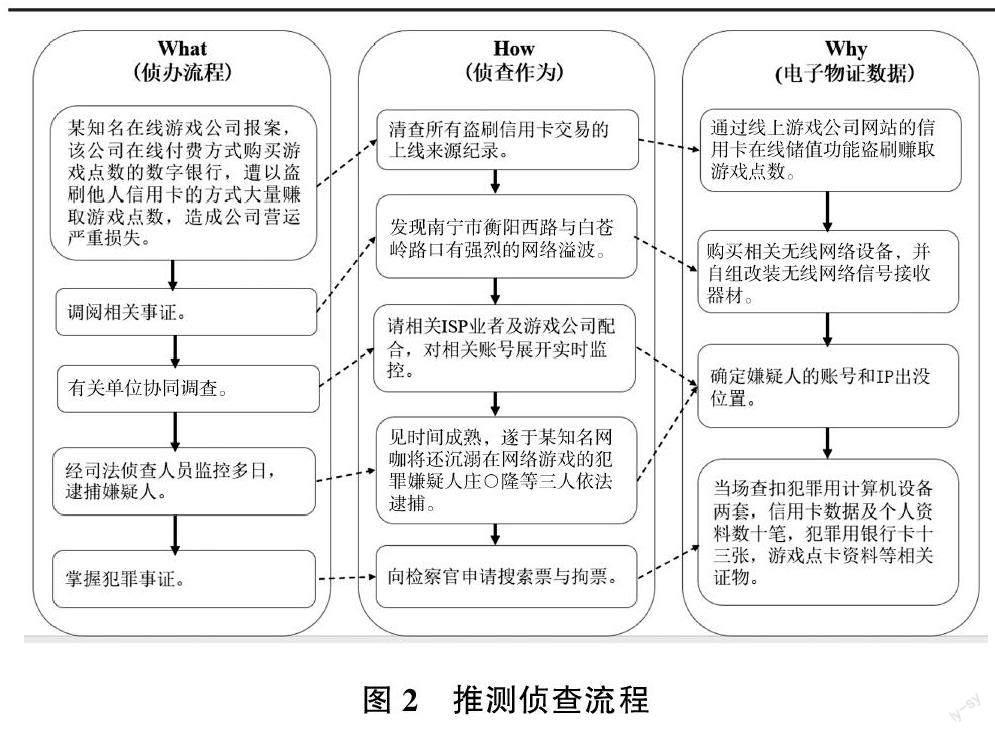

分析假定的某個案例,南寧市公安局刑事偵查隊所偵破關于無線網絡使用的犯罪,通過框架理論分析,將此案例以結構化的方式呈現,得到關于犯罪的信息即可推測偵查流程,如表1所列。以What:發現何種線索,How:如何偵查、如何獲得證物,Why:由線索與證物所得到的結果,如圖2所示。

5結束語

網絡空間安全犯罪是人類高度文明科技下所衍生的違法行為,在偵查的過程中,由于電子物證具有易篡改、易流失以及難以搜集的特性,若要在發生計算機信息犯罪事件后取得電子物證,則必須建立一套完善的電子取證標準作業程序,以期掌握調查的先機。本文提出的無線網絡犯罪框架理論及標準作業程序和案例說明,使電子取證協助司法鑒定人員偵辦網絡空間安全犯罪案件與犯罪證據的搜證,其目標就是能在法庭上提出有效且可被采納的證據,進而成為法官判決的佐證及依據。

作者簡介:

顏云生(1970—),博士,副教授,研究方向:計算機網絡、網絡空間安全。

李厚君(1986—),博士,副教授,研究方向:機器學習與圖像處理等。

王歡(1987—),博士,研究員,研究方向:網絡安全態勢感知。