大數據與云計算背景下網絡安全問題研究

關鍵詞:大數據;云計算;網絡安全;解決方案

中圖法分類號:TP393 文獻標識碼:A

1概述

大數據技術的利用形式主要是通過檢索技術和爬蟲技術等獲取網絡信息資源,為企業產品開發和設計奠定基礎。而云計算技術負責處理現有的網絡資源和程序。大數據和云計算技術之間具有緊密的聯系,有利于企業高效地整合和處理資源,通過合理儲存、分配企業資源,以保障企業穩定運營。由于大數據和云計算系統具有較高的資源共享能力,還可以運算大規模數據,同時建立虛擬數據結構,因此可以保障數據存儲和數據分析安全。由于云計算系統具有顯著的計算能力,因此有利于全面監管網絡數據。通過落實實時監測工作,找出技術漏洞,并及時修復漏洞。在企業管理過程中綜合利用大數據和云計算技術,便于企業運營部門掌握市場發展趨勢,實現可持續發展目標,同時不會發生數據丟失和數據破壞等問題。利用大數據和云計算技術在云端存儲和備份數據,有利于提升網絡安全性。

2網絡安全現狀和面臨的威脅

2.1網絡安全現狀

近年來,計算機領域不斷發生信息泄露和病毒攻擊等事件,因此需要不斷提高網絡防御能力,以避免網絡安全受到挑戰。如果企業主機遭到病毒攻擊,將會承受較大的經濟損失。因此,企業需要重視網絡安全,采取針對性的網絡安全防范措施,以完善網絡安全防護體系。

2.2面臨的威脅

2.2.1自然災害

自然災害對網絡安全產生的影響相對較小,如果發生自然災害,可能會損壞網絡設備,造成通信中斷,影響企業安全。針對自然災害的威脅,首先企業需要重視機房選址工作,避免在事故多發地段建造機房;其次企業需要做好數據備份工作,即使發生自然災害,也可以順利開展災后重建工作。

2.2.2病毒攻擊

當前,網絡病毒攻擊類型較多,其中木馬病毒產生的負面影響較大。木馬病毒是一種惡意代碼,嚴重威脅網絡安全。一些不法分子利用木馬程序遠程操控計算機系統,如果計算機被木馬病毒感染,不法分子可以隨意篡改數據。木馬程序具有隱蔽性,不法分子可以監控計算機操作,并且可以隨意修改資料信息。如果計算機網絡存在漏洞,將會為木馬病毒入侵提供可乘之機,導致計算機運行秩序被擾亂,引發系統癱瘓問題,還會丟失重要的數據,導致企業承受較大的損失。木馬病毒篡改計算機中的程序后,將會隱藏在網絡程序和瀏覽器中,當操作人員啟動程序后將會激活病毒,從而泄露重要信息。此外,蠕蟲病毒也會產生負面影響,蠕蟲病毒可以自我繁殖,可以在不同文件夾中存儲,清除難度比較大,蠕蟲病毒破壞系統代碼后將會引發系統崩潰。宏病毒主要寄存于文檔和模板中,具有很強的隱蔽性和危害性。近年來,網絡病毒不斷發展,潛伏能力和自我繁殖能力進一步提高,清除難度較大。

2.2.3黑客入侵

部分不法分子利用網絡漏洞發出訪問請求,從而竊取企業重要的信息;部分黑客利用遠程控制等方式竊取用戶隱私文件,造成用戶財產損失;部分黑客通過偽造網站,竊取用戶隱私信息,入侵數據庫,造成用戶財產損失。

2.2.4安全漏洞

部分不法分子利用安全漏洞對系統程序進行攻擊,攻破計算機防火墻后再對其加密,給用戶帶來較大的經濟損失。而很多智能物聯設備編寫的程序具有較高的相似性,從而增加了安全隱患。

3解決方案

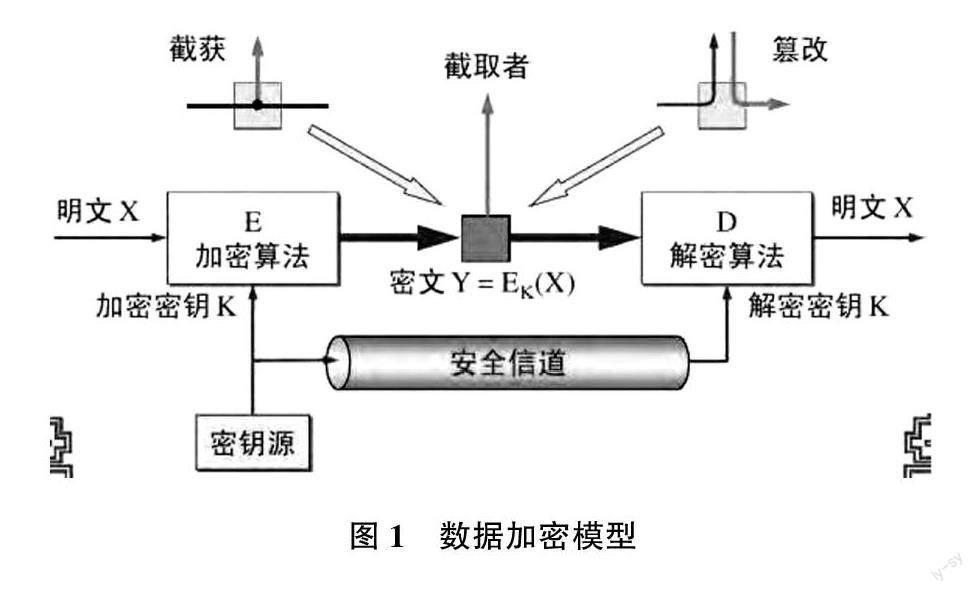

3.1強化數據加密

為了保障網絡安全,需要強化數據加密。首先需要加密數據信息,以避免發生數據泄露和丟失等問題。在數據加密的過程中,通常是利用加密算法和密鑰,將明文信息轉化為密文,以降低安全問題發生率,從而更加安全地傳遞數據信息,提高企業管理工作效率。其次需要將網絡通信系統細化為物理層和網絡層以及數據傳輸層等,以優化數據信息加密處理效果。為了更加安全地傳輸數據信息,可以綜合利用網絡銀行U盾和支付寶數字證書等加密處理信息。近年來,信息技術快速發展,因此需要提高數據加密水平,構建數據加密模型(圖1),為企業健康發展奠定基礎。

3.2監察網絡環境

相關技術人員需要建立防火墻和安全機制,以避免不法分子攻擊WLAN和PC端。其中,可以利用大數據和云計算技術,統一分析網絡,企業利用這2項技術可以打造封閉的網絡環境,并且實時監察網絡環境,以避免發生信息泄露和破壞等問題。企業還可以建設數據中心,有利于高速轉發各區域訪問數據。在建設數據中心的過程中,需要部署2臺交換機設備,它們可以互訪、轉發不同區域的數據。

3.3提升用戶安全意識

如果用戶操作行為不當,將會給網絡環境帶來安全隱患。由于網站存在漏洞,部分用戶在瀏覽網站的過程中隨意輸入密碼,這可能會引發數據竊取等問題。針對常見的網絡安全問題,需要提升運營者和使用者的安全意識,以有效防范安全問題。此外,需要保障網絡環境安全,針對復雜的網絡使用環境,需要定期檢查數據儲存系統,及時修復漏洞。在日常工作中落實維護相關工作,及時修復操作系統和安全防護系統漏洞。

3.4控制訪問權限

企業需要嚴格控制訪問權限,如果信息訪問權限缺乏限制,將會泄露重要的數據信息,造成經濟損失,因此訪問權限限制十分重要。企業需要合理控制訪問權限,從而保障網絡安全。在實際工作中,用戶權限需要嚴格認證,并嚴格限制訪問網絡資源,以避免泄露個人重要信息,保證用戶安全地查閱信息。企業也需要加大宣傳力度,提升內部工作人員的安全防范意識,使其可以規范利用網絡資源,從而提高用網行為的規范性,降低網絡安全問題的發生率。為了實現企業穩定發展,企業還需要合理利用網絡資源,及時處理惡意入侵行為。

3.5開發多種抵御方式

當前,大數據和云計算技術的使用頻率較高,因此需要開發多樣化的抵御方式。為了提高網絡環境的安全性,需要加強智能終端管理,通過利用大數據技術保障數據安全,從而有效消除病毒和黑客入侵威脅。通過加固終端也可以防御病毒和黑客攻擊,提高數據信息的安全性。此外,在每臺虛擬機中安裝殺毒軟件,以有效降低病毒入侵的負面影響。為了避免服務器發生崩潰問題,企業可以利用容錯軟件。在安裝系統的過程中,工作人員需要為每個服務器獨立分配硬盤,消除安全風險,保障系統安全。

3.6有效利用各種網絡安全技術

3.6.1虛擬專用網技術

很多企業有遠程辦公的需求,為了保障遠程辦公數據的安全,企業需要利用虛擬專用網技術。在利用公共網絡的過程中建立虛擬網絡隧道,可以更為安全地訪問企業內部網站,保障網絡系統的安全,而且可以合理限制用戶訪問權限。當前,VPN虛擬網絡利用率較高,在配置2個站點時,可以在分散的網絡中連接每個節點,同時可以分割外界公共網絡,更為安全地傳輸數據。

3.6.2防火墻技術

利用防火墻技術可以阻止黑客攻擊,技術人員可以利用拓撲結構整合相關數據,提高網絡防護的安全性。還可以利用防火墻查殺網絡病毒,保障網絡運行的安全性。防火墻技術涵蓋不同的種類,如包過濾防火墻、基于OSL模型的網絡數據層等。通過檢查軟件的運行狀態,可以分析數據包的安全性,如果數據包信息符合相關規定,可以確定數據是否安全。利用網關防火墻技術,可以提高安全防護水平,通過重復驗證傳輸數據,保障用戶能夠正常訪問網絡資源,避免黑客攻擊網絡系統。利用檢測防火墻技術可以實時監控不同層級的數據,確定不同服務器的運行狀態,及時發現各種攻擊行為,其發揮出顯著的抵御作用。

3,6.3入侵檢測技術

基于網絡的入侵檢測系統具有較高的安全性,通過網絡嗅探技術處理數據,不僅可以實現數據包解析,還可以確定用戶行為特征。在系統中設置入侵規則庫,可以有效識別攻擊行為,檢測到異常行為后,可以在入侵規則庫中錄入,同時可以發出報警信息,有利于相關人員及時處理問題。

3.6.4漏洞掃描技術

當前,很多黑客的主要攻擊對象是計算機端口,因此需要用到漏洞掃描技術。利用漏洞掃描技術,通過服務器識別用戶,以避免可疑用戶篡改企業數據。

3.7基于孿生神經網絡的軟件流量分類檢測

3.7.1搭建分類檢測框架

根據孿生神經網絡特征,結合SDN網絡結構提出新型流量分類檢測框架,首先利用數據集,經過預處理后再向孿生神經網絡導人,實施預訓練,注意保存最佳模型參數,在檢測過程中向應用層的預處理模型中傳人捕獲的數據包,經過預處理后,向訓練好的分類模型中導人流量數據,有效預測流量類別,最終利用這一框架不僅可以在線分類檢測實時流量類型,而且可以較好地解決樣本不均衡的分類問題。

3.7.2建立分類檢測模型

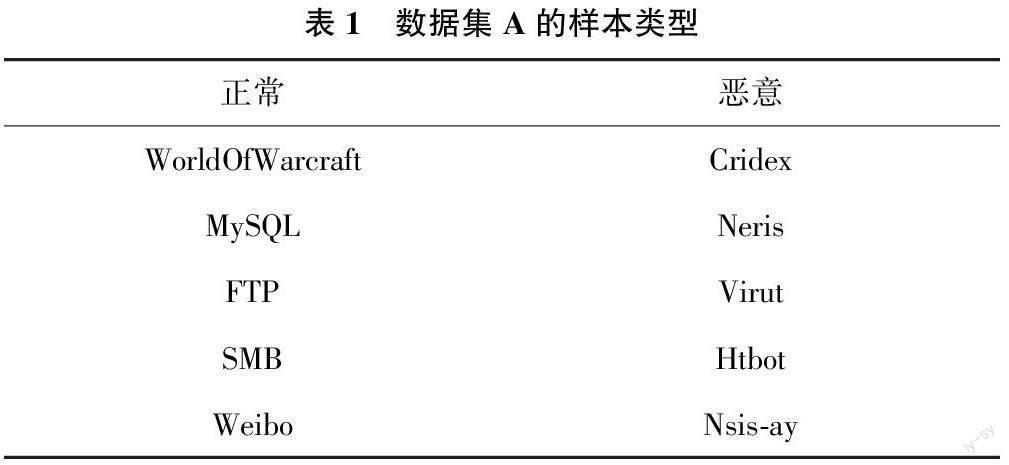

本文收集的16種類型數據主要包括2部分,即數據集A和數據集B。數據集A主要包括正常樣本和惡意樣本2種類型,共計10個,其中5個正常樣本利用IXIA BPS采集,5個惡意樣本主要來源于CTU-13數據集。具體如表1所列。

數據集B的來源和數據集A一致,一共包含6種類型,其中3種為正常樣本,3種為惡意樣本。由真實的應用程序產生網絡流量,其中數據集A中不同數據產生的流量比較大,而數據集B主要包括小規模的流量。為了滿足實驗要求,需要在數據集中合理選擇相關數據,用于測試最終檢測效果。

當前,搭建互聯網標準框架主要是利用OSI參考模型,如在應用層中利用FTP和HTTP等協議,有利于安全傳輸文件,同時可以保證用戶正常瀏覽網頁,以及保障數據在物理層和網絡層中正常傳輸。

4結束語

本文主要分析了大數據和云計算背景下的網絡安全問題,并提出針對性的網絡安全防范措施,有利于有效應對網絡安全面臨的挑戰,完善網絡安全防護體系,保障企業安全地傳遞數據信息,進而為提升工作質量和效率奠定基礎。

作者簡介:

劉軍愷(1974—),本科,高級工程師,研究方向:網絡安全技術、云計算技術、大數據技術。