用于網絡入侵檢測的群體協同人工淋巴細胞模型

安輝耀,吳澤俊,王新安,王秀云

(1. 北京大學 信息科學技術學院,北京 100871;2. 北京大學 深圳研究生院 集成微系統科學工程與應用重點實驗室,廣東 深圳 518055;3. 武漢大學 國際軟件學院,湖北 武漢 430079)

1 引言

隨著網絡信息化發展和Internet的普及,網絡開放性帶來的信息安全問題日益嚴重,黑客攻擊和網絡犯罪正以驚人的速度在全球蔓延。網絡中千變萬化的信息隱含了大量的危險(入侵、危害、病毒、惡意行為等),這些具有不確定性特點的危險信息,與復雜網絡環境息息相關。變化性、動態性、不確定性給信息系統安全造成了極大的威脅。

傳統的入侵檢測策略試圖用一種靜態的、形式化的、有限的方法來描述一個多變的、無限的、未知的世界,這樣就會陷入一個永無休止的防御怪圈:新危險的出現造成危害,由專家研究找到危險的形式化特征,然后發布處理策略,接著再次面對新的危險,如此反復。因此,在復雜的網絡環境和多變的應用背景下,信息安全面臨新的問題和需求,呼喚新的方法和思路。

網絡安全問題與生物免疫系統所遇到的問題具有驚人的相似性,兩者都要在不斷變化的環境中維持系統的穩定性。在當前網絡安全領域面臨諸多困難和挑戰的時期,學者們從生物免疫原理獲得靈感,提出網絡安全仿生方法“人工免疫學”,具有非常重要的意義。目前,人工免疫學的應用主要集中在計算機病毒和網絡入侵檢測。以IBM計算機病毒研究中心為代表,提出了基于免疫原理的計算機免疫系統,用于防止計算機病毒的入侵。

在將人工免疫學用于入侵檢測的研究過程中,學者們提出了諸多人工免疫模型[1~5],包括反向選擇模型、克隆選擇模型、染色體模型、免疫網絡模型等,但這些模型存在共性問題急需解決。

1) 多樣性缺乏問題:用某種人工免疫模型解決特定領域問題時效果較好,但隨著應用環境和安全需求的變化,模型的多樣性和適應能力不夠;

2) 空洞(holes)問題:多用單一模型解決單一問題,某些復雜入侵檢測問題的特殊空間無法被單一模型覆蓋,多種模型混合檢測的研究較少;

3) 縮放(scaling)問題:在處理真正的大數據量的網絡通信數據時,免疫模型產生較大的誤報率和漏報率。

基于上述原因,本文借鑒生物免疫原理中的協同刺激特性,提出一種多淋巴細胞模型混合入侵檢測方法,讓不同類型的免疫模型協同工作。

2 相關研究

2.1 網絡安全面臨的問題

以網絡攻擊為例:拒絕服務式攻擊的特點是產生海量網絡數據包,同時產生大量惡意服務請求,導致網絡流量的復雜性,在網絡級上表現出顯著的異常,包括洪水包泛濫、突發性擁塞等,如何準確和迅速地檢測拒絕服務攻擊,以保障網絡設施的可用性,是一個極具挑戰性的安全問題[6];蠕蟲攻擊的特點是迅速繁殖、耗盡主機資源,并主動感染其他主機資源,在主機級上體現出明顯的特征;木馬攻擊的特點是駐留進程、隱藏自身,并定時發作、竊取資源,在系統級上呈現出特別的征兆。

不同的攻擊行為在不同的資源側面上,包括在網絡級、主機級、系統級上,展現出不同的特性。

1) 攻擊行為的多樣性:使得新的網絡攻擊演變、組合,改進上述多個側面的特性;比如“熊貓燒香”病毒在植入木馬后同時進行蠕蟲攻擊,其變種會進行拒絕服務式攻擊,是典型混合型病毒。

2) 攻擊行為的偽裝性:使得某些被特別關注的側面特性并不明顯,但是另外一些真正有問題的側面容易被忽視和遺漏;比如“沖擊波”病毒,感染后的最初病癥體現在產生超負荷的網絡連接,而其根本殺傷性在于破壞系統核心進程,具有隱蔽性。

3) 攻擊行為的智能性:使得攻擊特征隨著攻擊時間的推移和攻擊任務的執行在不同側面間進行切換,防范只能疲于應付;比如“變形”病毒,是典型的多態病毒,會根據環境的變化改變行為模式和破壞策略。

基于異常檢測的防火墻技術、漏洞修補技術、殺毒技術等,以及現有的基于單模型的人工免疫學方法,只能獨立應對某個側面的安全問題,而無法聯合應對復雜入侵檢測問題。

2.2 人工免疫學研究現狀

近年來許多國外科研機構對人工免疫學進行了較為深入的研究:美國新墨西哥大學Forrest從事人工免疫學系統理論框架研究[7],提出R鄰域位匹配方式和反向(陰性)選擇算法;美國孟菲斯大學Dasgupta從事人工免疫系統應用研究[8],提出多維向量異常檢測方法;英國約克大學 Timmis從事免疫網絡研究,應用于分類聚類問題;英國諾丁漢大學Uwe從事危險理論研究。在國內,武漢大學梁意文從事人工免疫學中淋巴細胞和預警模型研究[9],提出染色體模型;中國科學技術大學王煦法從事免疫遺傳算法的研究[10];四川大學李濤[11]關注免疫模型及風險檢測;西安交通大學焦李成關注免疫規劃類問題。在將人工免疫學用于異常檢測的研究過程中,有3類問題需要解決:1) 多樣性缺乏問題;2)空洞問題;3) 縮放問題。下面具體闡述這些問題。

2.3 工免疫學面臨的問題

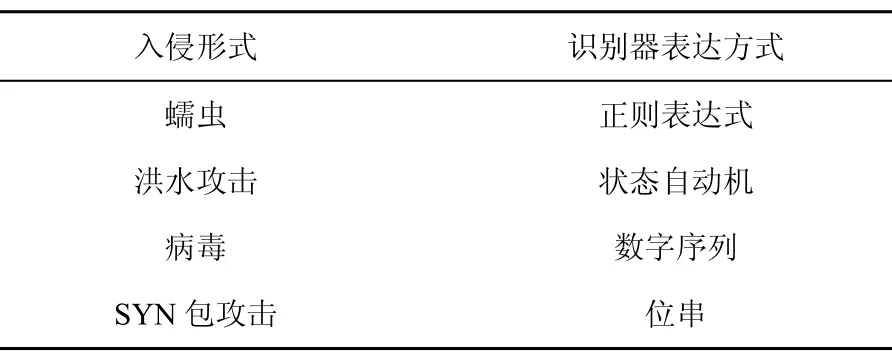

2.3.1 識別器模型缺乏多樣性

人工免疫學的研究已經證明,特定免疫模型的表達方式對于檢測特定類別的入侵形式最有效,表1舉了幾個常見的入侵手段和相應的表達方式。網絡入侵通常混雜多種入侵形式,安全系統不能只識別某種入侵形式,如果希望能夠應付復雜的、混合的入侵,對應到人工免疫系統中就需要保留多種識別器的表示方式。

表1 入侵手段與識別器表達方式對應關系

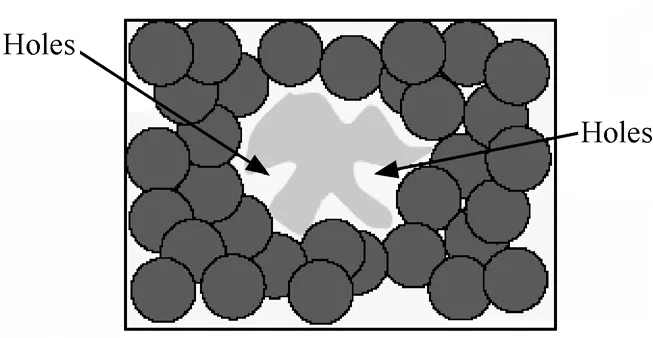

2.3.2 Holes問題

Holes問題實質上是空間覆蓋問題。這個問題與免疫模型中自我和非我(Self和Nonself)空間布局的不規則有關。如圖1所示中間的不規則陰影是Self空間,使用單一的圓型識別器基于反向選擇無法覆蓋到Self附近的Nonself,這不是通過改進匹配算法可以解決的。因為能覆蓋到Self空間附近Nonself的識別器由于同時覆蓋到了Self而在反向選擇中被淘汰。

圖1 覆蓋空洞問題

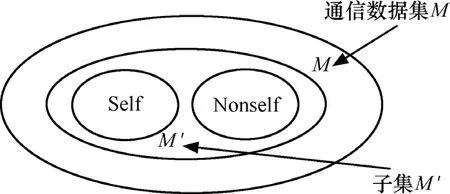

2.3.3 Scaling問題

Scaling問題實質上是空間比例問題。Kim通過實驗證明[12],由于Self集定義的局限性,只有在被檢測對象是網絡通訊數據的一個小的子集時反向選擇算法才是有效的,在處理真正的大數據量的網絡通信數據時會產生較大的縮放問題,并且僅適用于做無效識別器的過濾器。如圖2所示。

圖2 反向選擇算法的誤差縮放

訓練集M '是M的子集,在M'中,由Self反向選擇出的Nonself' = M'-Self,大于真正的Nonself,這在較小的通信數據子集中誤差不太明顯,誤判率(即由于定義的Self集的局限性,將訓練集外的Self判定為 Nonself)不會很高,但是對于整個M(實際的海量網絡通信數據)來說,Nonself' =M-Self遠大于真正的Nonself,對訓練集外的Self的誤判率過高,這就使得檢測結果不理想。

目前,人工免疫學家已經意識到上面這些問題的存在,但僅限于在一個層次中、一個側面上或一個領域里用單一的模型進行解決,缺乏站在全局的角度進行多模型綜合考慮。

3 生物淋巴細胞的協同刺激原理

生物免疫的協同刺激原理為人工免疫學解決復雜入侵檢測問題提供了創新源泉。從組織結構上來看,生物免疫系統是一個多層防御系統[13]。最外層是皮膚粘膜及其附屬物,這是預防傳染的第一道屏障;一旦病原體進入機體,就由先天免疫機制和適應性免疫機制處理。天然免疫機制主要由循環的清潔細胞和體液組成,來清除系統中的碎片和抗原,如吞噬細胞捕獲、吞噬、降解各種異物。適應性免疫系統,也稱為后天免疫系統或者獲得性免疫系統,它由大量淋巴細胞(lymphocytes)組成,因為它是生物體在抗原性異物的刺激下誘導獲得(激活)的,所以稱為適應性的。

當機體遇到抗原時,淋巴細胞會產生反應,分泌抗體,消除抗原。人工免疫系統就是基于這種適應性免疫機制提出的,淋巴細胞分為2類,一類是B細胞,用于識別Nonself。B細胞是體液免疫,因為它分泌出的抗體是體液形式的。另一類是T細胞,而T細胞又分3種:一種是T輔助細胞(Th),它的作用是接受先天免疫層提呈的同源抗原,并給原初B細胞提供一個共刺激信號,確認 B細胞識別的是Nonself;一種是T抑制細胞(Ts),它專門用于識別Self,抑制B細胞識別到Self,避免產生自免疫現象;第3種是殺傷性T細胞(CTL),它可以接受先天免疫層提呈的同源抗原,并殺傷受感染的細胞。

適應性免疫系統內部,具有群體協同刺激特性:T細胞和B細胞作為適應性免疫細胞中最重要的個體,它們之間會產生刺激信號。T細胞能為B細胞提供刺激信號,促使B細胞的激活;反過來,激活的B細胞又能作為T細胞的輔助細胞。因此,T細胞與B細胞之間存在相輔相成的相互刺激。同時,作為淋巴細胞,T細胞和B細胞體現出群體特性,不同類別的淋巴細胞組合在一起,協同應對病原體的攻擊,產生特異性免疫反應。

將生物的協同刺激特性引入到入侵檢測中來,為傳統的入侵檢測方法提供了新的思路:

1) 將異常感知信息預分類,抽取抗原多側面屬性表達,解決檢測對象不確定問題;

2) 實現群體淋巴細胞模型的定義、構造、評價,解決檢測方式不確定問題。

4 群體協同人工淋巴細胞模型

目前大部分入侵檢測系統主要使用基于誤用的檢測方法,如ISS公司的Realsecure,NFR公司的 Network Flight Recorder,以及開放源代碼的Snort等入侵檢測產品[14]。這些入侵檢測系統主要根據入侵特征庫來檢測入侵,檢測技術比較成熟,對于已知的入侵攻擊行為能夠精確地檢測出來。其主要缺點是難以發現未知的入侵行為以及已知入侵行為的變種。基于異常的入侵檢測正好能彌補這個不足,但是由于缺乏精確地判定系統是正常或是異常的準則,缺乏對于未知入侵的檢測能力。

生物淋巴細胞的協同刺激原理采用先天免疫與適應性免疫相結合的方式,由先天的危險信號誘導后天免疫反應,具備檢測未知抗原的能力,因此,在入侵檢測過程中借鑒該原理,可以消除入侵檢測的不確定性,尤其針對未知攻擊,可提高檢測率。

4.1 群體人工淋巴細胞識別器模型的定義

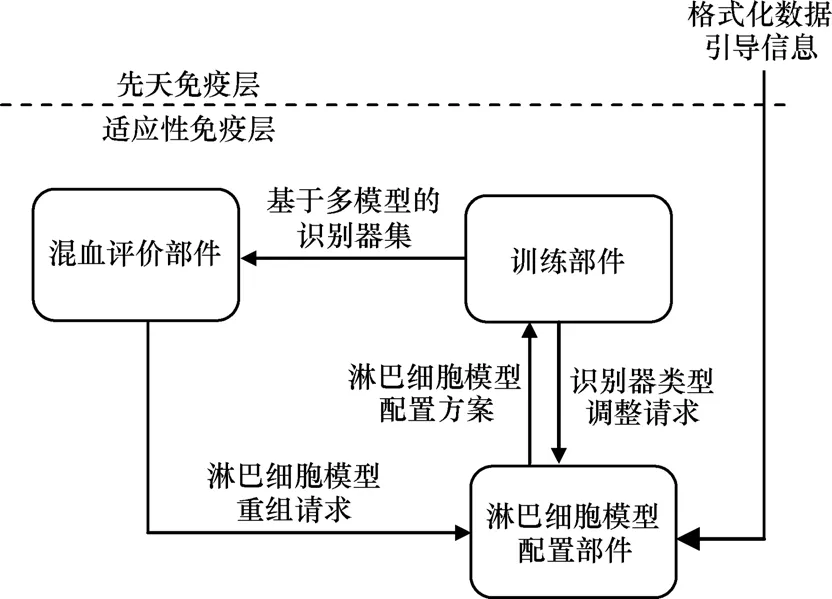

本文假定先天免疫層作為信息采集層,將提呈的、具有格式化數據形式的各類抗原信息傳遞給適應性免疫層。適應性免疫層由3類部件構成,包括訓練部件、淋巴細胞模型配置部件、混血評價部件,如圖3所示。淋巴細胞模型配置部件接收來自先天免疫層的抗原信息,確定淋巴細胞模型配置方案發送給訓練部件,訓練部件訓練多模型識別器集合傳送給混血評價部件,混血評價部件讓多種淋巴細胞模型協同工作,并發出淋巴細胞模型重組請求給淋巴細胞模型配置部件,識別器類型調整請求也可以從訓練部件發送到淋巴細胞模型配置部件。

圖3 適應性免疫層結構

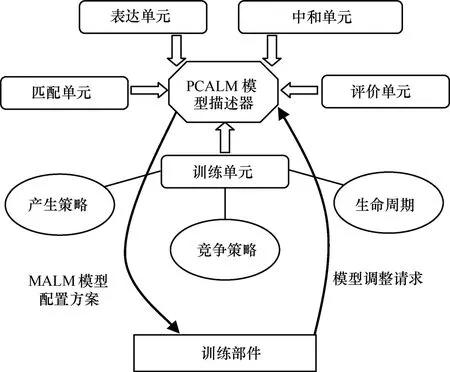

滿足適應性免疫結構的群體協同人工淋巴細胞模型(PCALM, population co-stimulation artificial lymphocyte model)負責提供一個最佳的適應性免疫檢測方案。本文根據文獻[15~19]所描述的免疫模型的公共特征,建立如圖4所示的基于識別器生成算法的PCALM。

圖4 淋巴細胞模型配置結構

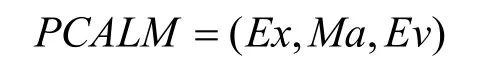

淋巴細胞模型描述器所描述的淋巴細胞模型由表達方式單元(Ex),匹配方式單元(Ma),訓練策略單元(Tr),評價機制單元(Ev)和中和反應單元(Ne)這 5個單元組成,其中訓練策略單元由產生策略,競爭策略,生命周期策略3個子單元組合而成。為了簡化免疫模型,本文固定Tr單元,忽略 Ne單元。因此,淋巴細胞模型可以表達為一個三元組:

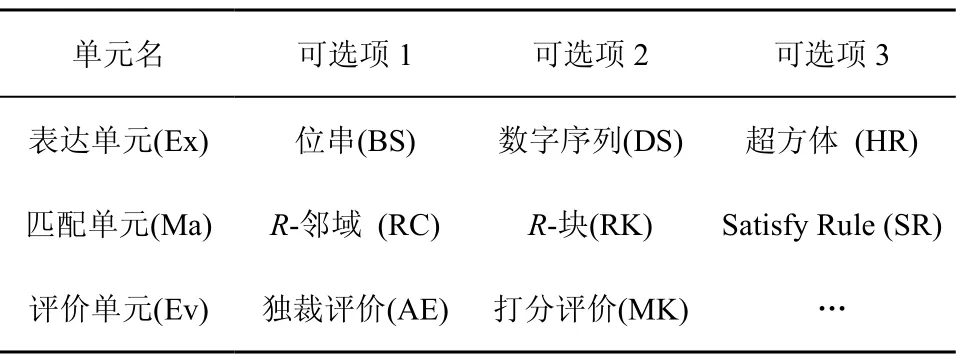

每一個單元可以由若干可選項經選擇后裝配,這些可選項的部分清單如表2所示。

表2 淋巴細胞模型中各單元的部分可選項

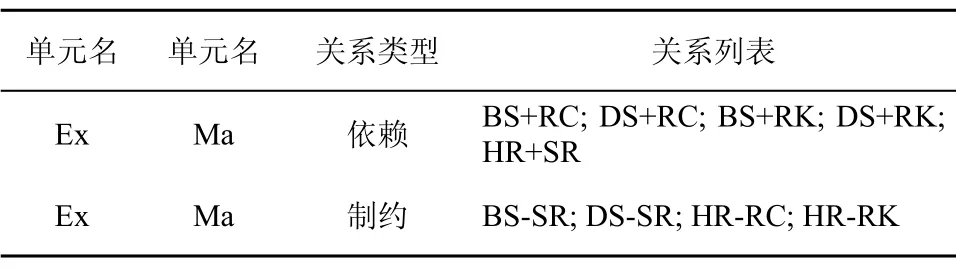

為了防止無效淋巴細胞模型的產生,淋巴細胞模型的配置需要參照Ex-Ma關系表。表3列出了一些典型的Ex和Ma單元的依賴制約關系。

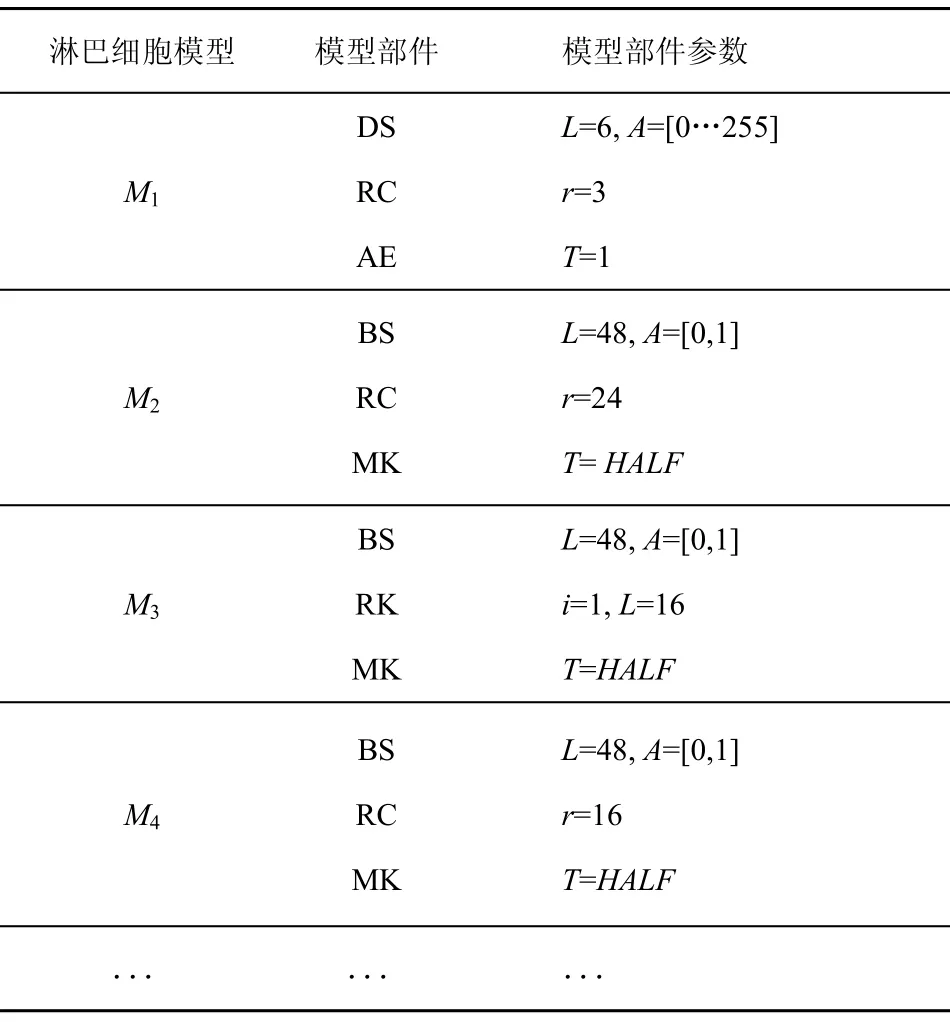

淋巴細胞模型集可以根據表2和表3來裝配。模型參數由專家根據所選取的模型進行預設定,例如數字序列的長度,r鄰域位匹配時r的值,海明距離的閾值等。表4列出了一些預裝配的模型,構成淋巴細胞模型庫,括號中的數字是由專家設定的參數值。

表3 Ex-Ma依賴制約關系

表4 專家裝配淋巴細胞模型庫示例

對于M1來說,采用數字序列表達方式,長度L為 6,數字序列中每一位的值域是[0…255],因此A=[0…255];采用r鄰域位匹配方法,r的值設置為3;T=1表示獨裁評價機制,即只要有一個識別器檢測到異常則判定為異常,T=HALF表示打分評價機制,即只有當至少一半的識別器認為異常才判定為入侵。

4.2 群體人工淋巴細胞模型的演化訓練算法

為了保持多淋巴細胞模型的多樣性和協同性。本文提出一種淋巴細胞模型自適應調整算法(SALM, self-regulating algorithm for lymphocyte model),用于動態調整淋巴細胞模型的構成,包括模型參數調整、模型組成調整等。

算法1 人工淋巴細胞模型自適應調整算法

1) 從淋巴細胞模型庫中根據 Ex-Ma依賴制約關系表初始化淋巴細胞模型集合 M={M1, M2,…,Mn};

2) 在訓練部件采用遺傳算法訓練每一個淋巴細胞模型Mi(i=1,…,n);

3) 遺傳算法的每一代產生多個識別器集合D={D1, D2,…,Dn},其中 Di={d1, d2, …, dwi},i=1,…,k,是由淋巴細胞模型 Mi產生的識別器集,wi表示識別器集合Di的識別器個數;

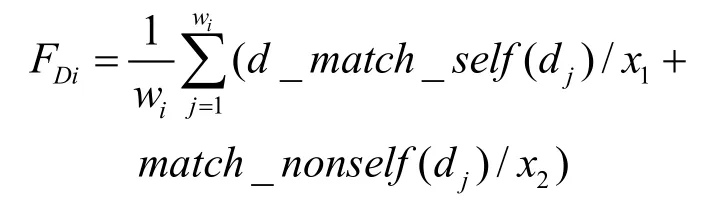

4) 每個Di的平均適應值記作FDi, 與閾值μ進行比較,如果FDi< μ,則對Mi中Ma部件的參數進行調整,并且減少該識別器集合的生命值Lifei,否則相反。給定一個識別器集合Di={d1, d2, …, dwi},采用函數d_match_self()計算dj(j=1…wi)和self訓練集之間的不匹配程度,并且采用函數match_nonself()計算 dj(j=1,…,wi)和 nonself訓練集之間的匹配程度。 因此FDi按下面公式計算:

其中x1和x2是權重參數;

5) 將 Mi中 Ma部件的參數的調整次數記為Retryi, 將 Retryi與閾值 δ進行比較,如果 Retryi> δ,則Mi中Ma部件被其他的可選項代替,并且減少該識別器集合的生命值Lifei,否則相反;

6) 遺傳算法運轉 N代后,得到成熟識別器集合 Dm={Dm1, Dm2,…, Dmn};

7) 在混血評價部件,評價 Dm的誤判率(FP,fasle positive)和漏判率(FN, false negative,),將FP、FN 與閾值 β、γ進行比較 如果 FP < β或者 FN < γ,則從淋巴細胞模型庫中重新初始化識別器模型集合,將N設置為0;

8) 最終將優秀識別器集合 De={De1, De2, …,Den} 輸出到實際應用環境中用于異常檢測。

4.3 群體人工淋巴細胞模型的協同評價過程

混血評價部件利用混血評價函數對識別器集D={D1, D2, D3,…,Dk}進行評估。混血評價函數fhybrid(x)可以被定義為如下2種形式,即獨裁評價機制、打分評價機制:

其中,fDi(x) (i=1,2,…,k)是識別器集Di的評價函數,這個函數取決于在模型配置部件所選擇的評價單元。fDi(x)=1表明Di將x識別為異常;fDi(x)=0則相反,表示識別為正常。

顯然,上面的2種評價函數表達了2種不同的混血評價體系。

對于獨裁評價機制(函數(1)),只要有一個識別器集Dj(j∈[1…k])將x判定為異常,那么x就被識別為異常;當所有的識別器集D = {D1, D2, D3,…,Dk}將x判定為正常時,x被識別為正常。

對于打分評價機制(函數(2)),當 fhybrid(x)> η(0 ≤ η≤ k)時,x被識別為異常,相反則識別為正常。這實際上是一種打分評價機制,即由所有 D來合作打分共同決定。本文中,依據投票過半原則,將 η的值設置為打分機制實質上就是協同工作模式。

5 實驗數據與分析

5.1 多層次入侵檢測數據分析

根據對系統防范能力的不同要求,產生的危險信號可能是用戶級、系統級、進程級和數據包級的。對于不同的受保護系統,本文所關注的采樣參數也有所不同。借鑒和歸納了國內外同行的方法,將系統的特征數據分為3類。

進程級:該級別主要包含了進程相關數據,經過整理,大概包含了34類屬性。進程級別的數據,主要包含了進程相關的一系列屬性,涉及到進程對資源的消耗情況,如內存頁面占用狀況、文件使用情況、CPU使用情況等。

系統級:該級別主要包含了系統資源占用情況,有18個屬性。每5s采集系統數據。包含內存使用(用戶、進程)、CPU負載(用戶、進程)、并發用戶數目、進程數目、磁盤使用(文件讀寫文件出錯)等。

網絡級:該級別主要包含了網絡響應狀況,有67個屬性。從網絡協議棧上收集了67個安全屬性,主要包含了活動連接數目、半開連接數目、端口數目等。

此外,病毒或木馬入侵時,往往會修改注冊表,產生一些可疑文件,修改可執行文件大小,彈出一些不正常的對話框,甚至影響屏幕顯示和文件打印,這些病毒行為都是用以判斷危險是否發生的變化依據。

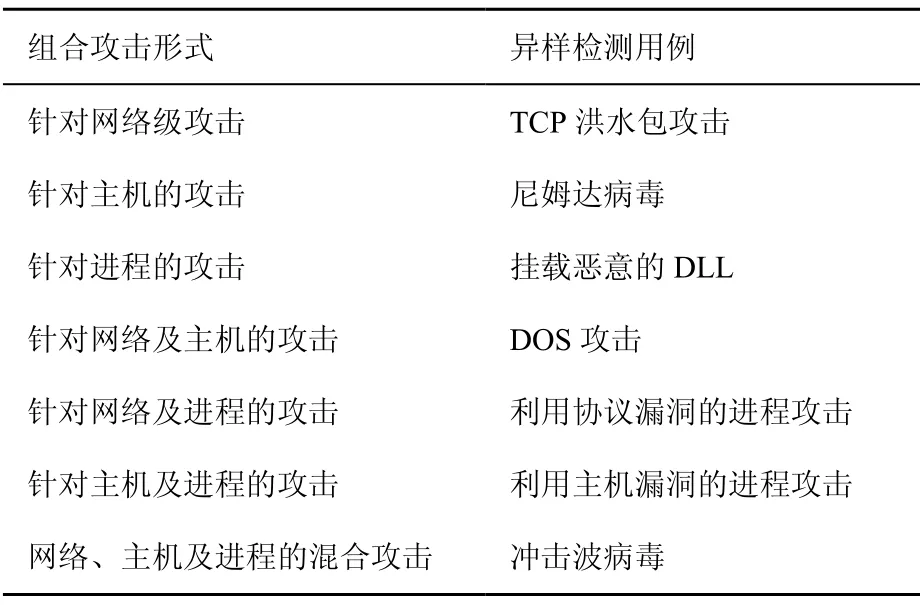

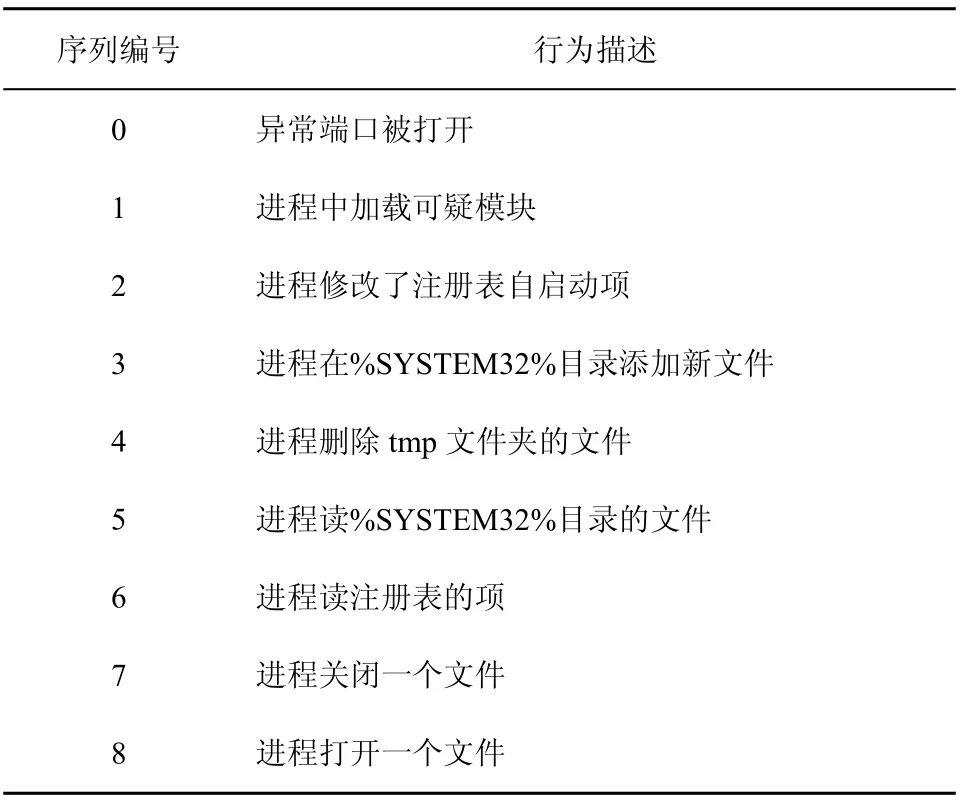

從網絡級、主機級和進程級上對各類網絡入侵樣本,尤其是具有“危險”特性的樣本,進行特征抽取,在網絡級上,針對網絡流量的復雜性,通過分析攻擊流量的流長等信息特征指導抽樣,過濾掉攻擊可疑性低的報文[20],檢測以SYN攻擊、ICMP攻擊和ARP攻擊為代表的DOS攻擊抗原集,重點采集信息流量的變化;在主機級上,以典型蠕蟲病毒為抗原,關注 CPU占用率、內存占用率和在關鍵目錄下文件增加或修改的情況;在進程級上,以木馬為研究對象,記錄進程端口關聯情況、進程模塊變化情況和注冊表修改情況等。因此,選取如下異常檢測用例,如表5所示。

表5 攻擊組合形式及異常檢測用例的選擇

5.2 實驗數據樣本采集編碼

網絡級:IP分組頭信息,包括IP地址等。網絡級IP地址特征值計算方法:

Nonself Sequence = 000010000000100000(前16bit是 192.168.8.8中 8.8的二進制數,最后 2bit表示分組類型:00為ICMP,01為ARP,10為SYN)

Self Sequence = 010000000000100000(前16bit是192.168.40.8中40.8的二進制數,最后2bit表示分組類型:00為ICMP,01為ARP,10為SYN)

主機級:在本實驗中,模擬 12bit病毒特征碼信息。主機級病毒特征碼的計算方法:

Sequence = 111100000000, 000011111111…(前4bit為1的是Nonself,前4bit為0的是Self)

進程級:在本實驗中,模擬木馬行為序列信息。

針對木馬行為定義行為序列:長度為9bit的行為序列串,某一比特為1表示該比特指示的動作發生了。具體各比特對應的行為如表6所示,0~3號行為表示異常行為,4~8號行為表示正常行為。當9號行為序列串中異常行為位置等于1的數目大于或者等于2bit時表示Nonself。例如,011010111表示Nonself,該串第2bit和第3bit為1。

表6 采集行為序列編號及對應描述項

5.3 實驗分析

本文實驗將MIT Lincoln實驗室1999年提供的DARPA入侵檢測評價數據集作為R1,將5.2描述的局域網入侵檢測數據作為R2。本文將R1和R2的部分數據作為訓練集在訓練部件中進行訓練,按特定方式生成3個獨立的人工淋巴細胞模型Mi, Mj和Mk。整個識別器集的群體規模是300個,初始狀態下每一個人工淋巴細胞模型有100個識別器個體。利用R1和R2的部分數據作為測試集對誤判率(FP)和漏判率(FN)的值進行評測,最后得到最優的多模型集合M = {Mi, Mj, Mk}作為協同刺激淋巴細胞群體。

其他的實驗參數設置如下。演化代數是100代,復制雜交變異概率分別是0.7, 0.25和0.05。η的值設為50,β和γ設值為0.3。實驗結果是10次運行結果的平均值。

實驗1 單模型與多模型比較實驗。

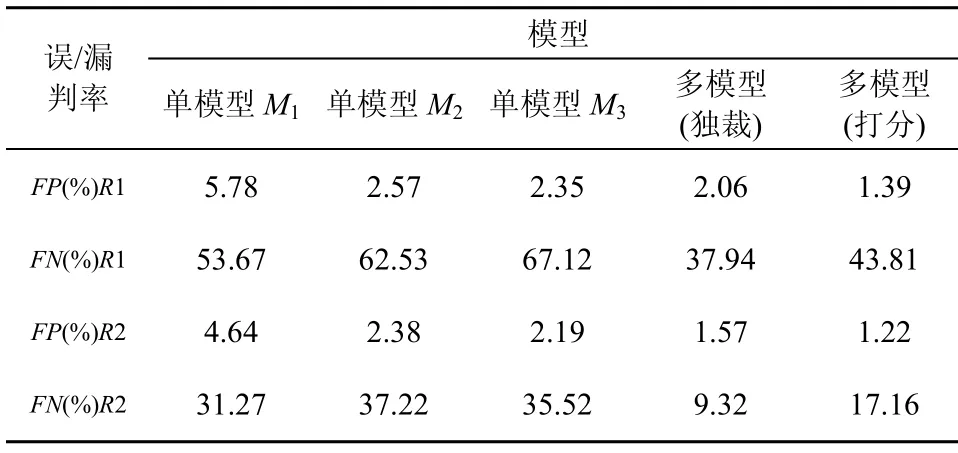

針對數據集R1和R2,分別采用單個模型M1,M2, M3進行實驗,并采用3個模型進行混合實驗,在混合實驗過程中,評價分別采用獨裁、打分2種方式,經過10次實驗后,產生的FP和FN平均實驗結果如表7所示。

表7 單模型和多模型FP和FN值比較

從表7可以看到,多模型產生的FP 和FN值遠低于單模型的結果。當多模型采用獨裁評價方式時,其 FN值低于采用打分評價方式時得到的 FN值,而FP值恰好相反。

由此,可以得到3個實驗分析結果:1)在訓練和測試過程中產生的“壓力”,有效地引導了多個人工淋巴細胞模型的動態配置過程,使得多淋巴細胞協同工作,從而獲得了更好的自適應性和識別能力;2)不同的評價方式產生FP和FN值的變化傾向不同,基于多模型的多種評價方法為不同的應用需求提供了更多的選擇;3)無論是多模型還是單模型,對于訓練測試集R1和R2,都產生較低的誤判,但是相對于R2,R1的漏判率較高。

實驗2 固定多模型集合比較實驗。

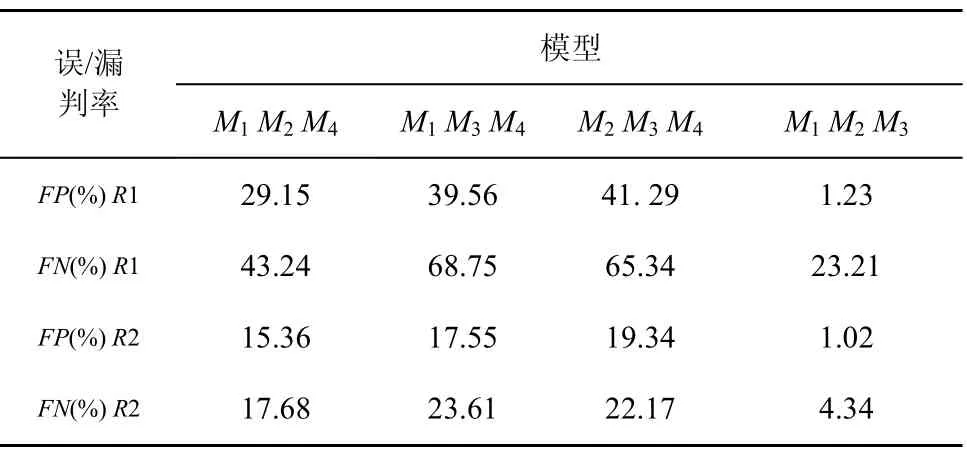

在淋巴細胞模型初始化階段,固定4種淋巴細胞集合,即{ M1M2M4}, { M1M3M4}, { M2M3M4},{ M1M2M3},評價均采用打分評價方式,產生的FP和FN平均實驗結果如表8所示。

表8 固定多模型集合FP和FN值比較

從表8可以看到,多模型集合{M1M3M4}與多模型{M2M3M4}具有相似的FP和FN值,它們的FP和FN值比{M1M2M4}和{M1M2M3}高,{M1M2M3}的FP和FN值最低。但是將R2作為訓練測試集時,這種差異不是很明顯。

由此,可以得到2個結論:1) M4與M3具有一定的相似性,用M4替代M3所得實驗結果相對較好,即3個側面屬性的檢測均有效,而用 M4替代 M2或者M3所得實驗結果相對較差,即某個側面屬性的檢測失效,可見不同模型之間的協同效率有差別;2) 由于R1數據量遠遠大于R2,因此隨著數據量的增大,模型的選擇需要更加精確,否則會造成高誤判率和漏判率,說明應用環境的變化導致協同需求的改變。

5.4 與其他IDS方法比較

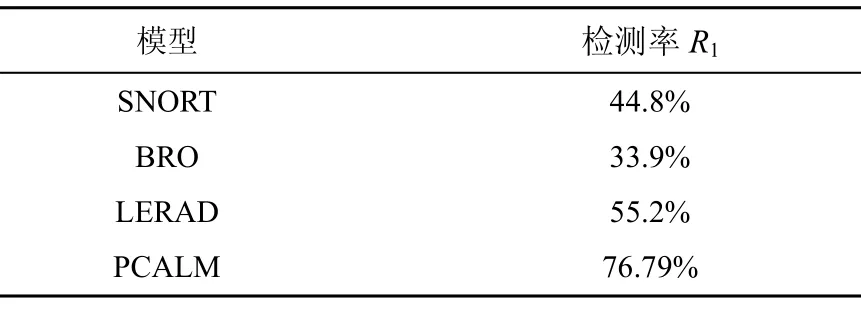

針對 MIT Lincoln實驗室 1999年提供的DARPA入侵檢測評價數據集,表9給出了采用群體協同人工淋巴細胞模型PCALM與其他IDS方法[21]的對比實驗結果,包括SNORT、BRO和LERAD等優秀開源IDS工具,其中群體協同人工淋巴細胞{M1M2M3}的檢測率為1-FN,即76.79%。采用群體協同人工淋巴細胞模型后,檢測率明顯提高。

表9 固定多模型集合FP和FN值比較

與一般的確定性入侵檢測方法相比,人工淋巴細胞模型PCALM具有如下特點:

1) PCALM同時搜索解空間中的一系列點,而不只是一個點;

2) PCALM處理使用多模型自適應協同,而不需要預定義和人工附加信息;

3) PCALM的模型組合方式及參數變化規則是隨機的,不是確定的,更有利于探求問題的全局最優解。

基于以上原因,人工淋巴細胞模型 PCALM 相對于傳統的入侵檢測方法對于未知異常具有更高的檢測率。

6 結束語

本文以群體協同刺激人工免疫系統在網絡入侵檢測的應用為出發點,關注網絡級、主機級和進程級的混合入侵形式,在3個級別上進行抗原信息提呈,并引導適應性免疫系統對各類異常進行檢測。對于DoS攻擊,采用淋巴細胞模型對TCP/IP分組頭信息中的 IP地址進行分析,確認異常攻擊源;對于蠕蟲病毒,采用淋巴細胞模型檢測病毒特征碼,對蠕蟲進行特異性分析;對于木馬,分析其行為序列,關注危險進程和危險行為。

本文詳細闡述了人工淋巴細胞群體的協同工作原理,包括不同類型淋巴細胞模型產生的識別器集合的演化訓練機制、協同評價方法等。與傳統的人工免疫模型相比,群體協同刺激人工免疫模型具有更強的自適應性和協同性。多淋巴細胞模型的綜合評價為異常檢測提供了檢測依據和導向,在面對復雜異常檢測問題時,能對問題進行有針對性的分析、檢測、確認,從而擴大了檢測范圍,提高了檢測效率,為入侵檢測領域提供了新的仿生思路。

[1] DASGUPTA D. Advances in artificial immune systems[J]. IEEE Computational Intelligence, 2006,1(4)∶40-49.

[2] 段雪濤,賈春福,劉春波.基于層次隱馬爾科夫模型和變長語義模式的入侵檢測方法[J].通信學報,2010.31,(3)∶109-114.DUAN X T, JIA C F, LIU C B, Intrusion detection method based on hierarchical hidden Markov model and variable-length semantic pattern[J]. Journal on Communications 2010.31,(3) ∶109-114

[3] 張攀勇, 王達偉, 曾宇等. 專用捕包網絡適配器的設計與實現[J].通信學報, 2006,27(2)∶125-130.ZHANG P Y, WANG D W, ZENG Y,et al. Network packet capture oriented INIC design and implementation[J]. Journal on Communications, 2006,27(2)∶125-130.

[4] 閆巧,吳建平,江勇. 入侵檢測系統中的新型協同信號機制[J].通信學報, 2004,25(3)∶11-17.YAN Q, WU J P, JIANG Y. A new costimulation mechanism in intrusion detection systems[J], Journal on Communications, 2004,25(2)∶ 11-17.

[5] 劉欣然.一種新型網絡攻擊分類體系[J].通信學報,2006, 27(2)∶160-169.LIU X R. New network attack classification architecture[J]. Journal on Communications, 2006,27(2)∶160-169.

[6] 曹曉梅, 韓志杰, 陳貴海. 基于流量預測的傳感器網絡拒絕服務攻擊檢測方案, 計算機學報, 2007,30(10)∶1798-1805.CAO X M, HAN Z J, CHEN G H. DoS attack detection scheme for sensor networks based on traffic prediction[J]. Chinese Journal of Computers, 2007,30(10)∶1798-1805.

[7] HOFMEYR S, FORREST S. Intrusion Detection∶ Architecture for an Artificial Immune System[J]. Evolutionary Computation, 2000,8(4)∶443-473.

[8] BALACHANDRAN S, DASGUPTA D. A framework for evolving multi-shaped detectors in negative selection[A]. Proceedings of the FOCI 2007[C]. Honolulu, Hawaii, USA, 2007.

[9] 梁意文. 網絡信息安全的免疫模型[D]. 武漢大學, 2002.LIANG Y W, An Immune Model for Network Information Security[D].University of Wuhan,2002.

[10] 王煦法, 張顯俊. 一種基于免疫原理的遺傳算法[J]. 小型微型計算機系統, 1999,20(2)∶117-120.WANG X F, ZHANG X J. An improved genetic alogrithm based on Immune principle[J]. Mini-Micro Systems, 1999,20(2)∶117-120.

[11] 李濤. 基于免疫的網絡安全風險檢測[J]. 中國科學 E輯,2005,35(8)∶798-816.LI T. An immunity based network security risk estimation[J]. Science In China Series E∶Information Sciences, 2005, 35(8)∶798-816.

[12] KIM J, BENTLEY P. Toward an artificial immune system for network intrusion detection∶ an investigation of dynamic clonal selection[A]. Published in the proceedings of the special sessions on artificial immune systems in Congress on Evolutionary Computation,IEEE World Congress on Computational Intelligence[C]. Honolulu,Hawaii, 2002.

[13] 楊黎青. 免疫學基礎與病原生物學[M]. 中國中醫藥出版社, 2003.YANG L Q. Basic Immunology & Pathogeneticbiology Germplasm[M]. BeiJing, China Press of Traditional Chinese Medicine,2003

[14] 田大新. 基于異常檢測的智能入侵檢測系統[D]. 吉林大學, 2005.TIAN D X. Artificial Intrusion Detection System Based on Anomaly Detection[D]. University of Jilin,2005.

[15] AICKELIN U, GREENSMITH J, TWYCROSS J. Immune system approaches to intrusion detection – a review[A]. Proc of the Third Internation Conference on Artificial Immune Systems (ICARIS-04)[C].2004. 316-329.

[16] DASGUPTA D, GONZALEZ F. Artificial Immune Systems in Intrusion Detection[M]. Enhancing Computer Security with Smart Technology'(Editor V. Rao Vemuri), Auerbach Publications, 2005. 165- 208.

[17] SHAPIRO J M, LAMONT G B, PETERSON G L. An Evolutionary Algorithm to Generate Hyper-Ellipsoid Detectors for Negative Selection[A]. proceedings of the Genetic and Evolutionary Computation Conference[C].Washington, D.C., 2005.

[18] BENTLEY P, TIMMIS J. A fractal immune network[A]. Proc of the Third Internation Conference on Artificial Immune Systems(ICARIS-04)[C]. 2004.133-145.

[19] GONZALEZ F. A Study of Artificial Immune Systems Applied to Anomaly Detection[D]. The University of Memphis, 2003.

[20] 寧卓, 龔儉, 顧文杰. 高速網絡中入侵檢測的抽樣方法, 通信學報,2009,30(11) 27-36.NING Z, GONG J, GU W J. Sampling method for IDS in high bandwidth network,Journal on Communications, 2009 30(11)∶27-36.

[21] 丁曉陽, 錢俊. 基于信息共享的協同入侵檢測模型研究, 計算機與信息技術,2006,(7)∶ 48-53.DING X Y, QIAN J, A Modle Research of Cooperation Intrusion Detection Based on Sharing Information[J]. Computer & Information Technology, 2006(07)∶48-53.